Las organizaciones suelen necesitar actualizar su directiva de Azure Firewall por diversos motivos, como la incorporación de nuevas aplicaciones o cargas de trabajo, la solución de vulnerabilidades de seguridad, el mantenimiento o la optimización de directivas mediante la combinación o eliminación de reglas sin usar. Estas actualizaciones pueden implicar varios colaboradores y cada cambio puede tardar varios minutos en implementarse.

Con el borrador y la implementación de Azure Firewall Policy, puede simplificar este proceso mediante un enfoque de dos fases:

Borrador: realice varios cambios de forma colaborativa, guardados en una directiva de borrador temporal clonada de la directiva aplicada actual. Estos cambios no afectan a la directiva activa.

Implementación: aplique todos los cambios a la vez mediante la implementación del borrador, reemplazando la directiva aplicada actual por la versión actualizada.

Limitaciones y escenarios admitidos

La característica Borrador e implementación está diseñada para casos de uso específicos y tiene ciertas restricciones:

Escenarios admitidos

- Esta característica está disponible exclusivamente para las directivas de Azure Firewall. No admite firewalls configurados con reglas clásicas.

Limitaciones

- Se crea un borrador como clon de la directiva aplicada actualmente. Los cambios realizados en la directiva aplicada después de la creación del borrador no se reflejan en el borrador a menos que se actualicen manualmente.

- La implementación de un borrador reemplaza toda la directiva aplicada. Los cambios realizados en la directiva aplicada después de crear el borrador no se conservan a menos que también se agreguen al borrador.

- No se admite la creación de un nuevo grupo de recopilación de reglas (RCG) directamente dentro de un borrador de directiva.

- Solo puede existir un borrador para una directiva en un momento dado.

Prerrequisitos

- Si no tiene una suscripción de Azure, puede crear una cuenta gratuita para empezar.

- Para usar esta característica con la CLI de Azure, asegúrese de que tiene instalada y actualizada la extensión de Azure Firewall a la versión 1.2.3 o posterior.

Nota:

Al usar esta característica a través de Azure PowerShell o la API REST de Azure, primero debe descargar la directiva actual y crear manualmente un borrador basado en ella. Por el contrario, el uso de Azure Portal o la CLI genera automáticamente un borrador a partir de la directiva existente.

Uso del borrador y la implementación

El borrador y la implementación de Azure Firewall le permiten realizar actualizaciones masivas en la directiva de firewall antes de aplicarlas a producción.

En Azure Portal, vaya a la directiva de firewall existente o cree una nueva.

En la página Directiva de Azure Firewall , en la sección Administración , seleccione Borrador e implementación y, a continuación, seleccione Crear un nuevo borrador. Esto crea un borrador que es una copia exacta de la directiva aplicada actual.

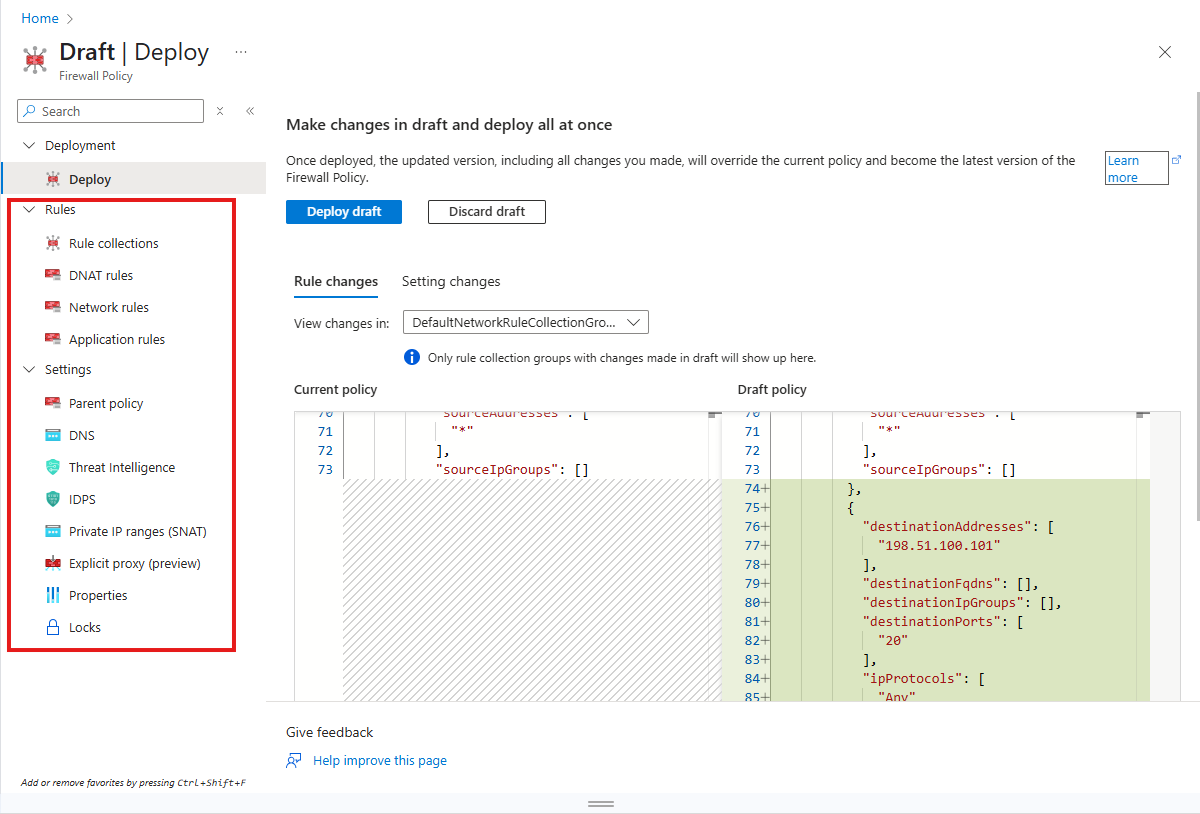

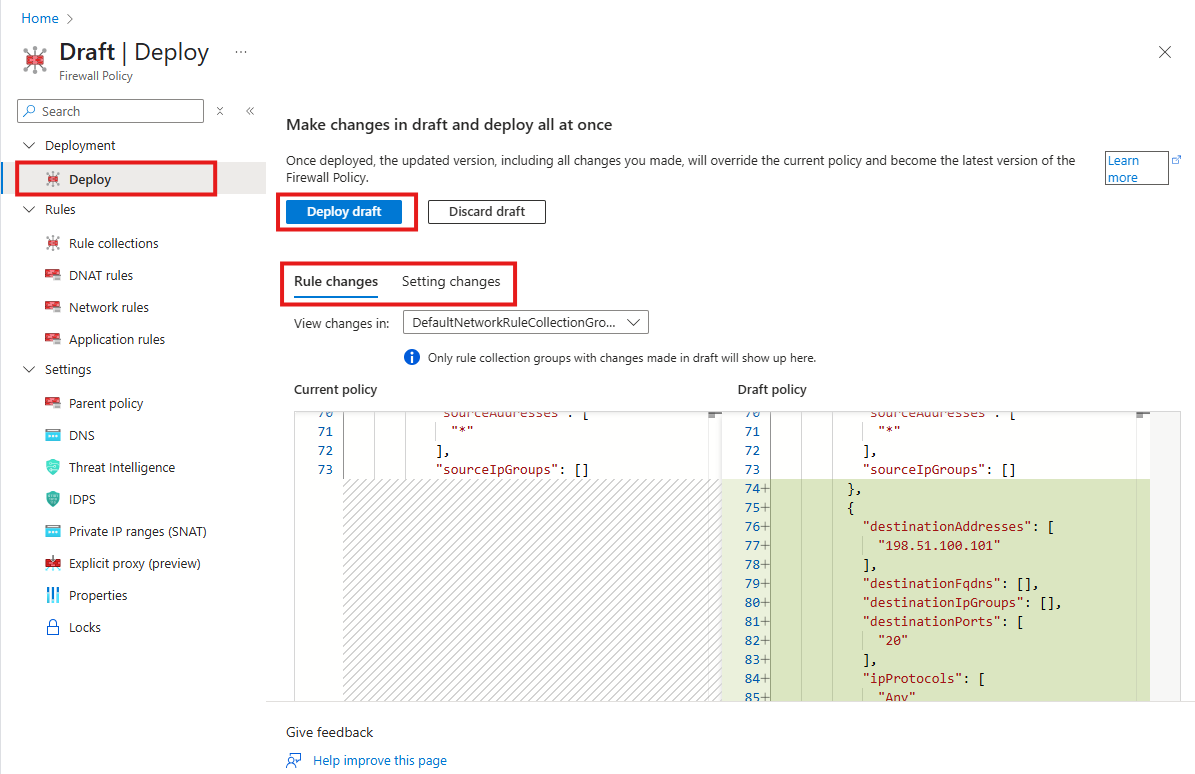

En la página borrador, realice cambios o adiciones a las reglas o configuraciones. Estas páginas son idénticas a las de la directiva implementada. Los cambios solo surtirán efecto al implementar el borrador.

Para comprobar los cambios, vuelva a la pantalla Implementar para revisar las reglas o la configuración actualizadas. Para aplicar los cambios, seleccione Implementar borrador. Una vez implementado, el borrador reemplaza la directiva actual y se convierte en la versión más reciente. El borrador se elimina después de la implementación.

Repita este proceso según sea necesario para realizar más actualizaciones en la directiva de firewall.

Ejecute el comando az login para iniciar sesión en su cuenta de Azure:

az login

Cree un borrador mediante el comando az red firewall policy draft create. Este comando crea un borrador de la directiva aplicada actual. Puede usar los --policy-name parámetros y --resource-group para especificar el nombre y el grupo de recursos de la directiva de firewall:

az network firewall policy draft create --policy-name fw-policy --resource-group test-rg

Actualice la configuración del borrador mediante el comando az network firewall policy draft update . Este comando permite modificar el modo de inteligencia sobre amenazas y el modo IDPS para el borrador. Use el --threat-intel-mode parámetro para establecer el modo de inteligencia sobre amenazas deseado y el --idps-mode parámetro para configurar el modo del sistema de detección y prevención de intrusiones (IDPS):

az network firewall policy draft update --policy-name fw-policy --resource-group test-rg --threat-intel-mode Off --idps-mode Deny

Actualizar reglas provisionales

Cree un nuevo grupo de recopilación de reglas (RCG) mediante el comando az network firewall policy rule-collection-group draft create:

az network firewall policy rule-collection-group draft create --rule-collection-group-name rcg-b --policy-name fw-policy --resource-group test-rg --priority 303

Agregar una colección de reglas NAT a un RCG existente en el borrador

az network firewall policy rule-collection-group draft collection add-nat-collection \

--name nat_collection_1 \

--collection-priority 10003 \

--policy-name fw-policy \

--resource-group test-rg \

--rule-collection-group-name rcg-c \

--action DNAT \

--rule-name network_rule_21 \

--description "test" \

--destination-addresses "202.120.36.15" \

--source-addresses "202.120.36.13" "202.120.36.14" \

--translated-address 128.1.1.1 \

--translated-port 1234 \

--destination-ports 12000 12001 \

--ip-protocols TCP UDP

Vea los detalles del borrador mediante el comando az network firewall policy draft show :

az network firewall policy draft show --policy-name fw-policy --resource-group test-rg

Implemente el borrador para aplicar los cambios mediante el comando az network firewall policy deploy :

az network firewall policy deploy --name fw-policy --resource-group test-rg

Descarte el borrador si ya no lo necesita mediante az network firewall policy draft delete comando.

az network firewall policy draft delete --policy-name fw-policy --resource-group test-rg

Use el cmdlet New-AzFirewallPolicyDraft para crear un borrador de la directiva aplicada actual. Especifique el nombre de la directiva y el grupo de recursos:

New-AzFirewallPolicyDraft -AzureFirewallPolicyName fw-policy -ResourceGroupName test-rg

Use el cmdlet Set-AzFirewallPolicyDraft para actualizar la configuración en el borrador. Por ejemplo, puede actualizar el modo de inteligencia sobre amenazas y el modo IDPS:

Set-AzFirewallPolicyDraft -AzureFirewallPolicyName fw-policy -ResourceGroupName test-rg -ThreatIntelWhitelist $threatIntelWhitelist

Actualice las reglas del borrador con los siguientes comandos cmdlet:

New-AzFirewallPolicyRuleCollectionGroupDraft -AzureFirewallPolicyRuleCollectionGroupName rcg-a -ResourceGroupName test-rg -AzureFirewallPolicyName fw-policy -Priority 200

$rule1 = New-AzFirewallPolicyApplicationRule -Name "Allow-HTTP" -Protocol "Http:80" -SourceAddress "10.0.0.0/24" -TargetFqdn www.example.com

$rule2 = New-AzFirewallPolicyApplicationRule -Name "Allow-HTTPS-2" -Protocol "Https:443" -SourceAddress "10.0.0.0/24" -TargetFqdn "www.secureexample.com"

$ruleCollection = New-AzFirewallPolicyFilterRuleCollection -Name "Allow-Rules" -Priority 100 -Rule $rule1, $rule2 -ActionType Allow

Set-AzFirewallPolicyRuleCollectionGroupDraft -AzureFirewallPolicyRuleCollectionGroupName rcg-b -ResourceGroupName test-rg -AzureFirewallPolicyName fw-policy -Priority 400 -RuleCollection $ruleCollection

Use el cmdlet Get-AzFirewallPolicyDraft para ver los detalles del borrador:

Get-AzFirewallPolicyDraft -AzureFirewallPolicyName fw-policy -ResourceGroupName test-rg

Use el cmdlet Deploy-AzFirewallPolicy para aplicar los cambios del borrador a la directiva activa:

Deploy-AzFirewallPolicy -Name fw-policy -ResourceGroupName test-rg

Si desea descartar el borrador sin aplicar los cambios, use el cmdlet Remove-AzFirewallPolicyDraft :

Remove-AzFirewallPolicyDraft -AzureFirewallPolicyName fw-policy -ResourceGroupName test-rg

Pasos siguientes