Configuración de condiciones para escenarios clave de cumplimiento de comunicaciones

En este artículo se proporcionan varios ejemplos de creación de condiciones con el generador de condiciones en Cumplimiento de comunicación de Microsoft Purview. Use los ejemplos para sus propios escenarios y modifíquelos según sea necesario para su organización.

Para obtener información general sobre cómo crear condiciones para las directivas de cumplimiento de comunicaciones, consulte Elegir condiciones para las directivas de cumplimiento de comunicaciones.

Ejemplos de seguridad de datos

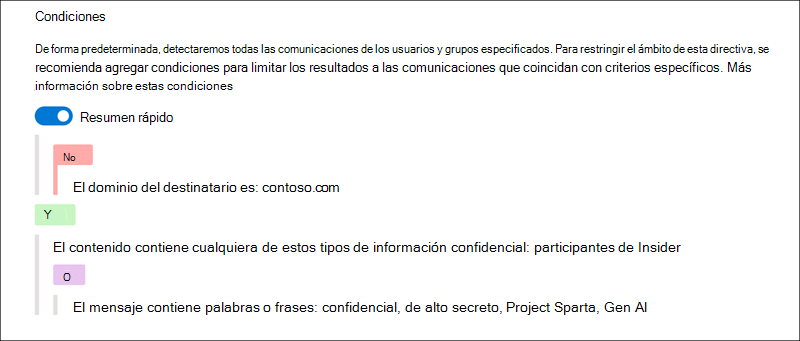

Ejemplo 1: Detectar todas las comunicaciones enviadas fuera de Contoso.com que contienen patrones detectados por el tipo de información confidencial Insiders O que incluyen cualquiera de estas palabras clave: "confidential", "top secret", "Project Sparta", "GenAI"

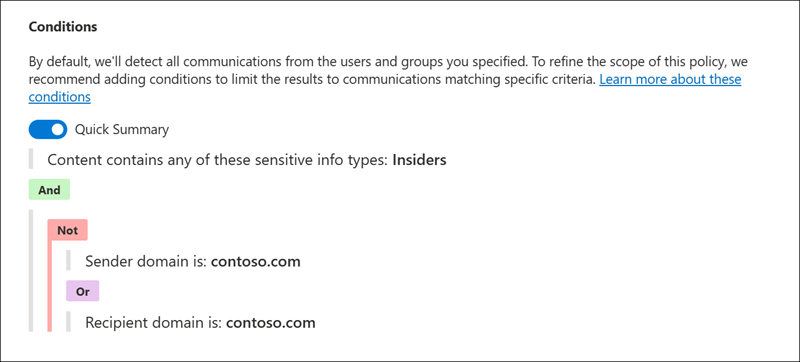

Ejemplo 2: Detectar todas las comunicaciones procedentes de fuera o enviadas fuera de contoso.com que contienen patrones detectados por el tipo de información confidencial Insiders

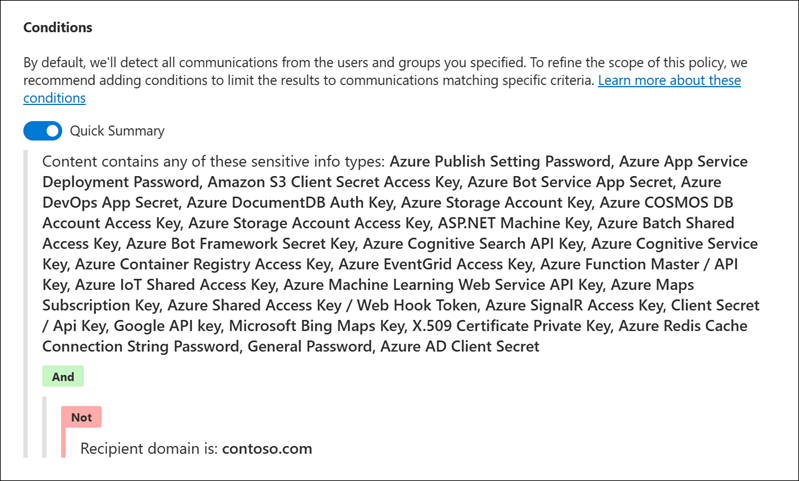

Ejemplo 3: Detectar proactivamente el uso compartido de claves secretas y contraseñas fuera de contoso.com

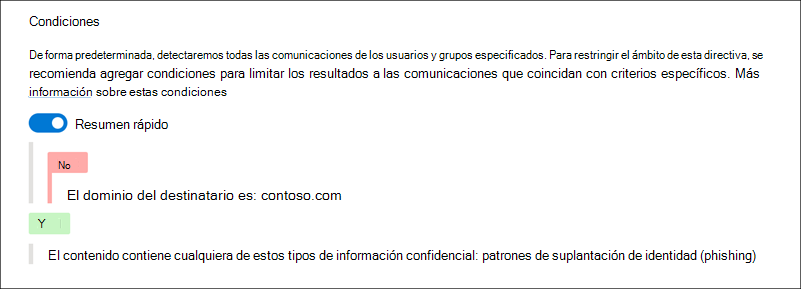

Ejemplo 4: Detección de solicitudes de suplantación de identidad de Teams enviadas como solicitudes de autenticación multifactor mediante el tipo de información confidencial Patrones de suplantación de identidad

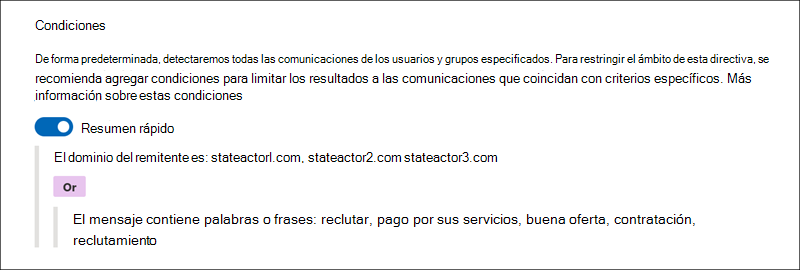

Ejemplo 5: Analizar todos los mensajes procedentes de los dominios o mensajes de stateactor1.com, stateactor2.com y stateactor3.com que contienen estas palabras clave: contratación, pago por sus servicios, buena oferta, contratación, contratación

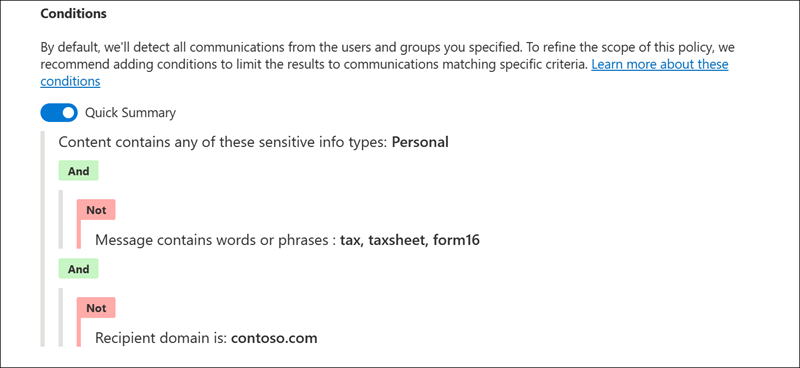

Ejemplo 6: Analizar correos electrónicos específicos enviados a dominios externos mediante la detección de patrones mediante el tipo de información confidencial personal , pero omitir palabras clave específicas

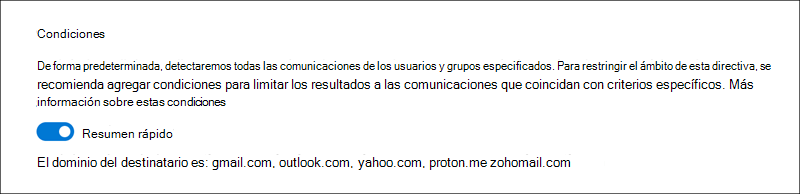

Ejemplo 7: Análisis y visualización de todos los correos electrónicos enviados a cuentas de correo electrónico personales

Ejemplos de conducta empresarial

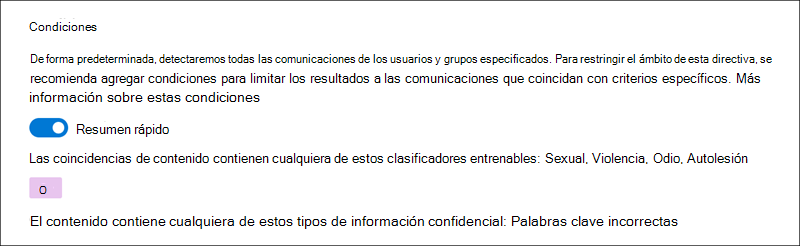

Ejemplo 8: Detección de contenido inadecuado enviado en mensajes mediante los clasificadores de entrenamiento Sexual, Violencia, Odio y Autolesiones o mediante un diccionario de palabras clave curadas

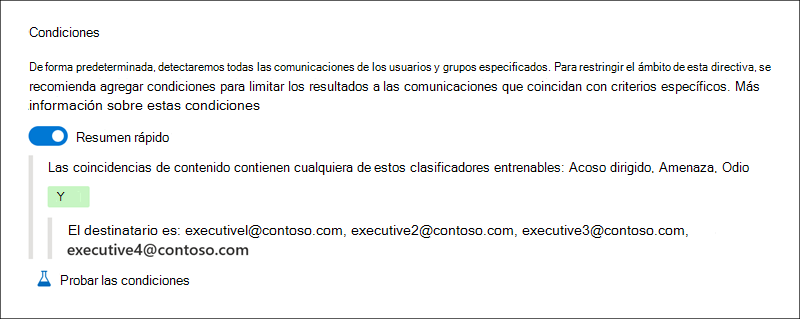

Ejemplo 9: Detección de amenazas y acoso dirigidos a los ejecutivos clave de Contoso mediante el uso de clasificadores capacitados de acoso, amenaza y odio dirigidos

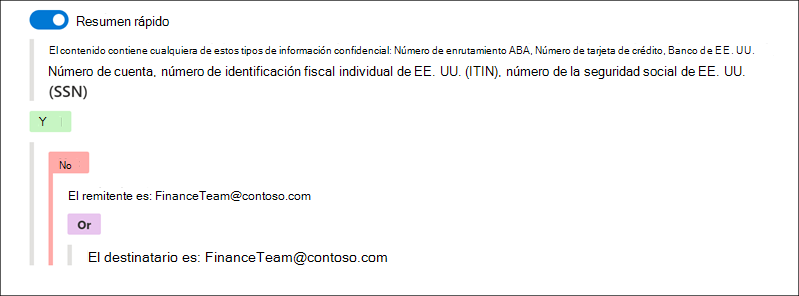

Ejemplo 10: Detectar todos los mensajes que contienen patrones detectados por los tipos de información confidencial Número de enrutamiento de ABA, Número de tarjeta de crédito, Número de cuenta bancaria de EE. UU., Número de identificación individual del contribuyente (ITIN) y Número de seguro social (SSN) de EE. UU. enviados por cualquier empleado, pero no enviados a o enviados por el Equipo de Finanzas