Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Käyttäjän ja entiteetin käyttäytymisanalysoinnin (UEBA) toimintakerros Microsoft Sentinel koostaa ja tekee yhteenvedon suuren volyymin raakalokeista selkeiksi, pelkän kielen suojaustoimintojen malleiksi ja selittää jäsennetyllä tavalla, kuka teki mitäkin kenelle.

Toisin kuin hälytykset tai poikkeamat, toiminta ei välttämättä tarkoita riskiä – ne luovat abstraktiokerroksen, joka optimoi tietosi tutkimuksia, metsästystä ja havaitsemista varten parantamalla:

- Tehokkuus: Vähennä tutkimusaikaa ompelemalla liittyvät tapahtumat yhtenäisiksi tarinoiksi.

- Clarity: Käännä meluisat matalan tason lokit tavallisen kielen yhteenvetoihin.

- Konteksti: Lisää MITRE ATT&CK-yhdistämismääritys ja entiteettiroolit välittömän suojauksen merkityksellisyyden vuoksi.

- Johdonmukaisuus: Yhtenäisen rakenteen tarjoaminen erilaisissa lokilähteissä.

Tämä abstraktiokerros mahdollistaa uhkien tunnistamisen, tutkimisen ja vastaamisen nopeammin kaikissa suojaustoiminnoissasi ilman syvällistä perehtymistä jokaiseen lokilähteeseen.

Tässä artikkelissa kerrotaan, miten UEBA:n toimintakerros toimii, miten toimintakerros otetaan käyttöön ja miten suojaustoimintoja parannetaan käyttäytymisen avulla.

Katso UEBA behaviors -verkkoseminaarista UEBA:n toimintakerroksen täydellinen yleiskatsaus ja esittely.

Miten UEBA:n toimintakerros toimii

Toiminta on osa Microsoft Sentinel UEBA (User and Entity Behavior Analytics) -ominaisuuksia. Ne tarjoavat normalisoituja, kontekstuaalisia toimintoyhteenvetoja, jotka täydentävät poikkeamien tunnistamista ja täydentämistä.

Toiminnan, poikkeamien ja ilmoitusten vertailu

Tässä taulukossa näytetään, miten toiminta eroaa poikkeamista ja hälytyksistä:

| Valmiudet | Mitä se edustaa | Käyttötarkoitus |

|---|---|---|

| Poikkeavuuksia | Toistuvia kuvioita, jotka poikkeavat vahvistetuista perustasoista | Korosta epätavallinen tai epäilyttävä toiminta |

| Ilmoitukset | Signaali mahdollisesta suojausongelmasta, joka vaatii huomiota | Tapausten käsittelyn työnkulkujen käynnistäminen |

| Käyttäytymistä | Neutraalit, jäsennetyt toimintojen yhteenvedot - normaali tai epänormaali - aikaikkunoiden tai käynnistimien perusteella, täydennetty MITRE ATT&CK-yhdistämismäärityksillä ja entiteettirooleilla | Kontekstin ja selkeyden tarjoaminen tutkimuksia, metsästystä ja havaitsemista varten |

Toimintatyypit ja tietueet

Kun otat UEBA-toimintakerroksen käyttöön, Microsoft Sentinel käsittelee tuetut suojauslokit, jotka keräät Sentinel työtilaan lähes reaaliaikaisesti, ja tekee yhteenvedon kahdentyyppisistä käyttäytymismalleista:

| Toimintatyyppi | Kuvaus | Esimerkkejä | Käyttötapaus |

|---|---|---|---|

| Koostetut toiminnot | Tunnista volyymipohjaiset kuviot keräämällä liittyviä tapahtumia ajan kuluessa |

|

Muunna suuren volyymin lokit toiminnallisiin suojaustietoihin. Tämä toimintatyyppi on erinomainen epätavallisten aktiivisuustasojen tunnistamisessa. |

| Jaksotetut toiminnot | Tunnista monivaiheiset mallit tai monimutkaiset hyökkäysketjut, jotka eivät ole ilmeisiä yksittäisiä tapahtumia tarkistettaessa | Käyttöoikeusavain, joka on luotu > uusista IP-etuoikeutetuista > ohjelmointirajapintakutsuista | Havaitse kehittyneitä hyökkäyssekvenssejä ja monivaiheisia uhkia. |

UEBA-toimintakerros tekee yhteenvedon käyttäytymisestä räätälöidyillä kunkin toiminnan logiikalle määritetyillä aikaväleillä ja luo käyttäytymistietueita heti, kun se tunnistaa kuvioita tai kun aikaikkunat sulkeutuvat.

Jokainen toimintatietue sisältää seuraavat:

- Yksinkertainen, tilannekohtainen kuvaus: luonnollisen kielen selitys siitä, mitä tapahtui tietoturvaan liittyvillä termeillä – esimerkiksi kuka teki mitäkenellekin ja miksi sillä on merkitystä.

- Yhtenäinen rakenne ja viittaukset pohjana oleviin raakalokeihin: Kaikissa toimissa käytetään yhdenmukaista tietorakennetta eri tuotteissa ja lokityypeissä, joten analyytikoiden ei tarvitse kääntää eri lokimuotoja tai liittää suuren volyymin taulukoita.

- MITRE ATT&CK-kartoitus: Jokainen käyttäytyminen on merkitty asiaankuuluvilla MITRE-taktiikoilla ja -tekniikoilla, jotka tarjoavat alan vakiokontekstin yhdellä silmäyksellä. Et vain näe , mitä tapahtui, vaan myös sitä, miten se sopii hyökkäyskehykseen tai aikajanaan.

- Entiteettisuhteiden yhdistäminen: Kukin toiminta tunnistaa entiteetit (käyttäjät, isännät, IP-osoitteet) ja heidän roolinsa (toimija, kohde tai muu).

Toiminnan abstraktiokerros

Tämä kaavio havainnollistaa, miten UEBA-toimintakerros muuntaa raakalokit jäsennettyihin käyttäytymistietueisiin, jotka parantavat suojaustoimintoja:

Toiminnan tallennustila ja taulukot

UEBA-toimintakerros tallentaa toimintatietueet kahdentyyppisiin taulukoihin:

- Toimintatietotaulukko, joka sisältää toimintaotsikon, kuvauksen, MITRE-yhdistämismääritykset, luokat ja linkit raakalokeihin ja

- Käyttäytymiseen liittyvä entiteettitaulukko, jossa luetellaan kaikki käyttäytymiseen liittyvät entiteetit ja niiden roolit.

Nämä taulukot integroituvat saumattomasti olemassa oleviin työnkulkuihin tunnistussääntöjä, tutkimuksia ja tapausten analysointia varten. Ne käsittelevät kaikenlaisia suojaustoimia – eivät vain epäilyttäviä tapahtumia – ja tarjoavat kattavan näkyvyyden sekä normaaliin että poikkeavaan käyttäytymismalliin.

Lisätietoja toimintataulukoiden käyttämisestä on artikkelissa Kyselyiden toimintatapojen parhaat käytännöt ja vianmääritysvihjeet.

Tärkeää

Generative AI antaa UEBA Behaviors -tason luoda ja skaalata merkityksellisiä tietoja. Microsoft suunnitteli Behaviors-ominaisuuden tietosuojan ja vastuullisten tekoälyperiaatteiden perusteella. Se varmistaa läpinäkyvyyden ja selitettävän toiminnan. Toiminta ei tuo uusia yhteensopivuusriskejä tai läpinäkymätöntä "musta laatikko" -analytiikkaa SOC:hen. Lisätietoja tekoälyn käytöstä tässä ominaisuudessa ja Microsoftin lähestymistavasta vastuulliseen tekoälyyn on artikkelissa Microsoft UEBA :n toimintakerroksen vastuulliset tekoälyn usein kysytyt kysymykset.

Käyttötapaukset ja esimerkit

Näin analyytikot, metsästäjät ja tunnistusinsinöörit voivat käyttää toimintaa tutkimusten, metsästyksen ja hälytysten luomisen aikana.

Tutkimusten ja tapausten rikastaminen

Toimintatapa antaa SOC-analyytikoille välittömän selkeyden siitä, mitä hälytyksen ympärillä tapahtui, pivotoimatta useiden raakalokitaulukoiden välillä.

Työnkulku ilman toimintatapaa: Analyytikoiden on usein rekonstruoitava aikajanat manuaalisesti tekemällä kyselyjä tapahtumakohtaisista taulukoista ja ommelemalla tulokset yhteen.

Esimerkki: Ilmoitus käynnistyy epäilyttävästä AWS-toiminnasta. Analyytikko tekee kyselyn

AWSCloudTrailtaulukkoon ja pivotoi sitten palomuuritietoihin ymmärtääkseen, mitä käyttäjä tai isäntä teki. Tämä edellyttää kunkin rakenteen tuntemista ja hidastaa laskemista.Työnkulku, jossa on toimintamalleja: UEBA-toimintakerros kokoaa liittyvät tapahtumat automaattisesti toimintamerkinnöiksi, jotka voidaan liittää tapahtumaan tai tehdä pyydettäessä kyselyjä.

Esimerkki: Ilmoitus ilmaisee mahdollisen tunnistetietojen suodattimen.

BehaviorInfoTaulukossa analyytikko näkee toiminnan Epäilyttävä massasalaisuus käyttö AWS IAM:n kautta käyttäjän123 kautta yhdistetty MITRE Technique T1552:een (suojaamattomat tunnistetiedot). UEBA-toimintakerros loi tämän toiminnan koostamalla 20 AWS-lokimerkintää. Analyytikko ymmärtää välittömästi, että Käyttäjä123 on tutustunut moniin salaisuuksiin – ratkaisevaan kontekstiin tapauksen eskaloimiseksi – tarkistamatta manuaalisesti kaikkia 20 lokimerkintää.

Uhkien metsästys

Käyttäytymisen avulla metsästäjät voivat etsiä TTP-osoitteita ja toimintayhteenvetoja sen sijaan, että kirjoittaisivat monimutkaisia liitoksia tai normalisoivat raakalokeja itsekseen.

Työnkulku ilman toimintatapaa: Metsästykset edellyttävät monimutkaista KQL:ää, taulukkoliitoksia ja jokaisen tietolähdemuodon tuntemista. Tärkeä toiminta saattaa hautaantyä suuriin tietojoukkoihin, joiden sisäinen suojauskonteksti on vähäinen.

Esimerkki: Tiedustelumerkkien metsästys voi vaatia tapahtumien ja tiettyjen palomuurin yhteysmallien tarkistamista

AWSCloudTrailerikseen. Konteksti on lähinnä tapahtumissa ja hälytyksissä, mikä vaikeuttaa ennakoivaa metsästystä.Työnkulku, jossa on toimintamalleja: Toiminta normalisoidaan, täydennetty ja yhdistetään MITRE-taktiikoihin ja -tekniikoihin. Metsästäjät voivat etsiä merkityksellisiä kuvioita ilman kunkin lähteen rakenteen mukaan.

Metsästäjä voi suodattaa BehaviorInfo-taulukon taktiikka (

Categories), tekniikka, otsikko tai entiteetti. Esimerkki:BehaviorInfo | where Categories has "Discovery" | summarize count() by TitleMetsästäjät voivat myös:

- Tunnista harvinaiset toimintatapasi

count distinctkäyttämällä -Titlekenttää. - Tutustu mielenkiintoiseen toimintatyyppiin, tunnista siihen liittyvät entiteetit ja tutki tarkemmin.

- Poraudu raakalokeihin käyttämällä -

BehaviorIdja-sarakkeitaAdditionalFields, jotka viittaavat usein pohjana oleviin raakalokeihin.

Esimerkki: Metsästäjä, joka etsii salaisia tunnistetietojen käyttökyselyitä käyttäytymiselle ja "luetteloi tunnistetiedot" sarakkeessa

Title. Tulokset palauttavat muutamia käyttäjän AdminJoen vaultista yrittämän käyttäjävedosyrityksen esiintymiä (johdettu lokeistaCyberArk). Vaikka ilmoituksia ei voitu käynnistää, tämä toiminta on harvinaista AdminJoe-toiminnolle ja kehottaa tekemään lisätutkimuksia – tätä on vaikea tunnistaa yksityiskohtaisissa Vault-valvontalokeissa.Metsästäjät voivat myös metsästää:

MITRE-taktiikka:

// Find behaviors by MITRE tactic BehaviorInfo | where Categories == "Lateral Movement"Tekniikka:

// Find behaviors by MITRE technique BehaviorInfo | where AttackTechniques has "T1078" // Valid Accounts | extend AF = parse_json(AdditionalFields) | extend TableName = tostring(AF.TableName) | project TimeGenerated, Title, Description, TableNameTietty käyttäjä:

// Find all behaviors for a specific user over last 7 days BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(7d) | where EntityType == "User" and AccountUpn == "user@domain.com" | project TimeGenerated, Title, Description, Categories | order by TimeGenerated descHarvinaiset käyttäytymiset (mahdolliset poikkeamat):

// Find rare behaviors (potential anomalies) BehaviorInfo | where TimeGenerated >= ago(30d) | summarize Count=count() by Title | where Count < 5 // Behaviors seen less than 5 times | order by Count asc

- Tunnista harvinaiset toimintatapasi

Hälytykset ja automaatio

Toiminnot yksinkertaistavat sääntölogiikkaa tarjoamalla normalisoituja ja korkealaatuisia signaaleja sisäisellä kontekstilla ja mahdollistamalla uusia korrelaatiomahdollisuuksia.

Työnkulku ilman toimintatapaa: Ristilähdekorrelaatiosäännöt ovat monimutkaisia, koska kukin lokin muoto on erilainen. Säännöt edellyttävät usein:

- Normalisointilogiikka

- Rakennekohtaiset ehdot

- Useita eri sääntöjä

- Turvautuminen hälytyksiin raakatoiminnan sijaan

Automaatio saattaa myös käynnistyä liian usein, jos se johtuu matalan tason tapahtumista.

Työnkulku, jossa on toimintamalleja: Toiminnot koostavat jo toisiinsa liittyviä tapahtumia ja sisältävät MITRE-yhdistämismääritykset, entiteettiroolit ja yhdenmukaiset rakenteet, jotta tunnistusinsinöörit voivat luoda yksinkertaisempia ja selkeämpiä tunnistussääntöjä.

Esimerkki: Tunnistusinsinööri kirjoittaa tätä logiikkaa käyttävää tunnistussääntöä ilmoittaakseen mahdollisesta tärkeistä kompromissi- ja oikeuksien eskalointitoiminnoista: "Ilmoitus, jos käyttäjällä on uuden AWS-käyttöoikeusavaimen luominen" -toiminta, jota seuraa oikeuksien nostaminen AWS:ssä tunnin kuluessa."

Ilman UEBA-käyttäytymiskerrosta tämä sääntö edellyttäisi raakatapahtumien

AWSCloudTrailompelemista yhteen ja niiden tulkitsemista sääntölogiikassa. Käyttäytymisen ansiosta se on yksinkertainen ja kestävä lokirakenteen muutoksille, koska rakenne on yhdistetty.Toiminta toimii myös luotettavana automaation käynnistimenä. Sen sijaan, että luot ilmoituksia ei-riskialttiista toiminnoista, käytä toimintoja automaation käynnistämiseen – esimerkiksi sähköpostin lähettämiseen tai vahvistuksen aloittamiseen.

Tuetut tietolähteet ja toiminnot

Luettelo tuetuista tietolähteistä ja toimittajista tai palveluista, jotka lähettävät lokeja näihin tietolähteisiin, on kehittymässä. UEBA-toimintakerros koostaa automaattisesti merkitykselliset tiedot kaikille tuetuille toimittajille keräämieni lokien perusteella.

UEBA-toimintakerroksessa keskitytään tällä hetkellä näihin muihin kuin Microsoftin tietolähteisiin, joissa ei perinteisesti ole helppoa toimintakontekstia Microsoft Sentinel:

| Tietolähde | Tuetut toimittajat, palvelut ja lokit | Liitin | Tuetut toiminnot |

|---|---|---|---|

| CommonSecurityLog1 |

|

||

| AWSCloudTrail |

|

||

| GCPAuditLogs |

|

1CommonSecurityLog voi sisältää useiden toimittajien lokeja. UEBA-toimintakerros luo vain tuettujen toimittajien ja lokityyppien toimintaa. Jos taulukko vastaanottaa lokeja toimittajalta, jota ei tueta, et näe mitään toimintoja, vaikka tietolähde olisi yhdistetty.

Tärkeää

Sinun on otettava nämä lähteet käyttöön erillään muista UEBA-ominaisuuksista. Jos esimerkiksi otit käyttöön AWSCloudTrailin UEBA-analytiikkaa ja poikkeamia varten, sinun on silti otettava se käyttöön erikseen toimintaa varten.

Ennakkovaatimukset

Jotta voit käyttää UEBA-käyttäytymiskerrosta, tarvitset seuraavat:

- Microsoft Sentinel työtila, joka on otettu käyttöön Defender-portaalissa.

- Yhden tai useamman tuetun tietolähteen käyttö Analytiikka-tasolla. Lisätietoja tietotasoista on kohdassa Tietotasojen ja säilytyksen hallinta Microsoft Sentinel.

Tarvittavat käyttöoikeudet

Jotta voit ottaa UEBA-toimintakerroksen käyttöön ja käyttää sitä, tarvitset seuraavat käyttöoikeudet:

| Käyttäjän toiminto | Käyttöoikeus vaaditaan |

|---|---|

| Toimintatavan ottaminen käyttöön | Vähintään suojauksen järjestelmänvalvojan rooli Microsoft Entra ID ja Microsoft Sentinel Osallistuja -rooli Sentinel työtilassa. |

| Kyselyn toimintataulukot |

|

Lisätietoja yhtenäisestä RBAC:sta Defender-portaalissa on kohdassa Microsoft Defender XDR Yhdistetty roolipohjainen käyttöoikeuksien valvonta (RBAC).

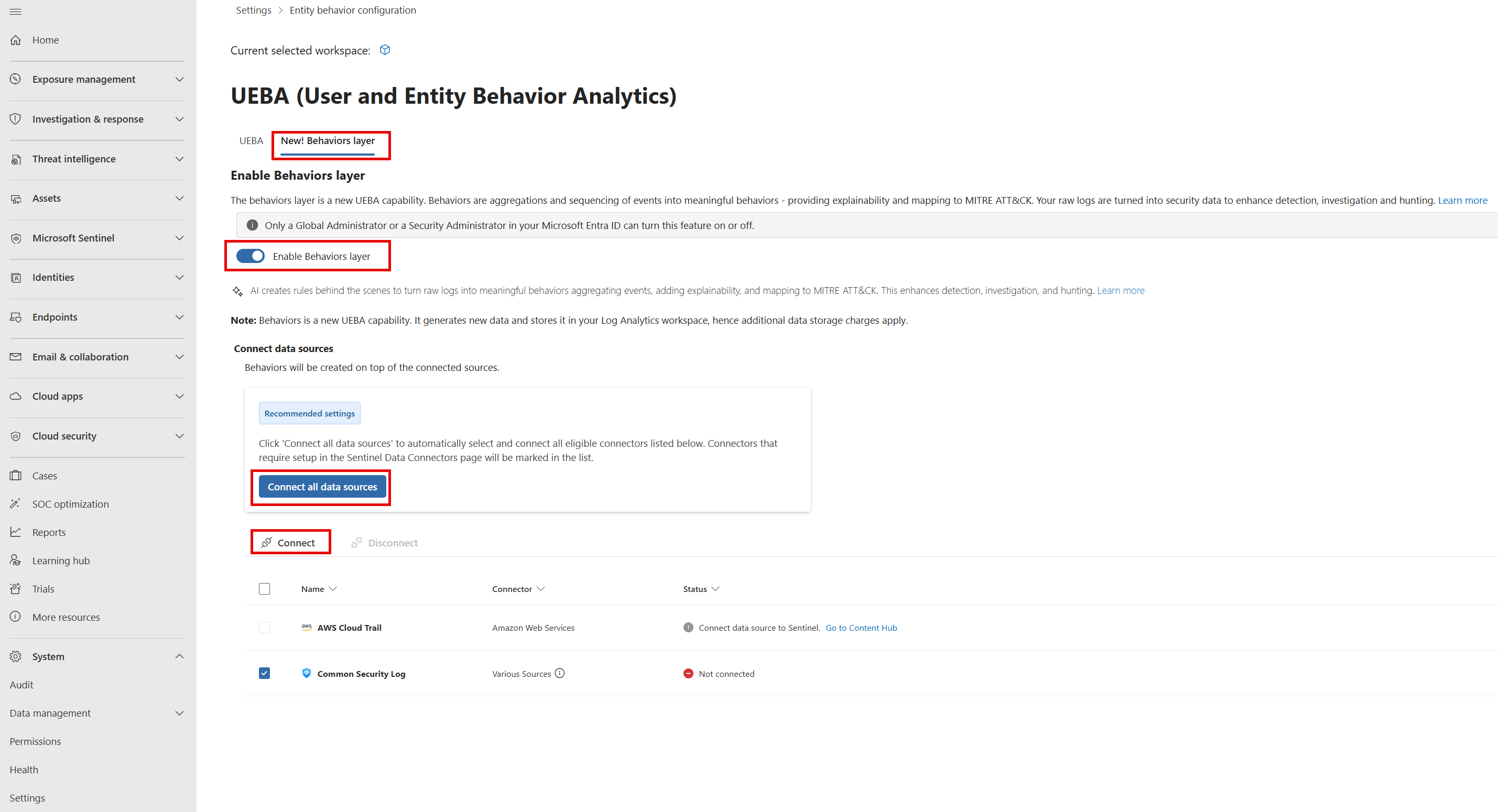

Ota UEBA-toimintakerros käyttöön

Aloita UEBA-toiminnan koostaminen varmistamalla, että muodostat yhteyden vähintään yhteen tuettuun tietolähteeseen. UEBA-toimintakerros koostaa toimintaa vain, kun tuetut tietolähteet on yhdistetty, ja lähettää lokeja aktiivisesti Analytiikka-tasolle.

Voit ottaa UEBA:n toimintatason käyttöön työtilassa seuraavasti:

Valitse Defender-portaalissa Järjestelmäasetukset >> Microsoft Sentinel > SIEM-työtilat.

Valitse Sentinel työtila, jossa haluat ottaa UEBA-toimintakerroksen käyttöön.

Valitse Ota toiminta-analytiikka > käyttöön Määritä UEBA > Uusi! Toimintakerros.

Ota Käyttöön käyttäytyminen -kerros käyttöön tai poista se käytöstä.

Valitse Yhdistä kaikki tietolähteet tai valitse luettelosta haluamasi tietolähteet.

Jos et ole vielä yhdistänyt yhtään tuettua tietolähdettä Sentinel työtilaasi, valitse Siirry sisältökeskukseen, jos haluat etsiä ja yhdistää tarvittavat liittimet.

Valitse Yhdistä.

Tärkeää

Voit tällä hetkellä ottaa käyttöön toimintaa yhdessä työtilassa vuokraajassasi.

Hinnoittelumalli

UEBA-toimintakerroksen käyttö aiheuttaa seuraavat kustannukset:

Ei lisäkäyttöoikeuskustannuksia: Toiminnot sisältyvät Microsoft Sentinel. Et tarvitse erillistä SKU:ta, UEBA-lisäosaa tai lisälisenssejä. Jos työtilasi on yhdistetty Sentinel ja otettu käyttöön Defender-portaalissa, voit käyttää toimintoja ilman lisäominaisuuksien kustannuksia.

Tietojen käsittelymaksun kirjaaminen lokiin: Toimintatietueet tallennetaan

SentinelBehaviorInfoSentinel työtilasi jaSentinelBehaviorEntities-taulukoihin. Jokainen toiminta vaikuttaa työtilan tietojen käsittelymäärään, ja sitä laskutetaan olemassa olevalla Log Analytics/Sentinel -käsittelynopeudella. Toiminnot ovat lisääviä – ne eivät korvaa olemassa olevia raakalokejasi.

Kyselyiden toimintatapojen parhaat käytännöt ja vianmääritysvihjeet

Tässä osiossa kerrotaan, miten voit tehdä kyselyjä sekä Defender-portaalista että Sentinel työtilasta. Vaikka rakenteet ovat identtisiä, tietojen laajuus vaihtelee:

- Defender-portaalissa toimintataulukot sisältävät yhdistettyjen Defender-palveluiden UEBA-toimintaa ja toimintaa, kuten Microsoft Defender for Cloud Apps ja Microsoft Defender cloudille.

- Sentinel työtilassa toimintataulukot sisältävät vain UEBA-toimintaa, joka on luotu kyseiseen työtilaan kirjatuista lokeista.

Tässä taulukossa näytetään kussakin ympäristössä käytettävät toimintataulukot:

| Ympäristö | Käytettävät taulukot | Käyttötapaukset |

|---|---|---|

| Defender-portaali - Kehittynyt metsästys |

BehaviorInfo BehaviorEntities |

Tunnistussäännöt, tapaustutkinta, uhkien metsästys Defender-portaalissa |

| Sentinel työtila |

SentinelBehaviorInfo SentinelBehavior Entiteetit |

Azure Työkirjojen valvonta, käsittelytarkkailu, Sentinel työtilan KQL-kyselyt |

Käytännön esimerkkejä toimintatavan käyttämisestä on artikkelissa Palvelupyyntöjen ja esimerkkien käyttö.

Lisätietoja Kusto Query Languagesta (KQL) on Kusto-kyselykielen yleiskatsauksessa.

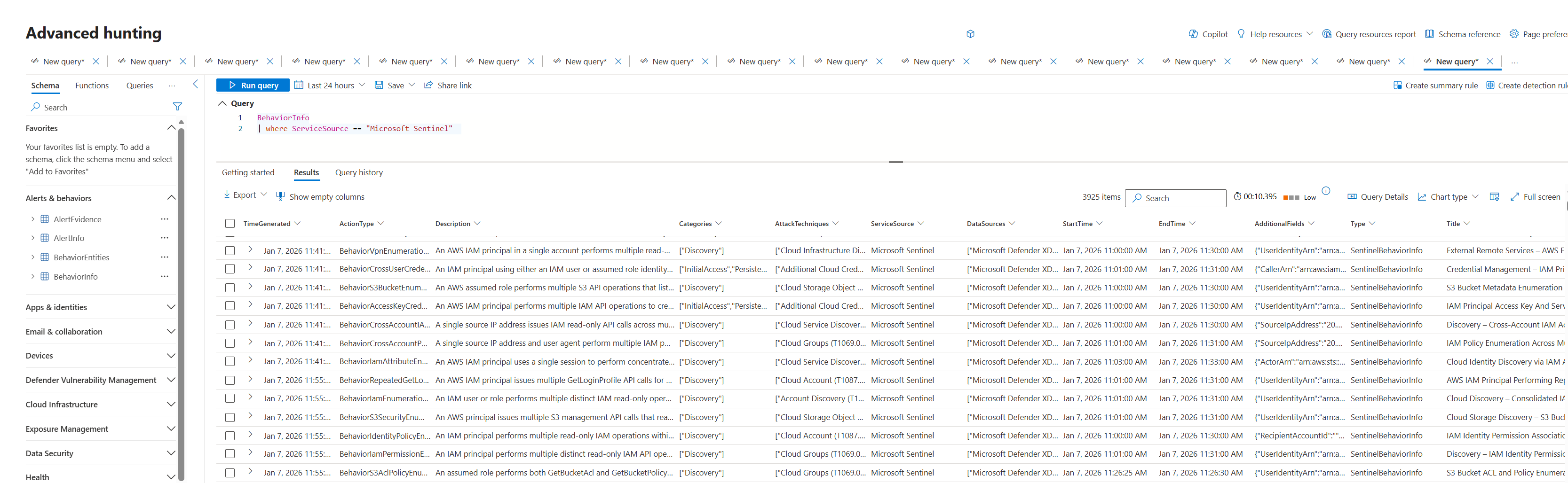

UEBA-toiminnan suodattaminen Defender-portaalissa

-

BehaviorInfojaBehaviorEntities-taulukot sisältävät kaikki UEBA-toimintatapansa, ja ne saattavat sisältää myös Microsoft Defender -palveluiden toimintaa.Jos haluat suodattaa toiminnan Microsoft Sentinel UEBA-toimintakerroksesta, käytä saraketta

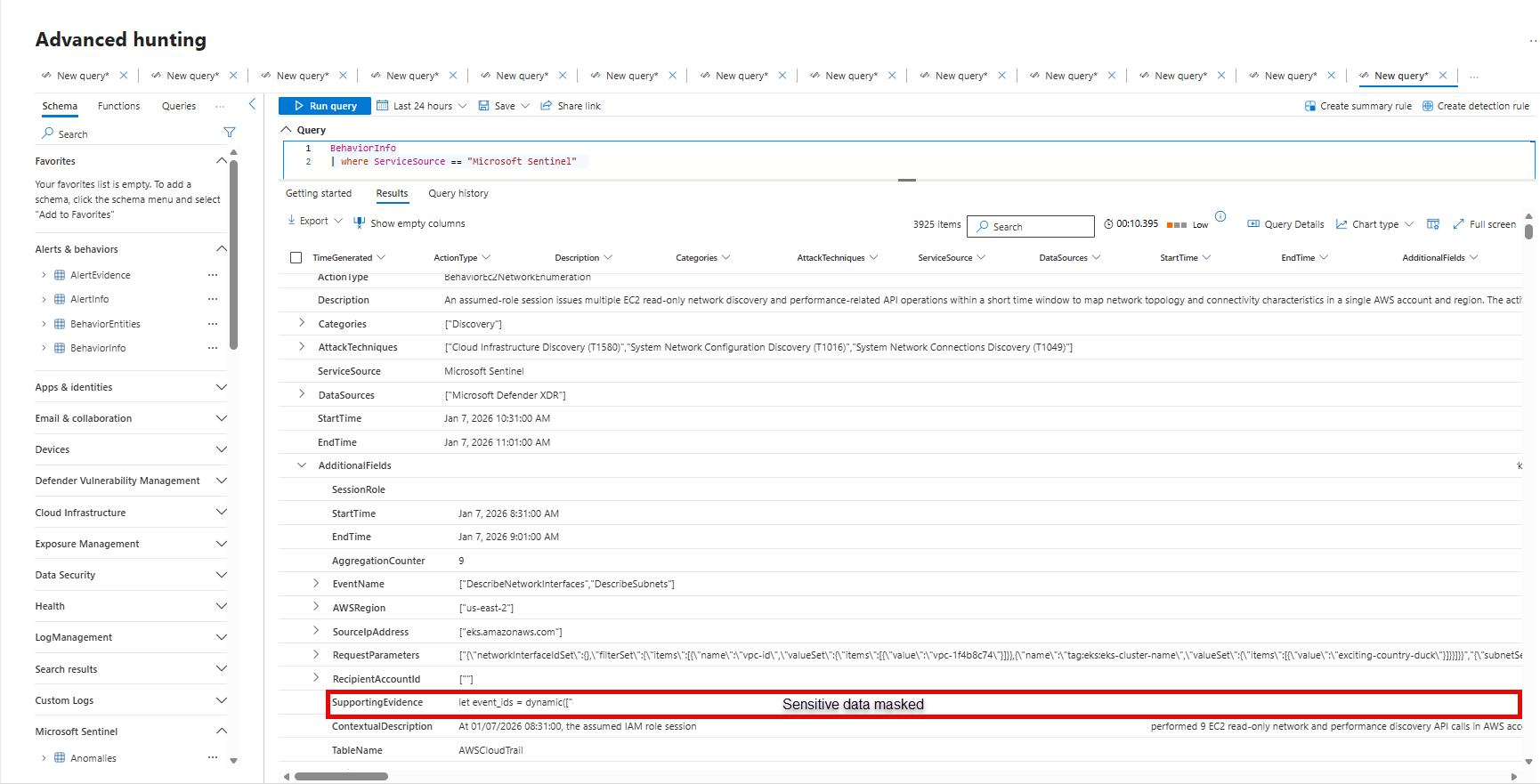

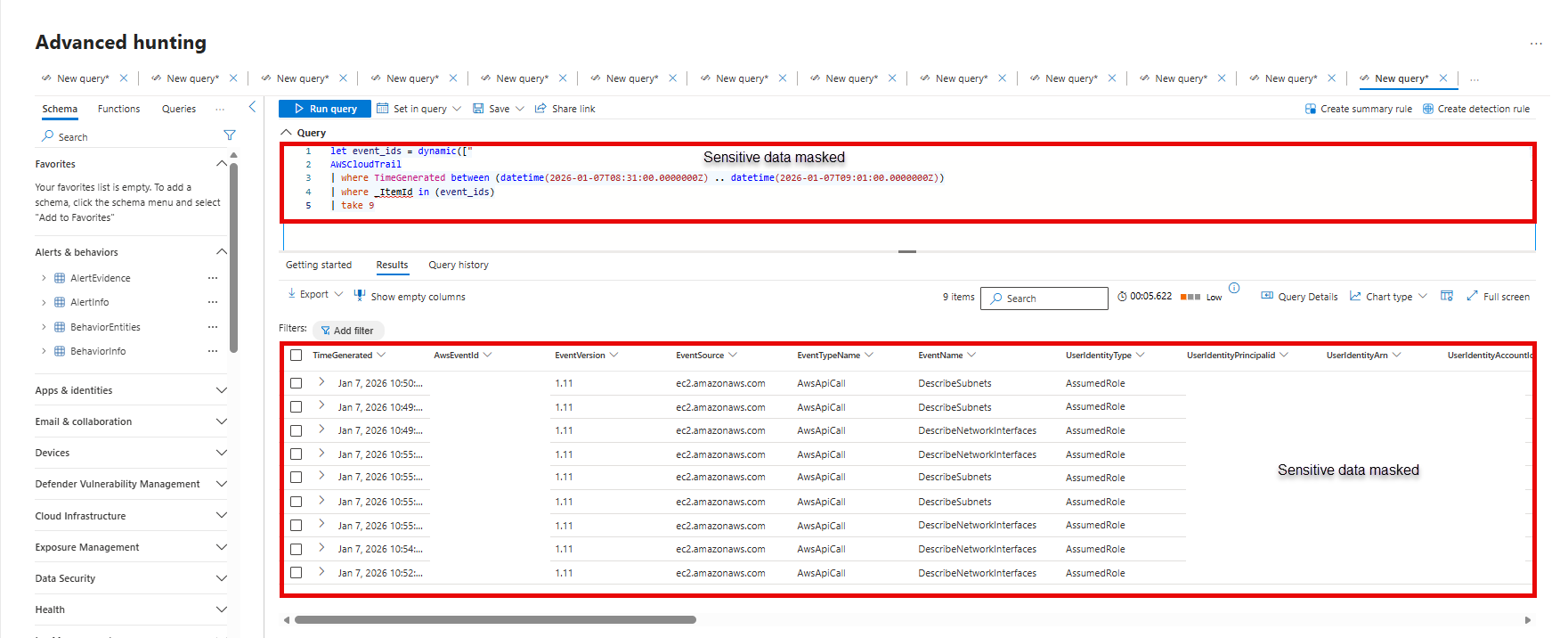

ServiceSource. Esimerkki:BehaviorInfo | where ServiceSource == "Microsoft Sentinel"Porautuminen alaspäin toiminnoista raakalokeihin

Käytä -

AdditionalFieldssaraketta kohteessaBehaviorInfo, joka sisältää viittauksia kentän alkuperäisiin tapahtumatunnuksistaSupportingEvidence.Suorita kysely kentän arvolle

SupportingEvidence, jotta löydät raakalokit, jotka vaikuttivat toimintaan.Liity BehaviorInfo- ja BehaviorEntities-kohteisiin

Liity kohteen

BehaviorIdkanssaBehaviorEntities-kentänBehaviorInfoavulla.Esimerkki:

BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(1d) | project TimeGenerated, Title, Description, EntityType, EntityRole, AccountUpnTämä antaa sinulle kunkin käyttäytymisen ja siihen liittyvän entiteetin. Tai

AccountUpnentiteetin tunnistetiedot ovat kohteessaBehaviorEntities, kun taasBehaviorInfotekstissä saattaa olla viittaus "Käyttäjä" tai "Isäntä".Toimintatietojen käsittely

Jos haluat valvoa toimintatietojen käsittelytapaa, tee taulukosta

Usagekysely merkinnöistä, jotka liittyvät kohteeseenSentinelBehaviorInfojaSentinelBehaviorEntities.Automatisoinnin, työkirjojen ja tunnistussääntöjen luominen toimintatietojen perusteella

- Käytä taulukkoa

BehaviorInfotietolähteenä tunnistussäännöissä tai automaation toistokirjoissa Defender-portaalissa. Voit esimerkiksi luoda ajoitetun kyselysäännön, joka käynnistyy, kun tietty toiminta tulee näkyviin. - Jos haluat Azure Valvo työkirjoja ja mitä tahansa artefakteja, jotka on luotu suoraan Sentinel-työtilaan, varmista, että teet kyselyn

SentinelBehaviorInfoSentinelBehaviorEntitiesSentinel työtilan taulukoille.

- Käytä taulukkoa

Vianmääritys

- Jos toimintoja ei luoda: Varmista, että tuetut tietolähteet lähettävät lokeja aktiivisesti Analytiikka-tasolle, varmista, että tietolähteen vaihto on käytössä, ja odota 15–30 minuuttia käyttöönoton jälkeen.

- Näen odotettua vähemmän käyttäytymismalleja: Tuettujen käyttäytymistyyppien kattavuus on osittainen ja kasvava. Lisätietoja on kohdassa Tuetut tietolähteet ja toiminnot. UEBA-toimintakerros ei ehkä myöskään pysty havaitsemaan toimintamallia, jos tietynlaista käyttäytymistyyppiä on hyvin vähän.

- Toiminnan määrä: Yksittäinen käyttäytyminen voi edustaa kymmeniä tai satoja raakatapahtumia – tämä on suunniteltu vähentämään melua.

Rajoitukset

Nämä rajoitukset koskevat tällä hetkellä UEBA-toimintakerrosta:

- Voit ottaa käyttöön toimintoja yksittäisessä Sentinel työtilassa vuokraajaa kohden.

- UEBA-toimintakerros luo toimintaa rajoitetulle joukolle tuettuja tietolähteitä ja toimittajia tai palveluita.

- UEBA-toimintakerros ei tällä hetkellä sieppaa kaikkia mahdollisia toimia tai hyökkäystekniikoita edes tuetuille lähteille. Jotkin tapahtumat eivät ehkä tuota vastaavia toimintamalleja. Älä oleta, että toiminnan puuttuminen tarkoittaa, että toimintaa ei ole tapahtunut. Tarkista aina raakalokit, jos epäilet jonkin puuttuvan.

- Toiminnan tavoitteena on vähentää melua koostamalla ja järjestystapahtumia, mutta saatat silti nähdä liian monta toimintatietuetta. Olemme tyytyväisiä palautteeseesi tietyistä toimintatyypeistä kattavuuden ja asiayhteyden parantamiseksi.

- Toiminnot eivät ole ilmoituksia tai poikkeamia. Ne ovat puolueettomia havaintoja, ei pahantahtoisia tai hyväntahtoisia. Käyttäytymisen läsnäolo tarkoittaa "tämä tapahtui", ei "tämä on uhka". Poikkeamien tunnistaminen pysyy erillisenä UEBA:ssa. Käytä harkinta- tai yhdistämiskäyttäytymistä UEBA-poikkeamien kanssa merkittävien mallien tunnistamiseksi.