Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Turvallisuusanalyytikot ja tutkijat haluavat ennakoivasti etsiä tietoturvauhkia, mutta eri järjestelmät ja turvalaitteet tuottavat paljon tietoja, joita voi olla vaikea jäsentää ja suodattaa merkityksellisiksi tapahtumiksi. Microsoft Sentinel on tehokkaita metsästyshaku- ja kyselytyökaluja, joilla voit etsiä tietoturvauhkia organisaatiosi tietolähteistä. Jotta tietoturva-analyytikot voivat etsiä ennakoivasti uusia poikkeamia, joita suojaussovelluksesi tai edes ajoitetut analytiikkasäännöt eivät tunnista, metsästyskyselyt opastavat sinua kysymään oikeat kysymykset, jotta löydät ongelmia verkossa jo käytössäsi olevistä tiedoista.

Esimerkiksi yksi ruudun ulkopuolisesta kyselystä antaa tietoja epävaaleimmista infrastruktuurissa käynnissä olevista prosesseista. Et halua ilmoitusta aina, kun ne suoritetaan. He voivat olla täysin viattomia. Saatat kuitenkin haluta tarkastella kyselyä toisinaan nähdäksesi, onko mitään epätavallista.

Tärkeää

31.3.2027 jälkeen Microsoft Sentinel ei enää tueta Azure-portaali ja se on käytettävissä vain Microsoft Defender-portaalissa. Kaikki asiakkaat, jotka käyttävät Microsoft Sentinel Azure-portaali, ohjataan Defender-portaaliin ja he käyttävät Microsoft Sentinel vain Defender-portaalissa.

Jos käytät edelleen Microsoft Sentinel Azure-portaali, suosittelemme, että aloitat Defender-portaaliin siirtymisen suunnittelun, jotta siirtyminen olisi sujuvaa ja jotta voit hyödyntää täysin Microsoft Defender tarjoamaa yhtenäistä suojaustoimintokokemusta.

Huomautus

Microsoft Sentinel livestreamit ovat enää käytettävissä. Voit automatisoida kyselyitä ja ilmoituksia KQL-töiden, analytiikkasääntöjen tai toistokirjojen avulla. Nämä vaihtoehdot tarjoavat pysyviä kyselytuloksia ja tukea eri viestiympäristöille.

Metsästykset Microsoft Sentinel (esikatselu)

Kun metsästykset ovat Microsoft Sentinel, voit etsiä havaitsemattomia uhkia ja haitallisia käyttäytymismalleja luomalla hypoteesin, etsimällä tietoja, vahvistamalla hypoteesin ja toimimalla tarvittaessa. Luo uusia analytiikkasääntöjä, uhkatietoja ja tapauksia havaintojen perusteella.

| Ominaisuudet | Kuvaus |

|---|---|

| Hypoteesin määrittäminen | Jos haluat määrittää hypoteesin, etsi inspiraatiota MITRE-kartasta, viimeaikaisista metsästyskyselytuloksista, sisältökeskusratkaisuista tai luo omia mukautettuja metsästämisiä. |

| Kyselyjen ja kirjanmerkkitulosten tutkiminen | Kun olet määrittänyt hypoteesin, siirry Metsästyssivun Kyselyt-välilehteen . Aloita valitsemalla hypoteesiin ja uuteen metsästykseen liittyvät kyselyt. Suorita metsästykseen liittyviä kyselyitä ja tutki tuloksia lokikokemuksen avulla. Kirjanmerkkitulokset suoraan metsästykseen, jotta voit merkitä havaintosi, poimia entiteetin tunnisteet ja säilyttää asiaankuuluvat kyselyt. |

| Tutki ja ryhdy toimiin | Tutki asiaa vielä tarkemmin käyttämällä UEBA-entiteettisivuja. Suorita entiteettikohtaisia pelikirjoja kirjanmerkeillä merkitystä entiteeteistä. Käytä sisäisiä toimia uusien analytiikkasääntöjen, uhkaindikaattoreiden ja havaintoihin perustuvien tapausten luomiseksi. |

| Tulosten seuraaminen | Kirjaa metsästyksen tulokset. Seuraa, onko hypoteesi vahvistettu vai ei. Jätä yksityiskohtaisia muistiinpanoja kommentteihin. Metsästykset linkittävät automaattisesti uudet analyysisäännöt ja tapaukset. Seuraa metsästysohjelmasi kokonaisvaikutusta mittausarvopalkin avulla. |

Jos haluat päästä alkuun, katso päästä päähän ennakoiva uhkien metsästys Microsoft Sentinel.

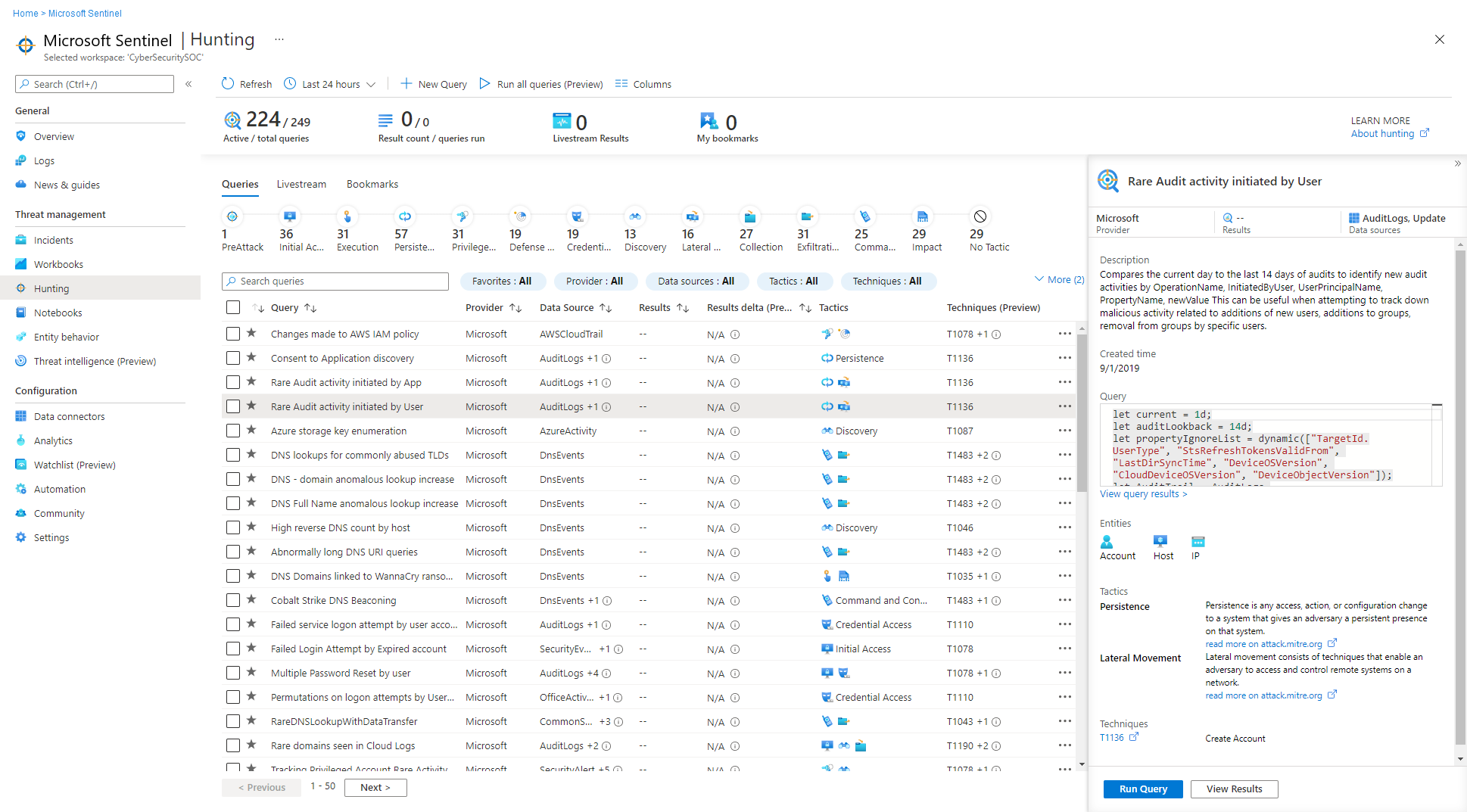

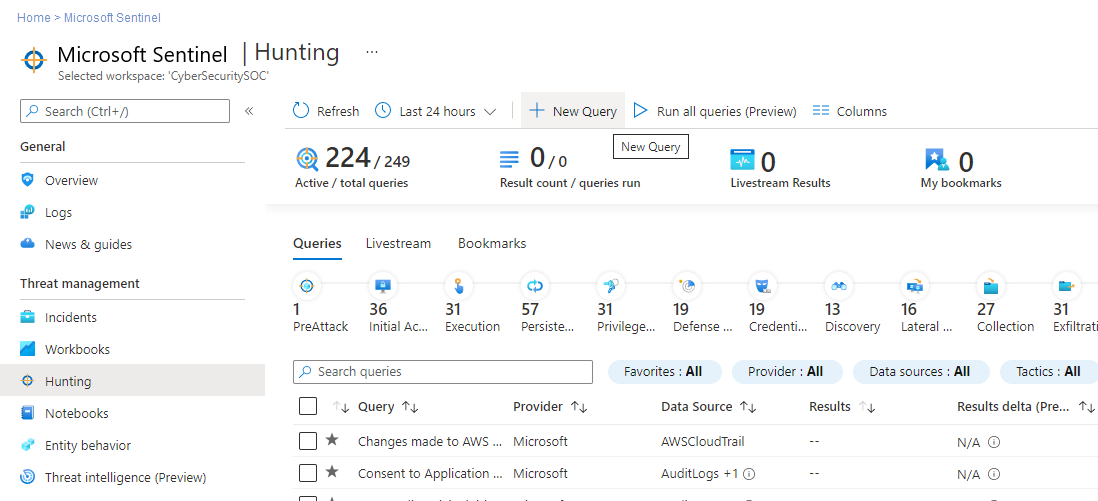

Metsästyskyselyt

Valitse Microsoft Sentinel Defenderissä Uhkien hallinta>Metsästys ja sitten Kyselyt-välilehti kaikkien kyselyiden suorittamiseksi tai valittu alijoukko. Kyselyt-välilehdessä luetellaan kaikki metsästyskyselyt, jotka on asennettu sisältökeskuksen suojausratkaisujen kanssa, sekä kaikki luomasi tai muokkaamasi ylimääräiset kyselyt. Kukin kysely antaa kuvauksen siitä, mitä se metsästää ja minkä tyyppisiä tietoja se käyttää. Nämä kyselyt ryhmitellään MITRE ATT&CK - taktiikoiden mukaan. Yläosan kuvakkeet luokittelevat uhan tyypin, kuten ensimmäisen käyttöoikeuden, pysyvyyden ja suodattimen. MITRE ATT&CK-tekniikat näkyvät Tekniikat-sarakkeessa ja kuvaavat metsästyskyselyn tunnistamaa tiettyä käyttäytymistä.

Kyselyt-välilehden avulla voit selvittää, mistä metsästys aloitetaan, tarkastelemalla tulosten määrää, piikkejä tai tulosmäärän muutosta 24 tunnin ajalta. Lajittele ja suodata suosikkien, tietolähteen, MITRE ATT&CK-taktiikka tai tekniikka, tulokset, tulosten delta tai tulosten deltaprosentti. Näytä kyselyt, joihin on yhä muodostettu yhteys tietolähteisiin, ja saat suosituksia näiden kyselyjen käyttöönottamisesta.

Seuraavassa taulukossa kuvataan yksityiskohtaiset toiminnot, jotka ovat saatavilla metsästyskoontinäytöstä:

| Toiminta | Kuvaus |

|---|---|

| Katso, miten kyselyt koskevat ympäristöäsi | Valitse Suorita kaikki kyselyt -painike tai valitse kyselyiden alijoukko käyttämällä kunkin rivin vasemmalla puolella olevia valintaruutuja ja valitse Suorita valitut kyselyt -painike. Kyselyiden suorittaminen voi kestää muutamasta sekunnista minuutteihin riippuen siitä, kuinka monta kyselyä on valittuna, aikavälistä ja siitä, kuinka paljon tietoja tehdään. |

| Näytä tulokset palauttaneet kyselyt | Kun kyselyt on suoritettu, voit tarkastella tuloksia palauttaneet kyselyt tulossuodattimen avulla: - Lajittele, jotta näet, mitkä kyselyt saivat eniten tai vähiten tuloksia. - Voit tarkastella kyselyitä, jotka eivät ole aktiivisena ympäristössäsi, valitsemalla Tulokset-suodattimesta Ei mitään. - Pidä hiiren osoitinta N/A-kohdan vieressä olevan tietokuvakkeen (i) päällä, jotta näet, mitä tietolähteitä tarvitaan tämän kyselyn aktivoimiseksi. |

| Tunnista tietopiikit | Tunnista tiedoissa olevat piikit lajittelemalla tai suodattamalla Tulosten delta - tai Tulosten delta -prosenttiluku. Vertaa viimeisen 24 tunnin tuloksia edellisten 24-48 tunnin tuloksiin korostaen suuria eroja tai suhteellista eroa määrässä. |

| Näytä MITRE ATT&CK -taktiikkaan yhdistetyt kyselyt |

MITRE ATT&CK-taktiikkapalkki, taulukon yläosassa, luettelee, kuinka monta kyselyä on yhdistetty jokaiseen MITRE ATT&CK-taktiikkaan. Taktiikkapalkki päivittyy dynaamisesti nykyisten käytettyjen suodattimien perusteella. Tämän avulla voit nähdä, mitkä MITRE ATT&CK-taktiikat näkyvät, kun suodatat tietyn tulosmäärän, suuren tuloksen deltan, N/A-tulosten tai minkä tahansa muun suodatinjoukon mukaan. |

| Näytä MITRE ATT&CK -tekniikoihin yhdistetyt kyselyt | Kyselyt voidaan yhdistää myös MITRE ATT&CK -tekniikoihin. Voit suodattaa tai lajitella MITRE ATT&CK-tekniikoiden mukaan käyttämällä Tekniikka-suodatinta . Avaamalla kyselyn voit valita tekniikan, jolla näet MITRE ATT&CK-kuvauksen tekniikasta. |

| Kyselyn tallentaminen suosikkeihin | Suosikkeihin tallennetut kyselyt suoritetaan automaattisesti aina, kun Metsästys-sivua käytetään. Voit luoda oman metsästyskyselyn tai kloonata ja mukauttaa olemassa olevaa metsästyskyselymallia. |

| Kyselyjen suorittaminen | Valitse Suorita kysely metsästyskyselyn tietosivulla kyselyn suorittamiseksi suoraan metsästyssivulta. Vastaavuuksien määrä näytetään taulukossa Tulokset-sarakkeessa . Tarkista metsästyskyselyiden ja niiden vastaavuuksien luettelo. |

| Tarkista pohjana oleva kysely | Tarkista pohjana oleva kysely nopeasti kyselyn tietoruudussa. Näet tulokset napsauttamalla Näytä kyselyn tulokset -linkkiä (kyselyikkunan alla) tai Näytä tulokset -painiketta (ruudun alareunassa). Kysely avaa Logs (Log Analytics) -sivun, ja kyselyn alapuolella voit tarkastella kyselyn vastaavuuksia. |

Tee seuraavat toimet käyttämällä kyselyitä ennen kompromissia, sen aikana ja sen jälkeen:

Ennen kuin tapaus ilmenee: Tunnistusten odottaminen ei riitä. Ryhdy ennakoimaan toimia suorittamalla kaikki uhkien metsästyskyselyt, jotka liittyvät työtilassasi käsittelemiin tietoihin vähintään kerran viikossa.

Ennakoivan metsästyksen tulokset antavat varhaista tietoa tapahtumista, jotka saattavat vahvistaa kompromissin olevan käsittelyssä, tai ainakin näyttää ympäristön heikommat alueet, jotka ovat vaarassa ja tarvitsevat huomiota.

Kompromissin aikana: Valvo aktiivisesti tapahtumia, jotta voit määrittää uhkanäyttelijän seuraavan toiminnon, lähettää ilmoituksia oikeille henkilöille ja ryhtyä toimiin hyökkäyksen lopettamiseksi.

- KQL-töiden avulla voit seurata hyökkääjän toimintaa ja jatkaa kyselytuloksia Microsoft Sentinel Data Lake -järjestelmässä.

- Analysoi pysyviä tuloksia työkaluilla, kuten Security Copilot, Jupyter-muistikirjoilla, kehittyneellä metsästyksellä ja KQL-kyselyillä.

- Lähetä ilmoituksia Teamsiin, sähköpostiin ja muihin viestiympäristöihin.

Kompromissin jälkeen: Varmista kompromissin tai tapahtuman jälkeen, että parannat kattavuuttasi ja merkityksellisiä tietojasi vastaavien tapausten estämiseksi tulevaisuudessa.

Muokkaa olemassa olevia kyselyitä tai luo uusia kyselyjä, jotka auttavat varhaista havaitsemista kompromissisi tai tapahtumasi perusteella.

Jos löysit tai loit metsästyskyselyn, joka tarjoaa suuren arvon merkityksellisiä tietoja mahdollisista hyökkäyksistä, luo kyseiseen kyselyyn perustuvia mukautettuja tunnistussääntöjä ja tuo nämä merkitykselliset tiedot esiin hälytyksinä tietoturvatapausten vastaajille.

Näytä kyselyn tulokset ja valitse Uusi ilmoitussääntö>Luo Microsoft Sentinel ilmoitus. Luo uusi sääntö kyselyn perusteella ohjatun analytiikkasäännön luomisen avulla. Lisätietoja on artikkelissa Mukautettujen analyysisääntöjen luominen uhkien havaitsemiseksi.

Vie havainnot ja linkitä ne tiettyihin tapauksiin soc-yhteistyön parantamiseksi.

Voit myös luoda metsästyskyselyitä Azure Data Explorer tallennettuihin tietoihin. Lisätietoja on Azure Monitor -dokumentaation kohdassa Resurssienvälisten kyselyiden muodostaminen.

Jos haluat etsiä lisää kyselyitä ja tietolähteitä, siirry sisältökeskukseen Microsoft Sentinel tai tutustu yhteisön resursseihin, kuten Microsoft Sentinel GitHub-säilöön.

Metsästyskyselyt ruudusta

Monet suojausratkaisut sisältävät metsästyskyselyt. Kun olet asentanut ratkaisun, joka sisältää metsästyskyselyt Sisältökeskuksesta, kyseisen ratkaisun ruudun ulkopuoliset kyselyt näkyvät metsästyskyselyt-välilehdessä . Kyselyt suoritetaan lokitaulukoihin tallennetuille tiedoille, kuten prosessin luomiselle, DNS-tapahtumille tai muille tapahtumatyypeille.

Microsoftin tietoturvatutkijat kehittävät jatkuvasti monia saatavilla olevia metsästyskyselyitä. Ne lisäävät uusia kyselyitä suojausratkaisuihin ja hienosäätävät olemassa olevia kyselyitä, jotta saat aloituskohdan uusien tunnistusten ja hyökkäysten etsimiseen.

Mukautetut metsästyskyselyt

Luo tai muokkaa kyselyä ja tallenna se omana kyselynäsi tai jaa se samassa vuokraajassa oleville käyttäjille. Luo Microsoft Sentinel mukautettu metsästyskyselyMetsästyskyselyt-välilehdestä>.

Lisätietoja on artikkelissa Mukautettujen metsästyskyselyiden luominen Microsoft Sentinel.

Kirjanmerkit tietojen seuraamista varten

Uhkien metsästys edellyttää yleensä lokitietojen vuorten tarkistamista, jotta voidaan etsiä todisteita haitallisesta käyttäytymisestä. Tämän prosessin aikana tutkijat löytävät tapahtumia, joita he haluavat muistaa, käydä uudelleen ja analysoida osana mahdollisten hypoteesien vahvistamista ja kompromissin koko tarinan ymmärtämistä.

Metsästys- ja tutkimusprosessin aikana saatat törmätä kyselytuloksiin, jotka näyttävät epätavallisilta tai epäilyttäviltä. Merkitse nämä kohteet kirjanmerkeissä, jotta voit viitata niihin myöhemmin, esimerkiksi luotaessa tai täydennettäessä tapausta tutkimusta varten. Kirjanmerkiksi on tuotava esiin esimerkiksi mahdolliset pääsyyt, kompromissi-indikaattorit tai muut merkittävät tapahtumat. Jos kirjanmerkillä merkitsemäsi tärkeä tapahtuma on niin vakava, että se edellyttää tutkintaa, kärjistä se tapahtumaksi.

Merkitse tuloksissa kaikkien säilytettävien rivien valintaruudut ja valitse Lisää kirjanmerkki. Tämä luo tietueelle jokaiselle merkitylle riville kirjanmerkin, joka sisältää rivitulokset ja kyselyn, joka loi tulokset. Voit lisätä jokaiseen kirjanmerkkiin omia tunnisteita ja muistiinpanoja.

- Kuten ajoitettujen analytiikkasääntöjen kohdalla, voit rikastaa kirjanmerkkejä entiteettikartoituksella, jolla voit poimia useita entiteettityyppejä ja tunnisteita, sekä MITRE ATT&CK-yhdistämismäärityksiä, jotka liittävät tiettyjä taktiikoita ja tekniikoita.

- Kirjanmerkit käyttävät oletusarvoisesti samaa entiteettiä ja MITRE ATT&CK-tekniikoiden yhdistämismäärityksiä kuin metsästyskysely, joka tuotti kirjanmerkityt tulokset.

Näytä kaikki kirjanmerkityt havainnot napsauttamalla Kirjanmerkit-välilehteäMetsästys-sivulla . Lisää tunnisteita kirjanmerkkeihin niiden luokittelemiseksi suodatusta varten. Jos esimerkiksi tutkit hyökkäyskampanjaa, voit luoda kampanjalle tunnisteen, käyttää -tunnistetta mahdollisiin kirjanmerkkeihin ja suodattaa sitten kaikki kirjanmerkit kampanjan perusteella.

Tutki yksittäistä kirjanmerkillä merkittyä etsintää valitsemalla kirjanmerkki ja valitsemalla sitten Tiedot-ruudussa Tutki , jolloin tutkimuskokemus avautuu. Tarkastele, tutki ja välitä havaintoja visuaalisesti käyttämällä vuorovaikutteista entiteettikaaviokaaviota ja aikajanaa. Voit myös valita suoraan luettelossa olevan entiteetin, jos haluat tarkastella kyseisen entiteetin vastaavaa entiteettisivua.

Voit myös luoda tapauksen yhdestä tai useammasta kirjanmerkistä tai lisätä yhden tai useamman kirjanmerkin olemassa olevaan tapaukseen. Valitse haluamasi kirjanmerkkien vasemmalla puolella oleva valintaruutu ja valitse sitten Tapaustoiminnot>Luo uusi tapaus tai Lisää olemassa olevaan tapahtumaan. Tutki tapausta kuten muutkin.

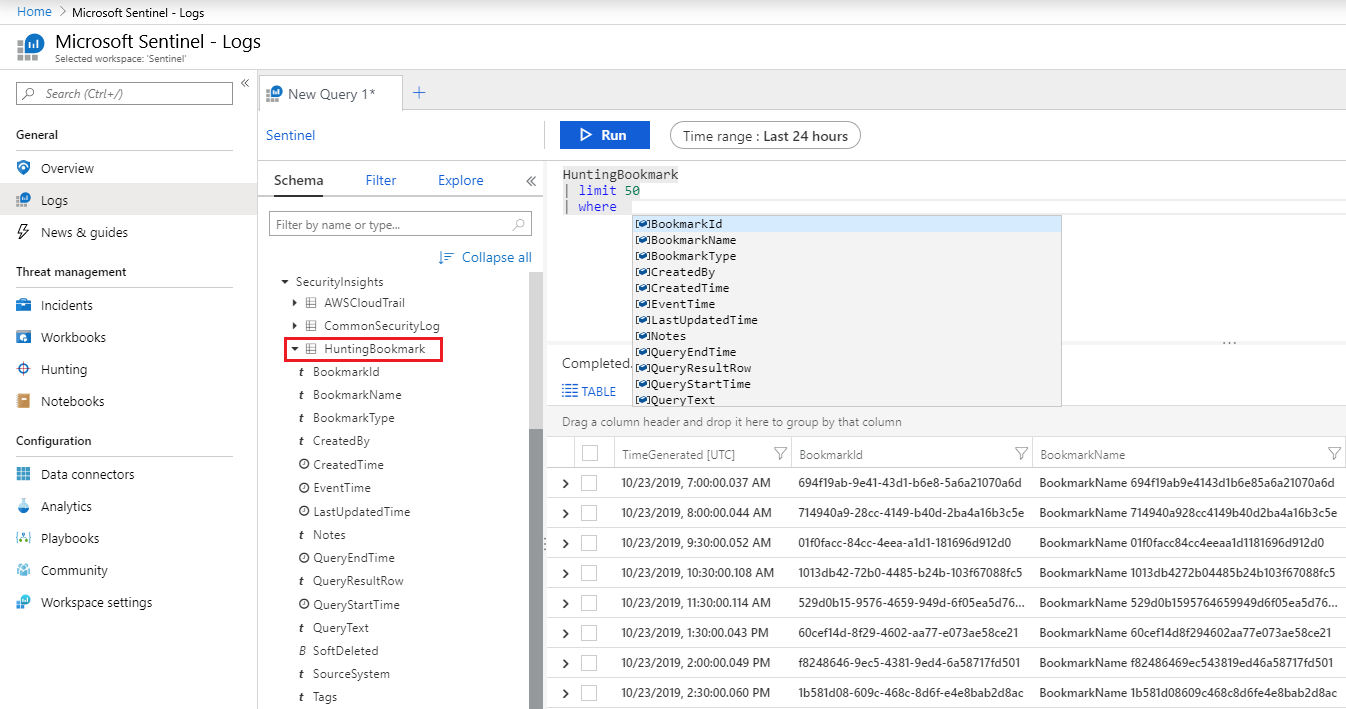

Tarkastele kirjanmerkeissä olevia tietoja suoraan HuntingBookmark-taulukossa Log Analytics -työtilassasi. Esimerkki:

Kun tarkastelet kirjanmerkkejä taulukosta, voit suodattaa, tehdä yhteenvedon ja liittää kirjanmerkeillä varustettuja tietoja muihin tietolähteisiin, jolloin todisteita on helppo etsiä.

Jos haluat aloittaa kirjanmerkkien käytön, katso Tietojen seuraaminen metsästyksen aikana Microsoft Sentinel avulla.

Muistikirjat virrankäyttötutkimuksiin

Kun metsästys ja tutkimukset monimutkaistuvat, käytä Microsoft Sentinel muistikirjoja tehostaaksesi toimintaasi koneoppimisen, visualisointien ja tietojen analysoinnissa.

Muistikirjat tarjoavat eräänlaisen virtuaalisen eristyksen, jossa on oma ydin, jossa voit suorittaa täydellisen tutkimuksen. Muistikirja voi sisältää raakatiedot, koodin, jonka suoritat tiedoille, tulokset ja niiden visualisoinnit. Tallenna muistikirjat, jotta voit jakaa ne muiden kanssa, jotta voit käyttää niitä uudelleen organisaatiossasi.

Muistikirjoista voi olla hyötyä, kun metsästys- tai tutkimus on liian suuri muistettavaksi helposti, tarkasteltaessa tietoja tai tallennettaessa kyselyitä ja tuloksia. Muistikirjojen luomisen ja jakamisen helpottamiseksi Microsoft Sentinel tarjoaa Jupyter-muistikirjat, avoimen lähdekoodin vuorovaikutteisen kehitys- ja tietojenkäsittelyympäristön, joka on integroitu suoraan Microsoft Sentinel Muistikirjat-sivulle.

Lisätietoja on seuraavissa artikkeleissa:

- Tietoturvauhkien etsiminen Jupyter-muistikirjan avulla

- Jupyter Project -dokumentaatio

- Jupyter-esittelydokumentaatio.

- Infosec Jupyter -kirja

- Oikeat Python-opetusohjelmat

Seuraavassa taulukossa kuvataan joitakin Tapoja käyttää Jupyter-muistikirjoja prosessiesi auttamiseksi Microsoft Sentinel:

| Menetelmä | Kuvaus |

|---|---|

| Tietojen pysyvyys, toistettavuus ja perääntyminen | Jos käsittelet useita kyselyitä ja tulosjoukkoja, saatat joutua umpikujaan. Sinun on päätettävä, mitkä kyselyt ja tulokset säilytetään ja miten hyödylliset tulokset kerätään yhteen raporttiin. Käytä Jupyter-muistikirjoja kyselyiden ja tietojen tallentamiseen samalla, kun siirryt, voit suorittaa kyselyt uudelleen eri arvoilla tai päivämäärillä muuttujien avulla tai tallentaa kyselyt, jotta ne voidaan suorittaa uudelleen tulevissa tutkimuksissa. |

| Komentosarjat ja ohjelmointi | Jupyter-muistikirjojen avulla voit lisätä kyselyihisi ohjelmointia, mukaan lukien: - Deklaratiiviset kielet, kuten Kusto Query Language (KQL) tai SQL, koodaamaan logiikkasi yhteen, mahdollisesti monimutkaiseen lausekkeeseen. - Menettelylliset ohjelmointikielet, jotta voit suorittaa logiikan vaiheiden sarjassa. Jaa logiikkasi vaiheisiin, joiden avulla voit tarkastella ja korjata välituloksia, lisätä toimintoja, jotka eivät ehkä ole käytettävissä kyselykielessä, ja käyttää osittaisia tuloksia uudelleen myöhemmmissä käsittelyvaiheissa. |

| Linkit ulkoisiin tietoihin | Vaikka Microsoft Sentinel taulukoissa on eniten telemetria- ja tapahtumatietoja, Jupyter-muistikirjat voivat linkittää mihin tahansa tietoihin, joita voi käyttää verkossasi tai tiedostosta. Jupyter-muistikirjojen avulla voit sisällyttää tietoja, kuten: – ulkoisissa palveluissa olevat tiedot, joita et omista, kuten maantieteellinen sijainti tai uhkatietolähteet – luottamuksellisia tietoja, jotka tallennetaan vain organisaatioosi, kuten henkilöstöhallintotietokantoja tai suuriarvoisten resurssien luetteloita - Tiedot, joita et ole vielä siirtänyt pilvipalveluun. |

| Erikoistuneet tietojenkäsittely-, koneoppimis- ja visualisointityökalut | Jupyter-muistikirjat tarjoavat enemmän visualisointeja, koneoppimiskirjastoja sekä tietojenkäsittely- ja muunnosominaisuuksia. Käytä esimerkiksi Jupyter-muistikirjoja seuraavien Python-ominaisuuksien kanssa: - pandas tietojenkäsittelyyn, puhdistamiseen ja suunnitteluun - Matplotlib, HoloViews ja Plotly visualisointia varten - NumPy ja SciPy edistynyttä numeerista ja tieteellistä käsittelyä varten - scikit-learn koneoppimiseen - TensorFlow, PyTorch ja Keras syväoppimiseen Vihje: Jupyter-muistikirjat tukevat useita kieliytimiä. Taikatoimintojen avulla voit sekoittaa kieliä samassa muistikirjassa sallimalla yksittäisten solujen suorittamisen toisella kielellä. Voit esimerkiksi noutaa tietoja PowerShell-komentosarjasolun avulla, käsitellä tietoja Pythonissa ja hahmontaa visualisoinnin JavaScriptin avulla. |

MSTIC-, Jupyter- ja Python-suojaustyökalut

Microsoft Threat Intelligence Center (MSTIC) on Microsoftin tietoturva-analyytikkojen ja -insinöörien ryhmä, joka luo suojauksen tunnistuksia useille Microsoft-alustoille ja työskentelee uhkien tunnistamisen ja tutkinnan parissa.

MSTIC rakensi MSTICPy-kirjaston tietoturvatutkimuksia ja metsästystä varten Jupyter-muistikirjoissa. MSTICPy tarjoaa uudelleenkäytettävän toiminnon, jonka tarkoituksena on nopeuttaa muistikirjan luomista ja helpottaa muistikirjojen lukemista Microsoft Sentinel.

Esimerkiksi MSTICPy voi:

- Kyselyn lokitiedot useista lähteistä.

- Voit rikastaa tietoja uhkien tiedoilla, maantieteellisillä tiedoissa ja resurssitietojen Azure.

- Poimi toimintoilmaisimet (IoA) lokeista ja pura koodatut tiedot.

- Tee kehittyneitä analyysejä, kuten poikkeava istunnon havaitseminen ja aikasarjan hajotus.

- Visualisoi tiedot vuorovaikutteisten aikajanojen, prosessipuiden ja monidimensioisten morph-kaavioiden avulla.

MSTICPy sisältää myös joitakin aikaa säästäviä muistikirjatyökaluja, kuten pienoissojeita, jotka määrittävät kyselyn aikarajat, valitsevat ja näyttävät kohteita luetteloista ja määrittävät muistikirjaympäristön.

Lisätietoja on seuraavissa artikkeleissa:

- MSTICPy-dokumentaatio

- Jupyter-muistikirjat, joissa on Microsoft Sentinel metsästysominaisuudet

- Jupyter-muistikirjojen ja MSTICPy-Microsoft Sentinel lisämääritykset

Hyödylliset operaattorit ja funktiot

Metsästyskyselyt on muodostettu Kusto Query Languagella (KQL), joka on tehokas kyselykieli, jossa on IntelliSense-kieli, joka antaa sinulle tarvitsemasi voiman ja joustavuuden metsästyksen seuraavalle tasolle.

Se on sama kieli, jota kyselyt käyttävät analytiikkasäännöissäsi ja muualla Microsoft Sentinel. Lisätietoja on kohdassa Kyselyn kieliviittaus.

Seuraavat operaattorit ovat erityisen hyödyllisiä Microsoft Sentinel metsästyskyselyissä:

where – Suodata taulukko predikaatin täyttävien rivien alijoukkoon.

summarize – Tuottaa taulukon, joka koostaa syötetaulukon sisällön.

join : yhdistä kahden taulukon rivit ja muodosta uusi taulukko vastaamalla kunkin taulukon määritettyjen sarakkeiden arvoja.

count – Palauttaa syötetietuejoukon tietueiden määrän.

top – Palauta ensimmäiset N tietuetta määritettyjen sarakkeiden mukaan lajiteltuina.

limit – Palaa määritettyyn rivimäärään asti.

project – Valitse sisällytettävät sarakkeet, nimeä ne uudelleen tai pudota ne ja lisää uusia laskettuja sarakkeita.

extend – Luo laskettuja sarakkeita ja liitä ne tulosjoukkoon.

makeset – Palauta dynaaminen (JSON) matriisi erillisten arvojen joukosta, jotka Lauseke ottaa ryhmässä

etsi – Etsi taulukoiden valikoimasta rivejä, jotka vastaavat predikaattia.

adx() – Tämä funktio suorittaa resurssienväliset kyselyt Azure Data Explorer tietolähteille Microsoft Sentinel metsästyskokemuksesta ja Log Analyticsista. Lisätietoja on artikkelissa Resurssien välinen kysely Azure Data Explorer Azure Monitorin avulla.

Aiheeseen liittyviä artikkeleita

- Jupyter-muistikirjat, joissa on Microsoft Sentinel metsästysominaisuudet

- Seuraa tietoja metsästyksen aikana Microsoft Sentinel

- Tutustu esimerkkiin mukautettujen analytiikkasääntöjen käyttämisestä tarkistettaessa Zoomaustamukautetulla liittimellä.