Paikallisen tietoyhdyskäytävän viestintäasetusten muokkaaminen

Tässä artikkelissa kuvataan useita paikalliseen tietoyhdyskäytävään liittyviä viestintäasetuksia. Näitä asetuksia on muovettava tukemaan tietolähdeyhteyksiä ja kohdesijainnin käyttöä.

Lähtevien Azure-yhteyksien käyttöönotto

Yhdyskäytävä on riippuvainen Azure Relayn pilviyhteydestä. Yhdyskäytävä muodostaa vastaavasti lähtevät yhteydet siihen liittyvään Azure-alueeseen.

Jos olet rekisteröitynyt Joko Power BI -vuokraajaan tai Office 365 -vuokraajaan, Azure-alueesi on oletusarvoisesti kyseisen palvelun alue. Muussa tapauksessa Azure-alueesi saattaa olla sinua lähimpänä.

Jos palomuuri estää lähtevät yhteydet, määritä palomuuri sallimaan lähtevät yhteydet yhdyskäytävästä siihen liittyvään Azure-alueeseen. Yhdyskäytäväpalvelimen ja/tai asiakkaan välityspalvelimen palomuurisäännöt on päivitettävä, jotta lähtevä liikenne yhdyskäytäväpalvelimesta sallitaan alla oleviin päätepisteisiin. Jos palomuuri ei tue yleismerkkejä, käytä Azuren IP-alueiden ja palvelutunnisteiden IP-osoitteita. Huomaa, että ne on pidettävä synkronoituina joka kuukausi.

Portit

Yhdyskäytävä viestii seuraavien lähtevien porttien kautta: TCP 443, 5671, 5672 ja 9350–9354. Yhdyskäytävä ei vaadi saapuvia portteja.

Suosittelemme, että sallit toimialuenimijärjestelmän (DNS*.servicebus.windows.net). Saat lisätietoja siitä, miten voit määrittää paikallisen palomuurin ja/tai välityspalvelimen käyttämällä täydellisiä toimialuenimiä (FQDN) sen sijaan, että käyttäisit muuttumassa olevia IP-osoitteita, noudattamalla Azure WCF -välityspalvelimen DNS-tuen ohjeita.

Vaihtoehtoisesti voit sallia tietoalueesi IP-osoitteet palomuurissasi. Käytä alla lueteltuja JSON-tiedostoja, jotka päivitetään viikoittain.

Voit myös noutaa tarvittavien porttien luettelon suorittamalla verkkoporttitestin säännöllisesti yhdyskäytäväsovelluksessa.

Yhdyskäytävä viestii Azure Relayn kanssa käyttämällä täydellinen toimipistenimiä. Jos pakotat yhdyskäytävän vaihtamaan tietoja HTTPS:n kautta, se käyttää ainoastaan FQDN:iä eikä viesti toimi ainoastaan IP-osoitteiden avulla.

Muistiinpano

Azure-palvelinkeskuksen IP-osoiteluettelossa ip-osoitteet näkyvät cidr-merkintätallennuksessa Classless Inter-Domain Routing (CIDR). Esimerkki tästä merkintätapaa on 10.0.0.0/24, mikä ei tarkoita 10.0.0.0–10.0.0.24. Lue lisätietoja CIDR-merkintätapaan.

Seuraavassa luettelossa kuvataan yhdyskäytävän käyttämät täydellinen toiminimi. Näitä päätepisteitä tarvitaan, jotta yhdyskäytävä voi toimia.

| Julkisten pilvipalvelujen toimialuenimet | Lähtevien porttien kautta | Kuvaus |

|---|---|---|

| *.download.microsoft.com | 80 | Käytetään asennusohjelman lataamiseen. Yhdyskäytäväsovellus käyttää myös tätä toimialuetta version ja yhdyskäytävän alueen tarkistamiseen. |

| *.powerbi.com | 443 | Käytetään asianmukaisten Power BI -klusterien tunnistamiseen. |

| *.analysis.windows.net | 443 | Käytetään asianmukaisten Power BI -klusterien tunnistamiseen. |

| *.login.windows.net, login.live.com, aadcdn.msauth.net, login.microsoftonline.com, *.microsoftonline-p.com | 443 | Käytetään Microsoft Entra ID: n ja OAuth2:n yhdyskäytäväsovelluksen todentamiseen. Huomaa, että Microsoft Entra -tunnuksen kirjautumisprosessiin saattaa kuulua myös muita URL-osoitteita, jotka voivat olla vuokraajalle yksilöllisiä. |

| *.servicebus.windows.net | 5671-5672 | Käytetään Advanced Message Queuing Protocol (AMQP) -protokollan kanssa. |

| *.servicebus.windows.net | 443 ja 9350-9354 | Kuuntelee Azure Relayä TCP:n kautta. Azure-Käyttöoikeuksien hallinta tunnusten hankkiminen edellyttää porttia 443. |

| *.msftncsi.com | 80 | Käytetään Internet-yhteyden testaamiseen, jos Power BI -palvelu ei pääse yhdyskäytävään. |

| *.dc.services.visualstudio.com | 443 | AppInsights käyttää sitä telemetrian keräämiseen. |

| *.frontend.clouddatahub.net | 443 | Pakollinen Fabric-putken suorittamiseen. |

GCC:n, GCC High:n ja DoD:n tapauksessa yhdyskäytävä käyttää seuraavia täydellisen toiminimiä.

| Portit | GCC | GCC High | DoD |

|---|---|---|---|

| 80 | *.download.microsoft.com | *.download.microsoft.com | *.download.microsoft.com |

| 443 | *.powerbigov.us, *.powerbi.com | *.high.powerbigov.us | *.mil.powerbigov.us |

| 443 | *.analysis.usgovcloudapi.net | *.high.analysis.usgovcloudapi.net | *.mil.analysis.usgovcloudapi.net |

| 443 | *.login.windows.net, *.login.live.com, *.aadcdn.msauth.net | Go go go -dokumentaatio | Siirry dokumentaatioon |

| 5671-5672 | *.servicebus.usgovcloudapi.net | *.servicebus.usgovcloudapi.net | *.servicebus.usgovcloudapi.net |

| 443 ja 9350-9354 | *.servicebus.usgovcloudapi.net | *.servicebus.usgovcloudapi.net | *.servicebus.usgovcloudapi.net |

| 443 | *.core.usgovcloudapi.net | *.core.usgovcloudapi.net | *.core.usgovcloudapi.net |

| 443 | *.login.microsoftonline.com | *.login.microsoftonline.us | *.login.microsoftonline.us |

| 443 | *.msftncsi.com | *.msftncsi.com | *.msftncsi.com |

| 443 | *.microsoftonline-p.com | *.microsoftonline-p.com | *.microsoftonline-p.com |

| 443 | *.dc.applicationinsights.us | *.dc.applicationinsights.us | *.dc.applicationinsights.us |

China Cloudissa (Mooncake) yhdyskäytävä käyttää seuraavia täydellisen toiminimiä.

| Portit | Kiina Cloud (Mooncake) |

|---|---|

| 80 | *.download.microsoft.com |

| 443 | *.powerbi.cn |

| 443 | *.asazure.chinacloudapi.cn |

| 443 | *.login.chinacloudapi.cn |

| 5671-5672 | *.servicebus.chinacloudapi.cn |

| 443 ja 9350-9354 | *.servicebus.chinacloudapi.cn |

| 443 | *.chinacloudapi.cn |

| 443 | login.partner.microsoftonline.cn |

| 443 | Ei mooncake-vastinetta – ei vaadi yhdyskäytävän suorittamista – vain verkon tarkistamiseen vikatilanteissa |

| 443 | Ei mooncake-vastinetta – käytössä Microsoft Entra -tunnuksen sisäänkirjautumisen aikana. Saat lisätietoja Microsoft Entra ID -päätepisteistä tutustumalla Azuren päätepisteisiin. |

| 443 | applicationinsights.azure.cn |

| 433 | clientconfig.passport.net |

| 433 | aadcdn.msftauth.cn |

| 433 | aadcdn.msauth.cn |

Muistiinpano

Kun yhdyskäytävä on asennettu ja rekisteröity, ainoat tarvittavat portit ja IP-osoitteet ovat Azure Relayn tarvitsemia, kuten edellisessä taulukossa servicebus.windows.net kuvataan. Voit noutaa tarvittavien porttien luettelon suorittamalla Verkkoportti-testin säännöllisesti yhdyskäytäväsovelluksessa. Voit myös pakottaa yhdyskäytävän vaihtamaan tietoja HTTPS:n avulla.

Fabric Dataflow Gen1- ja Gen2-porttien avaaminen yhdyskäytävän avulla

Kun mikä tahansa koostepohjainen kuormitus (esimerkiksi semanttiset mallit, Fabric-tietovuot ja niin edelleen) sisältää kyselyn, joka muodostaa yhteyden sekä paikallisiin tietolähteisiin (käyttäen paikallista tietoyhdyskäytävää) että pilvipalvelutietolähteisiin, koko kysely suoritetaan paikallisen tietoyhdyskäytävän koostemoduulissa. Tämän vuoksi päätepisteiden on oltava avoimia, jotta paikallisella tietoyhdyskäytävällä on kaikissa koostepohjaisissa kuormituksissa näköyhteys pilvitietolähteisiin sekä tietolähdettä että tulostekohdetta varten.

Erityisesti Fabric Dataflow Gen1: lle ja Gen2: lle on oltava avoinna myös seuraavat päätepisteet, jotta paikallinen tietoyhdyskäytävä voi käyttää Azure Data Lake- ja Fabric-valmistelupilven tietolähteitä.

| Julkiset pilvipalvelun toimialuenimet | Lähtevien porttien kautta | Kuvaus |

|---|---|---|

| *.core.windows.net | 443 | Dataflow Gen1 käyttää tätä tietojen kirjoittamiseen Azure Data Lakeen. |

| *.dfs.fabric.microsoft.com | 1433 | Päätepiste, jota tietovuo Gen1 ja Gen2 käyttävät yhteyden muodostamiseksi OneLakeen. Lisätietoja |

| *.datawarehouse.pbidedicated.windows.net | 1433 | Vanha päätepiste, jota Dataflow Gen2 käyttää yhteyden muodostamiseksi valmisteluasemaan. Lisätietoja |

| *.datawarehouse.fabric.microsoft.com | 1433 | Uusi päätepiste, jota Dataflow Gen2 käyttää yhteyden muodostamiseksi valmisteluasemaan. Lisätietoja |

Muistiinpano

*.datawarehouse.pbidedicated.windows.net korvataan kohteella *.datawarehouse.fabric.microsoft.com. Varmista tämän siirtymäprosessin aikana, että molemmat päätepisteet ovat avoinna tietovuon Gen2 päivittämisen varmistamiseksi.

Verkkoporttitesti

Testaa, onko yhdyskäytävällä kaikkien vaadittujen porttien käyttöoikeus:

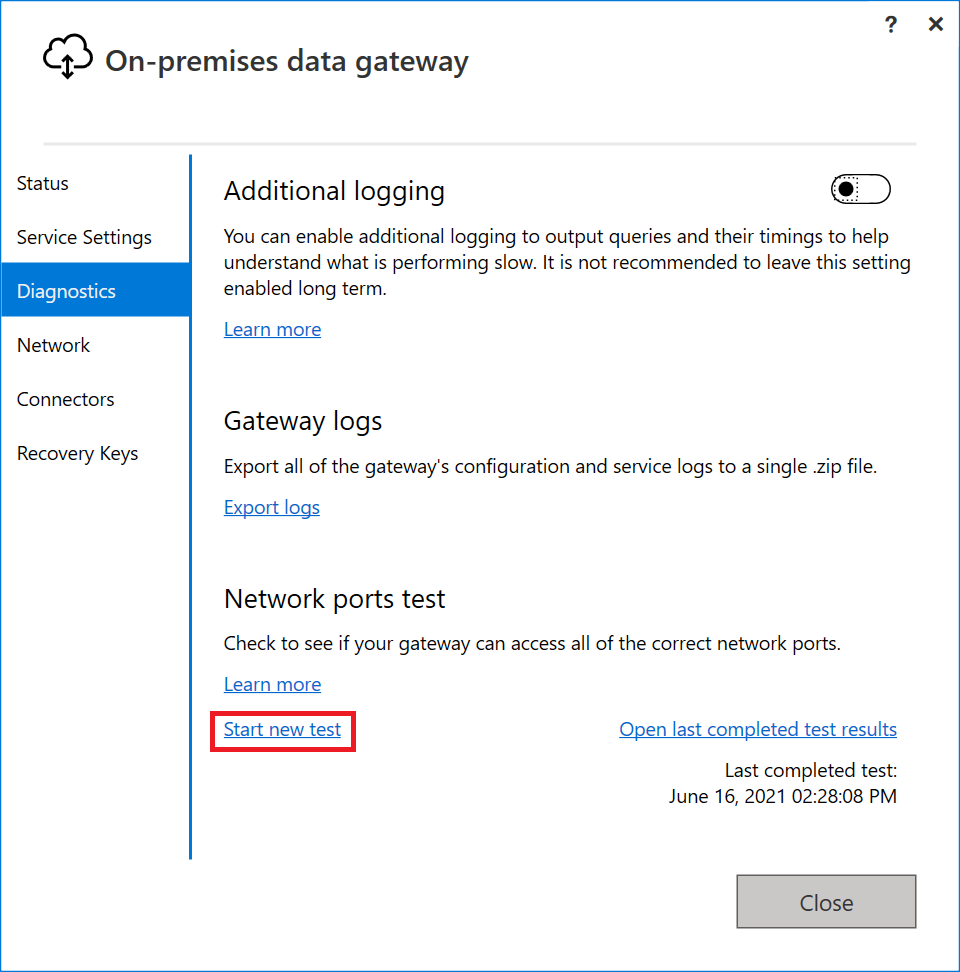

Kirjoita yhdyskäytävää suorittaneeseen koneeseen "yhdyskäytävä" Windows-hakuun ja valitse sitten Paikallinen tietoyhdyskäytävä -sovellus.

Valitse Diagnostiikka. Valitse Verkkoporttitesti-kohdassa Aloita uusi testi.

Kun yhdyskäytäväsi suorittaa verkkoporttitestin, se noutaa porttien ja palvelimien luettelon Azure-releestä ja yrittää sitten muodostaa yhteyden niihin kaikkiin. Kun Aloita uusi testi -linkki tulee näkyviin uudelleen, verkkoporttitesti on päättynyt.

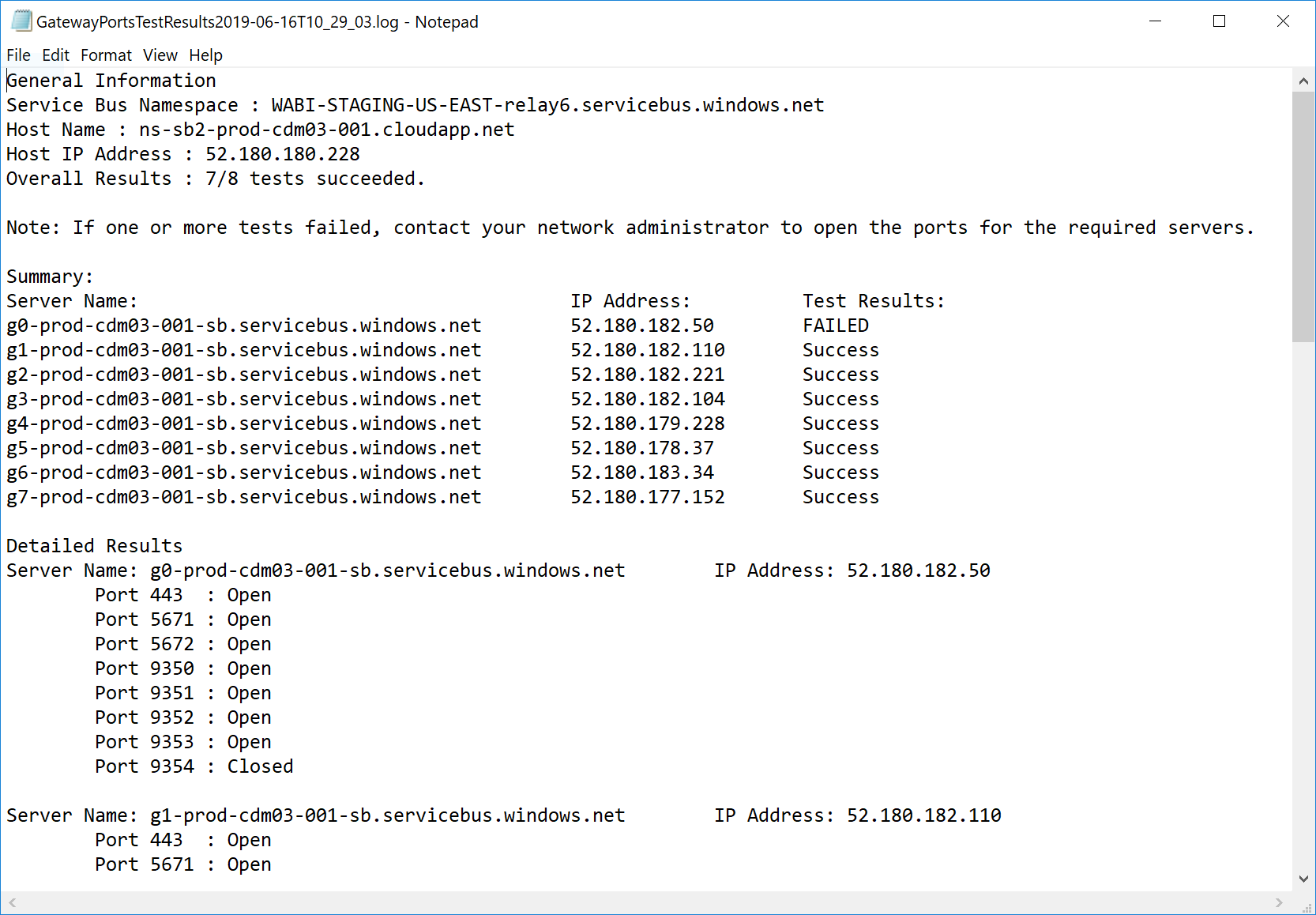

Testin yhteenvetotulos on joko "Valmis (onnistui)" tai "Valmis (epäonnistui, katso viimeisimmän testin tulokset)". Jos testi onnistui, yhdyskäytäväsi on yhdistetty kaikkiin tarvittaviin portteihin. Jos testi epäonnistui, verkkoympäristösi on saattanut estää tarvittavat portit ja palvelimet.

Muistiinpano

Palomuurit sallivat usein liikenteen estettyihin sivustoihin. Vaikka testi onnistuisi, sinun on ehkä silti sallittava palvelimen luettelo palomuurissa.

Jos haluat tarkastella viimeisimmän valmiin testin tuloksia, valitse Avaa viimeisimmän valmistuneen testin tulokset -linkki. Testitulokset avautuvat oletustekstieditorissa.

Testituloksissa luetellaan kaikki yhdyskäytäväsi edellyttämät palvelimet, portit ja IP-osoitteet. Jos testituloksissa näkyy "Suljettu" kaikille porteille seuraavassa näyttökuvassa esitetyllä tavalla, varmista, että verkkoympäristösi ei estänyt kyseisiä yhteyksiä. Sinun on ehkä otettava yhteyttä verkon järjestelmänvalvojaan vaadittujen porttien avaamiseksi.

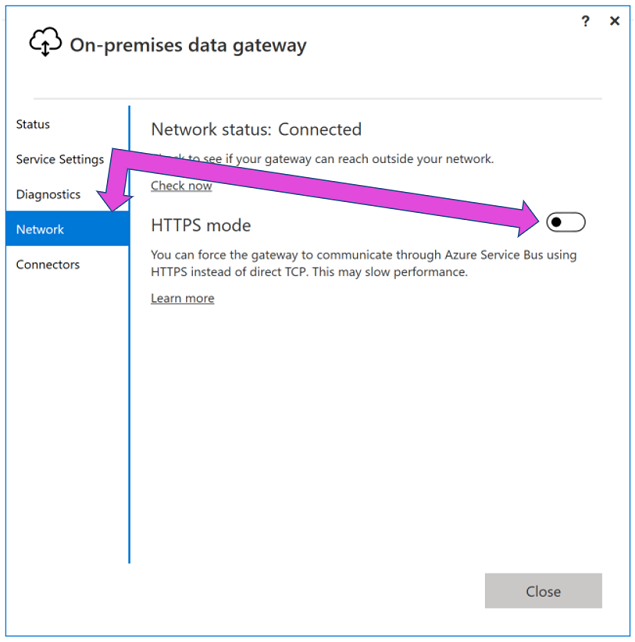

HTTPS-viestinnän pakottaminen Azure Relayn avulla

Voit pakottaa yhdyskäytävän vaihtamaan tietoja Azure-releen kanssa käyttämällä HTTPS-yhteyttä suoran TCP-yhteyden sijaan.

Muistiinpano

Kesäkuun 2019 yhdyskäytäväversiosta lähtien ja Relayn suositusten perusteella uudet asennukset ovat oletusarvoisesti HTTPS-asennuksia TCP:n sijaan. Tämä oletustoiminta ei koske päivitettyjä asennuksia.

Yhdyskäytäväsovelluksen avulla voit pakottaa yhdyskäytävän omaksumaan tämän toiminnon. Valitse yhdyskäytäväsovelluksessa Verkko ja ota HTTPS-tila käyttöön.

Kun olet tehnyt tämän muutoksen ja valinnut sitten Käytä, yhdyskäytävän Windows-palvelu käynnistyy automaattisesti uudelleen, jotta muutos voi tulla voimaan. Käytä-painike näkyy vain, kun teet muutoksen.

Jos haluat käynnistää yhdyskäytävän Windows-palvelun uudelleen yhdyskäytäväsovelluksesta, valitse Käynnistä yhdyskäytävä uudelleen.

Muistiinpano

Jos yhdyskäytävä ei pysty vaihtamaan tietoja TCP:n avulla, se käyttää automaattisesti HTTPS-yhteyttä. Yhdyskäytäväsovelluksen valinta kuvastaa aina nykyistä protokolla-arvoa.

TLS 1.3 yhdyskäytäväliikenteelle

Yhdyskäytävä on oletusarvoisesti yhteydessä Power BI -palveluun Transport Layer Security (TLS) 1.3:lla. Jotta voit varmistaa, että yhdyskäytäväliikenne käyttää TLS 1.3:a, sinun on ehkä lisättävä seuraavat rekisteriavaimet koneeseen, joka käyttää yhdyskäytäväpalvelua, tai muokattava niitä.

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319]"SchUseStrongCrypto"=dword:00000001

Muistiinpano

Näiden rekisteriavainten lisääminen tai muokkaaminen ottaa muutoksen käyttöön kaikissa .NET-sovelluksissa. Jos haluat lisätietoja rekisterimuutoksista, jotka vaikuttavat muiden sovellusten TLS:ään, siirry ohjeartikkeliin Transport Layer Securityn (TLS) rekisteriasetukset.

Palvelutunnisteet

Palvelutunniste tarkoittaa tietyn Azure-palvelun IP-osoitteiden etuliitteiden ryhmää. Microsoft hallitsee palvelutunnisteen sisältämiä osoitteen etuliitteitä ja päivittää automaattisesti palvelutunnisteen, kun osoitteet muuttuvat, mikä minimoi verkon suojaussääntöjen usein päivitysten monimutkaisuuden. Tietoyhdyskäytävällä on riippuvuuksia seuraaviin palvelutunnisteisiin:

- PowerBI

- ServiceBus

- AzureActiveDirectory

- AzureCloud

Paikallinen tietoyhdyskäytävä käyttää Azure-välityspalvelua jonkin verran viestintää varten. Azure Relay -palvelulle ei kuitenkaan ole palvelutunnisteita. ServiceBus-palvelutunnisteita tarvitaan kuitenkin edelleen, koska ne koskevat edelleen palvelujonoja ja aiheita, vaikka ne eivät koske Azure Relayä.

AzureCloud-palvelutunniste edustaa kaikkia yleisiä Azure-palvelinkeskuksen IP-osoitteita. Azure-välityspalvelu on kehitetty Azure Compute -palvelun pohjalta, azure-välityspalvelun julkiset IP:t ovat AzureCloudin IPS:ien osajoukko. Lisätietoja: Azure-palvelutunnisteiden yleiskatsaus