Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Käyttöympäristö

- Windows

Yleiskatsaus

Asiakkaan toiminnan estäminen on osa Defender for Endpointin käyttäytymisen esto- ja eristämistoimintoja . Kun laitteissa havaitaan epäilyttäviä toimintoja (joita kutsutaan myös asiakkaiksi tai päätepisteiksi), artefaktit (kuten tiedostot tai sovellukset) estetään, tarkistetaan ja korjataan automaattisesti.

Virustentorjunta toimii parhaiten, kun se yhdistetään pilvisuojaukseen.

Miten asiakkaan toiminnan estäminen toimii

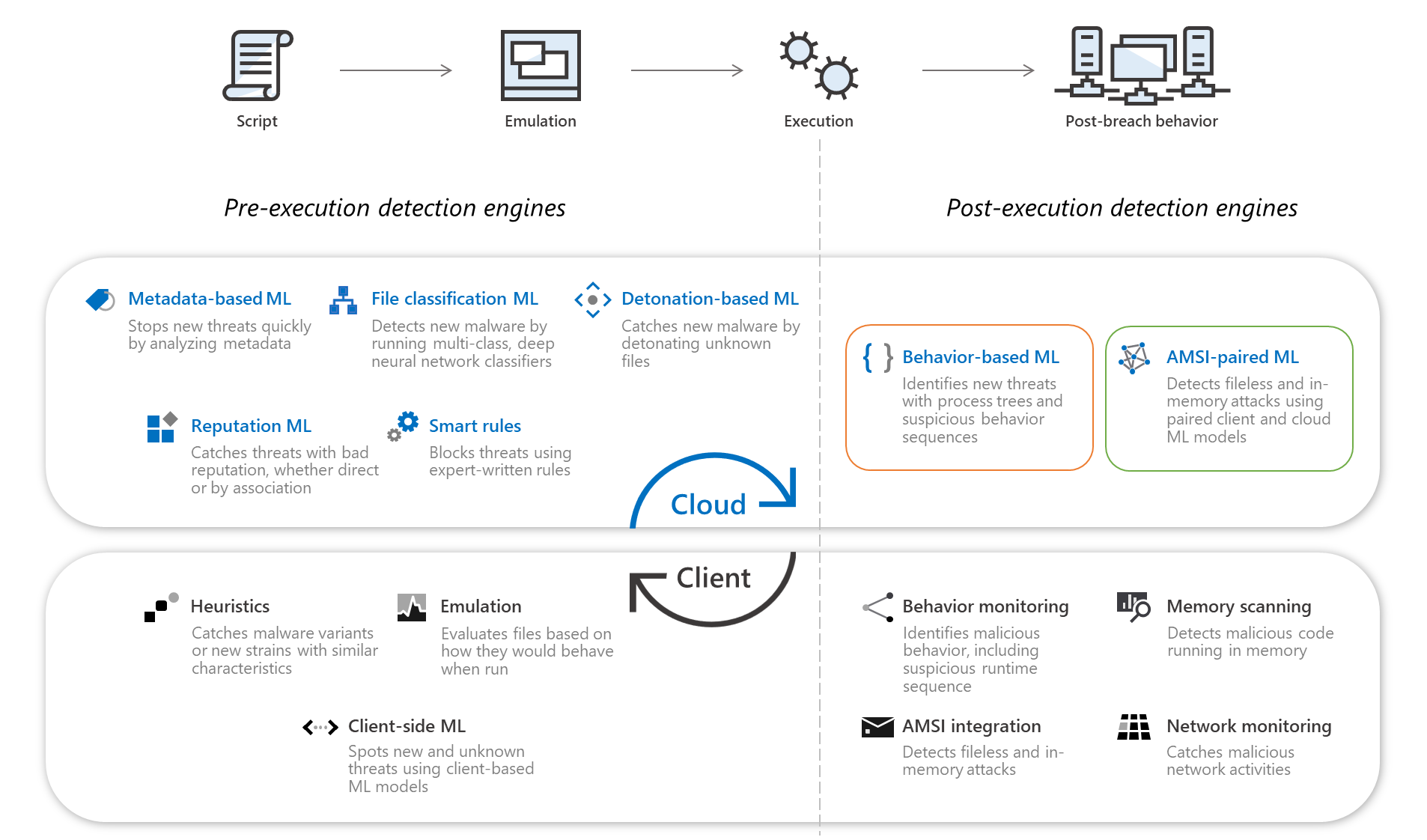

Microsoft Defender virustentorjunta voi havaita epäilyttävää toimintaa, haitallista koodia, tiedostottomia ja muistissa tapahtuvia hyökkäyksiä ja paljon muuta laitteessa. Kun havaitaan epäilyttäviä toimintoja, Microsoft Defender virustentorjunta valvoo ja lähettää epäilyttävät toimintatapansa ja prosessipuitaan pilvisuojauspalveluun. Koneoppiminen erottaa haittasovellukset ja hyvän toiminnan millisekunneissa ja luokittelee jokaisen artefaktin. Lähes reaaliajassa, heti kun artefaktin havaitaan olevan haitallinen, se estetään laitteessa.

Aina kun havaitaan epäilyttävä toiminta, luodaan hälytys ja se näkyy, kun hyökkäys havaittiin ja pysäytettiin. ilmoitukset, kuten "ensimmäinen käyttöoikeusilmoitus", käynnistyvät ja näkyvät Microsoft Defender portaalissa.

Asiakkaan toiminnan estäminen on tehokasta, koska se ei ainoastaan auta estämään hyökkäyksen käynnistymistä, se voi auttaa pysäyttämään hyökkäyksen, joka on alkanut suorittaa. Palautesilmukan estotoiminnolla (toinen toiminto käyttäytymisen estämiseen ja eristämiseen), hyökkäykset estetään organisaation muissa laitteissa.

Käyttäytymiseen perustuvat tunnistuksia

Käyttäytymispohjaiset tunnistuksia nimetään MITRE ATT&CK Matrix for Enterprisen mukaan. Nimeämiskäytäntö auttaa tunnistamaan hyökkäysvaiheen, jossa haitallista käyttäytymistä havaittiin:

| Taktiikka | Tunnistamisen uhan nimi |

|---|---|

| Alkukäyttö | Behavior:Win32/InitialAccess.*!ml |

| Etäsuorittamisen | Behavior:Win32/Execution.*!ml |

| Pysyvyys | Behavior:Win32/Persistence.*!ml |

| Oikeuksien eskalointi | Behavior:Win32/PrivilegeEscalation.*!ml |

| Puolustuksen välttely | Behavior:Win32/DefenseEvasion.*!ml |

| Tunnistetietojen käyttö | Behavior:Win32/CredentialAccess.*!ml |

| Discovery | Behavior:Win32/Discovery.*!ml |

| Sivusuuntainen liike | Behavior:Win32/LateralMovement.*!ml |

| Collection | Behavior:Win32/Collection.*!ml |

| Komento ja hallinta | Behavior:Win32/CommandAndControl.*!ml |

| Suodatus | Behavior:Win32/Exfiltration.*!ml |

| Vaikutus | Behavior:Win32/Impact.*!ml |

| Uncategorized | Behavior:Win32/Generic.*!ml |

Vihje

Lisätietoja tietyistä uhkista on viimeaikaisessa maailmanlaajuisessa uhkatoiminnassa.

Asiakkaan toiminnan estämisen määrittäminen

Jos organisaatiosi käyttää Defender for Endpointia, asiakkaan toiminnan estäminen on oletusarvoisesti käytössä. Jotta voit hyötyä kaikista Defender for Endpoint -ominaisuuksista, mukaan lukien toiminnan estämisestä ja eristämisestä, varmista kuitenkin, että seuraavat Defender for Endpointin ominaisuudet on otettu käyttöön ja määritetty:

- Defender for Endpoint -perusaikataulut

- Laitteet, jotka on otettu käyttöön Defender for Endpointiin

- EDR lohkotilassa

- Hyökkäyspinta-alan rajoittaminen

- Seuraavan sukupolven suojaus (virustentorjunta, haittaohjelmien torjunta ja muut uhkien suojausominaisuudet)

Vihje

Jos etsit virustentorjuntaan liittyviä tietoja muista ympäristöistä, katso:

- Asetusten määrittäminen Microsoft Defender for Endpoint Macissa

- Microsoft Defender for Endpoint Macissa

- macOS:n virustentorjuntakäytännön asetukset Microsoft Defenderin virustentorjunta Intunessa

- Asetusten määrittäminen Microsoft Defender for Endpoint Linuxissa

- Microsoft Defender for Endpoint Linuxissa

- Defender for Endpointin ominaisuuksien määrittäminen Androidissa

- Microsoft Defender for Endpointin ominaisuuksien määrittäminen iOS:ssä