Kokeiluversion käyttöopas: Microsoft Defenderin haavoittuvuuden hallinta

Tämä käyttöopas on yksinkertainen työkalu, jonka avulla voit määrittää maksuttoman Microsoft Defenderin haavoittuvuuden hallintakokeilun ja hyödyntää sitä. Microsoftin tietoturvatiimin tässä oppaassa annettujen ohjeiden avulla opit, miten haavoittuvuuden hallinta voi auttaa suojaamaan käyttäjiäsi ja tietojasi.

Huomautus

Microsoft Defenderin haavoittuvuuden hallinnan kokeiluversiotarjonta ei ole tällä hetkellä käytettävissä seuraavissa projekteissa:

- Yhdysvaltain valtionhallinnon asiakkaat, jotka käyttävät GCC Highia ja DoD:tä

- Microsoft Defender for Business -asiakkaat

Mikä on Microsoft Defenderin haavoittuvuuden hallinta?

Kyberriskin vähentäminen edellyttää kattavaa riskipohjaista haavoittuvuuden hallintaohjelmaa tärkeimpien resurssiesi tärkeiden haavoittuvuuksien tunnistamiseen, arviointiin, korjaamiseen ja seurantaan.

Microsoft Defenderin haavoittuvuuden hallinta tarjoaa resurssien näkyvyyden, jatkuvan reaaliaikaisen etsinnän ja haavoittuvuuden arvioinnin, kontekstin huomioon ottavat uhan & liiketoiminnan priorisoinnin sekä sisäiset korjausprosessit. Se sisältää ominaisuuksia, joiden avulla tiimisi voivat älykkäästi arvioida, priorisoida ja korjata saumattomasti organisaatiosi suurimmat riskit.

Katso seuraavasta videosta lisätietoja Defenderin haavoittuvuuden hallinnasta:

Aloitetaanpa

Vaihe 1: Määritys

Huomautus

Käyttäjillä on oltava Yleinen järjestelmänvalvoja -rooli määritettynä Microsoft Entra -tunnuksella, jotta he voivat käyttää kokeiluversiota. Lisätietoja on artikkelissa Pakolliset roolit kokeilun aloittamista varten.

Microsoft Defenderin haavoittuvuuden hallinnan kokeiluversiota voi käyttää useilla eri tavoilla:

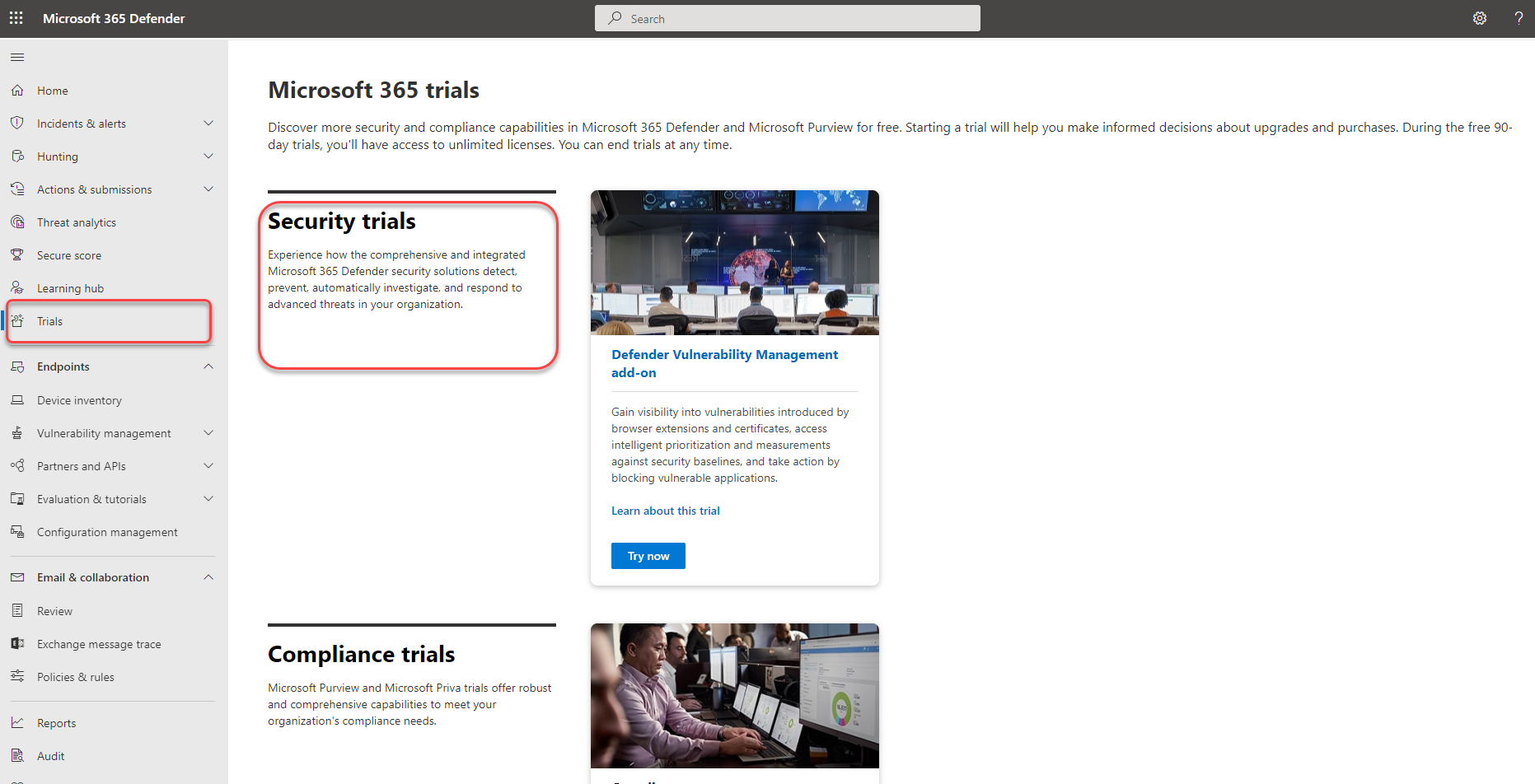

Jos sinulla on käyttöoikeus Microsoft Defender 365 -portaaliin, siirry vasemman siirtymisruudun palkin Kokeiluversiot-kohtaan . Kun olet päässyt Microsoft 365 :n kokeiluversiokeskukseen:

- Jos sinulla on Defender for Endpoint Plan 2, etsi Defenderin haavoittuvuuden hallinta -lisäosakortti ja valitse Kokeile nyt.

- Jos olet uusi asiakas tai defender for Endpoint P1 tai Microsoft 365 E3 -asiakas, valitse Defenderin haavoittuvuuden hallinta - kortti ja valitse Kokeile nyt.

- Rekisteröidy Microsoft-hallintakeskuksen kautta (vain yleiset järjestelmänvalvojat).

Huomautus

Lisätietoja kokeiluversioon rekisteröitymisestä on artikkelissa Rekisteröidy Microsoft Defenderin haavoittuvuuden hallintaan.

Tarkista tiedot siitä, mitä kokeiluversio sisältää, ja valitse sitten Aloita kokeilu. Kokeiluversion aktivoinnin jälkeen voi kestää jopa kuusi tuntia, ennen kuin uudet ominaisuudet tulevat saataville portaaliin.

- Defenderin haavoittuvuuden hallintalaajennuksen kokeilu kestää 90 päivää.

- Defenderin haavoittuvuuden hallinnan erillinen kokeilu kestää 90 päivää.

Kun olet valmis aloittamaan, siirry Microsoft Defender -portaaliin ja valitse vasemman siirtymispalkin Haavoittuvuuden hallinta aloittaaksesi Defenderin haavoittuvuuden hallinnan kokeiluversion käytön.

Huomautus

Jos olet Microsoft Defender pilviasiakkaille, lue lisätietoja organisaatiosi käytettävissä olevista Defenderin haavoittuvuuksien hallintaominaisuuksista kohdasta Palvelinten haavoittuvuuden hallintaominaisuudet .

Kokeile Defenderin haavoittuvuuden hallintaa

Vaihe 1: Tietoja siitä, mitä suojata yhdessä näkymässä

Sisäänrakennetut ja agenttittomat skannerit seuraavat ja havaitsevat riskejä jatkuvasti, vaikka laitteet eivät olisi yhteydessä yrityksen verkkoon. Laajennettu resurssien kattavuus yhdistää ohjelmistosovellukset, digitaaliset varmenteet, selainlaajennukset sekä laitteiston ja laiteohjelmiston yhteen varastonäkymään.

Laitteen varasto – Laitteen varasto näyttää luettelon verkon laitteista. Luettelossa näytetään oletuksena laitteet, jotka on nähty viimeisten 30 päivän aikana. Näet yhdellä silmäyksellä tietoja, kuten verkkotunnuksia, riskitasoja, käyttöjärjestelmäympäristön, niihin liittyvät CVE:t ja muita tietoja, jotka helpottavat riskialttiimpien laitteiden tunnistamista.

Etsi ja arvioi organisaatiosi ohjelmisto yhdessä yhdistetyssä inventaarionäkymässä:

- Ohjelmistosovellusten varasto – Defenderin haavoittuvuuden hallinnan ohjelmistovarasto on luettelo tunnetuista sovelluksista organisaatiossasi. Näkymä sisältää haavoittuvuutta ja virheellistä määritystä koskevia merkityksellisiä tietoja asennetusta ohjelmistosta priorisoiduilla vaikutuspisteillä ja tiedoilla, kuten käyttöjärjestelmäympäristöillä, toimittajilla, heikkouksien määrällä, uhkilla ja paljastettujen laitteiden entiteettitason näkymällä.

- Selainlaajennusten arvioinnit : selainlaajennusten sivulla näkyy luettelo laajennuksista, jotka on asennettu organisaatiosi eri selaimiin. Laajennukset tarvitsevat yleensä eri käyttöoikeudet, jotta ne voidaan suorittaa oikein. Defenderin haavoittuvuuden hallinta tarjoaa yksityiskohtaisia tietoja kunkin laajennuksen pyytämistä käyttöoikeuksista ja tunnistaa oikeudet, joihin liittyy eniten liittyviä riskitasoja, laitteet, joiden laajennus on otettu käyttöön, asennetut versiot ja paljon muuta.

-

Varmennevarasto : varmennevaraston avulla voit löytää, arvioida ja hallita organisaatioosi asennettuja digitaalisia varmenteita yhdessä näkymässä. Tämä voi auttaa sinua:

- Tunnista pian vanhenevat varmenteet, jotta voit päivittää ne ja estää palvelukatkot.

- Havaitse mahdolliset haavoittuvuudet, jotka johtuvat heikon allekirjoitusalgoritmin käytöstä (esimerkiksi SHA-1-RSA), lyhyestä avaimen koosta (esimerkiksi RSA 512-bittinen) tai heikosta allekirjoituksen hajautusalgoritmista (esimerkiksi MD5).

- Varmista säädösohjeiden ja organisaatiokäytännön noudattaminen.

- Laitteisto ja laiteohjelmisto – laitteisto- ja laiteohjelmistovarasto tarjoaa luettelon organisaatiosi tunnetuista laitteista ja laiteohjelmistoista. Se tarjoaa yksittäisiä varastoja järjestelmämalleille, suorittimia ja BIOSia varten. Jokainen näkymä sisältää tietoja, kuten toimittajan nimen, heikkouksien määrän, uhkien merkitykselliset tiedot ja paljastettujen laitteiden määrän.

Windowsin todennettu tarkistus : Windowsin todennetulla tarkistuksella voit kohdistaa etäkohteen IP-osoitealueiden tai isäntänimien mukaan ja tarkistaa Windows-palvelut antamalla Defenderin haavoittuvuuden hallinnalle tunnistetiedot laitteiden etäkäyttöä varten. Kun kohdennetut hallitsemattomat laitteet on määritetty, ne tarkistetaan säännöllisesti ohjelmistohaavoittuvuuksien varalta.

Määritä laitteen arvo – laitteen arvon määrittäminen auttaa erottamaan resurssien prioriteetit toisistaan. Laitteen arvoa käytetään sisällyttämään yksittäisen resurssin riskin ruokahalu Defenderin haavoittuvuuden hallinnan altistumispisteiden laskentaan. Laitteet, joille on määritetty "suuri arvo", saavat enemmän painoa. Laitteen arvoasetukset:

- Matala

- Normaali (oletus)

- Korkea

Voit myös käyttää määritettyä laitearvon ohjelmointirajapintaa.

Vaihe 2: Korjaustoimien seuraaminen ja lieventäminen

Pyyntöjen korjaaminen – haavoittuvuuden hallintaominaisuudet kurovat umpeen suojauksen ja IT-järjestelmänvalvojien välisen kuilun korjauspyynnön työnkulun kautta. Kaltaisesi suojauksen järjestelmänvalvojat voivat pyytää IT-järjestelmänvalvojaa korjaamaan suositussivujen haavoittuvuuden Intuneen.

Kun lähetät korjauspyynnön Suojaussuositukset-sivulta, korjaustoiminto käynnistyy. Luodaan suojaustehtävä, jota voidaan seurata korjaussivulla , ja korjauspalvelupyyntö luodaan Microsoft Intunessa.

Estä haavoittuvassa asemassa olevat sovellukset – Haavoittuvuuksien korjaaminen vie aikaa ja voi olla riippuvainen IT-tiimin vastuista ja resursseista. Suojauksen järjestelmänvalvojat voivat tilapäisesti pienentää haavoittuvuuden riskiä toimimalla välittömästi estääkseen kaikki sovelluksen tunnetut haavoittuvassa asemassa olevat versiot tai varoittaakseen käyttäjiä mukautettavista viesteistä ennen haavoittuvan sovellusversion avaamista, kunnes korjauspyyntö on valmis. Block-vaihtoehto antaa IT-tiimeille aikaa paikata sovellus ilman suojauksen järjestelmänvalvojia, jotka ovat huolissaan siitä, että haavoittuvuuksia hyödynnetään sillä välin.

- Haavoittuvassa asemassa olevien sovellusten estäminen

- Näytä korjaustoiminnot

- Näytä estetyt sovellukset

- Poista sovellusten esto

Huomautus

Kun kokeilu päättyy, estettyjen sovellusten esto poistetaan välittömästi, kun taas perusaikatauluprofiilit voidaan tallentaa lyhyeksi lisäajaksi ennen niiden poistamista.

Käytä parannettuja arviointiominaisuuksia, kuten verkkoresurssien analysointia , haavoittuvassa asemassa olevien verkkoresurssien suojaamiseksi. Koska verkon käyttäjät voivat helposti käyttää verkko-jakoja, pienet yleiset heikkoudet voivat tehdä niistä haavoittuvia. Hyökkääjät käyttävät yleisesti tällaisia virheellisten määritysten tyyppejä sivuttaisliikkeitä, tiedusteluja, tietojen suodatusta ja paljon muuta varten. Siksi rakensimme Defenderin haavoittuvuuden hallintaan uuden kokoonpanoarviointien luokan, joka tunnistaa yleiset heikkoudet, jotka altistavat päätepisteesi hyökkäysvektoreille Windowsin verkkojaoissa. Tämä auttaa sinua:

- Jakojen offline-käytön estäminen

- Jakojen poistaminen pääkansiosta

- Poista jaetun jakamisen kirjoitusoikeudet, jotka on määritetty asetukseksi "Kaikki"

- Määritä kansioiden luettelointi jaetuille osille

Tarkastele ja valvo organisaatiosi laitteita käyttämällä Haavoittuvassa asemassa olevien laitteiden raporttia , joka näyttää kaavioita ja palkkikaavioita, joissa on haavoittuvassa asemassa olevia laitetrendejä ja nykyisiä tilastotietoja. Tavoitteena on, että ymmärrät laitteen altistumisen hengen ja laajuuden.

Vaihe 3: Suojauksen perustason arviointien määrittäminen

Aikajaksoisten yhteensopivuustarkistusten suorittamisen sijaan suojauksen perustason arviointi auttaa sinua seuraamaan jatkuvasti ja ennakoivasti organisaatiosi vaatimustenmukaisuutta alan suojauksen vertailuarvojen suhteen reaaliajassa. Suojauksen perustasoprofiili on mukautettu profiili, jonka voit luoda organisaatiosi päätepisteiden arvioimiseksi ja valvomiseksi alan suojauksen vertailuarvojen (CIS, NIST, MS) avulla. Kun luot suojauksen perusprofiilin, luot mallin, joka koostuu useista laitteen määritysasetuksista ja perusvertailusta, johon verrataan.

Suojauksen perustasot tarjoavat tuen Center for Internet Security (CIS) -vertailuarvoille Windows 10:lle, Windows 11:lle ja Windows Server 2008 R2:lle ja sitä uudeville versioille sekä STIG(Security Technical Implementation Guides) -vertailuarvoille Windows 10:lle ja Windows Server 2019:lle.

- Suojauksen perustason arvioinnin käytön aloittaminen

- Suojauksen perustason profiilin arvioinnin tulosten tarkistaminen

- Käytä kehittynyttä metsästystä

Huomautus

Kun kokeilujakso päättyy, suojauksen perusprofiilit voidaan tallentaa lyhyeksi lisäajaksi ennen poistamista.

Vaihe 4: Merkityksellisten raporttien luominen tarkempien merkityksellisten tietojen saamiseksi ohjelmointirajapintoja ja kehittynyttä metsästystä käyttämällä

Defenderin haavoittuvuuden hallinnan ohjelmointirajapinnat voivat selkeyttää organisaatiotasi mukautettujen näkymien avulla tietoturva-asemissa ja haavoittuvuuden hallintatyönkulkujen automatisoinnissa. Voit vähentää suojaustiimin kuormitusta tietojen keräämisellä, riskien analysointilla ja integroinneilla muihin organisaatioprosesseihin ja -ratkaisuihin. Lisätietoja on seuraavissa artikkeleissa:

- Vienti arviointimenetelmät ja ominaisuudet laitetta kohti

- DefenderIn haavoittuvuuden hallinnan ohjelmointirajapinnat -blogi

Kehittynyt metsästys mahdollistaa Defender vulnerability Management -raakatietojen joustavan käytön, jonka avulla voit ennakoivasti tarkastaa entiteetit tunnettujen ja mahdollisten uhkien varalta. Lisätietoja on kohdassa Alttiiden laitteiden etsiminen.

Käyttöoikeus- ja kokeilutiedot

Osana kokeiluversion määritystä uudet Defenderin haavoittuvuuden hallinnan kokeiluversion käyttöoikeudet otetaan käyttöön käyttäjille automaattisesti. Siksi määritystä ei tarvita (kokeiluversio voi hakea automaattisesti enintään 1 000 000 käyttöoikeutta). Käyttöoikeudet ovat aktiivisia kokeilujakson ajan.

Kokeiluversion käytön aloittaminen

Voit aloittaa Defenderin haavoittuvuuden hallintaominaisuuksien käytön heti, kun näet ne Microsoft Defender -portaalissa. Mitään ei luoda automaattisesti, eikä se vaikuta käyttäjiin. Kun siirryt kuhunkin ratkaisuun, saatat joutua tekemään ylimääräisiä määritysmäärityksiä ominaisuuksien käytön aloittamiseksi.

Kokeilujakson pidentäminen

Voit pidentää kokeiluaikaa viimeisen 15 päivän kuluessa kokeilujaksosta. Enintään kaksi kokeilujaksoa. Jos et jatka kokeilujakson päättymisaikaa, sinun on odotettava vähintään 30 päivää, ennen kuin rekisteröidyt toiseen kokeiluversioon.

Kokeilujakson lopettaminen

Järjestelmänvalvojat voivat poistaa kokeiluversion käytöstä milloin tahansa valitsemalla vasemmanpuoleisesta siirtymisruudusta Kokeiluversiot, siirtymällä Defenderin haavoittuvuuden hallinnan kokeilukorttiin ja valitsemalla Lopeta kokeilu.

Ellei ratkaisulle toisin mainita, kokeiluversion tietoja säilytetään yleensä 180 päivää, ennen kuin ne poistetaan pysyvästi. Voit jatkaa kokeilujakson aikana kerättyjen tietojen käyttöä siihen asti.

Lisäresurssit

- Käyttöehdot: Tutustu Microsoft 365:n kokeiluversioiden ehtoihin .

- Vertaile tarjouksia: Microsoft Defenderin haavoittuvuuden hallinta

- Defenderin haavoittuvuuden hallinnan dokumentaatio

- Taulukko: Microsoft Defenderin haavoittuvuuden hallinta: Vähennä kyberriskiä jatkuvan haavoittuvuuden löytämisen ja arvioinnin, riskipohjaisen priorisoinnin ja korjaamisen avulla