Microsoft Copilot for Security tarkennetussa etsinnässä

Microsoft Copilot for Security Microsoft Defenderissä sisältää tarkennetun etsinnän kyselyavustajaominaisuuden.

Uhkien metsästäjät tai suojausanalyytikot, jotka eivät vielä tunne tai eivät ole vielä oppineet KQL:ää, voivat esittää pyynnön tai esittää kysymyksen luonnollisella kielellä (esimerkiksi Hae kaikki ilmoitukset, joissa on mukana käyttäjän järjestelmänvalvoja123). Copilot for Security luo sitten KQL-kyselyn, joka vastaa pyyntöä, käyttämällä tarkennetun etsinnän tietorakennetta.

Tämä ominaisuus lyhentää etsintäkyselyn alusta alkaen kirjoittamiseen kuluvaa aikaa, joten uhkien etsijät ja tietoturva-analyytikot voivat keskittyä uhkien etsintään ja tutkimiseen.

Käyttäjät, joilla on Copilot for Security -käyttöoikeus, voivat käyttää ominaisuutta tarkennetussa etsinnässä.

Huomautus

Tarkennettu etsintä -ominaisuus on käytettävissä myös Copilot for Securityn erillisessä käyttökokemuksessa Microsoft Defender XDR -laajennuksen kautta. Lisätietoja Copilot for Securityn esiasennetuista laajennuksista.

Kokeile ensimmäistä pyyntöäsi

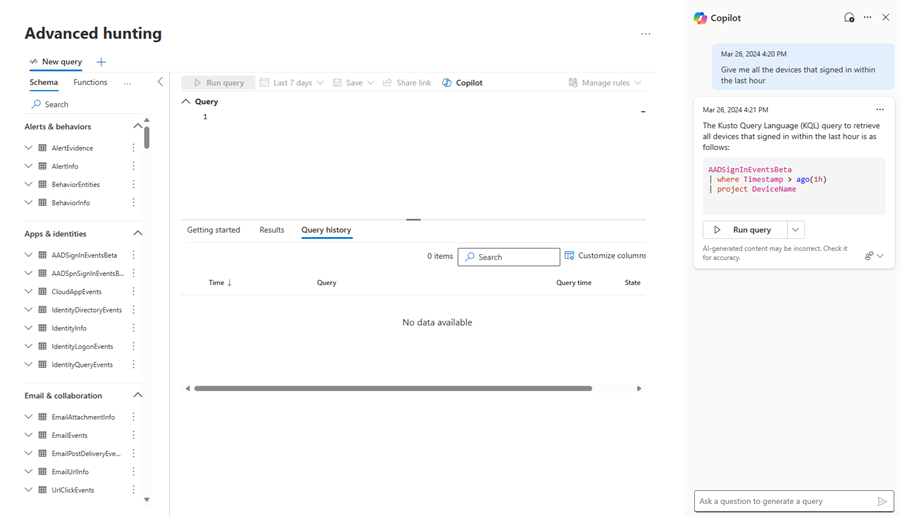

Avaa kehittynyt metsästyssivu Microsoft Defender portaalin siirtymispalkista. Tarkennetun etsinnän Copilot for Security -reunaruutu tulee näkyviin oikealla puolella.

Voit myös avata Copilotin uudelleen valitsemalla Copilotin kyselyeditorin yläreunasta.

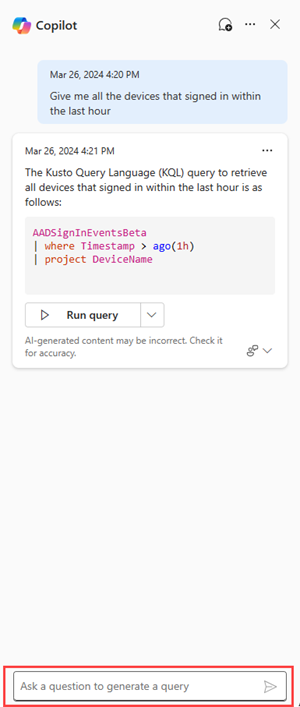

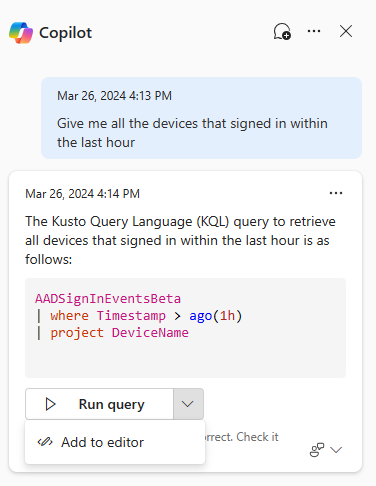

Kysy Copilot-kehotepalkissa mitä tahansa uhkien metsästyskyselyä, jonka haluat suorittaa, ja paina

tai Enter .

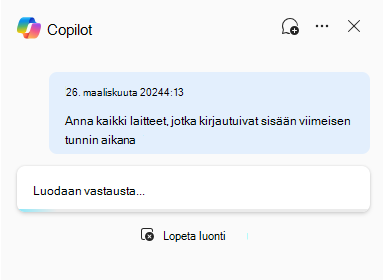

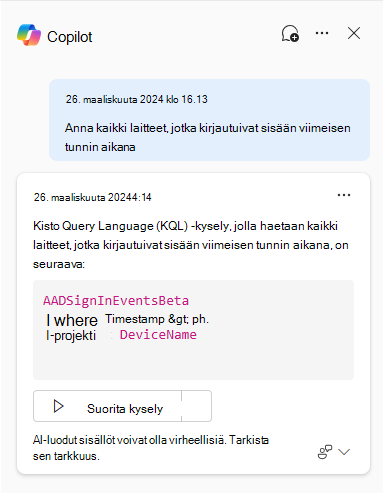

tai Enter .Copilot luo KQL-kyselyn tekstiohjeesi tai kysymyksesi perusteella. Copilotin luontitoiminnon aikana voit peruuttaa kyselyn luonnin valitsemalla Lopeta luonti.

Tarkista luotu kysely. Voit sitten suorittaa kyselyn valitsemalla Lisää ja suorita.

Luotu kysely näkyy sitten kyselyeditorin viimeisenä kyselynä ja se suoritetaan automaattisesti.

Jos haluat tehdä muutoksia, valitse Lisää editoriin.

Luotu kysely näkyy kyselyeditorissa viimeisenä kyselynä. Voit muokata sitä ennen tavallisen Suorita kysely -toiminnon valitsemista kyselyeditorin yläpuolella.

Voit antaa palautetta luodusta vastauksesta valitsemalla palautekuvakkeen

Valitse sitten Vahvista, Ei kohde tai Mahdollisesti haitallinen.

Valitse sitten Vahvista, Ei kohde tai Mahdollisesti haitallinen.

Vihje

Palautteen antaminen on tärkeä tapa kertoa Copilot for Security -tiimille, miten hyvin kyselyavustaja pystyi auttamaan hyödyllisen KQL-kyselyn luomisessa. Voit vapaasti kertoa, mikä olisi voinut parantaa kyselyä tai mitä muutoksia sinun oli tehtävä ennen luodun KQL-kyselyn suorittamista, sekä jakaa KQL-kyselyn, jota lopulta käytit.

Microsoft Defender portaalissa voit kehottaa Copilot for Securitya luomaan kehittyneitä metsästyskyselyitä sekä Defender XDR- että Microsoft Sentinel-taulukoille. Kaikkia Microsoft Sentinel taulukoita ei tällä hetkellä tueta, mutta näiden taulukoiden tukea voidaan odottaa tulevaisuudessa.

Kyselyistunnot

Voit aloittaa ensimmäisen istuntosi milloin tahansa esittämällä kysymyksen tarkennetun etsinnän Copilot -reunaruudussa. Istunto sisältää käyttäjätililläsi tekemäsi pyynnöt. Sivuruudun sulkeminen tai kehittyneen metsästyssivun päivittäminen ei hylkää istuntoa. Voit edelleen käyttää luotuja kyselyitä, jos tarvitset niitä.

Hylkää nykyinen istunto valitsemalla keskustelukuplakuvake (Uusi keskustelu).

Muokkaa asetuksia

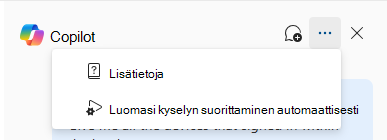

Valitse kolmen pisteen kuvake Copilot -reunaruudusta valitaksesi, lisätäänkö ja suoritetaanko luotu kysely automaattisesti tarkennetussa etsinnässä.

Jos poistat Suorita luotu kysely automaattisesti -asetuksen valinnan, voit suorittaa luodun kyselyn automaattisesti (Lisää ja suorita) tai lisätä luodun kyselyn kyselyeditoriin muokkaamista varten (Lisää editoriin).