Tapausten käsittely Microsoft Defender portaalissa

tapaus Microsoft Defender portaalissa on kokoelma aiheeseen liittyviä hälytyksiä ja niihin liittyviä tietoja, jotka muodostavat hyökkäyksen tarinan. Se on myös tapaustiedosto, jonka avulla SOC voi tutkia kyseistä hyökkäystä ja hallita, toteuttaa ja dokumentoida vastauksen siihen.

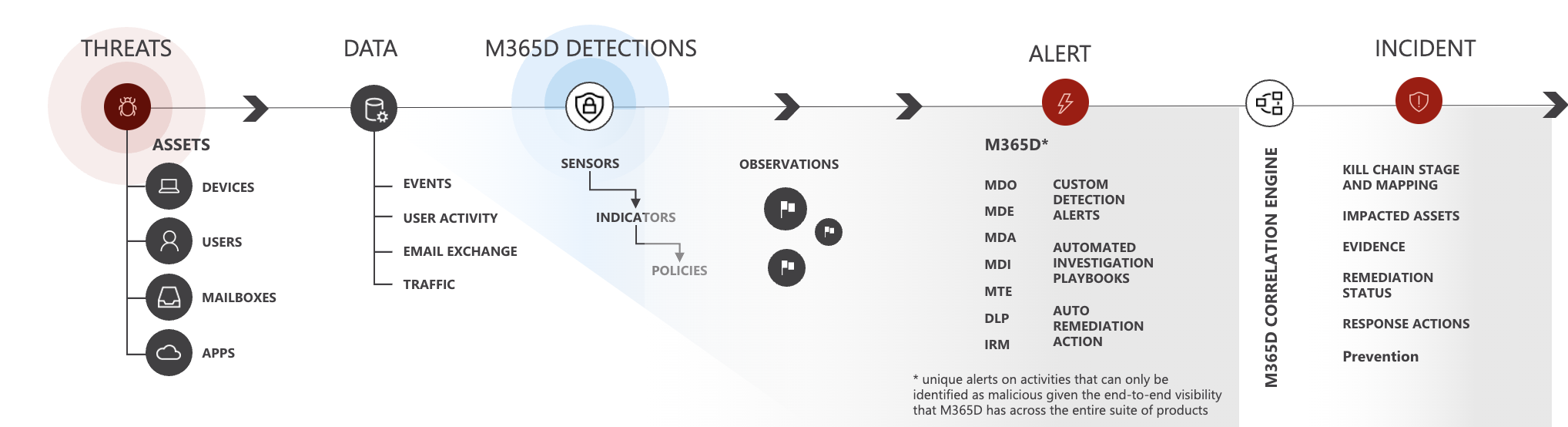

Microsoft Sentinel- ja Microsoft Defender -palvelut luovat hälytyksiä, kun ne havaitsevat epäilyttävän tai haitallisen tapahtuman tai toiminnan. Yksittäiset hälytykset tarjoavat arvokkaita todisteita valmiista tai jatkuvasta hyökkäyksestä. Yhä yleisemmät ja kehittyneemmät hyökkäykset käyttävät kuitenkin yleensä erilaisia tekniikoita ja vektoreita erityyppisiin resurssientiteetteihin, kuten laitteisiin, käyttäjiin ja postilaatikoihin. Tuloksena on useita ilmoituksia useista lähteistä useille resurssientiteeteille digitaalisessa kiinteistössäsi.

Koska yksittäiset hälytykset kertovat vain osan tarinasta ja koska yksittäisten ilmoitusten ryhmittely manuaalisesti yhteen hyökkäyksen merkitykselliseksi saamiseksi voi olla haastavaa ja aikaa vievää, yhdistetty suojaustoimintojen ympäristö tunnistaa automaattisesti sekä Microsoft Sentineliin että Microsoft Defender XDR liittyvät hälytykset ja yhdistää ne ja niihin liittyvät tiedot tapaukseksi.

Liittyvien hälytysten ryhmittely tapahtumaan antaa kattavan kuvan hyökkäyksestä. Voit esimerkiksi nähdä:

- Mistä hyökkäys alkoi.

- Mitä taktiikoita käytettiin?

- Kuinka pitkälle hyökkäys on mennyt digitaaliseen tilaasi.

- Tämä vaikutti hyökkäyksen laajuuteen, kuten laitteiden, käyttäjien ja postilaatikoiden määrään.

- Kaikki hyökkäykseen liittyvät tiedot.

Microsoft Defender-portaalin yhdistetty suojaustoimintojen ympäristö sisältää menetelmiä, joilla voidaan automatisoida ja auttaa tapausten lajittelemisessa, tutkinnassa ja ratkaisussa.

Defenderin Microsoft Copilot valjastaa tekoälyn tukemaan analyytikoita monimutkaisilla ja aikaa vievissä päivittäisissä työnkuluissa, mukaan lukien päästä päähän -tapausten tutkinta ja reagointi selkeästi kuvattujen hyökkäystarinoiden avulla, vaiheittaiset toiminnalliset korjausohjeet ja tapausten toiminnan yhteenvedetyt raportit, luonnollisen kielen KQL-metsästys ja asiantuntijakoodianalyysi – optimoimalla SOC-tehokkuus Microsoft Sentinelissä ja Defender XDR tiedoissa.

Tämä ominaisuus on muiden tekoälypohjaisten toimintojen lisäksi, joita Microsoft Sentinel tuo yhdistettyyn ympäristöön, käyttäjän ja entiteetin käyttäytymisanalytiikan, poikkeamien tunnistamisen, monivaiheisen uhkien tunnistamisen ja muiden alojen aloilla.

Automatisoitu hyökkäyshäiriö käyttää Microsoft Defender XDR ja Microsoft Sentinelistä kerättyjä erittäin luotettavuussignaaleja, jotta aktiiviset hyökkäykset häiriintyvät automaattisesti konenopeudella, mikä sisältää uhan ja rajoittaa vaikutusta.

Jos tämä on käytössä, Microsoft Defender XDR voi automaattisesti tutkia ja ratkaista Microsoft 365- ja Entra ID -lähteiden hälytyksiä automaation ja tekoälyn avulla. Voit myös suorittaa muita korjaustoimia hyökkäyksen ratkaisemiseksi.

Microsoft Sentinelin automaatiosäännöt voivat automatisoida tapahtumien triagen, määrittämisen ja hallinnan niiden lähteestä riippumatta. He voivat käyttää tunnisteita tapauksiin sisältönsä perusteella, estää meluisia (vääriä positiivisia) tapauksia ja sulkea ratkaistuja tapauksia, jotka täyttävät asianmukaiset ehdot, määrittää syyn ja lisätä kommentteja.

Tärkeää

Microsoft Sentinel on saatavilla osana yhtenäistä suojaustoimintojen ympäristöä julkisessa esikatselussa Microsoft Defender-portaalissa. Lisätietoja on microsoft Sentinel -Microsoft Defender portaalissa.

Tapaukset ja hälytykset Microsoft Defender portaalissa

Vihje

Tammikuussa 2024, kun vierailet Tapahtumat-sivulla , Defender Boxed tulee näkyviin. Defender Boxed tuo esiin organisaatiosi tietoturvan onnistumisia, parannuksia ja reagointitoimia vuonna 2023. Jos haluat avata Defender Boxedin uudelleen, siirry Microsoft Defender portaalissa kohtaan Tapaukset ja valitse sitten Puolustaja Kehystetty.

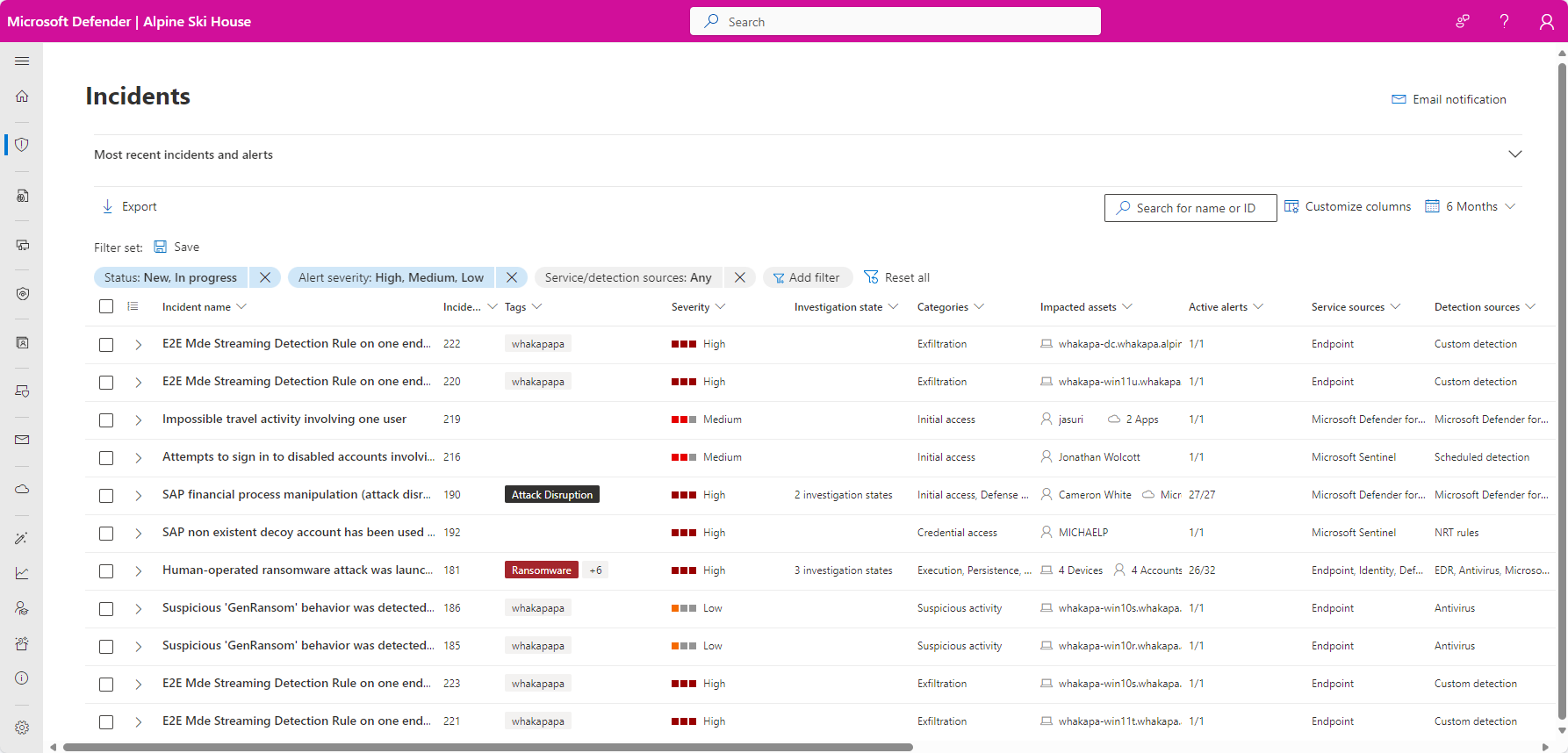

Voit hallita tapauksia tutkinnasta & vastaustapauksista > & hälytyksistä > TapauksetMicrosoft Defender portaalin pikakäynnistyksessä. Tässä on esimerkki:

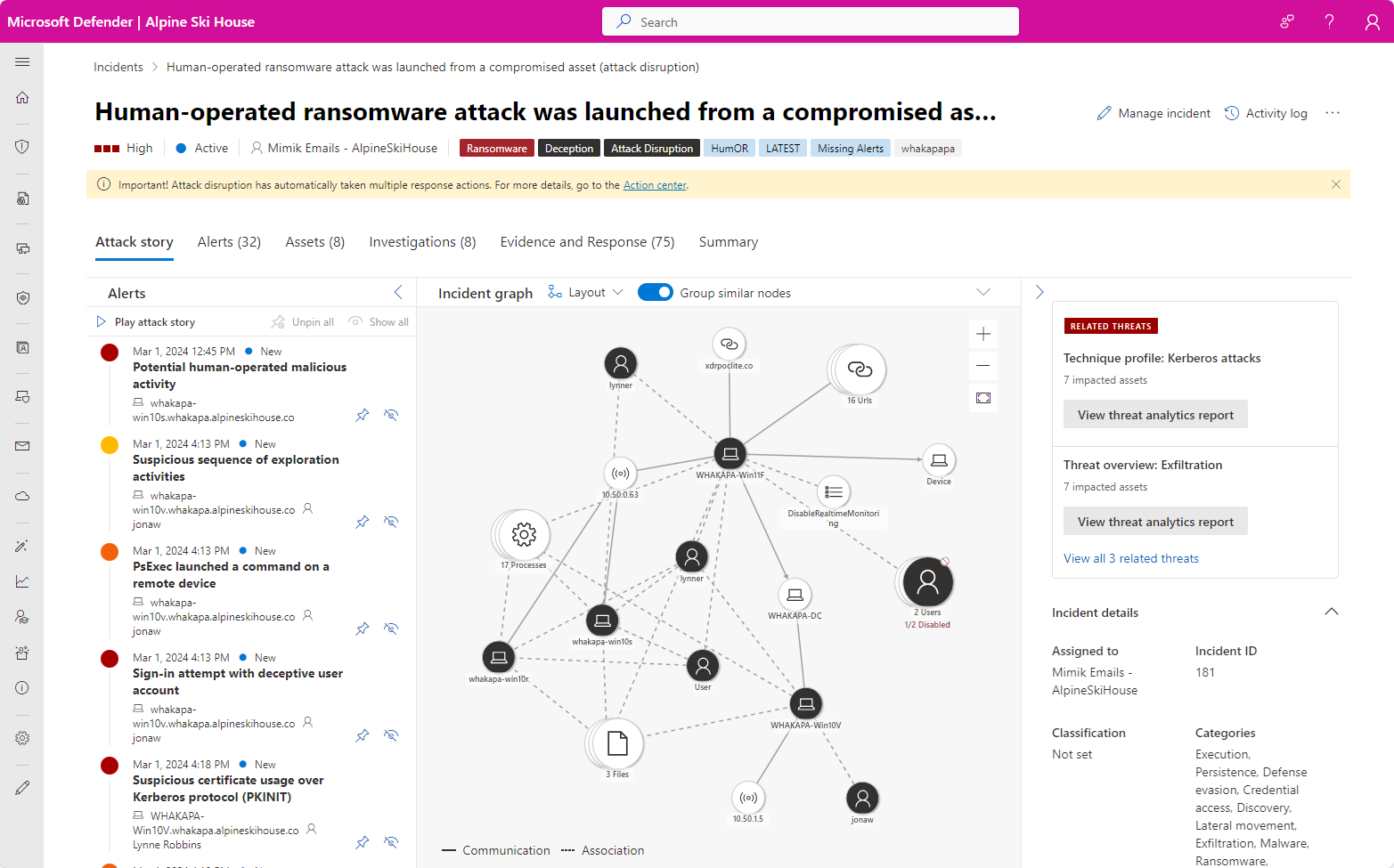

Tapauksen nimen valitseminen näyttää tapaussivun, joka alkaa tapahtuman koko hyökkäystarinasta , mukaan lukien:

Tapaus-ilmoitussivu: Tapahtumaan liittyvien hälytysten laajuus ja tiedot samassa välilehdessä.

Graph: Hyökkäyksen visuaalinen esitys, joka yhdistää hyökkäyksen kohteena olevat epäilyttävät entiteetit resurssientiteetteihin, jotka muodostavat hyökkäyksen kohteet, kuten käyttäjät, laitteet, sovellukset ja postilaatikot.

Voit tarkastella resurssia ja muita entiteetin tietoja suoraan kaaviosta ja käsitellä niitä vastausvaihtoehdoilla, kuten poistamalla tilin käytöstä, poistamalla tiedoston tai eristämällä laitteen.

Tapaussivu koostuu seuraavista välilehdistä:

Hyökkäystarina

Edellä mainittu välilehti sisältää hyökkäyksen aikajanan, mukaan lukien kaikki hälytykset, resurssientiteetit ja toteutetut korjaustoimet.

Ilmoitukset

Kaikki tapahtumaan, sen lähteisiin ja tietoihin liittyvät hälytykset.

Omaisuutta

Kaikki resurssit (suojatut entiteetit, kuten laitteet, käyttäjät, postilaatikot, sovellukset ja pilviresurssit), jotka on tunnistettu tapahtuman osaksi tai niihin liittyviksi.

Tutkimukset

Kaikki tapauksen hälytysten käynnistämät automatisoidut tutkimukset , mukaan lukien tutkimusten tila ja niiden tulokset.

Todisteet ja vastaus

Kaikki tapahtuman hälytyksissä olevat epäilyttävät entiteetit, jotka ovat hyökkäystarinaa tukevia todisteita. Nämä entiteetit voivat sisältää IP-osoitteita, tiedostoja, prosesseja, URL-osoitteita, rekisteriavaimia ja arvoja ja paljon muuta.

Yhteenveto

Lyhyt yleiskatsaus hälytyksiin liittyvistä resursseista, joihin tämä vaikuttaa.

Huomautus

Jos ilmoitustyyppiä ei tueta - ilmoituksen tila on, se tarkoittaa, että automaattisen tutkinnan ominaisuudet eivät voi noutaa kyseistä ilmoitusta automatisoidun tutkimuksen suorittamiseksi. Voit kuitenkin tutkia nämä hälytykset manuaalisesti.

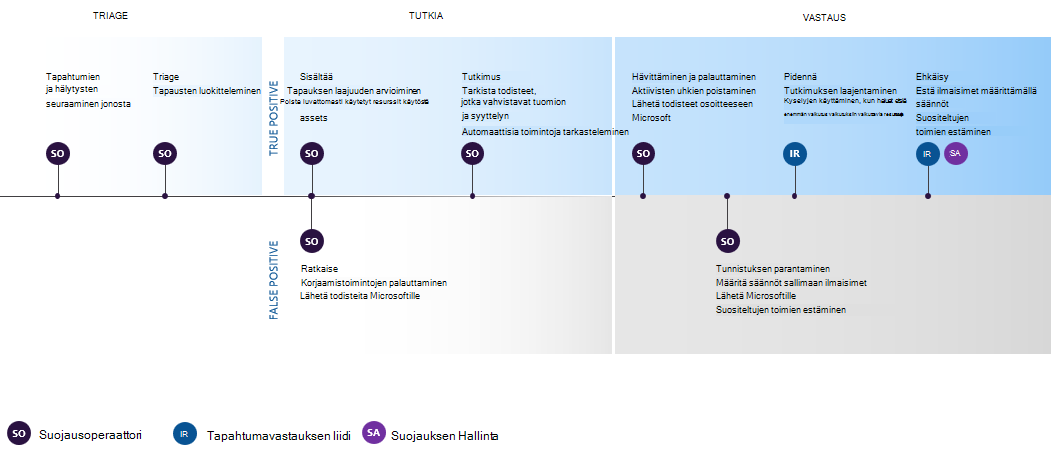

Tapausten käsittelyn työnkulun esimerkki Microsoft Defender portaalissa

Tässä on työnkulun esimerkki Microsoft 365:n tapauksiin vastaamisesta Microsoft Defender-portaalin avulla.

Tunnista jatkuvasti tapahtumajonon korkeimman prioriteetin tapaukset analysointia ja ratkaisemista varten ja valmistele ne reagointia varten. Tämä on yhdistelmä:

- Lajitellaan korkeimman prioriteetin tapausten määrittämiseen suodattamalla ja lajittelemalla tapausjonoa.

- Tapahtumien hallinta muokkaamalla niiden otsikkoa, määrittämällä ne analyytikolle sekä lisäämällä tunnisteita ja kommentteja.

Microsoft Sentinel -automaatiosääntöjen avulla voit automaattisesti lajitilla ja hallita (ja jopa vastata) joitakin tapauksia niitä luotaessa, jolloin helpoimmin käsiteltävät tapaukset eivät enää vie tilaa jonossasi.

Harkitse seuraavia vaiheita oman tapausten käsittelytyönkulun osalta:

| Vaiheessa | Ohjeet |

|---|---|

| Aloita jokaista tapausta varten hyökkäys- ja hälytystutkimus ja analyysi. |

|

| Suorita analyysin jälkeen tai sen aikana eristämistä, jotta voit vähentää tietoturvauhan hyökkäyksen ja hävittämisen lisävaikutuksia. | Esimerkiksi, |

| Palauta hyökkäyksestä mahdollisimman paljon palauttamalla vuokraajaresurssit tilaan, jossa ne olivat ennen tapahtumaa. | |

| Ratkaise tapaus ja dokumentoi havaintosi. | Ota aikaa tapausten jälkeiseen oppimiseen: |

Jos olet uusi suojausanalyysin käyttäjä, katso lisätietoja ensimmäisestä tapauksesta vastaamisen johdannosta ja esimerkkitapauksesta.

Lisätietoja tapausten käsittelystä Microsoft-tuotteissa on tässä artikkelissa.

Suojaustoimintojen integrointi Microsoft Defender portaalissa

Tässä on esimerkki suojaustoimintojen (SecOps) prosessien integroinnista Microsoft Defender-portaalissa.

Päivittäisiä tehtäviä voivat olla esimerkiksi seuraavat:

- Tapausten hallinta

- Automaattisten tutkimusten ja vastausten (AIR) toimintojen tarkasteleminen toimintokeskuksessa

- Uusimman Uhka-analytiikan tarkistaminen

- Tapauksiin vastaaminen

Kuukausittaisia tehtäviä voivat olla esimerkiksi seuraavat:

- Tarkistetaan AIR-asetuksia

- Tarkistetaan suojattuja pisteitä ja Microsoft Defenderin haavoittuvuuksien hallinta

- Raportointi IT-suojauksen hallintaketjuun

Neljännesvuosittaiset tehtävät voivat sisältää raportin ja tiedotuksen tietoturvatuloksista tietoturvapäällikölle (CISO).

Vuosittaisiin tehtäviin voi kuulua suuren tapahtuma- tai murtoharjoituksen suorittaminen henkilöstön, järjestelmien ja prosessien testaamiseksi.

Päivittäisiä, kuukausittaisia, neljännesvuosittaisia ja vuosittaisia tehtäviä voidaan käyttää prosessien, käytäntöjen ja suojausmääritysten päivittämiseen tai hienosäätämiseen.

Lisätietoja on artikkelissa Microsoft Defender XDR integrointi suojaustoimintoihin.

Resurssien optimoiminen Microsoft-tuotteissa

Lisätietoja Microsoftin tuotteiden sektioista on seuraavissa resursseissa:

Tapausilmoitukset sähköpostitse

Voit määrittää Microsoft Defender portaalin ilmoittamaan henkilökunnallesi sähköpostitse uusista tapauksista tai olemassa olevien tapausten päivityksistä. Voit valita ilmoitusten vastaanottamisen:

- Ilmoituksen vakavuus

- Ilmoituslähteet

- Laiteryhmä

Lisätietoja tapahtumien sähköposti-ilmoitusten määrittämisestä on artikkelissa Tapauksiin tehtyjen sähköposti-ilmoitusten saaminen.

Suojausanalyytikoiden koulutus

Tämän Microsoft Learnin oppimismoduulin avulla voit ymmärtää, miten voit hallita tapauksia ja hälytyksiä Microsoft Defender XDR avulla.

| Koulutus: | Microsoft Defender XDR tapahtumien tutkiminen |

|---|---|

|

Microsoft Defender XDR yhdistää uhkatiedot useista palveluista ja yhdistää ne tapahtumiksi ja hälytyksiksi tekoälyn avulla. Lue, miten voit minimoida tapahtuman ja sen hallinnan välisen ajan myöhempää vastausta ja ratkaisua varten. 27 min - 6 yksikköä |

Seuraavat vaiheet

Käytä lueteltuja vaiheita suojaustiimisi käyttökokemustason tai roolin perusteella.

Kokemustaso

Seuraa tätä taulukkoa, jotta saat käyttökokemuksesi suojausanalyysista ja tapausten käsittelystä.

| Tasolla | Ohjeet |

|---|---|

| Uusi |

|

| Kokenut |

|

Käyttöoikeusryhmän rooli

Seuraa tätä taulukkoa käyttöoikeusryhmäroolisi perusteella.

| Rooli | Ohjeet |

|---|---|

| Tapausten käsittely (taso 1) | Aloita tapausjonon käyttö Microsoft Defender portaalin Tapahtumat-sivulta. Täältä voit:

|

| Tietoturvatutkija tai analyytikko (taso 2) |

|

| Kehittynyt tietoturva-analyytikko tai uhkien metsästäjä (taso 3) |

|

| SOC-esimies | Katso, miten voit integroida Microsoft Defender XDR Security Operations Centeriin (SOC). |

Vihje

Haluatko tietää lisää? Ota yhteyttä Microsoft Security -yhteisöön Tech Community -yhteisössä: Microsoft Defender XDR Tech Community.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle