Vaihe 2: Hyökkäysten tunnistuksen ja vastauksen käyttöönotto

Microsoft 365 -vuokraajasi kiristyshaittaohjelmahyökkäyksen havaitsemisen ja reagoimisen erittäin suositelluksi alkuvaiheeksi määritä kokeiluympäristö arvioimaan Microsoft Defender XDR ominaisuuksia ja ominaisuuksia.

Lisätietoja on näissä resursseissa.

| Ominaisuus | Kuvaus | Mistä aloittaen | Sen käyttäminen tunnistamiseen ja reagoinniin |

|---|---|---|---|

| Microsoft Defender XDR | Yhdistää signaalit ja järjestää toiminnot yhdeksi ratkaisuksi. Antaa tietoturva-ammattilaisille mahdollisuuden ommella yhteen uhkasignaaleja ja määrittää uhan koko laajuuden ja vaikutuksen. Automatisoi toimintoja hyökkäyksen estämiseksi tai pysäyttämiseksi sekä itsekorjautuneiden postilaatikoiden, päätepisteiden ja käyttäjän käyttäjätietojen estämiseksi. |

Aloittaminen | Tapausten käsittely |

| Microsoft Defender for Identity | Tunnistaa, havaitsee ja tutkii kehittyneitä uhkia, vaarantuneita käyttäjätietoja ja organisaatioosi pilvipohjaisen suojausliittymän kautta suunnattuja haitallisia insider-toimintoja, käyttää paikallinen Active Directory toimialuepalvelut (AD DS) -signaalejasi. | Yleiskatsaus | Microsoft Defender for Identity portaalin käyttäminen |

| Microsoft Defender for Office 365 | Suojaa organisaatiosi sähköpostiviestien, linkkien (URL-osoitteet) ja yhteistyötyökalujen aiheuttamia haitallisia uhkia vastaan. Suojaa haittaohjelmilta, tietojenkalastelulta, väärentämisiltä ja muilta hyökkäystyypeiltä. |

Yleiskatsaus | Uhkien metsästys |

| Microsoft Defender for Endpoint | Mahdollistaa kehittyneiden uhkien tunnistamisen ja vastaamisen eri päätepisteissä (laitteissa). | Yleiskatsaus | Päätepisteiden tunnistus ja käsittely |

| Microsoft Entra ID -tunnuksien suojaus | Automatisoi käyttäjätietoon perustuvien riskien havaitsemisen ja korjaamisen ja näiden riskien tutkinnan. | Yleiskatsaus | Tutki riskejä |

| Microsoft Defender for Cloud Apps | Pilvipalvelun suojauksen välittäjä resurssienetsintää, tutkimusta ja hallintaa varten kaikissa Microsoftin ja kolmannen osapuolen pilvipalveluissa. | Yleiskatsaus | Tutki |

Huomautus

Kaikki nämä palvelut edellyttävät Microsoft 365 E5 tai Microsoft 365 E3 Microsoft 365 E5 Security apuohjelman kanssa.

Näiden palveluiden avulla voit tunnistaa seuraavia kiristyshaittaohjelmahyökkääjien yleisiä uhkia ja vastata niihin:

Tunnistetietojen varkaus

- Microsoft Entra ID -tunnuksien suojaus

- Defender for Identity

- Defender for Office 365

Laitekomprosentti

- Defender for Endpoint

- Defender for Office 365

Oikeuksien eskalointi

- Microsoft Entra ID -tunnuksien suojaus

- Defender for Cloud Apps

Haitallisen sovelluksen toiminta

- Defender for Cloud Apps

Tietojen suodatus, poistaminen tai lataaminen

- Defender for Office 365

- Defender for Cloud Apps, jossa on poikkeamien tunnistuskäytännöt

Seuraavat palvelut käyttävät Microsoft Defender XDR ja sen portaalia (https://security.microsoft.com) yleisenä uhkien keräämisen ja analysoimisen pisteenä:

- Defender for Identity

- Defender for Office 365

- Defender for Endpoint

- Defender for Cloud Apps

Microsoft Defender XDR yhdistää uhkasignaaleja hälytyksiksi ja yhdistetyiksi hälytyksiksi tapahtumaksi, jotta tietoturva-analyytikot voivat havaita, tutkia ja korjata kiristyshaittaohjelmahyökkäyksen vaiheet entistä nopeammin.

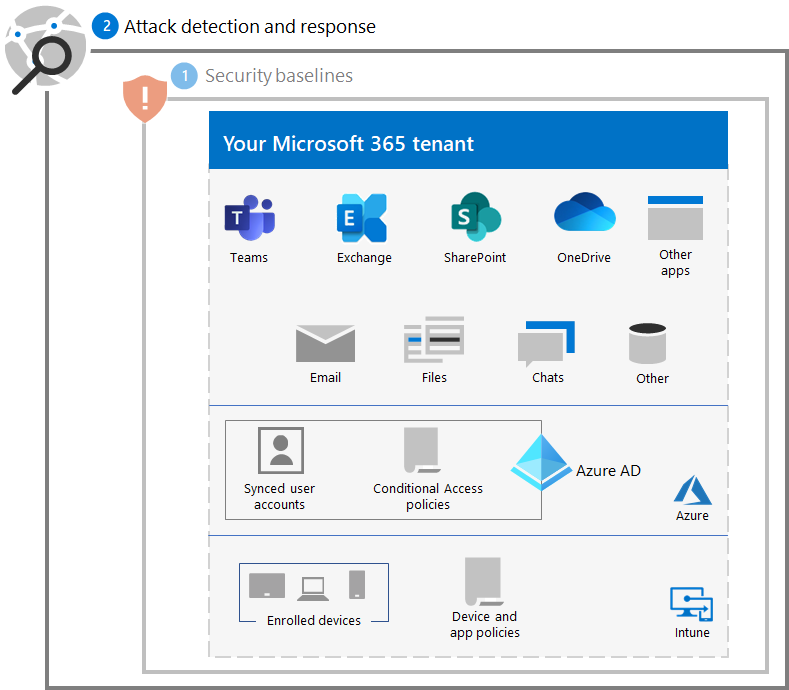

Tuloksena saatava määritys

Tässä on vuokraajan kiristyshaittaohjelmasuoja vaiheille 1 ja 2.

Seuraavat vaiheet

Jatka vaiheeseen 3 microsoft 365 -vuokraajan käyttäjätietojen suojaamiseksi.