Kiristysohjelmien suojauksen käyttöönotto Microsoft 365 vuokraajassa

Kiristyshaittaohjelma on eräänlainen kiristyshyökkäys, joka tuhoaa tai salaa tiedostoja ja kansioita estäen pääsyn kriittisiin tietoihin. Hyödykkeiden kiristyshaittaohjelmat leviävät yleensä kuin virus, joka tartuttaa laitteita ja vaatii vain haittaohjelmien korjaamista. Ihmisen operoima kiristyshaittaohjelma on seurausta verkkorikollisten aktiivisesta hyökkäyksestä, joka soluttautuu organisaation paikalliseen tai pilvi-IT-infrastruktuuriin, nostaa heidän oikeuksiaan ja ottaa kiristyshaittaohjelmat käyttöön kriittisissä tiedoissa.

Kun hyökkäys on valmis, hyökkääjä vaatii rahaa uhreilta vastineeksi poistetuista tiedostoista, salattujen tiedostojen salausavaimista tai lupauksesta olla julkaisematta luottamuksellisia tietoja pimeään verkkoon tai julkiseen Internetiin. Ihmisen operoimalla kiristyshaittaohjelmalla voidaan myös sulkea kriittisiä koneita tai prosesseja, kuten teolliseen tuotantoon tarvittavia koneita, pysäyttää normaalit liiketoimintatoiminnot, kunnes lunnaat maksetaan ja vahingot korjataan tai organisaatio korjaa vahingot itse.

Ihmisen ylläpitämä kiristysohjelmahyökkäys voi olla katastrofaalinen kaikenkokosille yrityksille, ja sitä on vaikea puhdistaa, mikä vaatii täydellistä vastustajan häätöä suojautuakseen tulevilta hyökkäyksiltä. Toisin kuin hyödykeohjelman kiristyshaittaohjelmat, ihmisen ylläpitämä kiristyshaittaohjelma voi jatkaa yritysten toiminnan uhkaamista alkuperäisen lunnaspyynnön jälkeen.

Huomautus

Kiristyshaittaohjelmahyökkäys Microsoft 365 -vuokraajaa vastaan olettaa, että hyökkääjällä on kelvolliset käyttäjätilin tunnistetiedot vuokraajalle ja että hänellä on pääsy kaikkiin tiedostoihin ja resursseihin, jotka ovat sallittuja käyttäjätilille. Jos hyökkääjällä ei ole kelvollista käyttäjätilin tunnistetietoja, hänen on purettava lepäävät tiedot, jotka Microsoft 365:n oletus- ja parannettu salaus on salannut. Lisätietoja on artikkelissa Salaus ja avainten hallinnan yleiskatsaus.

Lisätietoja microsoft-tuotteiden kiristyshaittaohjelmasuojauksesta on näissä kiristyshaittaohjelmaresursseissa.

Pilvipalvelujen suojaus on kumppanuus

Microsoftin pilvipalveluiden suojaus on sinun ja Microsoftin välinen kumppanuus:

- Microsoftin pilvipalvelut perustuvat luottamukseen ja suojaukseen. Microsoft tarjoaa suojauksen hallintatoiminnot ja toiminnot, joiden avulla voit suojata tietojasi ja sovelluksiasi.

- Omistat tietosi ja käyttäjätietosi sekä vastuun niiden suojaamisesta, paikallisten resurssien turvallisuudesta ja hallitsemieni pilvikomponenttien suojauksesta.

Yhdistämällä nämä ominaisuudet ja vastuut voimme tarjota parhaan suojan kiristyshaittaohjelmahyökkäystä vastaan.

Microsoft 365:n tarjoamat kiristyshaittaohjelman lievennys- ja palautustoiminnot

Microsoft 365 -vuokraajaan soluttautunut kiristyshaittaohjelmahyökkääjä voi pitää organisaatiotasi lunnaina:

- Tiedostojen tai sähköpostin poistaminen

- Salataan paikallaan olevia tiedostoja

- Tiedostojen kopioiminen vuokraajan ulkopuolelle (tietojen suodatus)

Microsoft 365 online-palvelut on kuitenkin monia sisäisiä ominaisuuksia ja hallintatoimia asiakastietojen suojaamiseksi kiristyshaittaohjelmahyökkäyksiltä. Seuraavissa osioissa on yhteenveto. Lisätietoja siitä, miten Microsoft suojaa asiakastietoja, haittaohjelmia ja kiristyshaittaohjelmasuojausta Microsoft 365:ssä.

Huomautus

Kiristyshaittaohjelmahyökkäys Microsoft 365 -vuokraajaa vastaan olettaa, että hyökkääjällä on kelvolliset käyttäjätilin tunnistetiedot vuokraajalle ja että hänellä on pääsy kaikkiin tiedostoihin ja resursseihin, jotka ovat sallittuja käyttäjätilille. Jos hyökkääjällä ei ole kelvollista käyttäjätilin tunnistetietoja, hänen on purettava lepäävät tiedot, jotka Microsoft 365:n oletus- ja parannettu salaus on salannut. Lisätietoja on artikkelissa Salaus ja avainten hallinnan yleiskatsaus.

Tiedostojen tai sähköpostin poistaminen

SharePointin ja OneDrive for Business tiedostot on suojattu:

Versiotiedot

Microsoft 365 säilyttää oletusarvoisesti vähintään 500 tiedostoversiota, ja se voidaan määrittää säilyttämään enemmän.

Voit minimoida tietoturva- ja tukihenkilöstölle aiheutuvan rasitteen kouluttamalla käyttäjät tiedostojen aiempien versioiden palauttamiseen.

Roskakori

Jos kiristyshaittaohjelma luo tiedostosta uuden salatun kopion ja poistaa vanhan tiedoston, asiakkailla on 93 päivää aikaa palauttaa se roskakorista. 93 päivän jälkeen on 14 päivän ikkuna, jossa Microsoft voi edelleen palauttaa tiedot.

Voit minimoida tietoturva- ja tukihenkilöstölle aiheutuvan rasitteen kouluttamalla käyttäjät tiedostojen palauttamiseen roskakorista.

-

SharePointin ja OneDriven täydellinen omatoiminen palautusratkaisu, jonka avulla järjestelmänvalvojat ja loppukäyttäjät voivat palauttaa tiedostoja mistä tahansa kohdasta viimeisten 30 päivän aikana.

Voit minimoida tietoturva- ja IT-tukihenkilöstölle aiheutuvan kuormituksen kouluttamalla käyttäjät tiedostojen palauttamiseen.

OneDrive- ja SharePoint-tiedostoissa Microsoft voi palata edelliseen ajankohtaan enintään 14 päivän ajan, jos kohtaat joukkohyökkäyksen.

Sähköposti on suojattu:

Yksittäisen kohteen palautus ja postilaatikon säilytys, jossa voit palauttaa postilaatikon kohteita vahingossa tai ennenaikaisen poistamisen yhteydessä. Voit palauttaa sähköpostiviestejä, jotka on poistettu oletusarvoisesti 14 päivän kuluessa ja joita voi määrittää enintään 30 päivän kuluessa.

Säilytyskäytäntöjen avulla voit säilyttää muuttumattomia kopioita sähköpostiviestistä määritetylle säilytysjaksolle.

Salataan paikallaan olevia tiedostoja

Kuten aiemmin kuvattiin, SharePointin ja OneDrive for Business tiedostot on suojattu haitalliselta salaulta ohjelmilla:

- Versiotiedot

- Roskakori

- Preservation Hold -kirjasto

Lisätietoja on artikkelissa Tietojen vioittumisen käsittely Microsoft 365:ssä.

Tiedostojen kopioiminen vuokraajan ulkopuolelle

Voit estää kiristyshaittaohjelmahyökkääjää kopioimasta tiedostoja vuokraajasi ulkopuolelle ajalla:

Microsoft Purview -tuotteen tietojen menetyksen esto (DLP) -käytännöt

Tunnista, varoita ja estä tietojen, jotka sisältävät:

Henkilökohtaiset tiedot, kuten tietojen (PII) tunnistaminen alueellisten tietosuojamääräysten noudattamiseksi.

Luottamuksellisuustunnisteisiin perustuvat luottamukselliset organisaatiotiedot.

Microsoft Defender for Cloud Apps

Estä luottamuksellisten tietojen, kuten tiedostojen, lataukset.

Voit myös käyttää istuntokäytäntöjä Defender for Cloud Apps Ehdollisen käyttöoikeuden sovellusohjausobjektia tiedonkulun valvomiseksi käyttäjän ja sovelluksen välillä reaaliaikaisesti.

Mitä tässä ratkaisussa on?

Tämä ratkaisu auttaa sinua microsoft 365:n suojaus- ja lievennysominaisuuksien, määritysten ja jatkuvien toimintojen käyttöönotossa, jotta voit minimoida kiristyshaittaohjelmahyökkääjän mahdollisuuden käyttää kriittisiä tietoja Microsoft 365 -vuokraajassasi ja pitää organisaatiosi lunnaita vastaan.

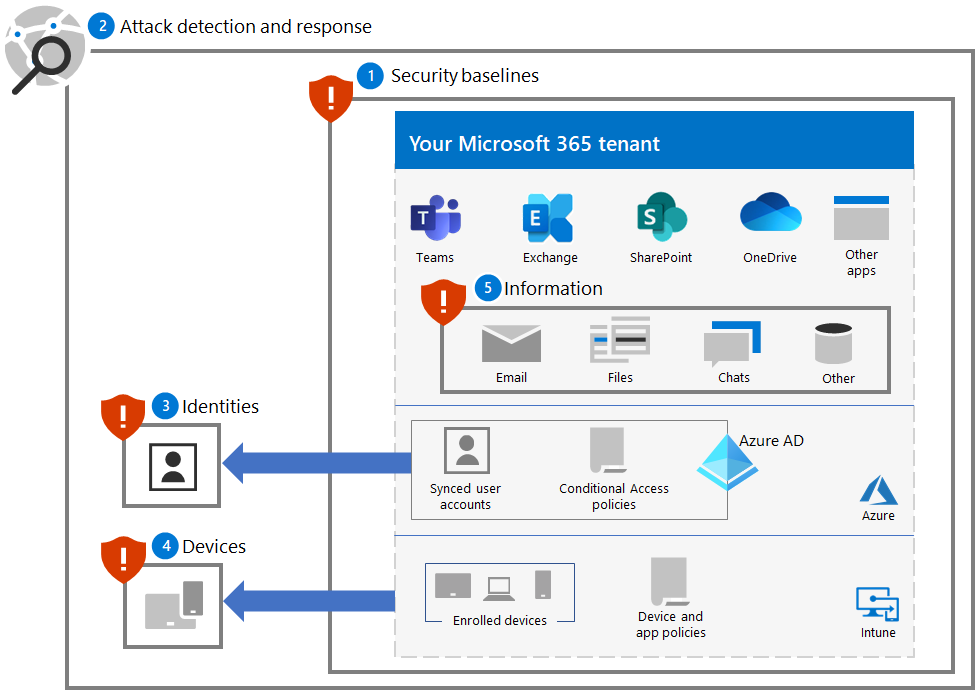

Tämän ratkaisun vaiheet ovat seuraavat:

- Suojauksen perusaikataulujen määrittäminen

- Hyökkäysten tunnistuksen ja vastauksen käyttöönotto

- Suojaa käyttäjätiedot

- Suojaa laitteet

- Tietojen suojaaminen

Seuraavassa on microsoft 365 -vuokraajallesi käyttöönotetun ratkaisun viisi vaihetta.

Tämä ratkaisu käyttää Zero Trust -suojausmalli periaatteita:

- Tarkista eksplisiittisesti: Todenna ja valtuuta aina kaikkien käytettävissä olevien arvopisteiden perusteella.

- Käytä oikeuksien pienintä käyttöoikeutta: Rajoita käyttäjien käyttöoikeuksia Just-In-Timen ja Just-Enough-Accessin (JIT/JEA), riskipohjaisten mukautuvien käytäntöjen ja tietosuojan avulla.

- Oleta murto: Pienennä räjähdyssäde ja segmentin käyttö. Tarkista päästä päähän -salaus ja käytä analytiikkaa näkyvyyden saamiseksi, uhkien tunnistamisen edistämiseksi ja puolustuksen parantamiseksi.

Toisin kuin perinteinen intranetkäyttö, joka luottaa kaikkeen organisaation palomuurin takana, Zero Trust -suojausmalli käsittelee jokaista kirjautumista ja käyttöoikeutta ikään kuin se olisi peräisin hallitsemattomasta verkosta, oli se sitten organisaation palomuurin takana tai Internetissä. Zero Trust -suojausmalli edellyttää verkon, infrastruktuurin, käyttäjätietojen, päätepisteiden, sovellusten ja tietojen suojausta.

Microsoft 365:n ominaisuudet

Jos haluat suojata Microsoft 365 -vuokraajasi kiristysohjelmahyökkäykseltä, käytä näitä Microsoft 365 -ominaisuuksia ja -ominaisuuksia ratkaisun näissä vaiheissa.

1. Suojauksen perustaso

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa... | Käyttöoikeudet |

|---|---|---|---|

| Microsoftin suojauspisteet | Mittaa Microsoft 365 -vuokraajan suojausasennon. | Arvioi suojausmäärityksesi ja ehdota parannuksia. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Hyökkäyspinta-alan rajoittamissäännöt | Pienentää organisaatiosi haavoittuvuutta kyberhyökkäyksille erilaisilla määritysasetuksilla. | Estä epäilyttävä toiminta ja haavoittuva sisältö. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Exchange-sähköpostiasetukset | Ottaa käyttöön palvelut, jotka vähentävät organisaatiosi haavoittuvuutta sähköpostipohjaiselle hyökkäykselle. | Estä vuokraajasi alkuperäinen käyttö tietojenkalastelun ja muiden sähköpostipohjaisten hyökkäysten avulla. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Microsoft Windowsin, Microsoft Edgen ja Microsoft 365 -sovellukset for Enterprisen asetukset | Tarjoaa alan vakiomuotoisia suojausmäärityksiä, jotka ovat yleisesti tunnettuja ja hyvin testattuja. | Estä hyökkäykset Windowsin, Edgen ja Microsoft 365 -sovellukset kautta Enterpriselle. | Microsoft 365 E3 tai Microsoft 365 E5 |

2. Tunnistaminen ja reagointi

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa havaitsemaan ja vastaamaan... | Käyttöoikeudet |

|---|---|---|---|

| Microsoft Defender XDR | Yhdistää signaalit ja järjestää toiminnot yhdeksi ratkaisuksi. Antaa tietoturva-ammattilaisille mahdollisuuden ommella yhteen uhkasignaaleja ja määrittää uhan koko laajuuden ja vaikutuksen. Automatisoi toimintoja hyökkäyksen estämiseksi tai pysäyttämiseksi sekä itsekorjautuneiden postilaatikoiden, päätepisteiden ja käyttäjän käyttäjätietojen estämiseksi. |

Tapaukset, jotka ovat yhdistettyjä hälytyksiä ja tietoja, jotka muodostavat hyökkäyksen. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

| Microsoft Defender for Identity | Tunnistaa, havaitsee ja tutkii kehittyneitä uhkia, vaarantuneita käyttäjätietoja ja organisaatioosi pilvipohjaisen suojausliittymän kautta suunnattuja haitallisia insider-toimintoja, käyttää paikallinen Active Directory toimialuepalvelut (AD DS) -signaalejasi. | AD DS -tilien tunnistetietojen vaarantuminen. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

| Microsoft Defender for Office 365 | Suojaa organisaatiosi sähköpostiviestien, linkkien (URL-osoitteet) ja yhteistyötyökalujen aiheuttamia haitallisia uhkia vastaan. Suojaa haittaohjelmilta, tietojenkalastelulta, väärentämisiltä ja muilta hyökkäystyypeiltä. |

Tietojenkalasteluhyökkäykset. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

| Microsoft Defender for Endpoint | Mahdollistaa kehittyneiden uhkien tunnistamisen ja vastaamisen eri päätepisteissä (laitteissa). | Haittaohjelmien asennus ja laitekomprosentti. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

| Microsoft Entra ID -tunnuksien suojaus | Automatisoi käyttäjätietoon perustuvien riskien havaitsemisen ja korjaamisen ja näiden riskien tutkinnan. | Microsoft Entra tilien ja oikeuksien eskaloinnin tunnistetietojen vaarantuminen. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

| Defender for Cloud Apps | Pilvipalvelun suojauksen välittäjä resurssienetsintää, tutkimusta ja hallintaa varten kaikissa Microsoftin ja kolmannen osapuolen pilvipalveluissa. | Sivuttaiset siirrot ja tietojen suodatus. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

3. Käyttäjätiedot

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa estämään... | Käyttöoikeudet |

|---|---|---|---|

| Microsoft Entra salasanasuojaus | Estä salasanat yleisistä luetteloista ja mukautetuista merkinnöistä. | Pilvipalvelun tai paikallisen käyttäjätilin salasanan määritys. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Monimenetelmäinen todentaminen ehdollisten käyttöoikeuksien avulla | Edellytä monimenetelmäistä todentamista ehdollisten käyttöoikeuskäytäntöjen avulla kirjautumisten ominaisuuksien perusteella. | Tunnistetietojen vaarantuminen ja käyttö. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Monimenetelmäisen todentamisen pakottaminen riskipohjaisella ehdollisella käyttöoikeuden avulla | Edellytä monimenetelmäistä todentamista sen perusteella, onko käyttäjä kirjautunut sisään Microsoft Entra ID -tunnuksien suojaus. | Tunnistetietojen vaarantuminen ja käyttö. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

4. Laitteet

Laitteiden ja sovellusten hallintaan:

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa estämään... | Käyttöoikeudet |

|---|---|---|---|

| Microsoft Intune | Hallitse laitteita ja niissä käytettäviä sovelluksia. | Laitteen tai sovelluksen vaarantuminen ja käyttö. | Microsoft 365 E3 tai E5 |

Windows 11- tai 10-laitteissa:

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa... | Käyttöoikeudet |

|---|---|---|---|

| Microsoft Defender palomuuri | Tarjoaa isäntäpohjaisen palomuurin. | Estä saapuvan, ei-toivotun verkkoliikenteen hyökkäykset. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Microsoft Defenderin virustentorjunta | Tarjoaa laitteiden (päätepisteiden) haittaohjelmien torjuntaa koneoppimisen, massadata-analyysin, perusteellisen uhkienkestävyyden tutkimuksen ja Microsoftin pilviinfrastruktuurin avulla. | Estä haittaohjelmien asentaminen ja suorittaminen. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Microsoft Defender SmartScreen | Suojaa tietojenkalastelulta tai haittaohjelmasivustoilta ja sovelluksilta sekä mahdollisesti haitallisten tiedostojen lataamiselta. | Estä tai varoita tarkistaessasi sivustoja, latauksia, sovelluksia ja tiedostoja. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Microsoft Defender for Endpoint | Auttaa ehkäisemään, havaitsemaan, tutkimaan kehittyneitä uhkia ja vastaamaan niihin kaikissa laitteissa (päätepisteet). | Suojaa verkon peukaloinnilta. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

5. Tiedot

| Ominaisuus tai ominaisuus | Kuvaus | Auttaa... | Käyttöoikeudet |

|---|---|---|---|

| Hallittu kansion käyttö | Suojaa tietojasi tarkistamalla sovellukset tunnettujen ja luotettavien sovellusten luettelosta. | Estä kiristysohjelman muokkaaminen tai salaaminen tiedostoissa. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Microsoft Purview Information Protection | Mahdollistaa luottamuksellisuustunnisteiden hakemisen lunnaskelun mahdollistaviin tietoihin | Estä suodatustietojen käyttö. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Tietojen menetyksen estäminen (DLP) | Suojaa luottamuksellisia tietoja ja vähentää riskejä estämällä käyttäjiä jakamasta niitä sopimattomasti. | Estä tietojen suodatus. | Microsoft 365 E3 tai Microsoft 365 E5 |

| Defender for Cloud Apps | Pilvipalvelun suojauksen välittäjä resurssienetsintää, tutkimuksia ja hallintaa varten. | Tunnista sivuttaiset liikkeet ja estä tietojen suodatus. | Microsoft 365 E5 Security-apuohjelman Microsoft 365 E5 tai Microsoft 365 E3 |

Vaikutus käyttäjiin ja muutosten hallintaan

Microsoft 365 -vuokraajan lisäsuojausominaisuuksien käyttöönotto ja vaatimusten ja suojauskäytäntöjen käyttöönotto voi vaikuttaa käyttäjiin.

Voit esimerkiksi määrätä uuden suojauskäytännön, joka edellyttää, että käyttäjät luovat uusia tiimejä tiettyihin käyttötarkoituksiin ja joiden jäseninä on käyttäjätilien luettelo, sen sijaan, että tiimin luominen organisaation kaikille käyttäjille olisi helpompaa. Tämä voi auttaa estämään kiristyshaittaohjelmahyökkääjää tutkimasta tiimejä, jotka eivät ole hyökkääjän vaarantuneen käyttäjätilin käytettävissä, ja kohdistamasta iskuja kyseisen tiimin resursseihin seuraavassa hyökkäyksessä.

Tämä perusratkaisu tunnistaa, milloin uudet määritykset tai suositellut suojauskäytännöt voivat vaikuttaa käyttäjiin, jotta voit suorittaa vaaditun muutoksenhallinnan.

Seuraavat vaiheet

Näiden ohjeiden avulla voit ottaa käyttöön Microsoft 365 -vuokraajan kattavan suojauksen:

- Suojauksen perusaikataulujen määrittäminen

- Hyökkäysten tunnistuksen ja vastauksen käyttöönotto

- Suojaa käyttäjätiedot

- Suojaa laitteet

- Tietojen suojaaminen

Lisää kiristyshaittaohjelmaresursseja

Tärkeimmät tiedot Microsoftilta:

- Kiristyshaittaohjelman kasvava uhka, Microsoft On the Issues -blogikirjoitus 20.7.2021

- Ihmisen operoimat kiristyshaittaohjelmat

- Ota kiristyshaittaohjelmien estot nopeasti käyttöön

- 2021 Microsoftin digitaalisen suojauksen raportti (katso sivut 10-19)

- Kiristyshaittaohjelma: laajalle levinnyt ja jatkuva uhka-analytiikkaraportti Microsoft Defender portaalissa

- Microsoftin havaitsemis- ja reagointitiimin (DART) kiristyshaittaohjelmalähestymistapa ja parhaat käytännöt ja tapaustutkimus

Microsoft 365:

- Maximize Ransomware Resiliency with Azure and Microsoft 365

- Ransomware-tapausten käsittelyn pelikirjat

- Haittaohjelmien ja kiristyshaittaohjelmien suojaus

- Suojaa Windows 10 PC kiristyshaittaohjelmalta

- Kiristysohjelman käsittely SharePoint Onlinessa

- Uhka-analytiikkaraportit kiristyshaittaohjelmista Microsoft Defender-portaalissa

Microsoft Defender XDR:

Microsoft Azure:

- Azure-puolustukset kiristyshaittaohjelmahyökkäykselle

- Maximize Ransomware Resiliency with Azure and Microsoft 365

- Varmuuskopioinnin ja palautuksen suunnitelma suojautua kiristyshaittaohjelmilta

- Suojaa kiristysohjelmilta Microsoft Azure-varmuuskopiointi avulla (26 minuutin video)

- Palautuminen järjestelmän identiteetin kompromissista

- Edistynyt monivaihehyökkäyksen tunnistaminen Microsoft Sentinel

- Kiristyshaittaohjelmien fuusiontunnistus Microsoft Sentinel

Microsoft Defender for Cloud Apps:

Microsoftin tietoturvatiimin blogikirjoituksia:

3 vaihetta kiristyshaittaohjelmien ehkäisemiseksi ja palauttamiseksi (syyskuu 2021)

Opas ihmisen ylläpitämän kiristyshaittaohjelman torjuntaan: Osa 1 (syyskuu 2021)

Tärkeimmät vaiheet siihen, miten Microsoftin tunnistamis- ja reagointiryhmä (DART) suorittaa kiristyshaittaohjelmatapausten tutkimuksia.

Opas ihmisen ylläpitämän kiristyshaittaohjelman torjuntaan: Osa 2 (syyskuu 2021)

Suositukset ja parhaat käytännöt.

-

Katso Ransomware-osio .

Ihmisen operoimat kiristyshaittaohjelmahyökkäykset: Ehkäistävissä oleva katastrofi (maaliskuu 2020)

Sisältää hyökkäysketjun analyysit todellisista hyökkäyksistä.

Ransomware-vastaus – maksaa vai olla maksamatta? (joulukuu 2019)

Norsk Hydro vastaa kiristyshaittaohjelmahyökkäykseen avoimuudella (joulukuu 2019)