Levyn salauksen, ADE:n (Azure Disk Encryption) salauksen määrittäminen isäntänä ja luottamuksellisen levyn salaus

Salaus levossa on yleinen suojausvaatimus. Azuressa organisaatiot voivat salata lepääviä tietoja ilman mukautetun avaimen hallintaratkaisun riskejä tai kustannuksia. Organisaatiot voivat antaa Azuren hallita salausta kokonaan levossa. Organisaatioilla on lisäksi useita vaihtoehtoja salaus- tai salausavainten tarkkaan hallintaan.

Mikä on salaus levossa?

Salaus on tietojen luottamuksellisuuden suojaamiseksi käytettävien tietojen suojattu koodaus. Azuren Salaus levossa -malli käyttää symmetristä salausta suurten tietomäärien salaamiseen ja salauksen purkamiseen nopeasti yksinkertaisen käsitteellisen mallin mukaisesti:

- Symmetristä salausavainta käytetään tietojen salaamiseen, kun ne kirjoitetaan tallennustilaan.

- Tietojen salaus puretaan samalla salausavaimella, kuin se luetaan käytettäväksi muistissa.

- Tiedot voidaan osioida, ja kullekin osiolle voidaan käyttää eri avaimia.

- Avaimet on tallennettava suojattuun sijaintiin, jossa on käyttäjäpohjaisten käyttöoikeuksien valvonta- ja valvontakäytännöt. Tietojen salausavaimet, jotka ovat tallennettu suojattujen sijaintien ulkopuolelle, on salattu avaimen salausavaimella, joka pidetään turvallisessa paikassa.

Käytännössä keskeiset hallinta- ja ohjausskenaariot sekä skaala- ja saatavuusvarmuudet vaativat muita rakenteita. Microsoft Azure Encryption at Rest -käsitteet ja komponentit kuvataan seuraavassa osiossa.

Lepäävän salauksen tarkoitus

Salaus levossa tarjoaa tietojen suojaamisen tallennetuille tiedoille (levossa). Levossa säilytettävien tietojen hyökkäyksiin kuuluu yrityksiä saada fyysinen käyttöoikeus laitteistoon, johon tiedot tallennetaan, ja sitten ne vaarantavat säilössä olevat tiedot. Tällaisessa hyökkäyksessä palvelimen kovalevyä voi käsitellä väärin huollon aikana, jolloin hyökkääjä voi poistaa kovalevyn. Myöhemmin hyökkääjä laittoi kiintolevyn tietokoneeseen, jota hän hallitsee yrittäessään käyttää tietoja.

Salaus levossa on suunniteltu estämään hyökkääjää käyttämästä salaamattomia tietoja varmistamalla, että tiedot salataan levyllä ollessasi. Jos hyökkääjä saa kiintolevyn, joka sisältää salattuja tietoja mutta ei salausavaimia, hyökkääjän on torjuttava salaus tietojen lukemiseksi. Tämä hyökkäys on paljon monimutkaisempi ja resursseja kuluttavampi kuin salaamattomien tietojen käyttö kiintolevyllä. Tästä syystä lepäävien salaus on erittäin suositeltavaa, ja se on suuren prioriteetin vaatimus monille organisaatioille.

Lepotilassa oleva salaus voi olla tarpeen organisaation tiedonhallinnan ja vaatimustenmukaisuuden tarpeen vuoksi. Teollisuuden ja hallinnon säännöksissä, kuten HIPAA:ssa, PCI:ssä ja FedRAMP:ssa, määritetään erityiset suojatoimet tietojen suojaamisen ja salauksen vaatimusten osalta. Salaus levossa on pakollinen toimenpide, joka vaaditaan joidenkin näiden säännösten noudattamiseksi. Lisätietoja Microsoftin lähestymistavasta FIPS 140-2 -vahvistukseen on artikkelissa Federal Information Processing Standard (FIPS) Publication 140-2.

Vaatimustenmukaisuuden ja säädösten vaatimusten täyttämisen lisäksi lepäävä salaus tarjoaa perusteellisen suojauksen. Microsoft Azure tarjoaa yhteensopivan ympäristön palveluille, sovelluksille ja tiedoille. Se tarjoaa myös kattavan tilan ja fyysisen suojauksen, tietojen käytön valvonnan ja valvonnan. On kuitenkin tärkeää tarjota muita "päällekkäisiä" turvatoimia, jos jokin muu turvatoimenpide epäonnistuu ja lepotilassa oleva salaus tarjoaa tällaisen turvatoimin.

Microsoft on sitoutunut salaukseen levossa asetuksissa pilvipalveluissa ja antaa asiakkaille salausavainten ja avainkäyttölokien hallinnan. Lisäksi Microsoft pyrkii salaamaan kaikki lepäävät asiakastiedot oletusarvoisesti.

Azure Encryption at Rest components

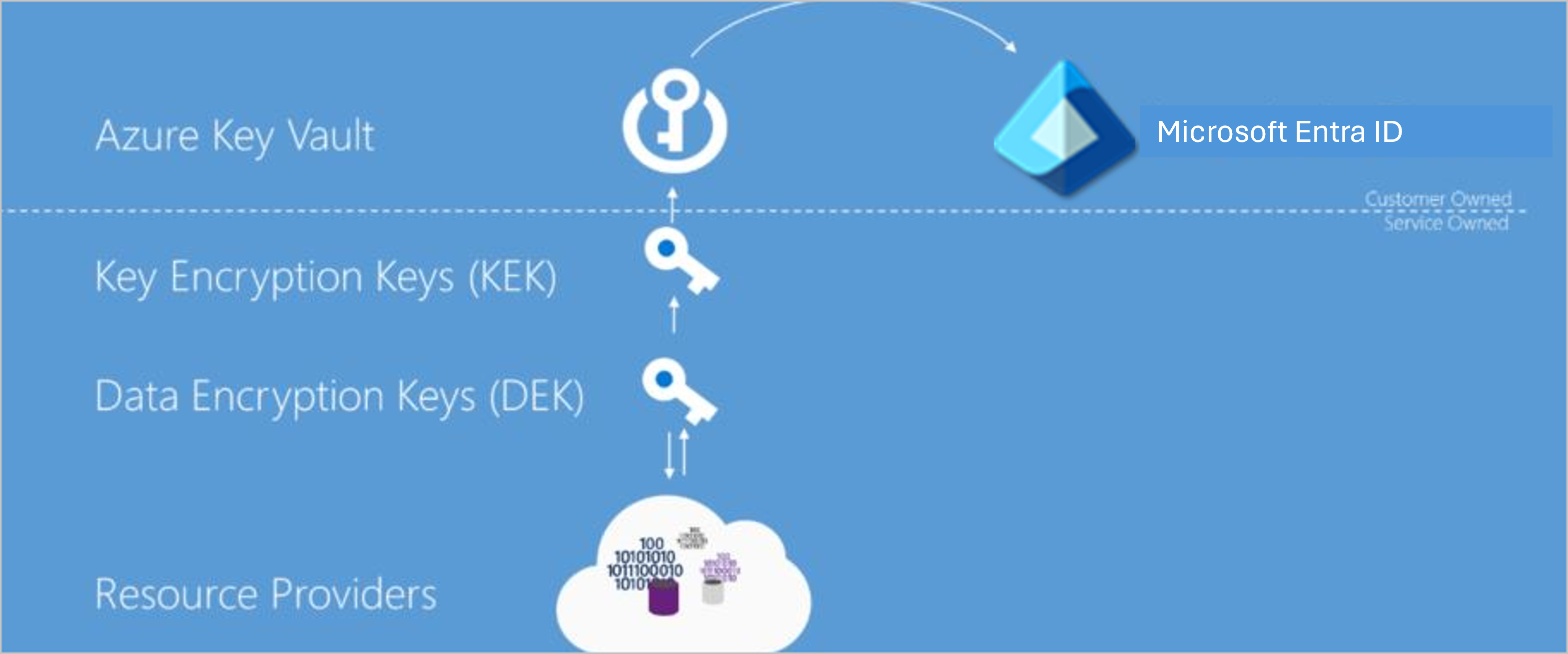

Kuten aiemmin kuvattiin, levossa salauksen tavoitteena on, että levylle pysyvät tiedot salataan salaisella salausavaimella. Tämän tavoitteen saavuttamiseksi on annettava salausavainten turvallinen luonti, tallennustila, käyttöoikeuksien hallinta ja salausavainten hallinta. Vaikka tiedot saattavat vaihdella, Azure-palveluiden salaus levossa -käyttöönotot voidaan kuvata seuraavassa kaaviossa esitetyillä termeillä.

Azure Key Vault

Salausavaimien tallennussijainti ja näiden avainten käyttöoikeuksien valvonta ovat keskeisiä rest-mallin salauksessa. Avainten on oltava hyvin suojattuja, mutta määritettyjen käyttäjien hallittavissa ja käytettävissä tietyissä palveluissa. Azure-palveluiden osalta Azure Key Vault on suositeltu avaintallennusratkaisu, ja se tarjoaa yleisen hallintakokemuksen kaikissa palveluissa. Avaimia tallennetaan ja hallitaan avainsäilöissä, ja avainsäilön käyttöoikeudet voidaan antaa käyttäjille tai palveluille. Azure Key Vault tukee asiakkaiden avaimien tai asiakasavaimien tuontia asiakkaan hallitsemissa salausavainskenaarioita varten.

Microsoft Entra ID

Microsoft Entra -tileille voidaan antaa oikeudet käyttää Azure Key Vaultiin tallennettuja avaimia joko niiden hallintaan tai salauksen purkamiseen salausta ja salauksen purkamista varten.

Kirjekuoren salaus avainhierarkialla

Salauksessa käytetään useita salausavainta levossa käyttöönoton yhteydessä. Salausavaimen tallentaminen Azure Key Vaultiin varmistaa suojatun avaimen käytön ja avainten keskitetyn hallinnan. Palvelun paikallinen salausavainten käyttö on kuitenkin tehokkaampaa joukkosalauksen ja salauksen purkamisen kannalta kuin avainsäilön käyttö kaikissa tietotoiminnoissa, mikä vahvistaa salausta ja parantaa suorituskykyä. Yhden salausavaimen käytön rajoittaminen vähentää avaimen vaarantumisen riskiä ja uudelleensalauksen kustannuksia, kun avain täytyy vaihtaa. Azuren salaus levossa -mallit käyttävät kirjekuorien salausta, jossa avaimen salausavain salaa tietojen salausavaimen. Tämä malli muodostaa keskeisen hierarkian, joka pystyy paremmin vastaamaan suorituskyky- ja turvallisuusvaatimuksiin:

- Tietojen salausavain (DEK) – Symmetrinen AES256-avain, jota käytetään osion tai tietolohkon salaamiseen. Joskus myös kutsutaan vain tietoavaimeksi. Yhdessä resurssissa voi olla useita osioita ja useita tietojen salausavaimia. Kunkin tietolohkon salaaminen eri avaimella vaikeuttaa salausanalyysihyökkäyksiä. Deksien pitäminen paikallisesti palvelun salaus- ja salauksen purkamisessa maksimoi suorituskyvyn.

- Avainten salausavain (KEK) – Salausavain, jota käytetään tietojen salausavaimien salaamiseen kirjesalauksella. Jos käytät avaimen salausavainta, joka ei koskaan poistu Key Vaultista, tietojen salausavaimet voidaan salata ja hallita. Entiteetti, jolla on pääsy KEK:hen, voi olla eri kuin dek-parametria edellyttättävä entiteetti. Entiteetti voi välittää pääsyn DEK:hen rajoittaakseen kunkin DEK:n käytön tiettyyn osioon. Koska KEK:ta tarvitaan DEK:n salauksen purkamiseen, asiakkaat voivat salata salauksen avulla DEK:t ja tiedot poistamalla KEK:n käytöstä.

Resurssipalvelut ja sovellusesiintymät tallentavat salatut tietojen salausavaimet metatietoina. Vain entiteetti, jolla on avainsalausavaimen käyttöoikeus, voi purkaa tietojen salausavainten salauksen. Tärkeimmät tallennustilamallit ovat tuettuja.

Salaus levossa Microsoftin pilvipalveluissa

Microsoftin pilvipalveluita käytetään kaikissa kolmessa pilvimallissa: IaaS, PaaS, SaaS. Alla on esimerkkejä siitä, miten ne sopivat kuhunkin malliin:

- Ohjelmistopalvelut, joita kutsutaan palveluksi tai SaaS-ohjelmistoiksi ja jotka sisältävät pilvipalvelun tarjoamia sovelluksia, kuten Microsoft 365.

- Käyttöympäristöpalvelut, joissa asiakkaat käyttävät pilvipalvelua esimerkiksi tallennukseen, analytiikkaan ja palveluväylän toimintoihin sovelluksissaan.

- Infrastruktuuripalvelut eli Infrastructure as a Service (IaaS), jossa asiakas ottaa käyttöön käyttöjärjestelmiä ja sovelluksia, jotka on isännöity pilvessä ja mahdollisesti käyttäen muita pilvipalveluita.

Salaus levossa SaaS-asiakkaille

SaaS-asiakkailla on yleensä salaus levossa käytössä tai käytettävissä jokaisessa palvelussa. Microsoft 365:llä on useita vaihtoehtoja, joilla asiakkaat voivat tarkistaa tai ottaa salauksen käyttöön levossa. Lisätietoja Microsoft 365 -palveluista on artikkelissa Encryption in Microsoft 365.

Salaus levossa PaaS-asiakkaille

Platform as a Service (PaaS) -asiakkaan tiedot sijaitsevat tyypillisesti tallennuspalvelussa, kuten Blob Storagessa, mutta ne voidaan välimuistittaa tai tallentaa sovelluksen suoritusympäristöön, kuten virtuaalikoneen. Jos haluat nähdä salauksen käytettävissä olevat levossa käytettävät asetukset, tutustu Tietojen salausmallit: tukevat palvelut -taulukon käyttämissäsi tallennus- ja sovellusympäristöissä.

Salaus levossa IaaS-asiakkaille

Infrastructure as a Service (IaaS) -asiakkaat voivat käyttää erilaisia palveluita ja sovelluksia. IaaS-palvelut voivat ottaa salauksen käyttöön levossa Azuressa isännöidyissä näennäiskoneissa ja VHD-tiedostoissa Azure Disk Encryption -salauksen avulla.

Encrypted -tallennustilan

Kuten PaaS, IaaS-ratkaisut voivat käyttää muita Azure-palveluita, jotka tallentavat lepotilassa salattua dataa. Näissä tapauksissa voit ottaa käyttöön Salaus levossa -tuen kunkin käytetyn Azure-palvelun mukaisesti. tietojen salausmallit : tukipalveluiden taulukon luetteloi tärkeimmät tallennus-, palvelut- ja sovellusympäristöt, ja tuettu salausmalli on käytössä.

Encrypted -käsittely

Kaikki hallitut levyt, tilannevedokset ja kuvat salataan käyttämällä tallennuspalvelun salausta palvelun hallitseman avaimen avulla. Kattavampi Salaus Rest-ratkaisussa varmistaa, että tietoja ei koskaan säilytetä salaamattomassa muodossa. Kun käsittelet tietoja näennäiskoneessa, tiedot voivat säilyä Windows-sivutiedostossa tai Linux-vaihtotiedostossa, kaatumisvedoksessa tai sovelluslokiin. Jotta nämä tiedot salataan levossa, IaaS-sovellukset voivat käyttää Azure Disk Encryption -salausta Azure IaaS -näennäiskoneessa (Windows tai Linux) ja näennäislevyssä.

mukautettu salaus levossa

Suositellaan, että IaaS-sovellukset käyttävät mahdollisuuksien mukaan Azure Disk Encryption- ja Encryption at Rest -vaihtoehtoja, joita kaikki Azure-palvelut käyttävät. Joissakin tapauksissa, kuten epäsäännölliset salausvaatimukset tai muu kuin Azure-pohjainen tallennustila, IaaS-sovelluksen kehittäjän on ehkä käytettävä salausta itse. IaaS-ratkaisujen kehittäjät voivat integroitua paremmin Azuren hallintaan ja asiakkaiden odotuksiin käyttämällä tiettyjä Azuren komponentteja. Erityisesti kehittäjien tulisi käyttää Azure Key Vault -palvelua tarjotakseen turvallisen avaintallennuksen ja tarjota asiakkailleen johdonmukaiset avainhallintavaihtoehdot useimpien Azure-alustapalveluiden kanssa. Lisäksi mukautettujen ratkaisujen tulee käyttää Azuren hallittuja palvelun käyttäjätietoja, jotta palvelutilit voivat käyttää salausavaimia. Katso kehittäjien tietoja Azure Key Vaultista ja hallitun palvelun käyttäjätiedoista vastaavista SDK:ista.

Azure-resurssipalvelun salausmallin tuki

Microsoft Azure -palvelut tukevat kutakin salausta rest-malleissa. Joissain palveluissa yksi tai useampi salausmalli ei kuitenkaan välttämättä ole käytettävissä. Asiakkaan hallitsemia avainskenaarioita tukevissa palveluissa ne saattavat tukea vain niiden avaintyyppien osajoukkoa, joita Azure Key Vault tukee avainsavaimia varten. Lisäksi palvelut saattavat julkaista näiden skenaarioiden ja avaintyyppien tuen eri aikatauluissa. Tässä osiossa kuvataan salaus levossa -tuki tätä kirjoitettaessa kullekin Azuren tärkeimmistä tallennuspalveluista.

Azuren levyn salauksen

Kaikki asiakkaat, jotka käyttävät Azure Infrastructure as a Service (IaaS) -ominaisuuksia, voivat toteuttaa salauksen levossa IaaS-näennäiskoneilleen ja levyilleen Azure Disk Encryption -salauksen avulla. Lisätietoja Azure Disk -salauksesta on artikkelissa Azure Disk Encryption for Linux -näennäiskoneiden tai Azure Disk Encryption for Windows VMs.

Azuretallennustilan

Kaikki Azure-tallennuspalvelut (Blob-säilö, jonotallennus, taulukkotallennus ja Azure-tiedostot) tukevat palvelinpuolen salausta levossa. Jotkin palvelut tukevat lisäksi asiakkaan hallitsemia avaimia ja asiakaspuolen salausta.

- Palvelinpuoli: Kaikki Azure-tallennuspalvelut mahdollistavat palvelinpuolen salauksen oletusarvoisesti palvelun hallitsemilla avaimilla, mikä on läpinäkyvää sovellukselle. Lisätietoja on artikkelissa Azure-tallennuspalvelun salaus lepääville tiedoille. Azure Blob -säilö ja Azure Files tukevat myös RSA 2048 -bittisiä asiakkaan hallitsemia avaimia Azure Key Vaultissa. Lisätietoja on kohdassa tallennuspalvelun salaus asiakkaan hallitsemien avainten avulla Azure Key Vault.

- Asiakaspuoli: Azuren blob-objektit, taulukot ja jonot tukevat asiakaspuolen salausta. Asiakaspuolen salausta käytettäessä asiakkaat salaavat tiedot ja lataavat tiedot salattuna blob-objektina. Avainten hallinnan suorittaa asiakas. Lisätietoja on kohdassa Client-Side Encryption and Azure Key Vault for Microsoft Azure Storage.

Azuren SQLtietokannan

Azure SQL -tietokanta tukee tällä hetkellä salausta levossa Microsoftin hallitseman palvelun puolen ja asiakaspuolen salaustilanteita varten.

Palvelimen salauksen tuki tarjotaan tällä hetkellä SQL-ominaisuuden kautta, jonka nimi on Läpinäkyvä tietojen salaus. Kun Azure SQL -tietokannan asiakas ottaa TDE:n käyttöön, avaimet luodaan ja niitä hallitaan heille automaattisesti. Salaus levossa voidaan ottaa käyttöön tietokanta- ja palvelintasolla. Kesäkuusta 2017 alkaen Transparent Data Encryption (TDE) - on oletusarvoisesti käytössä uusissa luoduissa tietokannoissa. Azure SQL -tietokanta tukee RSA 2048 -bittisiä asiakkaan hallitsemia avaimia Azure Key Vaultissa. Lisätietoja on artikkelissa Läpinäkyvä tietojen salaus ja Tuo oma avain -tuki Azure SQL -tietokannalle ja Data Warehouse -.

Azure SQL -tietokannan tietojen asiakaspuolen salausta tuetaan Always Encrypted -ominaisuuden kautta. Always Encrypted käyttää asiakkaan luomaa ja tallentamaa avainta. Asiakkaat voivat tallentaa emoavaimen Windows-varmennevarastoon, Azure Key Vaultiin tai paikalliseen laitteistoturvamoduuliin. SQL Server Management Studion avulla SQL-käyttäjät voivat valita, mitä avainta he haluavat käyttää minkäkin sarakkeen salaamiseen.

Johtopäätös

Azure-palveluihin tallennettujen asiakastietojen suojaus on ensiarvoisen tärkeää Microsoftille. Kaikki Azuressa isännöidyt palvelut on varattu tarjoamaan Salaus levossa -asetukset. Azure-palvelut tukevat joko palvelun hallitsemia avaimia, asiakkaan hallitsemia avaimia tai asiakaspuolen salausta. Azure-palvelut parantavat salausta yleisesti rest-käytettävyyden yhteydessä, ja esikatseluun ja yleiseen saatavuuteen on suunnitteilla uusia vaihtoehtoja tulevina kuukausina.