Todennusmenetelmien kuvaaminen

Yksi käyttäjätietoympäristön tärkeimmistä ominaisuuksista on tunnistetietojen tarkistaminen tai todentaminen, kun käyttäjä kirjautuu laitteeseen, sovellukseen tai palveluun. Microsoft Entra ID tarjoaa eri todennusmenetelmiä.

Salasanat

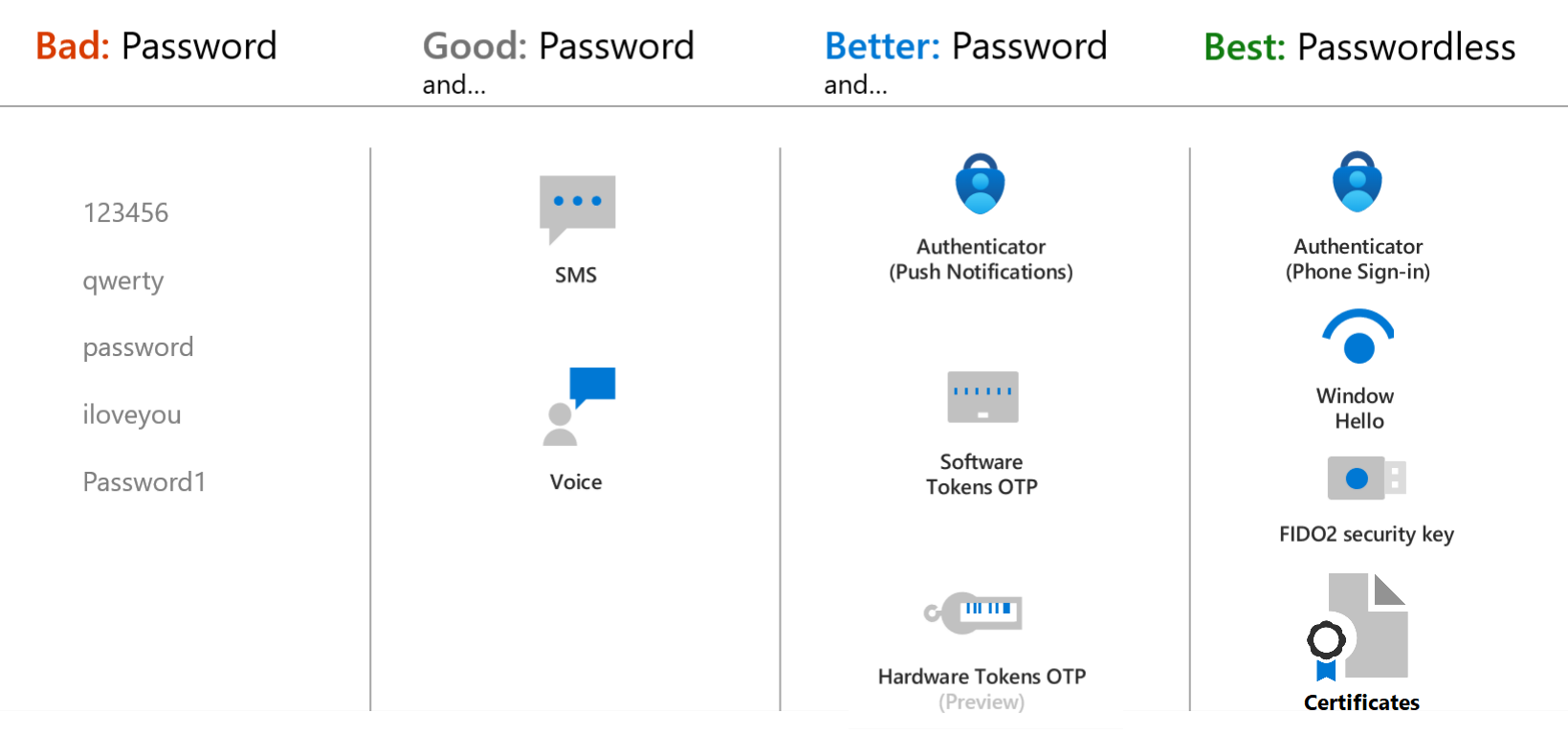

Salasanat ovat yleisin todentamisen muoto, mutta niillä on monia ongelmia, erityisesti jos niitä käytetään yksimenetelmäisessa todentamisessa, jossa käytetään vain yhtä todentamismuotoa. Jos hakkeri helppo yrittää tehdä kompromisseja, vaikka muistatkin ne helposti. Vahvat salasanat, joita ei ole helppo hakkeroida, on vaikea muistaa ja vaikuttaa käyttäjien tuottavuuteen, kun ne on unohdettu.

Salasanojen käyttöä tulee täydentää tai korvata Microsoft Entra -tunnuksella käytettävissä olevalla suojatummalla todentamismenetelmällä.

Puhelin

Microsoft Entra ID tukee kahta vaihtoehtoa puhelinpohjaiseen todentamiseen.

SMS-pohjainen todentaminen. Mobiililaitteen tekstiviesteillä käytettyä lyhyt sanomapalvelua (SMS) voidaan käyttää ensisijaisena todentamisen muotona. Tekstiviesteihin perustuvan sisäänkirjautumisen ansiosta käyttäjien ei tarvitse tietää käyttäjänimeä ja salasanaa, jotta he voivat käyttää sovelluksia ja palveluita. Käyttäjä syöttää sen sijaan rekisteröidyn matkapuhelimensa numeron, vastaanottaa tekstiviestin, jossa on vahvistuskoodi, ja syöttää sen kirjautumisliittymään.

Käyttäjät voivat myös tarkistaa tunnistetietonsa tekstiviestillä matkapuhelimella toissijaisena todentamisen muotona omatoimisen salasanan palauttamisen (SSPR) tai Microsoft Entran monifaktoritodennuksen aikana. Käyttäjät voivat esimerkiksi täydentää salasanaansa tekstiviesteillä. Tekstiviesti lähetetään matkapuhelimeen, joka sisältää tarkistuskoodin. Sisäänkirjautumisprosessin viimeistelemiseksi annettu vahvistuskoodi lisätään kirjautumisrajapintaan.

Puheluvahvistus. Käyttäjät voivat käyttää äänikutsuja toissijaisena todentamisen muotona henkilöllisyytensä tarkistamiseen SSPR- tai Microsoft Entra -monimenetelmäisen todentamisen yhteydessä. Puheluvahvistuksen avulla käyttäjän rekisteröimään puhelinnumeroon soitetaan automaattinen äänipuhelu. Sisäänkirjautumisprosessin viimeistelemiseksi käyttäjää pyydetään painamaan #-näppäintä näppäimistössään. Äänikutsuja ei tueta Microsoft Entra -tunnuksen ensisijaisena todentamisen muotona.

VALA

OATH (Open Authentication) on avoin standardi, joka määrittää, miten aikaan perustuvat, kertapohjaiset salasanakoodit (TOTP) luodaan. Käyttäjän todentamiseen voidaan käyttää kertakäyttöisiä salasanakoodeja. OATH TOTP otetaan käyttöön koodien luontiin joko ohjelmistolla tai laitteistolla.

Ohjelmiston OATH-tunnukset ovat yleensä sovelluksia. Microsoft Entra ID luo salaisen avaimen tai siemenen, joka syötetään sovellukseen ja jota käytetään kunkin OTP:n luomiseen.

OATH TOTP -laitteistotunnukset (tuetaan julkisessa esikatselussa) ovat pieniä laitteita, jotka näyttävät avaimen fobilta, joka näyttää koodin, joka päivittyy 30 tai 60 sekunnin välein. OATH TOTP -laitteistotunnuksilla on yleensä salainen avain tai siemen, joka on esiohjelmoitu tunnukseen. Nämä avaimet ja muut kuhunkin tunnukseen liittyvät tiedot on syötettävä Microsoft Entra -tunnukseen ja aktivoitava sitten loppukäyttäjien käytettäväksi.

OATH-ohjelmistoja ja laitteistotunnuksia tuetaan vain toissijaisina todentamislomakkeina Microsoft Entra -tunnuksella, jotta käyttäjätiedot voidaan varmistaa omatoimisen salasanan palauttamisen (SSPR) tai Microsoft Entran monimenetelmäisen todentamisen yhteydessä.

Salasanaton todentaminen

Useiden organisaatioiden tavoitteena on poistaa salasanojen käyttö osana kirjautumistapahtumia. Kun käyttäjä kirjautuu sisään salasanattomalla menetelmällä, tunnistetiedot annetaan esimerkiksi biometrian avulla Windows Hello for Businessissa tai FIDO2-suojausavaimella. Hyökkääjä ei voi helposti monistaa näitä todennusmenetelmiä.

Microsoft Entra ID tarjoaa natiivisti todennuksen salasanattomalla menetelmällä, jotta käyttäjien kirjautumiskokemusta voidaan yksinkertaistaa ja hyökkäysriskiä vähentää.

Seuraavassa videossa selitetään salasanoihin liittyvät ongelmat ja se, miksi salasanaton todentaminen on niin tärkeää.

Windows Hello yrityksille

Windows Hello for Business korvaa salasanat vahvalla kaksivaiheisessa todentamisessa laitteissa. Tämä kaksivaiheinen todentaminen on laitteeseen sidotun avaimen tai varmenteen yhdistelmä ja asia, jonka henkilö tietää (PIN-koodi) tai joka henkilö on (biometriikka). PIN-tunnuksen syöttämisen ja biometriset eleet käynnistävät yksityisen avaimen käytön tunnistetietopalvelulle lähetettyjen tietojen salaukseen. Käyttäjätietopalvelu tarkistaa käyttäjän käyttäjätiedot ja todentaa käyttäjän.

Windows Hello for Business auttaa suojaamaan tunnistetietojen varkaudelta, koska hyökkääjällä on oltava sekä laite että biometriset tiedot tai PIN-koodi, mikä vaikeuttaa käyttöä työntekijän tietämättä.

Salasanattomana todentamismenetelmänä Windows Hello for Business toimii ensisijaisena todentamisen muotona. Lisäksi Windows Hello for Businessia voidaan käyttää toissijaisena todentamisen muotona käyttäjätietojen tarkistamiseen monimenetelmäisen todentamisen aikana.

FIDO2

Fast Identity Online (FIDO) on avoin standardi salasanattomalle todentamielle. FIDO:n avulla käyttäjät ja organisaatiot voivat standardin avulla kirjautua sisään resursseihinsa ulkoisella suojausavaimella tai laitteen sisäänrakennetulla alustan avaimella poistaen käyttäjänimen ja salasanan tarpeen.

FIDO2 on uusin standardi, joka sisältää verkkotodentamisen (WebAuthn) standardin, ja sitä tukee Microsoft Entra ID. FIDO2-suojausavaimet ovat määrittämätön standardipohjainen salasanaton todentamismenetelmä, joka voi vaikuttaa mihin tahansa laitemuotoon. Nämä FIDO2-suojausavaimet ovat yleensä USB-laitteita, mutta ne voivat olla myös Bluetooth- tai Near Field Communication (NFC) -pohjaisia laitteita, joita käytetään lyhyen kantaman langattomaan tiedonsiirtoon. Tilin suojausta lisätään todentamista käsittelevässä laitteistossa, koska mitään salasanaa ei voi paljastaa tai arvata.

FIDO2-suojausavaimien avulla käyttäjät voivat kirjautua sisään Microsoft Entra -tunnukseen tai Microsoft Entra -hybridilaitteeseen ja saada kertakirjautumisen pilvipalveluihin ja paikallisiin resursseihinsa. Käyttäjät voivat myös kirjautua sisään tuettuihin selaimiin. FIDO2-suojausavaimet ovat hyvä vaihtoehto yrityksille, jotka ovat hyvin herkkiä suojaukseen tai joille on olemassa skenaarioita, tai työntekijöille, jotka eivät halua tai pysty käyttämään puhelintaan toisena tekijänä.

Salasanattomana todentamismenetelmänä FIDO2 toimii ensisijaisena todentamisen muotona. Lisäksi FIDO2:ta voidaan käyttää toissijaisena todentamisen muotona käyttäjätietojen todentamiseen monimenetelmäisen todentamisen aikana.

Microsoft Authenticator -sovellus

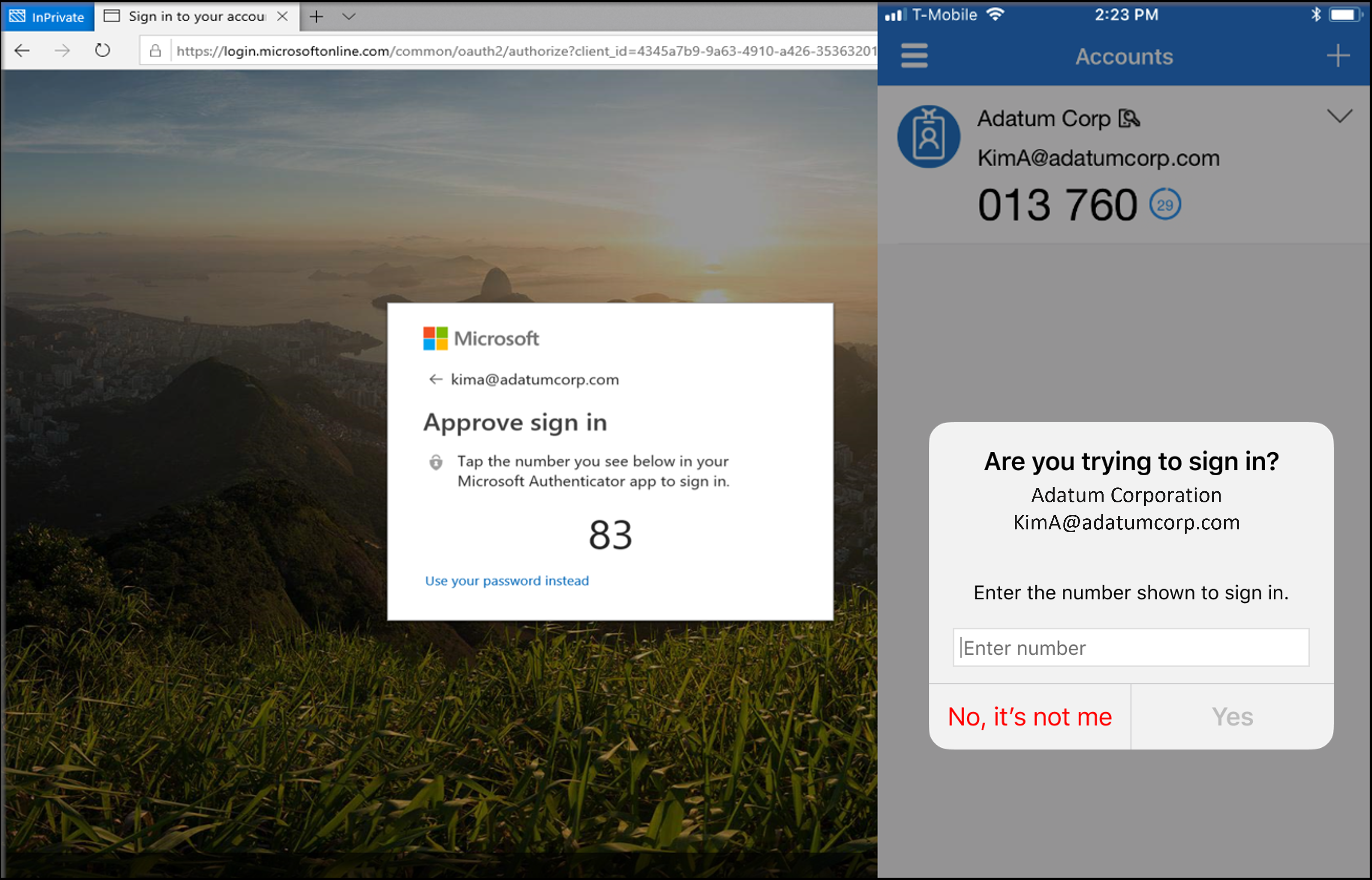

Salasanattomana todentamismenetelmänä Microsoft Authenticator -sovellusta voidaan käyttää ensisijaisena todentamisen muotona millä tahansa Microsoft Entra -tilillä tai ylimääräisenä vahvistusvaihtoehtona omatoimisen salasanan palauttamistapahtuman (SSPR) tai Microsoft Entran monifaktoritodentamistapahtumien aikana.

Jotta käyttäjä voi käyttää Microsoft Authenticatoria, hänen on ladattava puhelinsovellus Microsoft Storesta ja rekisteröitävä tilinsä. Microsoft Authenticator on saatavilla Androidille ja iOS:lle.

Salasanattomalla kirjautumisella Authenticator-sovellus muuttaa minkä tahansa iOS- tai Android-puhelimen vahvaksi salasanattomaksi tunnistetiedoksi. Kirjautuakseen Sisään Microsoft Entra -tililleen käyttäjä syöttää käyttäjänimensä, vastaa näytössä näkyvää numeroa puhelimeensa ja vahvistaa sitten biometrisen koodin tai PIN-koodin avulla.

Kun käyttäjä valitsee Authenticatorin todennuksen toissijaiseksi muotoon henkilöllisyytensä varmistamiseksi, ilmoitus lähetetään puhelimeen tai tabletiin. Jos ilmoitus on laillinen, käyttäjä valitsee Hyväksy. Muussa tapauksessa hän valitsee Hylkää.

Authenticator-sovellusta voidaan käyttää myös ohjelmistotunnuksena OATH-vahvistuskoodin luomiseen. Kun olet antanut käyttäjänimesi ja salasanasi, anna Authenticator-sovelluksen antama koodi kirjautumisliittymään. OATH-tarkistuskoodi tarjoaa SSPR:lle tai MFA:lle toisen todennusmuodon.

Varmennepohjainen todentaminen

Microsoft Entra -käyttäjätietovarmenteeseen perustuvan todentamisen (CBA) avulla asiakkaat voivat sallia tai edellyttää, että käyttäjät todentavat suoraan X.509-varmenteilla Microsoft Entra -identiteettiään vastaan sovelluksiin ja selaimeen kirjautumiseen. CBA:ta tuetaan vain pääasiallisena salasanattoman todentamisen muotona.

X.509-varmenteet, jotka ovat osa julkista avaininfrastruktuuria (PKI), ovat digitaalisesti allekirjoitettuja asiakirjoja, jotka sitovat identiteetin (henkilö, organisaatio, verkkosivusto) sen julkiseen avaimeen. Lisätietoja on artikkelissa Salauksen käsitteiden kuvaus.

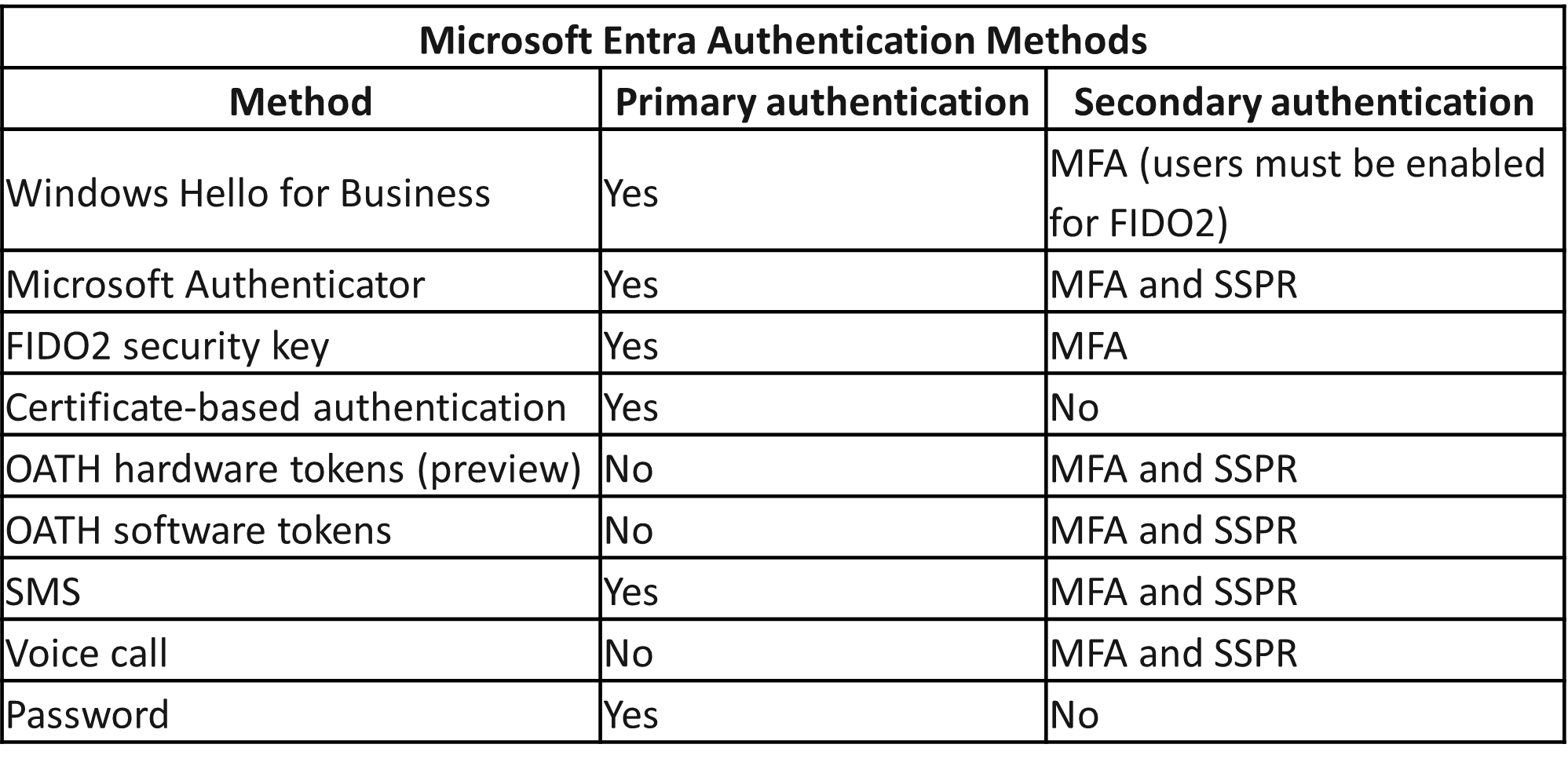

Ensisijainen ja toissijainen todentaminen

Joitakin todennusmenetelmiä voidaan käyttää ensisijaisena tekijänä, kun kirjaudut sisään sovellukseen tai laitteeseen. Muut todennusmenetelmät ovat käytettävissä vain toissijaisena tekijänä, kun käytät Microsoft Entran monimenetelmäistä todentamista tai SSPR:ää. Vaikka näitä tietoja kuvataan kutakin todentamismenetelmää kuvaavassa tekstissä, seuraavassa taulukossa on yhteenveto siitä, milloin todentamismenetelmää voidaan käyttää kirjautumistapahtuman aikana.