Implémentation du tunnel partagé VPN pour Microsoft 365

Remarque

Cet article fait partie d’un ensemble d’articles qui traitent de l’optimisation de Microsoft 365 pour les utilisateurs distants.

- Pour une vue d’ensemble de l’utilisation du tunnel partagé VPN afin d’optimiser la connectivité Microsoft 365 pour les utilisateurs distants, consultez Vue d’ensemble : tunnel partagé VPN pour Microsoft 365.

- Pour obtenir la liste détaillée des scénarios de tunnel partagé VPN, consultez Scénarios courants de tunneling partagé VPN pour Microsoft 365.

- Pour obtenir des conseils sur la sécurisation du trafic multimédia Teams dans les environnements de tunneling fractionné VPN, consultez Sécurisation du trafic multimédia Teams pour le tunnel partagé VPN.

- Pour plus d’informations sur la configuration des événements stream et en direct dans des environnements VPN, consultez Considérations spéciales pour les événements stream et en direct dans les environnements VPN.

- Pour plus d’informations sur l’optimisation des performances des locataires Microsoft 365 dans le monde pour les utilisateurs en Chine, consultez Optimisation des performances de Microsoft 365 pour les utilisateurs chinois.

La stratégie recommandée par Microsoft pour optimiser la connectivité du travail à distance est axée sur l’atténuation rapide des problèmes et la fourniture de performances élevées en quelques étapes simples. Ces étapes ajustent l’approche VPN héritée pour quelques points de terminaison définis qui contournent les serveurs VPN goulots d’étranglement. Un modèle de sécurité équivalent, voire supérieur, peut être appliqué dans différentes couches pour supprimer la nécessité de sécuriser tout le trafic à la sortie du réseau d’entreprise. Dans la plupart des cas, cette opération peut être obtenue efficacement en quelques heures et est ensuite évolutive à d’autres charges de travail à mesure que les exigences et le temps le permettent.

Implémenter un tunnel partagé VPN

Dans cet article, vous trouverez les étapes simples nécessaires pour migrer votre architecture de client VPN d’un tunnel VPN forcé vers un tunnel VPN forcé avec quelques exceptions approuvées, modèle de tunnel fractionné VPN #2 dans Scénarios de tunnel partagé VPN courants pour Microsoft 365.

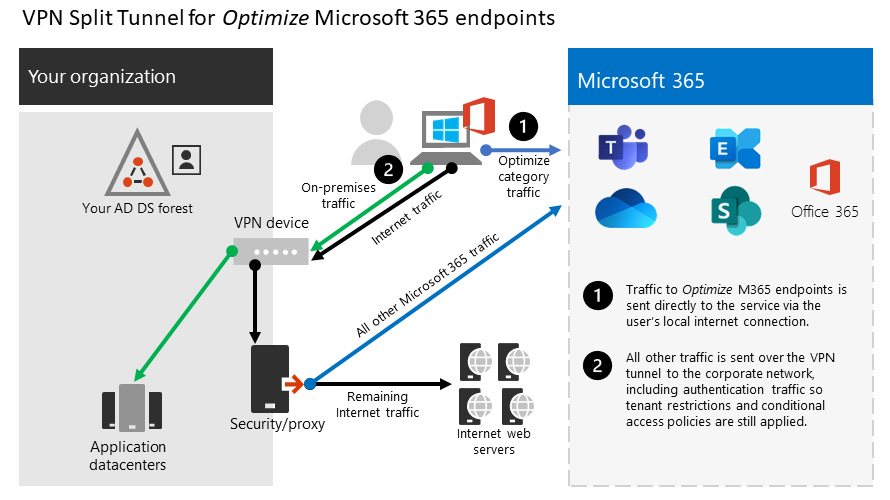

Le diagramme ci-dessous montre comment fonctionne la solution tunnel partagé VPN recommandée :

1. Identifier les points de terminaison à optimiser

Dans l’article URL et plages d’adresses IP Microsoft 365 , Microsoft identifie clairement les points de terminaison clés dont vous avez besoin pour optimiser et les catégorise comme Optimisé. Il n’y a actuellement que quatre URL et 20 sous-réseaux IP qui doivent être optimisés. Ce petit groupe de points de terminaison représente environ 70 % à 80 % du volume du trafic vers le service Microsoft 365, y compris les points de terminaison sensibles à la latence tels que ceux pour les médias Teams. Essentiellement, il s’agit du trafic que nous devons prendre particulièrement soin de et est également le trafic qui va mettre une pression incroyable sur les chemins réseau traditionnels et l’infrastructure VPN.

Les URL dans cette catégorie présentent les caractéristiques suivantes :

- Les points de terminaison détenus et gérés par Microsoft sont-ils hébergés sur une infrastructure Microsoft

- Ont-ils des adresses IP fournies

- Faible taux de modifications et qui devraient rester de taille réduite (actuellement 20 sous-réseaux IP)

- Sont-ils sensibles au bande passante et/ou à la latence

- Sont-ils en mesure d'avoir les éléments de sécurité requis fournis dans le service plutôt qu'en ligne sur le réseau

- Comptez pour environ 70 à 80 % du volume du trafic vers le service Microsoft 365

Pour plus d’informations sur les points de terminaison Microsoft 365 et la façon dont ils sont classés et gérés, consultez Gestion des points de terminaison Microsoft 365.

Optimiser les URL

Les URL optimisées actuelles sont accessibles dans le tableau ci-dessous. Dans la plupart des cas, vous devez uniquement utiliser les points de terminaison d’URL dans un fichier PAC de navigateur où les points de terminaison sont configurés pour être envoyés directement, plutôt que vers le proxy.

| Optimiser les URL | Port/Protocol | Objectif |

|---|---|---|

| https://outlook.office365.com | TCP 443 | Il s’agit de l’une des principales URL qu’Outlook utilise pour se connecter à son serveur Exchange Online et qui présente un volume élevé d’utilisation de la bande passante et de nombre de connexions. Une latence de réseau faible est requise pour les fonctionnalités en ligne telles que la recherche instantanée, les autres calendriers de boîte aux lettres, la recherche de disponibilités, la gestion des règles et alertes, l’archivage Exchange Online, les courriers électroniques faisant partie de la boîte d’envoi. |

| https://outlook.office.com | TCP 443 | Cette URL est utilisée par Outlook Online Web Access pour se connecter au serveur Exchange Online, et est sensible à la latence du réseau. La connectivité est particulièrement nécessaire pour le chargement et le téléchargement de fichiers volumineux avec SharePoint Online. |

https://\<tenant\>.sharepoint.com |

TCP 443 | Il s’agit de l’URL principale pour SharePoint Online et a une utilisation élevée de la bande passante. |

https://\<tenant\>-my.sharepoint.com |

TCP 443 | Il s’agit de l’URL principale de OneDrive Entreprise et de l’utilisation de la bande passante élevée et éventuellement d’un nombre élevé de connexions à partir de l’outil de synchronisation OneDrive Entreprise. |

| Adresses IP des médias Teams (aucune URL) | UDP 3478, 3479, 3480, et 3481 | Allocation de découverte de relais et trafic en temps réel. Il s’agit des points de terminaison utilisés pour le trafic multimédia Skype Entreprise et Microsoft Teams (appels, réunions, etc.). La plupart des points de terminaison sont fournis lorsque le client Microsoft Teams établit un appel (et est inclus dans les adresses IP requises répertoriées pour le service). L’utilisation du protocole UDP est nécessaire pour optimiser la qualité des médias. |

Dans les exemples ci-dessus, le locataire doit être remplacé par le nom de votre locataire Microsoft 365. Par exemple, contoso.onmicrosoft.com utiliserait contoso.sharepoint.com et contoso-my.sharepoint.com.

Optimiser les plages d’adresses IP

Au moment de l’écriture, les plages d’adresses IP auxquelles ces points de terminaison correspondent sont les suivantes. Il est vivement recommandé d’utiliser un script tel que cet exemple, le service web d’ADRESSE IP et d’URL Microsoft 365 ou la page URL/IP pour rechercher les mises à jour lors de l’application de la configuration et mettre en place une stratégie pour le faire régulièrement. Si vous utilisez l’évaluation continue de l’accès, reportez-vous à Variation d’adresse IP d’évaluation continue de l’accès. Le routage des adresses IP optimisées via une adresse IP ou un VPN approuvé peut être nécessaire pour empêcher l’échec de blocs liés à insufficient_claims ou à la vérification de l’application d’une adresse IP instantanée dans certains scénarios.

104.146.128.0/17

13.107.128.0/22

13.107.136.0/22

13.107.18.10/31

13.107.6.152/31

13.107.64.0/18

131.253.33.215/32

132.245.0.0/16

150.171.32.0/22

150.171.40.0/22

204.79.197.215/32

23.103.160.0/20

40.104.0.0/15

40.108.128.0/17

40.96.0.0/13

52.104.0.0/14

52.112.0.0/14

52.96.0.0/14

52.122.0.0/15

2. Optimiser l’accès à ces points de terminaison via le VPN

Maintenant que nous avons identifié ces points de terminaison critiques, nous devons les détourner du tunnel VPN et leur permettre d’utiliser la connexion Internet locale de l’utilisateur pour se connecter directement au service. La façon dont cette opération peut être effectuée varie en fonction du produit VPN et de la plateforme de l’ordinateur utilisés, mais la plupart des solutions VPN autorisent une configuration simple de la stratégie pour appliquer cette logique. Pour plus d’informations sur les recommandations de tunnels partagés spécifiques à la plateforme VPN, consultez Comment utiliser les guides d’utilisation pour les plateformes VPN courantes.

Si vous souhaitez tester la solution manuellement, vous pouvez exécuter l’exemple PowerShell suivant pour émuler la solution au niveau de la table d’itinéraires. Cet exemple ajoute un itinéraire pour chacun des sous-réseaux IP de média Teams dans la table des itinéraires. Vous pouvez tester les performances des médias Teams avant et après, et observer la différence dans les itinéraires pour les points de terminaison spécifiés.

Exemple : ajouter des sous-réseaux IP de média Teams dans la table des itinéraires

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

$destPrefix = "52.120.0.0/14", "52.112.0.0/14", "13.107.64.0/18" # Teams Media endpoints

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Dans le script ci-dessus, $intIndex est l’index de l’interface connectée à Internet (trouver en exécutant get-netadapter dans PowerShell ; recherchez la valeur deifIndex) et $gateway est la passerelle par défaut de cette interface (trouver en exécutant ipconfig dans une invite de commandes ou (Get-NetIPConfiguration | Foreach IPv4DefaultGateway).NextHop dans PowerShell).

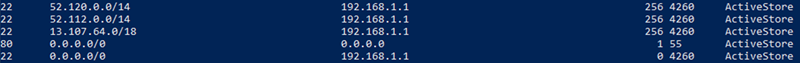

Une fois que vous avez ajouté les itinéraires, vous pouvez vérifier que la table d’itinéraires est correcte en exécutant impression d'itinéraire dans une invite de commandes ou dans PowerShell. La sortie doit contenir les itinéraires que vous avez ajoutés, affichant l’index d’interface (22 dans cet exemple) et la passerelle pour cette interface (192.168.1.1 dans cet exemple) :

Pour ajouter des itinéraires pour toutes les plages d’adresses IP actuelles dans la catégorie Optimiser, vous pouvez utiliser la variante de script suivante pour interroger le service web d’ADRESSE IP et d’URL Microsoft 365 pour l’ensemble actuel de sous-réseaux Optimiser les sous-réseaux IP et les ajouter à la table de routage.

Exemple : ajouter des sous-réseaux Optimiser dans la table des itinéraires

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

# Query the web service for IPs in the Optimize category

$ep = Invoke-RestMethod ("https://endpoints.office.com/endpoints/worldwide?clientrequestid=" + ([GUID]::NewGuid()).Guid)

# Output only IPv4 Optimize IPs to $optimizeIps

$destPrefix = $ep | where {$_.category -eq "Optimize"} | Select-Object -ExpandProperty ips | Where-Object { $_ -like '*.*' }

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Si vous avez ajouté par inadvertance des itinéraires avec des paramètres incorrects ou si vous souhaitez simplement annuler vos modifications, vous pouvez supprimer les itinéraires que vous venez d'ajouter avec la commande suivante :

foreach ($prefix in $destPrefix) {Remove-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Le client VPN doit être configuré de sorte que le trafic vers le Optimiser IPs soient acheminés de cette façon. Cela permet au trafic d’utiliser des ressources Microsoft locales telles que Microsoft 365 Service Front Door , comme Azure Front Door , qui fournit des services Microsoft 365 et des points de terminaison de connectivité aussi proches que possible de vos utilisateurs. Cela nous permet de fournir des niveaux de performances élevés aux utilisateurs où qu’ils se trouvent dans le monde et tire pleinement parti du réseau mondial de classe mondiale de Microsoft, qui est probablement à quelques millisecondes de la sortie directe de vos utilisateurs.

Guides d’utilisation pour les plateformes VPN courantes

Cette section fournit des liens vers des guides détaillés pour l’implémentation du tunneling fractionné pour le trafic Microsoft 365 à partir des partenaires les plus courants dans cet espace. Nous ajouterons des guides à mesure qu’ils seront disponibles.

- client VPN Windows 10 : optimisation du trafic Microsoft 365 pour les travailleurs distants avec le client VPN Windows 10 natif

- Cisco AnyConnect : Optimiser le tunnel mixte AnyConnect pour Office 365

- Palo Alto GlobalProtect : optimisation du trafic Microsoft 365 via un tunnel partagé VPN - Itinéraire d’exclusion d’accès

- F5 Networks BIG-IP APM : optimisation du trafic Microsoft 365 sur l’accès à distance via des VPN lors de l’utilisation de BIG-IP APM

- Passerelle Citrix : optimisation du tunnel fractionné VPN de la passerelle Citrix pour Office 365

- Pulse Secure : Tunneling VPN : Comment configurer le tunneling fractionné pour exclure les applications Microsoft 365

- vpn Check Point : Comment configurer le tunnel partagé pour Microsoft 365 et d’autres applications SaaS

Articles connexes

Vue d’ensemble : tunneling fractionné VPN pour Microsoft 365

Scénarios courants de tunneling vpn fractionné pour Microsoft 365

Sécurisation du trafic multimédia Teams pour le tunneling fractionné VPN

Considérations spéciales pour les événements stream et en direct dans les environnements VPN

Optimisation des performances de Microsoft 365 pour les utilisateurs chinois

Principes de connectivité réseau Microsoft 365

Évaluation de la connectivité réseau Microsoft 365

Optimisation des performances et du réseau Microsoft 365

Fonctionnement sur VPN : comment Microsoft maintient les employés travaillant à distance connectés