Configurer la fonctionnalité de tromperie dans Microsoft Defender XDR

S’applique à :

- Microsoft Defender XDR

Remarque

La fonctionnalité de tromperie intégrée dans Microsoft Defender XDR couvre tous les clients Windows intégrés à Microsoft Defender pour point de terminaison. Découvrez comment intégrer des clients à Defender pour point de terminaison dans Intégrer à Microsoft Defender pour point de terminaison.

Microsoft Defender XDR dispose d’une technologie de tromperie intégrée pour protéger votre environnement contre les attaques à fort impact qui utilisent des mouvements latéraux gérés par l’homme. Cet article explique comment configurer la fonctionnalité de tromperie dans Microsoft Defender XDR.

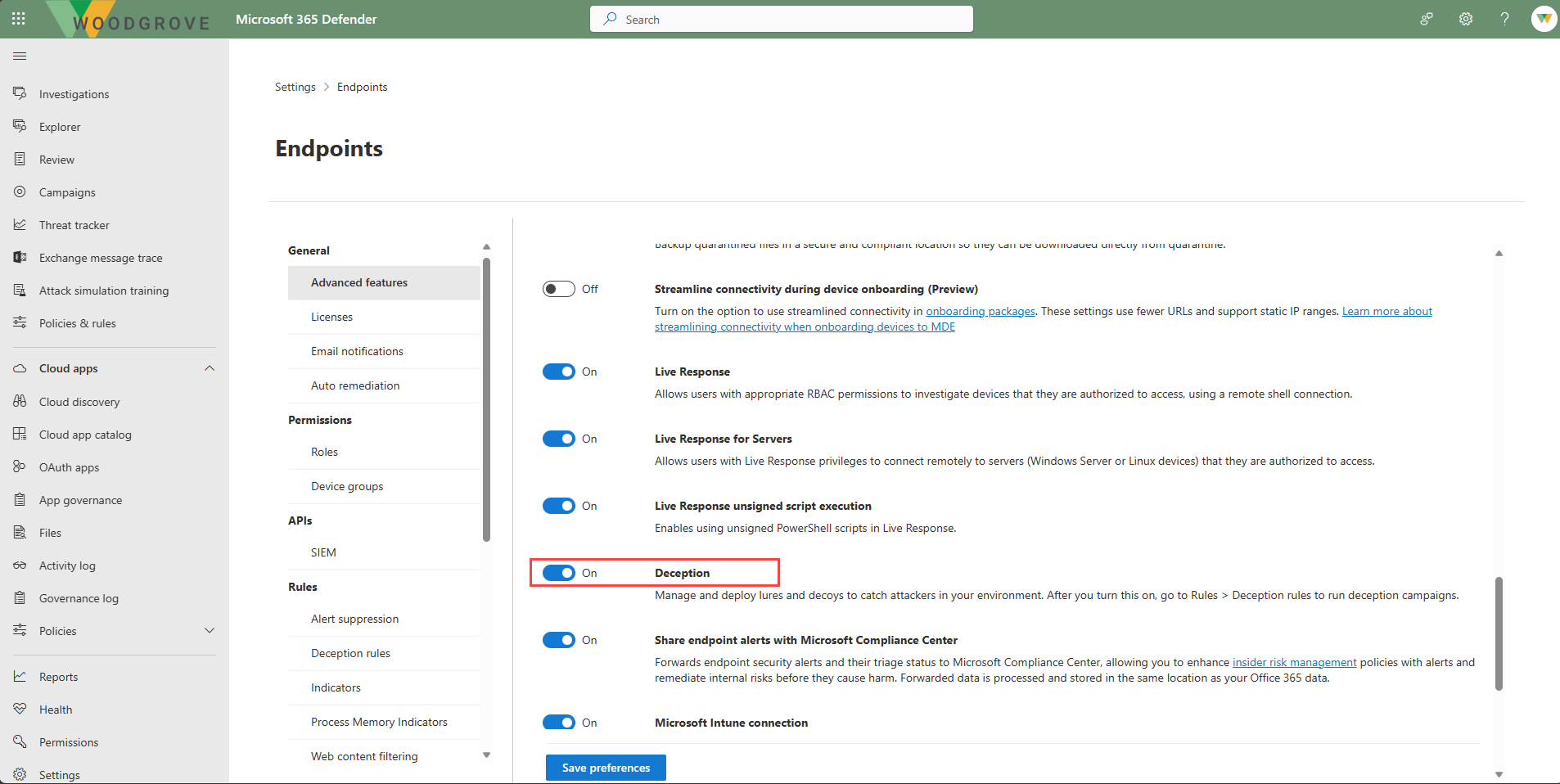

Activer la fonctionnalité de tromperie

La fonctionnalité de tromperie est désactivée par défaut. Pour l’activer, procédez comme suit :

- Sélectionnez Paramètres>Points de terminaison.

- Sous Général, sélectionnez Fonctionnalités avancées.

- Recherchez les fonctionnalités Deception et basculez le commutateur sur Activé.

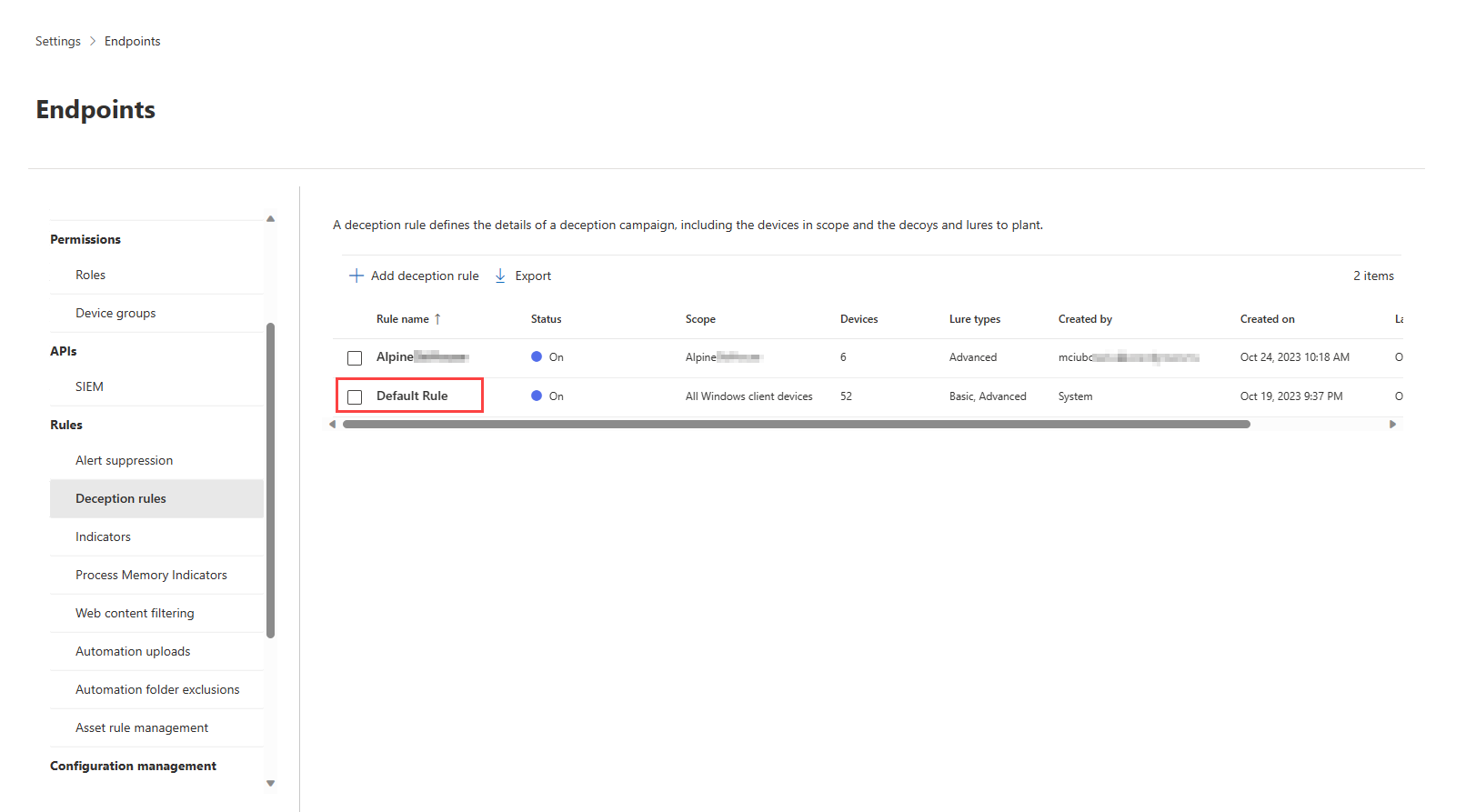

Une règle par défaut est automatiquement créée et activée lorsque la fonctionnalité de tromperie est activée. La règle par défaut, que vous pouvez modifier en conséquence, génère automatiquement des comptes et des hôtes leurres intégrés aux leurres et les plante à tous les appareils cibles dans le organization. Bien que l’étendue de la fonctionnalité de tromperie soit définie sur tous les appareils du organization, les leurres sont installés uniquement sur les appareils clients Windows.

Create et modifier les règles de tromperie

Remarque

Microsoft Defender XDR prend actuellement en charge la création de dix (10) règles de tromperie.

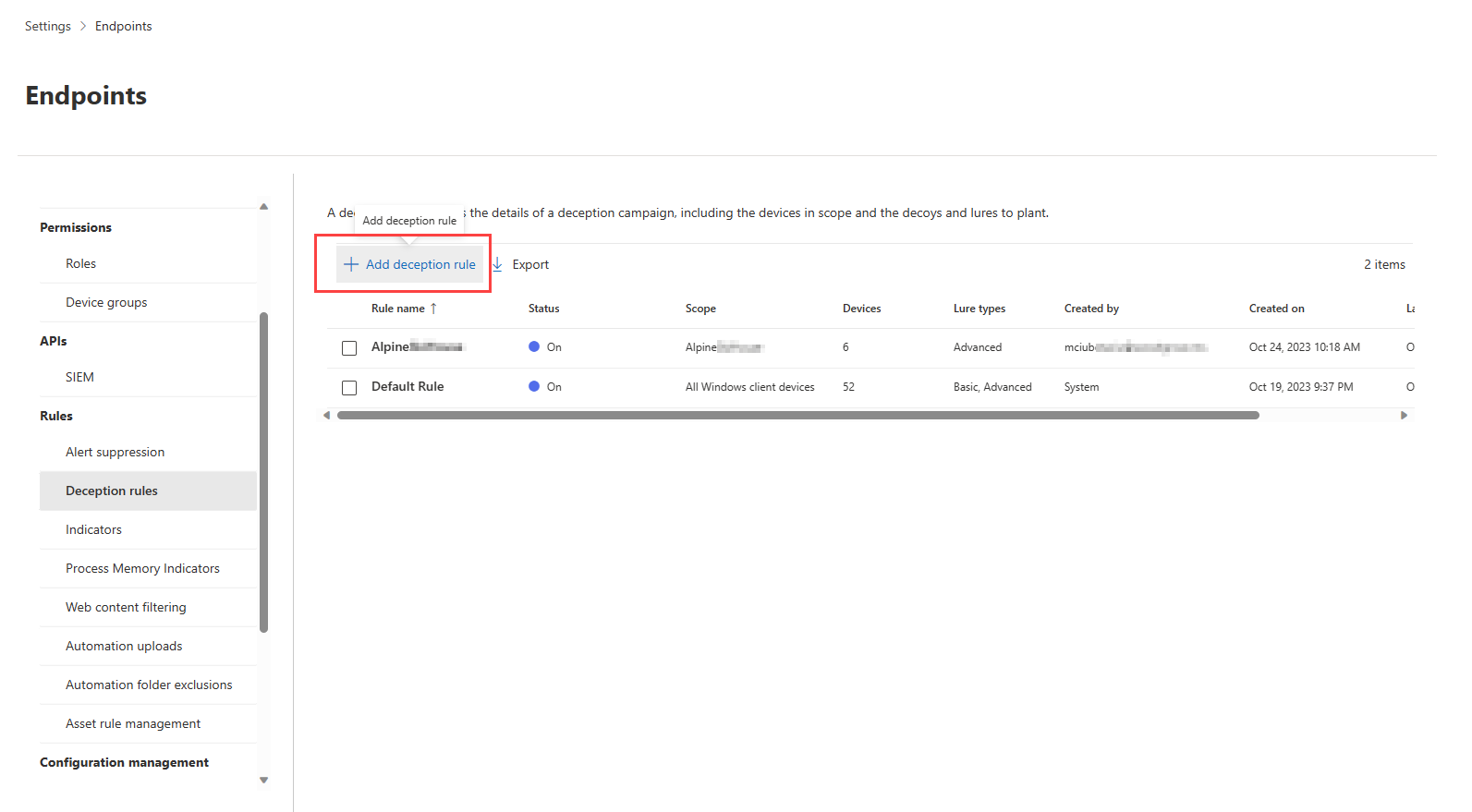

Pour créer une règle de tromperie, procédez comme suit :

- Accédez à Paramètres>Points de terminaison. Sous Règles, sélectionnez Règles de tromperie.

- Sélectionnez Ajouter une règle de tromperie.

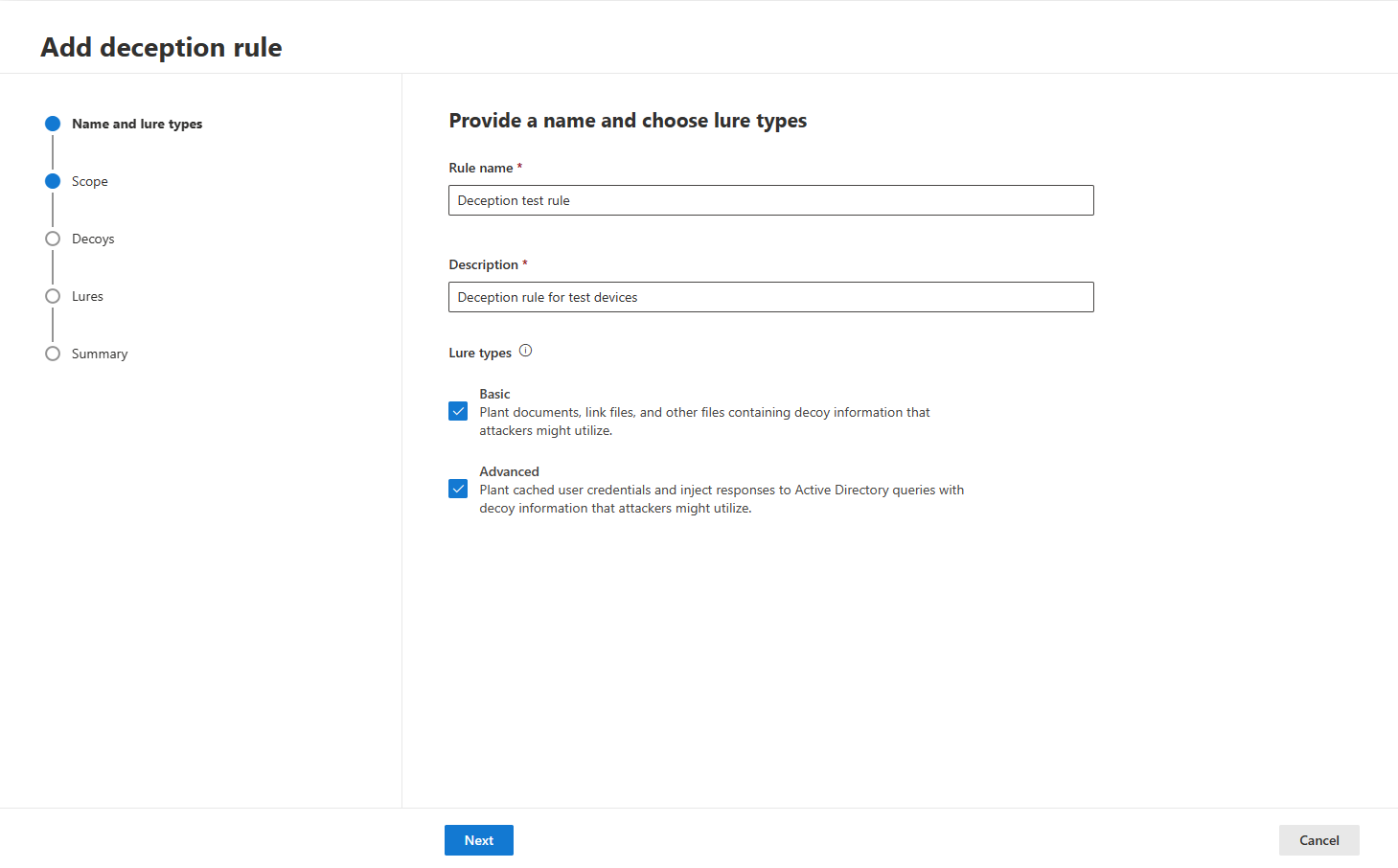

- Dans le volet de création de règle, ajoutez un nom de règle et une description, puis sélectionnez les types de leurres à créer. Vous pouvez sélectionner les types de leurre De base et Avancé .

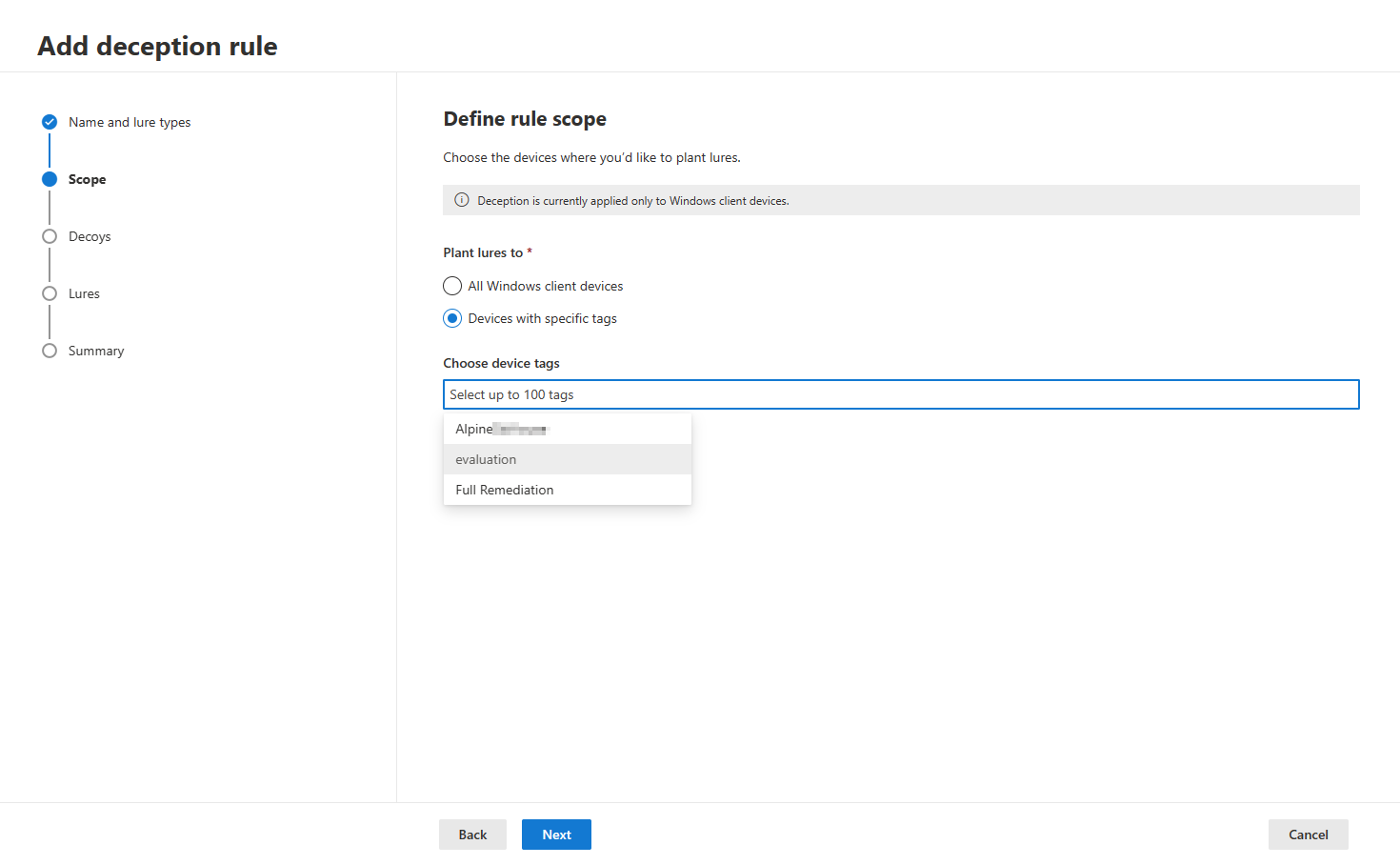

- Identifiez les appareils sur lesquels vous envisagez de planter les leurres dans la section étendue. Vous pouvez choisir de planter des leurres sur tous les appareils clients Windows ou sur les clients avec des étiquettes spécifiques. La fonctionnalité de tromperie couvre actuellement les clients Windows.

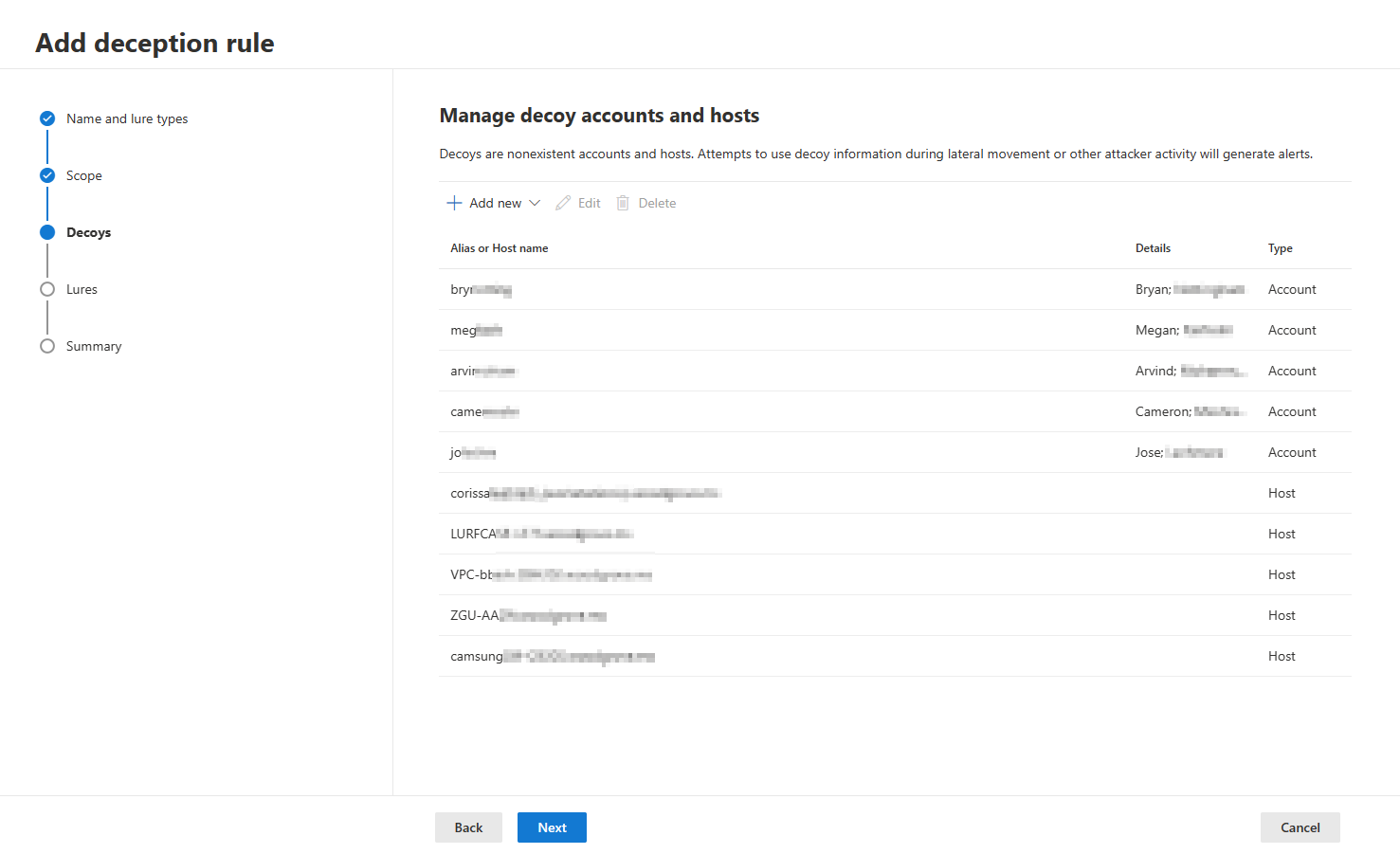

- La fonctionnalité de tromperie prend ensuite quelques minutes pour générer automatiquement des comptes et des hôtes leurre. Notez que la fonctionnalité de tromperie génère des comptes leurre qui imitent le nom d’utilisateur principal (UPN) dans Active Directory.

- Vous pouvez examiner, modifier ou supprimer des leurrons générés automatiquement. Vous pouvez également ajouter vos propres comptes et hôtes leurins dans cette section. Pour empêcher les détections de faux positifs, assurez-vous que les hôtes/adresses IP ajoutés ne sont pas utilisés par le organization.

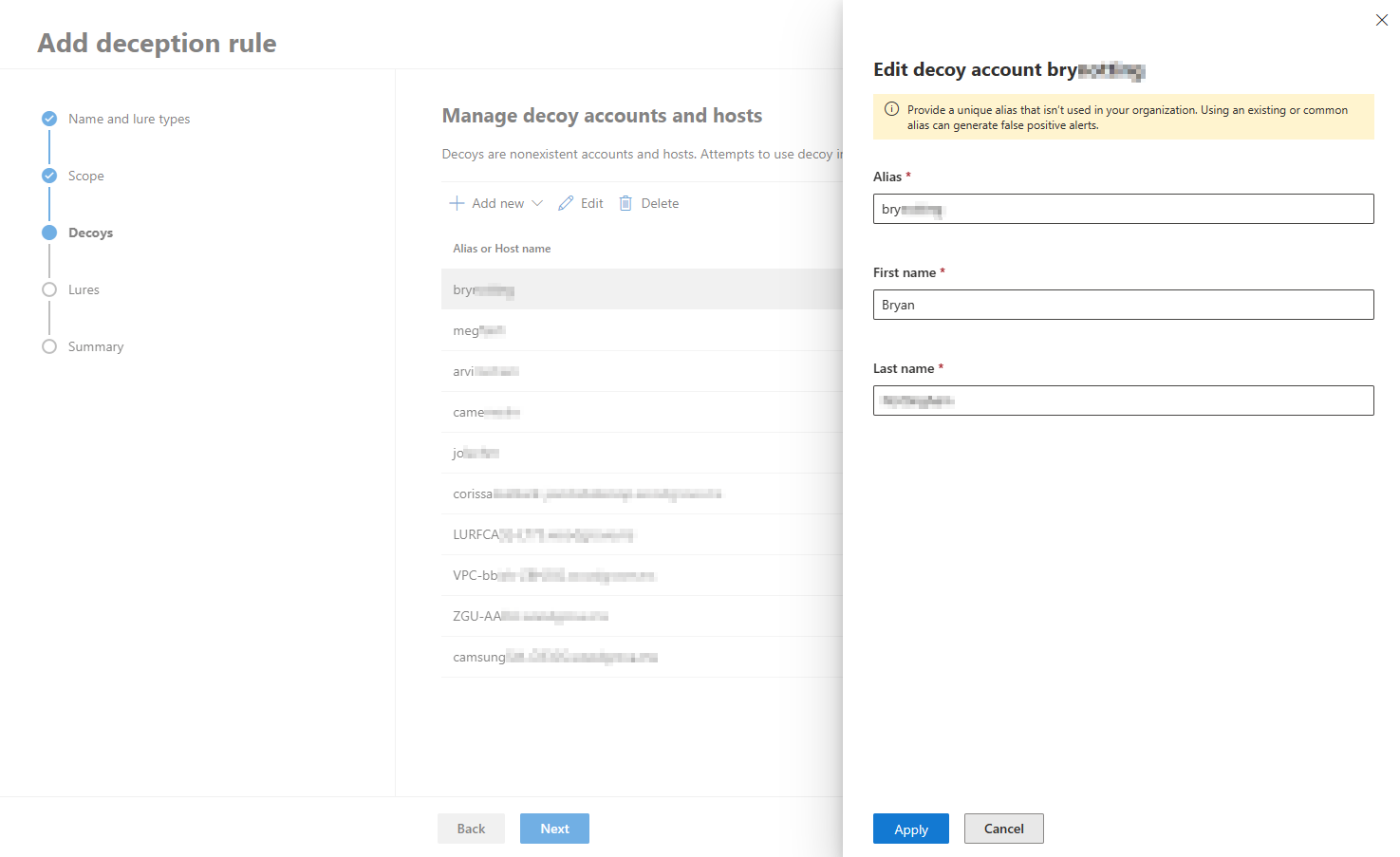

- Vous pouvez modifier le nom d’un compte leurre, le nom d’hôte et l’adresse IP où les leurres sont plantés dans la section leurres. Lors de l’ajout d’adresses IP, nous vous recommandons d’utiliser une adresse IP de bac à sable si elle existe dans le organization. Évitez d’utiliser des adresses couramment utilisées, par exemple 127.0.0.1, 10.0.0.1, etc.

Attention

Pour éviter les alertes de faux positifs, nous vous recommandons vivement de créer des comptes d’utilisateur et des noms d’hôte uniques lors de la création et de la modification de comptes et d’hôtes leurs. Assurez-vous que les comptes d’utilisateur et les hôtes créés sont uniques pour chaque règle de tromperie et que ces comptes et hôtes n’existent pas dans le répertoire de l’organization.

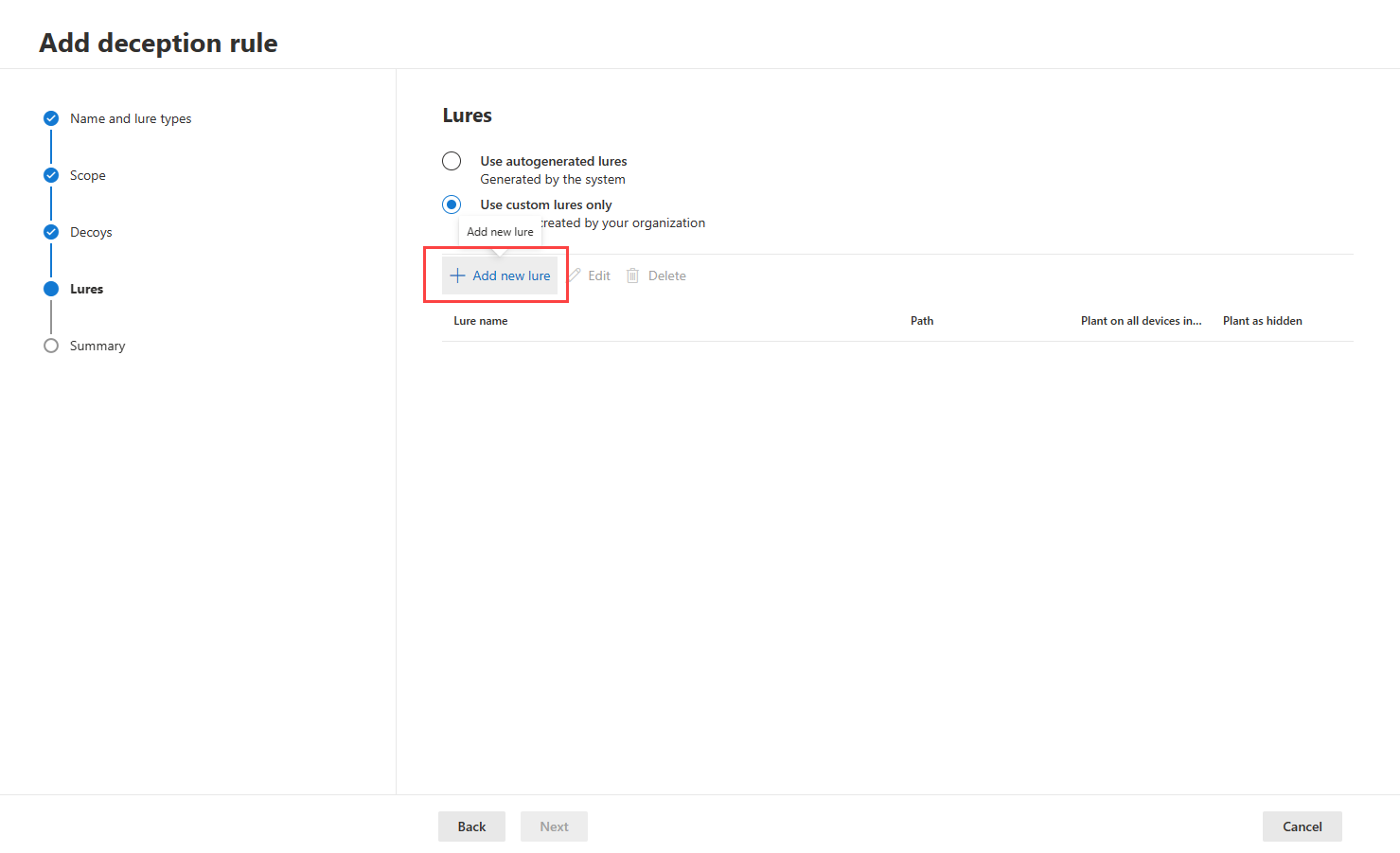

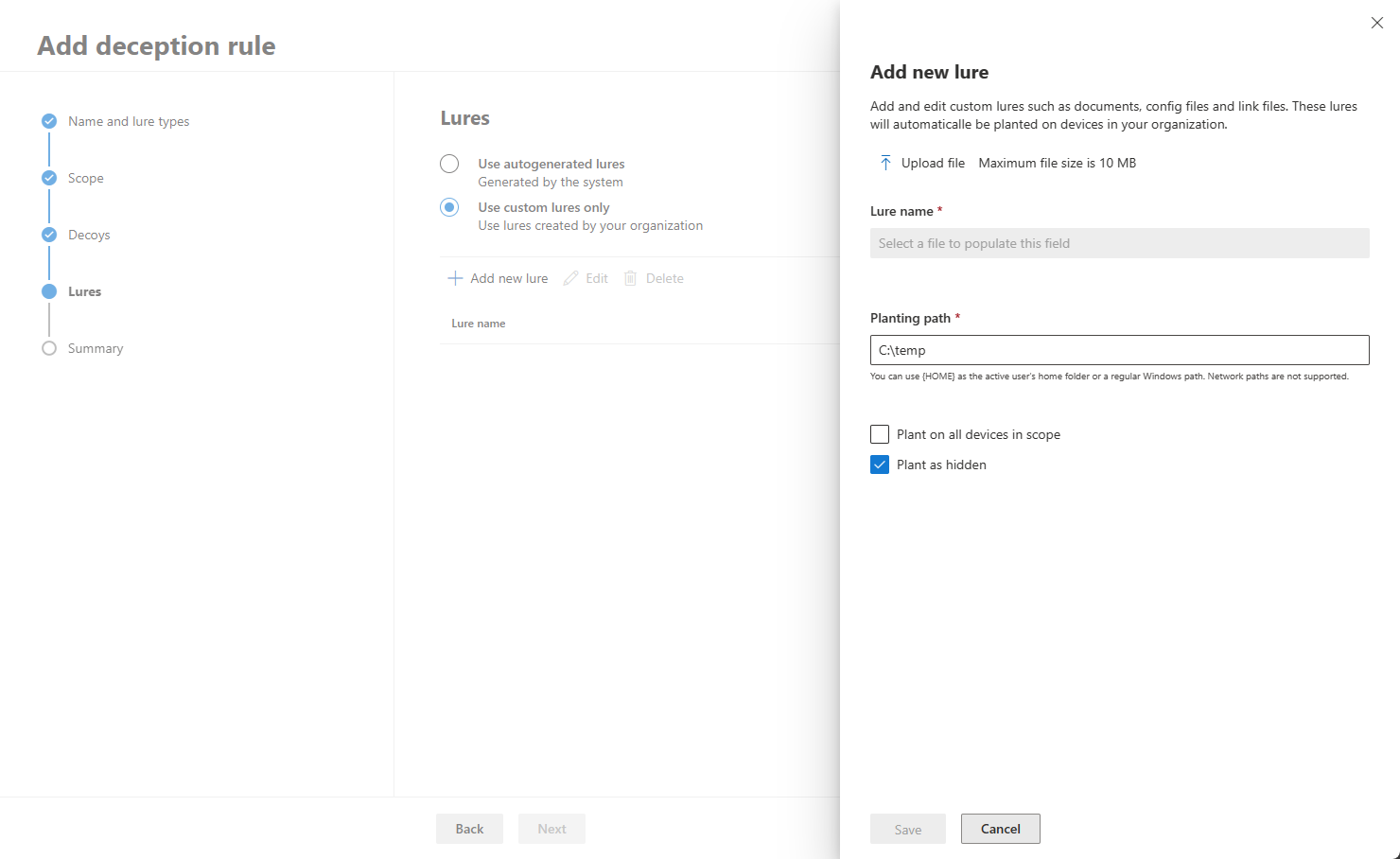

- Identifiez si vous utilisez des leurres générés automatiquement ou personnalisés dans la section leurres. Sélectionnez Ajouter un nouveau leurre sous Utiliser des leurres personnalisés uniquement pour charger votre propre leurre. Les leurres personnalisés peuvent être n’importe quel type de fichier (à l’exception des fichiers .DLL et .EXE) et sont limités à 10 Mo chacun. Lorsque vous créez et chargez des leurres personnalisés, nous vous recommandons de contenir ou d’mention les faux hôtes ou les faux comptes d’utilisateur générés dans les étapes précédentes pour vous assurer que les leurres sont attrayants pour les attaquants.

- Indiquez un nom de leurre et un chemin où le leurre sera planté. Vous pouvez ensuite choisir de planter le leurre sur tous les appareils couverts dans la section étendue et si vous souhaitez que le leurre soit planté en tant que fichier masqué. Si ces cases ne sont pas cochées, la fonctionnalité de tromperie plante automatiquement les leurres dans des appareils aléatoires dans l’étendue.

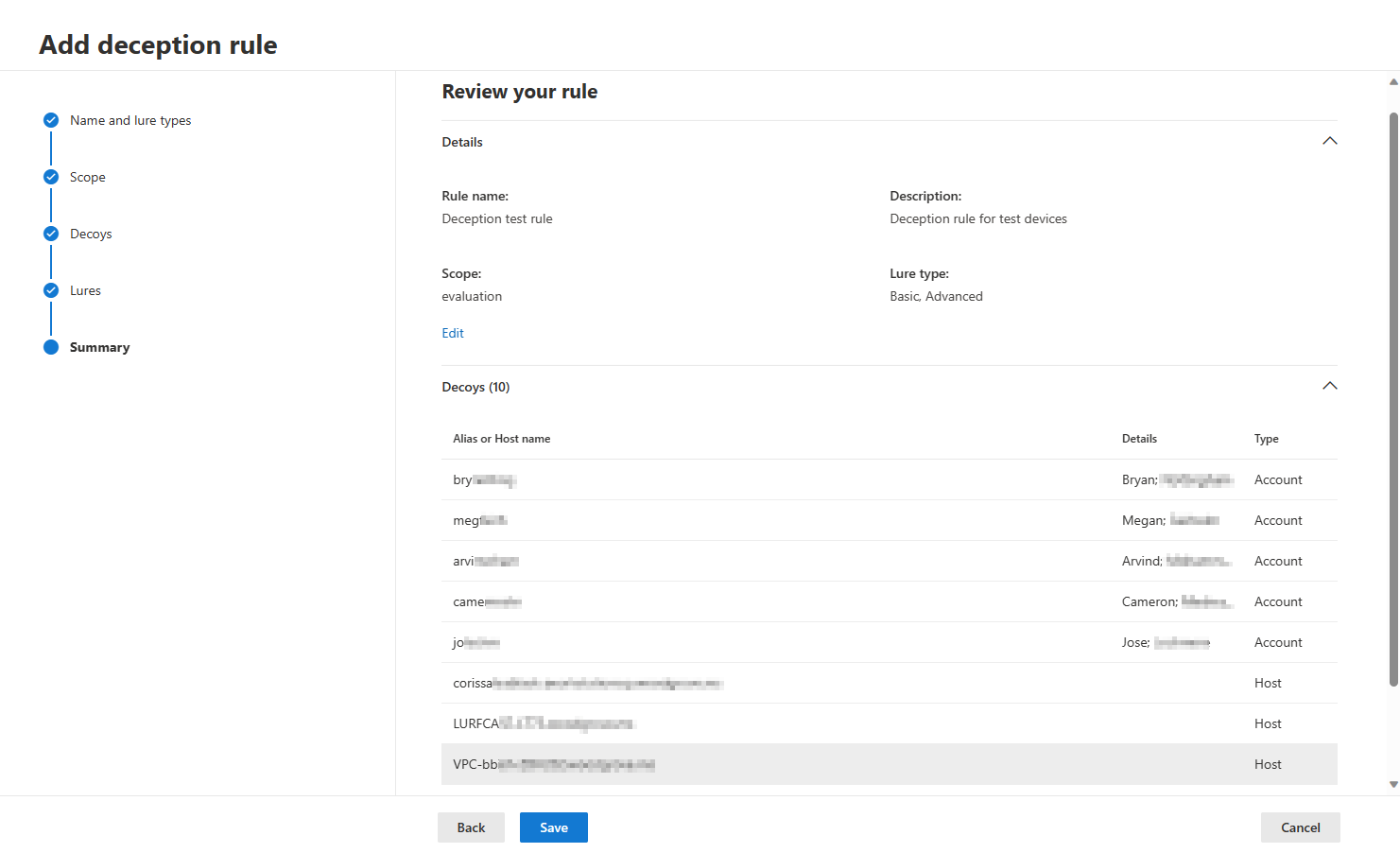

- Passez en revue les détails de la règle créée dans la section résumé. Vous pouvez modifier les détails de la règle en sélectionnant Modifier dans la section que vous devez modifier. Sélectionnez Enregistrer après vérification.

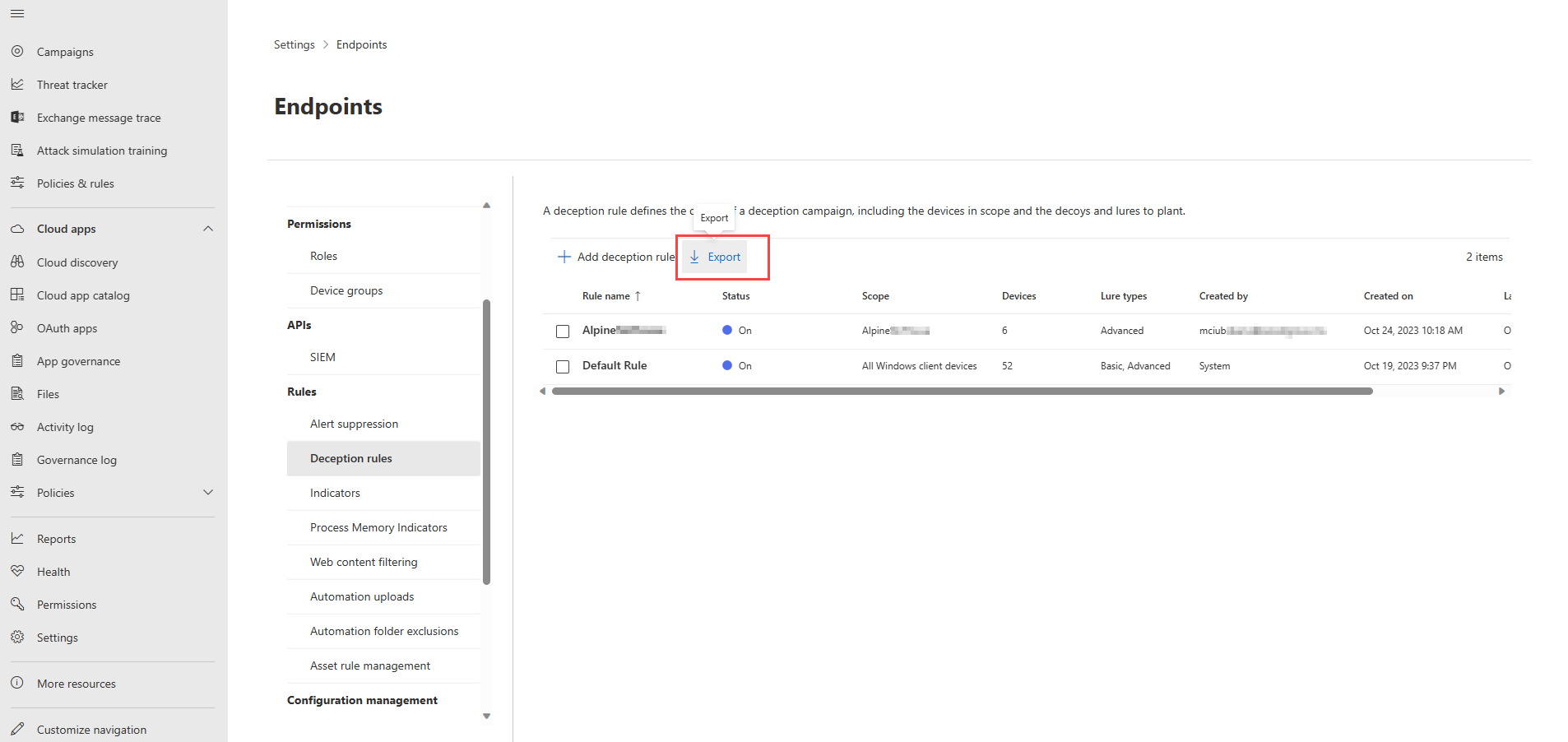

- La nouvelle règle apparaît dans le volet Règles de tromperie après la création réussie. La création de la règle prend environ 12 à 24 heures. Vérifiez l’État pour surveiller la progression de la création de la règle.

- Pour case activée sur les détails des règles actives, notamment les détails des appareils couverts et des leurres et leurres plantés, sélectionnez Exporter dans le volet Règles.

Pour modifier une règle de tromperie, procédez comme suit :

- Sélectionnez la règle à modifier dans le volet Règles de tromperie.

- Sélectionnez Modifier dans le volet détails de la règle.

- Pour désactiver la règle, sélectionnez Désactiver dans le volet d’édition.

- Pour supprimer une règle de tromperie, sélectionnez Supprimer dans le volet d’édition.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender XDR Tech Community.

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour