ÉTAPE 2 : Configurer vos appareils pour se connecter au service Defender pour point de terminaison à l’aide d’un proxy

S’applique à :

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

Vous voulez découvrir Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Importante

Les appareils configurés pour le trafic IPv6 uniquement ne sont pas pris en charge.

Remarque

Pour utiliser correctement le proxy, configurez ces deux paramètres de proxy différents dans Defender pour point de terminaison :

Selon le système d’exploitation, le proxy à utiliser pour Microsoft Defender pour point de terminaison peut être configuré automatiquement. Vous pouvez utiliser la découverte automatique, un fichier de configuration automatique ou une méthode statique spécifique aux services Defender pour point de terminaison exécutés sur l’appareil.

- Pour les appareils Windows, consultez Configurer les paramètres de proxy d’appareil et de connectivité Internet (dans cet article).

- Pour les appareils Linux, consultez Configurer Microsoft Defender pour point de terminaison sur Linux pour la découverte de proxy statique.

- Pour les appareils macOS, consultez Microsoft Defender pour point de terminaison sur Mac.

Le capteur Defender pour point de terminaison nécessite Microsoft Windows HTTP (WinHTTP) pour signaler les données du capteur et communiquer avec le service Defender pour point de terminaison. Le capteur Defender pour point de terminaison incorporé s’exécute dans le contexte système à l’aide du LocalSystem compte.

Conseil

Si vous utilisez des proxys de transfert comme passerelle vers Internet, vous pouvez utiliser la protection réseau pour examiner les événements de connexion qui se produisent derrière les proxys de transfert.

Le WinHTTP paramètre de configuration est indépendant des paramètres de proxy de navigation Windows Internet (WinINet) (voir WinINet et WinHTTP). Il peut uniquement découvrir un serveur proxy à l’aide des méthodes de découverte suivantes :

Méthodes de découverte automatique :

Proxy transparent

Protocole WPAD (Web Proxy Auto-Discovery Protocol)

Remarque

Si vous utilisez le proxy transparent ou WPAD dans votre topologie de réseau, vous n’avez pas besoin de paramètres de configuration spéciaux.

Configuration manuelle du proxy statique :

Configuration basée sur le registre

WinHTTP configuré à l’aide de la commande netsh : convient uniquement aux bureaux dans une topologie stable (par exemple : un bureau dans un réseau d’entreprise derrière le même proxy)

Remarque

L’antivirus Microsoft Defender et les proxys EDR peuvent être définis indépendamment. Dans les sections qui suivent, tenez compte de ces distinctions.

Configurer manuellement le serveur proxy à l’aide d’un paramètre de proxy statique basé sur le Registre

Configurez un proxy statique basé sur le Registre pour le capteur de détection et de réponse (EDR) Defender pour point de terminaison afin de signaler les données de diagnostic et de communiquer avec les services Defender pour point de terminaison si un ordinateur n’est pas autorisé à se connecter directement à Internet.

Remarque

Veillez toujours à appliquer les dernières mises à jour pour garantir une connectivité réussie aux services Defender pour point de terminaison.

Les paramètres de proxy statique sont configurables via la stratégie de groupe (GP), les deux paramètres sous les valeurs de stratégie de groupe doivent être configurés. La stratégie de groupe est disponible dans modèles d’administration.

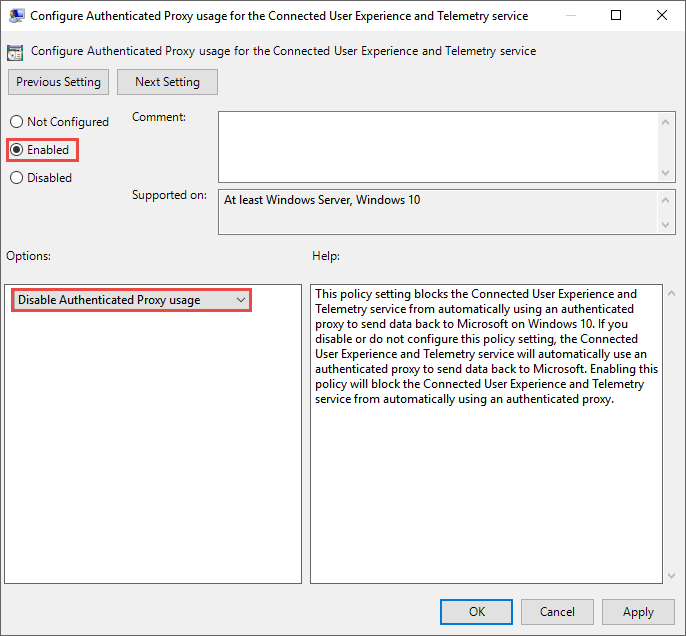

Modèles d’administration > Windows Components > Data Collection and Preview Builds > Configure Authenticated Proxy usage for the Connected User Experience and Telemetry Service.

Définissez-la sur Activé et sélectionnez Désactiver l’utilisation du proxy authentifié.

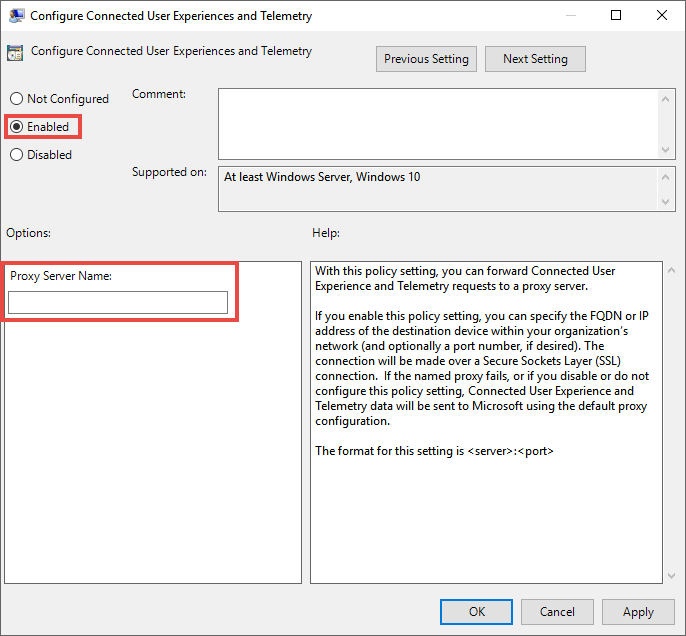

Modèles d’administration > Windows Components > Data Collection and Preview Builds > Configure connected user experiences and telemetry :

Entrez les informations du proxy.

| Stratégie de groupe | Clé du Registre | Entrée de Registre | Valeur |

|---|---|---|---|

| Configurer l’utilisation du proxy authentifié pour l’expérience utilisateur connectée et le service de télémétrie | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

DisableEnterpriseAuthProxy |

1 (REG_DWORD) |

| Configurer les expériences des utilisateurs connectés et la télémétrie | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

TelemetryProxyServer |

servername:port or ip:port Par exemple : 10.0.0.6:8080 (REG_SZ) |

Remarque

Si vous utilisez TelemetryProxyServer le paramètre sur des appareils qui sont par ailleurs complètement hors connexion, ce qui signifie que le système d’exploitation ne peut pas se connecter pour la liste de révocation de certificats en ligne ou Windows Update, vous devez ajouter le paramètre PreferStaticProxyForHttpRequest de 1Registre supplémentaire avec la valeur .

L’emplacement du chemin d’accès du Registre parent pour PreferStaticProxyForHttpRequest est HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection.

La commande suivante peut être utilisée pour insérer la valeur de Registre à l’emplacement approprié :

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection" /v PreferStaticProxyForHttpRequest /t REG_DWORD /d 1 /f

La valeur de Registre mentionnée précédemment s’applique uniquement à partir de MsSense.exe version 10.8210.* et ultérieure, ou version 10.8049.* et versions ultérieures.

Configurer un proxy statique pour l’Antivirus Microsoft Defender

La protection cloud fournie par l’Antivirus Microsoft Defender offre une protection automatisée quasi instantanée contre les menaces nouvelles et émergentes. La connectivité est requise pour les indicateurs personnalisés quand Antivirus Microsoft Defender est votre solution anti-programme malveillant active et EDR en mode bloc, qui fournit une option de secours lorsqu’une solution non-Microsoft n’a pas effectué de blocage.

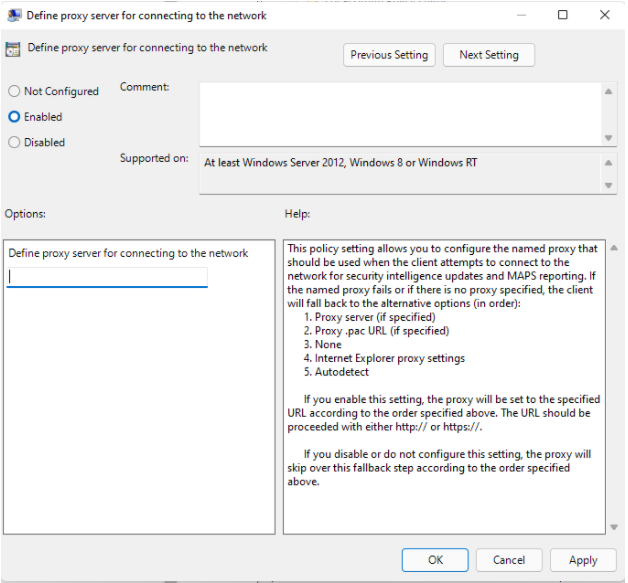

Configurez le proxy statique à l’aide de la stratégie de groupe disponible dans les modèles d’administration :

Modèles d’administration > Composants > Windows Antivirus > Microsoft Defender Définissez le serveur proxy pour la connexion au réseau.

Définissez-la sur Activé et définissez le serveur proxy. L’URL doit avoir

http://ouhttps://. Pour connaître les versions prises en charge pourhttps://, consultez Gérer les mises à jour de l’Antivirus Microsoft Defender.Sous la clé

HKLM\Software\Policies\Microsoft\Windows Defenderde Registre , la stratégie définit la valeurProxyServerde Registre surREG_SZ.La valeur

ProxyServerde Registre prend le format de chaîne suivant :<server name or ip>:<port>Par exemple,

http://10.0.0.6:8080

Remarque

Si vous utilisez le paramètre de proxy statique sur des appareils qui sont par ailleurs complètement hors connexion, ce qui signifie que le système d’exploitation ne peut pas se connecter pour la liste de révocation de certificats en ligne ou Windows Update, il est nécessaire d’ajouter le paramètre SSLOptions de Registre supplémentaire avec la valeur DWORD .2 L’emplacement du chemin d’accès au Registre parent pour SSLOptions est HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Spynet. Pour plus d’informations sur , SSLOptionsconsultez Cloud Protection.

Pour des raisons de résilience et la nature en temps réel de la protection fournie par le cloud, l’Antivirus Microsoft Defender met en cache le dernier proxy opérationnel connu. Vérifiez que votre solution de proxy n’effectue pas d’inspection SSL, car cela interrompt la connexion cloud sécurisée.

Antivirus Microsoft Defender n’utilise pas le proxy statique pour se connecter à Windows Update ou Microsoft Update pour télécharger les mises à jour. Au lieu de cela, il utilise un proxy à l’échelle du système s’il est configuré pour utiliser Windows Update, ou la source de mise à jour interne configurée selon l’ordre de secours configuré. Si nécessaire, vous pouvez utiliser les modèles > d’administration Composants > Windows Antivirus > Microsoft Defender Définir la configuration automatique du proxy (.pac) pour la connexion au réseau. Si vous devez configurer des configurations avancées avec plusieurs proxys, utilisez modèles > d’administration Composants Windows Antivirus > Microsoft Defender > Définir des adresses pour contourner le serveur proxy et empêcher l’Antivirus Microsoft Defender d’utiliser un serveur proxy pour ces destinations.

Vous pouvez utiliser PowerShell avec l’applet de Set-MpPreference commande pour configurer ces options :

ProxyBypassProxyPacUrlProxyServer

Configurer le serveur proxy manuellement à l’aide de la netsh commande

Utilisez netsh pour configurer un proxy statique à l’échelle du système.

Remarque

Cette configuration affecte toutes les applications, y compris les services Windows qui utilisent WinHTTP avec le proxy par défaut.

Ouvrez une invite de commandes avec élévation de privilèges :

- Accédez à Démarrer et tapez

cmd. - Cliquez avec le bouton droit sur Invite de commandes et sélectionnez Exécuter en tant qu'administrateur.

- Accédez à Démarrer et tapez

Entrez la commande suivante et appuyez sur Entrée :

netsh winhttp set proxy <proxy>:<port>Par exemple :

netsh winhttp set proxy 10.0.0.6:8080Pour réinitialiser le

winhttpproxy, entrez la commande suivante et appuyez sur Entrée :netsh winhttp reset proxy

Pour plus d’informations, voir la syntaxe, les contextes et le formatage de la commande Netsh.

Appareils Windows exécutant la solution MMA précédente

Pour les appareils exécutant Windows 7, Windows 8.1, Windows Server 2008 R2 et les serveurs qui ne sont pas mis à niveau vers Unified Agent et qui utilisent Microsoft Monitoring Agent (également appelé Agent Log Analytics) pour vous connecter au service Defender pour point de terminaison, vous pouvez utiliser un paramètre proxy à l’échelle du système ou configurer l’agent pour se connecter via un proxy ou une passerelle Log Analytics.

- Configurer l’agent pour utiliser un proxy : Configuration du proxy

- Configurer Azure Log Analytics (anciennement appelé passerelle OMS) pour agir en tant que proxy ou hub : Agent Azure Log Analytics

Intégrer des versions antérieures de Windows

Étape suivante

Articles connexes

- Environnements déconnectés, proxys et Microsoft Defender pour point de terminaison

- Utiliser les paramètres de stratégie de groupe pour configurer et gérer l’Antivirus Microsoft Defender

- Intégrer des appareils Windows 10

- Résoudre les problèmes d’intégration de Microsoft Defender pour point de terminaison

- Intégrer des appareils sans accès à Internet à Microsoft Defender pour point de terminaison

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.