Déployer Microsoft Defender pour point de terminaison sur macOS avec Microsoft Intune

S’applique à :

- Microsoft Defender pour point de terminaison macOS

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender pour les entreprises

Cet article explique comment déployer Microsoft Defender pour point de terminaison sur macOS via Microsoft Intune.

Conditions préalables et configuration système requise

Avant de commencer, consultez la page main Microsoft Defender pour point de terminaison sur macOS pour obtenir une description des prérequis et de la configuration système requise pour la version actuelle du logiciel.

Vue d’ensemble

Le tableau suivant récapitule les étapes à suivre pour déployer et gérer Microsoft Defender pour point de terminaison sur mac via Microsoft Intune. Pour plus d’informations, consultez le tableau suivant.

| Étape | Exemple de nom de fichier | Identificateur d’offre groupée |

|---|---|---|

| Approuver l’extension système | sysext.mobileconfig |

S/O |

| Stratégie d’extension réseau | netfilter.mobileconfig |

S/O |

| Accès complet au disque | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| Microsoft Defender pour point de terminaison paramètres de configuration Si vous envisagez d’exécuter un antivirus non-Microsoft sur Mac, définissez passiveModetruesur . |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| Services en arrière-plan | background_services.mobileconfig |

S/O |

| Configurer les notifications Microsoft Defender pour point de terminaison | notif.mobileconfig |

com.microsoft.wdav.tray |

| Paramètres d’accessibilité | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Configurer Microsoft AutoUpdate (MAU) | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| Contrôle d’appareil | DeviceControl.mobileconfig |

S/O |

| Protection contre la perte de données | DataLossPrevention.mobileconfig |

S/O |

| Télécharger le package d’intégration | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| Déployer le Microsoft Defender pour point de terminaison sur l’application macOS | Wdav.pkg |

S/O |

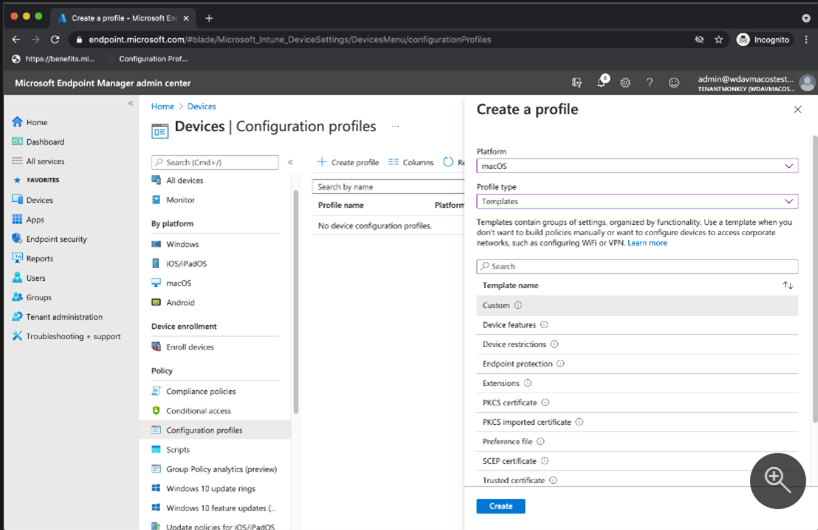

Create profils de configuration système

L’étape suivante consiste à créer des profils de configuration système qui Microsoft Defender pour point de terminaison besoins. Dans le Centre d’administration Microsoft Intune, ouvrezProfils de configurationdes appareils>.

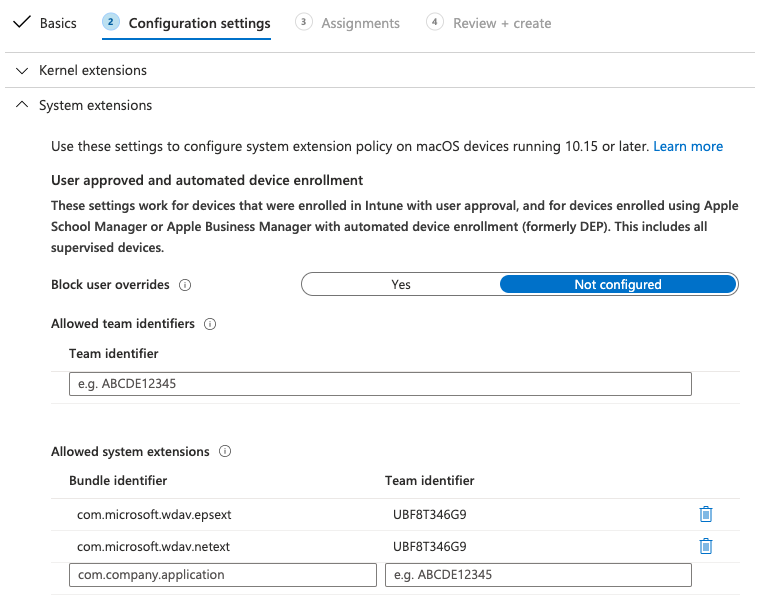

Étape 1 : Approuver les extensions système

Dans le centre d’administration Intune, accédez à Appareils, puis sous Gérer les appareils, sélectionnez Configuration.

Sous Profils de configuration, sélectionnez Create Profil.

Ce profil est nécessaire pour Big Sur (11) ou version ultérieure. Elle est ignorée sur les versions antérieures de macOS, car elles utilisent l’extension de noyau.

Sous l’onglet Stratégies, sélectionnez Create>Nouvelle stratégie.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Extensions, puis Create.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

SysExt-prod-macOS-Default-MDE. Puis sélectionnez Suivant.Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , développez Extensions système et ajoutez les entrées suivantes dans la section Extensions système autorisées :

Identificateur d’offre groupée Identificateur d’équipe com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9Ensuite, sélectionnez Suivant.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils macOS et/ou les utilisateurs, ou sélectionnez les options Ajouter tous les utilisateurs et Ajouter tous les appareils . Ensuite, sélectionnez Suivant.

Passez en revue le profil de configuration. Sélectionnez Créer.

Étape 2 : Filtre réseau

Dans le cadre des fonctionnalités de détection et de réponse des points de terminaison, Microsoft Defender pour point de terminaison sur macOS inspecte le trafic de socket et signale ces informations au portail Microsoft 365 Defender. La stratégie suivante permet à l’extension réseau d’effectuer cette fonctionnalité.

Téléchargez netfilter.mobileconfig à partir du référentiel GitHub.

Pour configurer le filtre réseau :

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé.

Sélectionnez Créer.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

NetFilter-prod-macOS-Default-MDE. Puis sélectionnez Suivant.Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

NetFilter-prod-macOS-Default-MDE.Choisissez un canal de déploiement, puis sélectionnez Suivant.

Sélectionnez Suivant.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Étape 3 : Accès au disque complet

Remarque

À partir de macOS Catalina (10.15) ou version ultérieure, afin de fournir une confidentialité aux utilisateurs finaux, il a créé la FDA (Full Disk Access). L’activation de TCC (Transparence, Consentement & Contrôle) via une solution mobile Gestion des appareils telle que Intune, élimine le risque que Defender pour point de terminaison perde l’autorisation d’accès au disque complet pour fonctionner correctement.

Ce profil de configuration accorde un accès disque complet à Microsoft Defender pour point de terminaison. Si vous avez précédemment configuré Microsoft Defender pour point de terminaison via Intune, nous vous recommandons de mettre à jour le déploiement avec ce profil de configuration.

Téléchargez fulldisk.mobileconfig à partir du référentiel GitHub.

Pour configurer l’accès complet au disque :

Dans le centre d’administration Intune, sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé. Sélectionnez ensuite Create

Sélectionnez Créer.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

Background_Services-prod-macOS-Default-MDE.Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

background_services.mobileconfig.Choisissez un canal de déploiement , puis sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Remarque

L’accès au disque complet accordé via le profil de configuration MDM Apple n’est pas reflété dans Paramètres système => Confidentialité & Sécurité => Accès au disque complet.

Étape 4 : Services en arrière-plan

Attention

macOS 13 (Ventura) contient de nouvelles améliorations en matière de confidentialité. À compter de cette version, par défaut, les applications ne peuvent pas s’exécuter en arrière-plan sans consentement explicite. Microsoft Defender pour point de terminaison devez exécuter son processus démon en arrière-plan. Ce profil de configuration accorde des autorisations de service en arrière-plan pour Microsoft Defender pour point de terminaison. Si vous avez précédemment configuré Microsoft Defender pour point de terminaison via Microsoft Intune, nous vous recommandons de mettre à jour le déploiement avec ce profil de configuration.

Téléchargez background_services.mobileconfig à partir du référentiel GitHub.

Pour configurer les services en arrière-plan :

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé, puis Create.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

BackgroundServices-prod-macOS-Default-MDE.Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

background_services.mobileconfig.Choisissez un canal de déploiement.

Sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

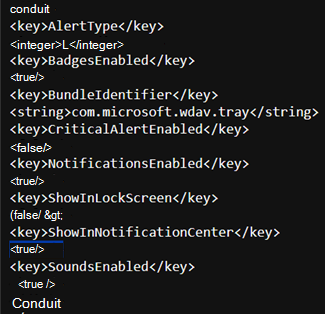

Étape 5 : Notifications

Ce profil permet à Microsoft Defender pour point de terminaison sur macOS et Microsoft AutoUpdate d’afficher des notifications dans l’interface utilisateur.

Téléchargez notif.mobileconfig à partir du référentiel GitHub.

Pour désactiver les notifications pour les utilisateurs finaux, vous pouvez modifier Afficher NotificationCenter de true à false dans notif.mobileconfig.

Pour configurer les notifications :

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé.

Sélectionnez Créer.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

BackgroundServices-prod-macOS-Default-MDE.Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

Notif.mobileconfig.Choisissez un canal de déploiement , puis sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Étape 6 : Paramètres d’accessibilité

Ce profil permet aux Microsoft Defender pour point de terminaison sur macOS d’accéder aux paramètres d’accessibilité sur Apple macOS High Sierra (10.13.6) et versions ultérieures.

Téléchargez accessibility.mobileconfig à partir du référentiel GitHub.

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé.

Sélectionnez Créer.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

Accessibility-prod-macOS-Default-MDE.Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

Accessibility.mobileconfig.Choisissez un canal de déploiement.

Sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Étape 7 : Autorisations Bluetooth

Attention

macOS 14 (Sonoma) contient de nouvelles améliorations en matière de confidentialité. À compter de cette version, par défaut, les applications ne peuvent pas accéder au Bluetooth sans consentement explicite. Microsoft Defender pour point de terminaison l’utilise si vous configurez des stratégies Bluetooth pour Device Control.

Téléchargez bluetooth.mobileconfig à partir du référentiel GitHub et utilisez le même flux de travail que pour les paramètres d’accessibilité ci-dessus pour activer l’accès Bluetooth.

Remarque

Bluetooth accordé via le profil de configuration MDM Apple n’est pas répercuté dans Paramètres système => Confidentialité & Sécurité => Bluetooth.

Étape 8 : Mise à jour automatique Microsoft

Ce profil est utilisé pour mettre à jour le Microsoft Defender pour point de terminaison sur macOS via Microsoft AutoUpdate (MAU). Si vous déployez Microsoft Defender pour point de terminaison sur macOS, vous avez la possibilité d’obtenir une version mise à jour de l’application (Mise à jour de la plateforme) qui se trouve dans les différents canaux mentionnés ici :

- Bêta (Insiders-Fast)

- Canal actuel (préversion, Insiders-Slow)

- Canal actuel (production)

Pour plus d’informations, consultez Déployer des mises à jour pour Microsoft Defender pour point de terminaison sur macOS.

Téléchargez AutoUpdate2.mobileconfig à partir du référentiel GitHub.

Remarque

L’exemple AutoUpdate2.mobileconfig du référentiel GitHub a la valeur Canal actuel (production).

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé.

Sélectionnez Créer.

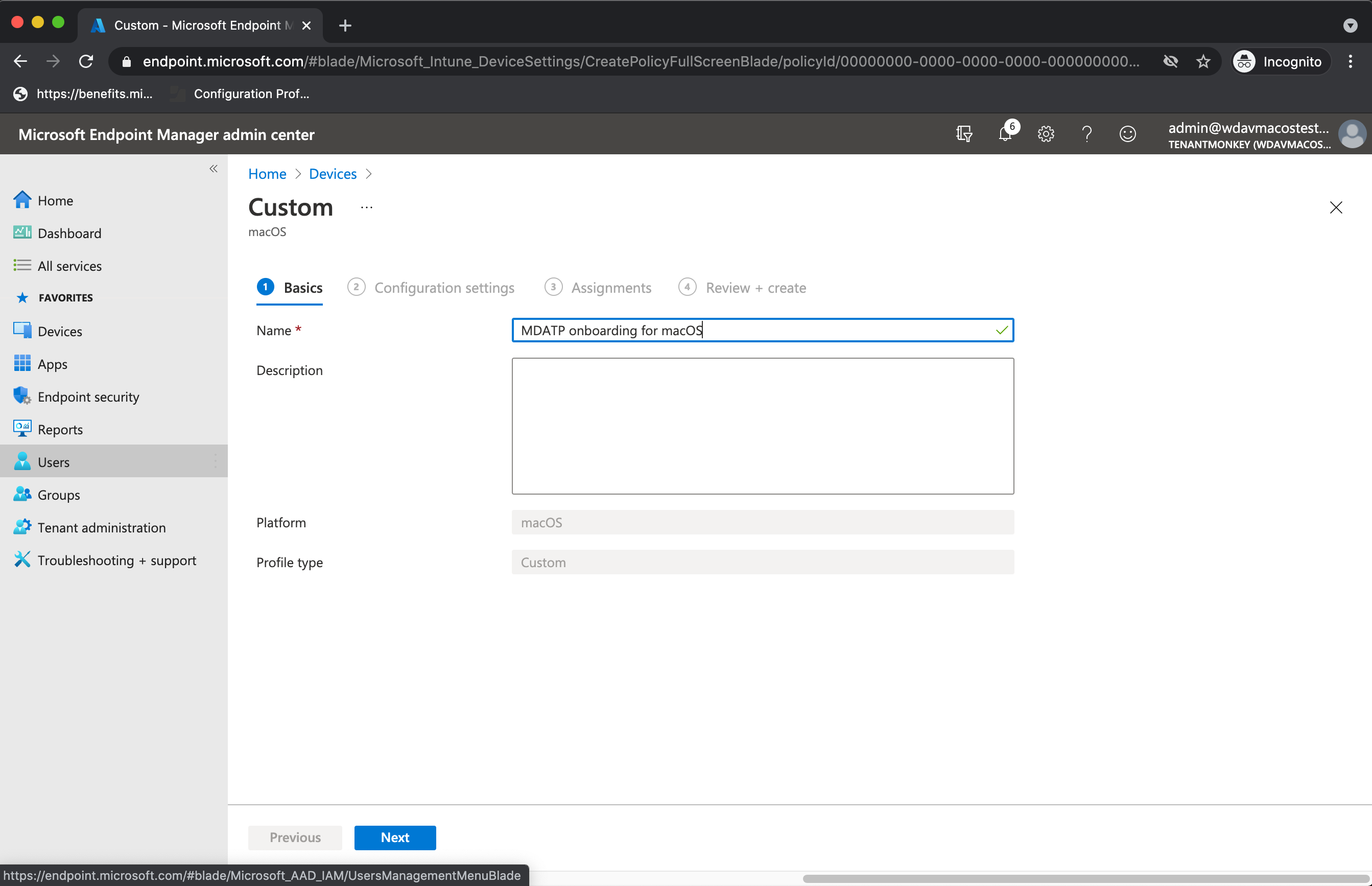

Sous l’onglet Informations de base , nommez le profil. Par exemple,

MDATP onboarding for MacOSpuis sélectionnez Suivant.Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

com.microsoft.autoupdate2.mobileconfig.Choisissez un canal de déploiement.

Sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Étape 9 : Microsoft Defender pour point de terminaison paramètres de configuration

Dans cette étape, nous passons sur Préférences qui vous permettent de configurer des stratégies anti-programme malveillant et EDR à l’aide de Microsoft Defender XDR portail (https://security.microsoft.com) ou Microsoft Intune (https://intune.microsoft.com).

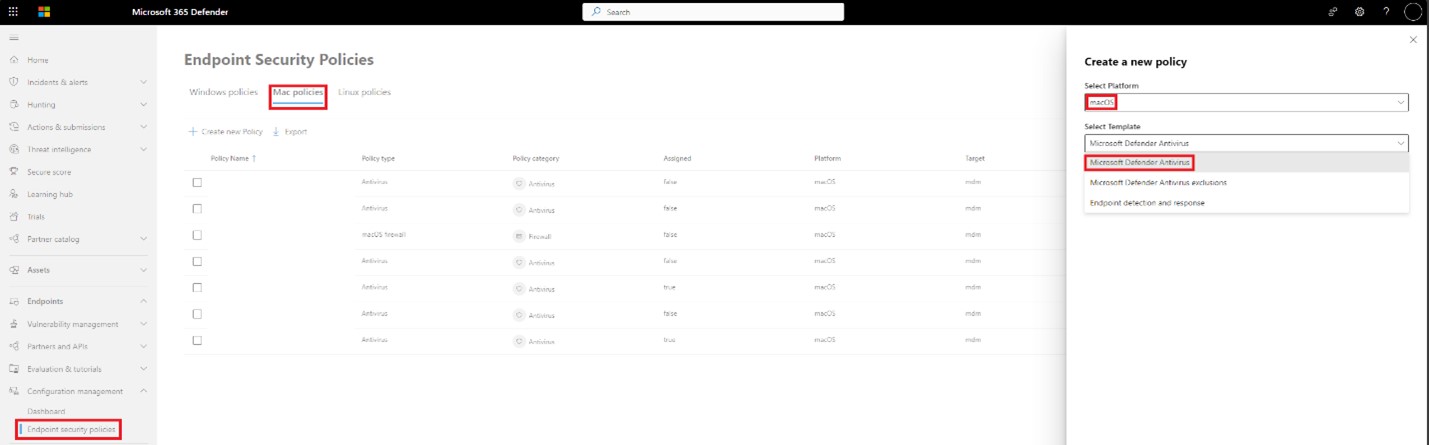

9a. Définir des stratégies à l’aide du portail Microsoft Defender

Consultez Configurer Microsoft Defender pour point de terminaison dans Intune avant de définir les stratégies de sécurité à l’aide de Microsoft Defender pour point de terminaison Gestion des paramètres de sécurité.

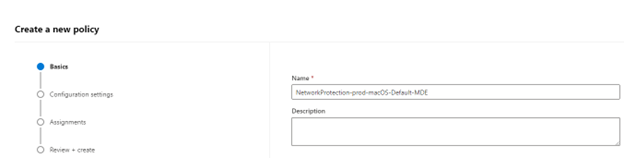

Dans le portail Microsoft Defender, accédez à Gestion de la configuration Stratégies de sécurité des>points> de terminaisonStratégies> Mac Create nouvelle stratégie.

Sous Sélectionner la plateforme, sélectionnez macOS.

Sous Sélectionner un modèle, choisissez un modèle, puis Create Stratégie.

Spécifiez un nom et une description pour la stratégie, puis sélectionnez Suivant.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Pour plus d’informations sur la gestion des paramètres de sécurité, consultez :

- Gérer les Microsoft Defender pour point de terminaison sur les appareils avec Microsoft Intune

- Gérer les paramètres de sécurité pour Windows, macOS et Linux en mode natif dans Defender pour point de terminaison

Importante

Les stratégies définies via Intune sont prioritaires sur la gestion des paramètres de sécurité Microsoft Defender pour point de terminaison.

Définir des stratégies à l’aide de Microsoft Intune

Vous pouvez gérer les paramètres de sécurité pour Microsoft Defender pour point de terminaison sur macOS sous Définir les préférences dans Microsoft Intune.

Pour plus d’informations, consultez Définir les préférences pour Microsoft Defender pour point de terminaison sur Mac.

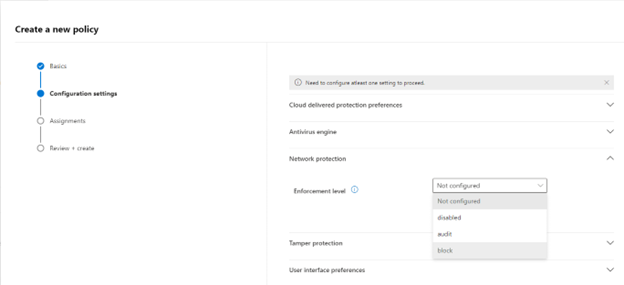

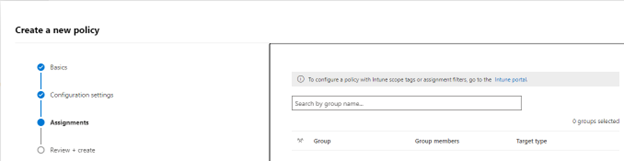

Étape 10 : Protection réseau pour Microsoft Defender pour point de terminaison sur macOS

Dans le portail Microsoft Defender :

Accédez à Gestion de la configuration Stratégies de sécurité des>points> de terminaisonStratégies> Mac Create nouvelle stratégie.

Sous Sélectionner la plateforme, sélectionnez macOS.

Sous Sélectionner un modèle, sélectionnez antivirus Microsoft Defender, puis Create Stratégie.

Sous l’onglet Informations de base , entrez le Nom et la Description de la stratégie. Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , sous Protection réseau, sélectionnez un niveau d’application. Sélectionnez Suivant.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue la stratégie dans Vérifier+Create, puis sélectionnez Enregistrer.

Conseil

Vous pouvez également configurer la protection réseau en ajoutant les informations de Protection réseau pour empêcher les connexions macOS aux sites incorrects au .mobileconig de l’étape 8.

Étape 11 : Contrôle d’appareil pour Microsoft Defender pour point de terminaison sur macOS

Pour définir le contrôle d’appareil pour Microsoft Defender pour point de terminaison sur macOS, suivez les étapes décrites dans :

Étape 12 : Protection contre la perte de données (DLP) pour le point de terminaison

Pour définir la protection contre la perte de données (DLP) de Purview pour le point de terminaison sur macOS, suivez les étapes décrites dans Intégrer et désintégrer des appareils macOS dans des solutions de conformité à l’aide de Microsoft Intune.

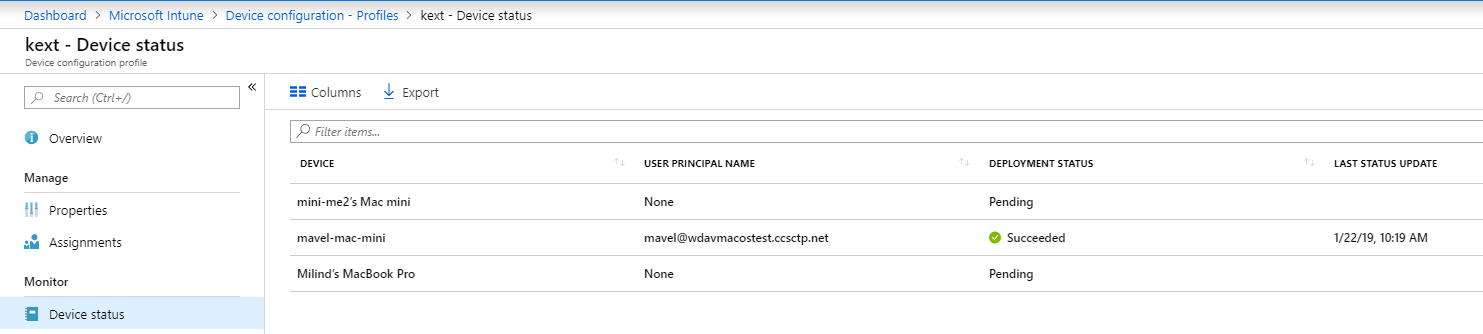

Étape 13 : Vérifier status de PList (.mobileconfig)

Une fois la configuration du profil terminée, vous serez en mesure de passer en revue les status des stratégies.

Afficher l’état

Une fois que les modifications Intune sont propagées aux appareils inscrits, vous pouvez les voir sous Surveiller> lesstatus :

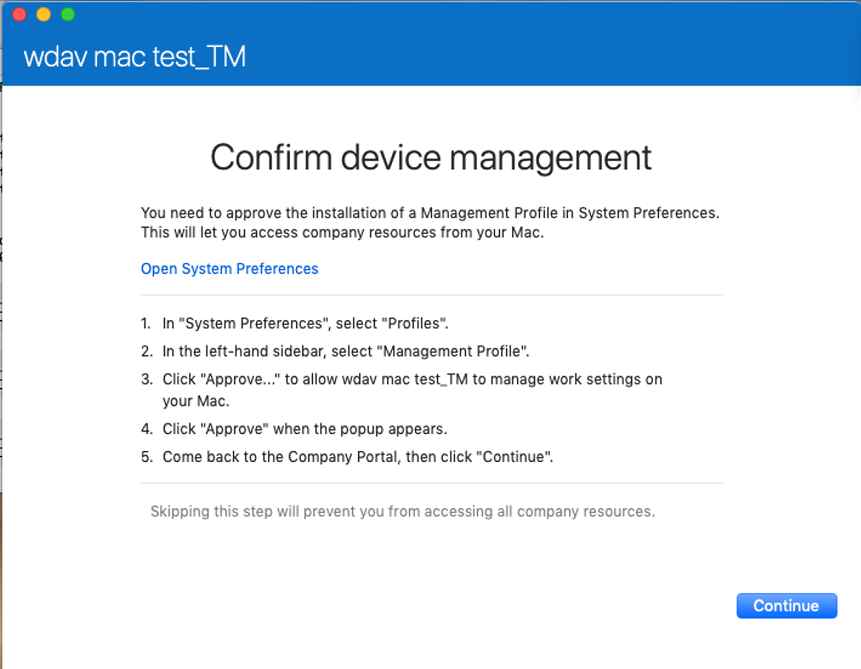

Configuration de l’appareil client

Une installation Portail d'entreprise standard suffit pour un appareil Mac.

Confirmez la gestion des appareils.

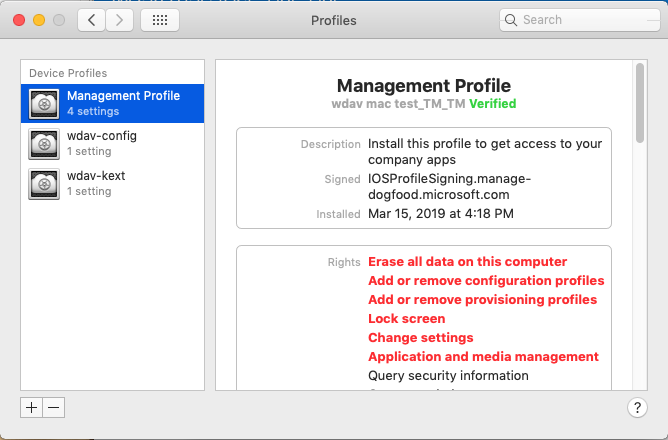

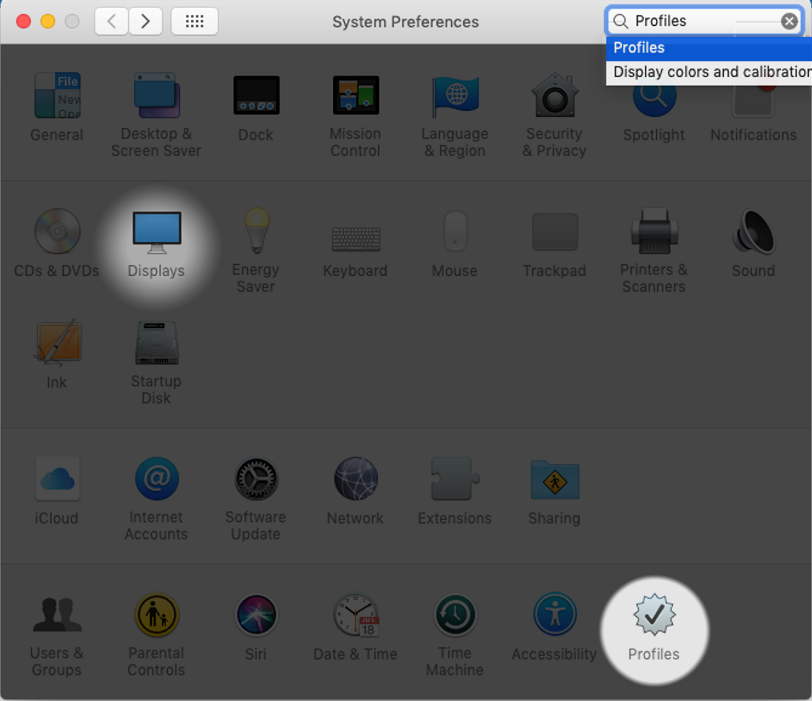

Sélectionnez Ouvrir les préférences système, recherchez Profil de gestion dans la liste, puis sélectionnez Approuver.... Votre profil de gestion s’affiche sous la forme Vérifié :

Sélectionnez Continuer et terminez l’inscription.

Vous pouvez maintenant inscrire d’autres appareils. Vous pouvez également les inscrire ultérieurement, après avoir terminé l’approvisionnement des packages de configuration système et d’application.

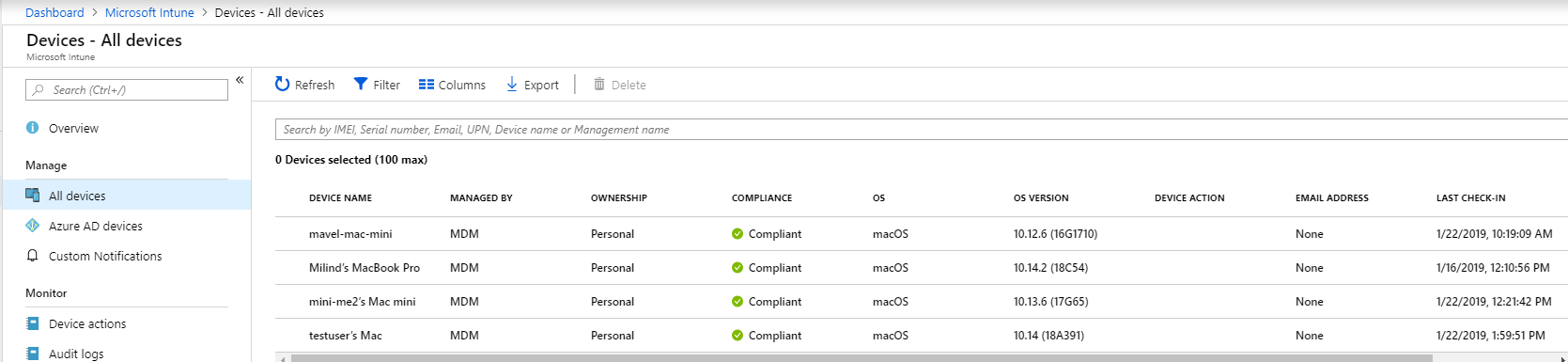

Dans Intune, ouvrez Gérer les>appareils>Tous les appareils. Ici, vous pouvez voir votre appareil parmi les répertoriés :

Vérifier l’état de l’appareil client

Une fois les profils de configuration déployés sur vos appareils, ouvrezProfilsde préférences> système sur votre appareil Mac.

Vérifiez que les profils de configuration suivants sont présents et installés. Le profil de gestion doit être le profil système Intune. Wdav-config et wdav-kext sont des profils de configuration système qui ont été ajoutés dans Intune :

Vous devriez également voir l’icône Microsoft Defender pour point de terminaison dans le coin supérieur droit.

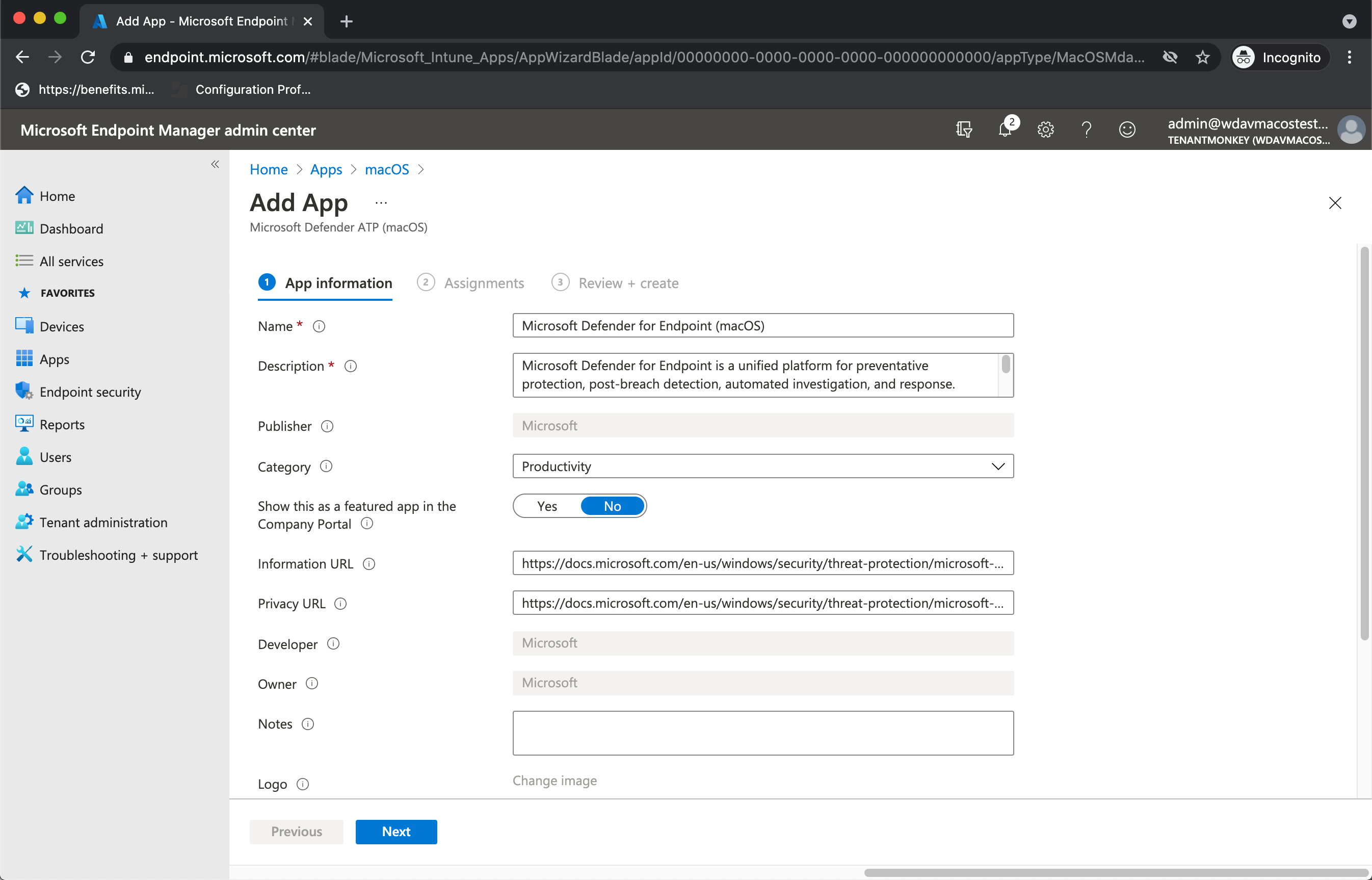

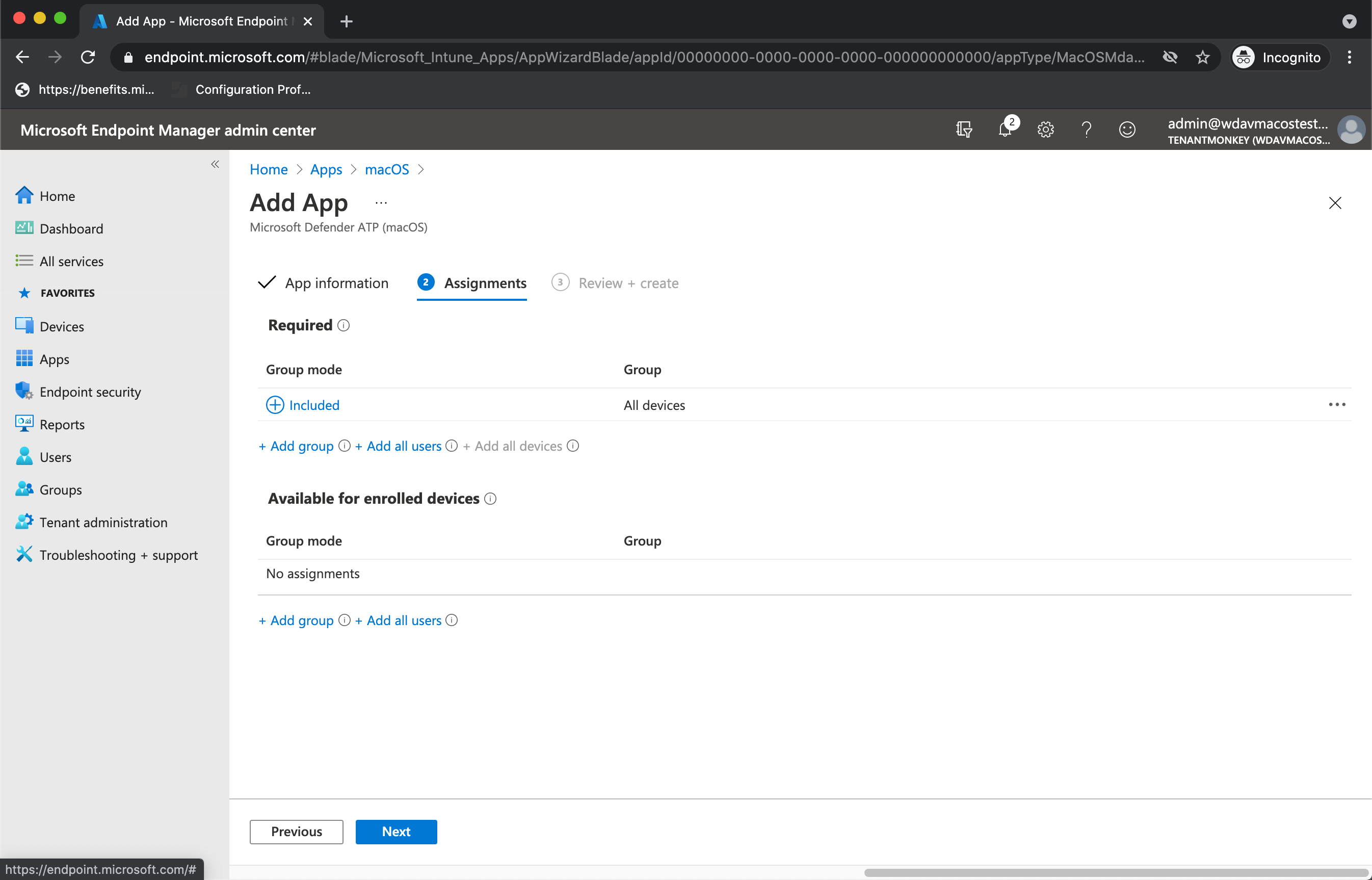

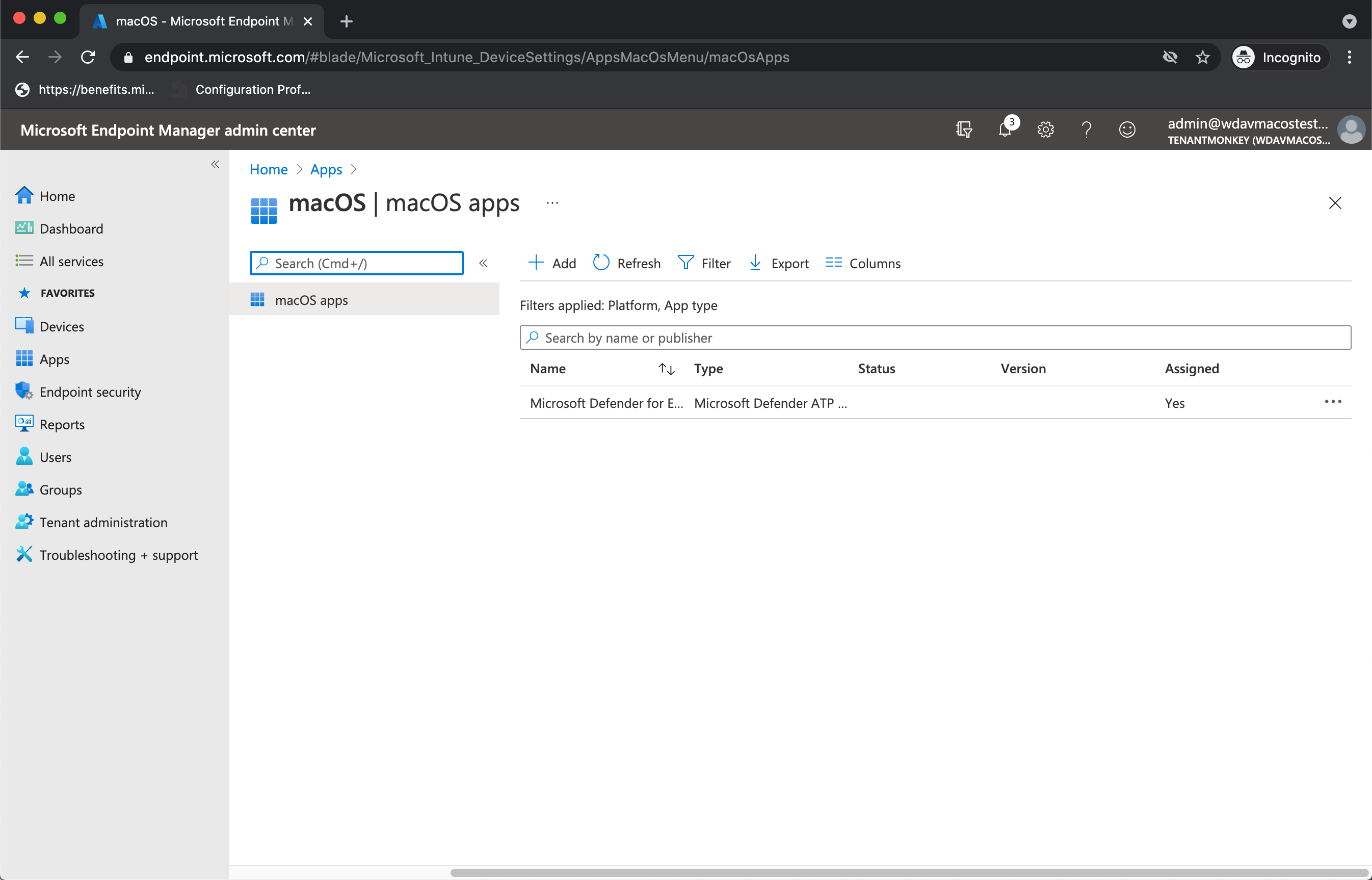

Étape 14 : Publier l’application

Cette étape permet de déployer Microsoft Defender pour point de terminaison sur des machines inscrites.

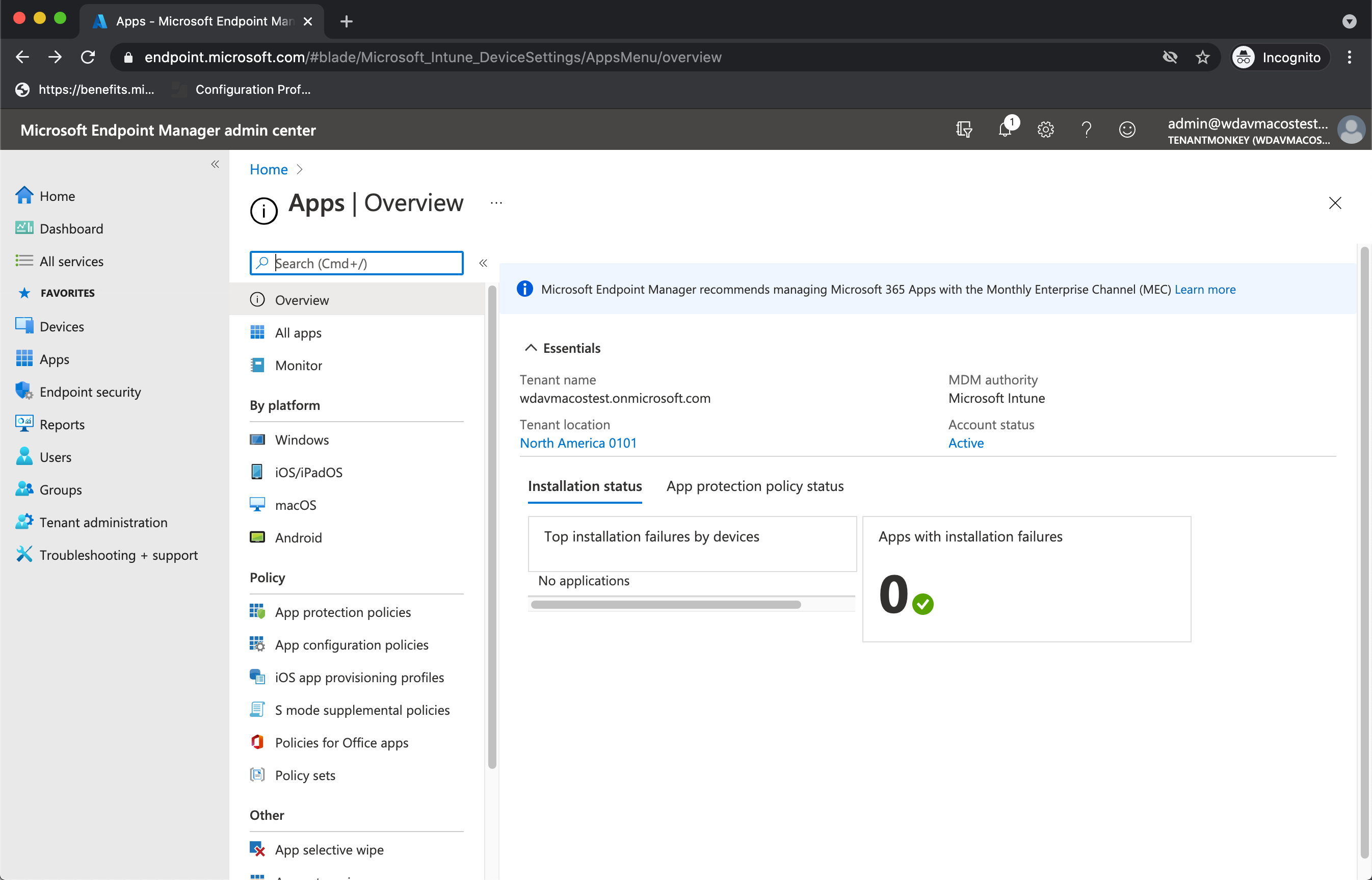

Dans le Centre d’administration Microsoft Intune, ouvrez Applications.

Sélectionnez Par plateforme>macOS>Ajouter.

Sous Type d’application, sélectionnez macOS. Sélectionnez Sélectionner.

Dans les informations de l’application, conservez les valeurs par défaut et sélectionnez Suivant.

Dans l’onglet Affectations, sélectionnez Suivant.

Passez en revue et Create. Vous pouvez consulter la page Applications>par plateforme>macOS pour l’afficher dans la liste de toutes les applications.

Pour plus d’informations, consultez Ajouter des Microsoft Defender pour point de terminaison à des appareils macOS à l’aide de Microsoft Intune.

Importante

Vous devez créer et déployer les profils de configuration dans l’ordre ci-dessus (étape 1 à 13) pour une configuration système réussie.

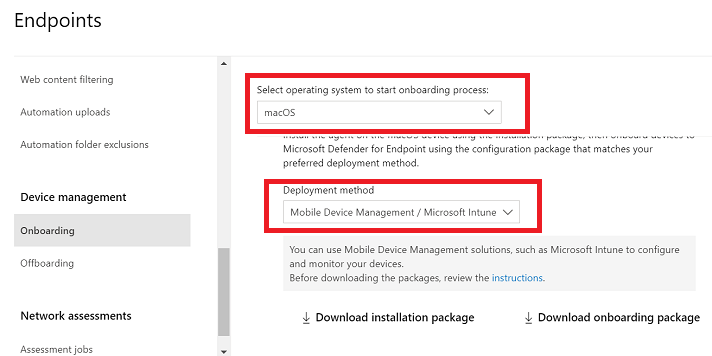

Étape 15 : Télécharger le package d’intégration

Pour télécharger les packages d’intégration à partir du portail Microsoft 365 Defender :

Dans le portail Microsoft 365 Defender, accédez à Paramètres Points>de terminaison> Intégrationde la gestion des appareils>.

Définissez le système d’exploitation sur macOS et la méthode de déploiement sur Mobile Gestion des appareils/Microsoft Intune.

Sélectionnez Télécharger le package d’intégration. Enregistrez-le en tant que WindowsDefenderATPOnboardingPackage.zip dans le même répertoire.

Extrayez le contenu du fichier .zip :

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

Étape 16 : Déployer le package d’intégration

Ce profil contient des informations de licence pour Microsoft Defender pour point de terminaison.

Pour déployer le package d’intégration :

Sous Profils de configuration, sélectionnez Create Profil.

Sous Plateforme, sélectionnez macOS.

Sous Type de profil , sélectionnez Modèles.

Sous Nom du modèle, sélectionnez Personnalisé.

Sélectionnez Créer.

Sous l’onglet Informations de base , nommez le profil. Par exemple :

Autoupdate-prod-macOS-Default-MDE. Sélectionnez Suivant.Sous l’onglet Paramètres de configuration , entrez un nom de profil de configuration personnalisé . Par exemple :

Autoupdate.mobileconfig.Choisissez un canal de déploiement.

Sélectionnez Suivant.

Sélectionnez un fichier de profil de configuration.

Sous l’onglet Affectations , attribuez le profil à un groupe où se trouvent les appareils et/ou les utilisateurs macOS, ou Tous les utilisateurs et tous les appareils.

Passez en revue le profil de configuration. Sélectionnez Créer.

Ouvrez Profilsde configurationdes appareils> pour voir le profil créé.

Étape 17 : Vérifier la détection anti-programme malveillant

Consultez l’article suivant pour effectuer un test de détection anti-programme malveillant : Test de détection antivirus pour vérifier l’intégration et les services de création de rapports de l’appareil

Étape 18 : Vérification de la détection EDR

Consultez l’article suivant pour tester une révision de détection EDR : Test de détection EDR pour vérifier l’intégration des appareils et reporting Services

Résolution des problèmes

Problème : aucune licence trouvée.

Solution : suivez les étapes décrites dans cet article pour créer un profil d’appareil à l’aide de WindowsDefenderATPOnboarding.xml.

Problèmes d’installation de journalisation

Consultez Problèmes d’installation de journalisation pour plus d’informations sur la façon de trouver le journal généré automatiquement créé par le programme d’installation, lorsqu’une erreur se produit.

Pour plus d’informations sur les procédures de résolution des problèmes, consultez :

- Résoudre les problèmes d’extension système dans Microsoft Defender pour point de terminaison sur macOS

- Résoudre les problèmes d’installation de Microsoft Defender pour point de terminaison sur macOS

- Résoudre les problèmes de licence pour Microsoft Defender pour point de terminaison sur macOS

- Résoudre les problèmes de connectivité cloud pour Microsoft Defender pour point de terminaison sur macOS

- Résoudre les problèmes de performances pour Microsoft Defender pour point de terminaison sur macOS

Désinstallation

Pour plus d’informations sur la suppression d’Microsoft Defender pour point de terminaison sur macOS des appareils clients, consultez Désinstallation.

Contenu recommandé

Découvrez comment ajouter des Microsoft Defender pour point de terminaison aux appareils macOS à l’aide de Microsoft Intune.

Exemples de stratégies de contrôle d’appareil pour Intune

Découvrez comment utiliser des stratégies de contrôle d’appareil à l’aide d’exemples qui peuvent être utilisés avec Intune.

configurer Microsoft Defender pour point de terminaison sur les fonctionnalités iOS

Décrit comment déployer Microsoft Defender pour point de terminaison sur les fonctionnalités iOS.

Déployer Microsoft Defender pour point de terminaison sur iOS avec Microsoft Intune

Décrit comment déployer Microsoft Defender pour point de terminaison sur iOS à l’aide d’une application.

Configurer Microsoft Defender pour point de terminaison dans Microsoft Intune

Décrit la connexion à Defender pour point de terminaison, l’intégration des appareils, l’attribution de la conformité pour les niveaux de risque et les stratégies d’accès conditionnel.

Résoudre les problèmes et trouver des réponses aux questions fréquentes (FAQ) sur Microsoft Defender pour point de terminaison sur iOS

Résolution des problèmes et FAQ : Microsoft Defender pour point de terminaison sur iOS.

Configurer Microsoft Defender pour point de terminaison pour des fonctionnalités Android

Décrit comment configurer Microsoft Defender pour point de terminaison sur Android.

Gérer Defender pour point de terminaison sur des appareils Android dans Intune - Azure

Configurez la protection web Microsoft Defender pour point de terminaison sur les appareils Android managés par Microsoft Intune.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour