Tutoriel : configurer Vault Platform pour l’attribution automatique d’utilisateurs

Ce tutoriel décrit les étapes à effectuer dans Vault Platform et Microsoft Entra ID pour configurer l’approvisionnement automatique d’utilisateurs. Une fois configuré, le service d’approvisionnement Microsoft Entra ID approvisionne et désapprovisionne automatiquement les utilisateurs sur Vault Platform. Pour découvrir les informations importantes sur ce que fait ce service, comment il fonctionne et consulter le forum aux questions, reportez-vous à l’article Automatiser l’approvisionnement et le désapprovisionnement d’utilisateurs dans les applications SaaS avec Microsoft Entra ID.

Fonctionnalités prises en charge

- Créer des utilisateurs dans Vault Platform.

- Supprimer des utilisateurs dans Vault Platform quand ils ne nécessitent plus d’accès.

- Garder les attributs utilisateur synchronisés entre Microsoft Entra ID et Vault Platform.

- Authentification unique auprès de Vault Platform (recommandé).

Prérequis

Le scénario décrit dans ce tutoriel part du principe que vous disposez des prérequis suivants :

- Un locataire Microsoft Entra

- L’un des rôles suivants : Administrateur d’application, Administrateur d’application cloud ou Propriétaire d’application.

- Un compte d’administrateur avec Vault Platform.

Étape 1 : Planifier votre déploiement de l’approvisionnement

- En savoir plus sur le fonctionnement du service d’approvisionnement.

- Déterminez qui sera dans l’étendue pour l’approvisionnement.

- Déterminez les données à mapper entre Microsoft Entra ID et Vault Platform.

Étape 2 : configurer Vault Platform pour prendre en charge l’approvisionnement avec Microsoft Entra ID

Contactez le support de Vault Platform pour configurer Vault Platform afin de prendre en charge le provisionnement avec Microsoft Entra ID.

1. Authentification

Accédez à Vault Platform, connectez-vous avec votre adresse e-mail et votre mot de passe (méthode de connexion initiale), puis accédez à la page Administration >Authentification.

Dans cet emplacement, commencez par remplacer la liste déroulante de méthode de connexion par Fournisseur d’identité – Azure – SAML

En utilisant les détails de la page d’instructions de configuration SAML, entrez les informations suivantes :

- L’URI de l’émetteur doit être défini sur

vaultplatform - L’URL de SSO doit être définie sur la valeur de l’URL de connexion

- Téléchargez le fichier Certificat (Base64), ouvrez-le dans un éditeur de texte et copiez son contenu (notamment les marqueurs

-----BEGIN/END CERTIFICATE-----) dans le champ de texte Certificat

2. Intégration des données

Accédez ensuite à Administration > Intégration de données dans Vault Platform

- Pour Intégration de données, sélectionnez

Azure. - Pour Méthode de fourniture de l’emplacement du secret SCIM, définissez

bearer. - Pour Secret, définissez une chaîne complexe, similaire à un mot de passe fort. Gardez cette chaîne sécurisée, car elle sera utilisée ultérieurement à l’Étape 5

- Activez Définir comme fournisseur SCIM actif.

Étape 3 : ajouter Vault Platform à partir de la galerie d’applications Microsoft Entra

Ajouter Vault Platform à partir de la galerie d’applications Microsoft Entra pour commencer à gérer le provisionnement pour Vault Platform. Si vous avez déjà configuré Vault Platform pour l’authentification unique (SSO), vous pouvez utiliser la même application. Toutefois, il est recommandé de créer une application distincte lors du test initial de l’intégration. En savoir plus sur l’ajout d’une application à partir de la galerie ici.

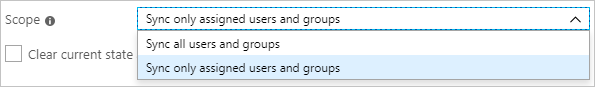

Étape 4 : Définir qui sera dans l’étendue pour l’approvisionnement

Le service de provisionnement Microsoft Entra vous permet de déterminer qui sera provisionné en fonction de l’attribution à l’application et/ou en fonction des attributs de l’utilisateur. Si vous choisissez de définir l’étendue du provisionnement pour votre application en fonction de l’attribution, vous pouvez utiliser les étapes suivantes pour affecter des utilisateurs à l’application. Si vous choisissez de définir l’étendue de l’approvisionnement en fonction uniquement des attributs de l’utilisateur ou du groupe, vous pouvez utiliser un filtre d’étendue comme décrit ici.

Commencez progressivement. Testez avec un petit ensemble d’utilisateurs avant d’effectuer un déploiement général. Lorsque l’étendue de l’approvisionnement est définie sur les utilisateurs attribués, vous pouvez contrôler cela en affectant un ou deux utilisateurs à l’application. Lorsque l’étendue est définie sur tous les utilisateurs, vous pouvez spécifier un filtre d’étendue basé sur l’attribut.

Si vous avez besoin d’autres rôles, vous pouvez mettre à jour le manifeste d’application pour ajouter de nouveaux rôles.

Étape 5 : Configurer l’attribution automatique d’utilisateurs sur Vault Platform

Cette section vous guide à travers les étapes de configuration du service de provisionnement Microsoft Entra pour créer, mettre à jour et désactiver des utilisateurs dans TestApp en fonction des attributions d'utilisateurs et/ou de groupes dans Microsoft Entra ID.

Pour configurer l’attribution automatique d’utilisateurs pour Vault Platform dans Microsoft Entra ID :

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

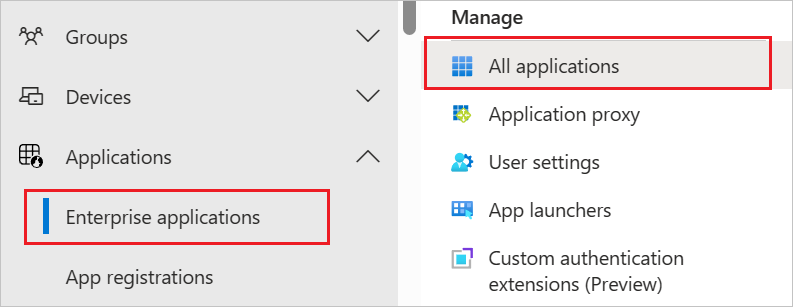

Accédez à Identité>Applications>Applications d’entreprise.

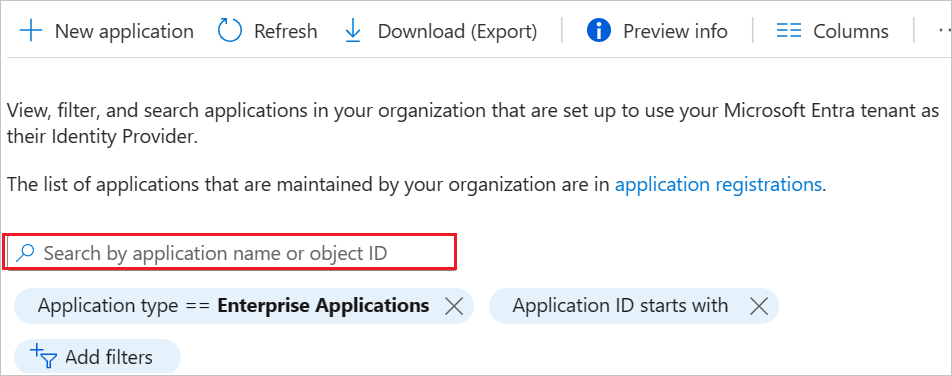

Dans la liste des applications, sélectionnez Vault Platform.

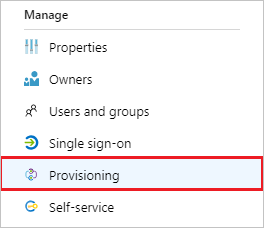

Sélectionnez l’onglet Approvisionnement.

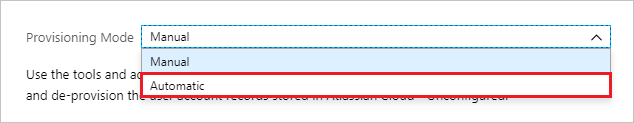

Définissez le Mode d’approvisionnement sur Automatique.

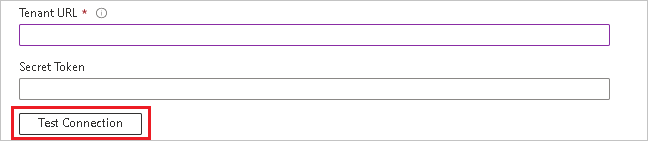

Sous la section Informations d’identification de l’administrateur, entrez l’URL de tenant de Vault Platform (URL avec une structure

https://app.vaultplatform.com/api/scim/${organization-slug}) et le jeton secret (de l’Étape 2.2). Cliquez sur Tester la connexion pour vous assurer que Microsoft Entra ID peut se connecter à Vault Platform. Si la connexion échoue, vérifiez que votre compte Vault Platform dispose des autorisations d’administrateur et réessayez.

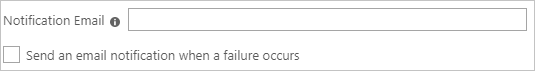

Dans le champ E-mail de notification, entrez l’adresse e-mail de la personne ou du groupe qui doit recevoir les notifications d’erreur de provisionnement et sélectionnez la case à cocher Envoyer une notification par e-mail en cas de défaillance.

Sélectionnez Enregistrer.

Dans la section Mappages, sélectionnez Synchroniser les utilisateurs Microsoft Entra avec Vault Platform.

Dans la section Mappages d’attributs, passez en revue les attributs des utilisateurs qui sont synchronisés entre Microsoft Entra ID et Vault Platform. Les attributs sélectionnés en tant que propriétés de Correspondance sont utilisés afin d’établir une correspondance avec les comptes d’utilisateurs dans Vault Platform pour les opérations de mise à jour. Si vous choisissez de modifier l’attribut cible correspondant, vous devez vérifier que l’API Vault Platform prend en charge le filtrage des utilisateurs en fonction de cet attribut. Cliquez sur le bouton Enregistrer pour valider les modifications.

Attribut Type Pris en charge pour le filtrage Requis par Vault Platform userName String ✓ ✓ externalId String ✓ ✓ active Boolean ✓ displayName String title String ✓ emails[type eq "work"].value String ✓ name.givenName String ✓ name.familyName String ✓ addresses[type eq "work"].locality String ✓ addresses[type eq "work"].country String ✓ urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber String ✓ urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department String ✓ urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager String Pour configurer des filtres d’étendue, reportez-vous aux instructions suivantes fournies dans Approvisionnement d’applications basé sur les attributs avec filtres d’étendue.

Pour activer le service de provisionnement de Microsoft Entra pour Vault Platform, définissez le paramètre État d’approvisionnement sur Activé dans la section Paramètres.

Définissez les utilisateurs que vous souhaitez provisionner pour Vault Platform en choisissant les valeurs souhaitées dans Étendue, dans la section Paramètres.

Lorsque vous êtes prêt à effectuer l’approvisionnement, cliquez sur Enregistrer.

Cette opération démarre le cycle de synchronisation initiale de tous les utilisateurs définis sous Étendue, dans la section Paramètres. L'exécution du cycle initial prend plus de temps que les cycles suivants, qui se produisent environ toutes les 40 minutes tant que le service de provisionnement Microsoft Entra est en cours d'exécution.

Étape 6 : Surveiller votre déploiement

Une fois que vous avez configuré l’approvisionnement, utilisez les ressources suivantes pour surveiller votre déploiement :

- Utilisez les journaux d’approvisionnement pour déterminer quels utilisateurs ont été configurés avec succès ou échoué.

- Consultez la barre de progression pour afficher l’état du cycle d’approvisionnement et sa progression.

- Si la configuration de l’approvisionnement semble être dans un état non sain, l’application passe en quarantaine. Pour en savoir plus sur les états de quarantaine, cliquez ici.

Plus de ressources

- Gestion de l’approvisionnement de comptes d’utilisateur pour les applications d’entreprise

- Qu’est-ce que l’accès aux applications et l’authentification unique avec Microsoft Entra ID ?