Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Les logiciels et services SAP exécutent probablement des fonctions critiques, telles que RH et ERP, pour votre organisation. Dans le même temps, votre organisation s’appuie sur Microsoft pour différents services Azure, Microsoft 365 et Gouvernance Microsoft Entra ID pour la gestion de l’accès aux applications. Cet article explique comment utiliser Identity Governance pour gérer les identités entre vos applications SAP.

Migrer à partir de SAP Identity Management

Si vous utilisez SAP Identity Management (IDM), vous pouvez migrer les scénarios de gestion des identités de SAP IDM vers Microsoft Entra. Pour plus d’informations, consultez Migrer des scénarios de gestion des identités de SAP IDM vers Microsoft Entra.

Intégrer les identités des ressources humaines dans Microsoft Entra ID

Le tutoriel Plan de déploiement Microsoft Entra pour l’approvisionnement d’utilisateurs avec des applications source et cible SAP montre comment connecter Microsoft Entra avec des sources faisant autorité pour la liste des travailleurs d’une organisation, comme SAP SuccessFactors. Il vous montre également comment utiliser Microsoft Entra pour configurer des identités pour ces travailleurs. Ensuite, vous allez apprendre à utiliser Microsoft Entra pour fournir aux travailleurs l’accès à une ou plusieurs applications SAP, telles que SAP ECC ou SAP S/4HANA.

SuccessFactors

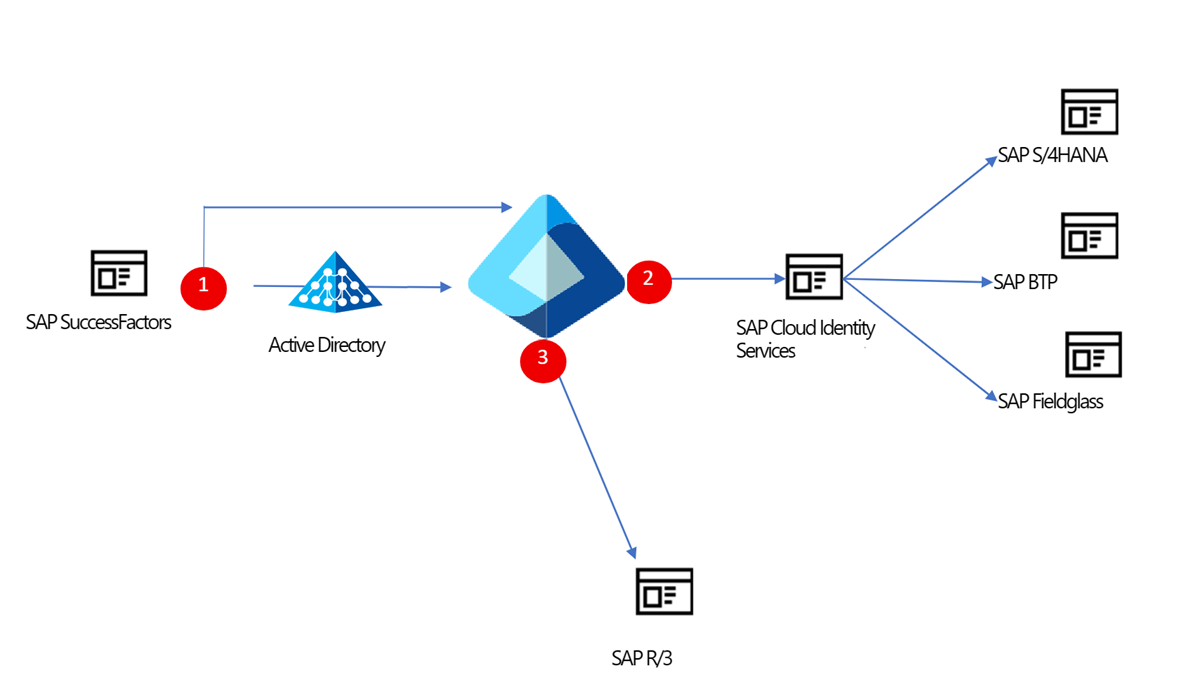

Les clients qui utilisent SAP SuccessFactors peuvent facilement apporter des identités de SuccessFactors dans Microsoft Entra ID ou de SuccessFactors dans Active Directory local à l’aide de connecteurs natifs. Les connecteurs prennent en charge les scénarios suivants :

- Embauche de nouveaux employés : lorsqu’un nouvel employé est ajouté à SuccessFactors, un compte d’utilisateur est automatiquement créé dans Microsoft Entra ID et éventuellement dans Microsoft 365 et d’autres applications SaaS (software as a service) que Microsoft Entra ID prend en charge. Ce processus inclut l'écriture de retour de l'adresse e-mail vers SuccessFactors.

- Mises à jour du profil et des attributs de l’employé : quand le dossier d’un employé est mis à jour dans SuccessFactors (par exemple, le nom, la fonction ou le responsable), le compte d’utilisateur de l’employé est mis à jour automatiquement dans Microsoft Entra ID et éventuellement dans Microsoft 365 et d’autres applications SaaS prises en charge par Microsoft Entra ID.

- Résiliations de contrats d’employés : quand le contrat d’un employé est résilié dans SuccessFactors, son compte d’utilisateur est désactivé automatiquement dans Microsoft Entra ID, et éventuellement dans Microsoft 365 et d’autres applications SaaS prises en charge par Microsoft Entra ID.

- Réembauches d’employés : quand un employé est réembauché dans SuccessFactors, son ancien compte peut être automatiquement réactivé ou réapprovisionné (en fonction de ce que vous préférez) dans Microsoft Entra ID et éventuellement dans Microsoft 365 et d’autres applications SaaS prises en charge par Microsoft Entra ID.

Vous pouvez également réécrire de Microsoft Entra ID vers SAP SuccessFactors.

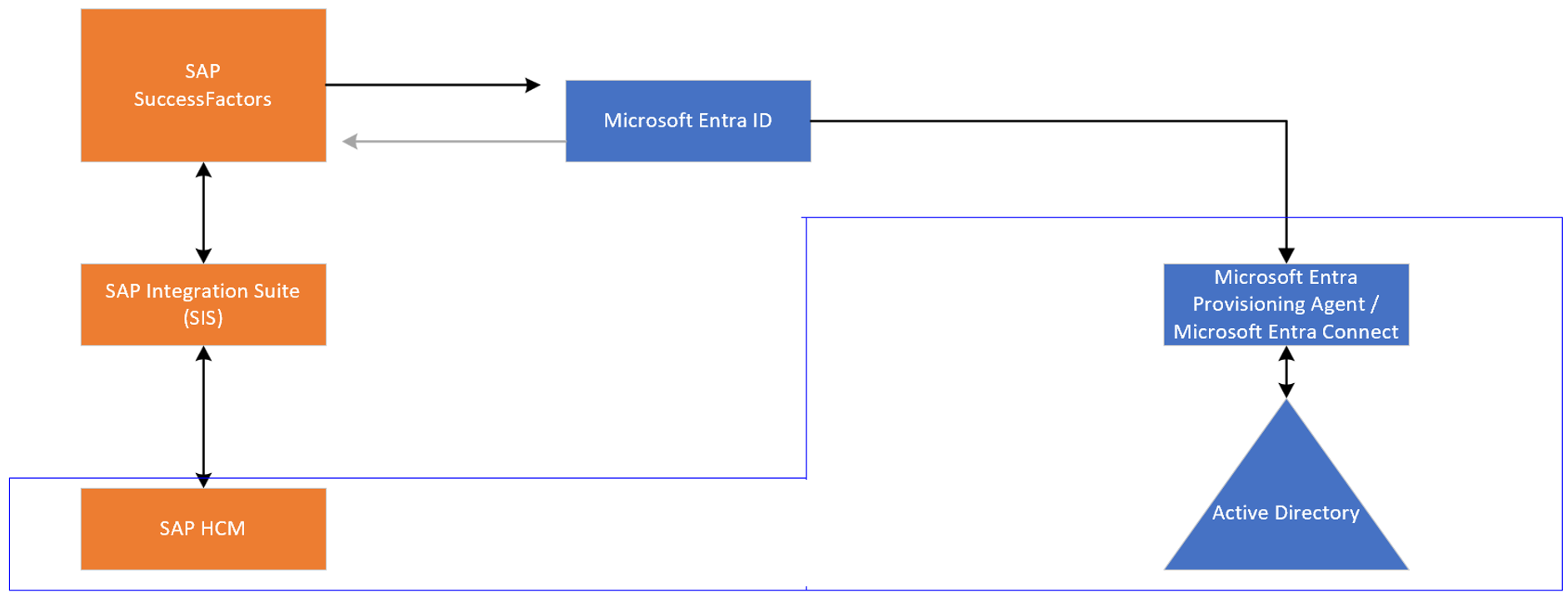

SAP HCM

Les clients qui utilisent toujours SAP Human Capital Management (HCM) peuvent également intégrer des identités dans Microsoft Entra ID. À l’aide de SAP Integration Suite, vous pouvez synchroniser des listes de rôles de travail entre SAP HCM et SAP SuccessFactors. À partir de là, vous pouvez intégrer des identités directement dans Microsoft Entra ID ou les approvisionner dans Active Directory Domain Services, à l’aide des intégrations d’approvisionnement natives mentionnées précédemment.

D'autres options d'intégration pour les organisations qui ont SAP HCM et qui n'ont pas SuccessFactors sont répertoriées dans Répertorier les utilisateurs de SAP human capital management (HCM) vers Microsoft Entra ID.

Fournir l’accès aux applications SAP

En plus des intégrations d’approvisionnement natives qui vous permettent de gérer l’accès à vos applications SAP, Microsoft Entra ID prend en charge un ensemble complet d’intégrations avec ces applications.

Activer l’authentification unique

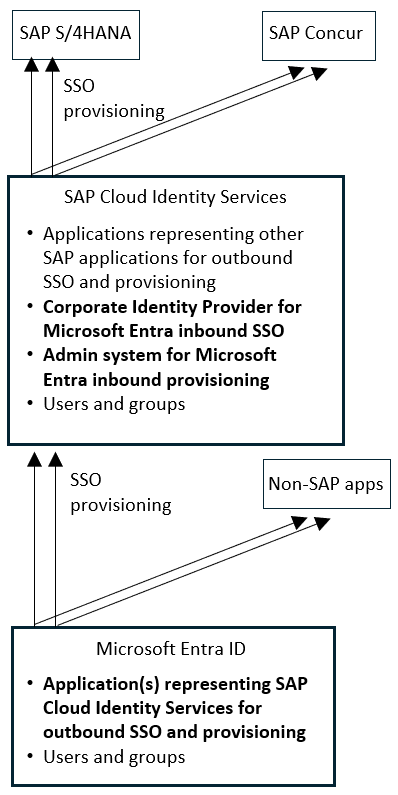

En plus de la configuration de l’approvisionnement pour vos applications SAP, vous pouvez activer le SSO pour celles-ci. Microsoft Entra ID peut servir de fournisseur d’identité et d’autorité d’authentification pour vos applications SAP. Microsoft Entra ID peut s’intégrer à SAP NetWeaver en utilisant SAML ou OAuth. Pour les applications SAP SaaS et modernes, découvrez comment configurer Microsoft Entra ID en tant que fournisseur d’identité d’entreprise pour vos applications SAP via SAP Cloud Identity Services.

Pour plus d’informations sur la configuration de l’authentification unique à partir de Microsoft Entra ID, consultez la documentation et les tutoriels suivants :

- SAP Cloud Identity Services

- SAP SuccessFactors

- SAP Analytics Cloud

- SAP Fiori

- SAP Ariba

- Voyage et dépenses SAP Concur

- SAP Business Technology Platform

- SAP Business ByDesign

- SAP HANA

- SAP Cloud pour le client

- SAP Fieldglass

Consultez également les billets de blog suivants et les ressources SAP :

- SAP GUI MFA avec intégration de Microsoft Entra à SAP Secure Login Service et intégration à Microsoft Entra Private Access

- Gestion de l’accès à SAP BTP

- Configuration d’Azure Application Gateway de l’authentification unique SAML pour les URL SAP publiques et internes

- Authentification unique en utilisant les services de domaine Microsoft Entra et Kerberos

Procédez au provisionnement des identités dans les applications SAP modernes

Une fois que vos utilisateurs se trouvent dans Microsoft Entra ID, vous pouvez approvisionner des comptes dans les différentes applications SaaS et SAP locales auxquelles ils ont besoin d’accéder. Pour les applications SAP prises en charge par SAP Cloud Identity Services, vous pouvez utiliser l’application d’entreprise SAP Cloud Identity Services dans Microsoft Entra ID pour approvisionner des utilisateurs et des groupes de Microsoft Entra dans SAP Cloud Identity Services. Une fois que vous avez apporté toutes les identités dans SAP Cloud Identity Services, vous pouvez utiliser SAP Cloud Identity Services - Identity Provisioning pour approvisionner les comptes à partir de là dans vos applications SAP lorsque nécessaire.

En guise d’autre option, vous pouvez utiliser l’intégration sap Cloud Identity Services - Identity Provisioning pour exporter directement des identités de Microsoft Entra ID vers des applications intégrées SAP Cloud Identity Services. Lorsque vous utilisez SAP Cloud Identity Services – Identity Provisioning pour intégrer les utilisateurs à ces applications, toutes les configurations d’approvisionnement de ces applications sont gérées directement dans SAP. Vous pouvez toujours utiliser l’application d’entreprise dans Microsoft Entra ID pour gérer l’authentification unique et utiliser Microsoft Entra ID comme fournisseur d’identité d’entreprise.

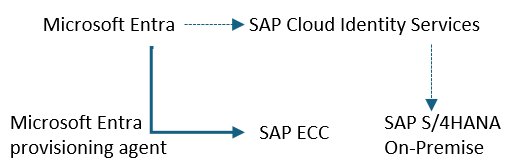

Provisionner des identités dans des systèmes SAP sur site

Une fois que vous avez des utilisateurs dans Microsoft Entra ID, vous pouvez approvisionner ces utilisateurs de Microsoft Entra ID vers SAP Cloud Identity Services ou SAP ECC pour les permettre de se connecter aux applications SAP. Si vous avez SAP S/4HANA On-Premise, approvisionnez les utilisateurs depuis Microsoft Entra ID vers SAP Cloud Identity Directory. SAP Cloud Identity Services approvisionne ensuite les utilisateurs provenant de Microsoft Entra ID qui se trouvent dans SAP Cloud Identity Directory dans les applications SAP en aval vers SAP S/4HANA sur site via le connecteur cloud SAP.

Les clients qui n’ont pas encore fait la transition depuis des applications comme SAP R/3 et SAP ERP Central Component (SAP ECC) vers SAP S/4HANA peuvent toujours s’appuyer sur le service d’approvisionnement Microsoft Entra pour approvisionner des comptes d’utilisateur. Dans SAP R/3 et SAP ECC, vous exposez les interfaces de programmation d’applications métier (BAPI) nécessaires pour créer, mettre à jour et supprimer des utilisateurs. Vous pouvez ensuite utiliser l’agent d’approvisionnement Microsoft Entra léger et le connecteur de services web pour approvisionner des utilisateurs dans des applications telles que SAP ECC.

Vous pouvez également utiliser Microsoft Entra ID pour approvisionner des travailleurs dans Active Directory, ainsi que d'autres systèmes sur site que les services SAP Cloud Identity ne prennent pas en charge pour l'approvisionnement.

Attribuer l’accès via SAP IAG

Outre l’attribution d’utilisateurs à des rôles via des appartenances de groupe configurées via SAP Cloud Identity Services, vous pouvez également intégrer la gestion des droits d’utilisation de Microsoft Entra à SAP Cloud Identity Access Governance (IAG). Cette intégration vous permet d’ajouter des rôles métier SAP IAG en tant que ressources dans les catalogues de gestion des droits d’utilisation. Vous pouvez donc accorder aux utilisateurs l’accès aux applications SAP via des packages d’accès Microsoft Entra. Vous pouvez ensuite automatiser les attributions de rôles dans SAP IAG et les applications SAP en aval, en fonction des approbations dans Microsoft Entra.

Pour plus d’informations, consultez Intégration de Microsoft Entra SAP IAG (Aperçu).

Déclencher des flux de travail personnalisés

Quand un nouvel employé est embauché dans votre organisation, vous devrez peut-être déclencher un flux de travail au sein de vos systèmes locaux SAP pour des tâches supplémentaires au-delà de l’approvisionnement d’utilisateurs. En utilisant l’extensibilité des workflows de cycle de vie Microsoft Entra Logic Apps, ou l’extensibilité de la gestion des droits d’utilisation Microsoft Entra Logic Apps avec le connecteur SAP dans Azure Logic Apps, vous pouvez déclencher des actions personnalisées dans SAP lors de l’embauche d’un nouvel employé.

Vérifier la séparation des tâches

Avec les vérifications de séparation des tâches dans la gestion des droits d’utilisation Microsoft Entra, les clients peuvent désormais s’assurer que les utilisateurs n’ont pas de droits d’accès excessifs :

- Les administrateurs et les gestionnaires d’accès peuvent empêcher les utilisateurs de demander des packages d’accès supplémentaires s’ils sont déjà affectés à d’autres packages d’accès ou s’ils sont membres d’autres groupes incompatibles avec l’accès demandé.

- Les entreprises ayant des exigences réglementaires critiques pour les applications SAP disposent d’une vue unique et cohérente des contrôles d’accès. Ils peuvent ensuite appliquer des contrôles de séparation des tâches sur leurs applications financières et d’autres applications vitales pour l’entreprise, ainsi que les applications intégrées à Microsoft Entra.

- Avec les intégrations de Microsoft Entra à SAP Access Governance, à Pathlock et à d’autres produits partenaires, les clients peuvent tirer parti des vérifications affinées de séparation des tâches et de risques supplémentaires appliquées dans ces produits, avec des packages d’accès dans la Gouvernance Microsoft Entra ID.

Conseils supplémentaires

Pour plus d’informations sur les intégrations SAP à Microsoft Entra ID, consultez la documentation suivante :

- Sécuriser l’accès avec SAP Cloud Identity Services et Microsoft Entra ID

- Sécurité des charges de travail SAP - Microsoft Azure Well-Architected Framework

- Services et partenaires d’intégration pour le déploiement de Microsoft Entra avec des applications SAP

Étapes suivantes

- Plan de déploiement de Microsoft Entra pour l’approvisionnement d’utilisateurs avec des applications source et cible SAP

- Intégrer des identités de SAP SuccessFactors dans Microsoft Entra ID

- Provisionner des comptes dans SAP Cloud Identity Services

- Bien démarrer avec les scénarios d’intégration SAP et Microsoft