Activer Microsoft Defender pour le stockage (classique)

Cet article explique comment activer et configurer Microsoft Defender pour le stockage (classique) sur vos abonnements à l’aide de différents modèles tels que PowerShell, l’API REST et d’autres.

Vous pouvez aussi effectuer une mise à niveau vers le nouveau plan Microsoft Defender pour le stockage et utiliser des fonctionnalités de sécurité avancées, notamment l’analyse des programmes malveillants et la détection des menaces de données sensibles. Bénéficiez d’une structure tarifaire plus prévisible et plus granulaire qui facture par compte de stockage, avec des coûts supplémentaires pour les transactions à volume élevé. Ce nouveau plan tarifaire comprend également toutes les nouvelles fonctionnalités et détections en matière de sécurité.

Notes

Si vous utilisez Defender pour le stockage (classique) avec la tarification par transaction ou par compte de stockage, vous devez migrer vers le nouveau plan Defender pour le stockage pour accéder à ces fonctionnalités et à cette tarification. En savoir plus sur la migration vers le nouveau plan Defender pour le stockage.

Microsoft Defender pour le stockage est une couche de sécurité intelligente native Azure qui détecte les tentatives d’accès ou d’exploitation inhabituelles et potentiellement dangereuses de vos comptes de stockage. Il utilise des fonctionnalités avancées de détection des menaces et des données Microsoft Threat Intelligence pour fournir des alertes de sécurité contextuelles. Ces alertes comprennent également des étapes pour atténuer les menaces détectées et empêcher les futures attaques.

Microsoft Defender pour le stockage analyse en continu les transactions des services Stockage Blob Azure, Azure Data Lake Storage et Azure Files. Quand des activités potentiellement malveillantes sont détectées, des alertes de sécurité sont générées. Les alertes s’affichent dans Microsoft Defender pour le cloud avec les détails de l’activité suspecte, les étapes d’investigation, les actions correctives et les recommandations de sécurité.

L’analyse des données de télémétrie du Stockage Blob Azure comprend des opérations de type Get Blob, Put Blob, Get Container ACL, List Blobs et Get Blob Properties. Voici des exemples de types d’opération pour l’analyse des données Azure Files : Get File, Create File, List Files, Get File Properties et Put Range.

Defender pour le stockage classique n’accède pas aux données de compte de stockage et n’affecte pas ses performances.

En savoir plus sur les avantages, les fonctionnalités et les limitations de Defender pour le stockage. Vous pouvez également en savoir plus sur Defender pour le stockage en regardant l’épisode sur Defender pour le stockage de la série de vidéos Defender pour le cloud sur le terrain.

Disponibilité

| Aspect | Détails |

|---|---|

| État de sortie : | Disponibilité générale |

| Prix : | Microsoft Defender pour le stockage est facturé comme indiqué dans les détails de tarification et dans les plans Defender dans le Portail Azure |

| Types de stockage protégés : | Stockage Blob (Standard/Premium StorageV2, Blobs de blocs) Azure Files (sur l’API REST et SMB) Azure Data Lake Storage Gen2 (Comptes Standard/Premium avec des espaces de noms hiérarchiques activés) |

| Clouds : |

Configurer Microsoft Defender pour le stockage (classique)

Configurer la tarification par transaction pour un abonnement

Pour la tarification Defender pour stockage par transaction, il est recommandé de configurer Defender pour stockage pour chaque abonnement afin que tous les comptes de stockage existants et nouveaux soient protégés. Si vous souhaitez protéger uniquement des comptes spécifiques, configurez Defender pour stockage pour chaque compte.

Vous pouvez configurer Microsoft Defender pour le stockage sur vos abonnements de plusieurs manières :

Modèle Terraform

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction via un modèle Terraform, ajoutez cet extrait de code à votre modèle avec votre ID d’abonnement comme valeur parent_id :

resource "azapi_resource" "symbolicname" {

type = "Microsoft.Security/pricings@2022-03-01"

name = "StorageAccounts"

parent_id = "<subscriptionId>"

body = jsonencode({

properties = {

pricingTier = "Standard"

subPlan = "PerTransaction"

}

})

}

Pour désactiver le plan, définissez la valeur de propriété pricingTier sur Free et supprimez la propriété subPlan.

En savoir plus sur la référence AzAPI du modèle ARM.

Modèle Bicep

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction à l’aide de Bicep, ajoutez les éléments suivants à votre modèle Bicep :

resource symbolicname 'Microsoft.Security/pricings@2022-03-01' = {

name: 'StorageAccounts'

properties: {

pricingTier: 'Standard'

subPlan: 'PerTransaction'

}

}

Pour désactiver le plan, définissez la valeur de propriété pricingTier sur Free et supprimez la propriété subPlan.

En savoir plus sur la référence AzAPI du modèle Bicep.

Modèle ARM

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction via un modèle ARM, ajoutez cet extrait de code JSON à la section ressources de votre modèle ARM :

{

"type": "Microsoft.Security/pricings",

"apiVersion": "2022-03-01",

"name": "StorageAccounts",

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Pour désactiver le plan, définissez la valeur de propriété pricingTier sur Free et supprimez la propriété subPlan.

En savoir plus sur la référence AzAPI du modèle ARM.

PowerShell

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction à l’aide de PowerShell :

Installez le module Azure Az PowerShell le cas échéant.

Utilisez la cmdlet

Connect-AzAccountpour vous connecter à votre compte Azure. En savoir plus sur la connexion à Azure avec Azure PowerShell.Utilisez ces commandes pour inscrire votre abonnement au fournisseur de ressources Microsoft Defender pour le cloud :

Set-AzContext -Subscription <subscriptionId> Register-AzResourceProvider -ProviderNamespace 'Microsoft.Security'Remplacez

<subscriptionId>par votre ID d’abonnement.Activez Microsoft Defender pour le stockage pour votre abonnement avec la cmdlet

Set-AzSecurityPricing:Set-AzSecurityPricing -Name "StorageAccounts" -PricingTier "Standard"

Conseil

Vous pouvez utiliser GetAzSecurityPricing (Az_Security) pour afficher l’ensemble des plans Defender pour le cloud qui sont activés pour l’abonnement.

Pour désactiver le plan, définissez la valeur de propriété -PricingTier sur Free.

En savoir plus sur l’utilisation de PowerShell avec Microsoft Defender pour le cloud.

Azure CLI

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction à l’aide de Azure CLI :

Installez l’interface Azure CLI le cas échéant.

Utilisez la commande

az loginpour vous connecter à votre compte Azure. En savoir plus sur la connexion à Azure avec l’interface Azure CLI.Utilisez ces commandes pour définir l’ID et le nom de l’abonnement :

az account set --subscription "<subscriptionId or name>"Remplacez

<subscriptionId>par votre ID d’abonnement.Activez Microsoft Defender pour le stockage pour votre abonnement avec la commande

az security pricing create:az security pricing create -n StorageAccounts --tier "standard"

Conseil

Vous pouvez utiliser la commande az security pricing show pour afficher l’ensemble des plans Defender pour le cloud qui sont activés pour l’abonnement.

Pour désactiver le plan, définissez la valeur de propriété -tier sur free.

En savoir plus sur la commande az security pricing create.

API REST

Pour activer Microsoft Defender pour le stockage au niveau de l’abonnement avec la tarification par transaction à l’aide de l’API REST Microsoft Defender pour le cloud, créez une requête PUT contenant ce point de terminaison et ce corps :

PUT https://management.azure.com/subscriptions/{subscriptionId}/providers/Microsoft.Security/pricings/StorageAccounts?api-version=2022-03-01

{

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Remplacez {subscriptionId} par votre ID d’abonnement.

Pour désactiver le plan, définissez la valeur de propriété -pricingTier sur Free et supprimez le paramètre subPlan.

En savoir plus sur la mise à jour des plans Defender avec l’API REST dans HTTP, Java, Go et JavaScript.

Configurer la tarification par transaction pour un compte de stockage

Vous pouvez configurer Microsoft Defender pour stockage avec la tarification par transaction sur vos comptes de plusieurs façons :

Modèle ARM

Pour activer Microsoft Defender pour le stockage pour un compte de stockage spécifique avec la tarification par transaction à l’aide d’un modèle ARM, utilisez le modèle Azure préparé.

Si vous souhaitez désactiver Defender pour le stockage sur le compte :

- Connectez-vous au portail Azure.

- Accédez à votre compte de stockage.

- Dans la section Sécurité + mise en réseau du menu Compte de stockage, sélectionnez Microsoft Defender pour le cloud.

- Sélectionnez Désactiver.

PowerShell

Pour activer Microsoft Defender pour le stockage pour un compte de stockage spécifique avec la tarification par transaction à l’aide de PowerShell :

Installez le module Azure Az PowerShell le cas échéant.

Utilisez la cmdlet Connect-AzAccount pour vous connecter à votre compte Azure. En savoir plus sur la connexion à Azure avec Azure PowerShell.

Activez Microsoft Defender pour le stockage pour le compte de stockage souhaité avec la cmdlet

Enable-AzSecurityAdvancedThreatProtection:Enable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"Remplacez

<subscriptionId>,<resource-group>et<storage-account>par les valeurs de votre environnement.

Si vous souhaitez désactiver la tarification par transaction pour un compte de stockage spécifique, utilisez l’applet de commande Disable-AzSecurityAdvancedThreatProtection:

Disable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"

En savoir plus sur l’utilisation de PowerShell avec Microsoft Defender pour le cloud.

Azure CLI

Pour activer Microsoft Defender pour le stockage pour un compte de stockage spécifique avec la tarification par transaction à l’aide de Azure CLI :

Installez l’interface Azure CLI le cas échéant.

Utilisez la commande

az loginpour vous connecter à votre compte Azure. En savoir plus sur la connexion à Azure avec l’interface Azure CLI.Activez Microsoft Defender pour le stockage pour votre abonnement avec la commande

az security atp storage update:az security atp storage update \ --resource-group <resource-group> \ --storage-account <storage-account> \ --is-enabled true

Conseil

Vous pouvez utiliser la commande az security atp storage show pour déterminer si Defender pour le stockage est activé sur un compte.

Pour désactiver Microsoft Defender pour le stockage pour votre abonnement, utilisez la commande az security atp storage update :

az security atp storage update \

--resource-group <resource-group> \

--storage-account <storage-account> \

--is-enabled false

En savoir plus sur la commande az security atp storage.

Exclure un compte de stockage d’un abonnement protégé dans le plan par transaction

Lorsque vous activez Microsoft Defender pour le stockage dans un abonnement avec un tarif par transaction, tous les comptes de stockage Azure actuels et futurs de cet abonnement seront protégés. Vous pouvez exclure des comptes de stockage spécifiques des protections Defender pour le stockage à l’aide du portail Azure, de PowerShell ou d’Azure CLI.

Nous vous recommandons d’activer Defender pour le stockage sur tout l’abonnement afin de protéger tous les comptes de stockage existants et futurs qu’il contient. Toutefois, il existe des cas où des utilisateurs souhaitent exclure des comptes de stockage spécifiques de la protection Defender.

L’exclusion de comptes de stockage des abonnements protégés vous oblige à :

- Ajoutez une balise pour bloquer l’héritage de l’activation de l’abonnement.

- Désactiver Defender pour le stockage (classique).

Notes

Envisagez d’effectuer une mise à niveau vers le nouveau plan Defender pour le stockage si vous avez des comptes de stockage que vous souhaitez exclure du plan classique Defender pour le stockage. Non seulement vous économiserez sur les coûts des comptes avec un grand nombre de transactions, mais vous aurez également accès à des fonctionnalités de sécurité améliorées. En savoir plus sur les avantages de la migration vers le nouveau plan.

Les comptes de stockage exclus dans Defender pour le stockage classique ne sont pas automatiquement exclus lorsque vous migrez vers le nouveau plan.

Exclure un compte de stockage Azure de la protection dans un abonnement avec un tarif par transaction

Pour exclure un compte de stockage Azure de Microsoft Defender pour le stockage (classique), vous pouvez utiliser :

Utiliser PowerShell pour exclure un compte de stockage Azure

Si le module PowerShell Azure Az n’est pas installé, installez-le à l’aide des instructions fournies dans la documentation Azure PowerShell.

À l’aide d’un compte authentifié, connectez-vous à Azure avec l’applet de commande

Connect-AzAccount, comme expliqué dans la rubrique Se connecter avec Azure PowerShell.Définissez l’étiquette AzDefenderPlanAutoEnable sur le compte de stockage à l’aide de l’applet de commande

Update-AzTag(remplacez la valeur ResourceId par l’ID de ressource du compte de stockage approprié) :Update-AzTag -ResourceId <resourceID> -Tag @{"AzDefenderPlanAutoEnable" = "off"} -Operation MergeSi vous ignorez cette étape, vos ressources sans balise continuent de recevoir des mises à jour quotidiennes à partir de la stratégie d’activation au niveau de l’abonnement. Cette stratégie active à nouveau Defender pour le stockage sur le compte. Découvrez-en plus sur les étiquettes dans Utiliser des étiquettes pour organiser vos ressources Azure et votre hiérarchie de gestion.

Désactivez Microsoft Defender pour le stockage pour le compte souhaité sur l’abonnement approprié avec l’applet de commande

Disable-AzSecurityAdvancedThreatProtection(en utilisant le même ID de ressource) :Disable-AzSecurityAdvancedThreatProtection -ResourceId <resourceId>

Utiliser Azure CLI pour exclure un compte de stockage Azure

Si Azure CLI n’est pas installé, installez-le à l’aide des instructions fournies dans la documentation Azure CLI.

À l’aide d’un compte authentifié, connectez-vous à Azure avec la commande

login, comme expliqué dans Se connecter avec Azure CLI, puis entrez les informations d’identification de votre compte lorsque vous y êtes invité :az loginDéfinissez l’étiquette AzDefenderPlanAutoEnable sur le compte de stockage à l’aide de la commande

tag update(remplacez la valeur ResourceId par l’ID de ressource du compte de stockage approprié) :az tag update --resource-id MyResourceId --operation merge --tags AzDefenderPlanAutoEnable=offSi vous ignorez cette étape, vos ressources sans balise continuent de recevoir des mises à jour quotidiennes à partir de la stratégie d’activation au niveau de l’abonnement. Cette stratégie active à nouveau Defender pour le stockage sur le compte.

Conseil

Découvrez-en plus sur les étiquettes dans az tag.

Désactivez Microsoft Defender pour le stockage pour le compte souhaité sur l’abonnement approprié avec la commande

security atp storage(en utilisant le même ID de ressource) :az security atp storage update --resource-group MyResourceGroup --storage-account MyStorageAccount --is-enabled false

Exclure un compte de stockage Azure Databricks

Exclure un espace de travail Databricks actif

Microsoft Defender pour le stockage peut exclure des comptes Stockage d’espace de travail Databricks actifs spécifiques, quand le plan est déjà activé sur un abonnement.

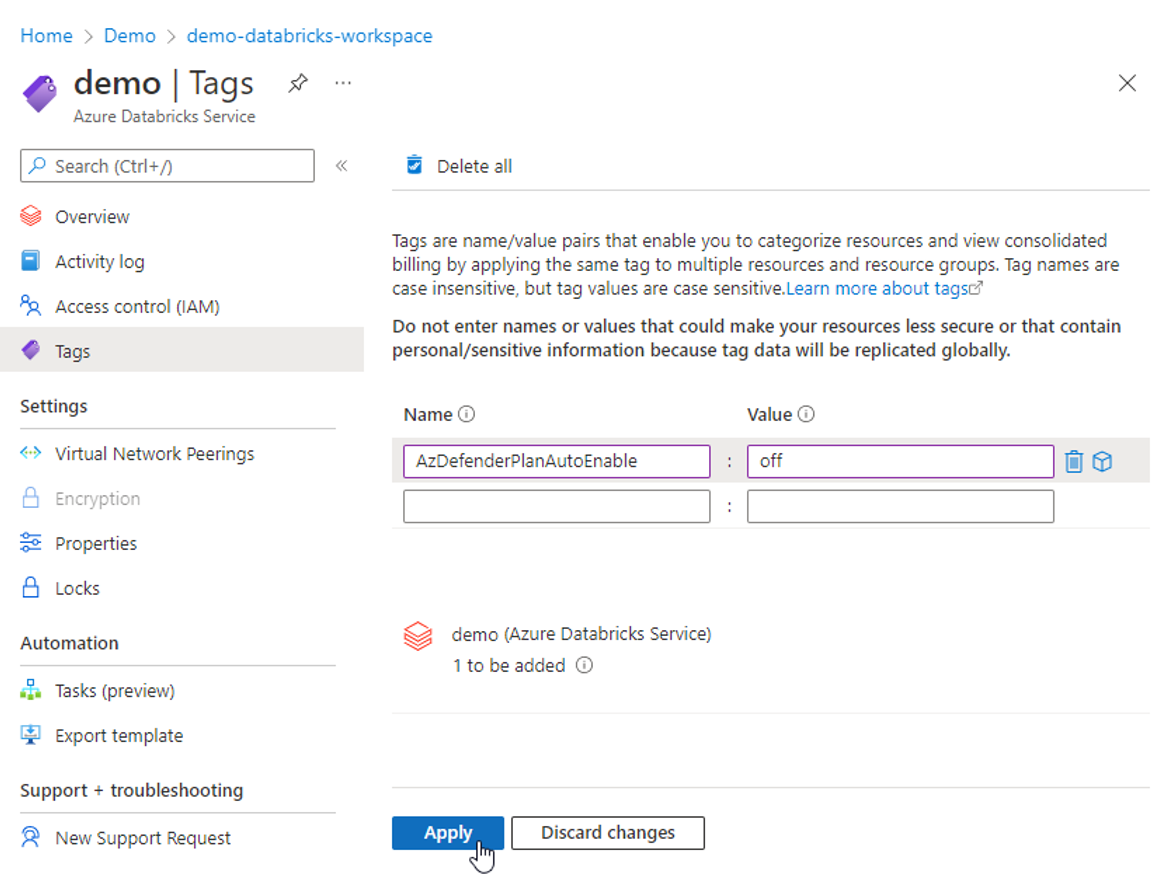

Pour exclure un espace de travail Databricks actif :

Connectez-vous au portail Azure.

Accédez à Azure Databricks>

Your Databricks workspace>Étiquettes.Dans le champ Nom, entrez

AzDefenderPlanAutoEnable.Dans le champ Valeur, entrez

off, puis sélectionnez Appliquer.

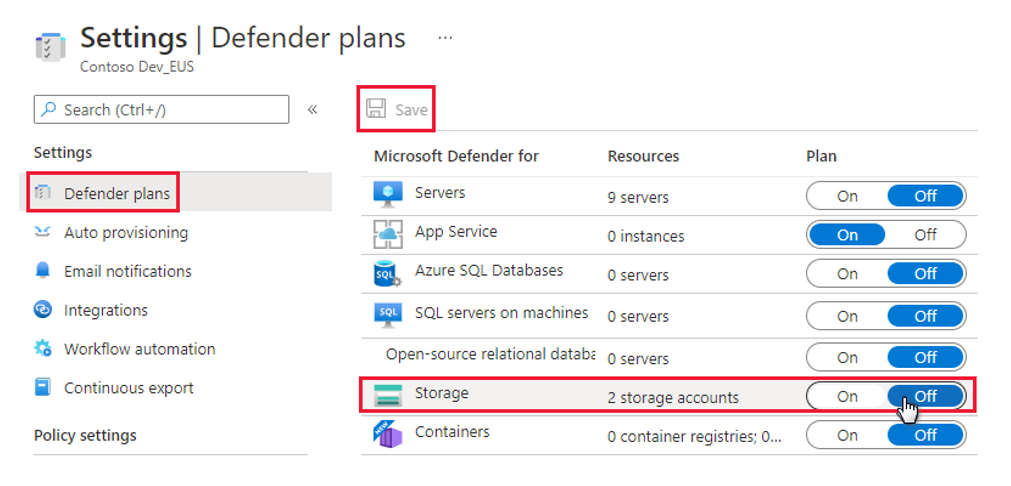

Accédez à Microsoft Defender pour le cloud>Paramètres d’environnement>

Your subscription.Mettez le plan Defender pour le stockage sur Désactivé, puis sélectionnez Enregistrer.

Réactivez Defender pour le stockage (classique) à l’aide de l’une des méthodes prises en charge (vous ne pouvez pas activer Defender pour le stockage classique à partir de la Portail Azure).

Les balises sont héritées du compte Stockage de l’espace de travail Databricks et empêchent l’activation de Defender pour le stockage.

Notes

Les étiquettes ne peuvent pas être ajoutées directement au compte Stockage de Databricks ou à son groupe de ressources managées.

Empêcher l’activation automatique d’un nouveau compte de stockage de l’espace de travail Databricks

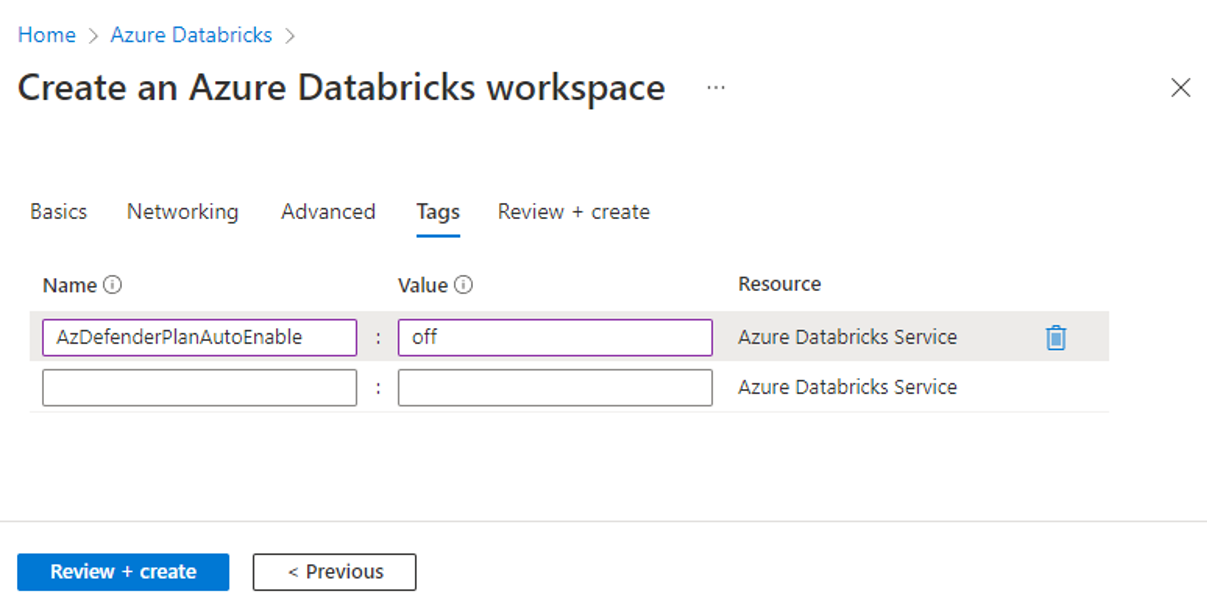

Quand vous créez un espace de travail Databricks, vous pouvez ajouter une balise qui empêche l’activation automatique de votre compte Microsoft Defender pour le stockage.

Pour empêcher l’activation automatique d’un nouveau compte Stockage d’espace de travail Databricks :

Suivez ces étapes pour créer un espace de travail Azure Databricks.

Sous l’onglet Étiquettes, entrez une étiquette nommée

AzDefenderPlanAutoEnable.Entrez la valeur

off.

Continuez à suivre les instructions pour créer votre espace de travail Azure Databricks.

Le compte Microsoft Defender pour le stockage hérite de la balise de l’espace de travail Databricks, ce qui empêche l’activation automatique de Defender pour le stockage.

Étapes suivantes

- Consultez les alertes pour Stockage Azure

- En savoir plus sur les fonctionnalités et les avantages de Defender pour le stockage

- Consultez les questions courantes sur Defender pour le stockage classique.