Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Azure NAT Gateway est un service nat (Network Address Translation) entièrement géré et hautement résilient. Utilisez Azure NAT Gateway pour permettre à toutes les instances d’un sous-réseau de se connecter sortant à Internet tout en restant entièrement privées. Une passerelle NAT n’autorise pas les connexions entrantes non sollicitées à partir d’Internet. Seuls les paquets qui arrivent en tant que paquets de réponse à une connexion sortante peuvent passer-through une passerelle NAT.

Azure NAT Gateway alloue dynamiquement des ports NAT (SNAT) sécurisés pour mettre à l’échelle automatiquement la connectivité sortante et réduire le risque d’épuisement des ports SNAT.

Azure NAT Gateway est disponible dans deux références SKU :

Standard est zonal (déployé sur une seule zone de disponibilité) et fournit une connectivité sortante évolutive pour les sous-réseaux d’un seul réseau virtuel.

StandardV2 est redondant interzone et offre un débit plus élevé que le SKU Standard, ainsi que la prise en charge d'IPv6 et des journaux de flux.

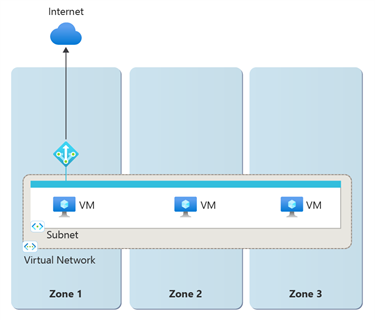

Référence SKU standard

Vous pouvez associer une passerelle NAT standard à des sous-réseaux du même réseau virtuel pour fournir une connectivité sortante à Internet. Une passerelle NAT standard fonctionne hors d’une seule zone de disponibilité.

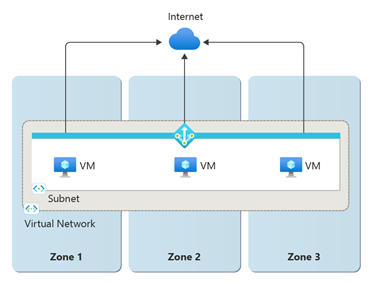

StandardV2 SKU

La référence SKU StandardV2 de Azure NAT Gateway fournit toutes les mêmes fonctionnalités de la référence SKU Standard, telles que l’allocation de port SNAT dynamique et la connectivité sortante sécurisée pour les sous-réseaux au sein d’un réseau virtuel. De plus, StandardV2 est redondant interzone, ce qui signifie qu’il fournit une connectivité sortante à partir de toutes les zones d’une région au lieu d’une seule zone.

Fonctionnalités clés de StandardV2

- Redondance de zone : fonctionne sur toutes les zones de disponibilité d’une région pour maintenir la connectivité lors de la défaillance d'une seule zone.

- Prise en charge de IPv6 : prend en charge les adresses IP publiques IPv4 et IPv6 et les préfixes pour la connectivité sortante.

- Débit plus élevé : fournit jusqu’à 100 Gbits/s de débit de données par passerelle NAT, comparativement à 50 Gbits/s pour les passerelles NAT standard.

- Prise en charge des journaux de flux : fournit des informations de trafic basées sur IP pour faciliter la surveillance et l’analyse des flux de trafic sortant.

Pour en savoir plus sur le déploiement d’une passerelle NAT StandardV2, consultez Créer une passerelle NAT StandardV2.

Limitations clés de StandardV2

La référence SKU StandardV2 nécessite des adresses IP publiques StandardV2 ou des préfixes. Les adresses IP publiques standard ne sont pas prises en charge avec StandardV2.

Vous ne pouvez pas mettre à niveau la référence SKU Standard vers la référence SKU StandardV2. Vous devez créer une passerelle NAT StandardV2 pour remplacer la passerelle NAT Standard sur votre sous-réseau.

Les régions suivantes ne prennent pas en charge les passerelles NAT StandardV2 :

- Canada Est

- Chili Central

- Indonésie Centre

- Israël Nord-Ouest

- Malaisie Ouest

- Qatar Central

- Suède Sud

- Ouest du centre des États-Unis

- West India

Une passerelle NAT StandardV2 ne prend pas en charge et ne peut pas être attachée aux sous-réseaux délégués pour les services suivants :

- Instance gérée Azure SQL

- Azure Container Instances

- Base de données Azure pour PostgreSQL

- Base de données Azure pour MySQL

- Azure Data Factory (déplacement de données)

- Microsoft Power Platform

- Azure Stream Analytics

- Applications de conteneur Azure

- Fonctionnalité Web Apps d’Azure App Service

- programme de résolution privé Azure DNS

Problèmes connus de StandardV2

Le trafic sortant IPv6 qui utilise des règles de trafic sortant de l’équilibreur de charge est interrompu lorsque vous associez une passerelle NAT StandardV2 à un sous-réseau. Si vous avez besoin de la connectivité sortante IPv4 et IPv6, utilisez :

- Règles de trafic sortant de l’équilibreur de charge pour le trafic IPv4 et IPv6

- Passerelle NAT standard pour le trafic IPv4 et règles sortantes de l’équilibreur de charge pour le trafic IPv6

L’attachement d’une passerelle NAT StandardV2 à un sous-réseau vide créé avant avril 2025 sans machines virtuelles peut entraîner l’échec du réseau virtuel. Pour renvoyer le réseau virtuel à un état réussi, supprimez la passerelle NAT StandardV2, créez et ajoutez une machine virtuelle au sous-réseau, puis retachez la passerelle NAT StandardV2.

Les connexions sortantes qui utilisent un équilibreur de charge, Pare-feu Azure ou des adresses IP publiques au niveau de l’instance de machine virtuelle peuvent être interrompues lorsque vous ajoutez une passerelle NAT StandardV2 à un sous-réseau. Toutes les nouvelles connexions sortantes nettes utilisent la passerelle NAT StandardV2.

Pour plus d’informations sur les problèmes connus et les limitations de la référence SKU StandardV2 de Azure NAT Gateway, consultez Limitations connues.

avantages Azure NAT Gateway

Simplicité de la configuration

Les déploiements avec Azure NAT Gateway sont intentionnellement simples. Attachez une passerelle NAT à un sous-réseau et à une adresse IP publique, puis commencez à vous connecter immédiatement à Internet. Aucune configuration de maintenance ou de routage n’est requise. Vous pouvez ajouter plus d’adresses IP publiques ou de sous-réseaux ultérieurement sans affecter votre configuration existante.

Les étapes suivantes montrent un exemple de configuration d’une passerelle NAT :

Créez une passerelle NAT non zonale ou zonale.

Affectez une adresse IP publique ou un préfixe IP public.

Configurez un sous-réseau pour utiliser la passerelle NAT.

Si nécessaire, modifiez le délai d’inactivité du protocole TCP (Transmission Control Protocol). Cette opération est facultative. Vérifiez les minuteurs avant de changer la valeur par défaut.

Sécurité

Azure NAT Gateway repose sur le modèle de sécurité réseau Confiance nulle. Lorsque vous utilisez Azure NAT Gateway, les instances privées au sein d'un sous-réseau n'ont pas besoin d'adresses IP publiques pour accéder à Internet. Les ressources privées peuvent atteindre des sources externes en dehors du réseau virtuel à l’aide de SNAT pour les adresses IP publiques statiques ou les préfixes dans Azure NAT Gateway.

Vous pouvez fournir un ensemble contigu d’adresses IP pour la connectivité sortante en utilisant un préfixe d’adresse IP publique. Vous pouvez configurer des règles de pare-feu de destination en fonction de cette liste d’adresses IP prévisibles.

Résilience

Azure NAT Gateway est un service entièrement géré et distribué. Elle ne dépend pas des instances de calcul individuelles telles que des machines virtuelles ou un seul appareil de passerelle physique. Une passerelle NAT a toujours plusieurs domaines d’erreur et peut supporter plusieurs défaillances sans pannes de service. La mise en réseau définie par logiciel rend une passerelle NAT hautement résiliente.

Extensibilité

Une passerelle NAT est redimensionnée dès sa création. Aucune opération de montée en puissance ou de scale-out n’est nécessaire. Azure gère l’opération d’une passerelle NAT pour vous.

Attachez une passerelle NAT à un sous-réseau pour fournir une connectivité sortante pour toutes les ressources privées de ce sous-réseau. Tous les sous-réseaux d’un réseau virtuel peuvent utiliser la même ressource de passerelle NAT. Vous pouvez effectuer un scale-out de la connectivité sortante en affectant jusqu’à 16 adresses IP publiques à une passerelle NAT. Lorsque vous associez une passerelle NAT à un préfixe d’adresse IP publique, elle s’adapte automatiquement au nombre d’adresses IP nécessaires pour le trafic sortant.

Performances

Azure NAT Gateway est un service de mise en réseau défini par logiciel. Chaque passerelle NAT peut traiter jusqu’à 50 Gbits/s de données pour le trafic sortant et de retour.

Une passerelle NAT n’affecte pas la bande passante réseau de vos ressources de calcul. Pour plus d’informations, consultez Performance.

concepts de base de Azure NAT Gateway

Azure NAT Gateway fournit une connectivité sortante sécurisée et évolutive pour les ressources d’un réseau virtuel.

Connectivité sortante

Azure NAT Gateway est la méthode que nous recommandons pour la connectivité sortante.

Pour migrer l’accès sortant vers une passerelle NAT depuis les règles sortantes par défaut ou les règles d'équilibrage de charge sortantes, consultez Migrer l'accès sortant vers Azure NAT Gateway.

Remarque

À compter du 31 mars 2026, les nouveaux réseaux virtuels utilisent par défaut des sous-réseaux privés. L’accès sortant par défaut n’est pas fourni par défaut. Utilisez plutôt une forme explicite de connectivité sortante, comme Azure NAT Gateway.

Azure NAT Gateway fournit une connectivité sortante au niveau d’un sous-réseau. Il remplace la destination Internet par défaut d’un sous-réseau pour fournir une connectivité sortante.

Azure NAT Gateway ne nécessite aucune configuration de routage sur une table de routage de sous-réseau. Après avoir attaché une passerelle NAT à un sous-réseau, elle fournit immédiatement une connectivité sortante.

Azure NAT Gateway permet de créer des flux à partir du réseau virtuel vers les services en dehors de votre réseau virtuel. Le trafic de retour à partir d’Internet est autorisé uniquement en réponse à un flux actif. Les services en dehors de votre réseau virtuel ne peuvent pas lancer une connexion entrante via une passerelle NAT.

Azure NAT Gateway est prioritaire sur d’autres méthodes de connectivité sortante, notamment un équilibreur de charge, des adresses IP publiques au niveau de l’instance et des Pare-feu Azure.

Azure NAT Gateway prend la priorité sur d’autres méthodes sortantes explicites configurées dans un réseau virtuel pour toutes les nouvelles connexions. Il n’existe aucune baisse du flux de trafic pour les connexions existantes qui utilisent d’autres méthodes explicites de connectivité sortante.

Azure NAT Gateway n'a pas les mêmes limitations d'épuisement de port SNAT comme l'accès sortant par défaut et les règles de sortie d'un équilibreur de charge.

Azure NAT Gateway prend uniquement en charge les protocoles UDP (TCP et User Datagram Protocol). Le protocole ICMP (Internet Control Message Protocol) n’est pas pris en charge.

Azure NAT Gateway prend en charge les instances Azure App Service (applications web, API REST et back-ends mobiles) via l’intégration réseau virtual network integration.

Le sous-réseau a un itinéraire système par défaut qui route automatiquement le trafic avec la destination 0.0.0.0/0 vers Internet. Après avoir configuré une passerelle NAT sur le sous-réseau, les machines virtuelles du sous-réseau communiquent avec Internet à l’aide de l’adresse IP publique de la passerelle NAT.

Lorsque vous créez un itinéraire défini par l’utilisateur dans votre table de routage de sous-réseau pour le trafic 0.0.0.0/0, vous remplacez le chemin Internet par défaut pour ce trafic. L'UDR qui envoie le trafic 0.0.0.0/0 vers une appliance virtuelle ou une passerelle de réseau virtuel (Passerelle VPN Azure et Azure ExpressRoute) comme prochain tronçon remplace par conséquent la connectivité NAT vers Internet.

Voici le flux :

UDR vers l'appliance virtuelle du saut suivant ou passerelle réseau virtuel >> passerelle NAT >> adresse IP publique au niveau de l'instance sur une machine virtuelle >> règles sortantes de l'équilibreur de charge >> itinéraire système par défaut vers Internet.

Configurations de la passerelle NAT

Plusieurs sous-réseaux au sein du même réseau virtuel peuvent utiliser différentes passerelles NAT ou la même passerelle NAT.

Vous ne pouvez pas attacher plusieurs passerelles NAT à un seul sous-réseau.

Une passerelle NAT ne peut pas s’étendre sur plusieurs réseaux virtuels. Toutefois, vous pouvez utiliser une passerelle NAT pour fournir une connectivité sortante dans un modèle hub-and-spoke. Pour plus d’informations, consultez le didacticiel Azure NAT Gateway hub-and-spoke.

Une ressource de passerelle NAT standard peut utiliser jusqu’à 16 adresses IP publiques IPv4. Une ressource de passerelle NAT StandardV2 peut utiliser jusqu’à 16 adresses IP publiques IPv4 et 16 IPv6.

Vous ne pouvez pas déployer une passerelle NAT dans un sous-réseau de passerelle ou un sous-réseau qui contient des instances managées SQL.

Azure NAT Gateway fonctionne avec n’importe quelle interface réseau de machine virtuelle ou configuration IP. Une passerelle NAT peut utiliser SNAT pour plusieurs configurations IP sur une interface réseau.

Vous pouvez associer une passerelle NAT à un sous-réseau de pare-feu Azure dans un réseau virtuel hub et fournir une connectivité sortante à partir de réseaux virtuels spoke associés au hub. Pour en savoir plus, consultez le article sur l’intégration de Pare-feu Azure à Azure NAT Gateway.

Zones de disponibilité

Vous pouvez créer une passerelle NAT standard dans une zone de disponibilité spécifique ou la placer dans Aucune zone.

Vous pouvez isoler une passerelle NAT standard dans une zone spécifique lorsque vous créez une passerelle NAT zonale. Après avoir déployé la passerelle NAT, vous ne pouvez pas modifier la sélection de zone.

Par défaut, une passerelle NAT standard est placée dans Aucune zone. Pour vous, Azure place une passerelle NAT non zonale dans une zone.

Une passerelle NAT StandardV2 est redondante interzone et fonctionne sur toutes les zones de disponibilité d’une région pour maintenir la connectivité pendant une seule défaillance de zone.

Accès sortant par défaut

Pour fournir une connectivité sortante sécurisée à Internet, activez un sous-réseau privé. Avec cette approche, vous empêchez la création d’adresses IP sortantes par défaut et utilisez plutôt une méthode explicite de connectivité sortante, comme une passerelle NAT.

Certains services ne fonctionnent pas sur une machine virtuelle dans un sous-réseau privé sans méthode explicite de connectivité sortante, telle que l'activation Windows et les mises à jour Windows. L’activation ou la mise à jour de systèmes d’exploitation de machines virtuelles, tels que Windows, nécessite une méthode explicite de connectivité sortante, comme une passerelle NAT.

Pour migrer l'accès sortant vers une passerelle NAT à partir des règles de sortie par défaut ou des règles d'équilibreur de charge de sortie, consultez Migrer l'accès sortant vers Azure NAT Gateway.

Remarque

À compter du 31 mars 2026, les nouveaux réseaux virtuels utilisent par défaut des sous-réseaux privés. L’accès sortant par défaut n’est plus fourni par défaut. Vous devez activer une méthode sortante explicite pour atteindre des points de terminaison publics sur Internet et dans Microsoft. Utilisez plutôt une forme explicite de connectivité sortante, comme une passerelle NAT.

Azure NAT Gateway et ressources de base

Une passerelle NAT standard fonctionne avec des adresses IP publiques standard ou des préfixes d’adresse IP publique. Une passerelle NAT StandardV2 fonctionne uniquement avec des adresses IP publiques StandardV2 ou des préfixes d’adresse IP publique.

Vous ne pouvez pas utiliser Azure NAT Gateway avec des sous-réseaux qui ont des ressources de base. Les ressources pour la référence SKU de base, telles qu'un équilibreur de charge de base ou des adresses IP publiques de base, ne fonctionnent pas avec Azure NAT Gateway. Vous pouvez mettre à niveau un équilibreur de charge de base et une adresse IP publique de base en Standard pour utiliser une passerelle NAT.

Pour plus d’informations sur la mise à niveau d’un équilibreur de charge de Basic vers Standard, consultez Mettre à niveau un équilibreur de charge de base.

Pour plus d’informations sur la mise à niveau d’une adresse IP publique de Base vers Standard, consultez Mettre à niveau une adresse IP publique.

Pour plus d’informations sur la mise à niveau d’une adresse IP publique attachée à une machine virtuelle de Base à Standard, consultez Mettre à niveau une adresse IP publique de base attachée à une machine virtuelle.

Délais d’expiration et minuteurs de connexion

Azure NAT Gateway envoie un paquet de réinitialisation TCP (RST) pour tout flux de connexion qu'il ne reconnaît pas comme une connexion existante. Le flux de connexion n’existe plus si le délai d’inactivité Azure NAT Gateway est atteint ou si la connexion a été fermée précédemment.

Lorsque l’expéditeur du trafic sur le flux de connexion inexistant reçoit le Azure NAT Gateway paquet TCP RST, la connexion n’est plus utilisable.

Les ports SNAT ne sont pas immédiatement disponibles pour être réutilisés sur le même point de terminaison de destination après la fermeture d’une connexion. Azure NAT Gateway place les ports SNAT dans un état de refroidissement avant de pouvoir être réutilisés pour se connecter au même point de terminaison de destination.

Les durées du minuteur de réutilisation du port SNAT (cooldown) varient selon le trafic TCP, selon la façon dont la connexion se ferme. Pour en savoir plus, consultez les minuteurs de réutilisation de port.

Le minuteur de délai d’inactivité TCP Azure NAT Gateway est défini par défaut sur 4 minutes, mais peut être augmenté jusqu’à 120 minutes. Toute activité sur un flux peut également réinitialiser le délai d’inactivité, y compris les conservations de connexion active TCP. Pour en savoir plus, consultez les minuteurs de délai d’inactivité.

Le trafic UDP a un minuteur de délai d’inactivité de 4 minutes que vous ne pouvez pas modifier.

Le trafic UDP a un minuteur de réutilisation de port de 65 secondes. Pendant cette durée, un port est en attente avant de pouvoir être réutilisé sur le même point de terminaison de destination.

Tarifs et contrat SLA

Les passerelles NAT Standard et StandardV2 sont au même prix. Pour plus d’informations, consultez la tarification de la passerelle NAT Azure.

Pour plus d'informations sur le contrat de niveau de service (SLA), consultez les SLA Microsoft pour les services en ligne.

Contenu connexe

Pour plus d’informations sur la création et la validation d’une passerelle NAT, consultez Quickstart : Créer une passerelle NAT à l’aide du portail Azure.

Pour afficher une vidéo qui fournit plus d’informations sur Azure NAT Gateway, voir Comment améliorer la connectivité sortante avec Azure NAT Gateway.

Pour plus d’informations sur la ressource de passerelle NAT, consultez la ressource de passerelle NAT.