Réduction des coûts pour Microsoft Sentinel

Les coûts pour Microsoft Sentinel ne représentent qu’une partie des coûts mensuels sur votre facture Azure. Cet article explique comment réduire les coûts pour Microsoft Sentinel. Tous les services et ressources Azure utilisés par votre abonnement Azure, dont les services partenaires, vous sont toutefois facturés.

Important

Microsoft Sentinel est désormais en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft du portail Microsoft Defender. Pour plus d’informations, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Définir ou modifier le niveau tarifaire

Pour optimiser les économies les plus importantes, surveillez votre volume d’ingestion pour vous assurer que vous disposez du niveau d’engagement qui correspond le mieux à vos modèles de volume d’ingestion. Envisagez d’augmenter ou de diminuer votre niveau d’engagement pour vous aligner sur l’évolution des volumes de données.

Vous pouvez augmenter votre niveau d’engagement à tout moment, ce qui redémarre la période d’engagement de 31 jours. Toutefois, pour revenir à Paiement à l’utilisation ou à un niveau d’engagement inférieur, vous devez attendre la fin de la période d’engagement de 31 jours. La facturation des niveaux d’engagement se fait sur une base quotidienne.

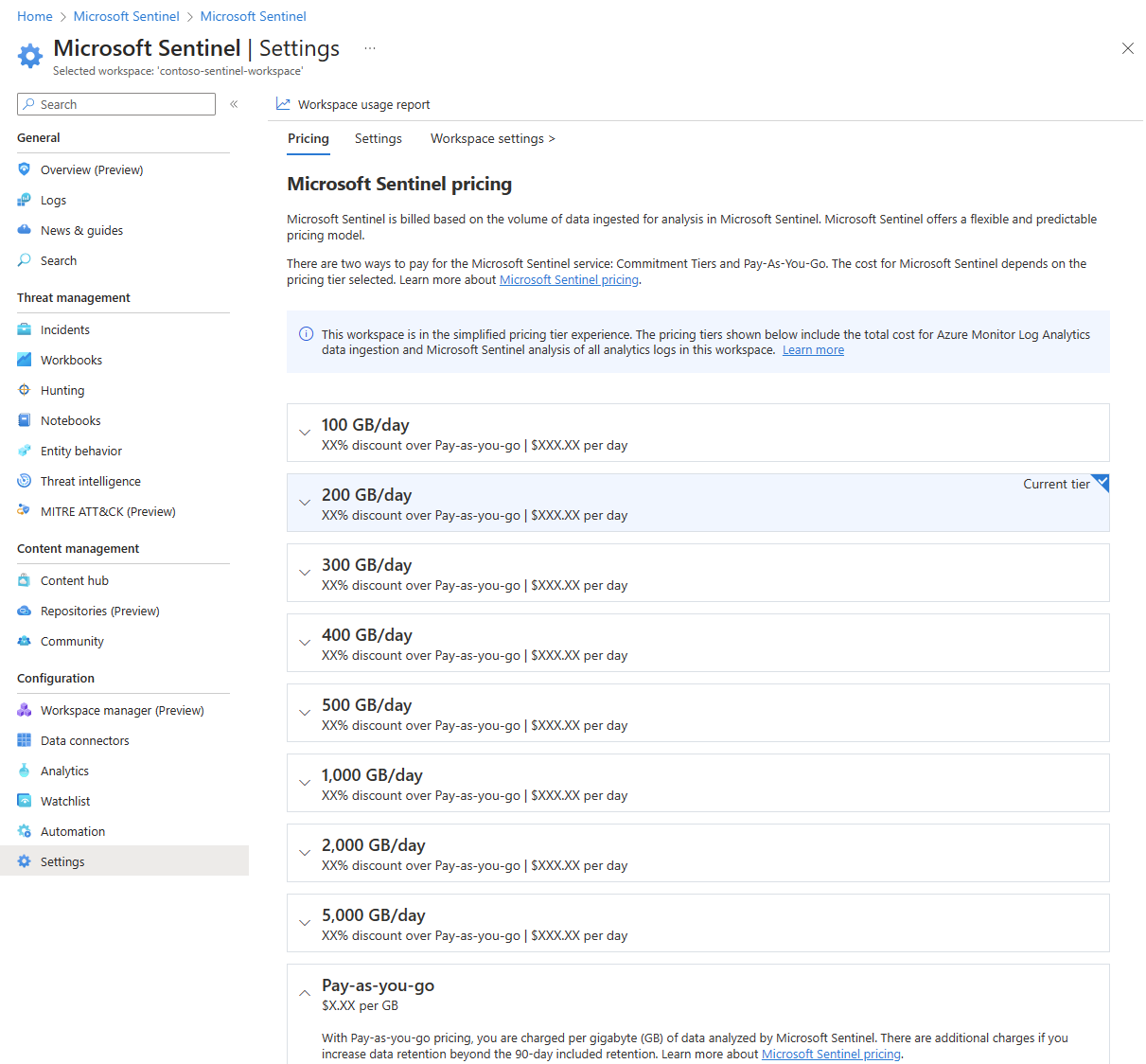

Pour voir votre niveau tarifaire Microsoft Sentinel actuel, sélectionnez Paramètres dans le volet de navigation gauche de Microsoft Sentinel, puis sélectionnez l’onglet Tarification. Votre niveau tarifaire actuel est marqué Niveau actuel.

Pour modifier votre engagement de niveau tarifaire, sélectionnez l’un des autres niveaux sur la page de tarification, puis sélectionnez Appliquer. Vous devez disposer du rôle de Contributeur ou Propriétaire pour l’espace de travail Microsoft Sentinel afin de modifier le niveau tarifaire.

Pour en savoir plus sur la façon de surveiller vos coûts, consultez Gérer et surveiller les coûts pour Microsoft Sentinel.

Pour les espaces de travail qui utilisent toujours des niveaux tarifaires classiques, les niveaux tarifaires de Microsoft Sentinel n’incluent pas de frais Log Analytics. Pour plus d’informations, consultez Niveaux tarifaires simplifiés.

Acheter un plan de pré-achat

Économisez sur vos coûts Microsoft Sentinel en pré-achetant des unités de validation Microsoft Sentinel. Vous pouvez utiliser les unités de validation pré-achetées à tout moment pendant la période d’achat d’un an.

Les coûts Microsoft Sentinel éligibles sont déduits automatiquement en premier des unités de validation pré-achetées. Vous n’avez pas besoin de redéployer ou d’affecter un plan pré-acheté à vos espaces de travail Microsoft Sentinel pour que l’utilisation des unités de validation bénéficie des remises des pré-achats.

Pour plus d’informations, consultez Optimiser les coûts de Microsoft Sentinel avec un plan de pré-achat.

Séparer les données non relatives à la sécurité dans un espace de travail différent

Microsoft Sentinel analyse toutes les données ingérées dans les espaces de travail Log Analytics avec Microsoft Sentinel. Il est préférable de disposer d’un espace de travail distinct pour les données d’opérations non liées à la sécurité, afin de s’assurer qu’elles n’entraînent pas de coûts de Microsoft Sentinel.

Lors de la chasse ou de l’investigation des menaces dans Microsoft Sentinel, vous pouvez avoir besoin d’accéder aux données opérationnelles stockées dans ces espaces de travail Azure Log Analytics autonomes. Vous pouvez accéder à ces données en utilisant des requêtes interespaces de travail dans l’expérience d’exploration des journaux et les classeurs. Toutefois, vous ne pouvez pas utiliser les requêtes de chasse ni les règles analytiques portant sur plusieurs espaces de travail, sauf si Microsoft Sentinel est activé sur tous les espaces de travail.

Sélectionner des types de journaux à faible coût pour les données à volume élevé et à faible valeur

Bien que les journaux de analytique standard soient les plus appropriés pour la détection continue et en temps réel des menaces, deux autres types de journaux, les journaux de base et les journaux auxiliaires, sont plus adaptés à l’interrogation ad hoc et à la recherche de journaux détaillés, à volume élevé et à faible valeur qui ne sont pas fréquemment nécessaires ou accessibles à la demande. Activez l’ingestion de données de journal de base avec un coût considérablement réduit, ou l’ingestion de données de journal auxiliaire (désormais en préversion) à un coût encore plus faible, pour les tables de données éligibles. Pour plus d’informations, consultez Tarification Microsoft Sentinel.

- Plans de rétention des journaux dans Microsoft Sentinel

- Sources de journal à utiliser pour l’ingestion de journaux d’activité auxiliaires

Optimiser les coûts de Log Analytics à l’aide de clusters dédiés

Si vous ingérez au moins 100 Go/jour dans votre espace de travail Microsoft Sentinel ou dans des espaces de travail de la même région, envisagez de passer à un cluster dédié Log Analytics pour réduire les coûts. Un niveau d’engagement pour cluster dédié Log Analytics agrège les volumes de données des espaces de travail qui ingèrent collectivement un total de 100 Go/jour ou plus. Pour plus d’informations, consultez le niveau tarifaire simplifié pour le clusterdédié.

Vous pouvez ajouter plusieurs espaces de travail Microsoft Sentinel à un cluster dédié Log Analytics. L’utilisation d’un cluster dédié Log Analytics pour Microsoft Sentinel présente deux avantages :

Les requêtes interespaces de travail s’exécutent plus rapidement si tous les espaces de travail impliqués dans la requête se trouvent dans le cluster dédié. Il est toujours préférable d’avoir le moins d’espaces de travail possible dans votre environnement, et un cluster dédié conserve toujours la limite de 100 espaces de travail à inclure dans une seule requête interespace de travail.

Tous les espaces de travail du cluster dédié peuvent partager le niveau d’engagement Log Analytics défini sur le cluster. Le fait de ne pas avoir à s’engager sur des niveaux d’engagement Log Analytics distincts pour chaque espace de travail peut permettre de réaliser des économies et des gains d’efficacité. En activant un cluster dédié, vous vous engagez à un niveau d’engagement Log Analytics minimum de 100 Go d’ingestion par jour.

Voici d’autres considérations à prendre en compte pour passer à un cluster dédié afin d’optimiser les coûts :

- Le nombre maximum de clusters par région et par abonnement est de deux.

- Tous les espaces de travail liés à un cluster doivent se trouver dans la même région.

- Le nombre maximal d’espaces de travail liés à un cluster est de 1000.

- Vous pouvez dissocier un espace de travail lié à votre cluster. Le nombre d’opérations de liaison sur un espace de travail particulier est limité à 2 par période de 30 jours.

- Vous ne pouvez pas déplacer un espace de travail existant vers un cluster avec clé gérée par le client (CMK). Vous devez créer l’espace de travail dans le cluster.

- Le déplacement d’un cluster vers un autre groupe de ressources ou un autre abonnement n’est pas pris en charge actuellement.

- Un lien d’espace de travail vers un cluster échoue si l’espace de travail est lié à un autre cluster.

Pour plus d’informations sur les clusters dédiés, consultez Clusters dédiés Log Analytics.

Réduire les coûts de conservation des données avec la conservation à long terme

Microsoft Sentinel conserve les données sous forme interactive pendant les 90 premiers jours par défaut. Pour ajuster la période de conservation des données dans Log Analytics, sélectionnez Utilisation et estimation des coûts dans le volet de navigation gauche, puis sélectionnez Conservation des données et réglez le curseur.

Les données de sécurité de Microsoft Sentinel peuvent perdre une partie de leur valeur après quelques mois. Les utilisateurs du centre des opérations de sécurité (SOC) n’ont peut-être pas besoin d’accéder aux anciennes données aussi fréquemment qu’aux nouvelles, mais ils peuvent tout de même avoir besoin d’accéder aux données à des fins d’investigation ou d’audit sporadiques.

Pour vous aider à réduire les coûts de conservation des données Microsoft Sentinel, Azure Monitor propose désormais la conservation à long terme. Les données qui vieillissent hors de leur état de rétention interactif peuvent toujours être conservées pendant jusqu’à douze ans, à un coût largement réduit et avec des limitations sur leur utilisation. Pour plus d’informations, consultez Gérer la conservation des données dans un espace de travail log Analytique.

Vous pouvez réduire les coûts encore plus en inscrivant des tables qui contiennent des données de sécurité secondaires dans le plan de journaux auxiliaires (désormais en préversion). Ce plan vous permet de stocker des journaux à volume élevé et à faible valeur à bas prix, à moindre coût avec une période de rétention interactive de 30 jours au début pour permettre la synthèse et l’interrogation de base. Pour en savoir plus sur le plan de journaux d’activité auxiliaires et d’autres plans, consultez Plans de rétention des journaux dans Microsoft Sentinel. Bien que le plan de journaux auxiliaires reste en préversion, vous avez également la possibilité d’inscrire ces tables dans le plan de journaux de base. Les journaux de base offrent des fonctionnalités similaires aux journaux auxiliaires, mais avec moins d’économies.

Utiliser les règles de collecte de données pour vos événements de sécurité Windows

Le connecteur d’événements de sécurité Windows vous permet de diffuser des événements de sécurité à partir de n’importe quel ordinateur exécutant Windows Server connecté à votre espace de travail Microsoft Sentinel, dont les serveurs physiques, virtuels ou locaux, ou dans n’importe quel cloud. Ce connecteur prend en charge l’agent Azure Monitor, qui utilise des règles de collecte de données pour définir les données à collecter auprès de chaque agent.

Les règles de collecte de données vous permettent de gérer les paramètres de collecte à grande échelle, tout en continuant d’autoriser des configurations uniques, délimitées pour les sous-ensembles de machines. Pour plus d’informations, consultez Configurer la collecte de données pour l’agent Azure Monitor.

En plus des ensembles d’événements prédéfinis que vous pouvez sélectionner pour l’ingestion, tels que Tous les événements, Minimal ou Courant, les règles de collecte de données vous permettent de créer des filtres personnalisés et de sélectionner des événements spécifiques à ingérer. L’agent Azure Monitor utilise ces règles pour filtrer les données à la source, puis ingérer uniquement les événements que vous avez sélectionnés tout en laissant les autres données de côté. La sélection d’événements spécifiques à ingérer peut vous aider à optimiser vos coûts et à faire plus d’économies.

Étapes suivantes

- Découvrez comment optimiser votre investissement cloud avec Microsoft Cost Management.

- Apprenez-en davantage sur la gestion des coûts avec l’analyse du coût.

- Découvrez comment éviter des coûts imprévus.

- Suivez le cours d’apprentissage guidé Cost Management.

- Pour obtenir des conseils supplémentaires sur la réduction du volume de données Log Analytics, consultez Meilleures pratiques Azure Monitor : Gestion des coûts.