Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java au JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour bénéficier des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Vous pouvez créer des règles basées sur des attributs et applicables à des utilisateurs ou à des appareils pour activer l’appartenance dynamique aux groupes dans Microsoft Entra ID, qui fait partie de Microsoft Entra. Vous pouvez ajouter et supprimer automatiquement l’appartenance dynamique aux groupes à l’aide de règles d’appartenance basées sur les attributs de membre. Dans Microsoft Entra, un seul locataire peut avoir un maximum de 15 000 groupes d’appartenance dynamique.

Cet article détaille les propriétés et la syntaxe à utiliser pour créer des règles d’appartenance dynamique aux groupes basées sur des utilisateurs ou des appareils.

Remarque

Les groupes de sécurité peuvent être utilisés pour des appareils ou des utilisateurs, mais les groupes Microsoft 365 ne peuvent contenir que des utilisateurs.

Lorsque les attributs d’un utilisateur ou d’un appareil changent, le système évalue toutes les règles d’appartenance dynamique aux groupes d’un répertoire pour voir si la modification déclenche des ajouts ou suppressions de groupes. Si un utilisateur ou un appareil respecte la règle d’un groupe, il est ajouté en tant que membre de ce groupe. S’il ne répond plus à la règle, il en est supprimé. Vous ne pouvez pas ajouter ni supprimer manuellement le membre d’un groupe dynamique.

Remarque

Cette fonctionnalité nécessite une licence Microsoft Entra ID P1 ou Intune pour l’Éducation pour chaque utilisateur unique membre d’un ou de plusieurs groupes dynamiques. Vous n’avez pas à attribuer des licences aux utilisateurs pour qu’ils soient membres de groupes dynamiques. Toutefois, vous devez disposer du nombre minimal de licences dans l’organisation Microsoft Entra pour couvrir tous les utilisateurs de ce type. Par exemple, si vous avez 1 000 utilisateurs uniques dans l’ensemble des groupes dynamiques de votre organisation, vous aurez besoin d’au moins 1 000 licences Microsoft Entra ID P1 pour répondre aux exigences. Aucune licence n’est requise pour les appareils qui sont membres d’un groupe dynamique basé sur un appareil.

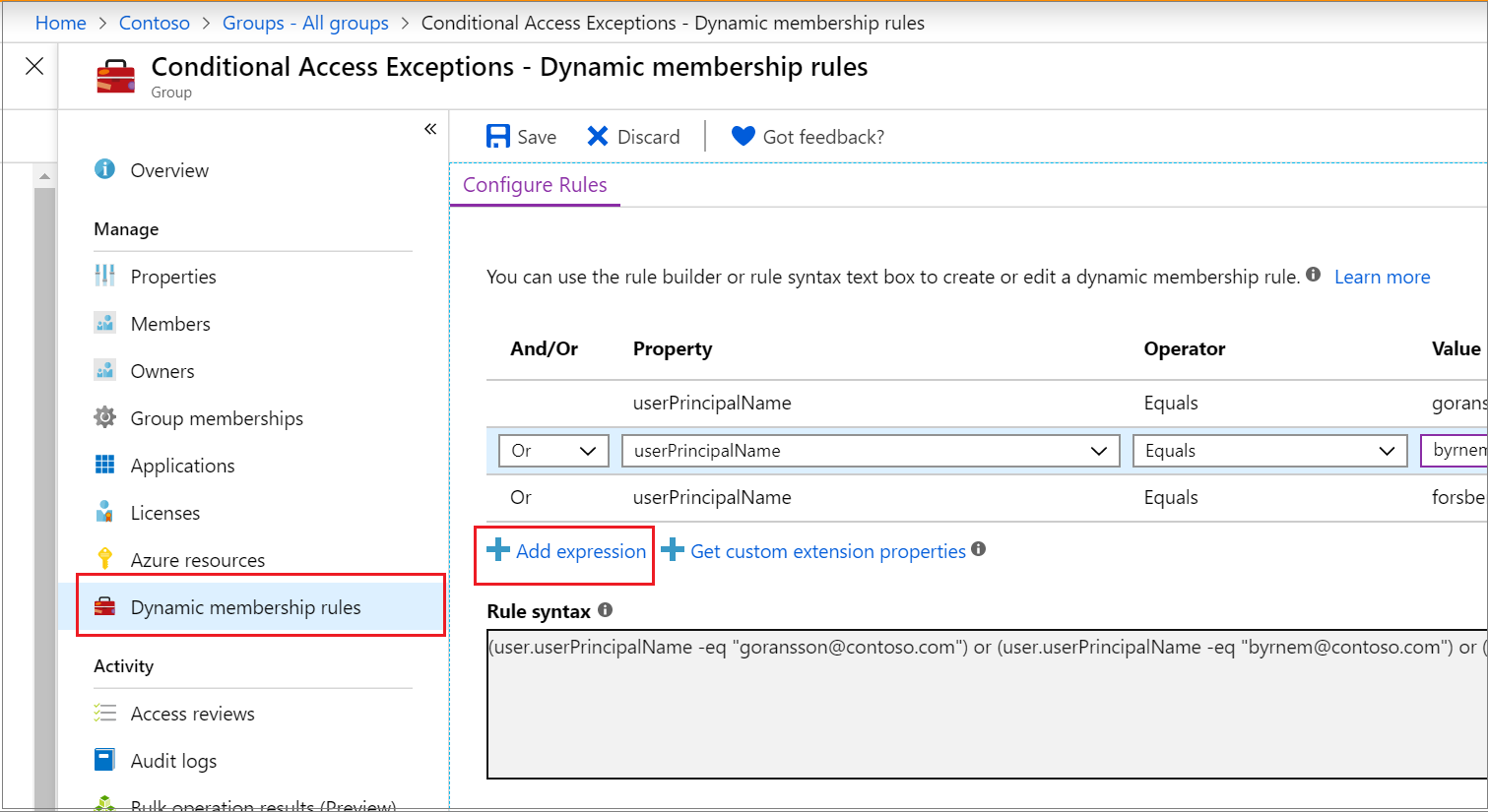

Microsoft Entra ID fournit un générateur de règles pour créer et mettre à jour plus rapidement vos règles importantes. Le générateur de règles prend en charge la construction de jusqu’à cinq expressions. Le générateur de règles facilite la création d’une règle avec quelques expressions simples. Toutefois, il ne peut pas être utilisé pour reproduire chaque règle. Si le générateur de règles ne prend pas en charge la règle que vous souhaitez créer, vous pouvez utiliser la zone de texte.

Important

Le générateur de règles est disponible uniquement pour les groupes d’appartenance dynamique basés sur l’utilisateur. Les groupes d’appartenance dynamique basés sur l’appareil peuvent être créés uniquement à l’aide de la zone d’édition.

Voici quelques exemples de règles ou de syntaxes avancées qui nécessitent l’utilisation de la zone de texte :

(user.proxyAddresses -any (_ -startsWith "contoso"))Remarque

Le générateur de règles peut ne pas être en mesure d’afficher certaines règles construites dans la zone de texte. Un message peut s’afficher lorsque le générateur de règles n’est pas en mesure d’afficher la règle. Le générateur de règles ne modifie en aucune façon la syntaxe, la validation ou le traitement des règles pour les groupes d’appartenance dynamique pris en charge.

Pour obtenir des instructions pas à pas, consultez Créer ou mettre à jour un groupe dynamique.

Une expression unique est la forme la plus simple d’une règle d’appartenance, qui ne comprend que les trois parties précitées. Une règle avec une expression unique ressemble à l’exemple suivant : Property Operator Value, où la syntaxe de la propriété est le nom de object.property.

L’exemple suivant illustre une règle d’appartenance correctement construite avec une expression unique :

user.department -eq "Sales"

Les parenthèses sont facultatives pour une expression unique. La longueur totale du corps de votre règle d’appartenance ne peut pas dépasser 3 072 caractères.

Une règle d’appartenance qui remplit automatiquement un groupe d’utilisateurs ou d’appareils est une expression binaire qui génère un résultat vrai ou faux. Les trois parties d’une règle simple sont les suivantes :

L’ordre des parties au sein d’une expression est important pour éviter les erreurs de syntaxe.

Il existe trois types de propriétés utilisables pour construire une règle d’appartenance.

Les propriétés utilisateur que vous pouvez utiliser pour créer une expression unique sont les suivantes.

| Propriétés | Valeurs autorisées | Utilisation |

|---|---|---|

| accountEnabled | true false | user.accountEnabled -eq true |

| dirSyncEnabled | true false | user.dirSyncEnabled -eq true |

| Propriétés | Valeurs autorisées | Utilisation |

|---|---|---|

| employeeHireDate (préversion) | Toute valeur DateTimeOffset ou mot-clé system.now | user.employeeHireDate -eq "value" |

| Propriétés | Valeurs autorisées | Utilisation |

|---|---|---|

| city | Toute valeur de chaîne ou null | user.city -eq "value" |

| country | Toute valeur de chaîne ou null | user.country -eq "value" |

| companyName | Toute valeur de chaîne ou null | user.companyName -eq "value" |

| department | Toute valeur de chaîne ou null | user.department -eq "value" |

| displayName | Valeur de chaîne quelconque | user.displayName -eq "value" |

| employeeId | Valeur de chaîne quelconque | user.employeeId -eq "value"<br>user.employeeId -ne *null* |

| facsimileTelephoneNumber | Toute valeur de chaîne ou null | user.facsimileTelephoneNumber -eq "value" |

| givenName | Toute valeur de chaîne ou null | user.givenName -eq "value" |

| jobTitle | Toute valeur de chaîne ou null | user.jobTitle -eq "value" |

| Toute valeur de chaîne ou null (adresse SMTP de l’utilisateur) | user.mail -eq "value" ou user.mail -notEndsWith "@Contoso.com" |

|

| mailNickName | Toute valeur de chaîne (alias de messagerie de l’utilisateur) | user.mailNickName -eq "value" ou user.mailNickname -endsWith "-vendor" |

| memberOf | Toute valeur de chaîne (ID d’objet de groupe valide) | user.memberOf -any (group.objectId -in ['value']) |

| mobile | Toute valeur de chaîne ou null | user.mobile -eq "value" |

| objectId | GUID de l’objet utilisateur | user.objectId -eq "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb" |

| onPremisesDistinguishedName | Toute valeur de chaîne ou null | user.onPremisesDistinguishedName -eq "value" |

| onPremisesSecurityIdentifier | Identificateur de sécurité (SID) local pour les utilisateurs synchronisés localement vers le cloud. | user.onPremisesSecurityIdentifier -eq "S-1-1-11-1111111111-1111111111-1111111111-1111111" |

| passwordPolicies | Aucun DisableStrongPassword DisablePasswordExpiration DisablePasswordExpiration, DisableStrongPassword |

user.passwordPolicies -eq "DisableStrongPassword" |

| physicalDeliveryOfficeName | Toute valeur de chaîne ou null | user.physicalDeliveryOfficeName -eq "value" |

| postalCode | Toute valeur de chaîne ou null | user.postalCode -eq "value" |

| preferredLanguage | Code ISO 639-1 | user.preferredLanguage -eq "en-US" |

| sipProxyAddress | Toute valeur de chaîne ou null | user.sipProxyAddress -eq "value" |

| state | Toute valeur de chaîne ou null | user.state -eq "value" |

| streetAddress | Toute valeur de chaîne ou null | user.streetAddress -eq "value" |

| surname | Toute valeur de chaîne ou null | user.surname -eq "value" |

| telephoneNumber | Toute valeur de chaîne ou null | user.telephoneNumber -eq "value" |

| usageLocation | Code de pays/région à deux lettres | user.usageLocation -eq "US" |

| userPrincipalName | Valeur de chaîne quelconque | user.userPrincipalName -eq "alias@domain" |

| userType | member guest null | user.userType -eq "Member" |

| Propriétés | Valeurs autorisées | Exemple |

|---|---|---|

| otherMails | Valeur de chaîne quelconque | user.otherMails -startsWith "alias@domain", user.otherMails -endsWith"@contoso.com" |

| proxyAddresses | SMTP : alias@domain smtp : alias@domain | user.proxyAddresses -startsWith "SMTP : alias@domain", user.proxyAddresses -notEndsWith "@outlook.com" |

Concernant les propriétés utilisées pour les règles d’appareils, consultez Règles pour les appareils.

Le tableau suivant répertorie tous les opérateurs pris en charge et leur syntaxe pour une expression unique. Les opérateurs peuvent être utilisés avec ou sans le préfixe de trait d’union (-). L’opérateur Contains établit des correspondances partielles de chaînes, les éléments d’une collection ne correspondent pas tous.

Précaution

Pour de meilleurs résultats, réduisez l’utilisation d’EQUIV ou CONTIENT autant que possible. Créer des règles plus simples et plus efficaces pour les groupes d’appartenance dynamique fournit des conseils sur la création de règles entraînant une meilleure durée de traitement des groupes dynamiques. L’opérateur ''memberOf'' est en préversion et doit être utilisé avec prudence, car il présente certaines limitations.

| Opérateur | Syntaxe |

|---|---|

| Se termine par | -seterminePar |

| Ne se termine pas par | -neSeTerminePasPar |

| Non égal à | -ne |

| Égal à | -eq |

| Ne commence pas par | -notStartsWith |

| Starts With | -startsWith |

| Ne contient pas | -notContains |

| Contient | -contains |

| Ne correspond pas | -notMatch |

| Correspond | -match |

| Dans | -in |

| Pas dans | -notIn |

Si vous souhaitez comparer la valeur d’un attribut utilisateur par rapport à un nombre de valeurs différentes, vous pouvez utiliser les opérateurs -in ou -notIn. Insérez les crochets « [ » et « ] » au début et à la fin de la liste de valeurs.

Dans l’exemple suivant, l’expression est vraie si la valeur de user.department est égale à l’une des valeurs dans la liste :

user.department -in ["50001","50002","50003","50005","50006","50007","50008","50016","50020","50024","50038","50039","51100"]

Vous pouvez utiliser les opérateurs inférieurs à (-le) ou supérieurs à (-ge) lors de l’utilisation de l’attribut employeeHireDate dans les règles d’appartenance dynamique aux groupes.

Exemples :

user.employeehiredate -ge system.now -plus p1d

user.employeehiredate -le 2020-06-10T18:13:20Z

L’opérateur -match est utilisé pour la correspondance de n’importe quelle expression régulière. Exemples :

user.displayName -match "^Da.*"

Da, Dav, David prennent la valeur true, aDa prend la valeur false.

user.displayName -match ".*vid"

David prend la valeur true, Da prend la valeur false.

Les valeurs utilisées dans une expression peuvent être de plusieurs types, à savoir :

Lorsque vous spécifiez une valeur dans une expression, il est important d’utiliser la syntaxe correcte pour éviter les erreurs. Voici quelques conseils de syntaxe :

user.department -eq null.Pour spécifier une valeur null dans une règle, vous pouvez utiliser la valeur null.

La manière correcte de référencer la valeur null est la suivante :

user.mail –ne null

Les règles d’appartenance dynamique aux groupes peuvent se composer de plusieurs expressions uniques reliées par les opérateurs logiques -and, -or et -not. Des opérateurs logiques peuvent également être utilisés en combinaison.

Voici des exemples de règles d’appartenance correctement construites avec plusieurs expressions :

(user.department -eq "Sales") -or (user.department -eq "Marketing")

(user.department -eq "Sales") -and -not (user.jobTitle -startsWith "SDE")

Tous les opérateurs sont répertoriés ci-dessous par ordre de priorité, du plus élevé au plus bas. Les opérateurs figurant sur une même ligne ont une priorité identique :

-eq -ne -startsWith -notStartsWith -contains -notContains -match –notMatch -in -notIn

-not

-and

-or

-any -all

L’exemple suivant illustre la priorité d’opérateur où deux expressions sont évaluées pour l’utilisateur :

user.department –eq "Marketing" –and user.country –eq "US"

Des parenthèses ne sont nécessaires que lorsque la priorité ne répond pas à vos besoins. Par exemple, si vous souhaitez que department soit évalué en premier, voici comment utiliser des parenthèses pour déterminer l’ordre :

user.country –eq "US" –and (user.department –eq "Marketing" –or user.department –eq "Sales")

Une règle d’appartenance peut être constituée d’expressions complexes où les propriétés, les opérateurs et les valeurs prennent des formes plus complexes. Des expressions sont considérées comme complexes quand l’une des conditions suivantes est vraie :

Les propriétés à valeurs multiples sont des collections d’objets du même type. Vous pouvez vous en servir pour créer des règles d’appartenance utilisant les opérateurs -any et -all.

| Propriétés | Valeurs | Utilisation |

|---|---|---|

| assignedPlans | Chaque objet de la collection affiche les propriétés de chaînes suivantes : capabilityStatus, service, servicePlanId | user.assignedPlans -any (assignedPlan.servicePlanId -eq "aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e" -and assignedPlan.capabilityStatus -eq "Enabled") |

| proxyAddresses | SMTP : alias@domain smtp : alias@domain | (user.proxyAddresses -any (\_ -startsWith "contoso")) |

Vous pouvez utiliser les opérateurs -any et -all pour appliquer respectivement une condition à un ou tous les objets de la collection.

assignedPlans est une propriété à valeurs multiples qui répertorie tous les plans de service assignés à l’utilisateur. L’expression ci-dessous sélectionne les utilisateurs qui ont le plan de service (en tant que valeur GUID) Exchange Online (Plan 2), également en état Activé :

user.assignedPlans -any (assignedPlan.servicePlanId -eq "efb87545-963c-4e0d-99df-69c6916d9eb0" -and assignedPlan.capabilityStatus -eq "Enabled")

Vous pouvez utiliser une règle telle que celle-ci afin de regrouper tous les utilisateurs pour lesquels une capacité de Microsoft 365 ou d’un autre service en ligne Microsoft est activée. Vous pourriez ensuite l’appliquer au groupe avec un ensemble de stratégies.

L’expression suivante sélectionne tous les utilisateurs qui disposent d’un plan de service associé au service Intune (identifié par le nom de service « SCO ») :

user.assignedPlans -any (assignedPlan.service -eq "SCO" -and assignedPlan.capabilityStatus -eq "Enabled")

L’expression suivante sélectionne tous les utilisateurs qui n’ont pas de plan de service attribué :

user.assignedPlans -all (assignedPlan.servicePlanId -eq null)

La syntaxe de trait de soulignement (_) correspond aux occurrences d’une valeur spécifique dans une des propriétés de collection de chaîne à valeurs multiples pour ajouter des utilisateurs ou des appareils à un groupe dynamique. Elle est utilisée avec les opérateurs -any ou -all.

Voici un exemple d’utilisation du trait de soulignement (_) dans une règle pour ajouter des membres à partir d’user.proxyAddress (le même principe s’applique pour user.otherMails). Cette règle ajoute au groupe n’importe quel utilisateur dont l’adresse de proxy commence par « contoso ».

(user.proxyAddresses -any (_ -startsWith "contoso"))

Vous pouvez créer un groupe contenant tous les collaborateurs directs d’un responsable. À l’avenir, lorsque les collaborateurs directs du responsable changeront, l’appartenance du groupe sera ajustée automatiquement.

La règle de collaborateurs directs est construite à l’aide de la syntaxe suivante :

Direct Reports for "{objectID_of_manager}"

Voici un exemple de règle valide dans laquelle « aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb » est l’objectID du responsable :

Direct Reports for "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb"

Les conseils suivants peuvent vous aider à utiliser la règle correctement.

Vous pouvez créer un groupe contenant tous les utilisateurs d’une organisation à l’aide d’une règle d’appartenance. Lors de l’ajout ou de la suppression d’utilisateurs de l’organisation, l’appartenance du groupe est ajustée automatiquement.

La règle « Tous les utilisateurs » est construite à l’aide d’une expression unique utilisant l’opérateur -ne et la valeur null. Cette règle ajoute au groupe les utilisateurs invités B2B et les utilisateurs membres.

user.objectId -ne null

Si vous souhaitez que votre groupe exclue les utilisateurs invités et inclue uniquement les membres de votre organisation, vous pouvez utiliser la syntaxe suivante :

(user.objectId -ne null) -and (user.userType -eq "Member")

Vous pouvez créer un groupe contenant tous les appareils d’une organisation à l’aide d’une règle d’appartenance. Lors de l’ajout ou de la suppression d’appareils de l’organisation, l’appartenance du groupe est ajustée automatiquement.

La règle « Tous les appareils » est construite à l’aide d’une expression unique utilisant l’opérateur -ne et la valeur null :

device.objectId -ne null

Les attributs d’extension et les propriétés d’extension personnalisées sont pris en charge en tant que propriétés de chaîne dans les règles d’appartenance dynamique aux groupes. Les attributs d’extension peuvent être synchronisés à partir d’Active Directory Windows Server local ou mis à jour à l’aide de Microsoft Graph et prendre le format « ExtensionAttributeX », où X est égal entre 1 et 15. Les propriétés d’extension à valeurs multiples ne sont pas prises en charge par les règles d’appartenance dynamique aux groupes.

Voici en exemple de règle utilisant un attribut d’extension en tant que propriété :

(user.extensionAttribute15 -eq "Marketing")

Les propriétés d’extension personnalisées peuvent être synchronisées à partir de Windows Server Active Directory local ou d’une application SaaS connectée, ou être créées avec Microsoft Graph, et leur format est user.extension_[GUID]_[Attribute], dans lequel :

Voici un exemple de règle utilisant une propriété d’extension personnalisée :

user.extension_c272a57b722d4eb29bfe327874ae79cb_OfficeNumber -eq "123"

Les propriétés d’extension personnalisées sont également appelées des propriétés d’extension Microsoft Entra ou d’annuaire.

Vous pouvez accéder au nom de la propriété personnalisée dans le répertoire en lançant une requête sur une propriété d’utilisateur à l’aide d’Afficheur Graph, et en recherchant le nom de propriété. De plus, vous pouvez maintenant sélectionner le lien Obtenir des propriétés d’extension personnalisées dans le générateur de règles de groupe d’utilisateurs dynamiques pour entrer un ID d’application unique et recevoir la liste complète des propriétés d’extension personnalisées à utiliser lors de la création d’une règle d’appartenance dynamique aux groupes. Vous pouvez également actualiser cette liste afin d’obtenir les nouvelles propriétés d’extension personnalisées pour cette application. Les attributs d’extension et les propriétés d’extension personnalisées doivent provenir des applications de votre abonné.

Pour plus d’informations, consultez Utiliser les attributs dans des groupes dynamiques dans l’article Microsoft Entra Connect Sync : extensions d’annuaire.

Vous pouvez également créer une règle qui sélectionne des objets d’appareil pour l’appartenance à un groupe. Vous ne pouvez pas avoir à la fois des utilisateurs et des appareils en tant que membres du groupe.

Remarque

L’attribut organizationalUnit n’est plus répertorié et ne doit pas être utilisé. Cette chaîne est définie par Intune dans des cas spécifiques mais n’est pas reconnue par Microsoft Entra ID, donc aucun périphérique n’est ajouté aux groupes en fonction de cet attribut.

L’attribut systemlabels est en lecture seule et ne peut pas être défini avec Intune.

Pour Windows 10, le format correct de l’attribut deviceOSVersion est le suivant : (device.deviceOSVersion -startsWith "10.0.1"). La mise en forme peut être validée avec l’applet de commande PowerShell Get-MgDevice :

Get-MgDevice -Search "displayName:YourMachineNameHere" -ConsistencyLevel eventual | Select-Object -ExpandProperty 'OperatingSystemVersion'

Les attributs d’appareil suivants peuvent être utilisés.

| Attribut d’appareil | Valeurs | Exemple |

|---|---|---|

| accountEnabled | true false | device.accountEnabled -eq true |

| deviceCategory | Un nom de catégorie d’appareil valide | device.deviceCategory -eq "BYOD" |

| deviceId | un ID d’appareil Microsoft Entra valide | device.deviceId -eq "d4fe7726-5966-431c-b3b8-cddc8fdb717d" |

| deviceManagementAppId | un ID d’application MDM valide dans Microsoft Entra ID | device.deviceManagementAppId -eq "0000000a-0000-0000-c000-000000000000" pour les appareils managés par Microsoft Intune ou "54b943f8-d761-4f8d-951e-9cea1846db5a" pour les appareils co-managés par System Center Configuration Manager |

| deviceManufacturer | toute valeur de chaîne | device.deviceManufacturer -eq "Samsung" |

| deviceModel | toute valeur de chaîne | device.deviceModel -eq "iPad Air" |

| displayName | toute valeur de chaîne | device.displayName -eq "Rob iPhone" |

| deviceOSType | toute valeur de chaîne | (device.deviceOSType -eq "iPad") -or (device.deviceOSType -eq "iOS") device.deviceOSType -startsWith "AndroidEnterprise" device.deviceOSType -eq "AndroidForWork" device.deviceOSType -eq "Windows" |

| deviceOSVersion | toute valeur de chaîne | device.deviceOSVersion -eq "9.1" device.deviceOSVersion -startsWith "10.0.1" |

| deviceOwnership | Personnel, Entreprise, Inconnu | device.deviceOwnership -eq "Company" |

| devicePhysicalIds | toute valeur de chaîne utilisée par AutoPilot, par exemple tous les appareils AutoPilot, OrderID ou PurchaseOrderID | device.devicePhysicalIDs -any _ -startsWith "[ZTDId]" (device.devicePhysicalIds -any _ -eq "[OrderID]:179887111881" (device.devicePhysicalIds -any _ -eq "[PurchaseOrderId]:76222342342" |

| deviceTrustType | AzureAD, ServerAD, Workplace | device.deviceTrustType -eq "AzureAD" |

| enrollmentProfileName | Nom du profil d’inscription d’appareil Apple, nom du profil d’inscription d’appareil dédié appartenant à l’entreprise Android Enterprise ou nom du profil Windows Autopilot | device.enrollmentProfileName -eq "DEP iPhones" |

| extensionAttribute1 | toute valeur de chaîne | device.extensionAttribute1 -eq « une valeur de chaîne » |

| extensionAttribute2 | toute valeur de chaîne | device.extensionAttribute2 -eq "some string value" |

| extensionAttribute3 | toute valeur de chaîne | device.extensionAttribute3 -eq "some string value" |

| extensionAttribute4 | toute valeur de chaîne | device.extensionAttribute4 -eq "some string value" |

| extensionAttribute5 | toute valeur de chaîne | device.extensionAttribute5 -eq "some string value" |

| extensionAttribute6 | toute valeur de chaîne | device.extensionAttribute6 -eq "some string value" |

| extensionAttribute7 | toute valeur de chaîne | device.extensionAttribute7 -eq "some string value" |

| extensionAttribute8 | toute valeur de chaîne | device.extensionAttribute8 -eq "some string value" |

| extensionAttribute9 | toute valeur de chaîne | device.extensionAttribute9 -eq "some string value" |

| extensionAttribute10 | toute valeur de chaîne | device.extensionAttribute10 -eq "some string value" |

| extensionAttribute11 | toute valeur de chaîne | device.extensionAttribute11 -eq "some string value" |

| extensionAttribute12 | toute valeur de chaîne | device.extensionAttribute12 -eq "some string value" |

| extensionAttribute13 | toute valeur de chaîne | device.extensionAttribute13 -eq "some string value" |

| extensionAttribute14 | toute valeur de chaîne | device.extensionAttribute14 -eq "some string value" |

| extensionAttribute15 | toute valeur de chaîne | device.extensionAttribute15 -eq "some string value" |

| isRooted | true false | device.isRooted -eq true |

| managementType | MDM (pour les appareils mobiles) | device.managementType -eq "MDM" |

| memberOf | Toute valeur de chaîne (ID d’objet de groupe valide) | device.memberOf -any (group.objectId -in ['value']) |

| objectId | un ID d’objet Microsoft Entra valide | device.objectId -eq "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb" |

| profileType | un type de profil valide dans Microsoft Entra ID | device.profileType -eq "RegisteredDevice" |

| systemLabels | une chaîne en lecture seule correspondant à la propriété d’appareil Intune pour étiqueter les appareils Modern Workplace | device.systemLabels -startsWith "M365Managed" SystemLabels |

Remarque

Lorsque vous utilisez systemLabels, un attribut en lecture seule utilisé dans différents contextes, comme la gestion des appareils et l’étiquetage de sensibilité, n’est pas modifiable via Intune.

Lorsque vous utilisez deviceOwnership pour créer des groupes dynamiques pour des appareils, vous devez définir la valeur sur Company. Sur Intune, la propriété de l’appareil est représentée comme Corporate. Pour plus d’informations, consultez OwnerTypes.

Lorsque vous utilisez deviceTrustType pour créer des groupes dynamiques pour des appareils, vous devez définir la valeur sur AzureAD pour représenter les appareils joints à Microsoft Entra, sur ServerAD pour les appareils hybrides joints à Microsoft Entra ou sur Workplace pour les appareils inscrits auprès de Microsoft Entra.

Lorsque vous utilisez extensionAttribute1-15 pour créer des groupes dynamiques pour des appareils, vous devez définir la valeur sur extensionAttribute1-15 sur l’appareil. En savoir plus sur l’écriture extensionAttributes sur un objet d’appareil Microsoft Entra

Ces articles fournissent des informations supplémentaires sur les groupes dans Microsoft Entra ID.

Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java au JDConf 2025.

S’inscrire maintenantFormation

Parcours d’apprentissage

Use advance techniques in canvas apps to perform custom updates and optimization - Training

Use advance techniques in canvas apps to perform custom updates and optimization

Certification

Microsoft 365 Certified: Endpoint Administrator Associate - Certifications

Plan and execute an endpoint deployment strategy, using essential elements of modern management, co-management approaches, and Microsoft Intune integration.