Vérifier les stratégies d’objet de stratégie de groupe Azure et internes pour l’instance SCOM gérée d’Azure Monitor

Cet article explique comment vérifier les stratégies Group Policy Object (GPO) internes et Azure.

Remarque

Pour en savoir plus sur l’architecture de l’Instance SCOM gérée d’Azure Monitor, consultez Instance SCOM gérée d’Azure Monitor.

Vérifier les stratégies Azure

Si des stratégies Azure visent à limiter la création de groupes de ressources managées, de groupes de machines virtuelles identiques, d’équilibreurs de charge, d’identités managées et d’alertes de métrique, faites une exception pour l’abonnement associé à l’instance de l’Instance SCOM gérée d’Azure Monitor. Cette exception est nécessaire, car l’Instance SCOM gérée crée toutes ces ressources au sein du groupe de ressources managées.

Respectez les étapes suivantes pour afficher les stratégies appliquées sur un abonnement :

Accédez à l’abonnement spécifique, puis, dans le menu de gauche sous Abonnement, sélectionnez les stratégies.

Dans la page Stratégies, sélectionnez les affectations de stratégie et recherchez la stratégie à l’origine du problème.

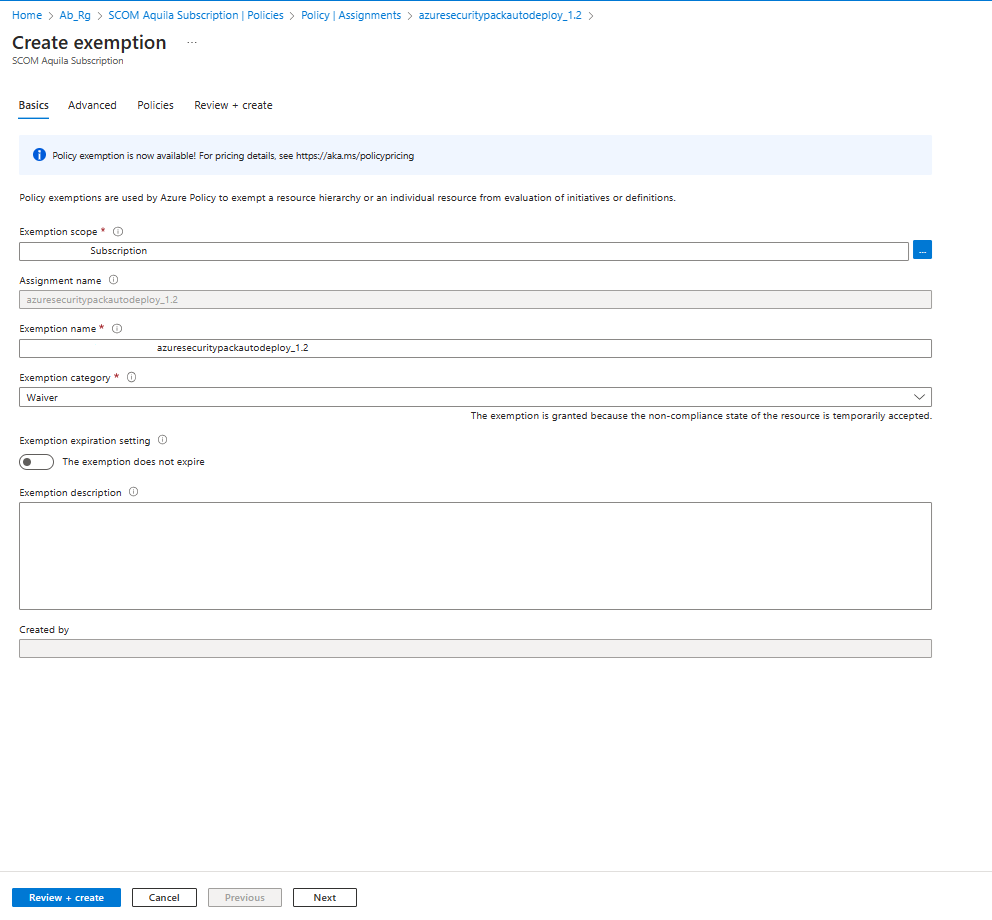

Ouvrez l’affectation spécifique et sélectionnez l’exemption.

Vérifier les stratégies GPO internes

À mesure que les instances gérées SCOM sont intégrées au domaine désigné ou à l’unité d’organisation (UO), toutes les stratégies GPO entrent en jeu au niveau de l’UO ou du domaine et influencent le groupe Administrateurs local. Envisagez d’exclure l’instance SCOM gérée de ces stratégies GPO.

Les stratégies suivantes peuvent potentiellement influencer les groupes d’administrateurs locaux. Il se peut que des stratégies personnalisées soient également en vigueur.

- Passez en revue les stratégies GPO susceptibles de modifier la configuration du groupe d’administrateurs local.

- Déterminez s’il existe des stratégies GPO destinées à désactiver l’authentification réseau.

- Évaluez si des stratégies obstruent les connexions distantes au groupe d’administrateurs local.

Important

Pour réduire au minimum le besoin d’une communication détaillée avec votre administrateur Active Directory et l’administrateur réseau, consultez Auto-vérification. L’article décrit les procédures utilisées par l’administrateur Active Directory et par l’administrateur réseau pour valider les modifications qu’ils apportent à la configuration et pour garantir la réussite de leur implémentation. Ce processus réduit les allers-retours inutiles entre l’administrateur Operations Manager, l’administrateur Active Directory et l’administrateur réseau. Cette configuration permet aux administrateurs de gagner du temps.

Étape suivante

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour