Sécurisation des appareils IoT dans l’entreprise

Le nombre d’appareils IoT continue d’augmenter de manière exponentielle dans les réseaux d’entreprise, tels que les imprimantes, les appareils VoIP (Voice over Internet Protocol), les téléviseurs intelligents et les systèmes de conférence dispersés dans de nombreux immeubles de bureaux.

Bien que le nombre d’appareils IoT continue d’augmenter, ils ne disposent souvent pas des protections de sécurité couramment présentes sur les points de terminaison gérés tels que les ordinateurs portables et les téléphones mobiles. Pour les mauvais acteurs, ces appareils non gérés peuvent être utilisés comme point d’entrée pour le mouvement latéral ou l’évasion, et trop souvent, l’utilisation de telles tactiques conduit à l’exfiltration d’informations sensibles.

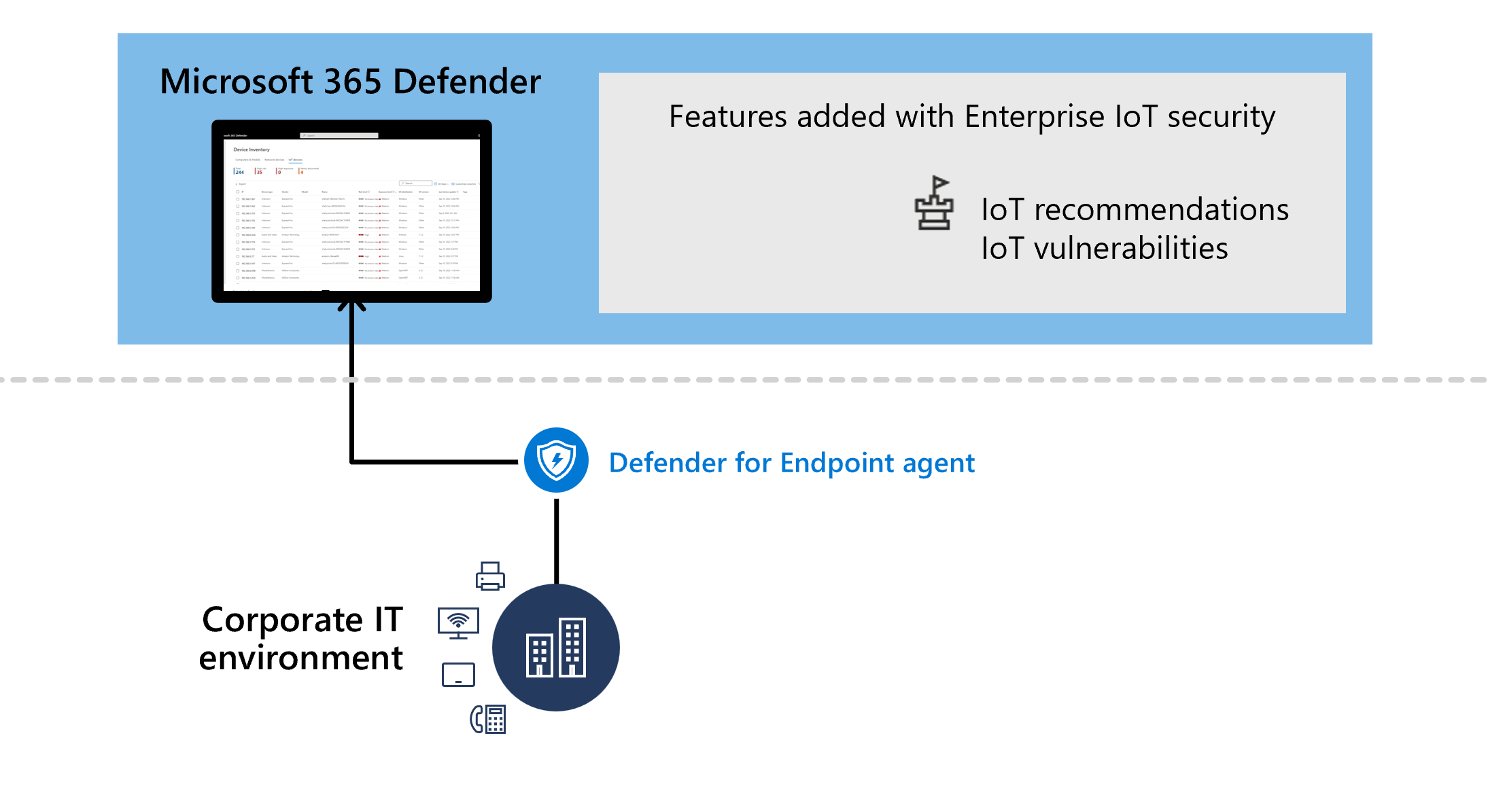

Microsoft Defender pour IoT s’intègre de manière fluide à Microsoft Defender XDR et à Microsoft Defender for Endpoint pour fournir à la fois la découverte d’appareils IoT et la valeur de sécurité pour les appareils IoT, notamment des recommandations et des données de vulnérabilité spécialement conçues.

Sécurité IoT d’entreprise dans Microsoft Defender XDR

La sécurité IoT d’entreprise dans Microsoft Defender XDR fournit une valeur de sécurité spécifique à IoT, notamment les risques et les niveaux d’exposition, les vulnérabilités et les recommandations dans Microsoft Defender XDR.

Si vous êtes un client Microsoft 365 E5 (ME5)/Sécurité E5 et Defender for Endpoint P2, activez le support pour la sécurité IoT Entreprise dans le portail Microsoft Defender XDR.

Si vous n’avez pas de licences de sécurité ME5/E5, mais que vous êtes un client Microsoft Defender for Endpoint, commencez par un essai gratuit ou achetez des licences autonomes par appareil pour obtenir la même valeur de sécurité spécifique à IoT.

Recommandations

Les recommandations de sécurité Defender pour point de terminaison suivantes sont prises en charge pour les appareils IoT d’entreprise :

- Exiger l’authentification pour l’interface de gestion Telnet

- Désactiver le protocole d’administration non sécurisé Telnet

- Supprimez les protocoles d’administration non sécurisés SNMP V1 et SNMP V2

- Exiger l’authentification pour l’interface de gestion VNC

Pour plus d’informations, consultez Recommandations de sécurité.

Forum aux questions

Cette section fournit la liste des questions fréquemment posées sur la sécurisation des réseaux IoT Entreprise avec Microsoft Defender pour IoT.

Quelle est la différence entre OT et IoT Entreprise ?

Technologie opérationnelle (OT) : les capteurs réseau OT utilisent une technologie brevetée sans agent pour découvrir, apprendre et surveiller en permanence les appareils réseau afin d’obtenir une meilleure visibilité sur les risques liés aux technologies opérationnelles (OT, Operational Technology) et aux systèmes de contrôle industriel (ICS, Industrial Control System). Les capteurs procèdent à la collecte des données, l’analyse et l’alerte sur site, ce qui les rend idéals pour les emplacements avec une faible bande passante ou une latence élevée.

IoT Entreprise : IoT Entreprise assure la visibilité et la sécurité des appareils IoT dans l’environnement d’entreprise.

La protection réseau IoT d’entreprise étend les fonctionnalités sans agent au-delà des environnements opérationnels, et fournit ce faisant une couverture pour tous les appareils IoT dans votre environnement. Par exemple, un environnement IoT d’entreprise pourrait inclure des imprimantes, des caméras et des appareils propriétaires dédiés à une fonction spécifique.

Quels appareils sont pris en charge pour la sécurité IoT Entreprise ?

La sécurité IoT d’entreprise englobe un large éventail d’appareils, identifiés par Defender pour point de terminaison à l’aide de méthodes de découverte passives et actives.

Les appareils pris en charge incluent une vaste gamme de modèles et de fournisseurs matériels, couvrant des appareils IoT d’entreprise tels que des imprimantes, des caméras et des téléphones VoIP, entre autres.

Pour plus d’informations, consultez appareils Defender pour IoT.

Que faire pour commencer à utiliser IoT Entreprise ?

Les clients Microsoft E5 (ME5) et Sécurité E5 disposent déjà d’appareils pris en charge pour la sécurité IoT d’entreprise. Si vous disposez uniquement d’une licence Defender for Endpoint P2, vous pouvez acheter des licences autonomes par appareil pour la surveillance IoT d’entreprise ou utiliser une version d’évaluation.

Pour plus d’informations, consultez l’article suivant :

- Prise en main de la surveillance de l’IoT d’entreprise dans Microsoft Defender XDR

- Gérer la prise en charge de la surveillance d’IoT d’entreprise avec Microsoft Defender pour IoT

Quelles sont les autorisations nécessaires pour utiliser la sécurité IoT Entreprise avec Defender pour IoT ?

Pour plus d’informations sur les autorisations requises, consultez les Conditions préalables.

Quels sont les appareils facturables ?

Pour plus d’informations, consultez Appareils surveillés par Defender pour IoT.

Comment estimer le nombre d’appareils à superviser ?

Si vous souhaitez en savoir plus, veuillez consulter la rubrique Calculer les appareils surveillés pour la supervision IoT Entreprise.

Comment IoT Entreprise ?

Si vous souhaitez en savoir plus, veuillez consulter la rubrique Désactiver la sécurité IoT d’entreprise.

Que se passe-t-il quand l’essai se termine ?

Si vous n’avez pas ajouté de licence autonome au moment de la fin de votre version d’évaluation, votre version d’évaluation est automatiquement annulée et vous perdez l’accès aux fonctionnalités de sécurité IoT Entreprise.

Pour plus d’informations, consultez Facturation de l’abonnement Defender pour IoT.

Comment résoudre les problèmes de facturation associés à mon plan Defender pour IoT ?

Pour tout problème technique ou de facturation, ouvrez un ticket de support pour Microsoft Defender XDR.

Contenu connexe

Pour plus d’informations, consultez l’article suivant :

- Démarrage de la surveillance de l’IoT d’entreprise dans Microsoft 365 Defender

- Facturation d’un abonnement Defender pour IoT

- Vue d’ensemble de la découverte d’appareils

- File d’attente d’alertes dans Microsoft 365 Defender

- Recommandations de sécurité

- Vulnérabilités dans mon organisation

- Gérer l’inventaire de votre appareil à partir du Portail Azure

- Combattre de manière proactive avec la détection avancée dans Microsoft 365 Defender

Étapes suivantes

Commencez à sécuriser vos ressources réseau IoT Entreprise en intégrant Defender pour IoT à partir de Microsoft Defender XDR.