Tutoriel : Configurer le basculement DNS avec des résolveurs privés

Cet article explique comment éliminer un point de défaillance unique dans vos services DNS locaux à l’aide de plusieurs résolveurs privés Azure DNS déployés dans différentes régions. Le basculement DNS est activé en affectant un résolveur local en tant que DNS principal et le résolveur dans une région adjacente en tant que DNS secondaire. Si le serveur DNS principal ne répond pas, les clients DNS réessayent automatiquement en utilisant le serveur DNS secondaire.

Dans ce tutoriel, vous allez apprendre à :

- Résoudre les zone DNS privées Azures à l’aide de redirecteurs conditionnels locaux et de résolveurs privés Azure DNS.

- Activer le basculement DNS local pour vos zones Azure DNS privé.

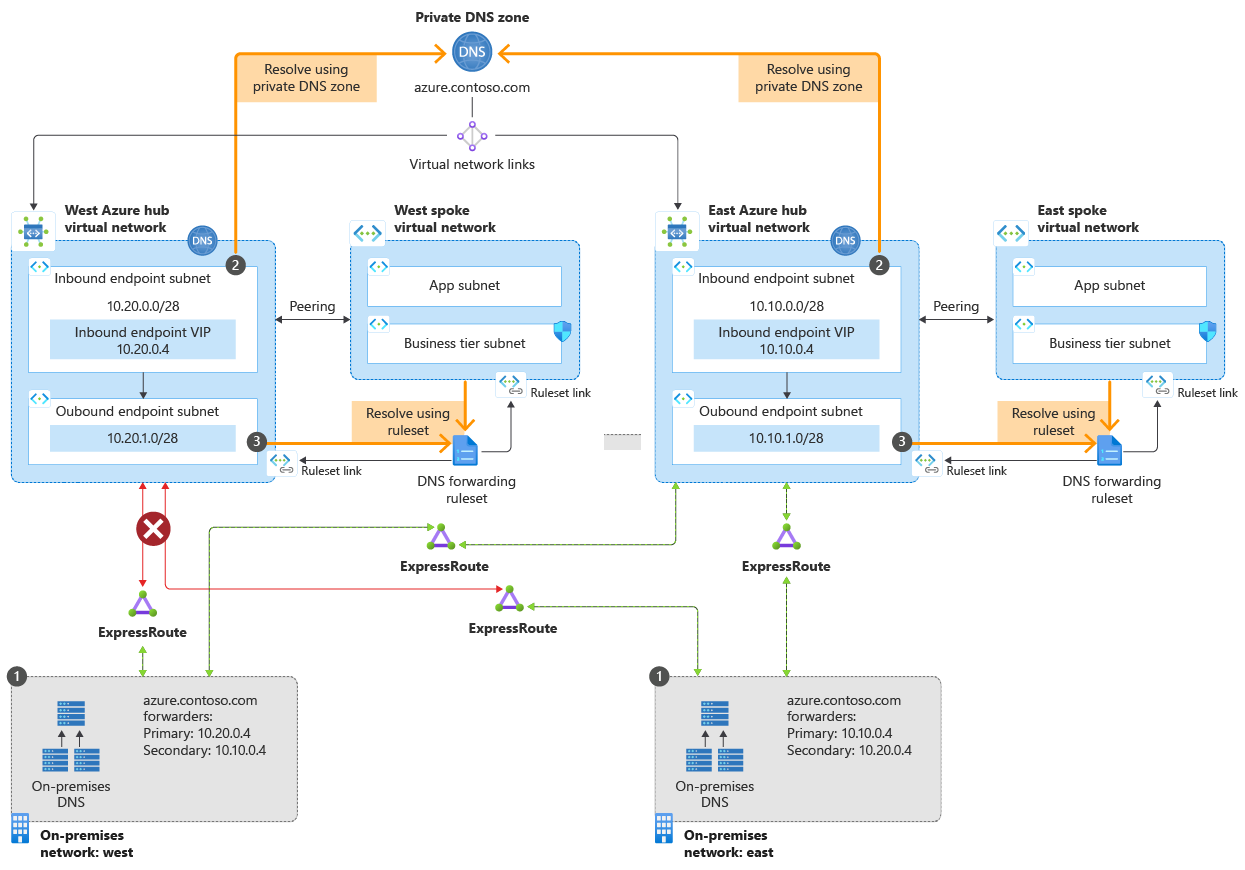

Le diagramme suivant montre le scénario de basculement décrit dans cet article.

Dans ce scénario, vous disposez de connexions entre deux emplacements locaux et deux réseaux virtuels de hubs Azure.

- Dans la région Est, le chemin principal mène au hub de réseau virtuel Est. Vous disposez d’une connexion secondaire au hub Ouest. La région Ouest est configurée de manière inverse.

- En raison d’un problème de connectivité Internet, la connexion à un réseau virtuel (Ouest) est temporairement interrompue.

- Le service est maintenu dans les deux régions en raison de la conception redondante.

Le chemin de résolution DNS est le suivant :

- Des redirecteurs conditionnels DNS locaux redondants envoient les requêtes DNS aux points de terminaison entrants.

- Les points de terminaison entrants reçoivent les requêtes DNS à partir d’un emplacement local.

- Les points de terminaison sortants et les ensembles de règles de transfert DNS traitent les requêtes DNS et retournent les réponses à vos ressources locales.

Les points de terminaison sortants et les ensembles de règles de transfert DNS ne sont pas nécessaires pour le scénario de basculement, mais sont inclus ici pour des raisons d’exhaustivité. Les ensembles de règles peuvent être utilisés pour résoudre des domaines locaux à partir d’Azure. Pour plus d’informations, consultez les Points de terminaison et ensembles de règles Azure DNS Private Resolver et Résoudre les domaines Azure et locaux.

Prérequis

- Compte Azure avec un abonnement actif. Créez un compte gratuitement.

- Deux réseaux virtuels Azure dans deux régions

- Liaison VPN ou ExpressRoute du réseau local à chaque réseau virtuel

- Une instance d’Azure DNS Private Resolver dans chaque réseau virtuel

- Une zone DNS privée Azure liée à chaque réseau virtuel

- Une serveur DNS local

Notes

Dans ce tutoriel, azure.contoso.com est une zone DNS privée Azure. Remplacez azure.contoso.com par le nom de votre zone DNS privée.

Connexion à Azure

Connectez-vous au portail Azure.

Déterminer les adresses IP du point de terminaison entrant

Notez les adresses IP affectées aux points de terminaison entrants de vos résolveurs privés DNS. Ces adresses IP seront utilisées pour configurer les redirecteurs DNS locaux.

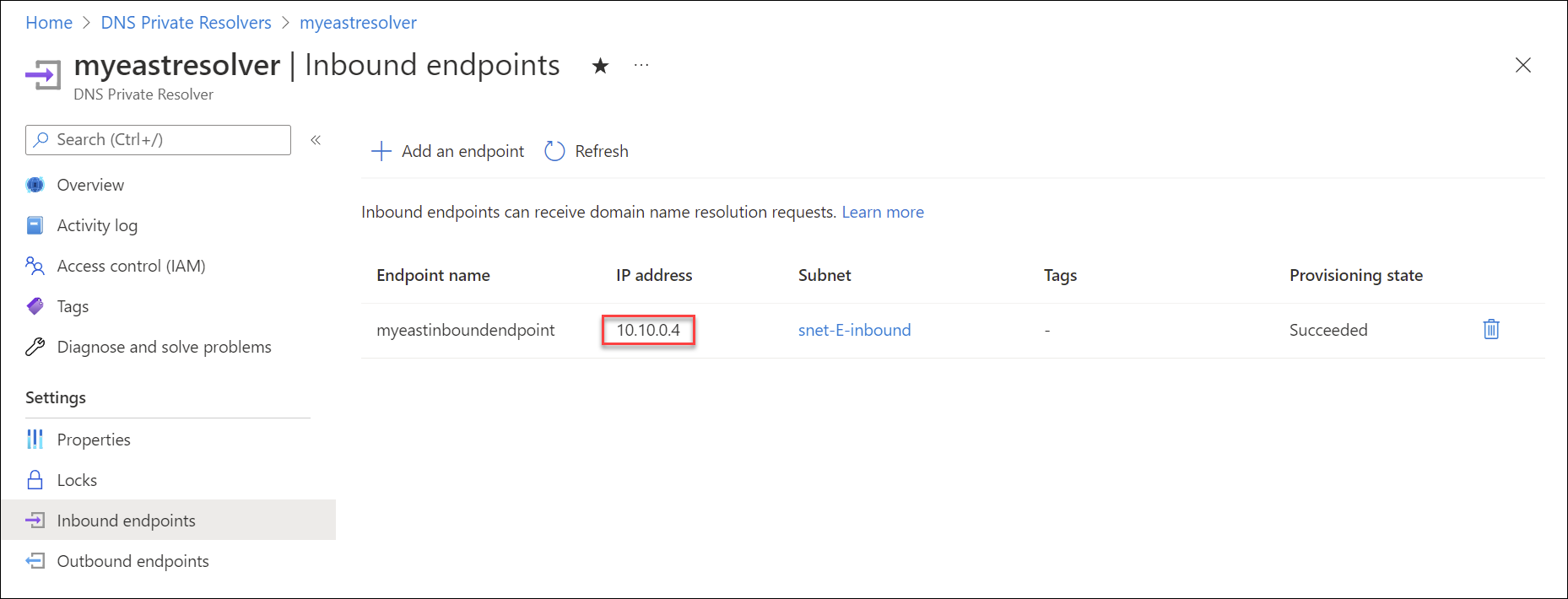

Dans cet exemple, il existe deux réseaux virtuels dans deux régions :

- myeastvnet se trouve dans la région USA Est, et l’espace d’adressage 10.10.0.0/16 lui est affecté

- mywestvnet se trouve dans la région USA Centre-Ouest, et l’espace d’adressage 10.20.0.0/16 lui est affecté

Recherchez Résolveurs privés DNS et sélectionnez votre résolveur privé dans la première région. Par exemple : myeastresolver.

Sous Paramètres, sélectionnez Points de terminaison entrants et notez le paramètre Adresse IP. Par exemple : 10.10.0.4.

Revenez à la liste des résolveurs privés DNS et sélectionnez un résolveur dans une autre région. Par exemple : mywestresolver.

Sous Paramètres, sélectionnez Points de terminaison entrants et notez le paramètre Adresse IP de ce résolveur. Par exemple : 10.20.0.4.

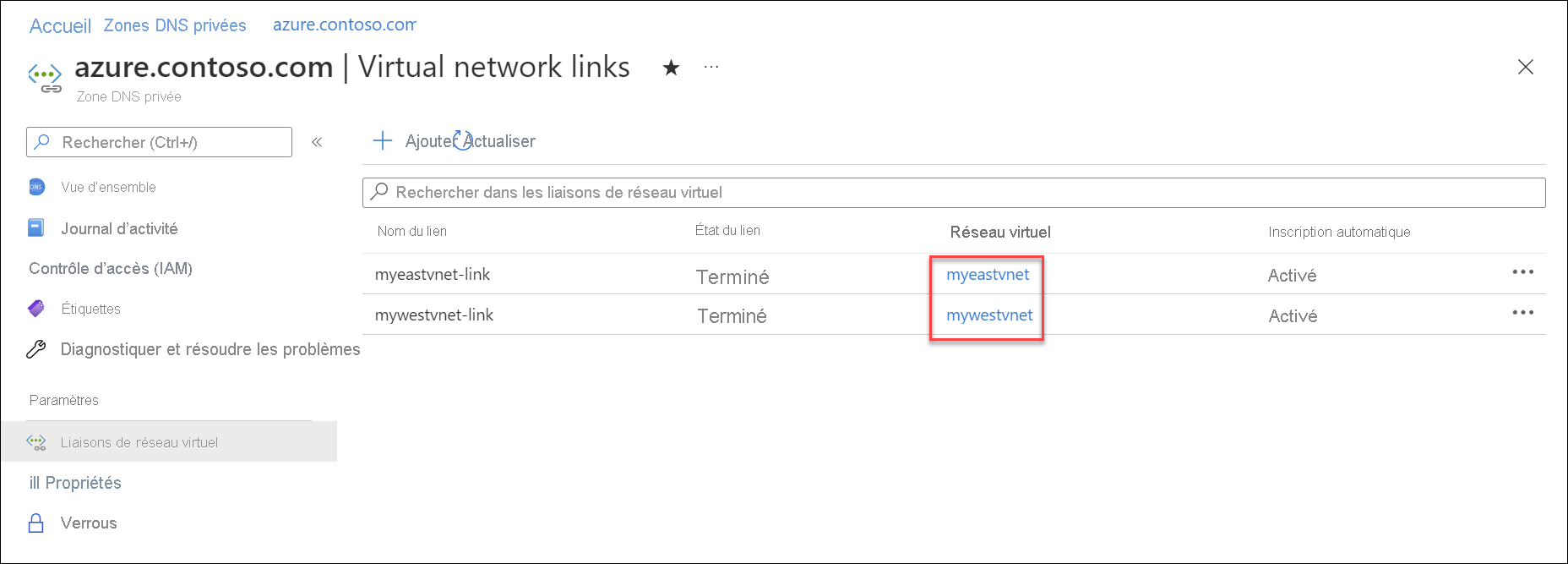

Vérifier les liaisons de zones privées

Pour résoudre les enregistrements DNS dans une zone privée DNS Azure, il faut que la zone soit liée au réseau virtuel. Dans cet exemple, la zone azure.contoso.com est liée à myeastvnet et mywestvnet. Des liaisons vers d’autres réseaux virtuels peuvent également être présentes.

Recherchez Zones DNS privées et sélectionnez votre zone privée. Par exemple : azure.contoso.com.

Sous Paramètres, sélectionnez Liaisons de réseau virtuel et vérifiez que les réseaux virtuels que vous avez utilisés pour les points de terminaison entrants dans la procédure précédente sont également listés sous Réseau virtuel. Par exemple : myeastvnet et mywestvnet.

Si un ou plusieurs réseaux virtuels ne sont pas encore liés, vous pouvez les ajouter ici en sélectionnant Ajouter, en fournissant un Nom de liaison, en choisissant votre Abonnement, puis en choisissant le Réseau virtuel.

Conseil

Vous pouvez également utiliser le peering pour résoudre les enregistrements dans des zones DNS privées. Pour plus d’informations, consultez Points de terminaison et ensembles de règles Azure DNS Private Resolver.

Vérifier la résolution Azure DNS

Vérifiez que les paramètres DNS de vos réseaux virtuels sont définis sur Par défaut (fourni par Azure).

Recherchez Réseaux virtuels et sélectionnez le premier réseau virtuel. Par exemple : myeastvnet.

Sous Paramètres, sélectionnez Serveurs DNS et vérifiez que Par défaut (fourni par Azure) est sélectionné.

Sélectionnez le réseau virtuel suivant (par exemple mywestvnet) et vérifiez que Par défaut (fourni par Azure) est sélectionné.

Notes

Des paramètres DNS personnalisés peuvent également fonctionner, mais cela n’est pas dans l’étendue du scénario qui nous intéresse.

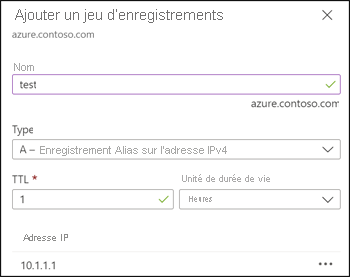

Recherchez Zones DNS privées et sélectionnez le nom de votre zone privée. Par exemple : azure.contoso.com.

Créez un enregistrement de test dans la zone en sélectionnant + Jeu d’enregistrements et en ajoutant un nouvel enregistrement A. Par exemple : test.

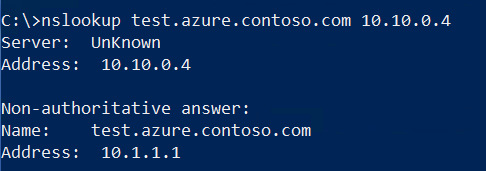

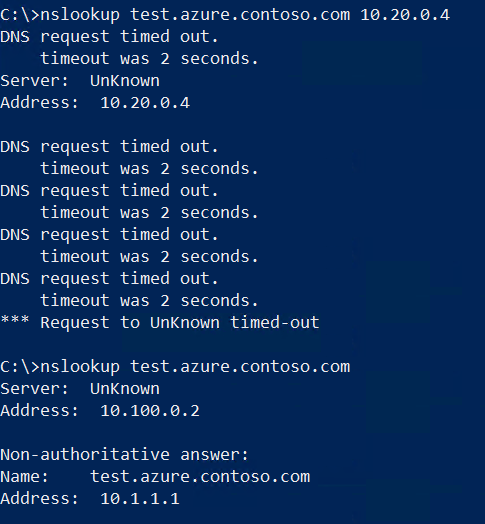

Ouvrez une invite de commandes à l’aide d’un client local et utilisez nslookup pour rechercher votre enregistrement de test à l’aide de l’adresse IP du premier résolveur privé que vous avez notée (par exemple 10.10.0.4). Voir l’exemple suivant :

nslookup test.azure.contoso.com 10.10.0.4La requête doit retourner l’adresse IP que vous avez affectée à votre enregistrement de test.

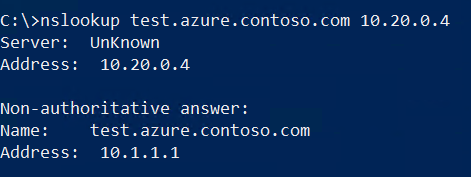

Répétez cette requête nslookup à l’aide de l’adresse IP que vous avez notée pour le deuxième résolveur privé (par exemple 10.20.0.4).

Notes

Si la résolution DNS pour la zone privée ne fonctionne pas, vérifiez que vos liaisons locales vers les réseaux virtuels Azure sont établies.

Configurer la redirection DNS locale

Maintenant que la résolution DNS fonctionne de l’environnement local vers Azure à l’aide de deux résolveurs privés Azure DNS différents, nous pouvons configurer le transfert pour utiliser ces deux adresses. Cela permettra de bénéficier d’une redondance en cas d’interruption de l’une des connexions à Azure. La procédure de configuration des redirecteurs dépend du type de serveur DNS que vous utilisez. L’exemple suivant utilise un serveur Windows qui exécute le service de rôle Serveur DNS et a l’adresse IP 10.100.0.2.

Notes

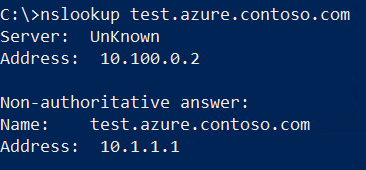

Le serveur DNS que vous utilisez pour configurer le transfert doit être un serveur que les appareils clients de votre réseau utiliseront pour la résolution DNS. Si le serveur que vous configurez n’est pas le serveur par défaut, vous devez interroger directement son adresse IP (par exemple, nslookup test.azure.contoso.com 10.100.0.2) une fois le transfert configuré.

Ouvrez une invite Windows PowerShell avec élévation de privilèges et exécutez la commande suivante. Remplacez azure.contoso.com par le nom de votre zone privée, et remplacez les adresses IP ci-dessous par les adresses IP de vos résolveurs privés.

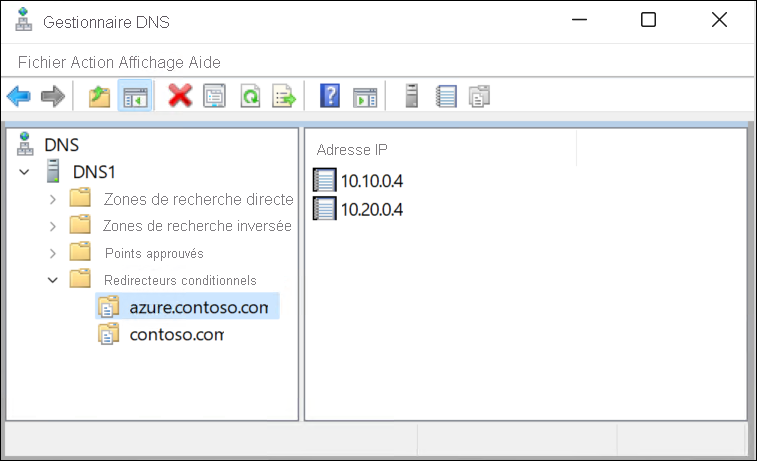

Add-DnsServerConditionalForwarderZone -Name "azure.contoso.com" -MasterServers 10.20.0.4,10.10.0.4Si vous préférez, vous pouvez également utiliser la console DNS pour entrer des redirecteurs conditionnels. Voir l’exemple suivant :

Maintenant que le transfert est en place, émettez la même requête DNS que celle que vous avez utilisée dans la procédure précédente. Cependant, cette fois-ci n’entrez pas d’adresse IP de destination pour la requête. La requête utilisera le serveur DNS par défaut du client.

Démontrer la résilience (facultatif)

Vous pouvez maintenant démontrer que la résolution DNS fonctionne lorsque l’une des connexions est interrompue.

Interrompez la connectivité entre l’environnement local et l’un de vos réseaux virtuels en désactivant ou en déconnectant l’interface. Vérifiez que la connexion ne se reconnecte pas automatiquement à la demande.

Exécutez la requête nslookup à l’aide du résolveur privé à partir du réseau virtuel qui n’est plus connecté, et vérifiez qu’elle échoue (voir ci-dessous).

Exécutez la requête nslookup à l’aide de votre serveur DNS par défaut (configuré avec des redirecteurs) et vérifiez qu’elle fonctionne toujours en raison de la redondance que vous avez activée.

Étapes suivantes

- Passez en revue les composants, les avantages et les exigences pour Azure DNS Private Resolver.

- Découvrez comment créer un Azure DNS Private Resolver en utilisant Azure PowerShell ou le portail Azure.

- Découvrez comment résoudre des domaines Azure et locaux à l’aide d’Azure DNS Private Resolver.

- Apprenez-en davantage sur les Points de terminaison et ensembles de règles Azure DNS Private Resolver.

- Découvrez comment configurer un système DNS hybride à l’aide de résolveurs privés.

- Découvrez certaines des autres fonctionnalités de réseau clés d’Azure.

- Module Learn : Présentation d’Azure DNS.