Octroyer des autorisations à une identité managée de l’espace de travail

Cet article vous explique comment octroyer des autorisations pour l’identité managée dans l’espace de travail Azure Synapse. Les autorisations permettent, à leur tour, d’accéder aux pools SQL dédiés de l’espace de travail et au compte de stockage ADLS Gen2 via le portail Azure.

Notes

Cette identité managée de l’espace de travail sera appelée « identité managée » dans le reste de ce document.

Octroyer les autorisations de l'identité managée au compte de stockage ADLS Gen2

Un compte de stockage ADLS Gen2 est nécessaire pour créer un espace de travail Azure Synapse. Pour réussir le lancement des pools Spark dans l’espace de travail Azure Synapse, l’identité managée Azure Synapse doit disposer du rôle Contributeur aux données Blob du stockage sur ce compte de stockage. L’orchestration de pipeline dans Azure Synapse tire également parti de ce rôle.

Octroyer des autorisations pour l'identité managée lors de la création de l'espace de travail

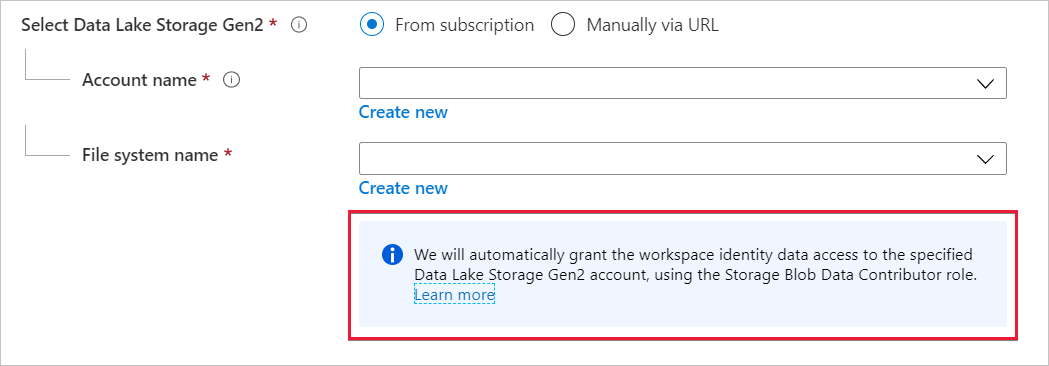

Azure Synapse tente d'octroyer le rôle Contributeur aux données Blob du stockage à l’identité managée une fois l'espace de travail Azure Synapse créé à l’aide du portail Azure. Vous fournissez les détails du compte de stockage ADLS Gen2 dans l’onglet Informations de base.

Sélectionnez le compte de stockage ADLS Gen2 et le système de fichiers dans Nom du compte et Nom du système de fichiers.

Si le créateur de l’espace de travail est également propriétaire du compte de stockage ADLS Gen2, Azure Synapse affecte le rôle Contributeur aux données Blob du stockage à l’identité managée. Le message suivant s’affiche sous les détails du compte de stockage que vous avez entrés.

Si le créateur de l’espace de travail n’est pas propriétaire du compte de stockage ADLS Gen2, Azure Synapse n’affecte pas le rôle Contributeur aux données Blob du stockage à l’identité managée. Le message qui s’affiche sous les détails du compte de stockage informe le créateur de l’espace de travail qu’il ne dispose pas d'autorisations suffisantes pour octroyer le rôle Contributeur aux données Blob du stockage à l’identité managée.

Comme l’indique le message, vous ne pouvez pas créer de pools Spark tant que le rôle Contributeur aux données Blob du stockage n'est pas affecté à l’identité managée.

Octroyer des autorisations pour l'identité managée après création de l'espace de travail

Lors de la création de l’espace de travail, si vous n’affectez pas le rôle Contributeur aux données Blob du stockage à l’identité managée, le propriétaire du compte de stockage ADLS Gen2 s'en charge manuellement. Les étapes suivantes vous aideront à procéder à cette affectation manuellement.

Étape 1 : Accéder au compte de stockage ADLS Gen2 dans le Portail Azure

Dans le Portail Microsoft Azure, ouvrez le compte de stockage ADLS Gen2 et sélectionnez Vue d’ensemble dans le volet de navigation gauche. Vous devez affecter le rôle Contributeur aux données Blob du stockage au niveau du conteneur ou du système de fichiers. Sélectionnez Conteneurs.

Étape 2 : Sélection du conteneur

L’identité managée doit pouvoir accéder aux données du conteneur (système de fichiers) fourni lors de la création de l’espace de travail. Ce conteneur ou système de fichiers est disponible dans le portail Azure. Ouvrez l'espace de travail Azure Synapse dans le portail Azure et sélectionnez l'onglet Vue d’ensemble dans le volet de navigation gauche.

Sélectionnez le même conteneur ou système de fichiers pour octroyer le rôle Contributeur aux données Blob du stockage à l'identité managée.

Étape 3 : Ouvrir le contrôle d’accès et ajouter une attribution de rôle

Sélectionnez Contrôle d’accès (IAM) .

Sélectionnez Ajouter>Ajouter une attribution de rôle pour ouvrir la page Ajouter une attribution de rôle.

Attribuez le rôle suivant. Pour connaître les étapes détaillées, consultez Attribuer des rôles Azure à l’aide du portail Azure.

Paramètre Valeur Role Contributeur aux données Blob du stockage Attribuer l’accès à MANAGEDIDENTITY Membres Nom de l’identité managée Notes

Le nom de l’identité managée correspond également au nom de l’espace de travail.

Sélectionnez Enregistrer pour ajouter l’attribution de rôle.

Étape 4 : Vérifier que le rôle Contributeur aux données Blob du stockage est attribué à l’identité managée

Sélectionnez Contrôle d’accès (IAM) , puis Attributions de rôle.

Votre identité managée doit être répertoriée sous la section Contributeur aux données Blob du stockage et le rôle Contributeur aux données Blob du stockage doit lui avoir été attribué.

Alternative au rôle Contributeur aux données Blob du stockage

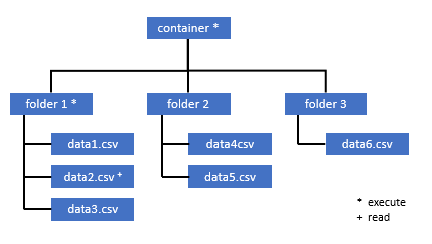

Au lieu de vous accorder à vous-même le rôle Contributeur aux données Blob du stockage, vous pouvez aussi accorder des autorisations plus précises sur un sous-ensemble de fichiers.

Tous les utilisateurs qui doivent accéder à certaines données de ce conteneur doivent également avoir l’autorisation EXECUTE sur tous les dossiers parents jusqu’à la racine (le conteneur).

En savoir plus sur la définition des listes de contrôle d’accès dans Azure Data Lake Storage Gen2.

Notes

L’autorisation Execute au niveau du conteneur doit être définie dans Data Lake Storage Gen2. Les autorisations sur le dossier peuvent être définies dans Azure Synapse.

Si vous voulez interroger data2.csv dans cet exemple, les autorisations suivantes sont nécessaires :

- Autorisation Execute sur le conteneur

- Autorisation Execute sur folder1

- Autorisation de lecture sur data2.csv

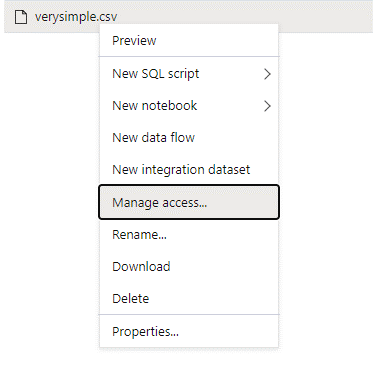

Connectez-vous à Azure Synapse avec un utilisateur administrateur disposant d’autorisations complètes sur les données auxquelles vous souhaitez accéder.

Dans le volet des données, cliquez avec le bouton droit sur le fichier, puis sélectionnez Gérer l’accès.

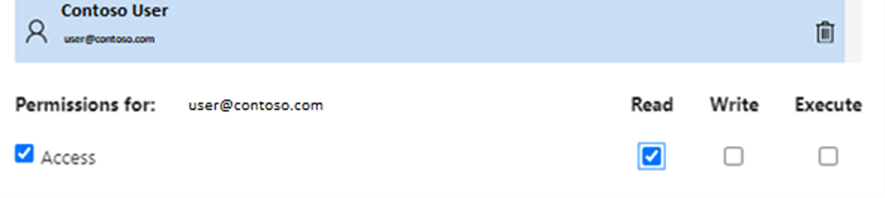

Sélectionnez au moins l’autorisation Lecture. Entrez l’UPN ou l’ID d’objet de l’utilisateur, par exemple user@contoso.com. Sélectionnez Ajouter.

Accordez une autorisation de lecture à cet utilisateur.

Notes

Pour les utilisateurs invités, cette étape doit être effectuée directement avec Azure Data Lake, car elle ne peut pas être effectuée directement via Azure Synapse.

Étapes suivantes

En savoir plus sur l'identité managée de l'espace de travail