Vue d’ensemble de la supervision de l’intégrité du démarrage

Pour aider le Lancement fiable à mieux prévenir les attaques de rootkits malveillants sur des machines virtuelles, l’attestation d’invité via le point de terminaison Microsoft Azure Attestation (MAA) est utilisée pour surveiller l’intégrité de la séquence de démarrage. Cette attestation est essentielle pour fournir la validité des états d’une plateforme. Si le démarrage sécurisé et le vTPM sont activés dans votre Machine virtuelle Azure Trusted et que les extensions d’attestation sont installées, Microsoft Defender pour le cloud vérifie que l’état et l’intégrité du démarrage de votre machine virtuelle sont correctement configurés. Pour en savoir plus sur l’intégration de MDC, consultez l’intégration de lancement fiable à Microsoft Defender pour le cloud.

Important

La mise à niveau automatique de l’extension est désormais disponible pour l’extension Surveillance de l’intégrité du démarrage - Attestation d’invité. En savoir plus sur la mise à niveau automatique de l’extension.

Prérequis

Un abonnement Azure actif + une machine virtuelle de lancement fiable

Activez la surveillance de l’intégrité

Connectez-vous au portail Azure.

Sélectionnez la ressource (Machines Virtuelles).

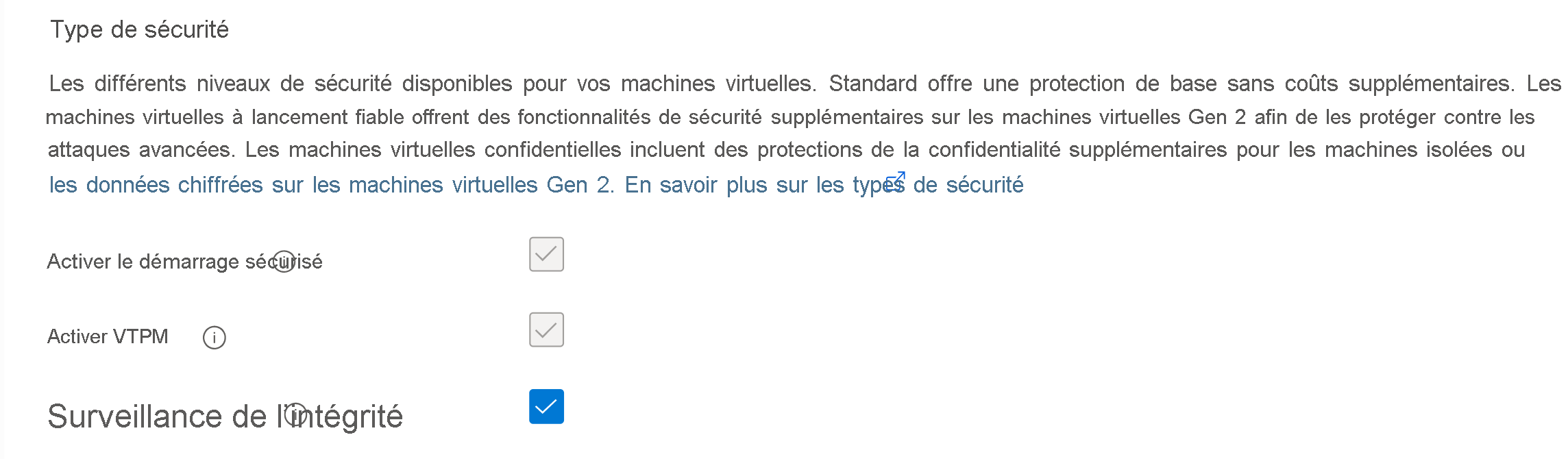

Sous Paramètres, sélectionnez configuration. Dans le panneau type de sécurité, sélectionnez Surveillance de l’intégrité.

Enregistrez les modifications.

Maintenant, dans la page vue d’ensemble des machines virtuelles, le type de sécurité pour la surveillance de l’intégrité doit indiquer activé.

Cette opération installe l’extension d’attestation d’invité, qui peut être référencée via les paramètres de l’onglet extensions + applications.

Guide de résolution des problèmes pour l’installation de l’extension d’attestation invité

Symptômes

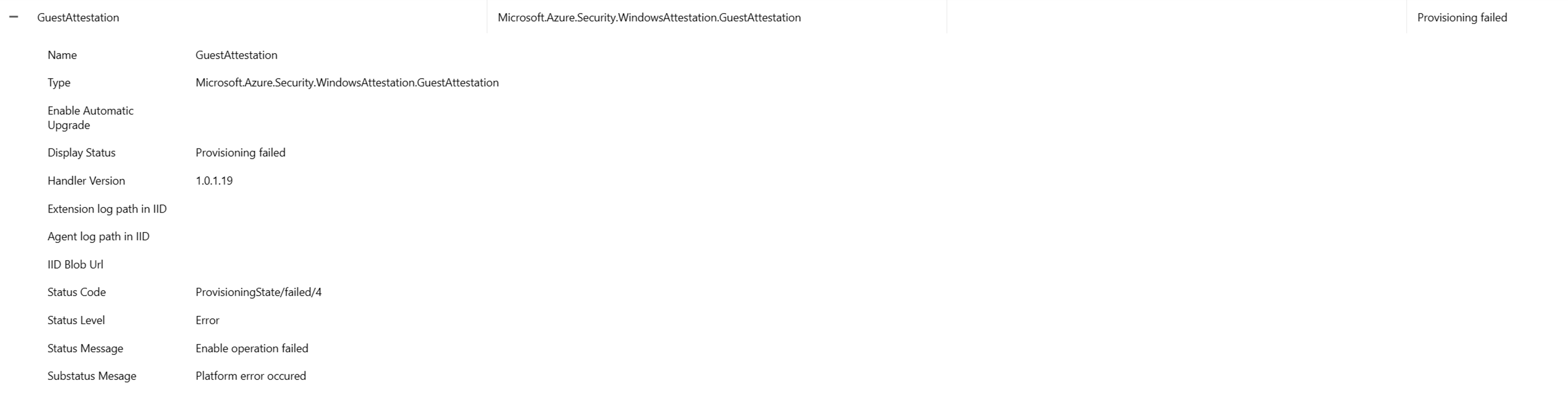

Les extensions Microsoft Azure Attestation ne fonctionnent pas correctement lorsque les clients configurent un groupe de sécurité réseau ou un proxy. Une erreur qui ressemble à (Échec de l’approvisionnement de Microsoft.Azure.Security.WindowsAttestation.GuestAttestation.)

Solutions

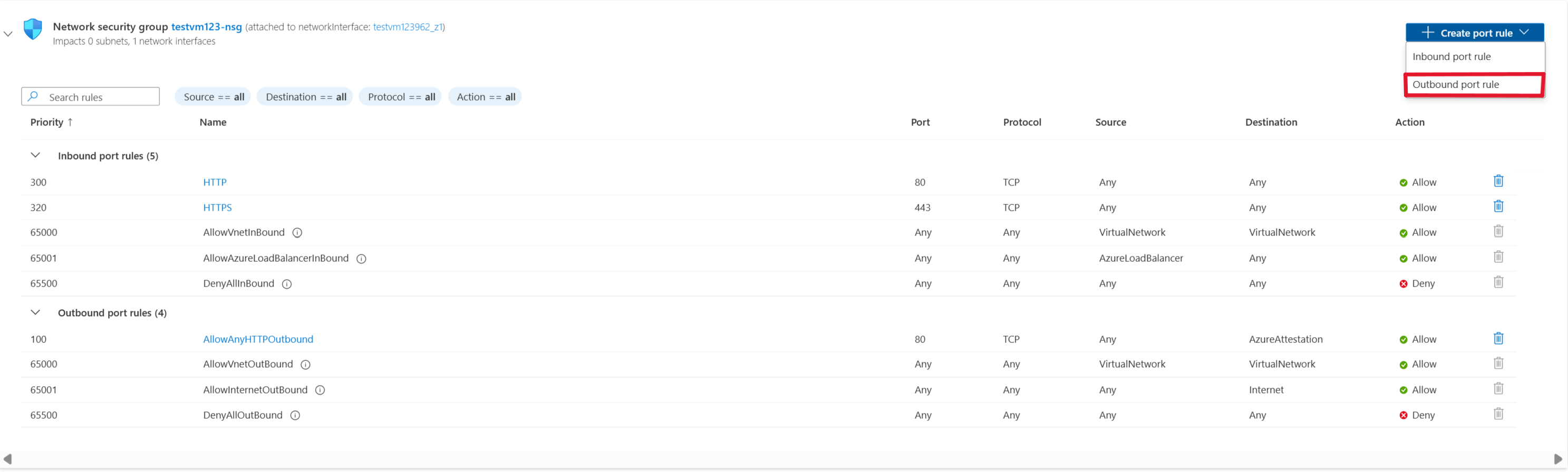

Dans Azure, les Groupes de sécurité réseau (NSG) sont utilisés pour filtrer le trafic réseau entre les ressources Azure. Les groupes de sécurité réseau contiennent des règles de sécurité qui autorisent ou refusent le trafic réseau entrant ou le trafic réseau sortant de plusieurs types de ressources Azure. Le point de terminaison Microsoft Azure Attestation doit être en mesure de communiquer avec l’extension d’attestation de l’invité. Sans ce point de terminaison, le Lancement fiable ne peut pas accéder à l’attestation de l’invité, ce qui permet à Microsoft Defender pour le cloud de surveiller l’intégrité de la séquence de démarrage de vos machines virtuelles.

Débloquer le trafic Microsoft Azure Attestation dans les groupes de sécurité réseau à l’aide d’étiquettes de service.

- Naviguez jusqu’à la machine virtuelle dont vous souhaitez autoriser le trafic sortant.

- Sous « Mise en réseau » dans la barre latérale gauche, sélectionnez l’onglet paramètres réseau.

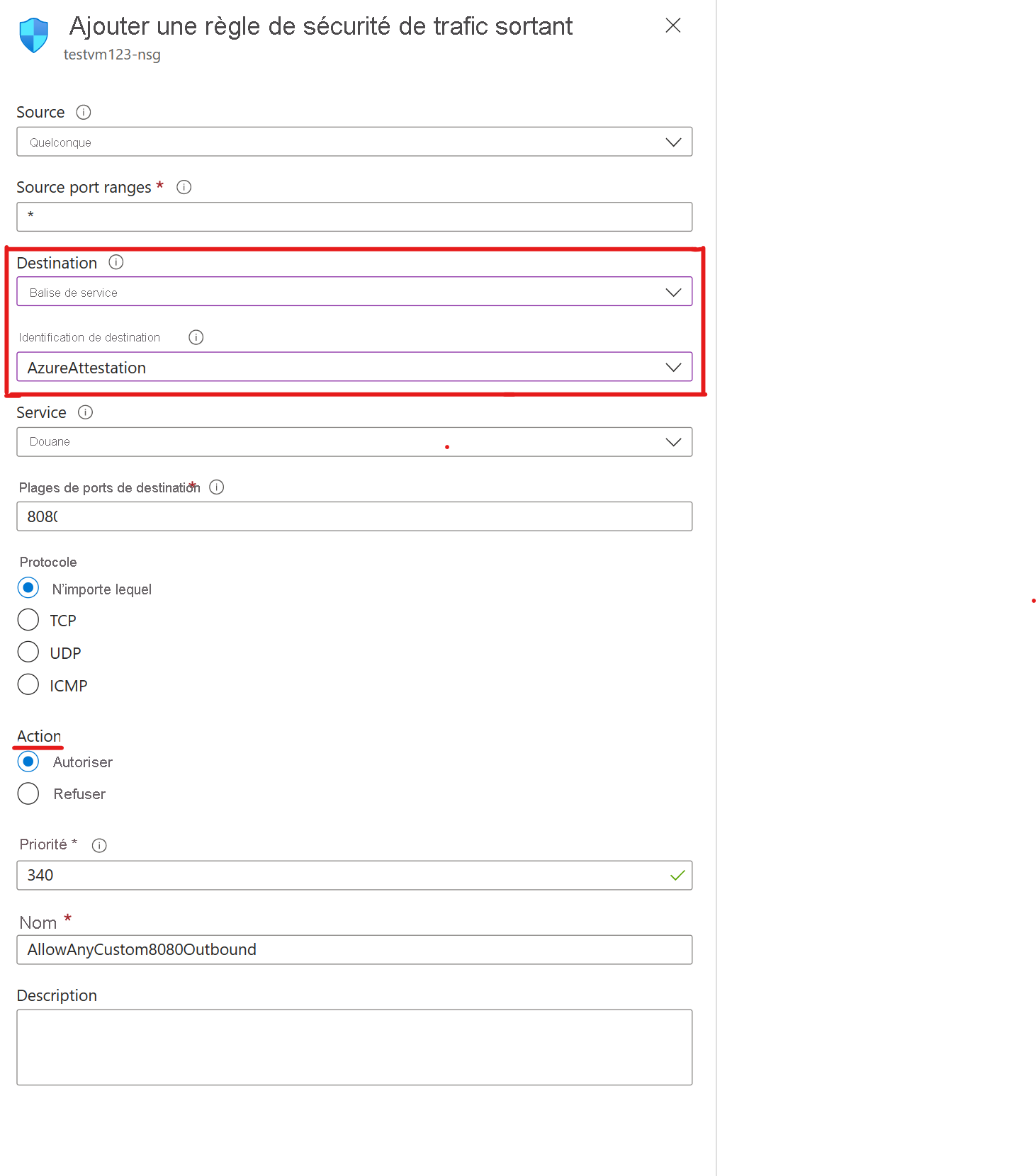

- Sélectionnez ensuite Créer une règle de port, puis Ajouter une règle de port de sortie.

- Pour autoriser Microsoft Azure Attestation, faites de la destination une étiquette de service. Cela permet à la plage d’adresses IP de se mettre à jour et de définir automatiquement des règles d’autorisation pour Microsoft Azure Attestation. L’étiquette de service de destination est AzureAttestation et l’action est définie sur Autoriser.

Les pare-feu protègent un réseau virtuel, qui contient plusieurs machines virtuelles de lancement fiable. Pour débloquer le trafic Microsoft Azure Attestation dans le pare-feu à l’aide de la collection de règles d’application.

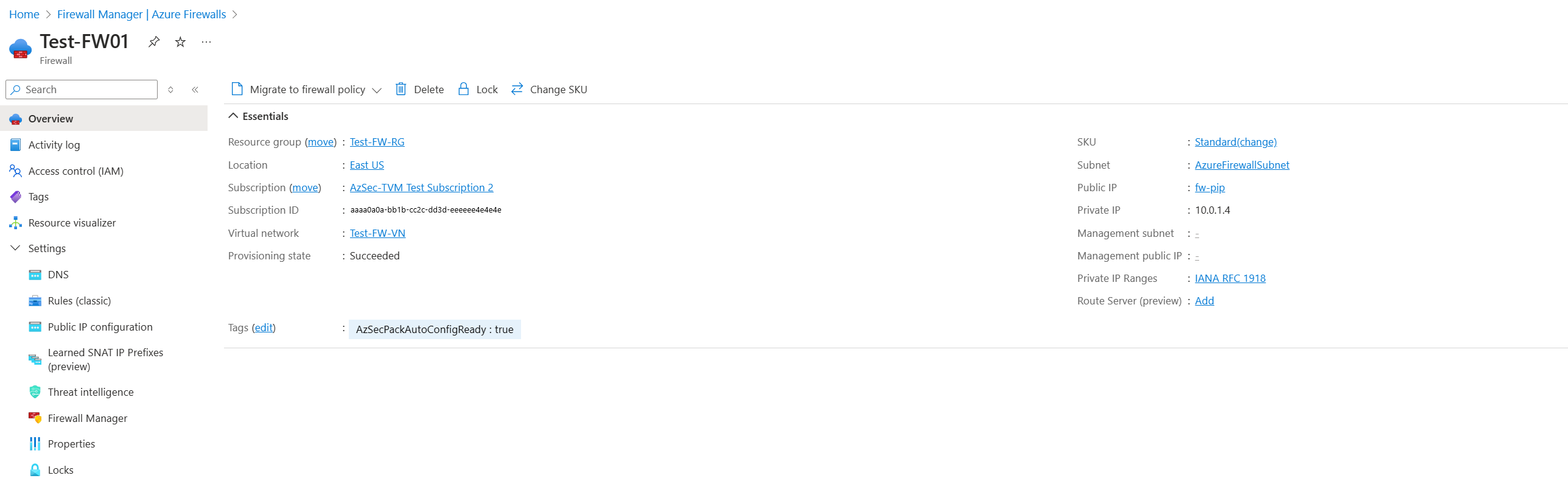

- Accédez au Pare-feu Azure, qui a bloqué le trafic à partir de la ressource de machine virtuelle de lancement fiable.

- Sous paramètres, sélectionnez Règles (classique) pour commencer à débloquer l’attestation d’invité derrière le pare-feu.

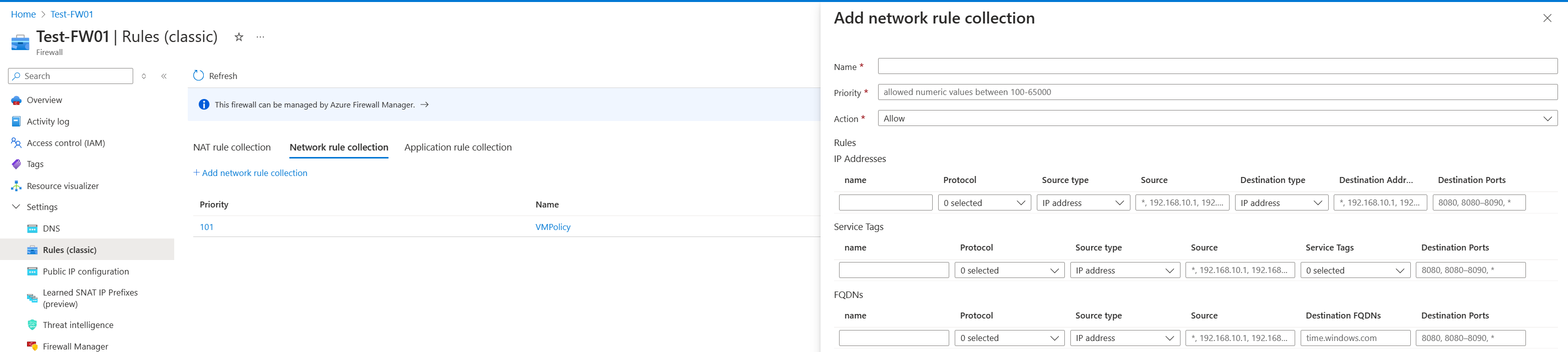

- Sélectionnez une collection de règles réseau et ajoutez une règle réseau.

- L’utilisateur peut configurer son nom, sa priorité, son type de source, ses ports de destination en fonction de ses besoins. Le nom de l’étiquette de service est le suivant : AzureAttestation et l’action doit être définie comme autorisation.

Pour débloquer le trafic Microsoft Azure Attestation dans le pare-feu à l’aide de la collection de règles d’application.

- Accédez au Pare-feu Azure, qui a bloqué le trafic à partir de la ressource de machine virtuelle de lancement fiable.

La collection de règles doit contenir au moins une règle, accédez aux noms de domaine complets (FQDN) cibles .

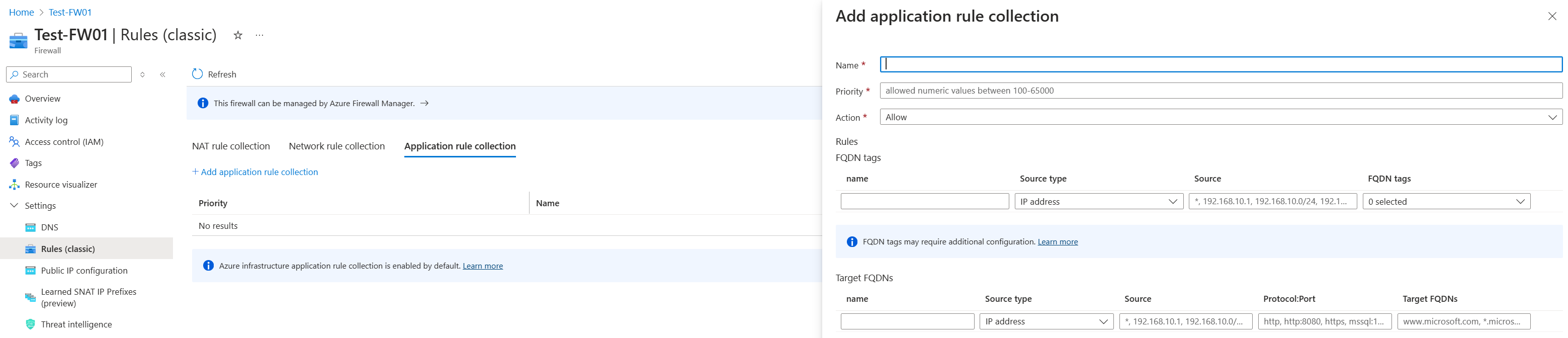

La collection de règles doit contenir au moins une règle, accédez aux noms de domaine complets (FQDN) cibles . - Sélectionnez la collection de règles d’application et ajoutez une règle d’application.

- Sélectionnez un nom, une priorité numérique pour vos règles d’application. L’action de la collection de règles est définie sur ALLOW. Pour en savoir plus sur le traitement et les valeurs de l’application, lisez ici.

- Le nom, la source, le protocole, sont tous configurables par l’utilisateur. Type de source pour une seule adresse IP, sélectionnez un groupe IP pour autoriser plusieurs adresses IP via le pare-feu.

Fournisseurs partagés régionaux

Azure Attestation propose un fournisseur partagé régional dans chaque région disponible. Les clients ont le choix entre utiliser le fournisseur partagé régional pour l’attestation ou créer leurs propres fournisseurs avec des stratégies personnalisées. Les fournisseurs partagés sont accessibles par n’importe quel utilisateur Azure AD et la stratégie associée ne peut pas être modifiée.

Remarque

Les utilisateurs peuvent configurer leur type source, service, plages de ports de destination, protocole, priorité et nom.

Étapes suivantes

En savoir plus sur le lancement fiable et le déploiement d’une machine virtuelle approuvée.

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour