Créer une passerelle VPN basée sur des itinéraires à l’aide de l’interface CLI

Cet article vous aidera à créer rapidement une passerelle VPN Azure basée sur des itinéraires à l’aide d’Azure CLI. Une passerelle VPN permet de créer une connexion VPN à un réseau local. Vous pouvez également vous en servir pour connecter des réseaux virtuels.

Dans cet article, vous allez créer un réseau virtuel, un sous-réseau, un sous-réseau de passerelle et une passerelle VPN (passerelle de réseau virtuel) basée sur des itinéraires. La création d’une passerelle nécessite généralement au moins 45 minutes, selon la référence SKU de passerelle sélectionnée. Vous pourrez ensuite créer des connexions. Ces étapes nécessitent un abonnement Azure.

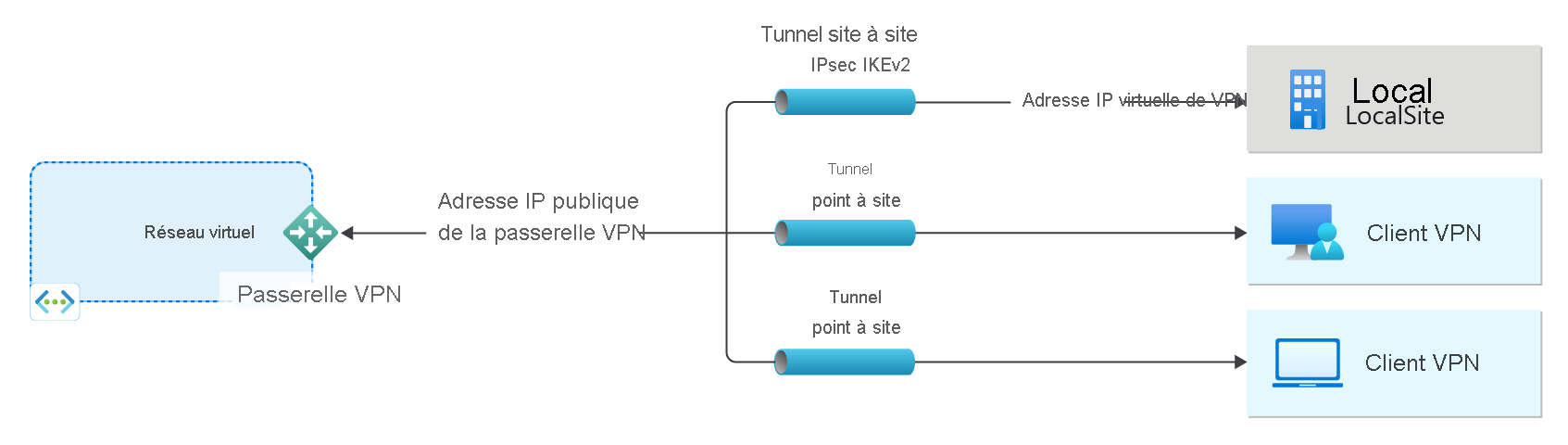

Une passerelle VPN ne constitue qu’un élément de l’architecture de connexion qui vous permet d’accéder en toute sécurité aux ressources au sein d’un réseau virtuel.

- Le côté gauche du diagramme illustre le réseau virtuel et la passerelle VPN que vous créez en suivant la procédure décrite dans cet article.

- Vous pouvez ajouter ultérieurement plusieurs types de connexions, comme indiqué sur le côté droit du diagramme. Vous pouvez par exemple créer des connexions de site à site et de point à site. Pour afficher les différentes architectures de conception que vous pouvez créer, consultez Conception de la passerelle VPN.

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit Azure avant de commencer.

Prérequis

Utilisez l’environnement Bash dans Azure Cloud Shell. Pour plus d’informations, consultez Démarrage rapide pour Bash dans Azure Cloud Shell.

Si vous préférez exécuter les commandes de référence de l’interface de ligne de commande localement, installez l’interface Azure CLI. Si vous exécutez sur Windows ou macOS, envisagez d’exécuter Azure CLI dans un conteneur Docker. Pour plus d’informations, consultez Guide pratique pour exécuter Azure CLI dans un conteneur Docker.

Si vous utilisez une installation locale, connectez-vous à Azure CLI à l’aide de la commande az login. Pour finir le processus d’authentification, suivez les étapes affichées dans votre terminal. Pour connaître les autres options de connexion, consultez Se connecter avec Azure CLI.

Lorsque vous y êtes invité, installez l’extension Azure CLI lors de la première utilisation. Pour plus d’informations sur les extensions, consultez Utiliser des extensions avec Azure CLI.

Exécutez az version pour rechercher la version et les bibliothèques dépendantes installées. Pour effectuer une mise à niveau vers la dernière version, exécutez az upgrade.

- Cet article nécessite la version 2.0.4 ou ultérieure de l’interface Azure CLI. Si vous utilisez Azure Cloud Shell, la version la plus récente est déjà installée.

Créer un groupe de ressources

Créez un groupe de ressources avec la commande az group create. Un groupe de ressources est un conteneur logique dans lequel les ressources Azure sont déployées et gérées.

az group create --name TestRG1 --location eastus

Créez un réseau virtuel

Utilisez la commande az network vnet create pour créer un réseau virtuel. L’exemple suivant crée un réseau virtuel nommé VNet1 à l’emplacement EastUS :

az network vnet create \

-n VNet1 \

-g TestRG1 \

-l eastus \

--address-prefix 10.1.0.0/16 \

--subnet-name Frontend \

--subnet-prefix 10.1.0.0/24

Ajouter un sous-réseau de passerelle

Le sous-réseau de passerelle contient les adresses IP réservées utilisées par les services de passerelle de réseau virtuel. Appuyez-vous sur les exemples suivants pour ajouter un sous-réseau de passerelle :

az network vnet subnet create \

--vnet-name VNet1 \

-n GatewaySubnet \

-g TestRG1 \

--address-prefix 10.1.255.0/27

Demander une adresse IP publique

Une passerelle VPN doit avoir une adresse IP publique. L’adresse IP publique est allouée à la passerelle VPN que vous créez pour votre réseau virtuel. Utilisez l’exemple suivant pour demander une adresse IP publique à l’aide de la commande az network public-ip create :

az network public-ip create \

-n VNet1GWIP \

-g TestRG1 \

Créer la passerelle VPN

Créez la passerelle VPN à l’aide de la commande az network vnet-gateway create.

Si vous exécutez cette commande à l’aide du paramètre --no-wait, vous ne voyez aucun commentaire ni sortie. Le paramètre --no-wait permet à la passerelle d’être créée à l’arrière-plan. Cela ne signifie pas que la passerelle VPN est immédiatement créée.

az network vnet-gateway create \

-n VNet1GW \

-l eastus \

--public-ip-address VNet1GWIP \

-g TestRG1 \

--vnet VNet1 \

--gateway-type Vpn \

--sku VpnGw2 \

--vpn-gateway-generation Generation2 \

--no-wait

La création de la passerelle VPN peut prendre 45 minutes, voire plus.

Afficher la passerelle VPN

az network vnet-gateway show \

-n VNet1GW \

-g TestRG1

La réponse se présente ainsi :

{

"activeActive": false,

"bgpSettings": {

"asn": 65515,

"bgpPeeringAddress": "10.1.255.30",

"bgpPeeringAddresses": [

{

"customBgpIpAddresses": [],

"defaultBgpIpAddresses": [

"10.1.255.30"

],

"ipconfigurationId": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/virtualNetworkGateways/VNet1GW/ipConfigurations/vnetGatewayConfig0",

"tunnelIpAddresses": [

"20.228.164.35"

]

}

],

"peerWeight": 0

},

"disableIPSecReplayProtection": false,

"enableBgp": false,

"enableBgpRouteTranslationForNat": false,

"enablePrivateIpAddress": false,

"etag": "W/\"6c61f8cb-d90f-4796-8697\"",

"gatewayType": "Vpn",

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/virtualNetworkGateways/VNet1GW",

"ipConfigurations": [

{

"etag": "W/\"6c61f8cb-d90f-4796-8697\"",

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/virtualNetworkGateways/VNet1GW/ipConfigurations/vnetGatewayConfig0",

"name": "vnetGatewayConfig0",

"privateIPAllocationMethod": "Dynamic",

"provisioningState": "Succeeded",

"publicIPAddress": {

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/publicIPAddresses/VNet1GWIP",

"resourceGroup": "TestRG1"

},

"resourceGroup": "TestRG1",

"subnet": {

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/virtualNetworks/VNet1/subnets/GatewaySubnet",

"resourceGroup": "TestRG1"

}

}

],

"location": "eastus",

"name": "VNet1GW",

"natRules": [],

"provisioningState": "Succeeded",

"resourceGroup": "TestRG1",

"resourceGuid": "69c269e3-622c-4123-9231",

"sku": {

"capacity": 2,

"name": "VpnGw2",

"tier": "VpnGw2"

},

"type": "Microsoft.Network/virtualNetworkGateways",

"vpnGatewayGeneration": "Generation2",

"vpnType": "RouteBased"

}

Afficher l’adresse IP publique

Pour voir l’adresse IP publique affectée à votre passerelle, utilisez l’exemple suivant :

az network public-ip show \

--name VNet1GWIP \

--resource-group TestRG1

La valeur associée au champ ipAddress est l’adresse IP publique de votre passerelle VPN.

Exemple de réponse :

{

"dnsSettings": null,

"etag": "W/\"69c269e3-622c-4123-9231\"",

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/publicIPAddresses/VNet1GWIP",

"idleTimeoutInMinutes": 4,

"ipAddress": "13.90.195.184",

"ipConfiguration": {

"etag": null,

"id": "/subscriptions/<subscription ID>/resourceGroups/TestRG1/providers/Microsoft.Network/virtualNetworkGateways/VNet1GW/ipConfigurations/vnetGatewayConfig0",

Nettoyer les ressources

Lorsque vous n’avez plus besoin des ressources créées, utilisez la commande az group delete pour supprimer le groupe de ressources. Le groupe de ressources et toutes les ressources qu’il contient sont supprimés.

az group delete --name TestRG1 --yes

Étapes suivantes

Une fois la création de la passerelle terminée, vous pouvez établir une connexion entre votre réseau virtuel et un autre réseau virtuel. Sinon, créez une connexion entre votre réseau virtuel et un emplacement local.