Insights et rapports pour Exercice de simulation d’attaque

Conseil

Saviez-vous que vous pouvez essayer gratuitement les fonctionnalités de Microsoft Defender XDR pour Office 365 Plan 2 ? Utilisez la version d’évaluation Defender for Office 365 de 90 jours sur le hub d’essais du portail Microsoft Defender. Découvrez qui peut s’inscrire et les conditions d’essai sur Try Microsoft Defender pour Office 365.

Dans Exercice de simulation d’attaque dans Microsoft Defender pour Office 365 Plan 2 ou Microsoft 365 E5, Microsoft fournit des insights et des rapports à partir des résultats des simulations et des formations correspondantes. Ces informations vous tiennent informé de la progression de la préparation aux menaces de vos utilisateurs et vous recommandent les étapes suivantes pour mieux préparer vos utilisateurs aux attaques futures.

Les insights et les rapports sont disponibles aux emplacements suivants sur la page Exercice de simulation d’attaque du portail Microsoft Defender :

- Idées:

- Onglet Vue d’ensemble sur https://security.microsoft.com/attacksimulator?viewid=overview.

- Onglet Rapports sur https://security.microsoft.com/attacksimulator?viewid=reports.

- Rapports:

- Page rapport de simulation d’attaque à l’adresse https://security.microsoft.com/attacksimulationreport:

- Rapports sur les simulations en cours et terminées et les campagnes de formation : pour plus d’informations, consultez Rapport de simulation d’attaque.

Le reste de cet article décrit les rapports et les insights pour Exercice de simulation d’attaque.

Pour obtenir des informations sur la prise en main de Exercice de simulation d’attaque, consultez Prise en main de Exercice de simulation d’attaque.

Insights sous les onglets Vue d’ensemble et Rapports de Exercice de simulation d’attaque

Pour accéder à l’onglet Vue d’ensemble, ouvrez le portail Microsoft Defender à l’adresse https://security.microsoft.com, accédez à Email & collaboration>Exercice de simulation d’attaque :

- Onglet Vue d’ensemble : vérifiez que l’onglet Vue d’ensemble est sélectionné (il s’agit de la valeur par défaut). Ou, pour accéder directement à l’onglet Vue d’ensemble , utilisez https://security.microsoft.com/attacksimulator?viewid=overview.

- Onglet Rapports : sélectionnez l’onglet Rapports . Ou, pour accéder directement à l’onglet Rapports , utilisez https://security.microsoft.com/attacksimulationreport.

La distribution des insights sur les onglets est décrite dans le tableau suivant :

| Rapport | Onglet Overview | Onglet Rapports |

|---|---|---|

| Simulations récentes carte | ✔ | |

| Recommandations carte | ✔ | |

| Carte de couverture de simulation | ✔ | ✔ |

| Carte d’achèvement de la formation | ✔ | ✔ |

| Les récidivistes carte | ✔ | ✔ |

| Impact du comportement sur le taux de compromission carte | ✔ | ✔ |

Le reste de cette section décrit les informations disponibles sous les onglets Vue d’ensemble et Rapports de Exercice de simulation d’attaque.

Simulations récentes carte

Le carte Simulations récentes sous l’onglet Vue d’ensemble affiche les trois dernières simulations que vous avez créées ou exécutées dans votre organization.

Vous pouvez sélectionner une simulation pour afficher les détails.

Si vous sélectionnez Afficher toutes les simulations , vous accédez à l’onglet Simulations .

La sélection de Lancer une simulation démarre le nouvel Assistant simulation. Pour plus d’informations, consultez Simuler une attaque par hameçonnage dans Defender for Office 365.

Recommandations carte

L’carte Recommandations sous l’onglet Vue d’ensemble suggère différents types de simulations à exécuter.

La sélection de Lancer démarre maintenant le nouvel Assistant simulation avec le type de simulation spécifié automatiquement sélectionné dans la page Sélectionner une technique . Pour plus d’informations, consultez Simuler une attaque par hameçonnage dans Defender for Office 365.

Carte de couverture de simulation

Le carte couverture de simulation sous les onglets Vue d’ensemble et Rapports affiche le pourcentage d’utilisateurs de votre organization qui ont reçu une simulation (utilisateurs simulés) par rapport aux utilisateurs qui n’ont pas reçu de simulation (utilisateurs non simulés). Vous pouvez pointer sur une section du graphique pour voir le nombre réel d’utilisateurs dans chaque catégorie.

Si vous sélectionnez Afficher le rapport de couverture de simulation , vous accédez à l’onglet Couverture de l’utilisateur pour le rapport de simulation d’attaque.

La sélection de Lancer la simulation pour les utilisateurs non simulés démarre le nouvel Assistant de simulation, où les utilisateurs qui n’ont pas reçu la simulation sont automatiquement sélectionnés dans la page Utilisateur cible . Pour plus d’informations, consultez Simuler une attaque par hameçonnage dans Defender for Office 365.

Carte d’achèvement de la formation

Le carte d’achèvement de la formation sous les onglets Vue d’ensemble et Rapports organise les pourcentages d’utilisateurs ayant reçu des formations en fonction des résultats des simulations dans les catégories suivantes :

- Terminée

- En cours

- Incomplet

Vous pouvez pointer sur une section du graphique pour voir le nombre réel d’utilisateurs dans chaque catégorie.

Si vous sélectionnez Afficher le rapport d’achèvement de l’entraînement , vous accédez à l’onglet Achèvement de l’entraînement pour le rapport de simulation d’attaque.

Les récidivistes carte

Le carte récidivistes sous les onglets Vue d’ensemble et Rapports affiche les informations sur les récidivistes. Un récidiviste est un utilisateur qui a été compromis par des simulations consécutives. Le nombre par défaut de simulations consécutives est de deux, mais vous pouvez modifier la valeur sous l’onglet Paramètres de Exercice de simulation d’attaque à l’adresse https://security.microsoft.com/attacksimulator?viewid=setting. Pour plus d’informations, consultez Configurer le seuil de récidiviste.

Le graphique organise les données de récidivistes par type de simulation :

- All

- Pièce jointe aux programmes malveillants

- Lien vers un programme malveillant

- Collecte des informations d’identification

- Lien dans les pièces jointes

- URL de lecteur par

Si vous sélectionnez Afficher le rapport sur les récidivistes , vous accédez à l’onglet Récidivistes pour le rapport de simulation d’attaque.

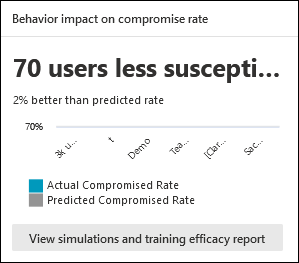

Impact du comportement sur le taux de compromission carte

L’carte Impact sur le comportement sur le taux de compromission sous les onglets Vue d’ensemble et Rapports montre comment vos utilisateurs ont répondu à vos simulations par rapport aux données historiques dans Microsoft 365. Vous pouvez utiliser ces insights pour suivre la progression de la préparation des utilisateurs aux menaces en exécutant plusieurs simulations sur les mêmes groupes d’utilisateurs.

Les données du graphique affichent les informations suivantes :

- Taux de compromission réel : pourcentage réel de personnes qui ont été compromises par la simulation (utilisateurs réels compromis / nombre total d’utilisateurs dans votre organization qui ont reçu la simulation).

- Taux de compromission prédit : données historiques dans Microsoft 365 qui prédisent le pourcentage de personnes qui seront compromises par cette simulation. Pour en savoir plus sur le taux de compromission prédit (PCR), consultez Taux de compromission prédit.

Si vous pointez sur un point de données dans le graphique, les valeurs de pourcentage réelles sont affichées.

Pour afficher un rapport détaillé, sélectionnez Afficher les simulations et le rapport d’efficacité de l’entraînement. Ce rapport est expliqué plus loin dans cet article.

Rapport de simulation d’attaque

Vous pouvez ouvrir le rapport de simulation d’attaque à partir de l’onglet Vue d’ensemble en sélectionnant l’option Afficher ... actions de rapport disponibles sur certaines des cartes des onglets Vue d’ensemble et Rapports décrits dans cet article. Pour accéder directement à la page rapport de simulation d’attaque , utilisez https://security.microsoft.com/attacksimulationreport

Onglet Efficacité de l’entraînement pour le rapport de simulation d’attaque

L’onglet Efficacité de l’entraînement est sélectionné par défaut dans la page rapport de simulation d’attaque. Cet onglet fournit les mêmes informations que celles disponibles dans l’carte Impact sur le comportement sur le taux de compromission, avec un contexte supplémentaire de la simulation elle-même.

Le graphique montre le taux compromis réel et le taux de compromission prédit. Si vous pointez sur une section du graphique, les valeurs de pourcentage réelles pour sont affichées.

Le tableau de détails sous le graphique présente les informations suivantes. Vous pouvez trier les simulations en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

- Nom de la simulation

- Technique de simulation

- Tactiques de simulation

- Taux compromis prédit

- Taux réel compromis

- Nombre total d’utilisateurs ciblés

- Nombre d’utilisateurs cliqués

Utilisez la ![]() zone de recherche pour filtrer les résultats par nom de simulation ou technique de simulation. Les caractères génériques ne sont pas pris en charge.

zone de recherche pour filtrer les résultats par nom de simulation ou technique de simulation. Les caractères génériques ne sont pas pris en charge.

Utilisez le bouton Exporter le ![]() rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

Onglet Couverture utilisateur pour le rapport de simulation d’attaque

Sous l’onglet Couverture de l’utilisateur, le graphique affiche les utilisateurs simulés et les utilisateurs non simulés. Si vous pointez sur un point de données dans le graphique, les valeurs réelles sont affichées.

Le tableau de détails sous le graphique présente les informations suivantes. Vous pouvez trier les informations en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

- Username

- Adresse de messagerie

- Inclus dans la simulation

- Date de la dernière simulation

- Dernier résultat de la simulation

- Nombre de clics cliqués

- Nombre de compromissions

Utilisez la ![]() zone De recherche pour filtrer les résultats par nom d’utilisateur ou adresse Email. Les caractères génériques ne sont pas pris en charge.

zone De recherche pour filtrer les résultats par nom d’utilisateur ou adresse Email. Les caractères génériques ne sont pas pris en charge.

Utilisez le bouton Exporter le ![]() rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

Onglet Achèvement de la formation pour le rapport de simulation d’attaque

Sous l’onglet Achèvement de la formation, le graphique affiche le nombre de simulations Terminées, En cours et Incomplètes . Si vous pointez sur une section du graphique, les valeurs réelles s’affichent.

Le tableau de détails sous le graphique présente les informations suivantes. Vous pouvez trier les informations en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

- Username

- Adresse de messagerie

- Inclus dans la simulation

- Date de la dernière simulation

- Dernier résultat de la simulation

- Nom de la formation la plus récente terminée

- Date de fin

- Toutes les formations

Sélectionnez ![]() Filtrer pour filtrer le graphique et la table de détails en fonction des valeurs Status des formations : Terminé, En cours ou Tout.

Filtrer pour filtrer le graphique et la table de détails en fonction des valeurs Status des formations : Terminé, En cours ou Tout.

Lorsque vous avez terminé de configurer les filtres, sélectionnez Appliquer, Annuler ou ![]() Effacer les filtres.

Effacer les filtres.

Utilisez la ![]() zone De recherche pour filtrer les résultats par nom d’utilisateur ou adresse Email. Les caractères génériques ne sont pas pris en charge.

zone De recherche pour filtrer les résultats par nom d’utilisateur ou adresse Email. Les caractères génériques ne sont pas pris en charge.

Si vous sélectionnez le bouton Exporter le ![]() rapport , la progression de la génération du rapport s’affiche sous la forme d’un pourcentage d’exécution. Dans la boîte de dialogue qui s’ouvre, vous pouvez choisir d’ouvrir le fichier .csv, d’enregistrer le fichier .csv et de mémoriser la sélection.

rapport , la progression de la génération du rapport s’affiche sous la forme d’un pourcentage d’exécution. Dans la boîte de dialogue qui s’ouvre, vous pouvez choisir d’ouvrir le fichier .csv, d’enregistrer le fichier .csv et de mémoriser la sélection.

Onglet Récidivistes pour le rapport de simulation d’attaque

Un récidiviste est un utilisateur qui a été compromis par des simulations consécutives. Le nombre par défaut de simulations consécutives est de deux, mais vous pouvez modifier la valeur sous l’onglet Paramètres de Exercice de simulation d’attaque à l’adresse https://security.microsoft.com/attacksimulator?viewid=setting. Pour plus d’informations, consultez Configurer le seuil de récidiviste.

Sous l’onglet Récidivistes , le graphique indique le nombre d’utilisateurs de récidivistes et d’utilisateurssimulés.

Si vous pointez sur un point de données dans le graphique, les valeurs réelles sont affichées.

Le tableau de détails sous le graphique présente les informations suivantes. Vous pouvez trier les informations en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées.

Utilisateur : nom de l’utilisateur.

Types de simulation : type de simulations où l’utilisateur a été impliqué.

Simulations : nom des simulations dans lesquelles l’utilisateur a été impliqué.

adresse Email : adresse Email de l’utilisateur.

Dernier nombre de répétitions : dernier nombre de compromis pour les utilisateurs classés comme récidivistes. Par exemple, si le seuil de récidiviste est défini sur 3 et qu’un utilisateur a été compromis dans 3 simulations consécutives, le dernier nombre de répétitions est 3. Si l’utilisateur a été compromis dans 4 simulations consécutives, le dernier nombre de répétitions est 4. Si l’utilisateur a été compromis dans 2 simulations consécutives, la valeur N/A. Le dernier nombre de répétitions définit sur 0 (N/A), chaque fois qu’un indicateur de récidiviste est réinitialisé (ce qui signifie que l’utilisateur réussit une simulation).

Récidives : indique le nombre de fois où un utilisateur a été classé comme récidiviste. Par exemple :

- L’utilisateur a été classé comme récidiviste dans les premières simulations (ils ont été compromis 3 fois consécutives, où le seuil de récidiviste est de 2).

- L’utilisateur a été classé comme « propre » après avoir passé une simulation.

- L’utilisateur a été classé comme récidiviste dans les simulations suivantes (ils ont été compromis 4 fois consécutives, où le seuil de récidiviste est de 2).

Dans ce cas, le nombre de récidives est fixé à 2. Le nombre est mis à jour chaque fois qu’un utilisateur est considéré comme un récidiviste.

Nom de la simulation

Dernier résultat de la simulation

Dernière formation attribuée

Dernière status de formation

Sélectionnez ![]() Filtrer pour filtrer le graphique et la table de détails par une ou plusieurs valeurs de type de simulation :

Filtrer pour filtrer le graphique et la table de détails par une ou plusieurs valeurs de type de simulation :

- Collecte des informations d’identification

- Pièce jointe aux programmes malveillants

- Lien dans la pièce jointe

- Lien vers un programme malveillant

Lorsque vous avez terminé de configurer les filtres, sélectionnez Appliquer, Annuler ou ![]() Effacer les filtres.

Effacer les filtres.

Utilisez la ![]() zone De recherche pour filtrer les résultats en fonction de l’une des valeurs de colonne. Les caractères génériques ne sont pas pris en charge.

zone De recherche pour filtrer les résultats en fonction de l’une des valeurs de colonne. Les caractères génériques ne sont pas pris en charge.

Utilisez le bouton Exporter le ![]() rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

rapport pour enregistrer les informations dans un fichier CSV. Le nom de fichier par défaut est Rapport de simulation d’attaque - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, rapport de simulation d’attaque - Microsoft Defender (1).csv).

Rapport de simulation dans Exercice de simulation d’attaque

Le rapport de simulation affiche les détails des simulations en cours ou terminées (la valeur État est En cours ou Terminé). Pour afficher le rapport de simulation, utilisez l’une des méthodes suivantes :

Sous l’onglet Vue d’ensemble de la page Exercice de simulation d’attaque à l’emplacement https://security.microsoft.com/attacksimulator?viewid=overview, sélectionnez une simulation dans l’carte Simulations récentes.

Sous l’onglet Simulations de la page Exercice de simulation d’attaque à l’emplacement https://security.microsoft.com/attacksimulator?viewid=simulations, sélectionnez une simulation en cliquant n’importe où dans la ligne autre que la zone case activée en regard du nom. Pour plus d’informations, consultez Afficher les rapports de simulation.

- Sous l’onglet Formation de la page Exercice de simulation d’attaque à l’adresse https://security.microsoft.com/attacksimulator?viewid=trainingcampaign, sélectionnez la campagne d’entraînement à l’aide de l’une des méthodes suivantes :

- Cliquez n’importe où dans la ligne autre que la zone case activée en regard du nom.

- Sélectionnez la zone case activée en regard du nom, puis sélectionnez

Afficher le rapport.

Afficher le rapport.

Pour plus d’informations, consultez Afficher les rapports de campagne de formation.

La page de rapport qui s’ouvre contient les onglets Rapport, **Utilisateurs et Détails qui contiennent des informations sur la simulation. Le reste de cette section décrit les insights et les rapports disponibles sous l’onglet Rapport .

Les sections de l’onglet Rapport d’une simulation sont décrites dans les sous-sections suivantes.

Pour plus d’informations sur les onglets Utilisateurs et Détails , consultez les liens suivants.

- Simulations:

- Campagnes de formation :

Création de rapports pour les simulations de code QR

Vous pouvez sélectionner des charges utiles de code QR à utiliser dans les simulations. Le code QR remplace l’URL de hameçonnage comme charge utile utilisée dans le message électronique de simulation. Pour plus d’informations, consultez Charges utiles de code QR.

Étant donné que les codes QR sont un type différent d’une URL de hameçonnage, les événements utilisateur autour des événements de lecture, de suppression, de compromission et de clic restent les mêmes. Par exemple, l’analyse du code QR ouvre l’URL de hameçonnage, de sorte que l’événement est suivi en tant qu’événement de clic. Les mécanismes existants pour le suivi des événements de compromission, de suppressions et de rapports restent les mêmes.

Si vous exportez un rapport de simulation vers un fichier CSV, la colonne EmailLinkClicked_ClickSource est disponible avec les valeurs suivantes :

-

PhishingURL: l’utilisateur a cliqué sur le lien d’hameçonnage dans l’e-mail de simulation. -

QRCode: l’utilisateur a analysé le code QR dans l’e-mail de simulation.

D’autres métriques telles que les lectures, les compromissions, les suppressions et les messages signalés continuent d’être suivies sans aucune mise à jour supplémentaire. Pour plus d’informations, consultez la section Annexe plus loin dans cet article.

Rapport de simulation pour les simulations

Cette section décrit les informations contenues dans le rapport de simulation pour les simulations régulières (et non les campagnes de formation).

Section Impact de la simulation dans le rapport pour les simulations

La section Impact de la simulation sous l’onglet Rapport ** d’une simulation indique le nombre et le pourcentage d’utilisateurs compromis et d’utilisateurs ayant signalé le message.

Si vous pointez sur une section du graphique, les nombres réels de chaque catégorie s’affichent.

Sélectionnez Afficher les utilisateurs compromis pour accéder à l’onglet Utilisateurs dans le rapport où les résultats sont filtrés par Compromis : Oui.

Sélectionnez Afficher les utilisateurs qui ont signalé d’accéder à l’onglet Utilisateurs dans le rapport où les résultats sont filtrés par Message signalé : Oui.

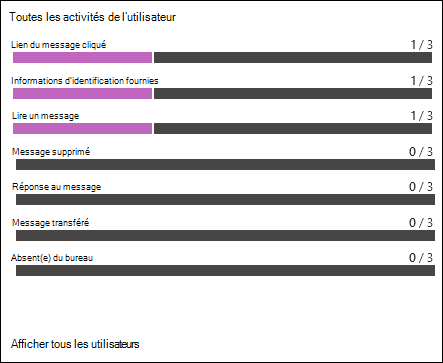

Section Toutes les activités des utilisateurs dans le rapport pour les simulations

La section Toutes les activités des utilisateurs sous l’onglet Rapport ** d’une simulation affiche des nombres pour les résultats possibles de la simulation. Les informations varient en fonction du type de simulation. Par exemple :

- Lien de message cliqué ou lien pièce jointe cliqué ou Pièce jointe ouverte

- Informations d’identification fournies

- Lire le message

- Message supprimé

- Réponse au message

- Message transféré

- Absence du bureau

Sélectionnez Afficher tous les utilisateurs pour accéder à l’onglet Utilisateurs dans le rapport où les résultats ne sont pas filtrés.

Section status de remise dans le rapport pour les simulations

La section Remise status sous l’onglet Rapport** d’une simulation affiche les numéros des états de remise possibles pour le message de simulation. Par exemple :

- Message reçu avec succès

- Message de renforcement positif remis

- Juste un message de simulation remis

Sélectionnez Afficher les utilisateurs auxquels la remise des messages n’a pas pu accéder à l’onglet Utilisateurs dans le rapport où les résultats sont filtrés par Simulation de remise de message : Échec de remise.

Sélectionnez Afficher les utilisateurs ou groupes exclus pour ouvrir un menu volant Utilisateurs ou groupes exclus qui affiche les utilisateurs ou groupes exclus de la simulation.

Section Achèvement de la formation dans le rapport pour les simulations

La section Fin de la formation de la page détails de la simulation affiche les formations requises pour la simulation et le nombre d’utilisateurs qui ont terminé les formations.

Si aucune formation n’a été incluse dans la simulation, la seule valeur de cette section est Les formations ne faisaient pas partie de cette simulation.

Première section & instance moyenne du rapport pour les simulations

La section First & average instance sous l’onglet Rapport** d’une simulation affiche des informations sur le temps nécessaire pour effectuer des actions spécifiques dans la simulation. Par exemple :

- Premier lien cliqué

- Lien moyen cliqué

- Premières informations d’identification entrées

- Informations d’identification moyenne entrées

Section Recommandations dans le rapport pour les simulations

La section Recommandations sous l’onglet Rapport** d’une simulation affiche des recommandations pour l’utilisation de Exercice de simulation d’attaque pour sécuriser votre organization.

Rapport de simulation pour les campagnes de formation

Cette section décrit les informations contenues dans le rapport de simulation pour les campagnes de formation (et non les simulations).

Section Classification de l’achèvement de la formation dans le rapport sur les campagnes de formation

La section Classification de la fin de la formation sous l’onglet Rapport ** d’une campagne de formation affiche des informations sur les modules de formation terminés dans la campagne de formation.

Section Résumé de l’achèvement de la formation dans le rapport sur les campagnes de formation

La section Résumé de l’achèvement de la formation sous l’onglet Rapport ** pour une campagne de formation utilise des graphiques à barres montrant la progression des utilisateurs affectés dans tous les modules de formation de la campagne (nombre d’utilisateurs/nombre total d’utilisateurs) :

- Terminée

- En cours

- Non commencée

- Non terminé

- Précédemment attribué

Vous pouvez pointer sur une section du graphique pour voir le pourcentage réel dans chaque catégorie.

Section Toutes les activités des utilisateurs dans le rapport pour les campagnes de formation

La section Toutes les activités des utilisateurs sous l’onglet Rapport** d’une campagne de formation utilise un graphique à barres pour indiquer comment main personnes ont reçu une notification d’entraînement réussie (nombre d’utilisateurs/nombre total d’utilisateurs).

Vous pouvez pointer sur une section du graphique pour afficher les nombres réels dans chaque catégorie.

Annexe

Lorsque vous exportez des informations à partir des rapports, le fichier CSV contient plus d’informations que ce qui est affiché dans le rapport, même si toutes les colonnes sont affichées. Les champs sont décrits dans le tableau suivant.

Conseil

Pour obtenir un maximum d’informations, vérifiez que toutes les colonnes disponibles dans le rapport sont visibles avant l’exportation.

| Nom du champ | Description |

|---|---|

| UserName | Nom d’utilisateur de l’utilisateur qui a effectué l’activité. |

| UserMail | Email adresse de l’utilisateur qui a effectué l’activité. |

| Compromis | Indique si l’utilisateur a été compromis. Les valeurs sont Oui ou Non. |

| AttachmentOpened_TimeStamp | Lorsque la charge utile de la pièce jointe a été ouverte dans les simulations de pièces jointes de programme malveillant . |

| AttachmentOpened_Browser | Lorsque la charge utile de la pièce jointe a été ouverte dans un navigateur web dans les simulations de pièces jointes de programme malveillant . Ces informations proviennent de UserAgent. |

| AttachmentOpened_IP | Adresse IP où la charge utile de la pièce jointe a été ouverte dans les simulations de pièces jointes de programme malveillant . Ces informations proviennent de UserAgent. |

| AttachmentOpened_Device | Appareil sur lequel la charge utile de la pièce jointe a été ouverte dans les simulations de pièces jointes de programme malveillant . Ces informations proviennent de UserAgent. |

| AttachmentLinkClicked_TimeStamp | Lorsque vous avez cliqué sur la charge utile du lien de pièce jointe dans Lien dans simulations de pièces jointes . |

| AttachmentLinkClicked_Browser | Navigateur web utilisé pour cliquer sur la charge utile du lien de pièce jointe dans Lien dans simulations de pièce jointe . Ces informations proviennent de UserAgent. |

| AttachmentLinkClicked_IP | Adresse IP à laquelle on a cliqué sur la charge utile du lien de pièce jointe dans Lien dans simulations de pièces jointes . Ces informations proviennent de UserAgent. |

| AttachmentLinkClicked_Device | Appareil sur lequel l’utilisateur a cliqué sur la charge utile du lien de pièce jointe dans Les simulations de pièces jointes . Ces informations proviennent de UserAgent. |

| EmailLinkClicked_TimeStamp | Lorsque vous avez cliqué sur la charge utile du lien dans les simulations Collecte des informations d’identification, Lien vers un programme malveillant, Lecteur par URL et Octroi de consentement OAuth . |

| EmailLinkClicked_Browser | Navigateur web utilisé pour cliquer sur la charge utile du lien dans les simulations De collecte des informations d’identification, Lien vers un programme malveillant, Lecteur par URL et Octroi de consentement OAuth . Ces informations proviennent de UserAgent. |

| EmailLinkClicked_IP | Adresse IP où l’utilisateur a cliqué sur la charge utile du lien dans les simulations Collecte des informations d’identification, Lien vers un programme malveillant, Lecteur par URL et Octroi de consentement OAuth . Ces informations proviennent de UserAgent. |

| EmailLinkClicked_Device | L’appareil sur lequel on a cliqué sur la charge utile du lien dans les simulations Collecte des informations d’identification, Lien vers un programme malveillant, Lecteur par URL et Octroi de consentement OAuth . Ces informations proviennent de UserAgent. |

| EmailLinkClicked_ClickSource | Indique si le lien de charge utile a été sélectionné en cliquant sur une URL ou en analysant un code QR dans collecte d’informations d’identification, Lien vers un programme malveillant, Lecteur par URL et simulations d’octroi de consentement OAuth . Les valeurs sont PhishingURL ou QRCode. |

| CredSupplied_TimeStamp(compromis) | Lorsque l’utilisateur a entré ses informations d’identification. |

| CredSupplied_Browser | Navigateur web utilisé lorsque l’utilisateur a entré ses informations d’identification. Ces informations proviennent de UserAgent. |

| CredSupplied_IP | Adresse IP où l’utilisateur a entré ses informations d’identification. Ces informations proviennent de UserAgent. |

| CredSupplied_Device | Appareil sur lequel l’utilisateur a entré ses informations d’identification. Ces informations proviennent de UserAgent. |

| SuccessfullyDeliveredEmail_TimeStamp | Lorsque l’e-mail de simulation a été remis à l’utilisateur. |

| MessageRead_TimeStamp | Lorsque le message de simulation a été lu. |

| MessageDeleted_TimeStamp | Lorsque le message de simulation a été supprimé. |

| MessageReplied_TimeStamp | Quand l’utilisateur a répondu au message de simulation. |

| MessageForwarded_TimeStamp | Lorsque l’utilisateur a transféré le message de simulation. |

| OutOfOfficeDays | Détermine si l’utilisateur n’est pas au bureau. Ces informations proviennent du paramètre Réponses automatiques dans Outlook. |

| PositiveReinforcementMessageDelivered_TimeStamp | Lorsque le message de renforcement positif a été remis à l’utilisateur. |

| PositiveReinforcementMessageFailed_TimeStamp | Lorsque le message de renforcement positif n’a pas pu être remis à l’utilisateur. |

| JustSimulationMessageDelivered_TimeStamp | Lorsque le message de simulation a été remis à l’utilisateur dans le cadre d’une simulation sans aucune formation affectée (Aucune formation n’a été sélectionnée dans la page Attribuer une formation de l’Assistant Nouvelle simulation). |

| JustSimulationMessageFailed_TimeStamp | Lorsque l’e-mail de simulation n’a pas pu être remis à l’utilisateur et qu’aucune formation n’a été attribuée à la simulation. |

| TrainingAssignmentMessageDelivered_TimeStamp | Lorsque le message d’affectation d’entraînement a été remis à l’utilisateur. Cette valeur est vide si aucun entraînement n’a été affecté dans la simulation. |

| TrainingAssignmentMessageFailed_TimeStamp | Lorsque le message d’affectation d’entraînement n’a pas pu être remis à l’utilisateur. Cette valeur est vide si aucun entraînement n’a été affecté dans la simulation. |

| FailedToDeliverEmail_TimeStamp | Lorsque l’e-mail de simulation n’a pas pu être remis à l’utilisateur. |

| Dernière activité de simulation | Dernière activité de simulation de l’utilisateur (qu’il soit passé ou compromis). |

| Formations attribuées | Liste des formations affectées à l’utilisateur dans le cadre de la simulation. |

| Formations terminées | Liste des formations effectuées par l’utilisateur dans le cadre de la simulation. |

| État de la formation | La status actuelle des formations pour l’utilisateur dans le cadre de la simulation. |

| Hameçonnage signalé le | Quand l’utilisateur a signalé le message de simulation comme hameçonnage. |

| Service | La valeur de la propriété Department de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Société | La valeur de la propriété Company de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Titre | Valeur de la propriété Title de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Office | La valeur de la propriété Office de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Ville | Valeur de la propriété City de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Pays | Valeur de propriété Country de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

| Responsable | La valeur de la propriété Manager de l’utilisateur dans Microsoft Entra ID au moment de la simulation. |

La façon dont les signaux d’activité utilisateur sont capturés est décrite dans le tableau suivant.

| Field | Description | Logique de calcul |

|---|---|---|

| DownloadAttachment | Un utilisateur a téléchargé la pièce jointe. | Le signal provient du client (par exemple, Outlook ou Word). |

| Pièce jointe ouverte | Un utilisateur a ouvert la pièce jointe. | Le signal provient du client (par exemple, Outlook ou Word). |

| Lire le message | L’utilisateur a lu le message de simulation. | Les signaux de lecture de message peuvent rencontrer des problèmes dans les scénarios suivants :

|

| Absent(e) du bureau | Détermine si l’utilisateur n’est pas au bureau. | Actuellement calculé par le paramètre Réponses automatiques d’Outlook. |

| Utilisateur compromis | L’utilisateur a été compromis. Le signal de compromission varie en fonction de la technique d’ingénierie sociale. |

|

| Lien du message cliqué | L’utilisateur a cliqué sur le lien de charge utile dans le message de simulation. | L’URL de la simulation est unique pour chaque utilisateur, ce qui permet le suivi de l’activité de chaque utilisateur. Les services de filtrage tiers ou le transfert d’e-mails peuvent entraîner des faux positifs. Pour plus d’informations, consultez Je vois les clics ou les événements de compromission d’utilisateurs qui insistent pour ne pas avoir cliqué sur le lien dans le message de simulation OU je vois des clics quelques secondes après la remise pour de nombreux utilisateurs (faux positifs). Que se passe-t-il? |

| Message transféré | L’utilisateur a transféré le message. | |

| Réponse au message | L’utilisateur a répondu au message. | |

| Message supprimé | L’utilisateur a supprimé le message. | Le signal provient de l’activité Outlook de l’utilisateur. Si l’utilisateur signale le message comme hameçonnage, le message peut être déplacé vers le dossier Éléments supprimés, qui est identifié comme une suppression. |

| Autorisations octroyées | L’utilisateur a partagé des autorisations dans une simulation d’octroi de consentement OAuth . |

¹ Le lien cliqué peut être une URL sélectionnée ou un code QR numérisé.

Liens connexes

Commencer à utiliser la formation à la simulation d’attaque