Récupération après des suppressions

Cet article traite de la récupération après des suppressions réversibles et des suppressions définitives dans votre tenant Microsoft Entra. Si vous ne l’avez pas déjà fait, lisez Meilleures pratiques de récupération, qui vous donnera les connaissances fondamentales.

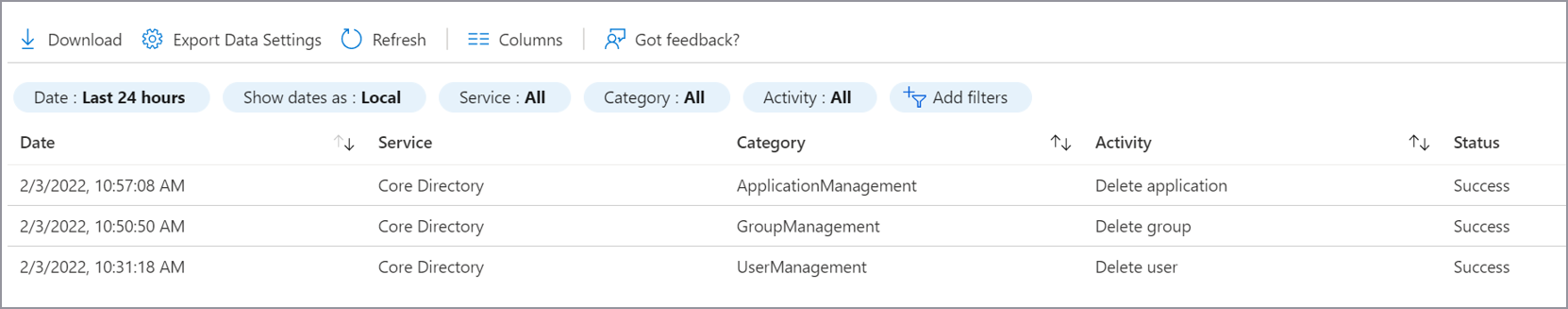

Monitoring des suppressions

Le journal d’audit Microsoft Entra contient des informations sur toutes les opérations de suppression effectuées dans votre tenant. Exportez ces journaux dans un outil de gestion des informations et des événements de sécurité comme Microsoft Sentinel.

Vous pouvez également utiliser Microsoft Graph pour auditer les modifications et créer une solution personnalisée pour surveiller les différences au fil du temps. Pour plus d’informations sur la recherche d’éléments supprimés à l’aide de Microsoft Graph, consultez Liste des éléments supprimés – Microsoft Graph v1.0.

Journal d’audit

Le journal d’audit enregistre toujours un événement « Supprimer <objet> » lorsqu’un objet du locataire à l’état actif est supprimé de façon réversible ou définitive.

Un événement de suppression portant sur des applications, utilisateurs et Groupes Microsoft 365 constitue une suppression réversible. Pour tout autre type d’objet, il s’agit d’une suppression définitive. Suivez l’occurrence d’événements de suppression définitive en comparant les événements « Supprimer <objet> » avec le type d’objet qui a été supprimé. Notez ceux qui ne prennent pas en charge la suppression réversible ainsi que les événements « Supprimer <objet> définitivement ».

| Type d’objet | Activité dans le journal | Résultat |

|---|---|---|

| Application | Supprimer l’application | Suppression réversible |

| Application | Suppression définitive d’une application | Suppression définitive |

| Utilisateur | Supprimer un utilisateur | Suppression réversible |

| Utilisateur | Suppression définitive d’un utilisateur | Suppression définitive |

| Groupe Microsoft 365 | Supprimer un groupe | Suppression réversible |

| Groupe Microsoft 365 | Supprimer définitivement un groupe | Suppression définitive |

| Tous les autres objets | Suppression « objectType » | Suppression définitive |

Notes

Le journal d’audit ne distingue pas le type de groupe d’un groupe supprimé. Seuls les groupes Microsoft 365 sont supprimés de manière réversible. Une entrée Supprimer le groupe peut correspondre à la suppression réversible d’un groupe Microsoft 365 ou à la suppression définitive d’un autre type de groupe.

Il est important que la documentation de votre état correct connu inclue le type de chaque groupe de votre organisation. Pour plus d’informations sur la documentation de votre état correct connu, consultez Meilleures pratiques de récupération.

Monitoring des tickets de support

Une augmentation soudaine du nombre de tickets de support concernant l’accès à un objet spécifique peut indiquer qu’une suppression s’est produite. Étant donné que certains objets comportent des dépendances, la suppression d’un groupe utilisé pour accéder à une application, d’une application proprement dite ou d’une stratégie d’accès conditionnel ciblant une application peut avoir un impact soudain et important. Si vous constatez une tendance de ce type, vérifiez qu’aucun des objets nécessaires pour l’accès n’a été supprimé.

Suppressions réversibles

Lorsque des objets tels que des utilisateurs, des groupes Microsoft 365 ou des inscriptions d’applications sont « supprimés de manière réversible », ils passent à un état suspendu qui empêche leur utilisation par d’autres services. Les éléments conservent alors leurs propriétés et peuvent être restaurés pendant 30 jours. Après 30 jours, les objets qui se trouvent à l’état de suppression réversible sont supprimés définitivement.

Notes

Les objets ne peuvent pas être restaurés à partir d’un état de suppression définitive. Ils doivent être recréés et reconfigurés.

Scénarios de suppressions réversibles

Il est important de comprendre pourquoi les suppressions d’objets se produisent dans votre environnement pour vous y préparer. Cette section décrit les scénarios fréquents de suppression réversible en fonction de la classe d’objet. Certains scénarios peuvent être propres à votre organisation. Par conséquent, un processus de découverte est essentiel à la préparation.

Utilisateurs

Un utilisateur passe à l’état de suppression réversible lorsque l’objet utilisateur est supprimé à l’aide du portail Azure, de Microsoft Graph ou de PowerShell.

Les scénarios les plus fréquents de suppression d’utilisateurs sont les suivants :

- Un administrateur supprime intentionnellement un utilisateur sur le portail Azure en réponse à une requête ou dans le cadre de la maintenance utilisateur de routine.

- Un script d’automatisation présent dans Microsoft Graph ou PowerShell déclenche la suppression. Il peut s’agir par exemple d’un script permettant de supprimer les utilisateurs qui ne se sont pas connectés pendant une période spécifique.

- Un utilisateur est déplacé hors de portée de la synchronisation avec Microsoft Entra Connect.

- Un utilisateur est supprimé d’un système RH, et ses privilèges d’accès sont supprimés suivant un flux de travail automatisé.

Groupes Microsoft 365

Les scénarios les plus fréquents de suppression de Groupes Microsoft 365 sont les suivants :

- Un administrateur supprime intentionnellement le groupe, par exemple en réponse à une demande de support.

- Un script d’automatisation présent dans Microsoft Graph ou PowerShell déclenche la suppression. Il peut s’agir par exemple d’un script permettant de supprimer les groupes qui n’ont pas été consultés ni attestés par leur propriétaire pendant une période spécifique.

- Suppression involontaire d’un groupe par une personne non administratrice.

Objets d’application et principaux de service

Les scénarios les plus fréquents de suppression d’applications sont les suivants :

- Un administrateur supprime intentionnellement l’application, par exemple en réponse à une demande de support.

- Un script d’automatisation présent dans Microsoft Graph ou PowerShell déclenche la suppression. Il peut s’agir par exemple d’un processus permettant de supprimer les applications abandonnées qui ne sont plus utilisées ni gérées. D’une manière générale, créez un processus de retrait d’applications plutôt qu’un script pour éviter les suppressions involontaires.

Lorsque vous supprimez une application, l’inscription d’application passe par défaut à l’état de suppression réversible. Pour comprendre la relation entre les inscriptions d’applications et les principaux de service, consultez Applications et principaux de service dans Microsoft Entra ID – Plateforme d’identités Microsoft.

Unités administratives

Le scénario le plus courant pour les suppressions est lorsque les unités administratives (AU) sont supprimées par accident, même si elles sont toujours nécessaires.

Récupération après suppression réversible

Vous pouvez restaurer les éléments supprimés de manière réversible dans le portail administratif, ou en utilisant Microsoft Graph. Toutes les classes d’objets ne peuvent pas gérer les fonctionnalités de suppression réversible dans le portail. Certaines sont uniquement répertoriées, affichées, supprimées de manière définitive ou restaurées à l’aide de l’API Graph Microsoft deletedItems.

Propriétés conservées avec la suppression réversible

| Type d’objet | Propriétés importantes conservées |

|---|---|

| Utilisateurs (y compris externes) | Toutes les propriétés sont conservées, notamment ObjectID, les appartenances aux groupes, les rôles, les licences et les attributions d’applications |

| Groupes Microsoft 365 | Toutes les propriétés sont conservées, notamment ObjectID, les appartenances aux groupes, les licences et les attributions d’applications |

| Inscription de l’application | Toutes les propriétés sont conservées Voir plus d’informations après ce tableau. |

| Principal du service | Toutes les propriétés sont conservées |

| Unité administrative (AU) | Toutes les propriétés sont conservées |

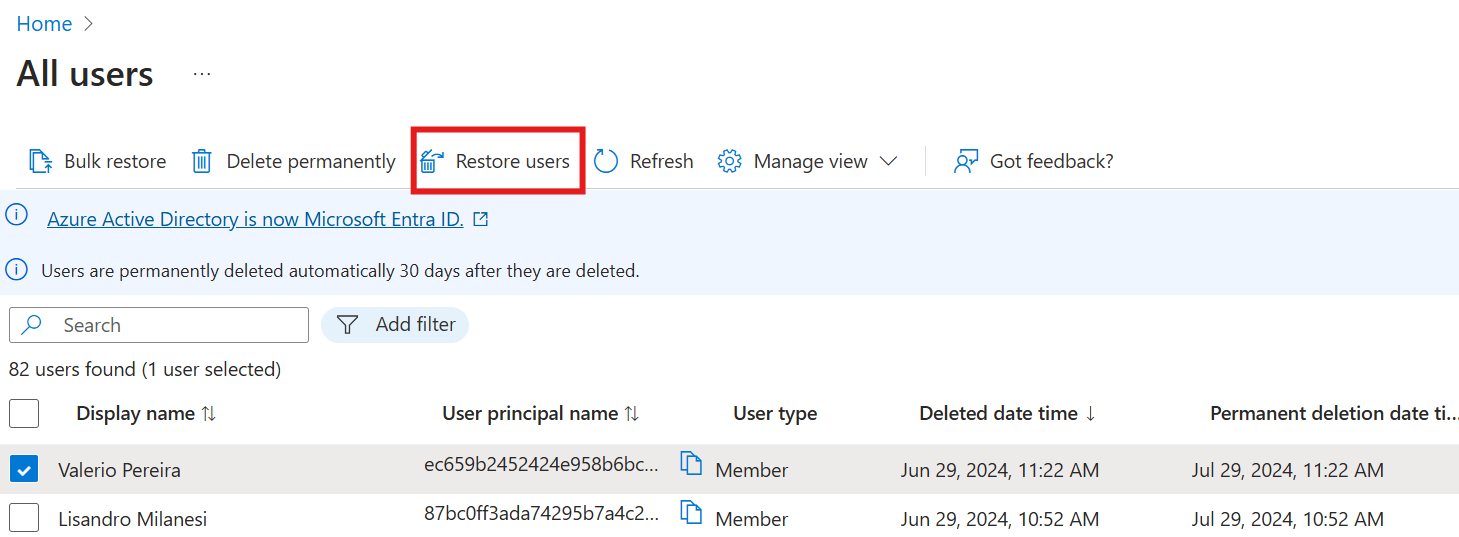

Utilisateurs

Pour voir les utilisateurs supprimés de manière réversible sur le portail Azure, accédez à la page Utilisateurs – Utilisateurs supprimés.

Pour plus d’informations sur la restauration des utilisateurs, consultez la documentation suivante :

- Pour la restauration à partir du portail Azure, consultez Restauration ou suppression définitive d’un utilisateur récemment supprimé.

- Pour la restauration avec Microsoft Graph, consultez Restauration d’un élément supprimé – Microsoft Graph v1.0.

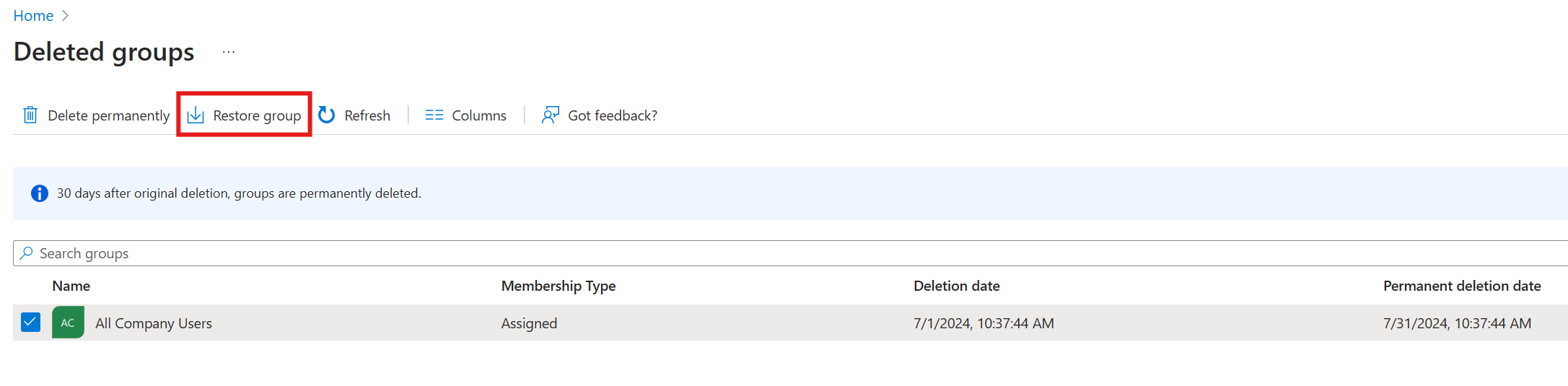

Groupes

Pour voir les groupes Microsoft 365 supprimés de manière réversible sur le portail Azure, accédez à la page Groupes – Groupes supprimés.

Pour plus d’informations sur la restauration des groupes Microsoft 365 supprimés de manière réversible, consultez la documentation suivante :

- Pour la restauration à partir du portail Azure, consultez Restauration d’un groupe Microsoft 365 supprimé.

- Pour la restauration avec Microsoft Graph, consultez Restauration d’un élément supprimé – Microsoft Graph v1.0.

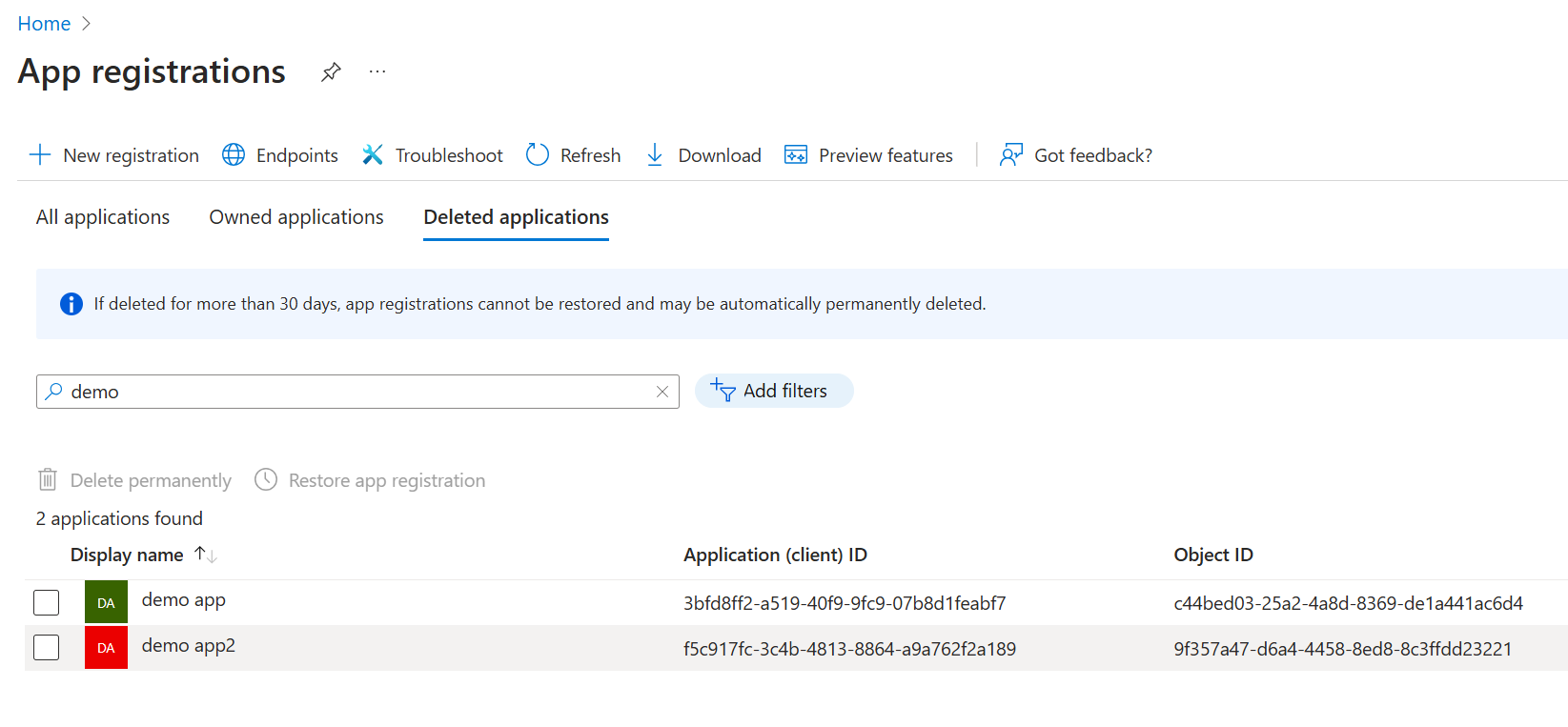

Applications et principaux de service

Les applications comportent deux objets : l’inscription d’application et le principal de service. Pour plus d’informations sur les différences entre l’inscription et le principal de service, consultez Applications et principaux de service dans Microsoft Entra ID.

Pour restaurer une application à partir du portail Azure, sélectionnez Inscriptions d’applications>Applications supprimées. Sélectionnez l’inscription d’application à restaurer, puis Restaurer l’inscription d’application.

Actuellement, les principaux de service peuvent être répertoriés, affichés, supprimés en dur ou restaurés via le API Graph Microsoft deletedItems. Pour la restauration d’applications avec Microsoft Graph, consultez Restaurer un élément supprimé – Microsoft Graph v1.0.

Unités administratives

Les unités d’accès peuvent être répertoriées, affichées, ou restaurées par le biais de l’API Graph Microsoft deletedItems. Pour la restauration des unités d’accès avec Microsoft Graph, consultez Restauration d’un élément supprimé – Microsoft Graph v1.0. Une fois qu’une AU est supprimée, elle reste dans un état de suppression réversible et peut être restaurée pendant 30 jours, mais ne peut pas être supprimée de manière définitive pendant cette période. Les unités d’organisation supprimées de manière réversible sont automatiquement supprimées de manière définitive au bout de 30 jours.

Suppressions définitives

Une suppression définitive consiste en la suppression permanente d’un objet du tenant Microsoft Entra. Les objets qui ne prennent pas en charge la suppression réversible sont supprimés de cette façon. De même, les objets supprimés de manière réversible sont supprimés définitivement après le délai de suppression de 30 jours. Les seuls types d’objets qui prennent en charge une suppression réversible sont les suivants :

- Utilisateurs

- Groupes Microsoft 365

- Inscription de l’application

- Principal du service

- Unité administrative

Important

Tous les autres types d’éléments sont supprimés définitivement. Lorsqu’un élément est supprimé définitivement, il ne peut plus être restauré. Il doit être recréé. Ni les administrateurs ni Microsoft ne peuvent les restaurer. Préparez-vous à cette situation. Veillez donc à disposer de processus et d’une documentation pour réduire l’impact potentiel d’une suppression définitive.

Pour plus d’informations sur la préparation et la documentation des états actuels, consultez Meilleures pratiques de récupération.

Scénarios courants de suppressions définitives

Les suppressions définitives peuvent se produire dans les circonstances suivantes.

Passage d’une suppression réversible à une suppression définitive :

- Un objet supprimé de manière réversible n’a pas été restauré dans les 30 jours.

- Un administrateur supprime intentionnellement un objet qui se trouve à l’état de suppression réversible.

Suppression directe :

- Le type de l’objet supprimé ne prend pas en charge la suppression réversible.

- Un administrateur choisit de supprimer définitivement un élément à l’aide du portail, généralement en réponse à une demande.

- Un script d’automatisation déclenche la suppression de l’objet à l’aide de Microsoft Graph ou de PowerShell. Il n’est pas rare d’utiliser un script d’automatisation pour nettoyer les objets obsolètes. La mise en place d’un processus de retrait robuste pour les objets du locataire vous aide à éviter des erreurs susceptibles d’entraîner la suppression massive d’objets critiques.

Récupération après suppression définitive

Les éléments supprimés définitivement doivent être recréés et reconfigurés. Il est préférable d’éviter les suppressions définitives indésirables.

Passage en revue des objets supprimés de manière réversible

Veillez à mettre en place un processus pour passer fréquemment en revue les éléments qui se trouve à l’état de suppression réversible et les restaurer si nécessaire :

- Répertoriez fréquemment les éléments supprimés.

- Veillez à disposer de critères de restauration spécifiques.

- Veillez à disposer de rôles ou d’utilisateurs spécifiques chargés d’évaluer et de restaurer les éléments si nécessaire.

- Développez et testez un plan de gestion de la continuité. Pour plus d’informations, consultez Considérations relatives aux plans de gestion de la continuité d’activité des entreprises.

Pour savoir comment éviter les suppressions indésirables, consultez les articles suivants dans Bonnes pratiques de récupération :

- Continuité d’activité et planification des sinistres

- Documentation des états corrects connus

- Monitoring et conservation des données

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour