Tutoriel : Configurer Zscaler Private Access (ZPA) pour l’approvisionnement automatique d’utilisateurs

L'objectif de ce didacticiel est de démontrer les étapes à effectuer dans Zscaler Private Access (ZPA) et Microsoft Entra ID pour configurer Microsoft Entra ID afin d'approvisionner et de déprovisionner automatiquement les utilisateurs et/ou les groupes vers Zscaler Private Access (ZPA).

Remarque

Ce tutoriel décrit un connecteur basé sur le service de provisionnement d’utilisateurs Microsoft Entra. Pour découvrir les informations importantes sur ce que fait ce service, comment il fonctionne et consulter le forum aux questions, reportez-vous à l’article Automatiser l’approvisionnement et le désapprovisionnement d’utilisateurs dans les applications SaaS avec Microsoft Entra ID.

Prérequis

Le scénario décrit dans ce tutoriel part du principe que vous disposez des prérequis suivants :

- Un locataire Microsoft Entra

- un locataire Zscaler Private Access (ZPA) ;

- un compte d’utilisateur Zscaler Private Access (ZPA) ayant des autorisations d’administrateur.

Attribution d’utilisateurs à Zscaler Private Access (ZPA).

Microsoft Entra ID utilise un concept appelé affectations pour déterminer les utilisateurs devant recevoir l’accès aux applications sélectionnées. Dans le cadre de l’approvisionnement automatique des utilisateurs, seuls les utilisateurs et/ou groupes qui ont été attribués à une application dans Microsoft Entra ID sont synchronisés.

Avant de configurer et d'activer le provisionnement automatique des utilisateurs, vous devez décider quels utilisateurs et/ou groupes dans Microsoft Entra ID ont besoin d'accéder à Zscaler Private Access (ZPA). Une fois que vous avez choisi, vous pouvez attribuer ces utilisateurs et/ou groupes à votre application Zscaler Private Access (ZPA) en suivant les instructions fournies ici :

Conseils importants pour l’attribution d’utilisateurs à Zscaler Private Access (ZPA)

Il est recommandé qu'un seul utilisateur Microsoft Entra soit affecté à Zscaler Private Access (ZPA) pour tester la configuration de provisionnement automatique des utilisateurs. Les autres utilisateurs et/ou groupes peuvent être affectés ultérieurement.

Quand vous attribuez un utilisateur à Zscaler Private Access (ZPA), vous devez sélectionner un rôle valide propre à l’application (si disponible) dans la boîte de dialogue d’assignation. Les utilisateurs dont le rôle est Accès par défaut sont exclus de l’approvisionnement.

Configurer Zscaler Private Access (ZPA) pour l’approvisionnement

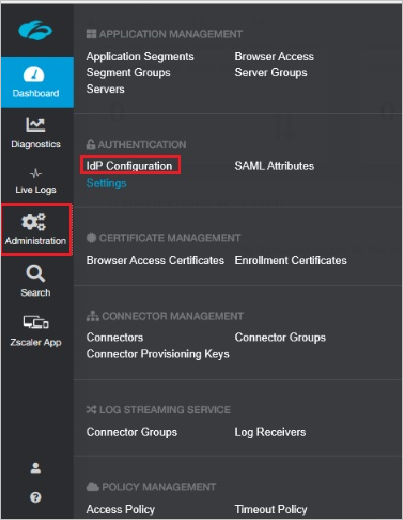

Connectez-vous à votre console d’administration Zscaler Private Access (ZPA). Accédez à Administration > IdP Configuration.

Vérifiez qu’un IdP pour l’authentification unique est configuré. Si aucun fournisseur d’identité n’est configuré, ajoutez-en un en cliquant sur l’icône plus dans le coin supérieur droit de l’écran.

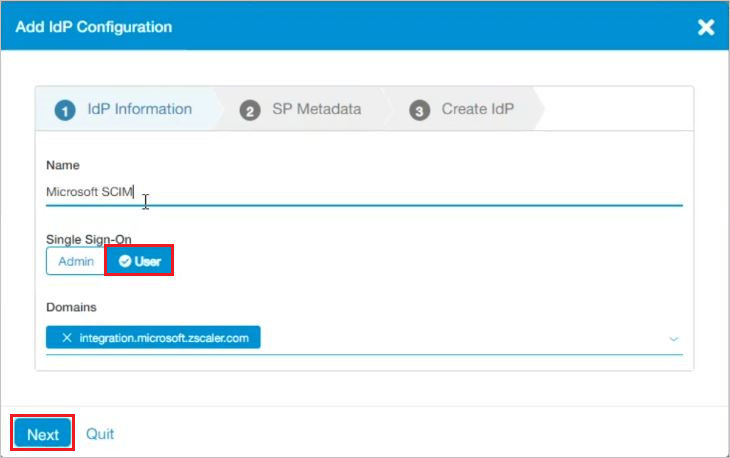

Suivez les instructions de l’Assistant Ajouter une configuration IdP pour ajouter un fournisseur d’identité. Laissez le champ Authentification unique défini sur Utilisateur. Indiquez un Nom et sélectionnez les Domaines dans la liste déroulante. Cliquez sur Suivant pour accéder à la fenêtre suivante.

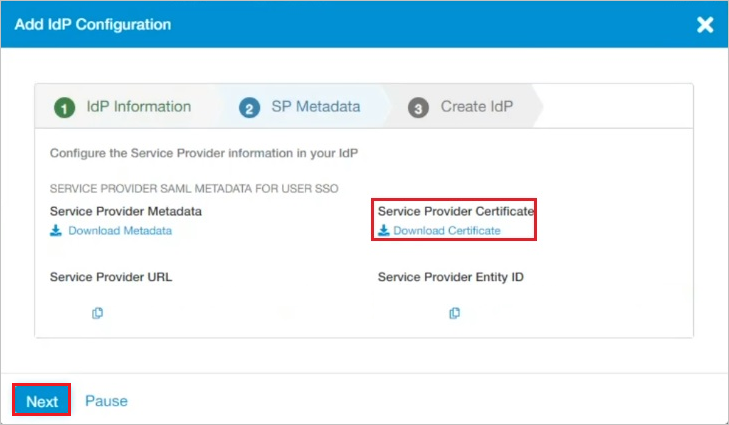

Téléchargez le Certificat du fournisseur de services. Cliquez sur Suivant pour accéder à la fenêtre suivante.

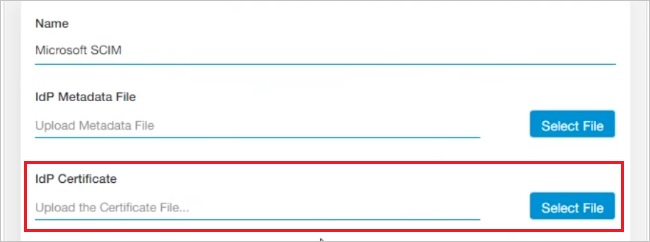

Dans la fenêtre suivante, téléchargez le Certificat du fournisseur de services téléchargé précédemment.

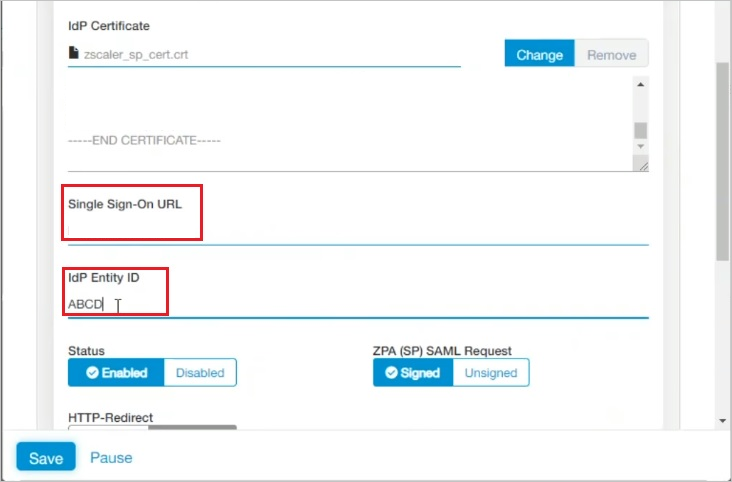

Faites défiler vers le bas pour indiquer l’URL d’authentification unique et l’ID d’entité IdP.

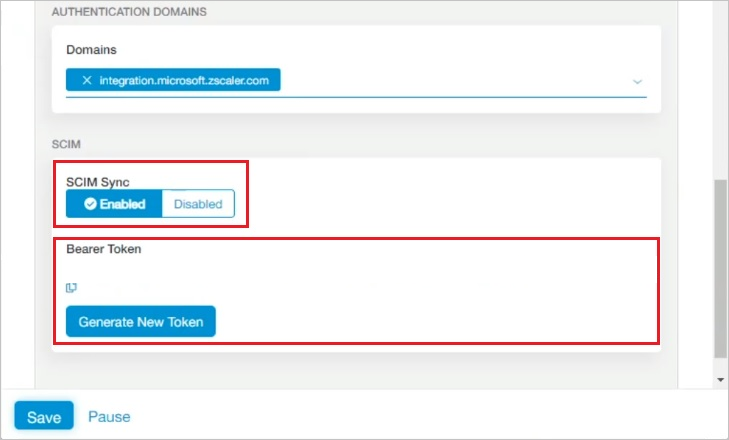

Faites défiler vers le bas jusqu’à Activer la synchronisation SCIM. Cliquez sur le bouton Générer un nouveau jeton. Copiez le jeton du porteur. Cette valeur devra être entrée dans le champ Jeton secret dans l’onglet Approvisionnement de votre application Zscaler Private Access (ZPA).

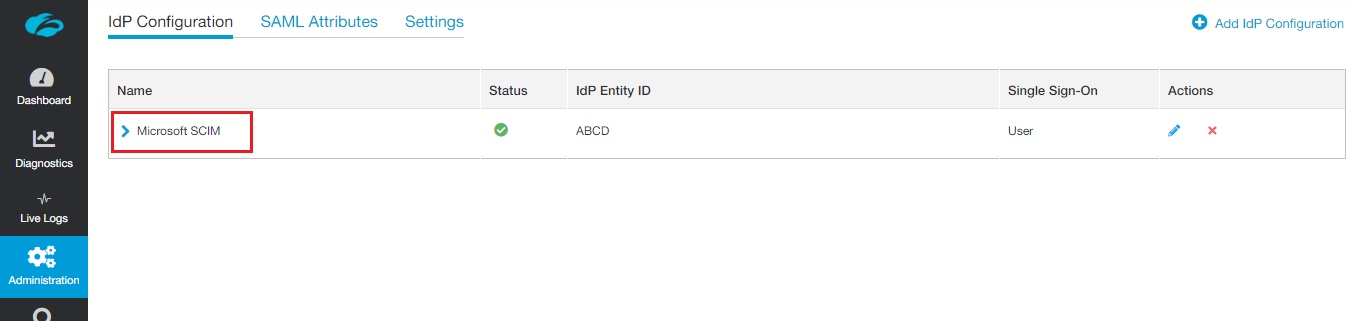

Pour localiser Tenant URL (URL de locataire), accédez à Administration > IdP Configuration. Cliquez sur le nom de la configuration IdP que vous venez d’ajouter sur la page.

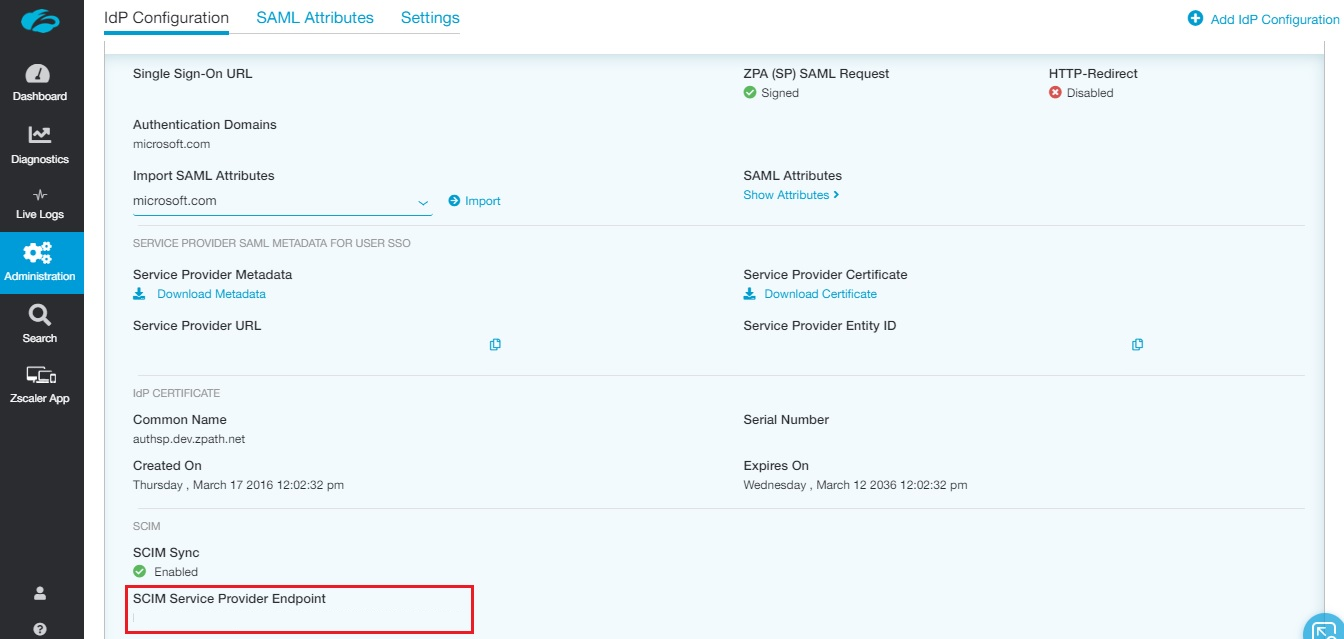

Faites défiler jusqu’au bas de la page pour afficher le Point de terminaison du fournisseur de services SCIM. Copiez le Point de terminaison du fournisseur de services SCIM. Cette valeur devra être entrée dans le champ URL de locataire dans l’onglet Approvisionnement de votre application Zscaler Private Access (ZPA).

Ajouter Zscaler Private Access (ZPA) à partir de la galerie

Avant de configurer Zscaler Private Access (ZPA) pour le provisionnement automatique des utilisateurs avec Microsoft Entra ID, vous devez ajouter Zscaler Private Access (ZPA) depuis la galerie d'applications Microsoft Entra à votre liste d'applications SaaS gérées.

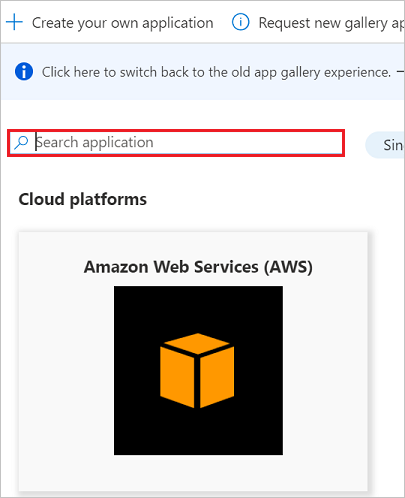

Pour ajouter Zscaler Private Access (ZPA) à partir de la galerie d'applications Microsoft Entra, procédez comme suit :

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie, tapez Zscaler Private Access (ZPA), sélectionnez Zscaler Private Access (ZPA) dans la zone de recherche.

- Sélectionnez Zscaler Private Access (ZPA) dans le panneau de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Configuration de l’approvisionnement automatique d’utilisateurs sur Zscaler Private Access (ZPA)

Cette section vous guide à travers les étapes de configuration du service de provisionnement Microsoft Entra pour créer, mettre à jour et désactiver des utilisateurs et/ou des groupes dans Zscaler Private Access (ZPA) en fonction des attributions d'utilisateurs et/ou de groupes dans Microsoft Entra ID.

Conseil

Vous pouvez également choisir d’activer l’authentification unique basée sur SAML pour Zscaler Private Access (ZPA) en suivant les instructions fournies dans le didacticiel sur l’authentification unique Zscaler Private Access (ZPA). La configuration de l’authentification unique est indépendante de celle de l’approvisionnement automatique d’utilisateurs, même si ces deux fonctionnalités se complètent.

Notes

Quand des utilisateurs et des groupes sont provisionnés ou déprovisionnés, nous vous recommandons de relancer régulièrement le provisionnement pour vous assurer que les appartenances aux groupes sont correctement mises à jour. Ce redémarrage va forcer notre service à réévaluer tous les groupes et à mettre à jour les appartenances.

Notes

Pour en savoir plus sur le point de terminaison SCIM de Zscaler Private Access, consultez ce document.

Pour configurer le provisionnement automatique des utilisateurs pour Zscaler Private Access (ZPA) dans Microsoft Entra ID :

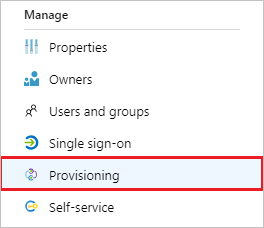

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>Zscaler Private Access (ZPA).

Sélectionnez l’onglet Approvisionnement.

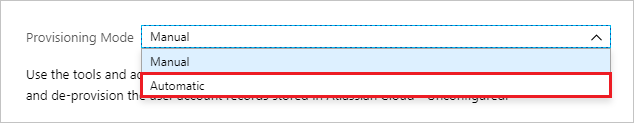

Définissez le Mode d’approvisionnement sur Automatique.

Dans la section Informations d’identification Administrateur, entrez la valeur Point de terminaison du fournisseur de services SCIM récupérée précédemment dans URL de locataire. Entrez la valeur Jeton du porteur récupérée précédemment dans Jeton secret. Cliquez sur Tester la connexion pour vous assurer que Microsoft Entra ID peut se connecter à Zscaler Private Access (ZPA). Si la connexion échoue, vérifiez que votre compte Zscaler Private Access (ZPA) dispose des autorisations d’administrateur et réessayez.

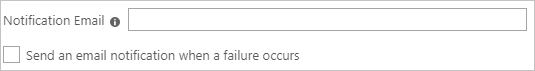

Dans le champ E-mail de notification, entrez l’adresse e-mail d’une personne ou d’un groupe qui doit recevoir les notifications d’erreur d’approvisionnement, puis cochez la case Envoyer une notification par e-mail en cas de défaillance.

Cliquez sur Enregistrer.

Dans la section Mappages, sélectionnez Synchroniser les utilisateurs Microsoft Entra avec Zscaler Private Access (ZPA).

Passez en revue les attributs utilisateur synchronisés de Microsoft Entra ID vers Zscaler Private Access (ZPA) dans la section Mappage d'attributs. Les attributs sélectionnés comme propriétés de Correspondance sont utilisés pour la mise en correspondre des comptes d’utilisateur dans Zscaler Private Access (ZPA) dans le cadre des opérations de mise à jour. Cliquez sur le bouton Enregistrer pour valider les modifications.

Attribut Type Pris en charge pour le filtrage Requis par Zscaler Private Access userName String ✓ ✓ externalId String active Boolean emails[type eq "work"].value String name.givenName String name.familyName String displayName Chaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department Chaîne Dans la section Mappages, sélectionnez Synchroniser les groupes Microsoft Entra avec Zscaler Private Access (ZPA).

Passez en revue les attributs de groupe synchronisés depuis Microsoft Entra ID vers Zscaler Private Access (ZPA) dans la section Mappage d'attributs. Les attributs sélectionnés comme propriétés de Correspondance sont utilisés pour la mise en correspondre des groupes dans Zscaler Private Access (ZPA) dans le cadre des opérations de mise à jour. Cliquez sur le bouton Enregistrer pour valider les modifications.

Attribut Type Pris en charge pour le filtrage Requis par Zscaler Private Access displayName String ✓ ✓ membres Informations de référence externalId String Pour configurer des filtres d’étendue, reportez-vous aux instructions suivantes fournies dans Approvisionnement d’applications basé sur les attributs avec filtres d’étendue.

Pour activer le service de provisionnement Microsoft Entra pour Zscaler Private Access (ZPA), modifiez l'état de provisionnement sur Activé dans la section Paramètres.

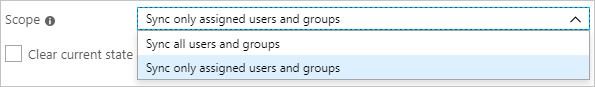

Définissez les utilisateurs et/ou groupes que vous souhaitez approvisionner sur Zscaler Private Access (ZPA) en choisissant les valeurs souhaitées dans Étendue dans la section Paramètres.

Lorsque vous êtes prêt à effectuer l’approvisionnement, cliquez sur Enregistrer.

Cette opération démarre la synchronisation initiale de tous les utilisateurs et/ou groupes définis dans Étendue dans la section Paramètres. La synchronisation initiale prend plus de temps que les synchronisations suivantes, qui se produisent environ toutes les 40 minutes tant que le service de provisionnement Microsoft Entra est en cours d'exécution. Vous pouvez utiliser la section Détails de synchronisation pour surveiller la progression et suivre les liens vers le rapport d'activité de provisionnement, qui décrit toutes les actions effectuées par le service de provisionnement Microsoft Entra sur Zscaler Private Access (ZPA).

Pour plus d’informations sur la façon de lire les journaux d’approvisionnement Microsoft Entra, voir Rapports sur le provisionnement automatique des comptes d’utilisateur.

Ressources supplémentaires

- Gestion de l’approvisionnement de comptes d’utilisateur pour les applications d’entreprise

- Qu’est-ce que l’accès aux applications et l’authentification unique avec Microsoft Entra ID ?