Connecteur Zimperium Mobile Threat Defense avec Intune

Vous pouvez contrôler l’accès des appareils mobiles aux ressources de l’entreprise à l’aide d’un accès conditionnel basé sur une évaluation des risques effectuée par Zimperium, une solution MTD qui s’intègre à Microsoft Intune. Le risque est évalué en fonction des données de télémétrie recueillies par les appareils exécutant l’application Zimperium.

Vous pouvez configurer des stratégies d’accès conditionnel basées sur l’évaluation des risques de Zimperium activée par le biais des stratégies de conformité des appareils Intune pour les appareils inscrits, et les utiliser pour autoriser ou bloquer l’accès des appareils non conformes aux ressources de l’entreprise en fonction des menaces détectées. Pour les appareils non inscrits, vous pouvez utiliser des stratégies de protection des applications pour mettre en œuvre un blocage ou une réinitialisation sélective en fonction des menaces détectées.

Plateformes prises en charge

Android 5.1 et versions ultérieures

iOS 10 et versions ultérieures

Configuration requise

- Microsoft Entra ID P1

- Abonnement Microsoft Intune Plan 1

- Abonnement Zimperium Mobile Threat Defense

- Pour plus d’informations, consultez site web Zimperium

Comment Intune et Zimperium aident-ils à protéger les ressources de votre entreprise ?

L’application Zimperium pour Android et iOS/iPadOS capture le système de fichiers, la pile réseau, les données de télémétrie de l’appareil et des applications quand elles sont disponibles, puis les envoie au service cloud Zimperium pour évaluer les risques de l’appareil face aux menaces mobiles.

Prise en charge des appareils inscrits : la stratégie de conformité des appareils Intune comprend une règle MTD (Mobile Threat Defense), qui peut utiliser les informations d’évaluation des risques de Zimperium. Quand la règle MTD est activée, Intune évalue si l’appareil est conforme à la stratégie activée. Si l’appareil est détecté comme non conforme, les utilisateurs ne peuvent pas accéder aux ressources de l’entreprise comme Exchange Online et SharePoint Online. Les utilisateurs reçoivent aussi des conseils de l’application Zimperium installée sur leurs appareils pour résoudre le problème et rétablir l’accès aux ressources de l’entreprise. Pour prendre en charge l’utilisation de Zimperium avec des appareils inscrits :

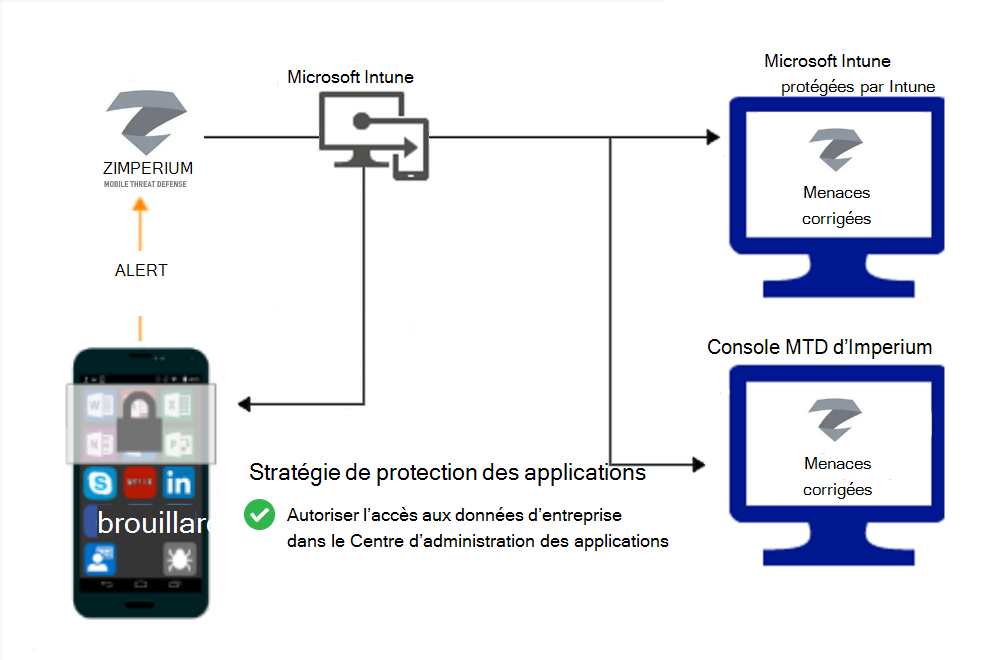

Prise en charge des appareils non inscrits : Intune peut utiliser les données d’évaluation des risques de l’application Zimperium sur les appareils non inscrits quand vous utilisez des stratégies de protection des applications Intune. Les administrateurs peuvent utiliser cette combinaison pour renforcer la protection des données d’entreprise au sein d’une application protégée par Microsoft Intune. Ils peuvent également émettre un blocage ou une réinitialisation sélective pour les données d’entreprise sur ces appareils non inscrits. Pour bénéficier de la prise en charge de Zimperium avec des appareils non inscrits :

Exemples de scénarios

Voici quelques scénarios courants lors de l’intégration de Zimperium à Intune :

Contrôler l’accès en fonction des menaces émanant des applications malveillantes

Lorsque des applications malveillantes, des logiciels malveillants par exemple, sont détectées sur des appareils, vous pouvez bloquer ces appareils jusqu'à ce que la menace soit écartée :

- Connexion à la messagerie de l’entreprise

- Synchroniser les fichiers d’entreprise à l’aide de l’application OneDrive for Work

- Accès aux applications d’entreprise

Blocage lorsque des applications malveillantes sont détectées :

Accès accordé après correction :

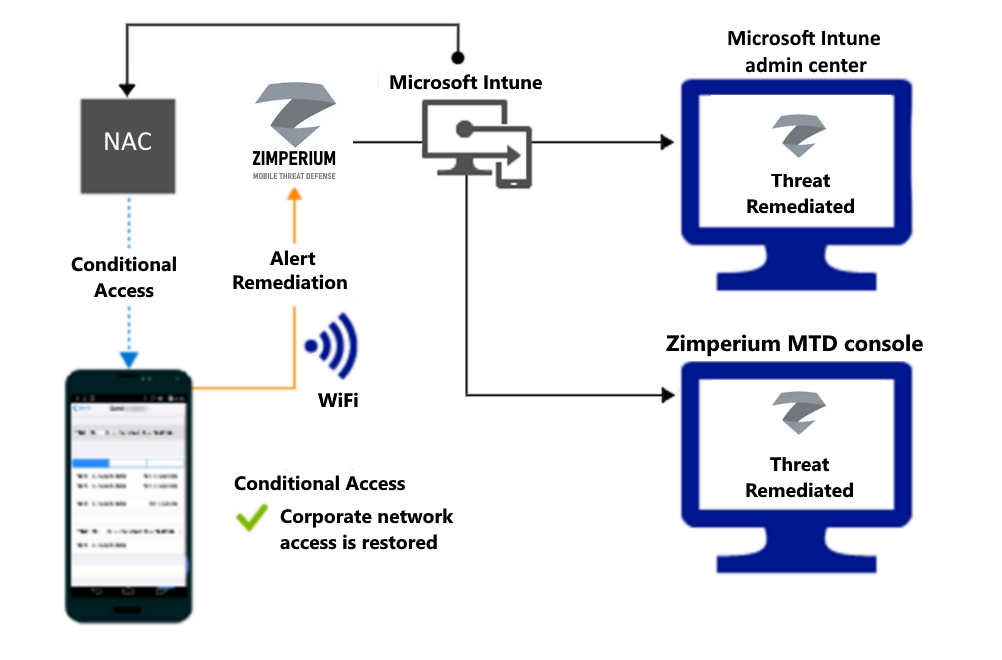

Contrôler l’accès en fonction de la menace pour le réseau

Détectez les menaces, par exemple les interceptions (Man-in-the-middle), sur le réseau et protégez l’accès aux réseaux Wi-Fi compte tenu du risque de l’appareil.

Bloquer l’accès au réseau via le Wi-Fi :

Accès accordé après correction :

Contrôler l’accès à SharePoint Online en fonction de la menace pour le réseau

Détectez les menaces, par exemple les interceptions (Man-in-the-middle), sur le réseau et empêchez la synchronisation des fichiers d’entreprise compte tenu du risque de l’appareil.

Bloquer SharePoint Online lorsque des menaces réseau sont détectées :

Accès accordé après correction :

Contrôler l’accès sur les appareils non inscrits en fonction des menaces émanant des applications malveillantes

Quand la solution Mobile Threat Defense de Zimperium considère qu’un appareil est infecté :

L’accès est accordé après correction :