Distribuer du contenu Power BI à des utilisateurs invités externes en tirant parti de Microsoft Entra B2B

Résumé : ce livre blanc technique présent comment distribuer du contenu à des utilisateurs externes à l’organisation en utilisant l’intégration de Microsoft Entra ID (précédemment appelé Azure Active Directory) business-to-business (Microsoft Entra B2B).

Auteurs : Lukasz Pawlowski, Kasper de Jonge

Réviseurs techniques : Adam Wilson, Sheng Liu, Qian Liang, Sergei Gundorov, Jacob Grimm, Adam Saxton, Maya Shenhav, Nimrod Shalit, Elisabeth Olson

Notes

Vous pouvez enregistrer ou imprimer ce livre blanc en sélectionnant Imprimer dans votre navigateur, puis Enregistrer au format PDF.

Introduction

Power BI offre aux organisations une vue à 360 degrés de leur activité et permet à tous les membres de ces organisations de prendre des décisions intelligentes à l’aide de données. Bon nombre de ces organisations ont des relations solides et de confiance avec des partenaires, des clients et des sous-traitants externes. Ces organisations doivent fournir un accès sécurisé aux tableaux de bord et rapports Power BI aux utilisateurs de ces partenaires externes.

Power BI s’intègre à Microsoft Entra business-to-business (Microsoft Entra B2B) pour permettre une distribution sécurisée de contenu Power BI à des utilisateurs invités extérieurs à l’organisation, tout en conservant le contrôle des données internes et l’accès de gouvernance à celles-ci.

Ce livre blanc couvre tous les détails nécessaires à la compréhension de l’intégration de Power BI à Microsoft Entra B2B. Nous abordons son cas d’usage le plus courant, sa configuration, ses licences et sa sécurité au niveau des lignes.

Scénarios

Contoso est un fabricant automobile et travaille avec de nombreux fournisseurs divers qui lui fournissent tous les composants, matériaux et services nécessaires à l’exécution de ses opérations de fabrication. Contoso souhaite simplifier la logistique de sa chaîne d’approvisionnement et prévoit d’utiliser Power BI pour surveiller les métriques de performances clés de sa chaîne d’approvisionnement. Contoso souhaite partager l’analytique avec des partenaires externes de la chaîne d’approvisionnement, de manière sécurisée et gérable.

Contoso peut activer les expériences suivantes pour des utilisateurs externes en utilisant Power BI et Microsoft Entra B2B.

Partage ad hoc par élément

Contoso travaille avec un fournisseur qui construit des radiateurs pour les voitures de Contoso. Ils doivent souvent optimiser la fiabilité des radiateurs à l’aide des données de toutes les voitures de Contoso. Un analyste chez Contoso utilise Power BI pour partager un rapport de fiabilité des radiateurs avec un ingénieur du fournisseur. L’ingénieur reçoit un e-mail contenant un lien pour afficher le rapport.

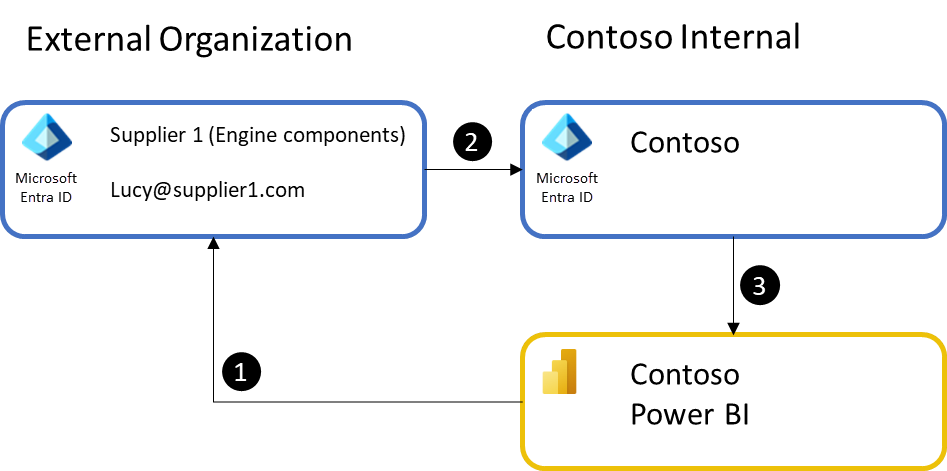

Comme décrit ci-dessus, ce partage ad hoc est effectué par les utilisateurs de l’entreprise en fonction des besoins. Le lien envoyé par Power BI à l’utilisateur externe est un lien d’invitation Microsoft Entra B2B. Lorsque l’utilisateur externe ouvre le lien, il est invité à rejoindre l’organisation Microsoft Entra de Contoso en tant qu’utilisateur invité. Une fois l’invitation acceptée, le lien ouvre le rapport ou le tableau de bord spécifique. L’administrateur Microsoft Entra délègue l’autorisation d’inviter des utilisateurs externes à l’organisation et choisit les actions que ces utilisateurs peuvent effectuer une fois qu’ils ont accepté l’invitation, comme décrit dans la section Gouvernance de ce document. L’analyste Contoso peut inviter l’utilisateur invité uniquement parce que l’administrateur Microsoft Entra a autorisé cette action et que l’administrateur Power BI a autorisé les utilisateurs à inviter des utilisateurs invités à afficher du contenu dans les paramètres de tenant (locataire) de Power BI.

- Le processus commence lorsqu’un utilisateur interne Contoso partage un tableau de bord ou un rapport avec un utilisateur externe. Si l’utilisateur externe n’est pas déjà invité dans l’organisation Microsoft Entra ID de Contoso, il est invité. Un e-mail est envoyé à son adresse e-mail qui inclut une invitation à l’organisation Microsoft Entra ID de Contoso.

- Le destinataire accepte l’invitation à Microsoft Entra ID de Contoso et est ajouté en tant qu’utilisateur invité dans Microsoft Entra ID de Contoso.

- Le destinataire est ensuite redirigé vers le tableau de bord, le rapport ou l’application Power BI.

Le processus est considéré comme ad hoc, car les utilisateurs de Contoso effectuent l’action d’invitation en fonction de leurs besoins commerciaux. Chaque élément partagé est un lien unique accessible à l’utilisateur externe pour afficher le contenu.

Une fois que l’utilisateur externe a été invité à accéder aux ressources Contoso, un compte fantôme peut être créé pour lui dans l’organisation Microsoft Entra ID de Contoso. Il n’a pas besoin d’être invité à nouveau. La première fois qu’il essaie d’accéder à une ressource Contoso comme un tableau de bord Power BI, il passe par un processus de consentement, qui permet d’accepter l’invitation. S’il ne termine pas le consentement, il ne peut accéder à aucun contenu de Contoso. S’il rencontre des difficultés pour accepter son invitation via le lien d’origine fourni, un administrateur Microsoft Entra peut renvoyer un lien d’invitation spécifique afin qu’il puisse l’accepter.

Partage planifié par élément

Contoso travaille avec un sous-traitant pour effectuer une analyse de fiabilité des radiateurs. Le sous-traitant dispose d’une équipe de 10 personnes qui ont besoin d’accéder aux données dans l’environnement Power BI de Contoso. L’administrateur Microsoft Entra de Contoso est chargé d’inviter tous les utilisateurs et de gérer les ajouts/modifications au fur et à mesure des changements de personnel du sous-traitant. L’administrateur Microsoft Entra crée un groupe de sécurité pour tous les employés du sous-traitant. À l’aide du groupe de sécurité, les employés de Contoso peuvent facilement gérer l’accès aux rapports et s’assurer que tout le personnel du sous-traitant requis a accès à tous les rapports, tableaux de bord et applications Power BI requis. L’administrateur Microsoft Entra peut également éviter d’être impliqué dans le processus d’invitation en choisissant de déléguer les droits d’invitation à un employé approuvé chez Contoso ou chez le sous-traitant pour veiller à une gestion du personnel en temps opportun.

Certaines organisations ont besoin de davantage de contrôle sur le moment où des utilisateurs externes sont ajoutés, invitent de nombreux utilisateurs dans une organisation externe ou de nombreuses organisations externes. Dans ce cas, le partage planifié peut être utilisé pour gérer l’échelle du partage, pour appliquer des stratégies organisationnelles et même pour déléguer des droits à des personnes de confiance pour inviter et gérer des utilisateurs externes. Microsoft Entra B2B prend en charge l’envoi direct d’invitations planifiées à partir du Portail Azure par un administrateur informatique ou via PowerShell en utilisant l’API du gestionnaire d’invitations où un ensemble d’utilisateurs peut être invité en une seule action. À l’aide de l’approche des invitations planifiées, l’organisation peut contrôler qui peut inviter des utilisateurs et implémenter des processus d’approbation. Les fonctionnalités avancées de Microsoft Entra, telles que les groupes dynamiques, peuvent faciliter le maintien automatique de l’appartenance à un groupe de sécurité.

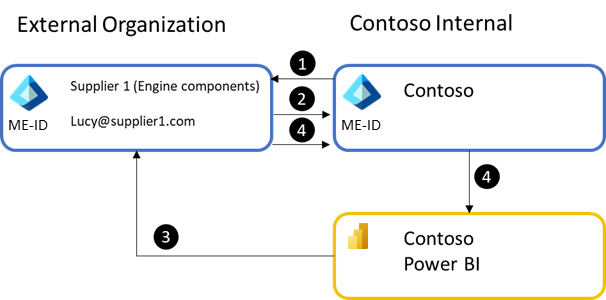

- Le processus commence lorsqu’un administrateur informatique invite l’utilisateur invité manuellement ou via l’API fournie par Microsoft Entra ID.

- L’utilisateur accepte l’invitation à l’organisation.

- Une fois que l’utilisateur a accepté l’invitation, un utilisateur dans Power BI peut partager un rapport ou un tableau de bord avec l’utilisateur externe ou un groupe de sécurité auquel il appartient. Tout comme avec le partage standard dans Power BI, l’utilisateur externe reçoit un e-mail contenant le lien vers l’élément.

- Lorsque l’utilisateur externe accède au lien, son authentification dans son répertoire est passée à l’organisation Microsoft Entra ID de Contoso et utilisée pour accéder au contenu Power BI.

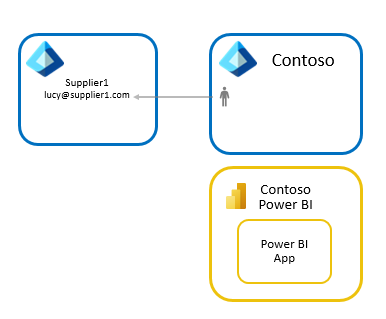

Partage ad hoc ou planifié des applications Power BI

Contoso dispose d’un ensemble de rapports et de tableaux de bord qu’il doit partager avec un ou plusieurs fournisseurs. Pour garantir que tous les utilisateurs externes requis ont accès à ce contenu, il est empaqueté en tant qu’application Power BI. Les utilisateurs externes sont soit ajoutés directement à la liste d’accès aux applications, soit via des groupes de sécurité. Une personne chez Contoso envoie ensuite l’URL de l’application à tous les utilisateurs externes, par exemple dans un e-mail. Lorsque les utilisateurs externes ouvrent le lien, ils voient tout le contenu dans une seule expérience facile à naviguer.

L’utilisation d’une application Power BI permet à Contoso de créer facilement un portail BI pour ses fournisseurs. Une seule liste d’accès contrôle l’accès à tout le contenu requis, ce qui réduit le temps perdu pour la vérification et la définition des autorisations au niveau des éléments. Microsoft Entra B2B maintient l’accès à la sécurité en tirant parti de l’identité native du fournisseur. Les utilisateurs n’ont ainsi pas besoin d’informations d’identification de connexion supplémentaires. Si vous utilisez des invitations planifiées avec des groupes de sécurité, la gestion des accès à l’application à mesure que le personnel affecté au projet change est simplifiée. L’appartenance à des groupes de sécurité, affectée manuellement ou à l’aide de groupes dynamiques, afin que tous les utilisateurs externes d’un fournisseur soient automatiquement ajoutés au groupe de sécurité approprié.

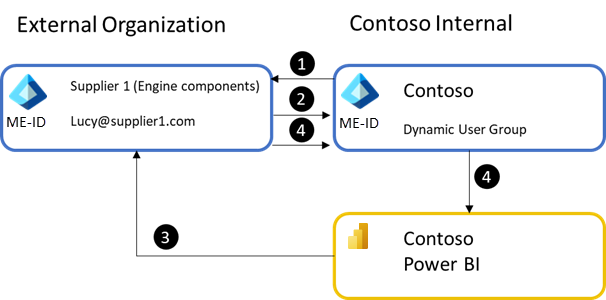

- Le processus commence lorsque l’utilisateur est invité dans l’organisation Microsoft Entra de Contoso via le Portail Azure ou PowerShell.

- L’utilisateur peut être ajouté à un groupe d’utilisateurs dans Microsoft Entra ID. Un groupe d’utilisateurs statique ou dynamique peut être utilisé, mais les groupes dynamiques permettent de réduire le travail manuel.

- Les utilisateurs externes reçoivent l’accès à l’application Power BI via le groupe d’utilisateurs. L’URL de l’application doit être envoyée directement à l’utilisateur externe ou placée sur un site auquel il a accès. Power BI fait tout son possible pour envoyer un e-mail avec le lien d’application à des utilisateurs externes, mais lorsque vous utilisez des groupes d’utilisateurs dont l’appartenance peut changer, Power BI n’est pas en mesure de l’envoyer à tous les utilisateurs externes gérés par le biais des groupes d’utilisateurs.

- Lorsque l’utilisateur externe accède à l’URL de l’application Power BI, il est authentifié par Microsoft Entra ID de Contoso, l’application est installée pour l’utilisateur qui peut voir tous les rapports et tableaux de bord contenus dans l’application.

Les applications disposent également d’une fonctionnalité unique qui permet aux auteurs d’applications d’installer l’application automatiquement pour l’utilisateur. Elle est donc disponible lorsque l’utilisateur se connecte. Cette fonctionnalité s’installe automatiquement uniquement pour les utilisateurs externes qui font déjà partie de l’organisation de Contoso au moment de la publication ou de la mise à jour de l’application. Par conséquent, il est préférable d’utiliser la fonctionnalité avec l’approche d’invitation planifiée et elle dépend de la publication ou de la mise à jour de l’application après l’ajout des utilisateurs à l’organisation Microsoft Entra ID de Contoso. Les utilisateurs externes peuvent toujours installer l’application à l’aide du lien d’application.

Laisser des commentaires et s’abonner au contenu entre des organisations

À mesure que Contoso continue de travailler avec ses sous-traitants ou fournisseurs, les ingénieurs externes doivent travailler en étroite collaboration avec les analystes de Contoso. Power BI fournit plusieurs fonctionnalités de collaboration qui aident les utilisateurs à communiquer sur le contenu qu’ils peuvent consommer. Les commentaires de tableau de bord (et bientôt les commentaires de rapport) permettent aux utilisateurs de discuter des points de données qu’ils voient et de communiquer avec les auteurs du rapport pour poser des questions.

Actuellement, les utilisateurs invités externes peuvent participer aux commentaires en laissant des commentaires et en lisant les réponses. Toutefois, contrairement aux utilisateurs internes, les utilisateurs invités ne peuvent pas être @mentioned et ne reçoivent pas de notifications indiquant qu’ils ont reçu un commentaire. Les utilisateurs invités peuvent utiliser la fonctionnalité d’abonnements dans Power BI pour s’abonner eux-mêmes à un rapport ou à un tableau de bord. En savoir plus dans Abonnements par e-mail pour les rapports et les tableaux de bord dans le service Power BI.

Accéder au contenu dans les applications mobiles Power BI

Lorsque l’utilisateur invité ouvre le lien vers le rapport ou le tableau de bord sur son appareil mobile, le contenu s’ouvre dans les applications mobiles Power BI natives sur son appareil, si celles-ci sont installées. L’utilisateur invité peut ensuite naviguer entre le contenu partagé avec lui dans le locataire externe et son propre contenu auquel il peut revenir à partir de son locataire d’origine. Pour plus d’informations sur l’accès au contenu partagé avec vous à partir d’une organisation externe via les applications mobiles Power BI, consultez Afficher le contenu Power BI qu’une organisation externe a partagé avec vous.

Relations organisationnelles avec Power BI et Microsoft Entra B2B

Lorsque tous les utilisateurs de Power BI sont internes à l’organisation, il n’est pas nécessaire d’utiliser Microsoft Entra B2B. Toutefois, une fois qu’au moins deux organisations souhaitent collaborer sur des données et des insights, la prise en charge de Microsoft Entra B2B par Power BI facilite cette opération et la rend économique.

Vous trouverez ci-dessous des structures organisationnelles bien adaptées pour un style de collaboration entre organisations de Microsoft Entra B2B dans Power BI. Microsoft Entra B2B fonctionne bien dans la plupart des cas, mais dans certaines situations, la section Approches alternatives courantes à la fin de ce document mérite d’être étudiée.

Cas 1 : collaboration directe entre les organisations

La relation de Contoso avec son fournisseur de radiateurs est un exemple de collaboration directe entre les organisations. Étant donné qu’il y a relativement peu d’utilisateurs chez Contoso, et que son fournisseur a besoin d’accéder aux informations sur la fiabilité des radiateurs, l’utilisation du partage externe basé sur Microsoft Entra B2B est idéale. Il est facile à utiliser et simple à administrer. Il s’agit également d’un modèle courant dans les services de conseil où un consultant peut avoir besoin de créer du contenu pour une organisation.

En règle générale, ce partage se produit initialement à l’aide de partage ad hoc par élément. Toutefois, à mesure que les équipes grandissent ou que les relations s’approfondissent, l’approche de partage planifié par élément devient la méthode préférée pour réduire la surcharge de gestion. En outre, le partage ad hoc ou planifié d’applications Power BI, les commentaires et l’abonnement au contenu entre les organisations, l’accès au contenu dans les applications mobiles peuvent également entrer en jeu. Il est important de noter que si les utilisateurs des deux organisations ont des licences Power BI Pro dans leurs organisations respectives, ils peuvent utiliser ces licences Pro dans les environnements Power BI de l’autre organisation. Cela offre une option de licences avantageuse, car l’organisation qui invite n’a peut-être pas besoin de payer une licence Power BI Pro pour les utilisateurs externes. Cette question est abordée plus en détail dans la section Licences plus loin dans ce document.

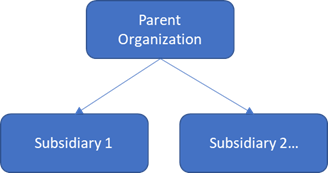

Cas 2 : société parente et ses filiales ou sociétés affiliées

Certaines structures organisationnelles sont plus complexes, notamment les filiales partiellement ou entièrement détenues, les sociétés affiliées ou les relations avec les fournisseurs de services gérés. Ces organisations ont une organisation parente telle qu’une société de portefeuille, mais les organisations sous-jacentes fonctionnent de manière semi-autonome, parfois selon des exigences régionales différentes. Cela conduit chaque organisation à avoir son propre environnement Microsoft Entra et des tenants Power BI distincts.

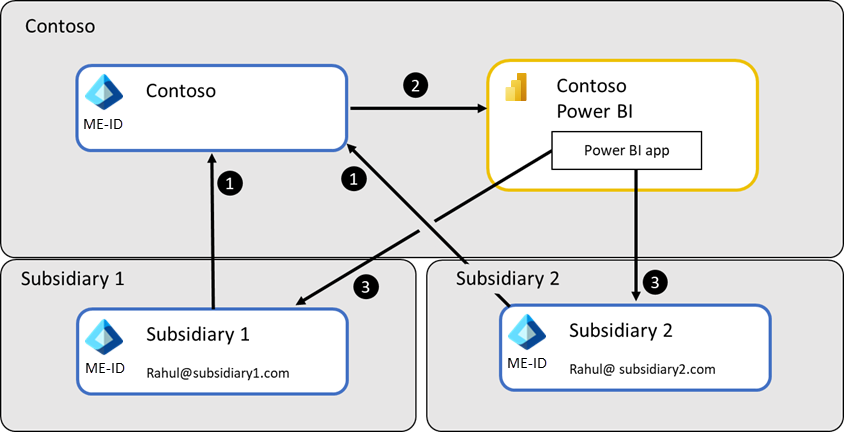

Dans cette structure, l’organisation parente doit généralement distribuer des insights standardisés à ses filiales. En règle générale, ce partage se produit à l’aide de l’approche de partage ad hoc ou planifiée d’applications Power BI, comme illustré dans l’image suivante, car cela permet la distribution de contenu de référence standardisé à un large public. Dans la pratique, une combinaison de tous les scénarios mentionnés précédemment dans ce document est utilisée.

Cela suit le processus suivant :

- Les utilisateurs de chaque filiale sont invités à accéder à l’organisation Microsoft Entra ID de Contoso

- Ensuite, l’application Power BI est publiée pour permettre à ces utilisateurs d’accéder aux données requises

- Enfin, les utilisateurs ouvrent l’application via un lien qui leur a été donné pour afficher les rapports

Les organisations de cette structure doivent relever plusieurs défis importants :

- Comment distribuer des liens vers du contenu Power BI de l’organisation parente

- Comment autoriser les utilisateurs des filiales à accéder à la source de données hébergée par l’organisation parente

Distribution de liens vers du contenu Power BI de l’organisation parente

Trois approches sont couramment utilisées pour distribuer des liens vers le contenu. La première et la plus simple consiste à envoyer le lien vers l’application aux utilisateurs requis ou à le placer dans un site SharePoint Online à partir duquel il peut être ouvert. Les utilisateurs peuvent ensuite ajout un signet dans leurs navigateurs pour un accès plus rapide aux données dont ils ont besoin.

Dans la deuxième approche, l’organisation parente permet aux utilisateurs des filiales d’accéder à Power BI et contrôle les accès via des autorisations. Cela donne accès à une page d’accueil Power BI où l’utilisateur de la filiale voit une liste complète du contenu partagé avec lui dans le locataire de l’organisation parente. Ensuite, l’URL de l’environnement Power BI de l’organisation parente est donnée aux utilisateurs des filiales.

L’approche finale consiste à utiliser une application Power BI créée dans le locataire Power BI pour chaque filiale. L’application Power BI comprend un tableau de bord avec des vignettes configurées avec l’option de lien externe. Lorsque l’utilisateur appuie sur la vignette, il est dirigé vers le rapport, le tableau de bord ou l’application power BI appropriés de l’organisation parente. Cette approche présente l’avantage supplémentaire que l’application peut être installée automatiquement pour tous les utilisateurs de la filiale et qu’elle est disponible pour eux chaque fois qu’ils se connectent à leur propre environnement Power BI. Un autre avantage de cette approche est qu’elle fonctionne bien avec les applications mobiles Power BI qui peuvent ouvrir le lien en mode natif. Vous pouvez également combiner cela avec la deuxième approche pour faciliter le basculement entre les environnements Power BI.

Autoriser les utilisateurs des filiales à accéder aux sources de données hébergées par l’organisation parente

Souvent, les analystes d’une filiale doivent créer leurs propres analyses à l’aide des données fournies par l’organisation parente. Dans ce cas, les sources de données cloud sont généralement utilisées pour relever le défi.

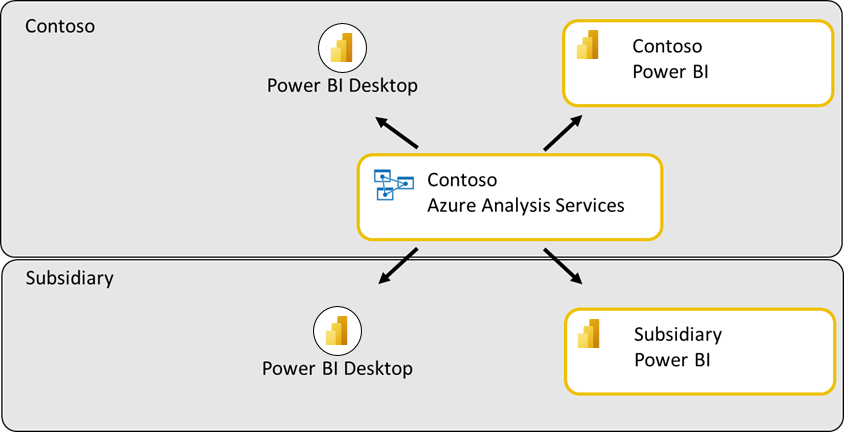

La première approche consiste à utiliser Azure Analysis Services pour créer un entrepôt de données de niveau entreprise qui répond aux besoins des analystes de la société parente et de ses filiales, comme illustré dans l’image suivante. Contoso peut héberger les données et utiliser des fonctionnalités telles que la sécurité au niveau des lignes pour garantir que les utilisateurs de chaque filiale peuvent accéder uniquement à leurs données. Les analystes de chaque organisation peuvent accéder à l’entrepôt de données via Power BI Desktop et publier les analyses obtenues sur leurs locataires Power BI respectifs.

La deuxième approche consiste à utiliser Azure SQL Database pour créer un entrepôt de données relationnelles afin de fournir l’accès aux données. Cela fonctionne d’une manière semblable à l’approche avec Azure Analysis Services, bien que certaines fonctionnalités telles que la sécurité au niveau des lignes puissent être plus difficiles à déployer et à gérer entre les filiales.

Des approches plus sophistiquées sont également possibles, mais les approches mentionnées plus haut sont de loin les plus courantes.

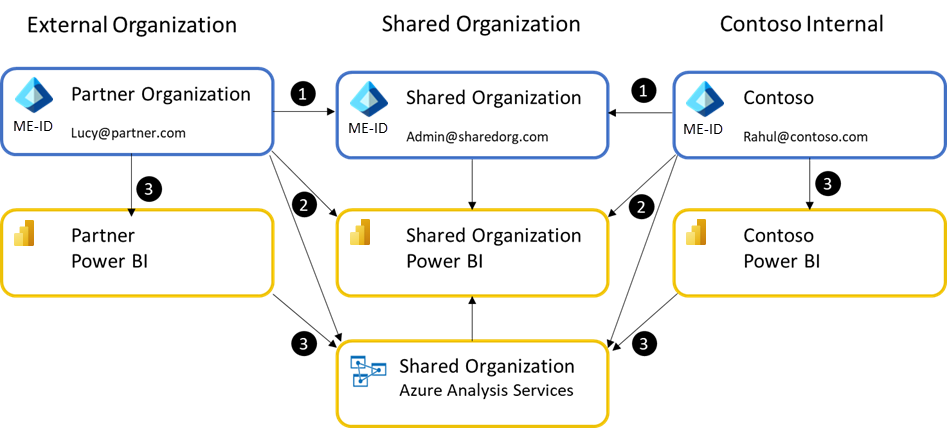

Cas 3 : environnement partagé entre partenaires

Contoso peut conclure un partenariat avec un concurrent pour construire conjointement une voiture sur une chaîne de montage partagée, mais pour distribuer le véhicule sous différentes marques ou dans différentes régions. Cela nécessite une collaboration et une copropriété étendues des données, de l’intelligence et de l’analytique au sein des organisations. Cette structure est également courante dans le secteur des services de conseil, où une équipe de consultants peut effectuer des analyses basées sur des projets pour un client.

Dans la pratique, ces structures sont complexes, comme le montre l’image suivante, et nécessitent du personnel pour la maintenance. Pour être efficaces, les organisations sont autorisées à réutiliser des licences Power BI Pro achetées pour leurs locataires Power BI respectifs.

Pour créer un tenant Power BI partagé, une instance Microsoft Entra ID doit être créée et au moins un compte d’utilisateur Power BI Pro doit être acheté pour un utilisateur dans ce tenant. Cet utilisateur invite les utilisateurs requis à l’organisation partagée. Il est important de noter que dans ce scénario, les utilisateurs de Contoso sont traités comme des utilisateurs externes lorsqu’ils opèrent dans le Power BI de l’organisation partagée.

Pour ce faire, procédez comme suit :

- L’organisation partagée est établie en tant que nouvelle instance Microsoft Entra ID et au moins un compte d’utilisateur est créé dans le nouveau tenant. Une licence Power BI Pro doit être attribuée à cet utilisateur.

- Cet utilisateur établit ensuite un locataire Power BI et invite les utilisateurs requis de Contoso et de l’organisation partenaire. L’utilisateur établit également toutes les ressources de données partagées telles qu’Azure Analysis Services. Contoso et les utilisateurs du partenaire peuvent accéder au Power BI de l’organisation partagée en tant qu’utilisateurs invités. En règle générale, toutes les ressources partagées sont stockées et accessibles à partir de l’organisation partagée.

- Selon la façon dont les parties acceptent de collaborer, il est possible pour chaque organisation de développer ses propres analyses et données propriétaires à l’aide de ressources d’entrepôt de données partagées. Ils peuvent les distribuer à leurs utilisateurs internes respectifs à l’aide de leurs locataires Power BI internes.

Cas 4 : distribution à des centaines ou des milliers de partenaires externes

Alors que Contoso a créé un rapport de fiabilité de radiateur pour un fournisseur, Contoso souhaite maintenant créer un ensemble de rapports standardisés pour des centaines de fournisseurs. Cela permet à Contoso de s’assurer que tous les fournisseurs disposent des analyses dont ils ont besoin pour apporter des améliorations ou corriger les défauts de fabrication.

Lorsqu’une organisation a besoin de distribuer des données et des insights standardisés à de nombreux utilisateurs/organisations externes, elle peut utiliser le scénario de partage ad hoc ou planifié des applications Power BI pour créer un portail BI rapidement et sans coûts de développement importants. Le processus de création d’un tel portail en tirant parti d’une application Power BI est décrit dans l’étude de cas : création d’un Portail BI en utilisant Power BI + Microsoft Entra B2B – Instructions pas à pas plus bas dans ce document.

Une variante courante de ce cas concerne une organisation qui tente de partager des insights avec des consommateurs, en particulier lorsqu’elle cherche à utiliser Azure Active Directory B2C avec Power BI. Power BI ne prend pas en charge Azure Active Directory B2C en mode natif. Si vous évaluez les options pour ce cas, envisagez d’utiliser l’Option alternative 2 dans la section Approches alternatives courantes plus loin dans ce document.

Étude de cas : création d’un Portail BI en utilisant Power BI + Microsoft Entra B2B – Instructions pas à pas

L’intégration de Power BI à Microsoft Entra B2B offre à Contoso le moyen fluide et sans tracas de fournir aux utilisateurs invités un accès sécurisé à son portail BI. Contoso peut configurer cela en trois étapes :

Créer un portail BI dans Power BI

La première tâche pour Contoso consiste à créer son portail BI dans Power BI. Le portail BI de Contoso se compose d’une collection de tableaux de bord et de rapports spécialement conçus qui seront mis à la disposition de nombreux utilisateurs internes et invités. La méthode recommandée pour ce faire dans Power BI consiste à créer une application Power BI. En savoir plus sur les applications dans Power BI.

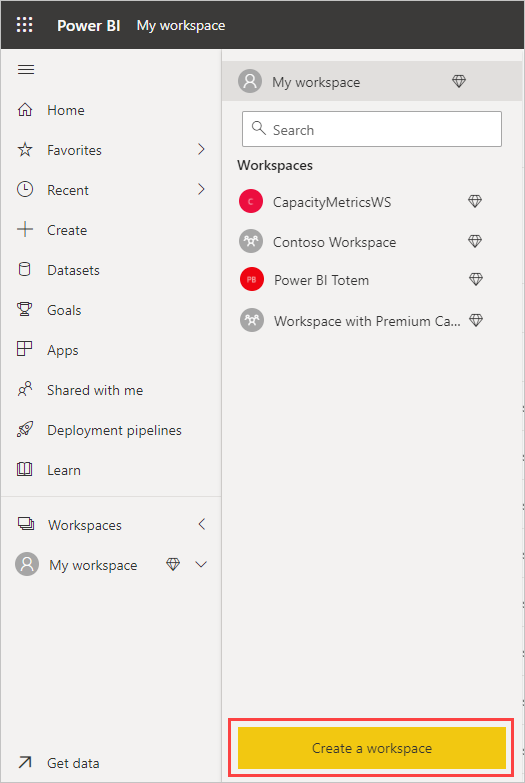

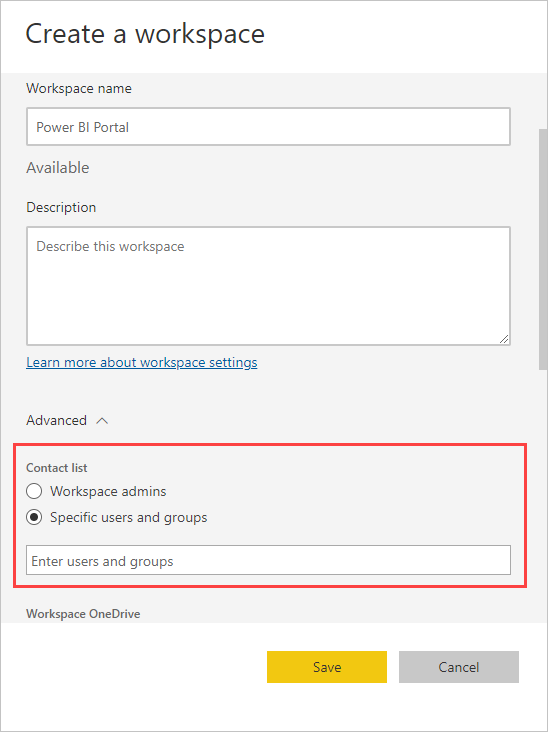

L’équipe BI de Contoso crée un espace de travail dans Power BI

D’autres auteurs sont ajoutés à l’espace de travail

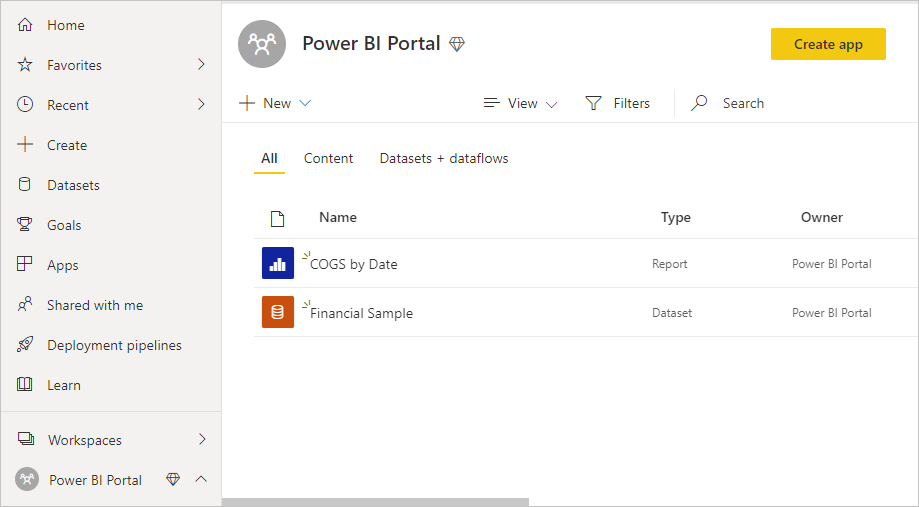

Le contenu est créé à l’intérieur de l’espace de travail

Maintenant que le contenu est créé dans un espace de travail, Contoso est prêt à inviter les utilisateurs invités des organisations partenaires à consommer ce contenu.

Convier des utilisateurs invités

Il existe deux façons pour Contoso d’inviter des utilisateurs invités à son portail BI dans Power BI :

- Invitations planifiées

- Invitations ad hoc

Invitations planifiées

Dans cette approche, Contoso invite à l’avance les utilisateurs invités à accéder à Microsoft Entra, puis leur distribue du contenu Power BI. Contoso peut inviter des utilisateurs invités à partir du portail Azure ou à l’aide de PowerShell. Voici les étapes permettant d’inviter des utilisateurs invités à partir du Portail Azure :

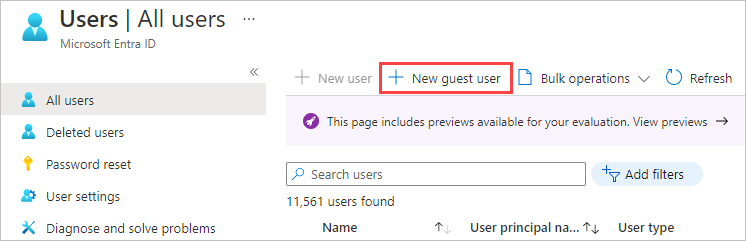

- L’administrateur Microsoft Entra de Contoso accède à Portail Azure>Microsoft Entra ID>Utilisateurs>Tous les utilisateurs>Nouvel utilisateur invité

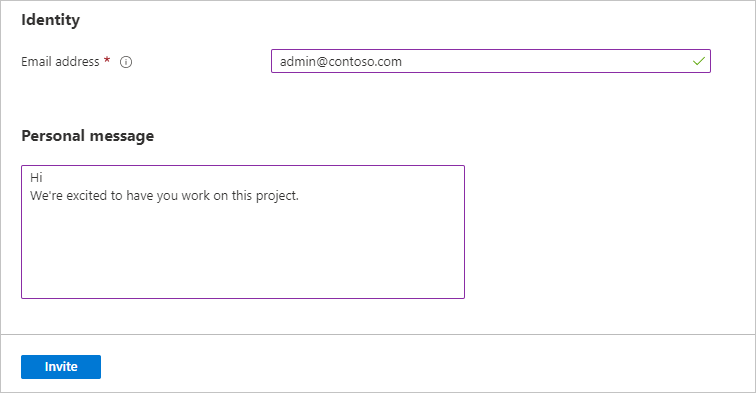

- Ajouter un message d’invitation pour les utilisateurs invités et sélectionner Inviter

Remarque

Pour inviter des utilisateurs invités à partir du Portail Azure, vous devez être un administrateur Microsoft Entra pour votre tenant.

Si Contoso souhaite inviter de nombreux utilisateurs invités, il peut le faire à l’aide de PowerShell. L’administrateur Microsoft Entra de Contoso enregistre les adresses e-mail de tous les utilisateurs invités dans un fichier CSV. Voici le Code de collaboration Microsoft Entra Directory B2B et des exemples PowerShell, ainsi que des instructions.

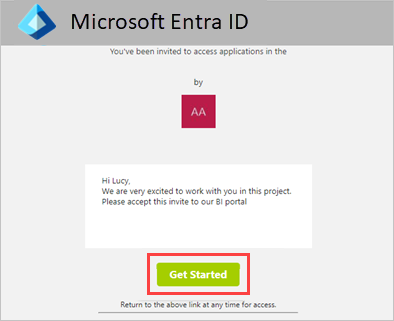

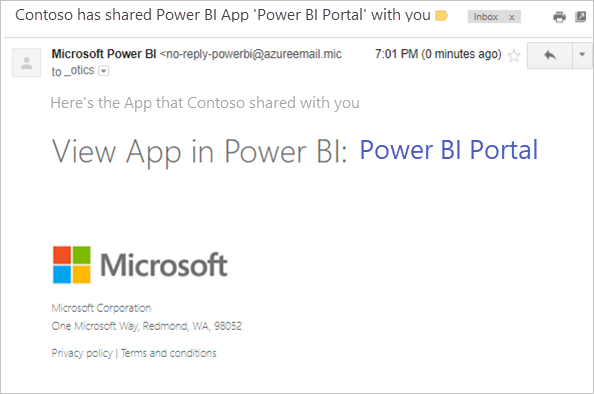

Après l’invitation, les utilisateurs invités reçoivent un e-mail avec le lien d’invitation.

Une fois que les utilisateurs invités ont sélectionné le lien, ils peuvent accéder au contenu dans le tenant Microsoft Entra Contoso.

Remarque

Vous pouvez modifier la disposition de l’e-mail d’invitation en utilisant la fonctionnalité de personnalisation Microsoft Entra ID, comme décrit ici.

Invitations ad hoc

Que se passe-t-il si Contoso ne connaît pas tous les utilisateurs invités qu’il souhaite inviter à l’avance ? Ou bien, que se passe-t-il si l’analyste de Contoso qui a créé le portail BI souhaite lui-même distribuer du contenu aux utilisateurs invités ? Nous prenons également en charge ce scénario dans Power BI avec les invitations ad hoc.

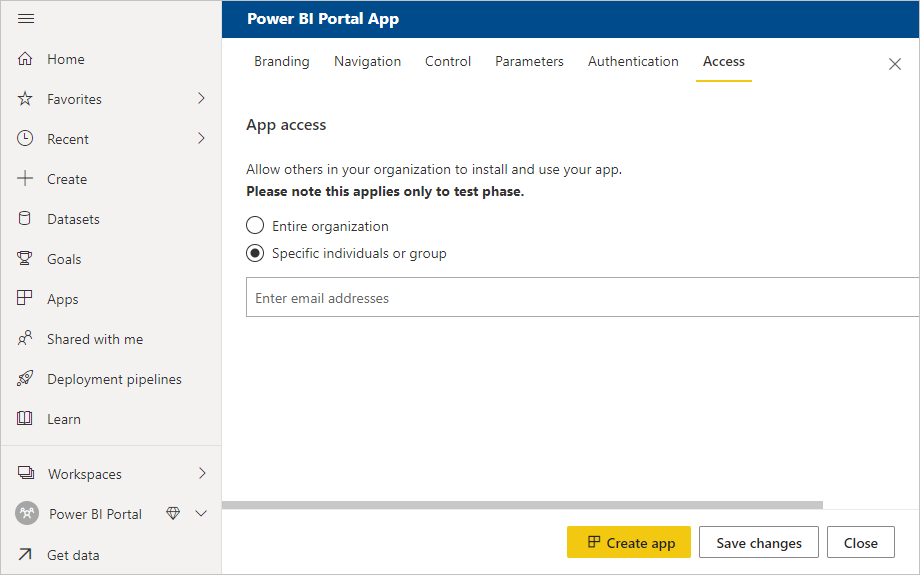

L’analyste peut simplement ajouter les utilisateurs externes à la liste d’accès de l’application lorsqu’il la publie. Les utilisateurs invités reçoivent une invitation et une fois qu’ils l’acceptent, ils sont automatiquement redirigés vers le contenu Power BI.

Notes

Une invitation n’est nécessaire que la première fois que vous invitez un utilisateur externe à rejoindre votre organisation.

Distribuer du contenu

Maintenant que l’équipe BI de Contoso a créé le portail BI et invité les utilisateurs invités, elle peut distribuer son portail à ses utilisateurs finaux en donnant aux utilisateurs invités l’accès à l’application et en la publiant. Power BI reconnaît automatiquement les noms des utilisateurs invités qui ont été précédemment ajoutés au locataire Contoso. Les invitations ad hoc à d’autres utilisateurs invités peuvent également être ajoutées à ce stade.

Notes

Si vous utilisez des groupes de sécurité pour gérer l’accès à l’application pour les utilisateurs externes, utilisez l’approche par Invitations planifiées et partagez le lien d’application directement avec chaque utilisateur externe qui doit y accéder. Sinon, l’utilisateur externe peut ne pas être en mesure d’installer ou d’afficher le contenu à partir de l’application._

Les utilisateurs invités reçoivent un e-mail avec un lien vers l’application.

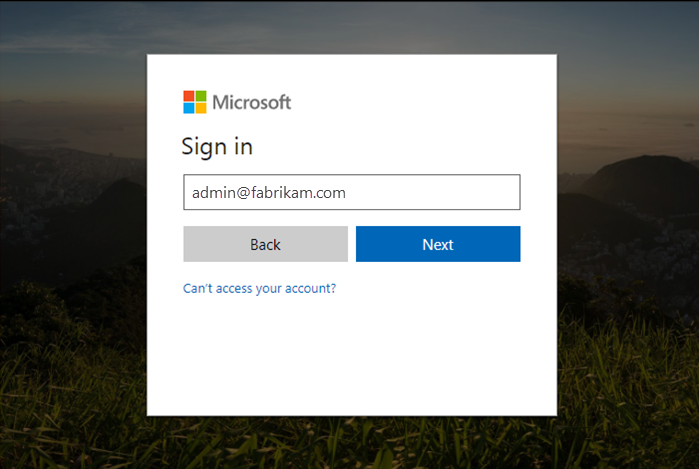

En cliquant sur ce lien, les utilisateurs invités sont invités à s’authentifier avec leur propre identité dans leur organisation.

Une fois authentifiés, ils sont redirigés vers l’application BI de Contoso.

Les utilisateurs invités peuvent accéder ultérieurement à l’application de Contoso en cliquant sur le lien dans l’e-mail ou en ajoutant un signet au lien. Contoso peut également faciliter la tâche des utilisateurs invités en ajoutant ce lien à n’importe quel portail extranet existant que les utilisateurs invités utilisent déjà.

Étapes suivantes

À l’aide d’une application Power BI et de Microsoft Entra B2B, Contoso a pu créer rapidement un Portail BI pour ses fournisseurs sans code. Cela a considérablement simplifié la distribution d’analyses standardisées à tous les fournisseurs qui en avaient besoin.

Bien que l’exemple montre comment un rapport commun unique peut être distribué entre les fournisseurs, Power BI peut aller beaucoup plus loin. Pour s’assurer que chaque partenaire voit uniquement les données qui lui sont pertinentes, la sécurité au niveau des lignes (SNL) peut être facilement ajoutée au rapport et au modèle de données. La section Sécurité des données pour les partenaires externes plus loin dans ce document décrit ce processus en détail.

Souvent, les rapports et tableaux de bord individuels doivent être incorporés dans un portail existant. Cela peut également être effectué en réutilisant de nombreuses techniques présentées dans l’exemple. Toutefois, dans ces situations, il peut être plus facile d’incorporer des rapports ou des tableaux de bord directement à partir d’un espace de travail. Le processus d’invitation et d’attribution d’autorisations de sécurité aux utilisateurs requis reste le même.

En arrière-plan : comment Lucy de Fournisseur 1 peut-elle accéder au contenu Power BI du locataire de Contoso ?

Maintenant que nous avons vu comment Contoso est en mesure de distribuer en toute transparence du contenu Power BI aux utilisateurs invités des organisations partenaires, examinons comment cela fonctionne en arrière-plan.

Lorsque Contoso a invité lucy@supplier1.com dans son répertoire, Microsoft Entra ID crée un lien entre Lucy@supplier1.com et le tenant Microsoft Entra Contoso. Ce lien permet à Microsoft Entra ID de savoir que Lucy@supplier1.com peut accéder au contenu dans le tenant Contoso.

Lorsque Lucy tente d’accéder à l’application Power BI de Contoso, Microsoft Entra vérifie que Lucy peut accéder au tenant Contoso, puis fournit à Power BI un jeton qui indique que Lucy est authentifiée pour accéder au contenu dans le tenant Contoso. Power BI utilise ce jeton pour autoriser et s’assurer que Lucy a accès à l’application Power BI de Contoso.

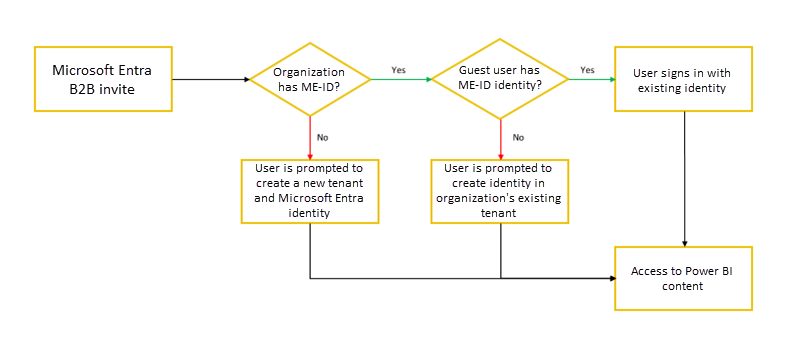

L’intégration de Power BI à Microsoft Entra B2B fonctionne avec toutes les adresses e-mail professionnelles. Si l’utilisateur n’a pas d’identité Microsoft Entra, il peut être invité à en créer une. L’image suivante montre le flux détaillé :

Il est important de reconnaître que le compte Microsoft Entra sera utilisé ou créé dans l’instance Microsoft Entra ID de la partie externe, ce qui permettra à Lucy d’utiliser son propre nom d’utilisateur et mot de passe. Ses informations d’identification cesseront automatiquement de fonctionner dans d’autres tenants lorsque Lucy quittera l’entreprise si celle-ci utilise également Microsoft Entra ID.

Licence

Contoso peut choisir parmi trois options de licences permettant aux utilisateurs invités de ses fournisseurs et organisations partenaires d’accéder au contenu Power BI.

Remarque

Le niveau gratuit de Microsoft Entra B2B est suffisant pour utiliser Power BI avec Microsoft Entra B2B. Certaines fonctionnalités avancées de Microsoft Entra B2B, telles que les groupes dynamiques, nécessitent des licences supplémentaires. Si vous souhaitez obtenir plus d’informations, consultez la Documentation de Microsoft Entra B2B.

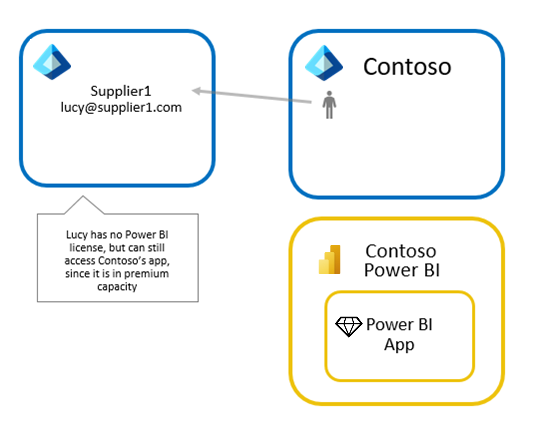

Approche 1 : Contoso utilise Power BI Premium

Avec cette approche, Contoso achète la capacité Power BI Premium et affecte le contenu de son portail BI à cette capacité. Cela permet aux utilisateurs invités d’organisations partenaires d’accéder à l’application Power BI de Contoso sans aucune licence Power BI.

Les utilisateurs externes sont également soumis aux expériences de consommation uniquement offertes aux utilisateurs « gratuits » dans Power BI lorsqu’ils consomment du contenu dans Power BI Premium.

Contoso peut également tirer parti d’autres fonctionnalités Power BI Premium pour ses applications, telles que l’augmentation des taux d’actualisation, de la capacité et des tailles de modèles volumineuses.

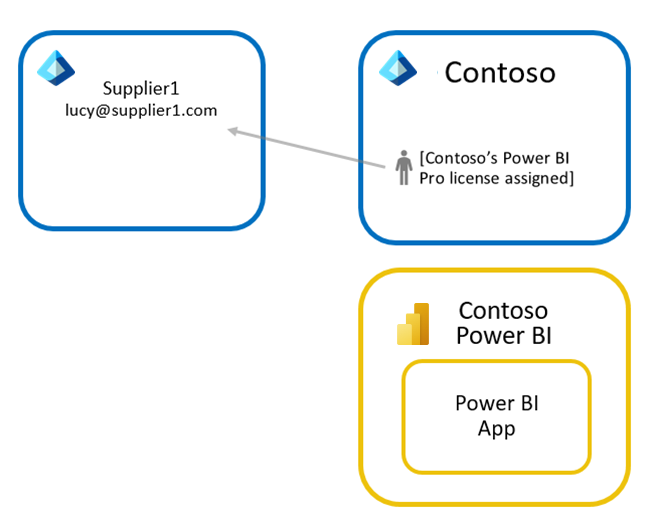

Approche 2 : Contoso attribue des licences Power BI Pro aux utilisateurs invités

Avec cette approche, Contoso attribue des licences pro aux utilisateurs invités d’organisations partenaires, ce qui peut être effectué à partir du Centre d'administration Microsoft 365 de Contoso. Cela permet aux utilisateurs invités d’organisations partenaires d’accéder à l’application Power BI de Contoso sans acheter de licence eux-mêmes. Cela peut être approprié pour le partage avec des utilisateurs externes dont l’organisation n’a pas encore adopté Power BI.

Notes

La licence Pro de Contoso s’applique uniquement aux utilisateurs invités lorsqu’ils accèdent au contenu dans le locataire Contoso. Les licences Pro permettent d’accéder au contenu qui n’est pas dans une capacité Power BI Premium.

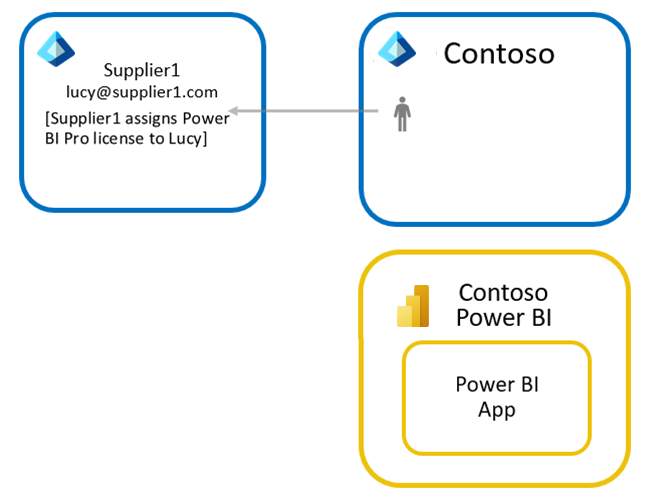

Approche 3 : les utilisateurs invités apportent leur propre licence Power BI Pro

Avec cette approche, le Fournisseur 1 attribue une licence Power BI Pro à Lucy. Ils peuvent ensuite accéder à l’application Power BI de Contoso avec cette licence. Étant donné que Lucy peut utiliser sa licence Pro à partir de sa propre organisation lors de l’accès à un environnement Power BI externe, cette approche est parfois appelée bring your own license (BYOL). Si les deux organisations utilisent Power BI, cela offre des licences avantageuses pour la solution d’analytique globale et réduit la surcharge liée à l’attribution de licences à des utilisateurs externes.

Notes

La licence Pro accordée à Lucy par le Fournisseur 1 s’applique à tout locataire Power BI où Lucy est un utilisateur invité. Les licences Pro permettent d’accéder au contenu qui n’est pas dans une capacité Power BI Premium.

Sécurité des données pour les partenaires externes

Généralement, lorsqu’il travaille avec plusieurs fournisseurs externes, Contoso doit s’assurer que chaque fournisseur voit uniquement les données relatives à ses propres produits. La sécurité basée sur l’utilisateur et la sécurité dynamique au niveau des lignes facilitent la tâche avec Power BI.

Sécurité basée sur l’utilisateur

L’une des fonctionnalités les plus puissantes de Power BI est la sécurité au niveau des lignes (SNL). Cette fonctionnalité permet à Contoso de créer un rapport et un modèle sémantique (précédemment appelé jeu de données) uniques, mais d’appliquer des règles de sécurité différentes pour chaque utilisateur. Pour obtenir une explication détaillée, consultez Sécurité au niveau des lignes (RLS).

L’intégration de Power BI à Microsoft Entra B2B permet à Contoso d’affecter des règles Sécurité au niveau des lignes aux utilisateurs invités dès qu’ils sont invités dans le tenant Contoso. Comme nous l’avons vu précédemment, Contoso peut ajouter des utilisateurs invités via des invitations planifiées ou ad hoc. Si Contoso souhaite appliquer la sécurité au niveau des lignes, il est vivement recommandé d’utiliser des invitations planifiées pour ajouter les utilisateurs invités à l’avance et les affecter aux rôles de sécurité avant de partager le contenu. Si Contoso utilise plutôt des invitations ad hoc, il se peut que les utilisateurs invités ne puissent pas voir les données pendant une courte période.

Remarque

Ce retard dans l’accès aux données protégées par la SNL lors de l’utilisation d’invitations ad hoc peut entraîner des demandes de support adressées à votre équipe informatique, car les utilisateurs verront des rapports/tableaux de bord vides ou rompus lorsqu’ ils ouvrent un lien de partage contenu dans un e-mail qu’ils reçoivent. Par conséquent, il est fortement recommandé d’utiliser des invitations planifiées dans ce scénario.

Prenons un exemple.

Comme mentionné précédemment, Contoso a des fournisseurs dans le monde entier, et il souhaite s’assurer que les utilisateurs des organisations de ses fournisseurs obtiennent des insights à partir des données de leur territoire uniquement. Mais les utilisateurs de Contoso peuvent accéder à toutes les données. Au lieu de créer plusieurs rapports différents, Contoso crée un seul rapport et filtre les données en fonction de l’utilisateur qui l’affiche.

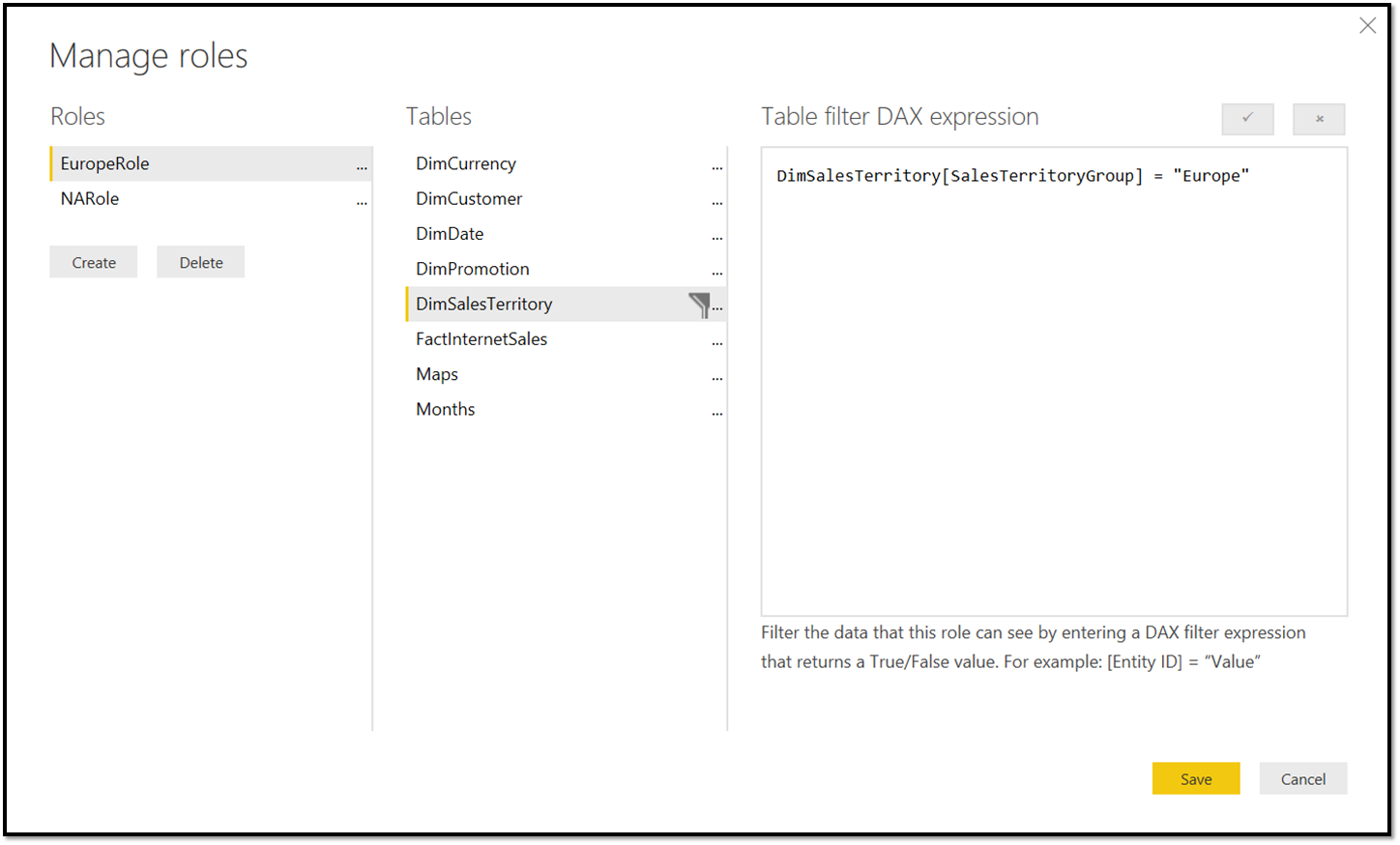

Pour s’assurer que Contoso peut filtrer les données en fonction de qui se connecte, deux rôles sont créés dans Power BI Desktop. L’un pour filtrer toutes les données de SalesTerritory « Europe » et l’autre pour « Amérique du Nord ».

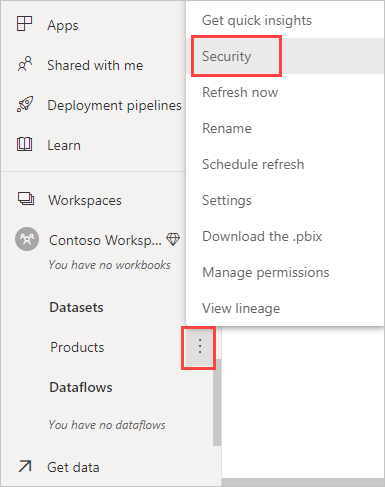

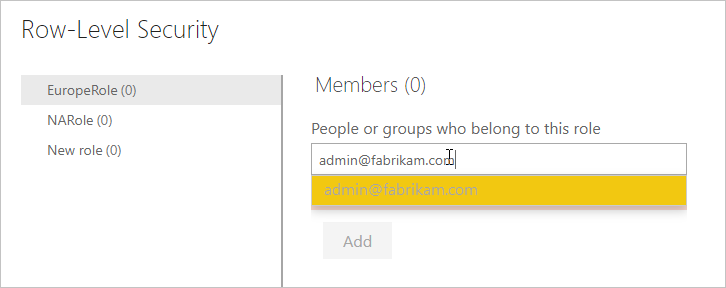

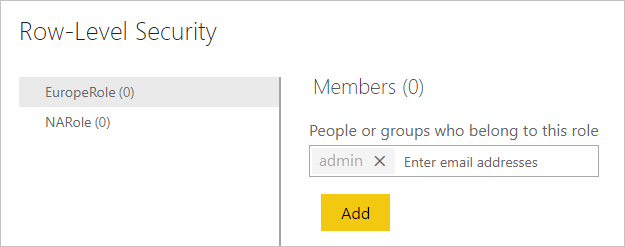

Chaque fois que des rôles sont définis dans le rapport, un utilisateur doit être affecté à un rôle spécifique pour qu’il puisse accéder aux données. L’attribution de rôles se produit à l’intérieur du service Power BI ( Modèles sémantiques > Sécurité ).

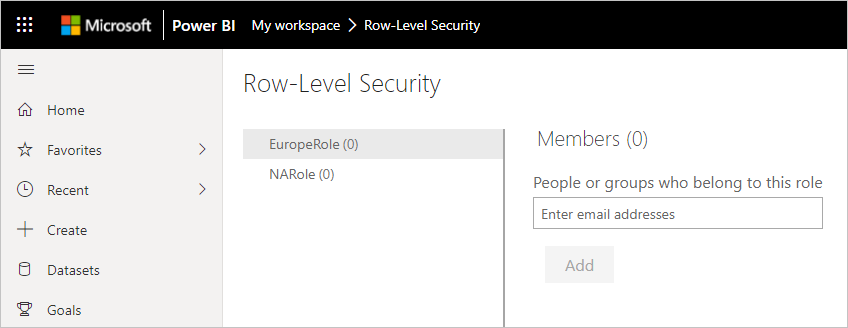

Cela ouvre une page dans laquelle l’équipe BI de Contoso peut voir les deux rôles qu’elle a créés. L’équipe BI de Contoso peut désormais affecter des utilisateurs aux rôles.

Dans l’exemple, Contoso ajoute un utilisateur dans une organisation partenaire avec l’adresse e-mail admin@fabrikam.com au rôle Europe :

Lorsque cela est résolu par Microsoft Entra ID, Contoso peut voir le nom s’afficher dans la fenêtre, prêt à être ajouté :

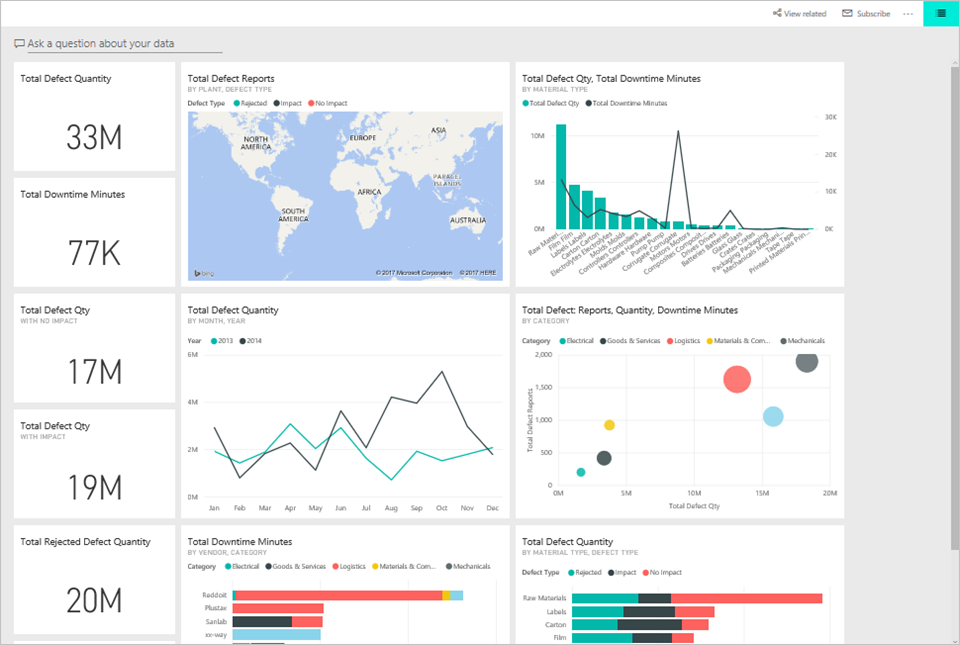

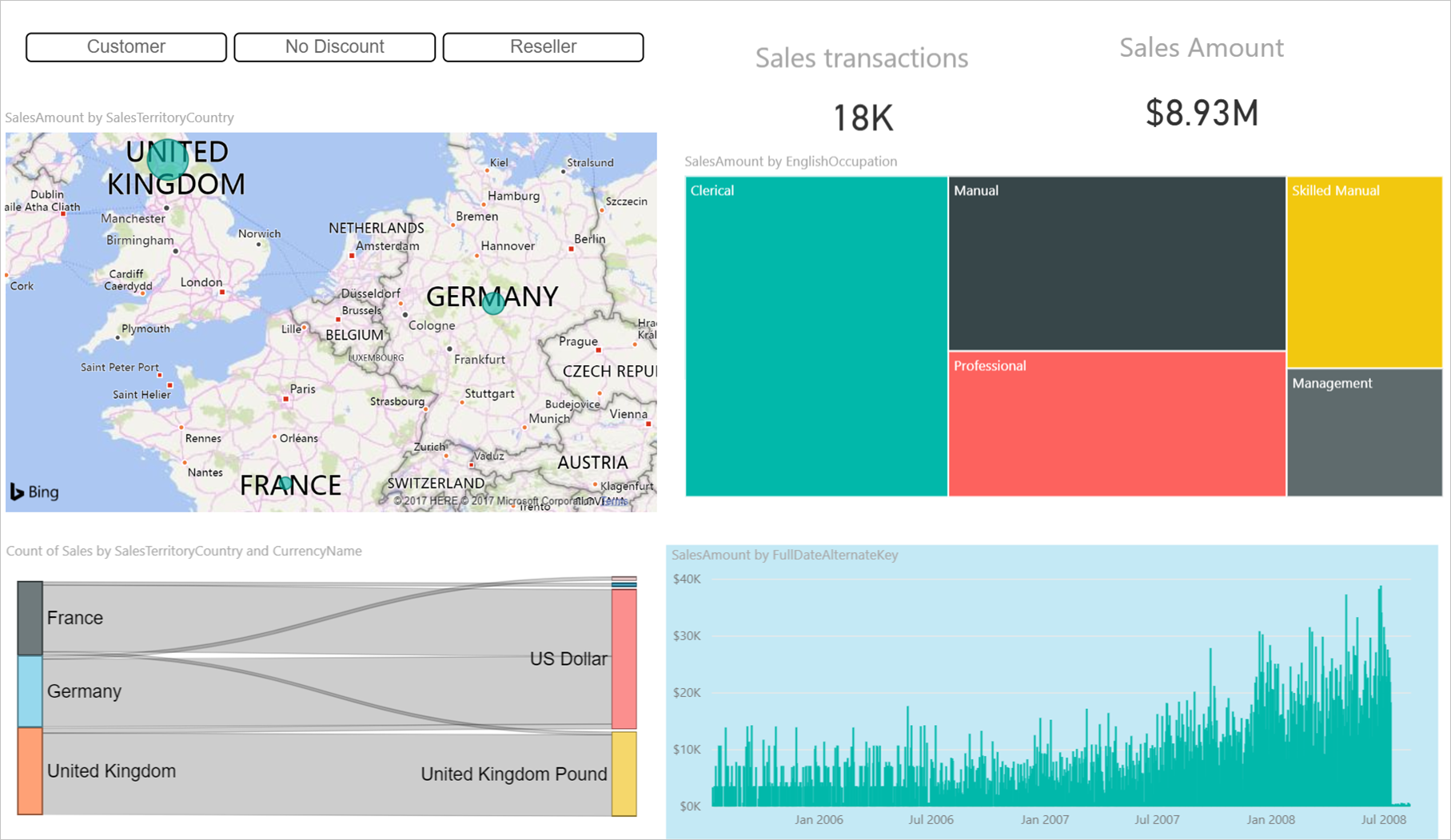

À présent, lorsque cet utilisateur ouvre l’application qui a été partagée avec lui, il ne voit qu’un rapport contenant des données d’Europe :

Sécurité dynamique au niveau des lignes

Un autre sujet intéressant consiste à voir comment la sécurité dynamique au niveau des lignes fonctionne avec Microsoft Entra B2B.

En bref, la sécurité dynamique au niveau des lignes fonctionne en filtrant les données dans le modèle en fonction du nom de l’utilisateur qui se connecte à Power BI. Au lieu d’ajouter plusieurs rôles pour les groupes d’utilisateurs, vous définissez les utilisateurs dans le modèle. Nous n’allons pas décrire le modèle en détail ici. Kasper de Jong offre un article détaillé sur toutes les saveurs de la sécurité au niveau des lignes dans Aide-mémoire sur la sécurité dynamique dans Power BI Desktop, et dans ce livre blanc.

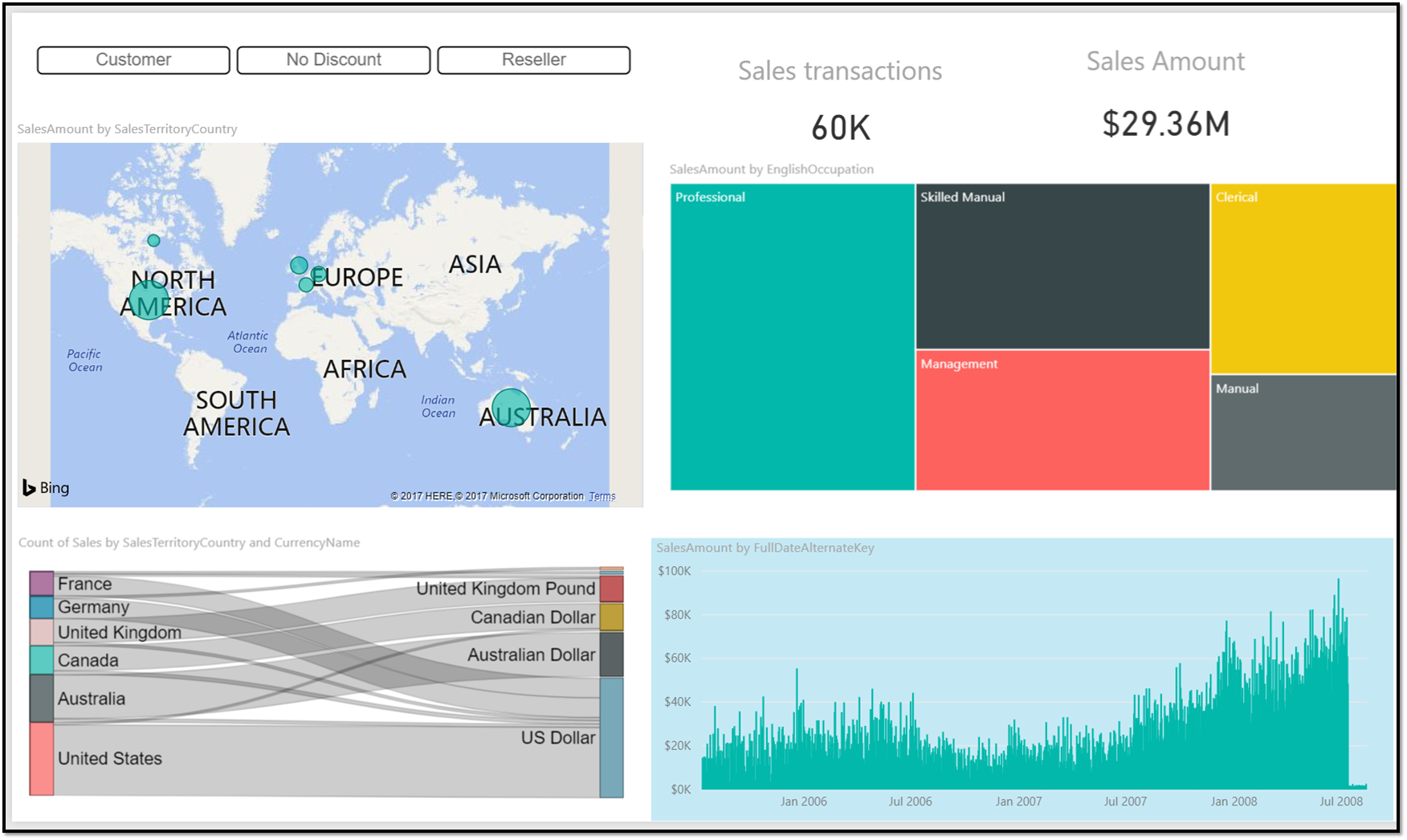

Examinons un petit exemple : Contoso a un rapport simple sur les ventes par groupes :

Ce rapport doit maintenant être partagé avec deux utilisateurs invités et un utilisateur interne : l’utilisateur interne peut tout voir, mais les utilisateurs invités ne peuvent voir que les groupes auxquels ils ont accès. Cela signifie que nous devons filtrer les données uniquement pour les utilisateurs invités. Pour filtrer les données de manière appropriée, Contoso utilise le modèle de SNL dynamique, comme décrit dans le livre blanc et le billet de blog. Cela signifie que Contoso ajoute les noms d’utilisateur aux données elles-mêmes :

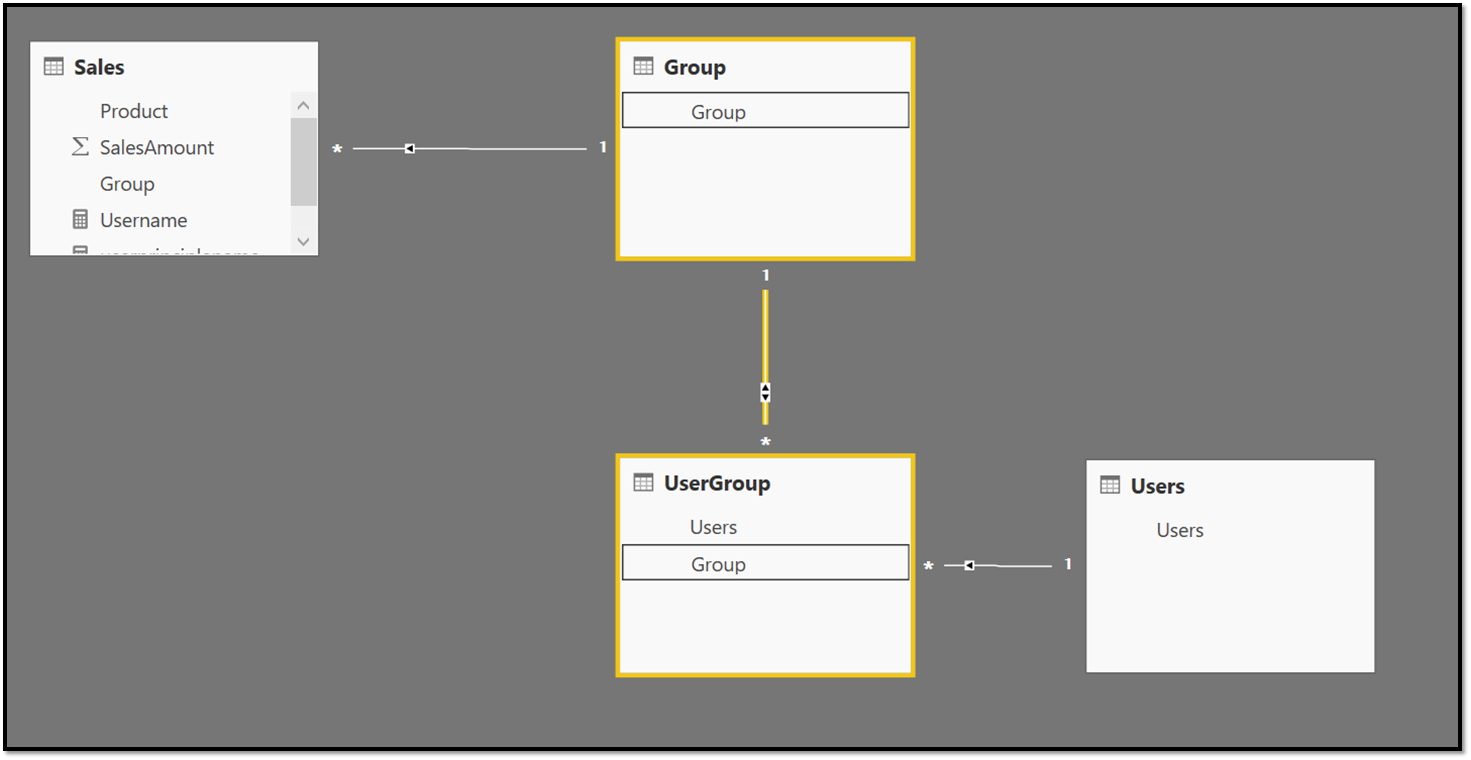

Ensuite, Contoso crée le modèle de données approprié qui filtre les données de manière appropriée avec les bonnes relations :

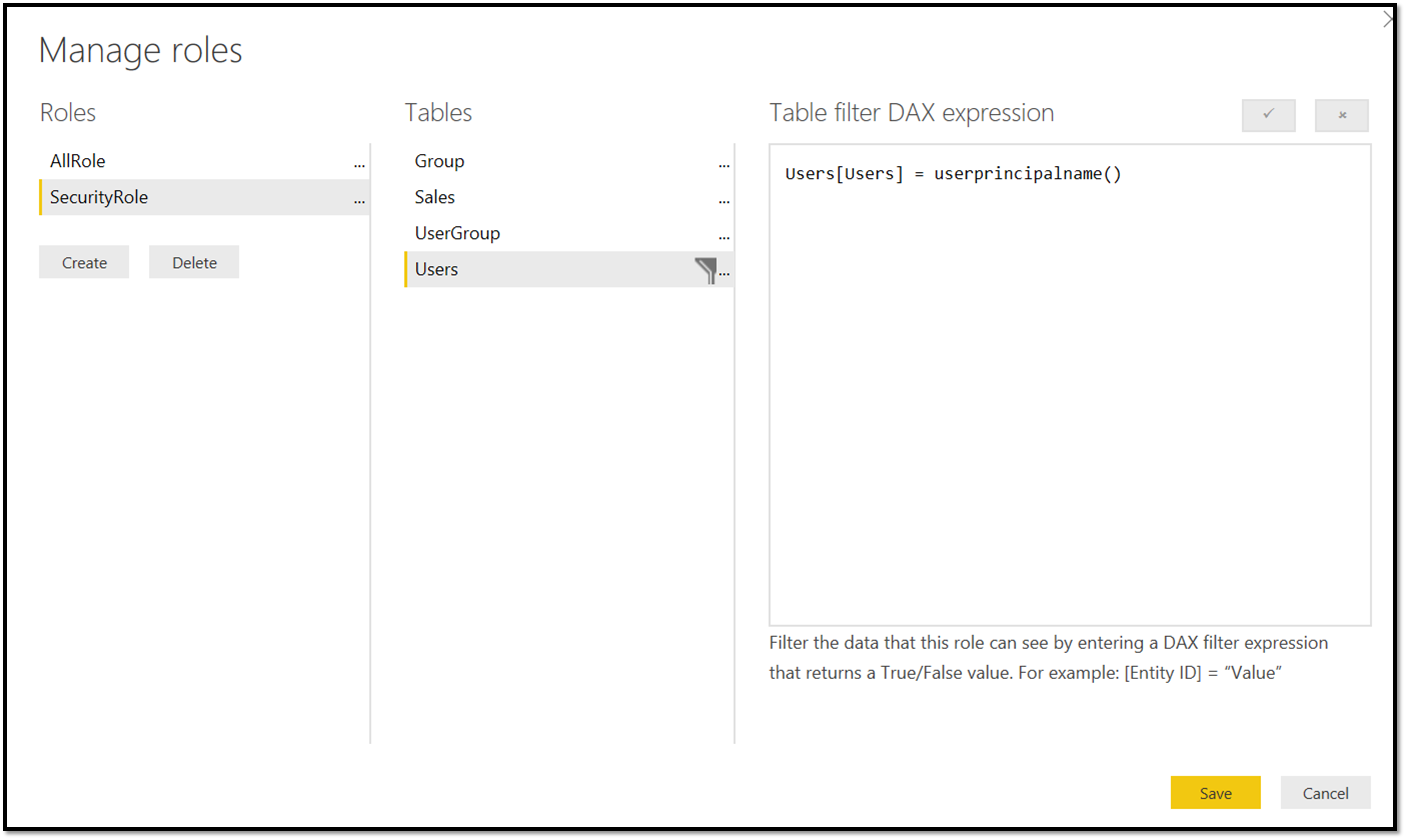

Pour filtrer automatiquement les données en fonction de qui est connecté, Contoso doit créer un rôle qui se transmet à l’utilisateur qui se connecte. Dans ce cas, Contoso crée deux rôles : le premier est « securityrole » qui filtre la table Utilisateurs avec le nom d’utilisateur actuel de l’utilisateur connecté à Power BI (cela fonctionne même pour les utilisateurs invités Microsoft Entra B2B).

Contoso crée également un autre rôle « AllRole » pour ses utilisateurs internes qui peuvent tout voir. Ce rôle n’a pas de prédicat de sécurité.

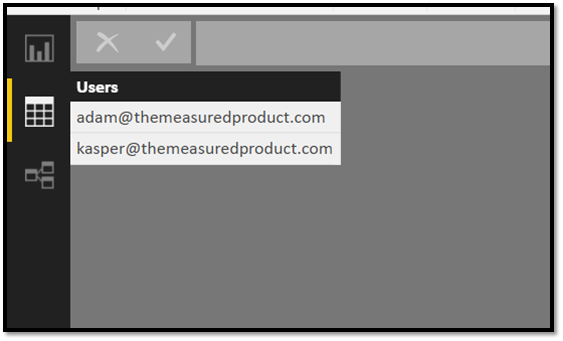

Après avoir chargé le fichier Power BI Desktop sur le service, Contoso peut affecter des utilisateurs invités à « SecurityRole » et les utilisateurs internes à « AllRole »

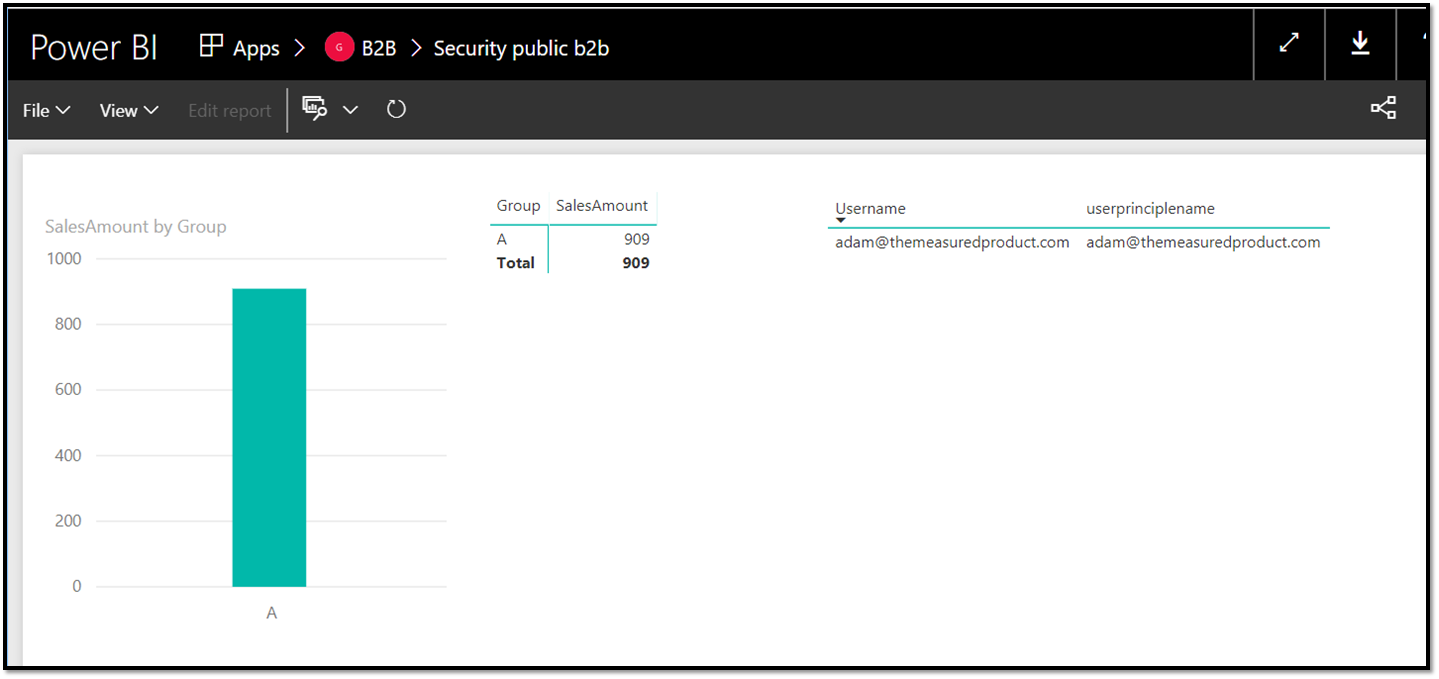

À présent, lorsque les utilisateurs invités ouvrent le rapport, ils voient uniquement les ventes du groupe A :

Dans la matrice à droite, vous pouvez voir le résultat des fonctions USERNAME() et USERPRINCIPALNAME() qui retournent l’adresse e-mail des utilisateurs invités.

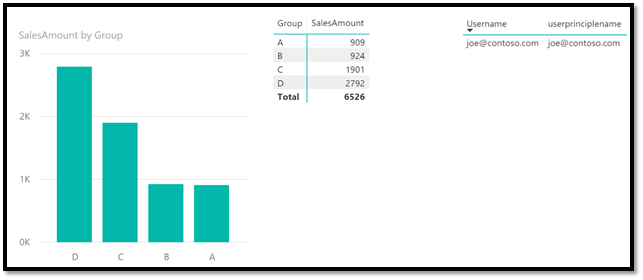

À présent, l’utilisateur interne peut voir toutes les données :

Comme vous pouvez le voir, la SNL dynamique fonctionne avec les utilisateurs internes ou invités.

Notes

Ce scénario fonctionne également lors de l’utilisation d’un modèle dans Azure Analysis Services. En règle générale, votre instance Azure Analysis Services est connectée au même Microsoft Entra ID que votre power BI. Dans ce cas, Azure Analysis Services connaît également les utilisateurs invités via Microsoft Entra B2B.

Connexion à des sources de données locales

Power BI offre à Contoso la possibilité d’utiliser des sources de données locales telles que SQL Server Analysis Services ou SQL Server directement grâce à la passerelle de données locale. Il est même possible de se connecter à ces sources de données avec les mêmes informations d’identification que celles utilisées avec Power BI.

Notes

Lorsque vous installez une passerelle pour vous connecter à votre locataire Power BI, vous devez utiliser un utilisateur créé au sein de votre locataire. Les utilisateurs externes ne peuvent pas installer une passerelle et la connecter à votre locataire._

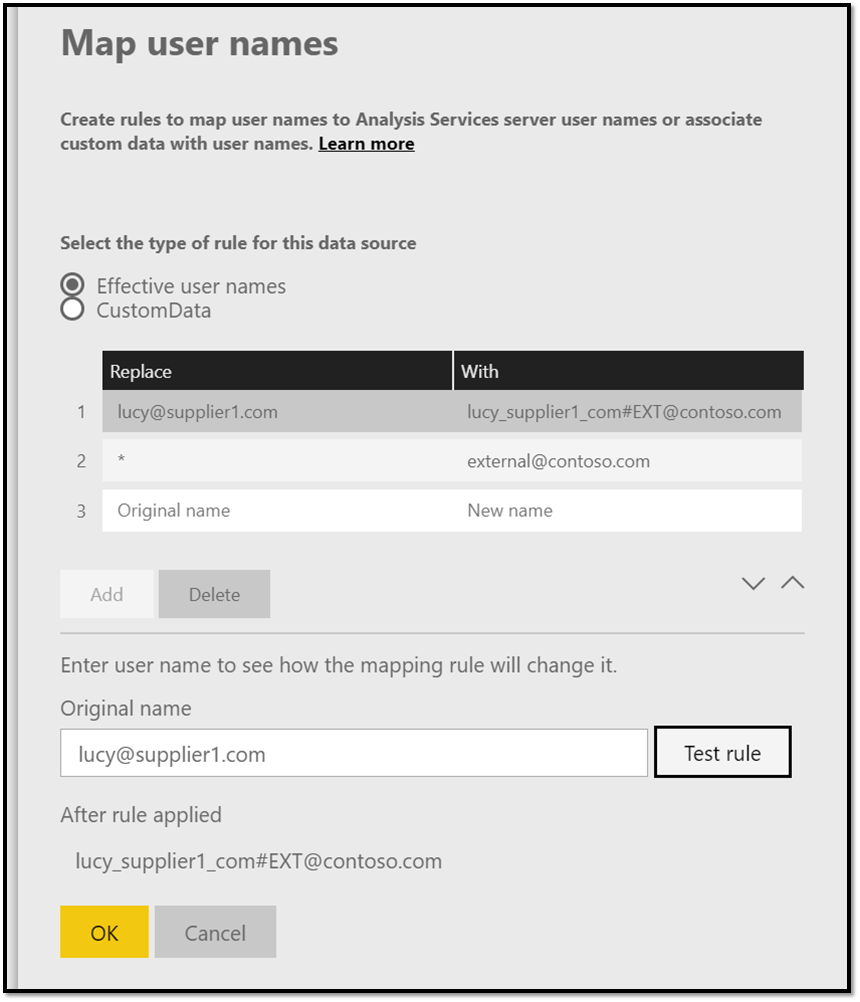

Pour les utilisateurs externes, cela peut être plus compliqué, car les utilisateurs externes ne sont généralement pas connus de l’AD local. Power BI offre une solution de contournement en permettant aux administrateurs Contoso de mapper les noms d’utilisateur externes aux noms d’utilisateur internes, comme décrit dans Gérer votre source de données - Analysis Services. Par exemple, lucy@supplier1.com peut être mappé à lucy_supplier1_com#EXT@contoso.com.

Cette méthode convient si Contoso n’a qu’une poignée d’utilisateurs ou si Contoso peut mapper tous les utilisateurs externes à un seul compte interne. Pour les scénarios plus complexes où chaque utilisateur a besoin de ses propres informations d’identification, il existe une approche plus avancée qui utilise des attributs AD personnalisés pour effectuer le mappage, comme décrit dans Gérer votre source de données - Analysis Services. Cela permet à l’administrateur Contoso de définir un mappage pour chaque utilisateur de votre instance Microsoft Entra ID (également les utilisateurs B2B externes). Ces attributs peuvent être définis via le modèle objet AD à l’aide de scripts ou de code afin que Contoso puisse automatiser entièrement le mappage à l’invitation ou à une cadence planifiée.

Gouvernance

Paramètres Microsoft Entra ID supplémentaires qui affectent les expériences dans Power BI liées à Microsoft Entra B2B

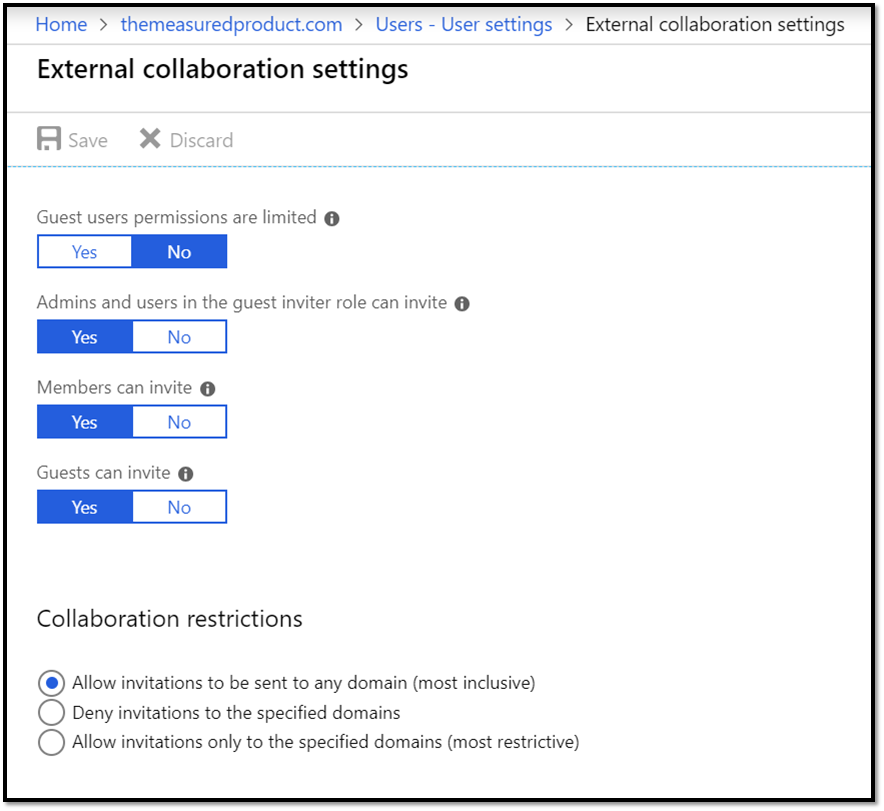

Lorsque vous utilisez le partage Microsoft Entra B2B, l’administrateur Microsoft Entra contrôle les aspects de l’expérience de l’utilisateur externe. Ceux-ci sont contrôlés dans la page Paramètres de collaboration externe dans les paramètres Azure Microsoft Entra ID de votre tenant.

Pour plus d’informations, consultez Configurer les paramètres de collaboration externe.

Notes

Par défaut, l’option Les autorisations d’utilisateurs invités sont limitées est définie sur Oui. Par conséquent, les utilisateurs invités de Power BI ont des expériences limitées, en particulier le partage d’environnement où les interfaces utilisateur du sélecteur de personnes ne fonctionnent pas pour ces utilisateurs. Il est important de travailler avec votre administrateur Microsoft Entra pour le définir sur Non, comme indiqué ci-dessous pour garantir une bonne expérience.

Contrôler les invitations d’invités

Les administrateurs Power BI peuvent contrôler le partage externe uniquement pour Power BI en visitant le portail d’administration Power BI. Mais les administrateurs peuvent également contrôler le partage externe avec différentes stratégies Microsoft Entra. Ces stratégies permettent aux administrateurs de :

- Désactiver les invitations par les utilisateurs finaux

- Seuls les administrateurs et les utilisateurs membres du rôle Inviteur d’invités peuvent envoyer des invitations

- Les administrateurs, le rôle Inviteur d’invités et les membres peuvent envoyer des invitations

- Tous les utilisateurs, notamment les invités, peuvent inviter

Pour obtenir plus d’informations sur ces stratégies, consultez Déléguer les invitations pour la collaboration Microsoft Entra B2B.

Toutes les actions Power BI effectuées par des utilisateurs externes sont également auditées dans notre portail d’audit.

Stratégies d’accès conditionnel pour les utilisateurs invités

Contoso peut appliquer des stratégies d’accès conditionnel pour les utilisateurs invités qui accèdent au contenu à partir du locataire Contoso. Vous trouverez des instructions détaillées dans Accès conditionnel pour les utilisateurs de collaboration B2B.

Approches alternatives courantes

Bien que Microsoft Entra B2B facilite le partage de données et de rapports dans les organisations, il existe plusieurs autres approches couramment utilisées et qui peuvent s’avérer supérieures dans certains cas.

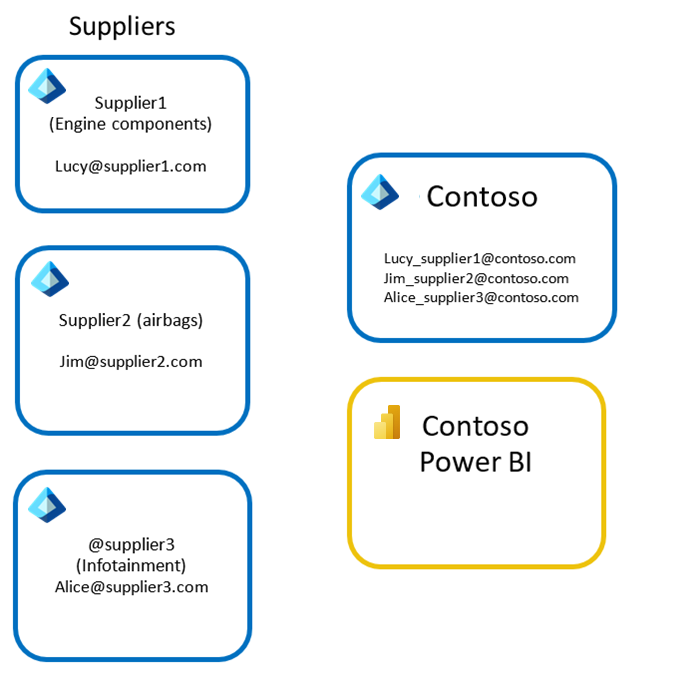

Option alternative 1 : créer des identités en double pour les utilisateurs partenaires

Avec cette option, Contoso devait créer manuellement des identités en double pour chaque utilisateur partenaire dans le locataire Contoso, comme illustré dans l’image suivante. Ensuite, dans Power BI, Contoso peut partager avec les identités affectées les rapports, les tableaux de bord ou les applications appropriés.

Raisons de choisir cette alternative :

- Étant donné que l’identité de l’utilisateur est contrôlée par votre organisation, tous les services associés tels que la messagerie électronique, SharePoint, etc. sont également sous le contrôle de votre organisation. Vos administrateurs informatiques peuvent réinitialiser les mots de passe, désactiver l’accès aux comptes ou auditer les activités dans ces services.

- Les utilisateurs qui utilisent des comptes personnels pour leur entreprise sont souvent limités pour accéder à certains services et peuvent donc avoir besoin d’un compte d’organisation.

- Certains services fonctionnent uniquement sur les utilisateurs de votre organisation. Par exemple, il est possible que l’utilisation d’Intune pour gérer le contenu sur les appareils personnels/mobiles d’utilisateurs externes en tirant parti de Microsoft Entra B2B ne soit pas possible.

Raisons de ne pas choisir cette alternative :

- Les utilisateurs des organisations partenaires doivent mémoriser deux ensembles d’informations d’identification : l’un pour accéder au contenu à partir de leur propre organisation et l’autre pour accéder au contenu de Contoso. Il s’agit d’un problème pour ces utilisateurs invités et de nombreux utilisateurs invités sont confondus par cette expérience.

- Contoso doit acheter et attribuer des licences par utilisateur à ces utilisateurs. Si un utilisateur a besoin de recevoir des e-mails ou d’utiliser des applications de bureau, il a besoin des licences appropriées, y compris Power BI Pro pour modifier et partager du contenu dans Power BI.

- Contoso peut souhaiter appliquer des stratégies d’autorisation et de gouvernance plus strictes pour les utilisateurs externes par rapport aux utilisateurs internes. Pour ce faire, Contoso doit créer une nomenclature interne pour les utilisateurs externes et tous les utilisateurs de Contoso doivent être informés de cette nomenclature.

- Lorsque l’utilisateur quitte son organisation, il continue d’avoir accès aux ressources de Contoso jusqu’à ce que l’administrateur de Contoso supprime manuellement son compte

- Les administrateurs de Contoso doivent gérer l’identité de l’invité, notamment la création, les réinitialisations de mot de passe, etc.

Option alternative 2 : créer une application Power BI Embedded personnalisée à l’aide de l’authentification personnalisée

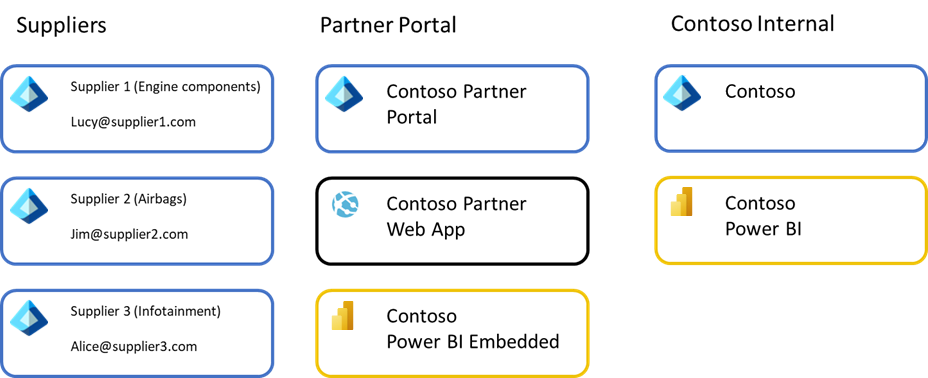

Une autre option pour Contoso consiste à créer sa propre application Power BI incorporée personnalisée avec l’authentification personnalisée (L’application possède les données). Bien que de nombreuses organisations n’aient pas le temps ni les ressources nécessaires pour créer une application personnalisée pour distribuer du contenu Power BI à leurs partenaires externes, pour certaines organisations, il s’agit de la meilleure approche et mérite une attention sérieuse.

Souvent, les organisations disposent de portails partenaires existants qui centralisent l’accès à toutes les ressources de l’organisation pour les partenaires, fournissent une isolation des ressources organisationnelles internes et fournissent des expériences simplifiées pour les partenaires afin de soutenir de nombreux partenaires et leurs utilisateurs individuels.

Dans l’exemple ci-dessus, les utilisateurs de chaque fournisseur se connectent à l’Espace partenaires de Contoso qui utilise Microsoft Entra comme fournisseur d’identité. Il peut utiliser Microsoft Entra B2B, Azure Active Directory B2C, des identités natives ou fédérées avec n’importe quel nombre de fournisseurs d’identité différents. L’utilisateur se connecte et accède à un portail partenaire généré à l’aide d’Azure Web App ou d’une infrastructure similaire.

Dans l’application web, les rapports Power BI sont incorporés à partir d’un déploiement Power BI Embedded. L’application web simplifierait l’accès aux rapports et à tous les services associés dans une expérience cohérente visant à faciliter l’interaction des fournisseurs avec Contoso. Cet environnement de portail sera isolé de l’environnement Microsoft Entra ID interne de Contoso et de l’environnement Power BI interne de Contoso pour veiller à ce que les fournisseurs ne puissent pas accéder à ces ressources. En règle générale, les données sont stockées dans un entrepôt de données partenaire distinct pour garantir aussi l’isolation des données. Cette isolation présente des avantages, car elle limite le nombre d’utilisateurs externes ayant un accès direct aux données de votre organisation, limite les données potentiellement disponibles pour l’utilisateur externe et limite le partage accidentel avec des utilisateurs externes.

À l’aide de Power BI Embedded, le portail peut utiliser des licences avantageuses, un jeton d’application ou l’utilisateur master plus la capacité Premium achetée dans le modèle Azure, ce qui simplifie les préoccupations relatives à l’attribution de licences aux utilisateurs finaux et peut effectuer un scale-up/scale-down en fonction de l’utilisation attendue. Le portail peut offrir une expérience globalement plus élevée et cohérente, car les partenaires accèdent à un portail unique conçu en fonction de tous les besoins d’un partenaire. Enfin, étant donné que les solutions basées sur Power BI Embedded sont généralement conçues pour être multilocataires, il est plus facile de garantir l’isolation entre les organisations partenaires.

Raisons de choisir cette alternative :

- Plus facile à gérer à mesure que le nombre d’organisations partenaires augmente. Étant donné que les partenaires sont ajoutés dans un répertoire distinct isolé du répertoire Microsoft Entra interne de Contoso, cela simplifie les tâches de gouvernance du service informatique et permet d’éviter le partage accidentel de données internes avec des utilisateurs externes.

- Les portails partenaires classiques sont des expériences hautement personnalisées avec des expériences cohérentes entre partenaires et rationalisées pour répondre aux besoins des partenaires classiques. Contoso peut donc offrir une meilleure expérience globale aux partenaires en intégrant tous les services requis dans un portail unique.

- Les coûts de licence pour les scénarios avancés tels que la modification de contenu dans Power BI Embedded sont couverts par la licence Power BI Premium achetée sur Azure et ne nécessitent pas l’attribution de licences Power BI Pro à ces utilisateurs.

- Fournit une meilleure isolation entre les partenaires si elle est conçue comme une solution multilocataire.

- Le portail partenaire inclut souvent d’autres outils pour les partenaires au-delà des rapports, tableaux de bord et applications Power BI.

Raisons de ne pas choisir cette alternative :

- Un effort important est nécessaire pour créer, exploiter et maintenir un tel portail, ce qui représente un investissement important en ressources et en temps.

- La durée jusqu’à la solution est beaucoup plus longue que l’utilisation du partage B2B, car une planification et une exécution minutieuses sur plusieurs flux de travail sont nécessaires.

- Lorsque le nombre de partenaires est faible, l’effort requis pour cette alternative est probablement trop élevé pour justifier son implémentation.

- La collaboration avec le partage ad hoc est le scénario principal auquel votre organisation est confrontée.

- Les rapports et les tableaux de bord sont différents pour chaque partenaire. Cette alternative introduit une surcharge de gestion au-delà du simple partage direct avec les partenaires.

Questions fréquentes (FAQ)

Contoso peut-il envoyer une invitation acceptée automatiquement, afin que l’utilisateur soit simplement « prêt » ? L’utilisateur doit-il toujours cliquer sur l’URL d’utilisation ?

L’utilisateur final doit toujours cliquer sur l’expérience de consentement avant de pouvoir accéder au contenu.

Si vous souhaitez inviter de nombreux utilisateurs invités, nous vous recommandons de déléguer les invitations à partir de vos principaux administrateurs Microsoft Entra en ajoutant un utilisateur au rôle inviteur d’invités dans l’organisation de la ressource. Cet utilisateur peut inviter d’autres utilisateurs dans l’organisation partenaire à l’aide de l’interface utilisateur de connexion, de scripts PowerShell ou d’API. Cela réduit les lourdeurs administratives qui pèsent sur vos administrateurs Microsoft Entra pour inviter ou renvoyer des invitations aux utilisateurs de l’organisation partenaire.

Contoso peut-il forcer l’authentification multifacteur pour les utilisateurs invités si ses partenaires n’ont pas l’authentification multifacteur ?

Oui. Pour plus d’informations, voir Accès conditionnel pour les utilisateurs de collaboration B2B.

Comment fonctionne la collaboration B2B lorsque le partenaire invité utilise la fédération pour ajouter sa propre authentification locale ?

Si le partenaire dispose d'un locataire Microsoft Entra fédéré à l'infrastructure d'authentification sur site, l'authentification unique (SSO) sur site est automatiquement réalisée. Si le partenaire n’a pas de tenant Microsoft Entra, un compte Microsoft Entra est créé pour les nouveaux utilisateurs.

Puis-je inviter des utilisateurs invités avec des comptes de messagerie grand public ?

L’invitation d’utilisateurs invités avec des comptes de messagerie grand public est prise en charge dans Power BI. Cela inclut des domaines tels que hotmail.com, outlook.com et gmail.com. Toutefois, ces utilisateurs peuvent rencontrer des limitations au-delà de ce que rencontrent les utilisateurs disposant de comptes professionnels ou scolaires.

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour