Créer un principal de service à utiliser avec Microsoft Purview

Vous pouvez créer ou utiliser un principal de service existant dans votre locataire Microsoft Entra pour authentifier Microsoft Purview auprès d’autres services. Cet article explique comment préparer un principal de service que Microsoft Purview doit utiliser pour s’authentifier auprès d’autres services.

Inscription d’application

Suivez les étapes de la section de cet article lié pour créer un principal de service : Inscrire une application avec Microsoft Entra ID et créer un principal de service.

Conseil

Pour l’URL de redirection, si vous disposez d’un point de terminaison d’authentification pour votre organization que vous souhaitez utiliser, ajoutez-le ici. Sinon

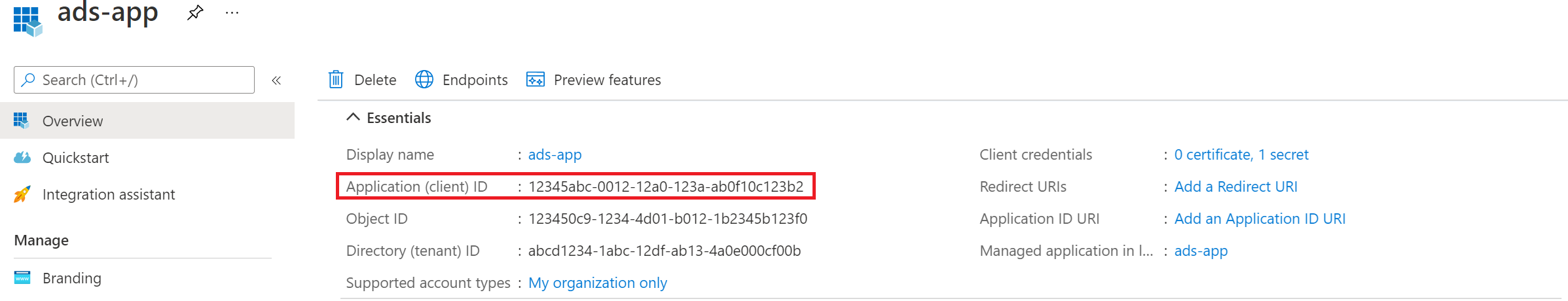

https://example.com/auth, fera l’opération.Une fois que vous avez inscrit l’application, copiez la valeur ID d’application (client). Nous l’utiliserons plus tard pour créer des informations d’identification dans Microsoft Purview.

Ajout d’un secret aux informations d’identification du client

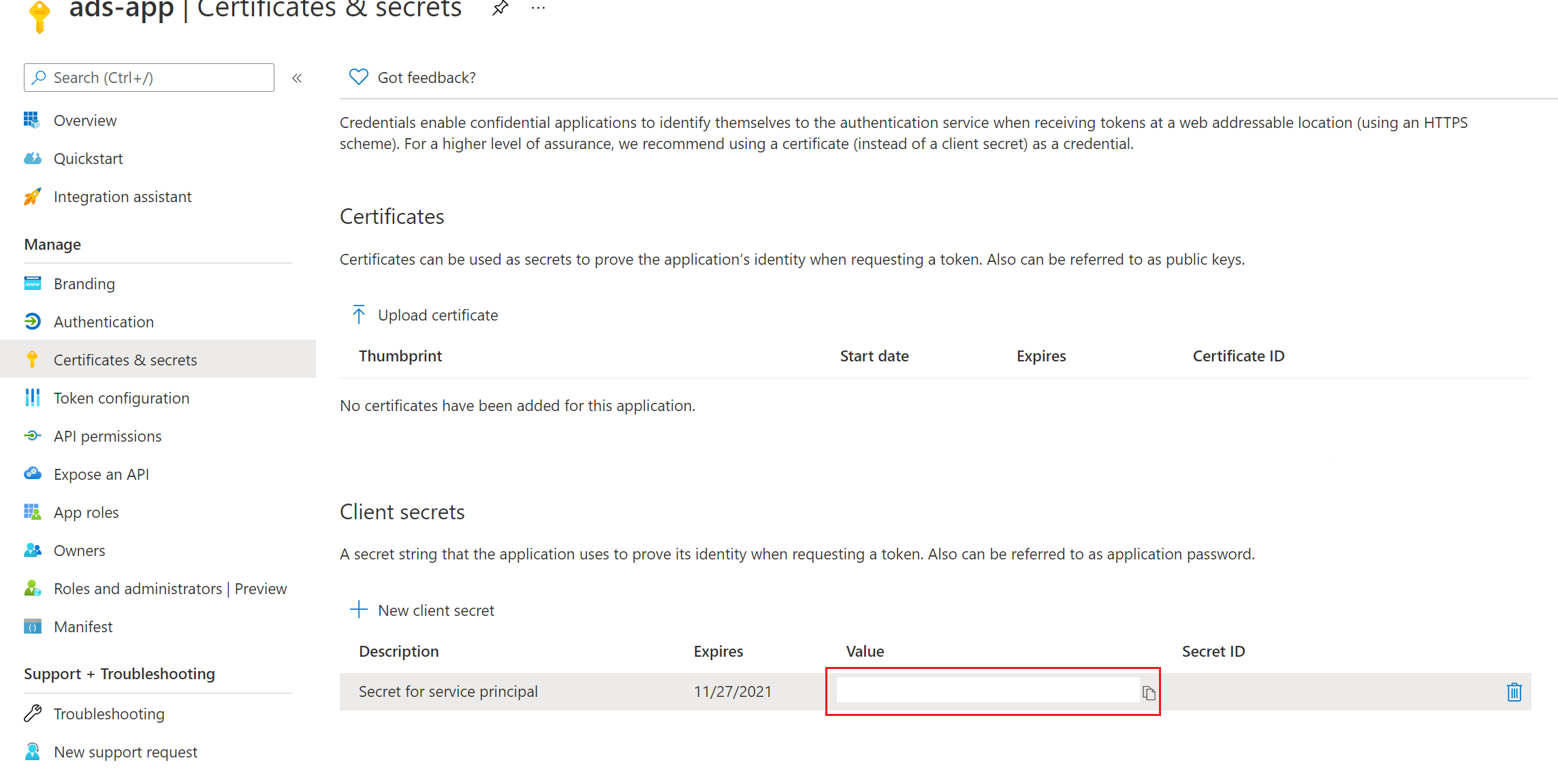

Suivez les étapes décrites dans cette section d’article lié pour créer une clé secrète client : Créer une clé secrète client.

Copiez la valeur Secret. Nous l’utiliserons plus tard pour créer un secret dans Azure Key Vault.

Ajout du secret à votre Key Vault Azure

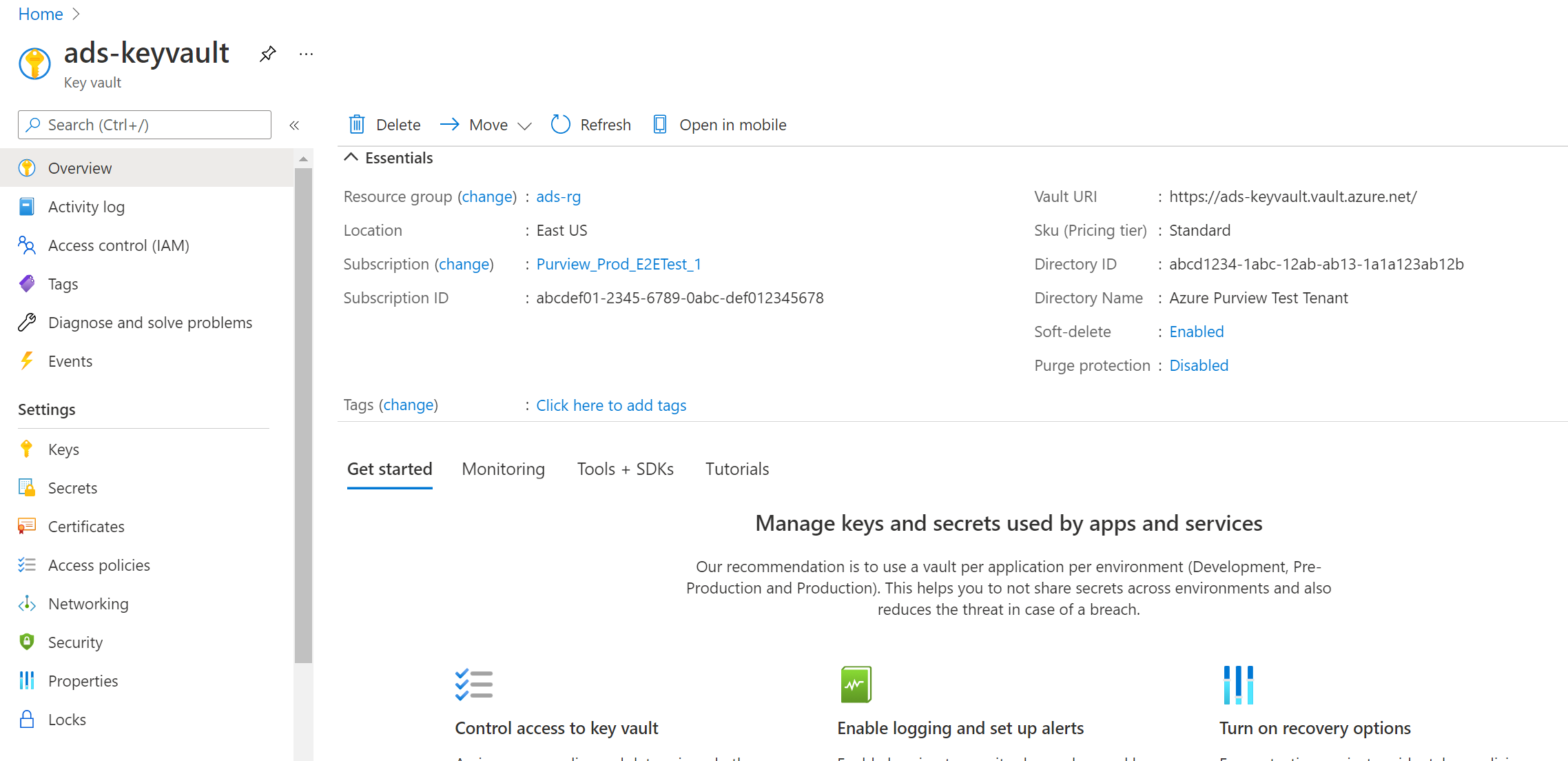

Pour permettre à Microsoft Purview d’utiliser ce principal de service pour s’authentifier auprès d’autres services, vous devez stocker ces informations d’identification dans Azure Key Vault.

- Si vous avez besoin d’un coffre de clés Azure, vous pouvez suivre ces étapes pour en créer un.

- Pour accorder à votre compte Microsoft Purview l’accès au Key Vault Azure, vous pouvez suivre ces étapes.

Accédez à votre coffre de clés.

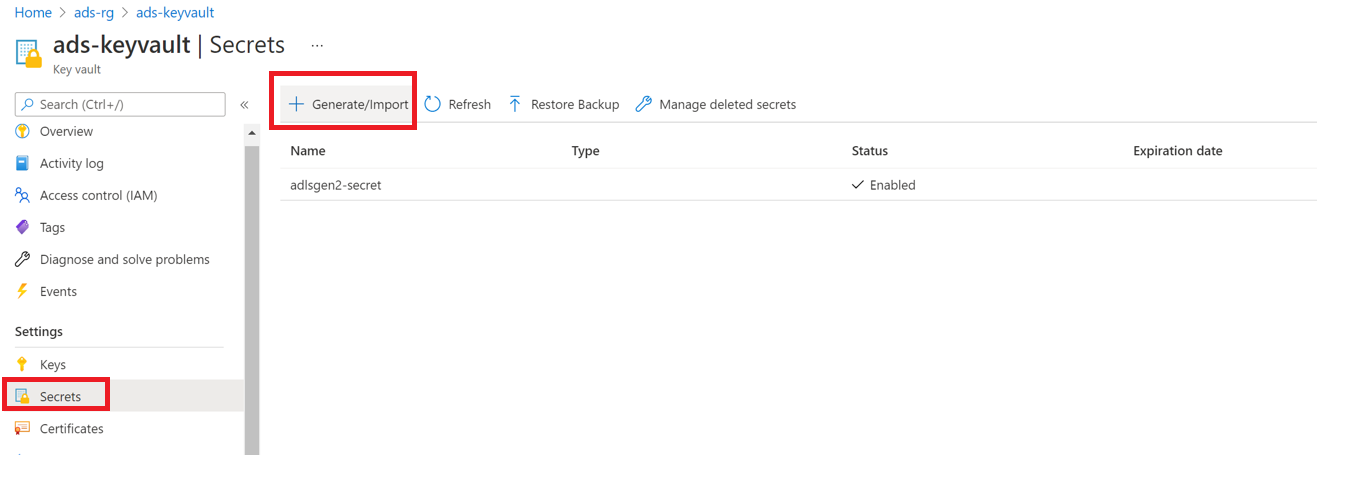

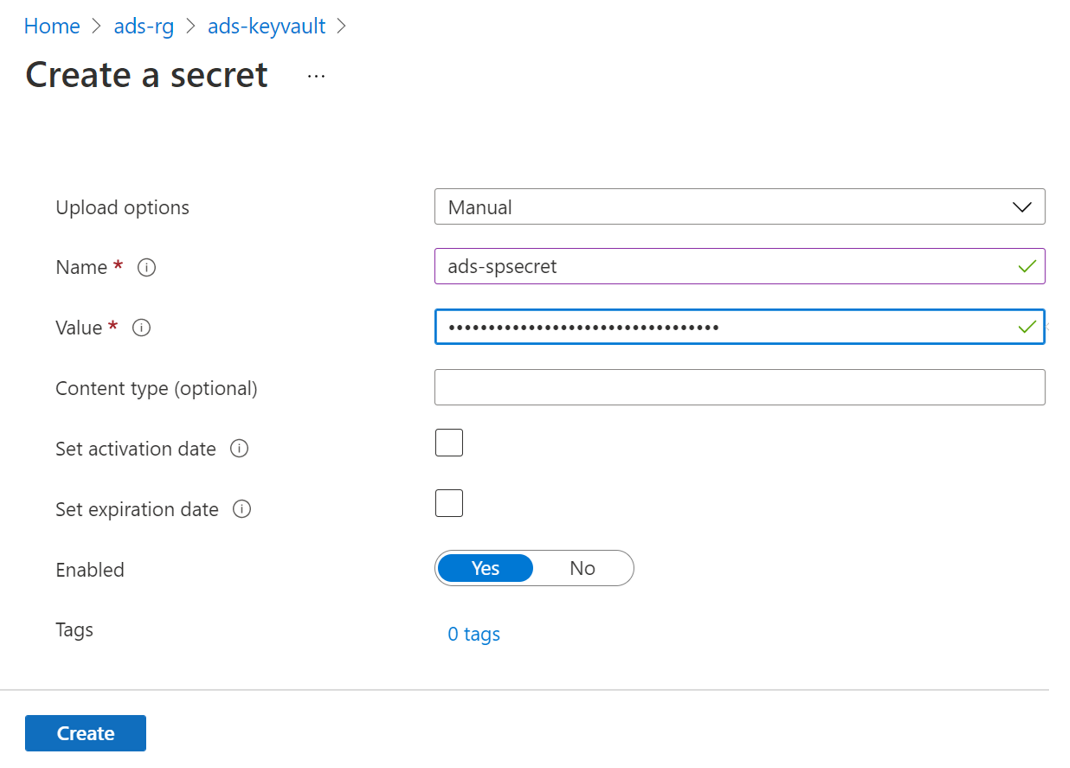

Sélectionnez Paramètres -->Secrets -->+ Générer/importer

Entrez le nom de votre choix et enregistrez-le pour créer des informations d’identification dans Microsoft Purview.

Entrez la Valeur comme valeur secrète de votre principal de service.

Sélectionnez Créer pour terminer.

Créer des informations d’identification pour votre secret dans Microsoft Purview

Pour permettre à Microsoft Purview d’utiliser ce principal de service pour s’authentifier auprès d’autres services, vous devez suivre ces trois étapes.

- Connecter votre Key Vault Azure à Microsoft Purview

- Accordez l’authentification de votre principal de service sur votre source. Chaque source étant différente, sélectionnez votre page source spécifique dans la liste des sources prises en charge et suivez les instructions pour attribuer des autorisations.

- Créer des informations d’identification dans Microsoft Purview : vous allez utiliser l’ID d’application (client) du principal de service et le nom du secret que vous avez créé dans votre Key Vault Azure.