Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Microsoft Antimalware pour Azure est une protection en temps réel gratuite qui permet d’identifier et de supprimer des virus, des logiciels espions et d’autres logiciels malveillants. Il génère des alertes lorsque des logiciels malveillants ou indésirables connus tentent de s’installer ou d’exécuter sur vos systèmes Azure.

La solution repose sur la même plateforme anti-programme malveillant que Microsoft Security Essentials (MSE), Microsoft Forefront Endpoint Protection, Microsoft System Center Endpoint Protection, Microsoft Intune et Microsoft Defender for Cloud. Microsoft Antimalware pour Azure est une solution à agent unique pour les applications et les environnements locataires, conçue pour s’exécuter en arrière-plan sans intervention humaine. La protection peut être déployée en fonction des besoins des charges de travail d’application, avec une configuration personnalisée sécurisée par défaut ou avancée de base, y compris la surveillance des logiciels anti-programme malveillant.

Lorsque vous déployez et activez Microsoft Antimalware pour Azure pour vos applications, les principales fonctionnalités suivantes sont disponibles :

- Protection en temps réel : surveille l’activité dans les services cloud et sur Virtual Machines pour détecter et bloquer l’exécution des programmes malveillants.

- Analyse planifiée : analyse périodiquement pour détecter les logiciels malveillants, notamment les programmes en cours d’exécution.

- Correction de logiciels malveillants : prend automatiquement des mesures sur les programmes malveillants détectés, notamment la suppression ou la mise en quarantaine des fichiers malveillants et le nettoyage des entrées de Registre malveillantes.

- Mises à jour de signatures : installe automatiquement les dernières signatures de protection (définitions de virus) pour garantir la mise à jour de la protection selon une fréquence prédéfinie.

- Mises à jour du moteur Antimalware : met automatiquement à jour le moteur Microsoft Antimalware.

- Mises à jour du logiciel anti-programme malveillant pour la plateforme : met automatiquement à jour la plateforme Microsoft Antimalware.

- Active protection : signale les métadonnées de télémétrie sur les menaces détectées et les ressources suspectes à Microsoft Azure pour garantir une réponse rapide au paysage des menaces en constante évolution et permet une livraison de signature synchrone en temps réel via le système de protection Active Microsoft (MAPS).

- Exemples de création de rapport : crée et fournit des exemples de rapports au service Microsoft Antimalware afin de contribuer à l’amélioration du service et permettre la résolution des problèmes.

- Exclusions : permet aux administrateurs d’applications et de services fédérés de configurer des exclusions pour les fichiers, les processus et les lecteurs.

- Collection d'événementsAntimalware : enregistre l'intégrité du service anti-programme malveillant, les activités suspectes et les actions de correction effectuées dans le journal des événements du système d'exploitation et les collecte dans le compte Azure Storage du client.

Remarque

Microsoft Antimalware peut également être déployé à l’aide de Microsoft Defender for Cloud. Pour plus d’informations, consultez Installer Endpoint Protection dans Microsoft Defender for Cloud.

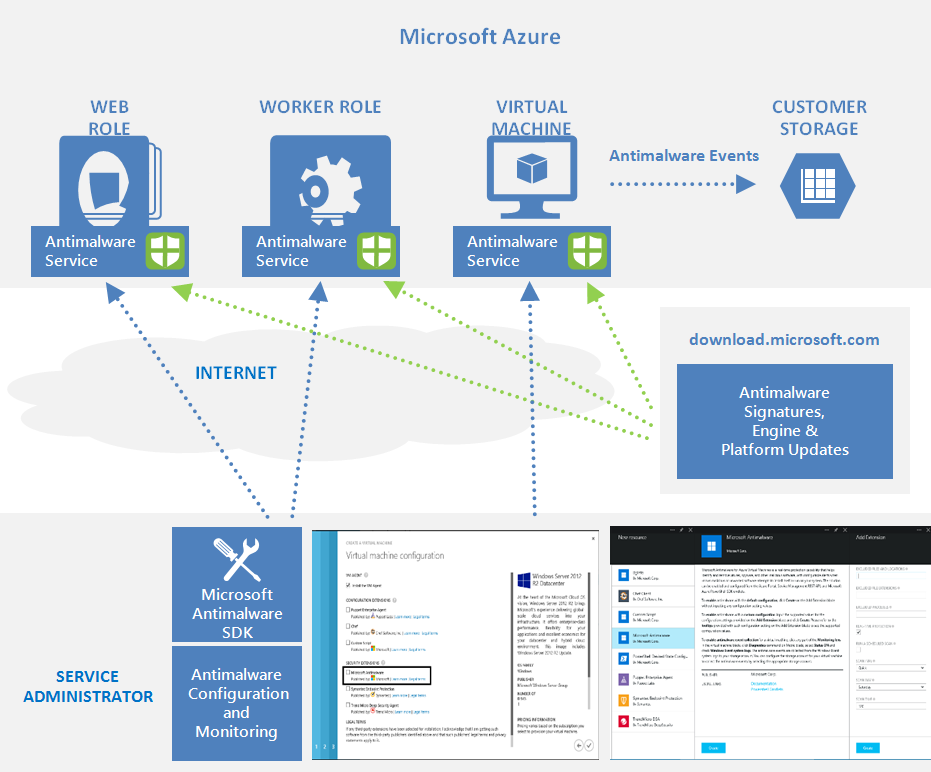

Architecture

Microsoft Antimalware pour Azure se compose de plusieurs composants :

- Client et service Microsoft Antimalware

- Modèle de déploiement classique anti-programme malveillant

- Les cmdlets PowerShell pour les logiciels anti-programme malveillant

- extension Azure Diagnostics

Prise en charge et déploiement de la plateforme

Virtual Machines :

- Non installé par défaut

- Disponible en tant qu’extension de sécurité facultative via le portail Azure ou la configuration de machine virtuelle Visual Studio

- Pris en charge sur Windows Server 2008 R2, Windows Server 2012 et Windows Server 2012 R2

- Non pris en charge sur les systèmes d’exploitation Windows Server 2008 et Linux

Services cloud :

- Installé par défaut dans un état désactivé sur tous les systèmes d’exploitation invités pris en charge Azure

- Nécessite une activation explicite pour protéger votre service cloud

Azure App Service :

- Activé sur le service sous-jacent hébergeant des applications web basées sur Windows

- Limité à la protection de l’infrastructure Azure App Service uniquement, pas du contenu client

- Non suffisant pour la sécurité complète des applications web (implémentez davantage de contrôles de sécurité, comme indiqué dans la Azure Meilleures pratiques de sécurité des applications web)

Remarque

Microsoft Defender Antivirus est le logiciel anti-programme malveillant intégré activé dans Windows Server 2016 et versions ultérieures. L'extension Antimalware Azure pour machine virtuelle peut toujours être ajoutée à une machine virtuelle Azure exécutant Windows Server 2016 et ultérieures avec Microsoft Defender Antivirus. Dans ce scénario, l’extension applique toutes les stratégies configuration facultatives à utiliser par Microsoft Defender Antivirus. L’extension ne déploie aucun autre service anti-programme malveillant. Pour plus d’informations sur Microsoft Defender Antivirus, consultez les exemples Code pour activer et configurer Microsoft Antimalware pour Azure.

Workflow Microsoft Antimalware

L’administrateur de service Azure peut activer anti-programme malveillant pour Azure avec une configuration par défaut ou personnalisée pour vos Virtual Machines et services cloud à l’aide des options suivantes :

- Virtual Machines - Dans le portail Azure, sous Security Extensions

- Virtual Machines - Utilisation de la configuration Visual Studio virtual machines dans l’Explorateur de serveurs

- Virtual Machines et services cloud - Utilisation du modèle de déploiement antimalware classique

- Virtual Machines et services cloud - Utilisation des cmdlets PowerShell antimalware

Le portail Azure ou les applets de commande PowerShell poussent le fichier de package d’extension Antimalware vers le système Azure à un emplacement fixe prédéterminé. L’agent invité Azure (ou l’agent fabric) lance l’extension Antimalware, en appliquant les paramètres de configuration anti-programme malveillant fournis en entrée. Cette étape active le service Antimalware avec les paramètres de configuration par défaut ou personnalisés. Si aucune configuration personnalisée n’est fournie, le service Antimalware est activé avec les paramètres de configuration par défaut. Pour plus d’informations sur la configuration d'Antimalware, référez-vous à Exemples de code pour activer et configurer Microsoft Antimalware pour Azure.

Après l’initialisation, le client Microsoft Antimalware récupère automatiquement le moteur de protection et les définitions de signature les plus récents à partir d’Internet et les applique à votre système Azure. Le service enregistre toutes les activités dans le journal des événements du système d’exploitation sous la source d’événement « Microsoft Antimalware ». Ces journaux incluent des informations sur :

- État de santé du client

- Activités de protection et de correction

- Modifications de configuration

- Mises à jour des définitions de moteur et de signature

- Autres événements opérationnels

Vous pouvez activer la surveillance anti-programme malveillant pour votre service cloud ou votre machine virtuelle pour que les événements du journal des événements Antimalware soient écrits au fur et à mesure qu'ils sont générés dans votre compte de stockage Azure. Le service Antimalware utilise l'extension Azure Diagnostics pour collecter les événements Antimalware du système Azure dans des tables du compte Azure Storage du client.

Le flux de travail de déploiement, incluant les étapes et les options de configuration prises en charge pour les scénarios ci-dessus, est documenté dans la section Scénarios de déploiement Antimalware de ce document.

Remarque

Vous pouvez toutefois utiliser PowerShell/API et Azure Resource Manager modèles pour déployer Virtual Machine Scale Sets avec l’extension Microsoft Anti-Malware. Pour installer une extension sur une machine virtuelle en cours d’exécution, vous pouvez utiliser l’exemple de script Python vmssextn.py. Ce script obtient la configuration d’extension existante sur le groupe identique et ajoute une extension à la liste des extensions existantes sur les groupes identiques Azure Virtual Machines.

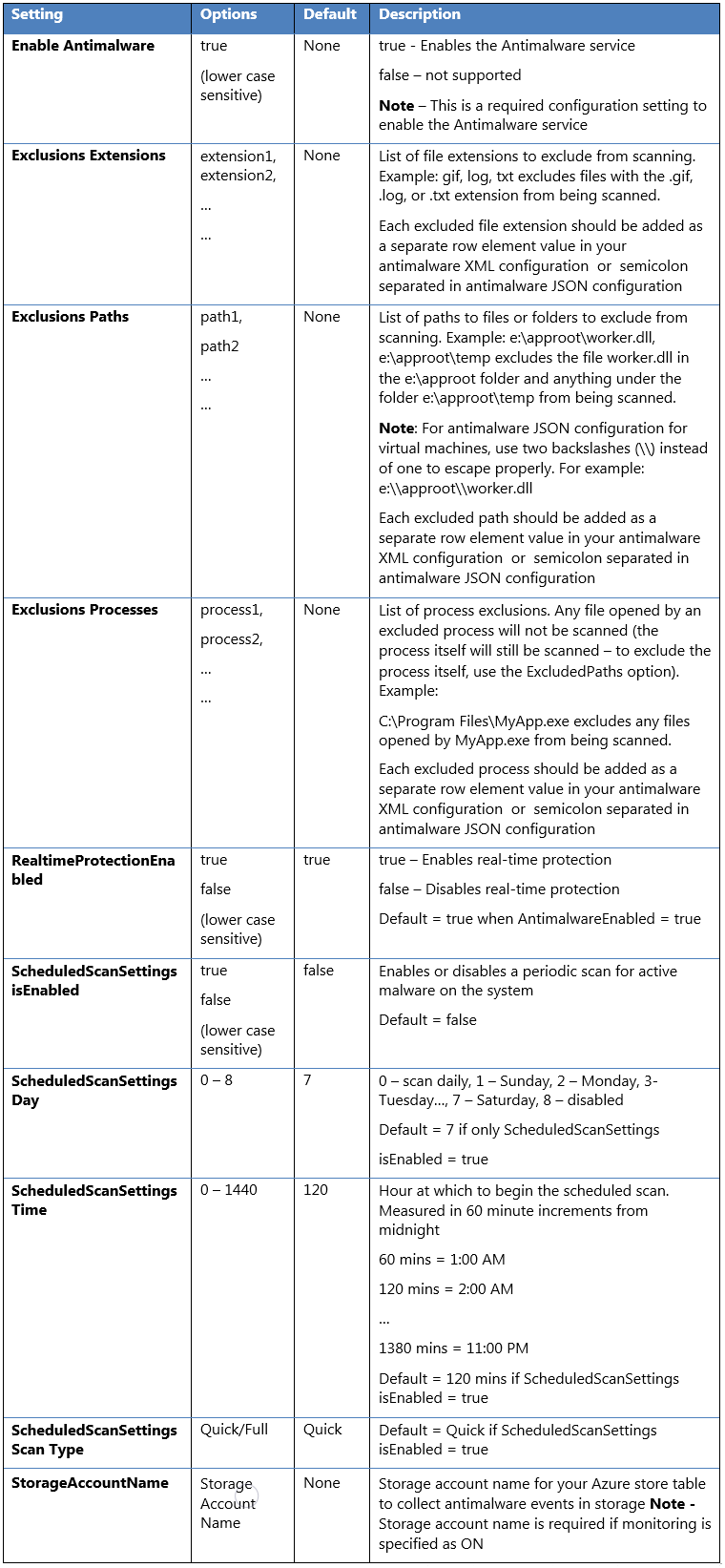

Configuration Antimalware par défaut et personnalisée

Les paramètres de configuration par défaut sont appliqués pour activer anti-programme malveillant pour Azure Cloud Services ou Virtual Machines lorsque vous ne fournissez pas de paramètres de configuration personnalisés. Les paramètres de configuration par défaut sont préoptimisés pour s’exécuter dans l’environnement Azure. Si vous le souhaitez, vous pouvez personnaliser ces paramètres de configuration par défaut si nécessaire pour votre déploiement d’application ou de service Azure et les appliquer pour d’autres scénarios de déploiement.

Le tableau suivant résume les paramètres de configuration disponibles pour le service Antimalware. Les paramètres de configuration par défaut sont marqués sous la colonne intitulée « Par défaut ».

Avertissement

Le déploiement ou la mise à jour de l’extension Microsoft Antimalware remplace les paramètres antivirus existants Microsoft Defender, y compris les exclusions.

Scénarios de déploiement anti-programme malveillant

Les scénarios permettant d’activer et de configurer des logiciels anti-programme malveillant, y compris la surveillance des Azure Cloud Services et des Virtual Machines, sont abordés dans cette section.

Machines virtuelles : activer et configurer Antimalware

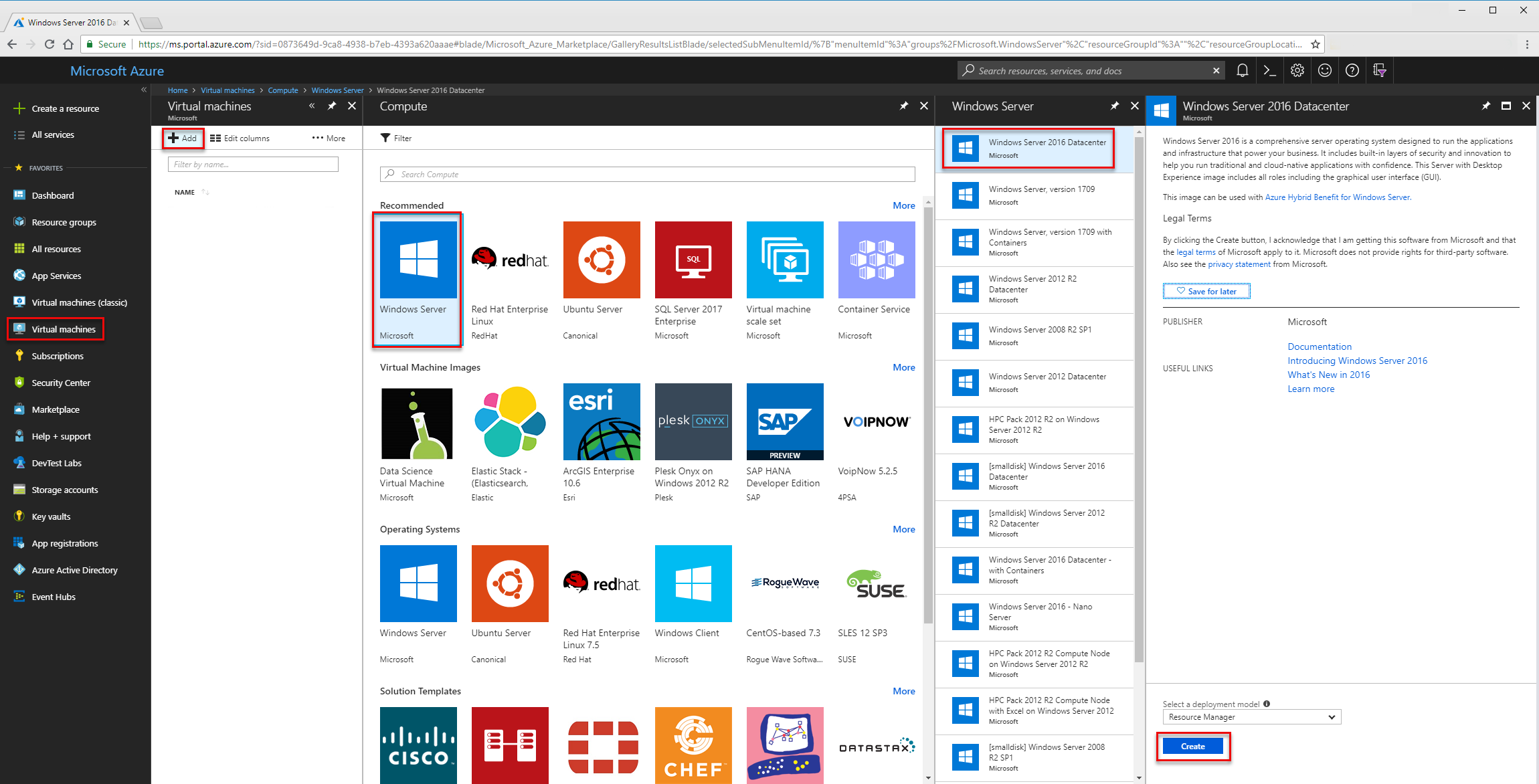

Déploiement lors de la création d’une machine virtuelle à l’aide du portail Azure

Procédez comme suit pour activer et configurer Microsoft Antimalware pour Azure Virtual Machines à l’aide du portail Azure lors de l’approvisionnement d’une machine virtuelle :

- Connectez-vous au portail Azure.

- Pour créer une machine virtuelle, accédez à Machines virtuelles, sélectionnez Add, puis choisissez Windows Server.

- Sélectionnez la version de Windows serveur que vous souhaitez utiliser.

- Cliquez sur Créer.

- Fournissez un Nom, un Nom d'utilisateur et un Mot de passe, puis créez un groupe de ressources ou choisissez un groupe de ressources existant.

- Sélectionnez OK.

- Choisir une taille de machine virtuelle.

- Dans la section suivante, faites les choix adaptés à vos besoins, puis sélectionnez la section Extensions.

- Sélectionnez Ajouter l'extension

- Sous Nouvelle ressource, choisissez Microsoft Antimalware.

- Sélectionnez Créer

- Dans la section Installer l’extension, des exclusions de fichier, d’emplacements et de processus peuvent être configurées, ainsi que d’autres options d’analyse. Choisissez Ok.

- Choisissez Ok.

- Dans la section Paramètres, cliquez sur OK.

- Dans l’écran Créer, choisissez OK.

Consultez ce modèle Azure Resource Manager pour le déploiement de l’extension de machine virtuelle Antimalware pour Windows.

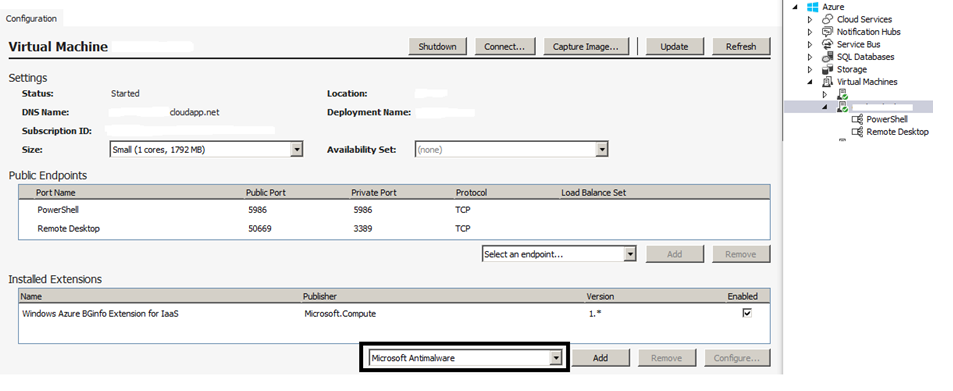

Déploiement à l’aide de la configuration de machine virtuelle Visual Studio

Pour activer et configurer le service Microsoft Antimalware à l’aide de Visual Studio :

Connectez-vous à Microsoft Azure dans Visual Studio.

Choisissez votre machine virtuelle dans le nœud Virtual Machines dans Server Explorer

Cliquez avec le bouton droit sur Configurer pour afficher la page de configuration des machines virtuelles

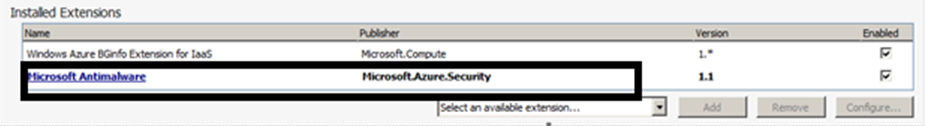

Sélectionnez l’extension Microsoft Antimalware dans la liste déroulante sous Extensions installées , puis sélectionnez Ajouter pour configurer avec la configuration anti-programme malveillant par défaut.

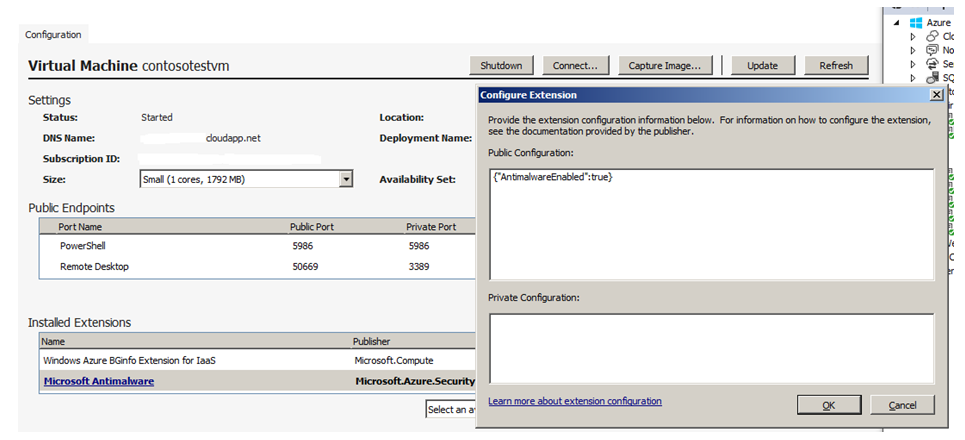

Pour personnaliser la configuration anti-programme malveillant par défaut, sélectionnez (mettez en surbrillance) l’extension Antimalware dans la liste des extensions installées, puis sélectionnez Configurer.

Remplacez la configuration anti-programme malveillant par défaut par votre configuration personnalisée au format JSON pris en charge dans la zone de texte de configuration publique , puis sélectionnez OK.

Sélectionnez le bouton Mettre à jour pour envoyer les mises à jour de configuration à votre machine virtuelle.

Remarque

La configuration Visual Studio Virtual Machines pour Antimalware prend uniquement en charge la configuration de format JSON. Pour plus d’informations sur les exemples de configurations, consultez les exemples Code pour activer et configurer Microsoft Antimalware pour Azure.

Déploiement à l’aide d’applets de commande PowerShell

Une application ou un service Azure peut activer et configurer Microsoft Antimalware pour Azure Virtual Machines à l’aide d’applets de commande PowerShell.

Pour activer et configurer Microsoft Antimalware à l’aide des applets de commande PowerShell :

- Configurer votre environnement PowerShell : reportez-vous à la documentation à https://github.com/Azure/azure-powershell

- Utilisez l’applet

Set-AzureVMMicrosoftAntimalwareExtensionde commande pour activer et configurer Microsoft Antimalware pour votre machine virtuelle.

Remarque

La configuration Azure Virtual Machines pour Antimalware prend uniquement en charge la configuration de format JSON. Pour plus d’informations sur les exemples de configurations, consultez les exemples Code pour activer et configurer Microsoft Antimalware pour Azure.

Activer et configurer un logiciel anti-programme malveillant à l’aide d’applets de commande PowerShell

Une application ou un service Azure peut activer et configurer Microsoft Antimalware pour Azure Cloud Services à l’aide d’applets de commande PowerShell. Microsoft Antimalware est installé dans un état désactivé dans la plateforme Services cloud et nécessite une action d’une application Azure pour l’activer.

Pour activer et configurer Microsoft Antimalware à l’aide des applets de commande PowerShell :

- Configurer votre environnement PowerShell : reportez-vous à la documentation à https://github.com/Azure/azure-powershell

- Utilisez l’applet

Set-AzureServiceExtensionde commande pour activer et configurer Microsoft Antimalware pour votre service cloud.

Pour plus d’informations sur les exemples de commandes PowerShell, consultez les exemples Code pour activer et configurer Microsoft Antimalware pour Azure.

Services cloud et Virtual Machines - configuration à l’aide d’applets de commande PowerShell

Une application ou un service Azure peut récupérer la configuration microsoft Antimalware pour les services cloud et Virtual Machines à l’aide d’applets de commande PowerShell.

Pour récupérer la configuration de Microsoft Antimalware à l’aide des applets de commande PowerShell :

- Configurer votre environnement PowerShell : reportez-vous à la documentation à https://github.com/Azure/azure-powershell

-

For Virtual Machines : utilisez l’applet de commande

Get-AzureVMMicrosoftAntimalwareExtensionpour obtenir la configuration du logiciel anti-programme malveillant. -

Pour les services cloud : utilisez l’applet

Get-AzureServiceExtensionde commande pour obtenir la configuration anti-programme malveillant.

Exemples

Supprimer la configuration du logiciel anti-programme malveillant à l’aide d’applets de commande PowerShell

Une application ou un service Azure peut supprimer complètement la protection Microsoft Antimalware en désinstallant les extensions pertinentes de vos services cloud ou Virtual Machines. Ce processus supprime à la fois la protection anti-programme malveillant et les paramètres de surveillance associés, en supprimant complètement la protection contre les programmes malveillants et la collecte d’événements pour les ressources spécifiées.

Pour supprimer Microsoft Antimalware à l’aide des applets de commande PowerShell :

- Configurer votre environnement PowerShell : reportez-vous à la documentation à https://github.com/Azure/azure-powershell

-

For Virtual Machines : utilisez l’applet de commande

Remove-AzureVMMicrosoftAntimalwareExtension. -

Pour les services cloud : Utilisez le cmdlet

Remove-AzureServiceExtension.

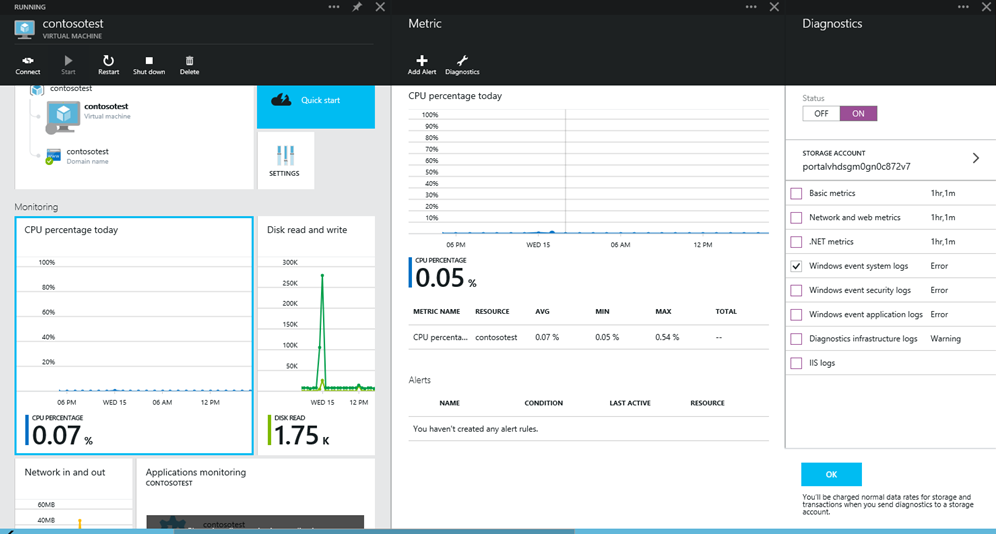

Pour activer la collection d’événements antimalware pour une machine virtuelle à l’aide du portail Azure en préversion :

- Sélectionnez une partie de la section Surveillance dans la page de détails de la machine virtuelle.

- Sélectionnez la commande Diagnostics dans la section Métriques.

- Sélectionnez Status ON et cochez l’option pour Windows système d’événements.

- Vous pouvez choisir de désactiver toutes les autres options de la liste ou les laisser activées en fonction des besoins de votre service d’application.

- Les catégories d’événements Antimalware « Error », « Warning », « Informational », etc. sont capturées dans votre compte Azure Storage.

Les événements anti-programme malveillant sont collectés à partir des journaux du système d’événements Windows vers votre compte Azure Storage. Vous pouvez configurer le compte de stockage pour que votre machine virtuelle collecte les événements Antimalware en sélectionnant le compte de stockage approprié.

Activer et configurer un logiciel anti-programme malveillant à l’aide d’applets de commande PowerShell pour les machines virtuelles Azure Resource Manager

Pour activer et configurer Microsoft Antimalware pour Azure Resource Manager machines virtuelles à l’aide d’applets de commande PowerShell :

- Configurez votre environnement PowerShell à l’aide de cette documentation sur GitHub.

- Utilisez la cmdlet Set-AzVMExtension pour activer et configurer Microsoft Antimalware pour votre machine virtuelle.

Les exemples de code suivants sont disponibles :

- Déployer Microsoft Antimalware sur des machines virtuelles de modèle ARM

- Add Microsoft Antimalware to Azure Service Fabric Clusters

Activer et configurer le logiciel anti-programme malveillant pour Azure support étendu du service cloud (CS-ES) à l’aide d’applets de commande PowerShell

Pour activer et configurer Microsoft Antimalware à l’aide des applets de commande PowerShell :

- Configurer votre environnement PowerShell : reportez-vous à la documentation à https://github.com/Azure/azure-powershell

- Utilisez la cmdlet New-AzCloudServiceExtensionObject pour activer et configurer Microsoft Antimalware pour votre machine virtuelle de service cloud.

L’exemple de code suivant est disponible :

Activer et configurer un logiciel anti-programme malveillant à l’aide d’applets de commande PowerShell pour les serveurs Azure Arc

Pour activer et configurer Microsoft Antimalware pour les serveurs compatibles avec Azure Arc à l’aide d’applets de commande PowerShell :

- Configurez votre environnement PowerShell à l’aide de cette documentation sur GitHub.

- Utilisez la cmdlet New-AzConnectedMachineExtension pour activer et configurer Microsoft Antimalware pour vos serveurs compatibles Arc.

Les exemples de code suivants sont disponibles :