Classeur Lacunes de l’authentification multifacteur

Le classeur Lacunes de l’authentification multifacteur permet d’identifier les connexions utilisateur et les applications qui ne sont pas protégées par les exigences d’authentification multifacteur (MFA). Ce classeur :

- Identifie les connexions utilisateur non protégées par l’authentification multifacteur.

- Fournit d’autres options d’exploration à l’aide de différents pivots tels que les applications, les systèmes d’exploitation et l’emplacement.

- Fournit plusieurs filtres tels que les emplacements approuvés et les états de l’appareil pour affiner les utilisateurs/applications.

- Fournit des filtres pour étendre le classeur à un sous-ensemble d’utilisateurs et d’applications.

Cet article vous propose une vue d’ensemble du classeur Lacunes de l’authentification multifacteur.

Prérequis

Pour utiliser Azure Workbooks pour Microsoft Entra ID, vous avez besoin de :

- Un locataire Microsoft Entra avec une licence Premium P1

- Un espace de travail Log Analytics et accède à cet espace de travail

- Les rôles appropriés pour Azure Monitor et Microsoft Entra ID

Espace de travail Log Analytics

Vous devez créer un espace de travail Log Analyticsavant de pouvoir utiliser Microsoft Entra Workbooks. plusieurs facteurs déterminent l’accès aux espaces de travail Log Analytics. Vous avez besoin des rôles appropriés pour l’espace de travail et les ressources qui envoient les données.

Pour plus d’informations, consultez Gérer l’accès aux espaces de travail Log Analytics.

Rôles Azure Monitor

Azure Monitor fournit deux rôles intégrés pour l’affichage des données de surveillance et la modification des paramètres de supervision. Le contrôle d’accès en fonction du rôle (RBAC) Azure fournit également deux rôles Log Analytics intégrés qui accordent un accès similaire.

Affichage :

- Lecteur d’analyse

- Lecteur Log Analytics

Afficher et modifier les paramètres :

- Contributeur d’analyse

- Contributeur Log Analytics

Rôles Microsoft Entra

L'accès en lecture seule vous permet d'afficher les données du journal Microsoft Entra ID dans un classeur, d'interroger les données de Log Analytics ou de lire les journaux dans le centre d'administration Microsoft Entra. L'accès aux mises à jour ajoute la possibilité de créer et de modifier des paramètres de diagnostic pour envoyer des données Microsoft Entra à un espace de travail Log Analytics.

Lecture :

- Lecteur de rapports

- Lecteur de sécurité

- Lecteur général

Mettre à jour :

- Administrateur de la sécurité

Pour plus d'informations sur les rôles intégrés Microsoft Entra, voir Rôles intégrés Microsoft Entra.

Pour plus d’informations sur les rôles RBAC pour Log Analytics, consultez Rôles intégrés Azure.

Comment importer le classeur

Le classeur Lacunes de l’authentification multifacteur n’est actuellement pas disponible comme modèle, mais vous pouvez l’importer à partir du référentiel GitHub des classeurs Microsoft Entra.

Connectez-vous au centre d’administration Microsoft Entra à l’aide de la combinaison de rôles appropriée.

Accédez à Identité>Surveillance et intégrité>Classeurs.

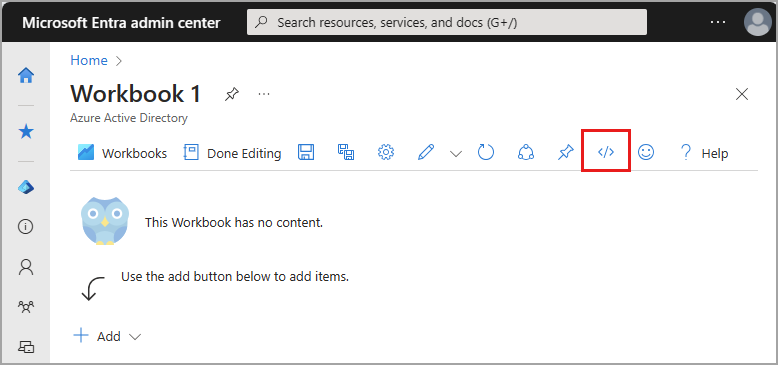

Sélectionnez +Nouveau.

Sélectionnez le bouton Éditeur avancé en haut de la page. Un éditeur JSON s’ouvre.

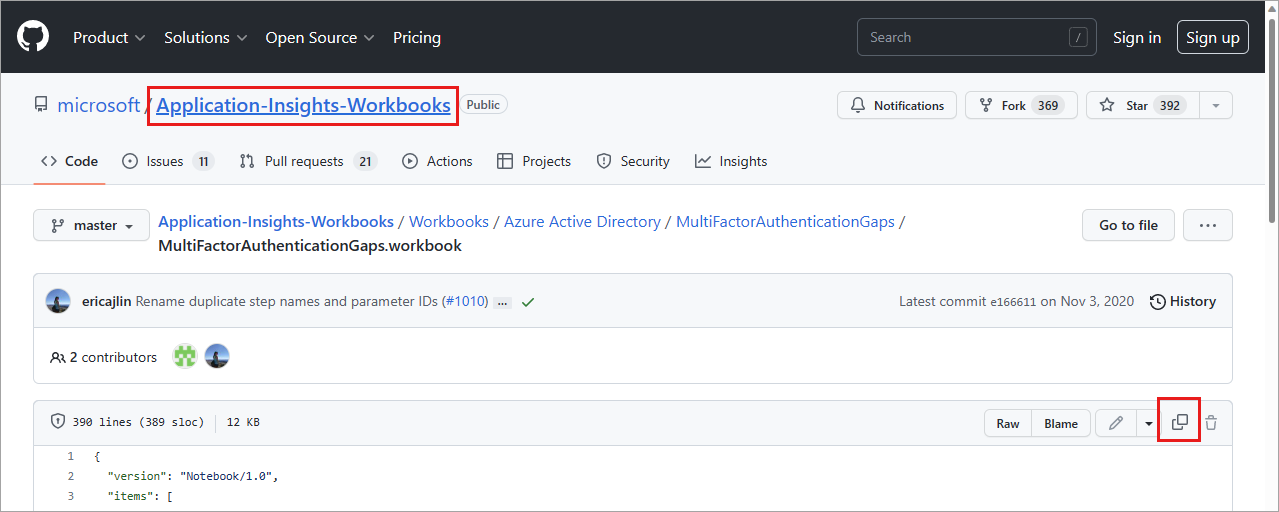

Accédez au référentiel GitHub des classeurs Microsoft Entra.

- Lien direct vers le fichier JSON Lacunes de l’authentification multifacteur : https://github.com/microsoft/Application-Insights-Workbooks/blob/master/Workbooks/Azure%20Active%20Directory/MultiFactorAuthenticationGaps/MultiFactorAuthenticationGaps.workbook

- Sélectionnez le lien fourni dans l’éditeur JSON, sélectionnez le fil d’accès Application-Insights-Workbooks en haut de la page, sélectionnez le dossier Classeurs, sélectionnez le dossier Microsoft Entra ID, sélectionnez le dossier MultiFactorAuthenticationGaps, puis ouvrez le fichier .workbook.

Copiez l’intégralité du fichier JSON à partir du référentiel GitHub.

Retournez à la fenêtre Éditeur avancé sur le portail Azure et collez le fichier JSON sur le texte sortant.

Sélectionnez le bouton Appliquer. Le remplissage du classeur peut prendre quelques instants.

Sélectionnez le bouton Enregistrer sous et fournissez les informations requises.

- Fournissez un Titre, un Abonnement, un Groupe de ressources (vous devez avoir la possibilité d’enregistrer un classeur pour le groupe de ressources sélectionné) et un Emplacement.

- Choisissez éventuellement d’enregistrer le contenu de votre classeur dans un compte Stockage Azure.

Sélectionnez le bouton Appliquer.

Résumé

Le widget récapitulatif fournit un aperçu détaillé des connexions liées à l’authentification multifacteur.

Connexions non protégées par l’exigence d’authentification multifacteur par les applications

- Nombre d’utilisateurs qui ne se connectent pas par l’exigence d’authentification multifacteur par application : ce widget fournit une représentation à barres basée sur le temps du nombre de connexions utilisateur non protégées par l’exigence d’authentification multifacteur par les applications.

- Pourcentage d’utilisateurs qui ne se connectent pas par l’exigence d’authentification multifacteur par application : ce widget fournit une représentation à barres basée sur le temps du pourcentage de connexions utilisateur non protégées par l’exigence d’authentification multifacteur par les applications.

- Sélectionnez une application et un utilisateur pour en savoir plus : ce widget regroupe les principaux utilisateurs connectés sans exigence d’authentification multifacteur par application. Sélectionnez l’application pour voir une liste des noms d’utilisateur et le nombre de connexions sans authentification multifacteur.

Connexions non protégées par l’exigence d’authentification multifacteur par les utilisateurs

- Connexions non protégées par l’exigence d’authentification multifacteur par l’utilisateur : ce widget affiche l’utilisateur principal et le nombre de connexions non protégées par l’authentification multifacteur.

- Principaux utilisateurs avec un pourcentage élevé d’authentifications non protégées par les exigences d’authentification multifacteur : ce widget montre les utilisateurs avec le pourcentage supérieur d’authentifications qui ne sont pas protégés par les exigences de l’authentification multifacteur.

Connexions non protégées par les exigences de l’authentification multifacteur par les systèmes d’exploitation

- Nombre de connexions non protégées par l’exigence d’authentification multifacteur par système d’exploitation : ce widget fournit un graphique à barres basée sur le temps du nombre de connexions qui ne sont pas protégés par l’authentification multifacteur par le système d’exploitation des appareils.

- Pourcentage de connexions non protégées par l’exigence d’authentification multifacteur par système d’exploitation : ce widget fournit un graphique à barres basée sur le temps du pourcentage de connexions qui ne sont pas protégés par l’authentification multifacteur par le système d’exploitation des appareils.

Connexions non protégées par l’authentification multifacteur par emplacements

- Nombre de connexions non protégées par l’exigence d’authentification multifacteur par emplacement : ce widget affiche les nombres de connexions qui ne sont pas protégées par les exigences de l’authentification multifacteur dans le graphique en bulles de carte sur la carte du monde.