Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Pour configurer l'authentification mutuelle avec le client, ou l'authentification client, Application Gateway exige qu'une chaîne de certificats d'autorité de certification clients approuvés soit chargée sur la passerelle. Si vous disposez de plusieurs chaînes de certificats, vous devez créer les chaînes séparément et les charger sous forme de fichiers distincts sur l'instance d'Application Gateway. Dans cet article, vous apprenez à exporter une chaîne de certificats d'autorité de certification clients approuvés que vous pourrez utiliser dans votre configuration d'authentification client sur votre passerelle.

Prérequis

Un certificat client existant est requis pour générer la chaîne de certificats d'autorité de certification clients approuvés.

Exporter un certificat d'autorité de certification client approuvé

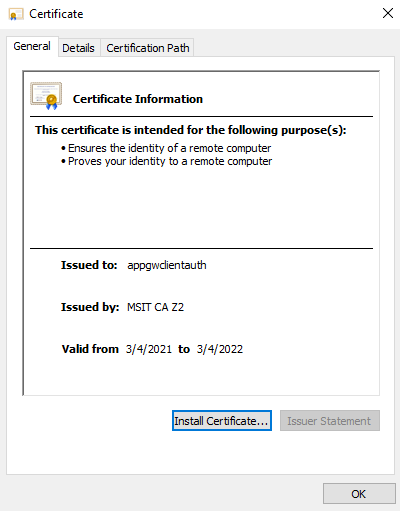

Un certificat d'autorité de certification client approuvé est requis pour activer l'authentification client sur Application Gateway. Dans cet exemple, nous utilisons un certificat TLS/SSL pour le certificat client, exportons sa clé publique, puis les certificats d'autorité de certification à partir de la clé publique afin d'obtenir les certificats d'autorité de certification clients approuvés. Nous concaténons ensuite tous les certificats d'autorité de certification clients en une seule chaîne de certificats d'autorité de certification clients approuvés.

Les étapes suivantes vous aideront à exporter le fichier .pem ou .cer de votre certificat :

Exporter un certificat public

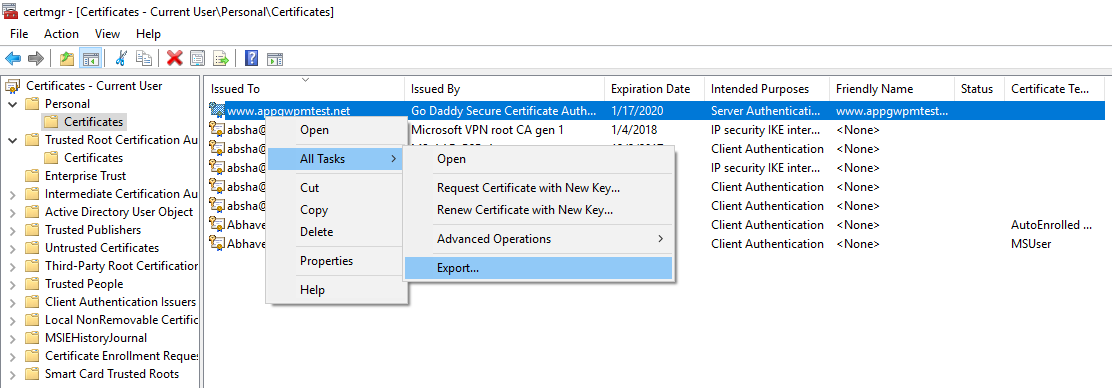

Pour obtenir un fichier .cer du certificat, ouvrez Gérer les certificats utilisateur. Recherchez le certificat, généralement dans « Certificats - Utilisateur actuel\Personnel\Certificats », puis cliquez dessus avec le bouton droit. Cliquez sur Toutes les tâches, puis cliquez sur Exporter. Cette opération ouvre l’Assistant Exportation de certificat. Si vous ne trouvez pas le certificat sous Current User\Personal\Certificates, il est possible que vous ayez ouvert par erreur « Certificats – Ordinateur local » et non « Certificats – Utilisateur actuel ». Si vous voulez ouvrir le Gestionnaire de certificats dans le champ d’application utilisateur actuel en utilisant PowerShell, tapez certmgr dans la fenêtre de la console.

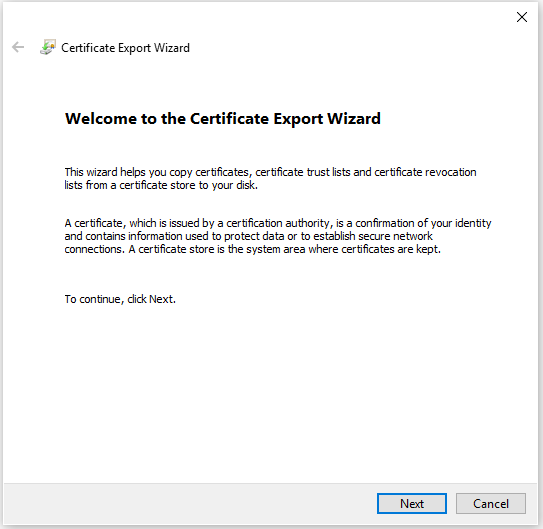

Dans l’assistant, cliquez sur Suivant.

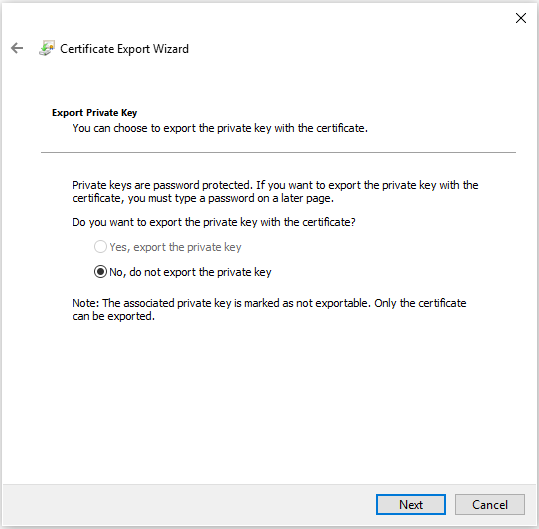

Sélectionnez Non, ne pas exporter la clé privée, puis cliquez sur Suivant.

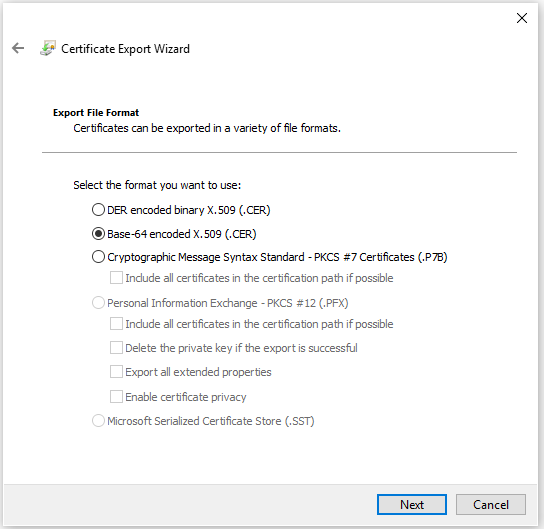

Sur la page Format de fichier d’exportation, sélectionnez Codé à base 64 X.509 (.cer). , puis cliquez sur Suivant.

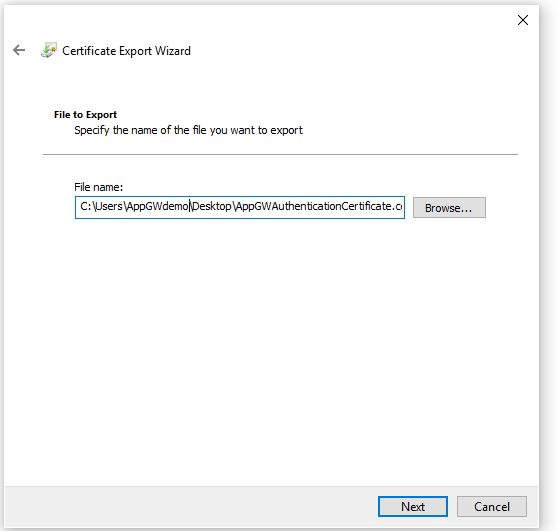

Dans Fichier à exporter, cliquez sur Parcourir pour accéder à l’emplacement vers lequel vous souhaitez exporter le certificat. Pour la zone Nom de fichier, nommez le fichier de certificat. Cliquez ensuite sur Suivant.

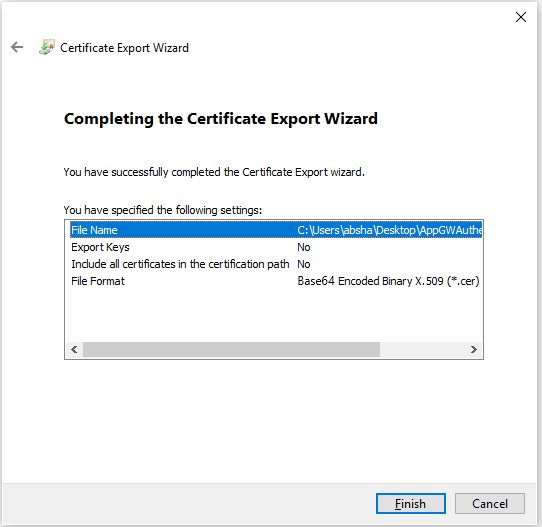

Cliquez sur Terminer pour exporter le certificat.

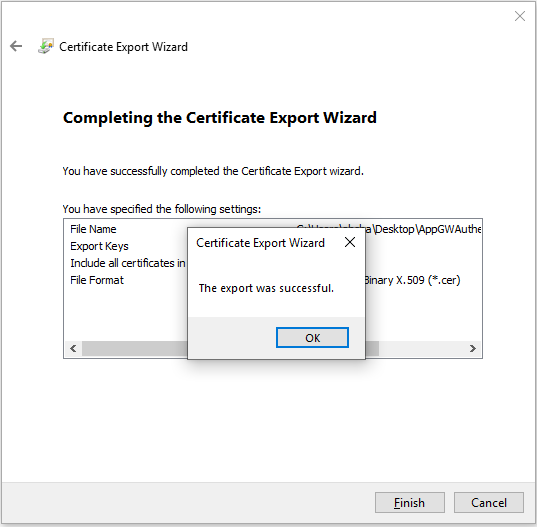

Votre certificat est correctement exporté.

Le certificat exporté ressemble à ceci :

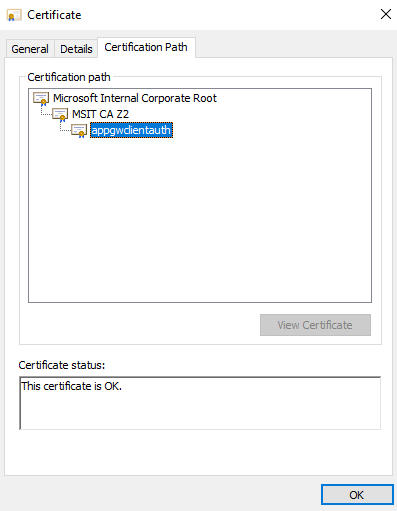

Exporter des certificats d'autorité de certification à partir du certificat public

Maintenant que vous avez exporté votre certificat public, vous allez exporter le ou les certificats d'autorité de certification à partir de votre certificat public. Si vous ne disposez que d'une autorité de certification racine, seul ce certificat doit être exporté. En revanche, si vous disposez de plusieurs autorités de certification intermédiaires, vous devez également exporter chacune d'elles.

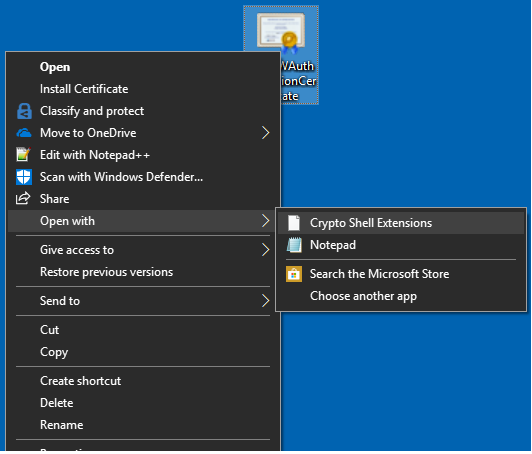

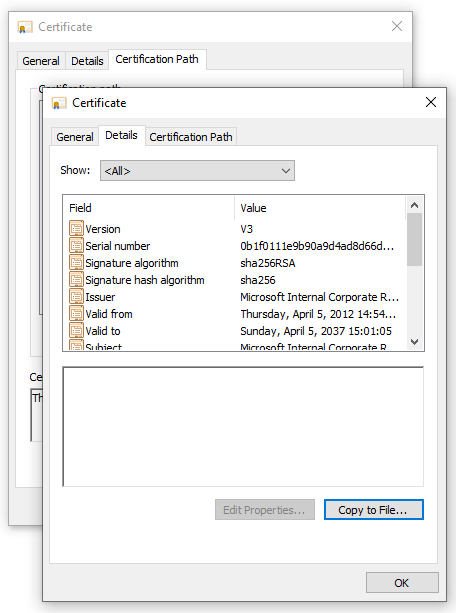

Une fois la clé publique exportée, ouvrez le fichier.

Sélectionnez l'onglet Chemin d'accès de certification pour afficher l'autorité de certification.

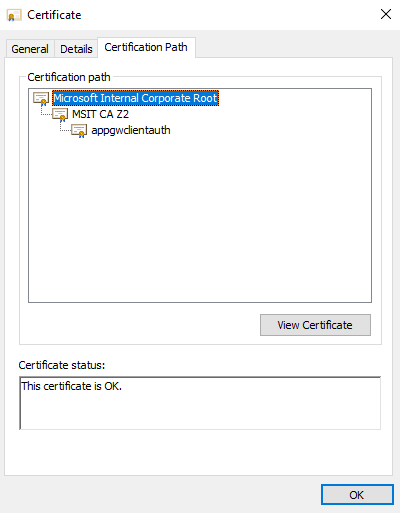

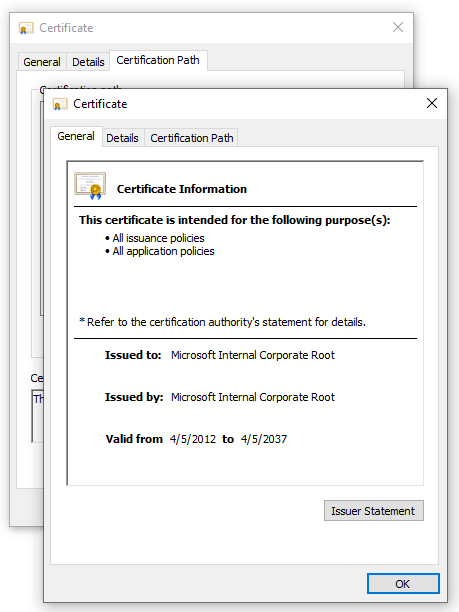

Sélectionnez le certificat racine, puis cliquez sur Afficher le certificat.

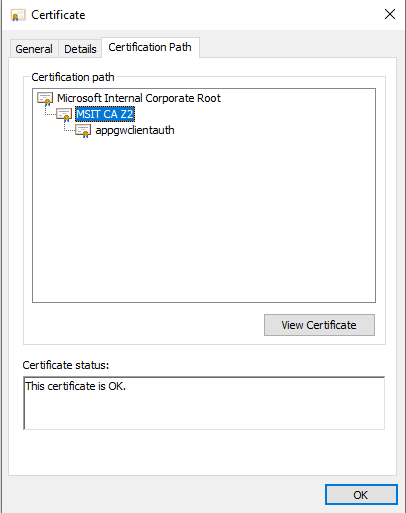

Vous devez pouvoir voir les détails du certificat racine.

Sélectionnez l'onglet Détails, puis cliquez sur Copier dans un fichier...

À ce stade, vous avez extrait les détails du certificat d'autorité de certification racine à partir du certificat public. Vous voyez s’ouvrir l’Assistant Exportation du certificat. Suivez les étapes 2 à 7 de la section précédente (Exporter un certificat public) pour terminer l'Assistant Exportation de certificat.

Répétez ensuite les étapes 2 à 6 de la section actuelle (Exporter des certificats d'autorité de certification à partir du certificat public) pour que toutes les autorités de certification intermédiaires exportent l'ensemble des certificats d'autorité de certification intermédiaires au format X.509 (.CER) encodé en base 64.

Par exemple, vous pouvez répéter les étapes 2 à 6 de cette section sur l'autorité de certification intermédiaire MSIT CAZ2 pour l'extraire en tant que certificat propre.

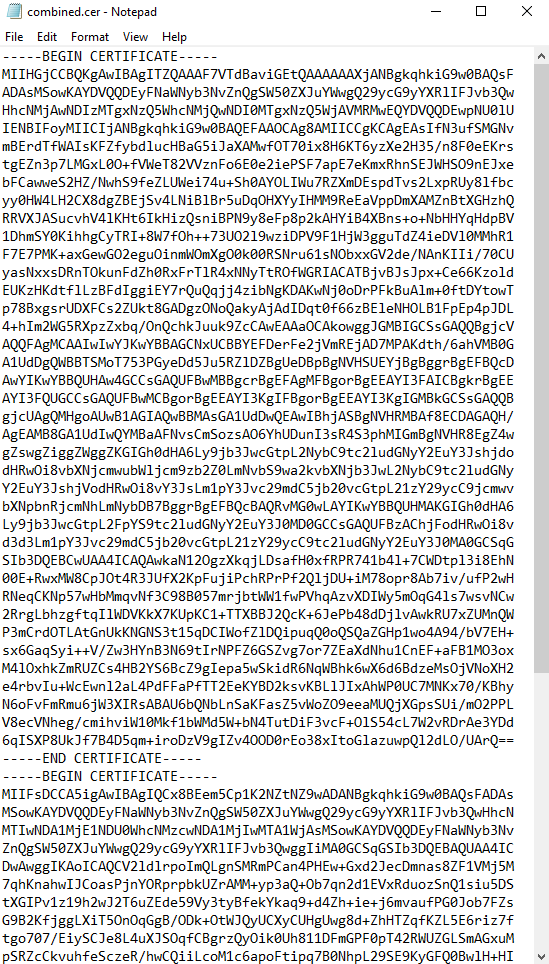

Concaténer tous vos certificats d'autorité de certification en un seul fichier

Exécutez la commande suivante avec tous les certificats d'autorité de certification que vous avez extraits précédemment.

Windows :

type intermediateCA.cer rootCA.cer > combined.cerLinux :

cat intermediateCA.cer rootCA.cer >> combined.cerLe certificat combiné obtenu doit être semblable au suivant :

Étapes suivantes

Vous disposez à présent de la chaîne de certificats d'autorité de certification clients approuvés. Vous pouvez l'ajouter à votre configuration d'authentification client sur l'instance d'Application Gateway afin d'activer l'authentification mutuelle sur votre passerelle. Consultez Configurer l'authentification mutuelle sur Application Gateway via le portail ou Configurer l'authentification mutuelle sur Application Gateway via PowerShell.