Présentation de l’agent Log Analytics

Cet article offre une présentation détaillée de l’agent Log Analytics et du système de l’agent, des exigences en matière de réseau, ainsi que des méthodes de déploiement.

Important

L’agent Log Analytics hérité est déconseillé depuis le 31 août 2024. Microsoft ne prendra plus en charge l’agent Log Analytics. Si vous utilisez l’agent Log Analytics pour ingérer des données dans Azure Monitor, migrez dès maintenant vers l’agent Azure Monitor.

L’agent Log Analytics est parfois également appelé Microsoft Monitoring Agent (MMA).

Principaux scénarios

Utilisez l’agent Log Analytics si vous avez besoin d’effectuer les opérations suivantes :

- Collecter des journaux et des données de performances à partir de machines virtuelles Azure ou de machines hybrides hébergées en dehors d’Azure.

- Envoyer les données à un espace de travail Log Analytics pour tirer parti des fonctionnalités prises en charge par les journaux Azure Monitor comme les requêtes de journal.

- Utilisez VM Insights, qui vous permet de superviser vos machines à grande échelle, ainsi que de superviser leurs processus et dépendances vis-à-vis d’autres ressources et de processus externes.

- Gérez la sécurité de vos machines à l’aide de Microsoft Defender pour le cloud ou de Microsoft Sentinel.

- Utiliser Azure Automation Update Management, Azure Automation State Configuration ou le Suivi des modifications et inventaire Azure Automation pour assurer une gestion complète de vos machines Azure et autres.

- Utiliser des solutions différentes pour superviser un service ou une application spécifique.

Limitations de l’agent Log Analytics :

- Impossible d’envoyer des données aux métriques Azure Monitor, à Stockage Azure ou à Azure Event Hubs.

- Difficile de configurer des définitions de supervision uniques pour chaque agent.

- Difficile de gérer à grande échelle, car chaque machine virtuelle possède une configuration unique.

Comparaison aux autres agents

Pour obtenir une comparaison entre Log Analytics et les autres agents Azure Monitor, consultez Vue d’ensemble des agents Azure Monitor.

Systèmes d’exploitation pris en charge

Pour obtenir la liste des versions de système d’exploitation Windows et Linux que l’agent Log Analytics prend en charge, consultez Systèmes d’exploitation pris en charge.

Options d'installation

Cette section explique comment installer l’agent Log Analytics sur différents types de machines virtuelles et connecter les machines à Azure Monitor.

Important

L’agent Log Analytics hérité est déconseillé depuis le 31 août 2024. Microsoft ne prendra plus en charge l’agent Log Analytics. Si vous utilisez l’agent Log Analytics pour ingérer des données dans Azure Monitor, migrez dès maintenant vers l’agent Azure Monitor.

Remarque

Le clonage d’une machine sur laquelle l’agent Log Analytics est déjà configuré n’est pas pris en charge. Si l’agent est déjà associé à un espace de travail, le clonage ne fonctionne pas pour les images de références (« golden »).

Machine virtuelle Azure

- Utilisez VM Insights afin d’installer l’agent pour un seul ordinateur à l’aide du portail Azure ou pour plusieurs ordinateurs à grande échelle. Cette opération installe l’agent Log Analytics et Dependency Agent.

- L’extension de machine virtuelle Log Analytics pour Windows ou Linux peut être installée avec le portail Azure, Azure CLI, Azure PowerShell ou un modèle ARM (Azure Resource Manager).

- Microsoft Defender pour le cloud peut approvisionner l’agent Log Analytics sur toutes les machines virtuelles Azure prises en charge et sur toutes les nouvelles machines créées si vous l’autorisez à surveiller les vulnérabilités et les menaces de sécurité.

- Effectuez l’installation pour les machines virtuelles Azure individuelles manuellement à partir du portail Azure.

- Connectez l’ordinateur à un espace de travail à l’aide de l’option Machines virtuelles (déconseillé) du menu Espaces de travail Log Analytics dans le portail Azure.

Machine virtuelle Windows locale ou dans un autre cloud

- Utilisez des serveurs avec Azure Arc pour déployer et gérer l’extension de machine virtuelle Log Analytics. Passez en revue les options de déploiement pour comprendre les différentes méthodes de déploiement disponibles pour l’extension sur les machines inscrites auprès de serveurs avec Azure Arc.

- Installez manuellement l’agent à partir de la ligne de commande.

- Automatisez l’installation à l’aide d’Azure Automation DSC.

- Utilisez un Modèle ARM avec Azure Stack.

Machine virtuelle Linux locale ou dans un autre cloud

- Utilisez des serveurs avec Azure Arc pour déployer et gérer l’extension de machine virtuelle Log Analytics. Passez en revue les options de déploiement pour comprendre les différentes méthodes de déploiement disponibles pour l’extension sur les machines inscrites auprès de serveurs avec Azure Arc.

- Installez manuellement l’agent qui appelle un script wrapper hébergé sur GitHub.

- Intégrez System Center Operations Manager avec Azure Monitor pour transférer les données collectées à partir d’ordinateurs Windows rendant compte à un groupe d’administration.

Données collectées

Vous pouvez configurer un espace de travail Log Analytics pour qu’il collecte les types de données répertoriés dans le tableau suivant à partir de tous les agents connectés.

| Source de données | Description |

|---|---|

| Journaux d’événements Windows | Informations envoyées au système de journalisation des événements Windows |

| Syslog | Informations envoyées au système de journalisation des événements Linux |

| Performances | Valeurs numériques mesurant les performances de différents aspects du système d’exploitation et des charges de travail |

| Journaux d’activité IIS | Informations sur l’utilisation des sites web IIS s’exécutant sur le système d’exploitation invité |

| Journaux d’activité personnalisés | Événements issus de fichiers texte sur des ordinateurs Windows et Linux |

Autres services

L’agent pour Linux et Windows ne se connecte pas uniquement à Azure Monitor. D’autres services, tels que Microsoft Defender pour le cloud et Microsoft Sentinel, s’appuient sur l’agent et son espace de travail Log Analytics connecté. L’agent prend également en charge Azure Automation pour héberger le rôle Runbook Worker hybride, ainsi que d’autres services comme Change Tracking, Update Management et Microsoft Defender pour le cloud. Pour plus d’informations sur le rôle Runbook Worker hybride, consultez la page Runbook Worker hybride d’Azure Automation.

Limitations d’espace de travail et de groupe d’administration

Pour plus d’informations sur la connexion d’un agent à un groupe d’administration Operations Manager, consultez Configurer l’agent pour qu’il communique avec un groupe d’administration Operations Manager.

- Les agents Windows peuvent se connecter à quatre espaces de travail maximum, même s’ils sont connectés à un groupe d’administration System Center Operations Manager.

- L’agent Linux ne prend pas en charge l’hébergement multiple. Il ne peut se connecter qu’à un seul espace de travail ou groupe d’administration.

Limitations de sécurité

Les agents Windows et Linux prennent en charge la norme FIPS 140, mais les autres types de renforcement ne sont peut-être pas pris en charge.

Protocole TLS

Pour garantir la sécurité des données en transit vers les journaux d’activité Azure Monitor, nous vous encourageons vivement à configurer l’agent de façon à utiliser au moins le protocole TLS (Transport Layer Security) 1.2. Les versions antérieures de TLS/SSL (Secure Sockets Layer) se sont avérées vulnérables. Bien qu’elles fonctionnent toujours pour permettre la compatibilité descendante, elles ne sont pas recommandées. Pour plus d'informations, consultez Envoi sécurisé de données via TLS.

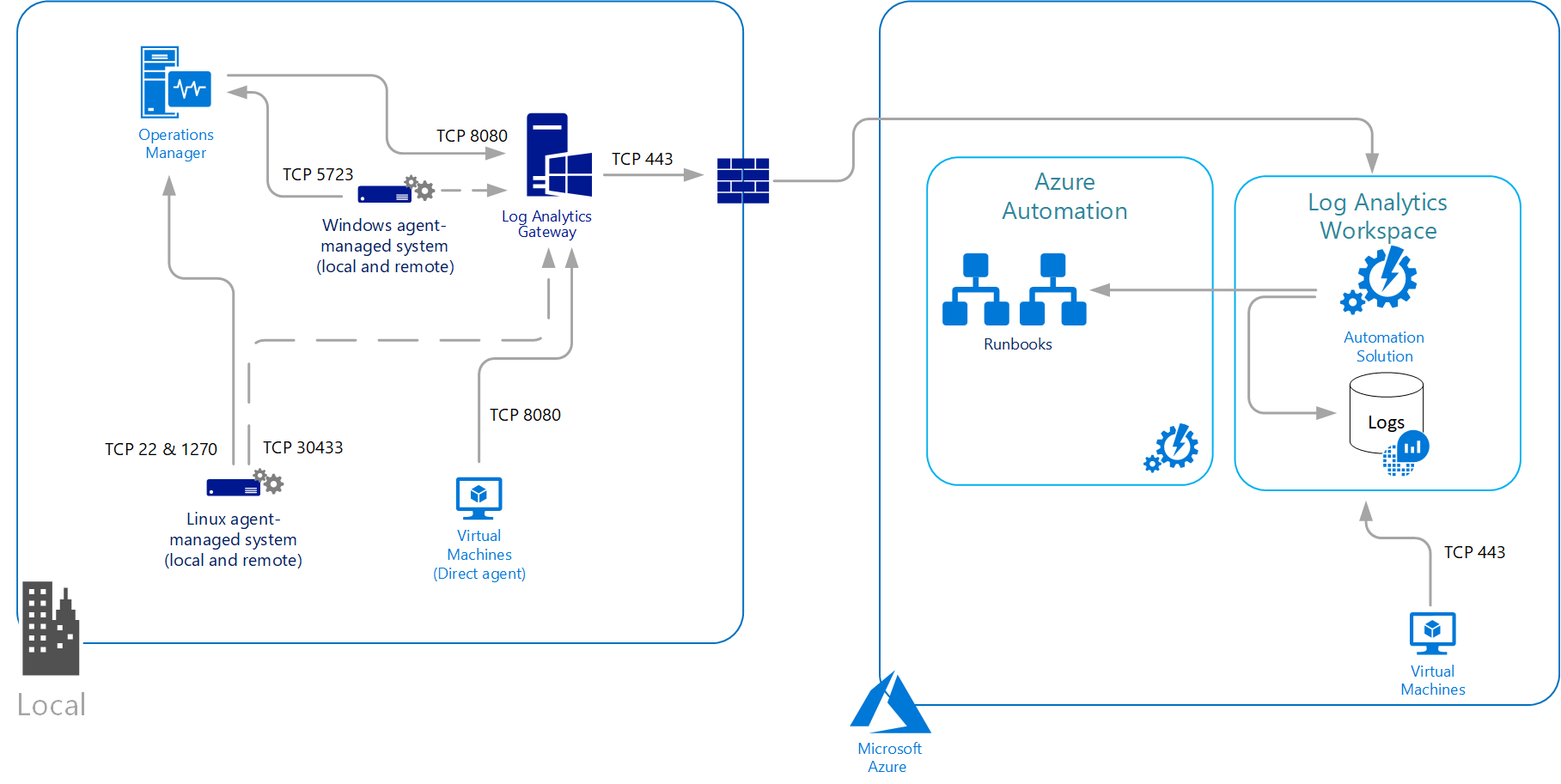

Configuration requise pour le réseau

L’agent pour Linux et Windows communique en sortie avec le service Azure Monitor sur le port TCP 443. Si la machine se connecte via un pare-feu ou un serveur proxy pour communiquer sur Internet, passez en revue les exigences ci-dessous pour comprendre la configuration réseau requise. Si vos stratégies de sécurité informatique n’autorisent pas les ordinateurs du réseau à se connecter à Internet, configurez une passerelle Log Analytics et configurez l’agent pour qu’il se connecte à Azure Monitor via la passerelle. L’agent peut ensuite recevoir des informations de configuration et envoyer les données collectées.

Le tableau suivant répertorie les informations de configuration du proxy et du pare-feu requises pour permettre aux agents Linux et Windows de communiquer avec les journaux d’activité Azure Monitor.

Configuration requise du pare-feu

| Ressource de l’agent | Ports | Sens | Contourner l'inspection HTTPS |

|---|---|---|---|

| *.ods.opinsights.azure.com | Port 443 | Règle de trafic sortant | Oui |

| *.oms.opinsights.azure.com | Port 443 | Règle de trafic sortant | Oui |

| *.blob.core.windows.net | Port 443 | Règle de trafic sortant | Oui |

| \* .azure-automation.net | Port 443 | Règle de trafic sortant | Oui |

Pour obtenir les informations relatives au pare-feu nécessaires pour Azure Government, consultez Azure Government Monitoring + Management.

Important

Si votre pare-feu exécute des inspections CNAME, vous devez le configurer pour autoriser tous les domaines de l’enregistrement CNAME.

Si vous envisagez d’utiliser le Runbook Worker hybride Azure Automation pour vous connecter et vous inscrire auprès du service Automation afin d’utiliser des runbooks et des fonctionnalités de gestion dans votre environnement, il doit avoir accès au numéro de port et aux URL décrites dans la section Configurer votre réseau pour le Runbook Worker hybride.

Configuration du proxy

L’agent Windows et Linux prend en charge la communication par l’intermédiaire d’un serveur proxy ou de la passerelle Log Analytics vers Azure Monitor à l’aide du protocole HTTPS. L’authentification anonyme et l’authentification de base (nom d’utilisateur/mot de passe) sont prises en charge.

Pour l’agent Windows connecté directement au service, la configuration du proxy est indiquée pendant l’installation ou après le déploiement, dans le panneau de configuration ou avec PowerShell. L’agent Log Analytics (MMA) n’utilise pas les paramètres proxy du système. Par conséquent, l’utilisateur doit transmettre le paramètre proxy lors de l’installation de MMA. Ces paramètres sont stockés sous la configuration MMA (Registre) sur la machine virtuelle.

Pour l’agent Linux, le serveur proxy est indiqué pendant ou après l’installation en modifiant le fichier de configuration du fichier proxy.conf. La valeur de configuration du proxy de l’agent Linux adopte la syntaxe suivante :

[protocol://][user:password@]proxyhost[:port]

| Property | Description |

|---|---|

| Protocol | https |

| utilisateur | Nom d’utilisateur facultatif pour l’authentification du proxy |

| mot de passe | Mot de passe facultatif pour l’authentification du proxy |

| proxyhost | Adresse ou nom de domaine complet du serveur proxy/de la passerelle Log Analytics |

| port | Numéro de port facultatif pour le serveur proxy/la passerelle Log Analytics |

Par exemple : https://user01:password@proxy01.contoso.com:30443

Notes

Si vous utilisez des caractères spéciaux comme « @ » dans votre mot de passe, vous obtenez une erreur de connexion au proxy, car la valeur est mal analysée. Pour contourner ce problème, encodez le mot de passe dans l’URL à l’aide d’un outil comme URLDecode.

Étapes suivantes

- Consultez les sources de données pour connaître les sources de données disponibles pour collecter des données sur votre système Windows ou Linux.

- Découvrez les requêtes dans les journaux pour analyser les données collectées à partir de sources de données et de solutions.

- Découvrez les solutions de surveillance qui ajoutent des fonctionnalités à Azure Monitor et collectent également des données dans l’espace de travail Log Analytics.