Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Important

Les étapes décrites dans cet article sont uniquement destinées au déplacement de ressources entre un environnement Azure VMware Solution dans une région (source) et un environnement Azure VMware Solution dans une autre région (cible).

Vous pouvez déplacer des ressources Azure VMware Solution vers une autre région pour plusieurs raisons. Par exemple, pour déployer des fonctionnalités ou des services disponibles dans des régions spécifiques uniquement ou pour répondre à des besoins de stratégie et de gouvernance ou à des besoins de planification de la capacité.

Cet article vous permet de planifier et d’effectuer la migration d’Azure VMware Solution entre une région Azure et une autre, par exemple de la région Azure A vers la région Azure B.

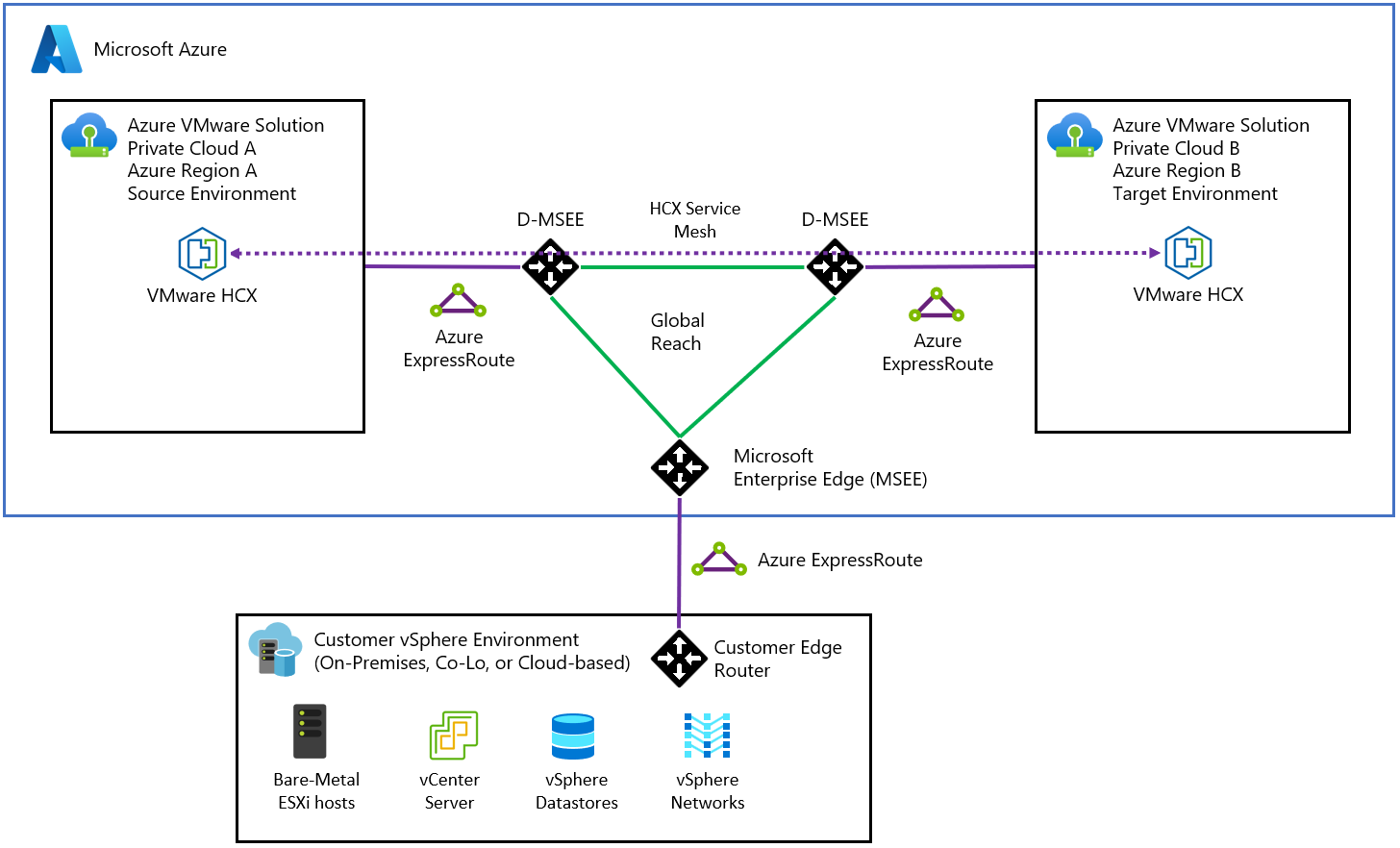

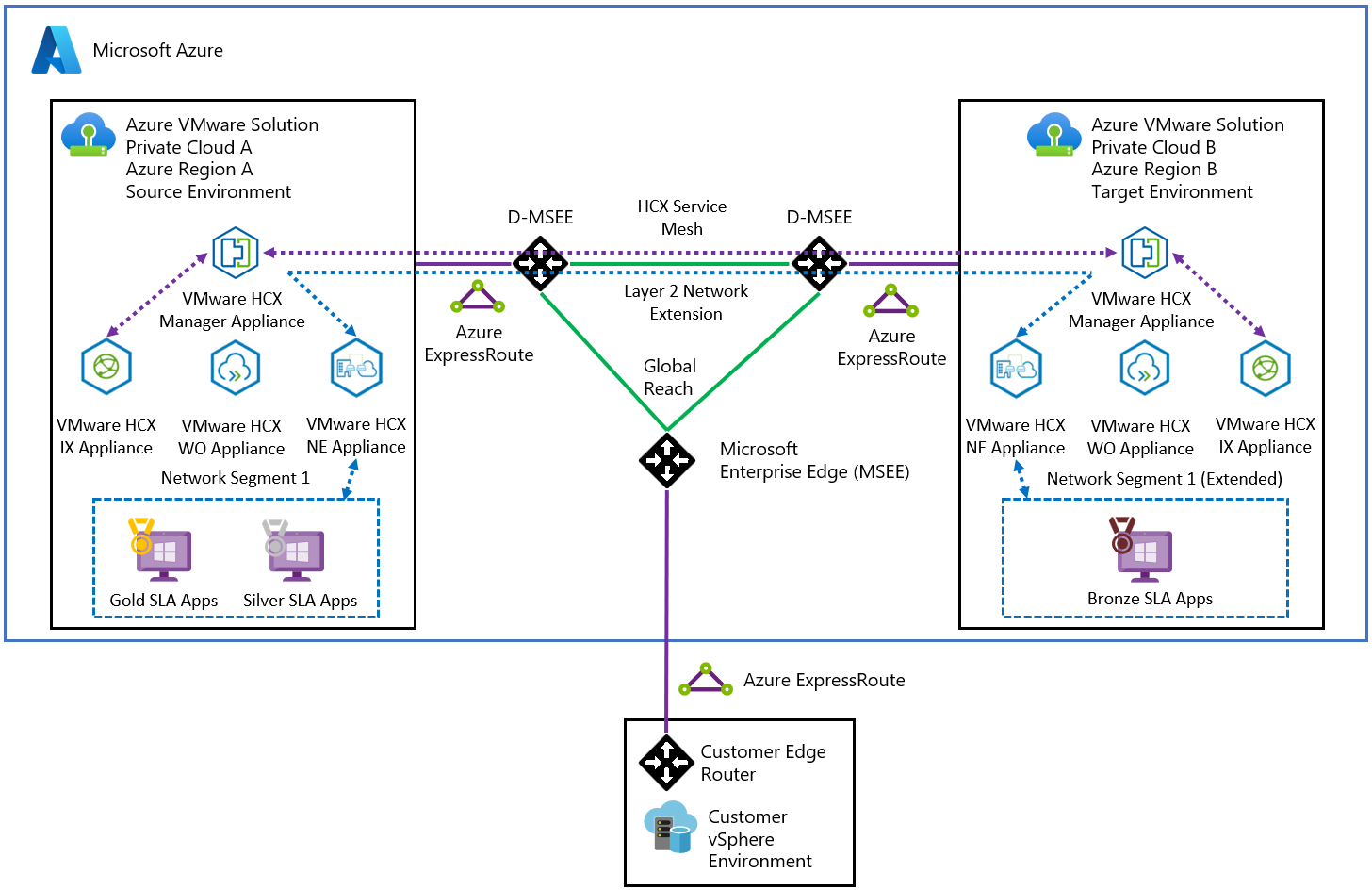

Le diagramme illustre la connectivité ExpressRoute recommandée entre les deux environnements Azure VMware Solution. Un appairage de sites HCX et un maillage de services sont créés entre les deux environnements. Le trafic de migration HCX et l’extension de couche 2 transitent entre les deux environnements (représenté par la ligne violette). Pour connaître la planification de HCX recommandée par VMware, consultez Planning an HCX Migration.

Remarque

Vous n’avez pas besoin de migrer de nouveau un workflow en local, car le trafic transite entre les clouds privés (source et cible) :

Cloud privé Azure VMware Solution (source) > Passerelle ExpressRoute (source) > Global Reach > Passerelle ExpressRoute (cible) > Cloud privé Azure VMware Solution (cible)

Le diagramme illustre la connectivité entre les deux environnements Azure VMware Solution.

Dans cet article, effectuez les étapes pour :

- Préparer et planifier le déplacement vers une autre région Azure

- Établir une connectivité réseau entre les deux clouds privés Azure VMware Solution

- Exporter la configuration à partir de l’environnement Azure VMware Solution source

- Réappliquer les éléments de configuration pris en charge à l’environnement Azure VMware Solution cible

- Migrer les charges de travail à l’aide de VMware HCX

Prérequis

L’appliance VMware HCX est mise à niveau vers le dernier patch, ce qui évite les éventuels problèmes de migration.

La bibliothèque de contenu locale de la source est une bibliothèque de contenu publiée.

Préparer

Les étapes suivantes montrent comment préparer votre cloud privé Azure VMware Solution pour passer à un autre cloud privé Azure VMware Solution.

Exporter la configuration source

À partir de la source, exportez les segments étendus, les règles de pare-feu, les détails des ports et les tables de routage.

Exportez le contenu d’une vue de liste d’inventaire dans un fichier CSV.

Triez les charges de travail par groupes de migration (vague de migration).

Déployer l’environnement cible

Avant de pouvoir déplacer la configuration de la source, vous devez déployer l’environnement cible.

Sauvegarder la configuration source

Sauvegardez la configuration Azure VMware Solution (source) qui comprend les stratégies et les règles de pare-feu de vCenter Server, du centre de données NSX-T et de pare-feu.

Calcul : exportez la configuration d’inventaire existante. Pour la sauvegarde de l’inventaire, vous pouvez utiliser RVTools (une application open source).

Stratégies et règles du réseau et du pare-feu : cela fait partie de l’extension réseau VMware HCX.

Azure VMware Solution prend en charge toutes les solutions de sauvegarde. Vous avez besoin d’autorisations CloudAdmin pour l’installation, la sauvegarde de données et la restauration des sauvegardes. Pour plus d’informations, consultez Solutions de sauvegarde pour les machines virtuelles (VM) Azure VMware Solution.

Sauvegarde des charges de travail de machine virtuelle à l’aide de la solution CommVault :

Créez un client VMware à partir du centre de commandes pour Azure VMware Solution vCenter.

Créez un groupe de machines virtuelles avec les machines virtuelles nécessaires pour les sauvegardes.

Exécutez les sauvegardes sur les groupes de machines virtuelles.

Sauvegarde des charges de travail de machine virtuelle à l’aide de la solution Veritas NetBackup.

Conseil

Vous pouvez utiliser Azure Resource Mover pour vérifier et migrer la liste des ressources prises en charge à déplacer entre régions, qui dépendent d’Azure VMware Solution.

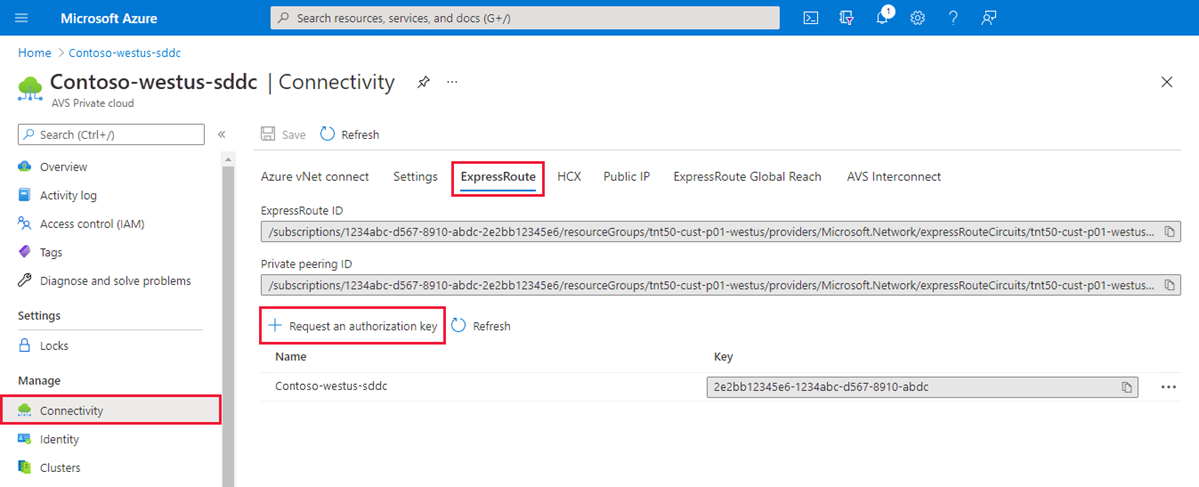

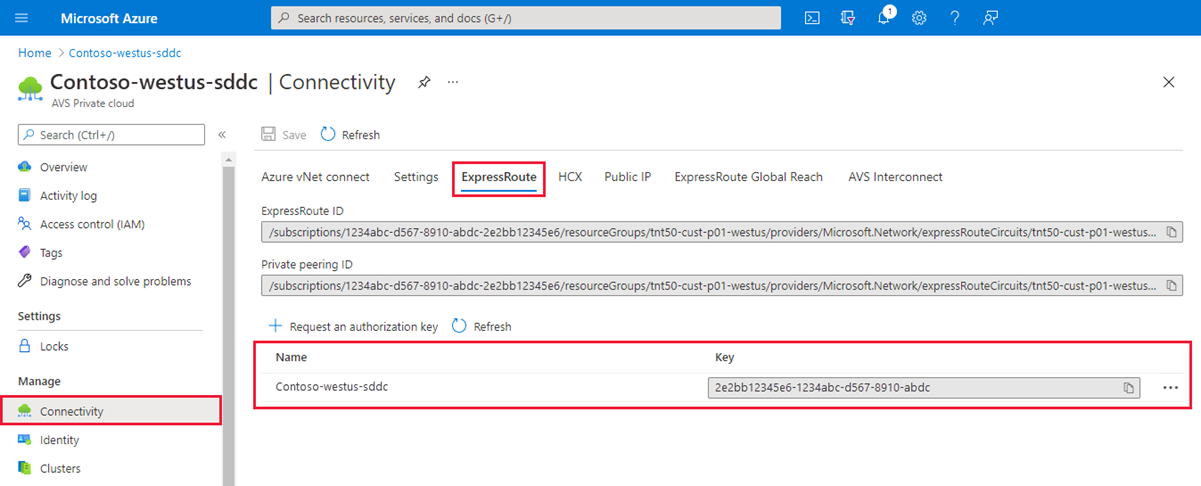

Localiser l’ID de circuit ExpressRoute source

À partir de la source, connectez-vous au portail Azure.

Sélectionnez Gérer>Connectivité>ExpressRoute.

Copiez l’ID ExpressRoute de la source. Vous allez en besoin pour effectuer l’appairage entre les clouds privés.

Créer la clé d’autorisation de la cible

À partir de la cible, connectez-vous au portail Azure.

Remarque

Si vous avez besoin d’accéder au portail Azure US Gov, accédez à https://portal.azure.us/

Sélectionnez Gérer>Connectivité>ExpressRoute, puis sélectionnez + Demander une clé d’autorisation.

Spécifiez un nom pour la clé, puis sélectionnez Créer.

La création de la clé peut prendre environ 30 secondes. La clé créée apparaît dans la liste des clés d’autorisation pour le cloud privé.

Copiez la clé d’autorisation et l’ID ExpressRoute. Vous en avez besoin pour effectuer le peering. La clé d’autorisation disparaît après un certain temps. Copiez-la dès qu’elle apparaît.

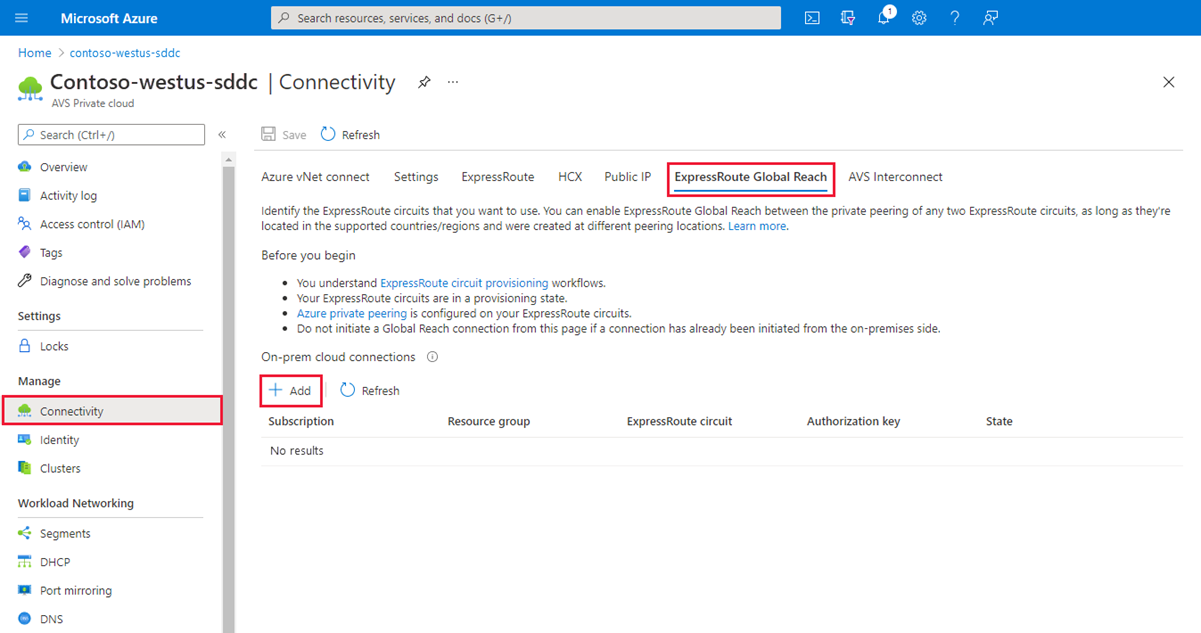

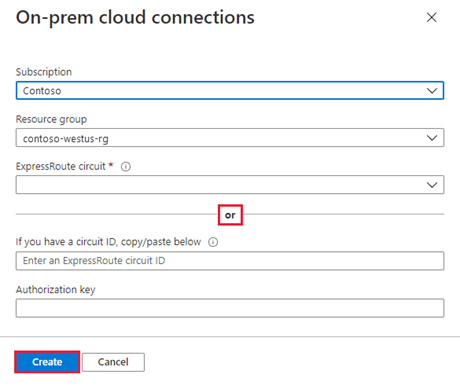

Effectuer l’appairage entre les clouds privés

Vous disposez à présent des ID de circuit et des clés d’autorisation ExpressRoute pour les deux environnements. Vous pouvez maintenant appairer la source à la cible. Vous utilisez l’ID de ressource et la clé d’autorisation de votre circuit ExpressRoute de cloud privé pour terminer le peering.

À partir de la cible, connectez-vous au portail Azure en utilisant le même abonnement que le circuit ExpressRoute de la source.

Remarque

Si vous avez besoin d’accéder au portail Azure US Gov, accédez à https://portal.azure.us/

Sous Gérer, sélectionnez Connectivité>ExpressRoute Global Reach>Ajouter.

Collez l’ID de circuit et la clé d’autorisation de la cible ExpressRoute que vous avez créés à l’étape précédente. Sélectionnez ensuite Créer :

Créer un appairage de sites entre les clouds privés

Une fois la connectivité établie, vous allez créer un appairage de sites VMware HCX entre les clouds privés pour faciliter la migration de vos machines virtuelles. Vous pouvez connecter ou appairer le gestionnaire de cloud VMware HCX d’Azure VMware Solution au connecteur VMware HCX de votre centre de données.

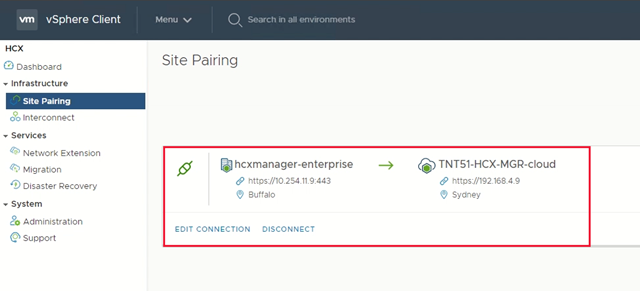

Connectez-vous au vCenter Server de la source, puis, sous Accueil, sélectionnez HCX.

Sous Infrastructure, sélectionnez Site Pairing (Appairage de sites), puis sélectionnez l’option Connect To Remote Site (Connexion au site distant) (au milieu de l’écran).

Entrez l’adresse IP ou l’URL du Gestionnaire de clouds HCX d’Azure VMware Solution que vous avez notée précédemment

https://x.x.x.9, le nom d’utilisateur Azure VMware Solution cloudadmin@vsphere.local et le mot de passe associé. Sélectionnez Connecter.Remarque

Pour établir une paire de sites :

Votre connecteur VMware HCX doit pouvoir router vers l’IP de votre gestionnaire de cloud HCX via le port 443.

Utilisez le mot de passe qui vous a servi à vous connecter à vCenter Server. Vous avez défini ce mot de passe sur l’écran de déploiement initial.

Un écran s’affiche montrant que votre gestionnaire cloud VMware HCX d’Azure VMware Solution et votre connecteur WMware HCX local sont connectés (appairés).

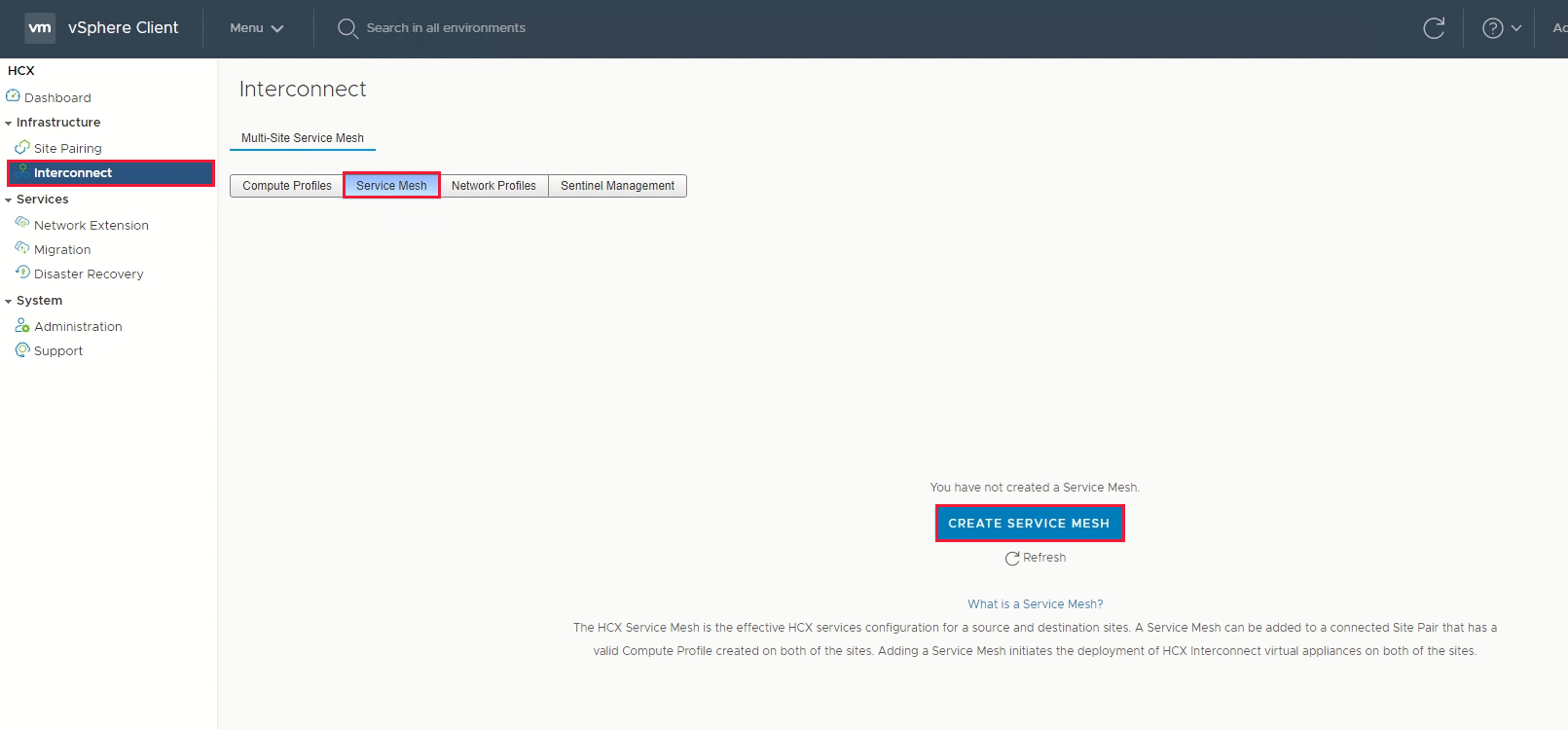

Créer un maillage de services entre les clouds privés

Remarque

Pour établir correctement une maille de services avec VMware Azure Solution :

Les ports UDP 500/4500 sont ouverts entre les adresses du profil réseau « liaison montante » de votre connecteur VMware HCX local et les adresses du profil réseau « liaison montante » du cloud HCX d’Azure VMware Solution.

Veillez à examiner les ports obligatoires VMware HCX.

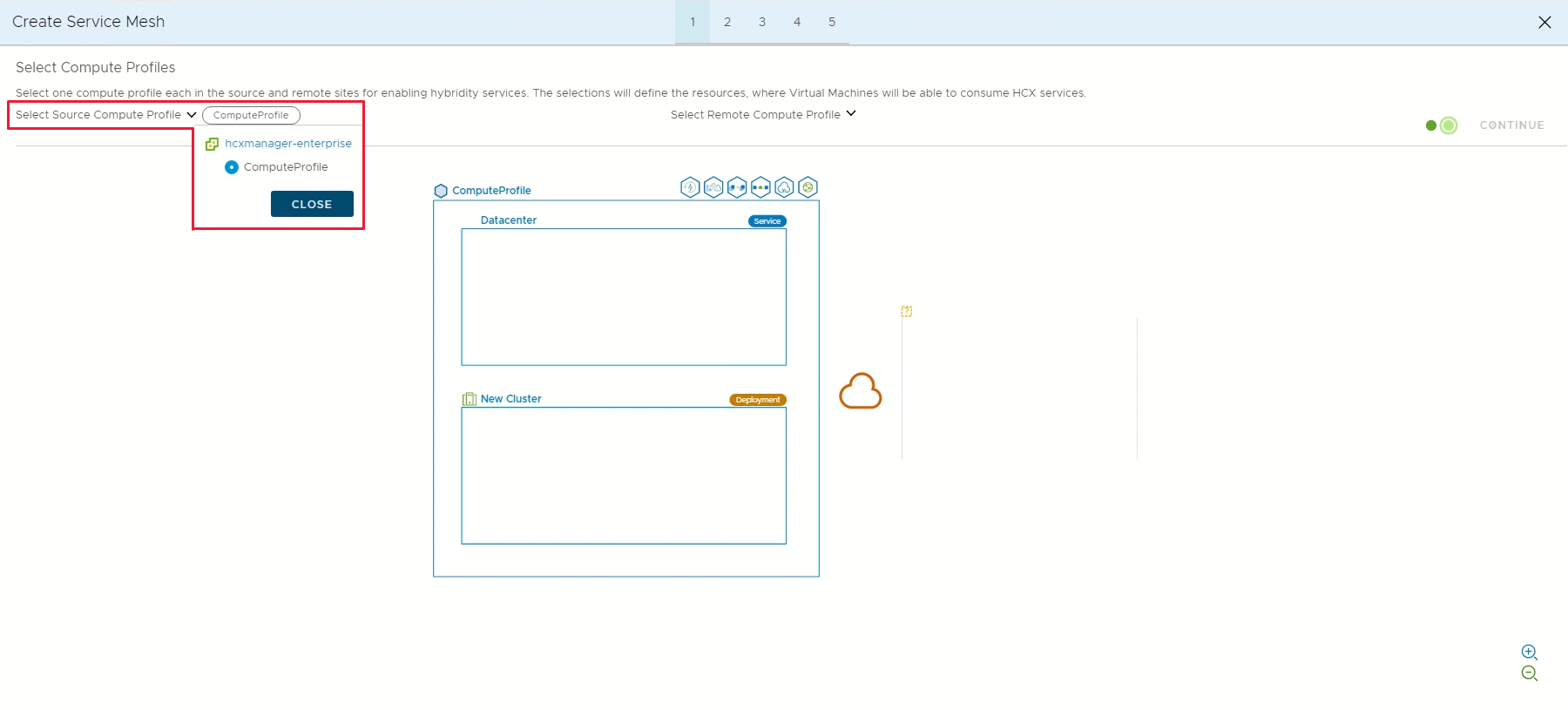

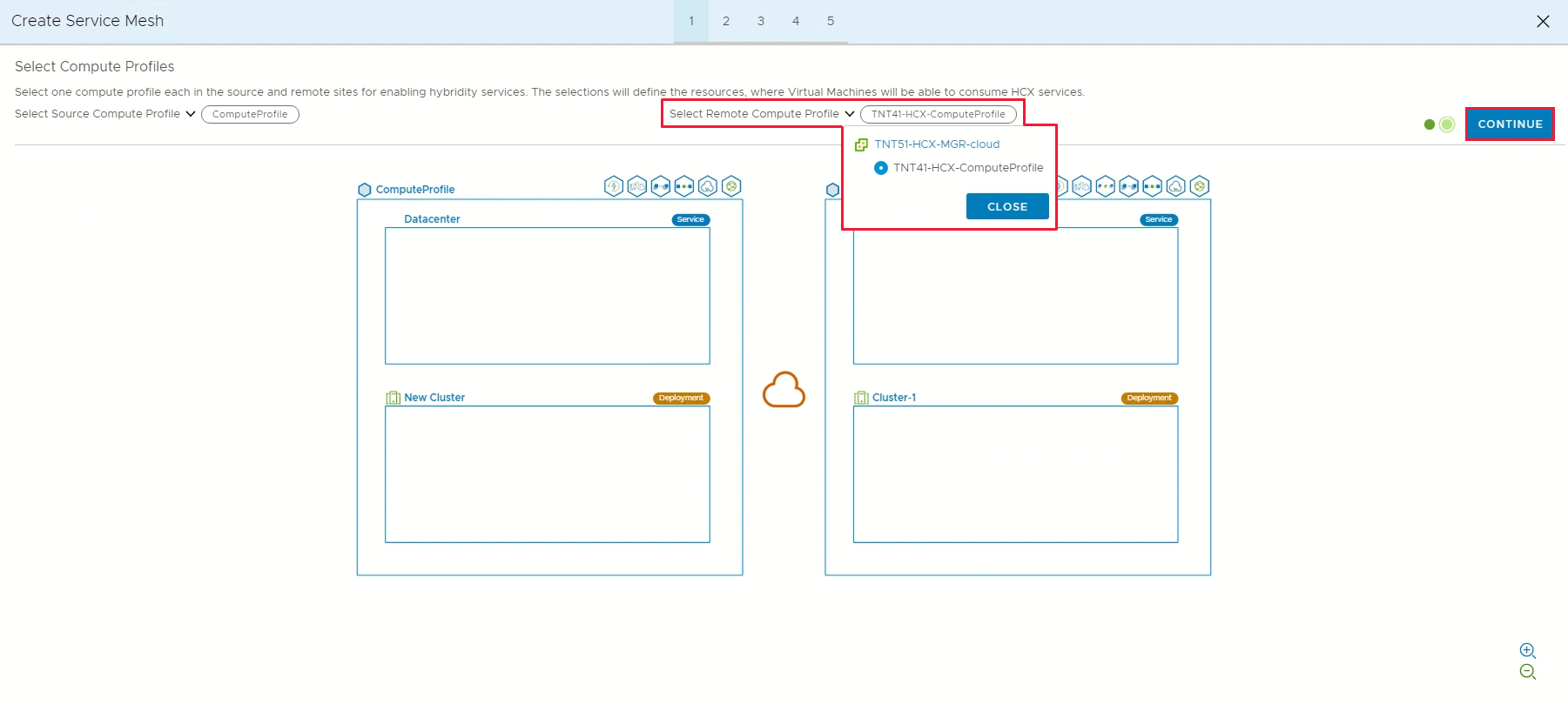

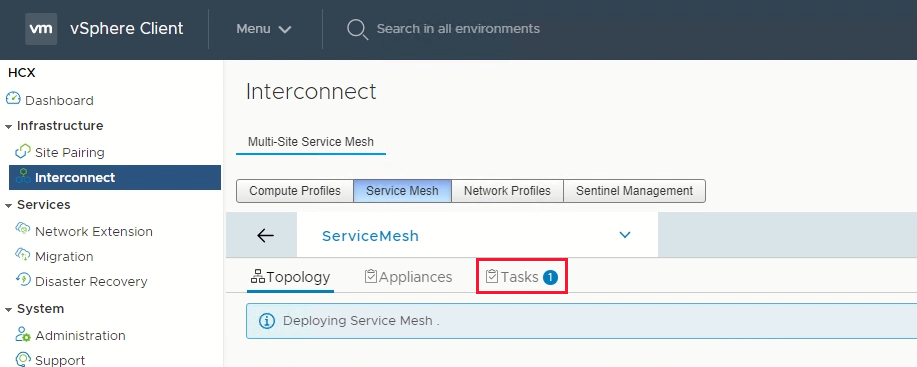

Sous Infrastructure, sélectionnez Interconnexion>Maillage du service>Créer le maillage du service.

Passez en revue les sites préremplis, puis sélectionnez Continuer.

Remarque

S’il s’agit de votre première configuration de maillage de service, vous ne devez pas modifier cet écran.

Sélectionnez les profils de calcul source et distant dans les listes déroulantes, puis sélectionnez Continue.

Les sélections définissent les ressources où les machines virtuelles peuvent consommer des services VMware HCX.

Passez en revue les services que vous souhaitez activer, puis sélectionnez Continuer.

Dans Advanced Configuration - Override Uplink Network profiles (Configuration avancée - Remplacer les profils réseau de liaison montante), sélectionnez Continue.

Les profils réseau de liaison montante se connectent au réseau par le biais duquel les appliances d’interconnexion du site distant peuvent être jointes.

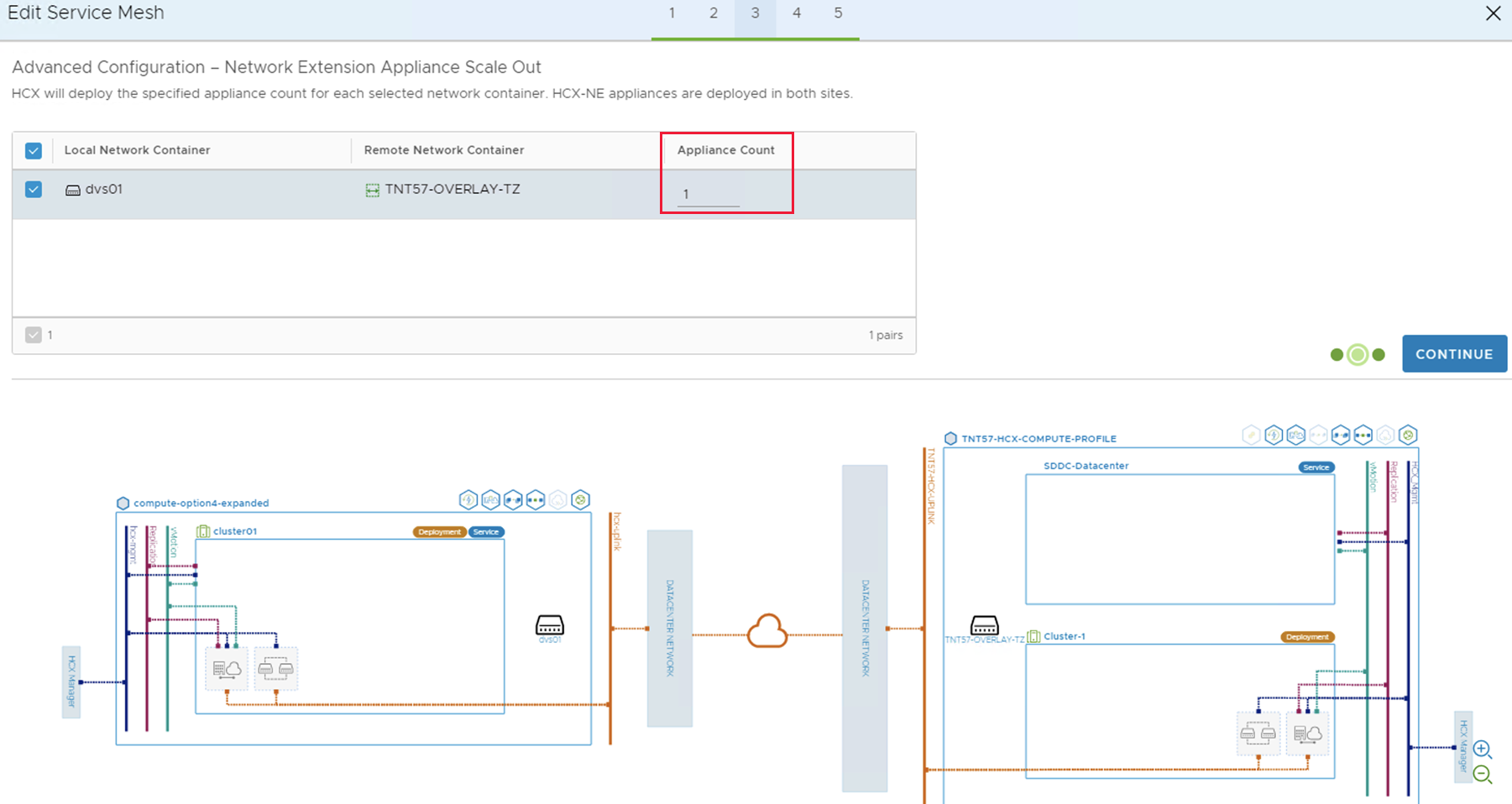

Dans Configuration avancée - Scale Out des appliances d’extension réseau, passez les informations en revue et sélectionnez Continuer.

Vous pouvez disposer de huit segments réseau par appliance au maximum, mais vous pouvez déployer une autre appliance pour en ajouter huit de plus. Vous devez aussi disposer d’un espace IP pour prendre en compte les autres appliances, et il faut compter une IP par appliance. Pour plus d’informations, consultez VMware HCX Configuration Limits.

Dans Advanced Configuration - Traffic Engineering (Configuration avancée - Ingénierie du trafic), examinez et apportez les modifications que vous estimez nécessaires, puis sélectionnez Continue.

Passez en revue l’aperçu de la topologie, puis sélectionnez Continuer.

Entrez un nom convivial pour ce maillage de service et sélectionnez Terminer.

Sélectionnez Afficher les tâches pour surveiller le déploiement.

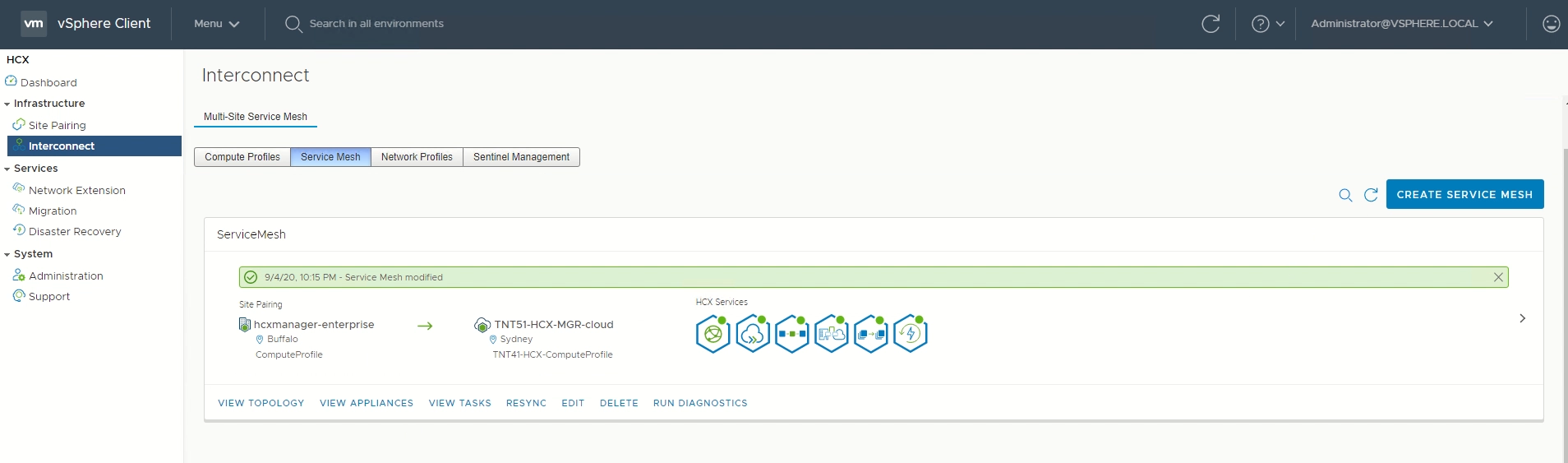

Lorsque le déploiement de la maille de services se termine correctement, les services s’affichent en vert.

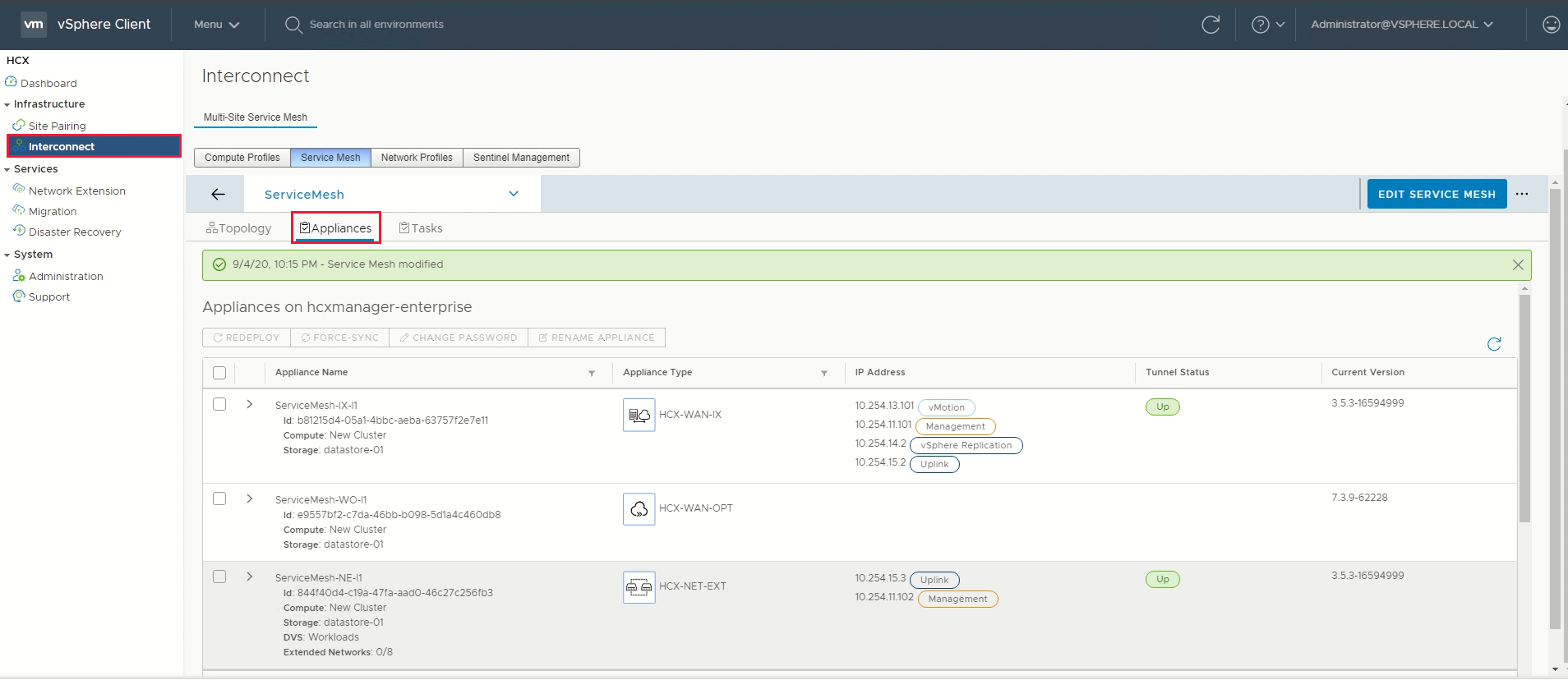

Vérifiez l’intégrité de la maille de services en contrôlant l’état de l’appliance.

Sélectionnez Interconnect>Appliances.

Déplacer

Les étapes suivantes montrent comment déplacer vos ressources de cloud privé Azure VMware Solution vers un autre cloud privé Azure VMware Solution dans une région différente.

Dans cette section, vous migrez les :

Configuration du pool de ressources et création des dossiers

Modèles de machines virtuelles et balises associées

Déploiement des segments logiques basé sur les groupes de ports de la source et les VLAN associés

Services et groupes de sécurité réseau

Stratégie et règles de pare-feu de passerelle basées sur les stratégies de pare-feu de la source

Migrer la configuration vSphere source

Au cours de cette étape, copiez la configuration vSphere de la source et déplacez-la vers l’environnement cible.

À partir du vCenter Server source, utilisez la même configuration du pool de ressources et créez la même configuration du pool de ressources sur le vCenter Server de la cible.

À partir du vCenter Server de la source, utilisez le même nom de dossier de machine virtuelle et créez le même dossier de machine virtuelle sur le vCenter Server de la cible sous Dossiers.

Utilisez VMware HCX pour migrer tous les modèles de machine virtuelle du vCenter Server de la source vers le vCenter Server de la cible.

À partir de la source, convertissez les modèles existants en machines virtuelles, puis migrez-les vers la cible.

À partir de la cible, convertissez les machines virtuelles en modèles de machine virtuelle.

À partir de l’environnement source, utilisez les mêmes noms de balises de machine virtuelle et créez les balises sur le vCenter de la cible.

À partir de la bibliothèque de contenu vCenter Server de la source, utilisez l’option de la bibliothèque abonnée pour copier les modèles ISO, OVF, OVA et de machine virtuelle vers la bibliothèque de contenu cible :

Si la bibliothèque de contenu n’est pas encore publiée, sélectionnez l’option Activer la publication.

À partir de la bibliothèque de contenu de la source, copiez l’URL de la bibliothèque publiée.

À partir de la cible, créez une bibliothèque de contenu abonnée avec l’URL de la bibliothèque de la source.

Sélectionnez Synchroniser maintenant.

Configurer l’environnement de centre de données NSX-T cible

Au cours de cette étape, utilisez la configuration du centre de données NSX-T source pour configurer l’environnement du centre de données NSX-T cible.

Remarque

Plusieurs fonctionnalités sont configurées sur le centre de données NSX-T source. Vous devez donc les copier ou les lire à partir du centre de données NSX-T source et les recréer dans le cloud privé cible. Utilisez l’extension L2 pour conserver l’adresse IP et l’adresse MAC de la machine virtuelle lors de la migration du cloud privé Azure VMware Solution source vers celui cible pour éviter un temps d’arrêt dû au changement d’IP et à la configuration associée.

Configurez les composants réseau du centre de données NSX-T nécessaires dans l’environnement cible sous la passerelle de niveau 1 par défaut.

Configurez une nouvelle passerelle de niveau 1 (autre que celle par défaut). Cette configuration est basée sur le centre de données NSX-T configuré sur la source.

Migrer les machines virtuelles à partir de la source

Au cours de cette étape, utilisez VMware HCX pour migrer les machines virtuelles de la source vers la cible. Vous pouvez choisir d’effectuer une extension de couche 2 à partir de la source et d’utiliser HCX vers vMotion pour déplacer les machines virtuelles de la source vers la cible avec une interruption minimale.

Outre vMotion, d’autres méthodes telles que Bulk et Cold vMotion sont également recommandées. Pour en savoir plus :

Basculer des réseaux étendus

Au cours de cette étape, effectuez un basculement final de passerelle pour mettre fin aux réseaux étendus. Déplacez (migrer) les passerelles de l’environnement Azure VMware Solution source vers l’environnement cible.

Important

Vous devez effectuer le basculement de passerelle après la migration des charges de travail VLAN vers l’environnement Azure VMware Solution cible. De plus, il ne doit y avoir aucune dépendance de machine virtuelle sur les environnements source et cible.

Avant le basculement de passerelle, vérifiez les services et performances de toutes les charges de travail migrées. Après acceptation des performances (sauf concernant d’éventuels problèmes de latence) par les propriétaires d’application et de service web, vous pouvez poursuivre le basculement de passerelle. Une fois le basculement terminé, vous devez modifier les enregistrements DNS A et PTR publics.

Pour obtenir des recommandations de VMware, consultez Cutover of extended networks (Basculement de réseaux étendus).

IP publique (NAT de destination) pour les machines virtuelles DMZ migrées

À ce stade, vous avez migré les charges de travail vers l’environnement cible. Ces charges de travail d’application doivent être accessibles à partir de l’Internet public. L’environnement cible offre deux façons d’héberger une application. Les applications peuvent être :

Hébergées et publiées sous l’équilibreur de charge de la passerelle d’application

Publiées par le biais de la fonctionnalité d’IP publique dans un WAN virtuel

L’IP publique est généralement la traduction d’adresses réseau (NAT) de destination dans le pare-feu Azure. Avec les règles DNAT, la stratégie de pare-feu traduit les demandes d’adresses IP publiques en adresses privées (serveur web) avec un port. Pour plus d’informations, consultez Comment utiliser la fonctionnalité d’adresse IP publique dans Azure Virtual WAN.

Remarque

La SNAT est configurée par défaut dans Azure VMware Solution. Vous devez donc l’activer à partir des paramètres de connectivité de cloud privé d’Azure VMware Solution sous l’onglet Gérer.

Désactiver

Pour cette dernière étape, assurez-vous que toutes les charges de travail de machine virtuelle ont été correctement migrées, y compris la configuration réseau. S’il n’existe aucune dépendance, vous pouvez déconnecter le maillage de services HCX, l’appairage de sites et la connectivité réseau à partir de l’environnement source.

Remarque

Après avoir désactivé le cloud privé, vous ne pouvez pas annuler l’opération. En effet, la configuration et les données sont perdues.

Étapes suivantes

Pour en savoir plus :