Opérations de sécurité pour SAP sur Azure

Cet article fait partie de la série d’articles « Étendre et innover la sécurité SAP : bonnes pratiques ».

- Sécurité des bases de données SQL Server pour SAP sur Azure

- Microsoft Sentinel pour SAP sur Azure

- Opérations de sécurité pour SAP sur Azure

Cet article décrit les meilleures pratiques liées aux opérations de sécurité afin de sécuriser votre environnement SAP dans Azure. Implémentez une opération de sécurité exhaustive pour SAP dans Microsoft Cloud pour vous assurer que les données sensibles et les applications de votre organisation sont protégées contre les cybermenaces.

Contrôle d’accès

Les systèmes SAP sont vitaux pour l’entreprise dans l’environnement professionnel. Pour vous assurer que seul le personnel autorisé peut accéder aux données sensibles et effectuer des tâches critiques, utilisez le principe du privilège minimum lorsque vous octroyez un accès de contrôle et de gestion aux systèmes et aux applications SAP. Voici quelques recommandations judicieuses :

Utilisez le contrôle d’accès en fonction du rôle (RBAC) pour gérer l’accès aux ressources de charge de travail SAP déployées dans Azure. Tous les abonnements Azure ont une relation d’approbation avec un tenant Microsoft Entra. Créez un groupe Microsoft Entra pour des administrateurs SAP et utilisez le contrôle d’accès en fonction du rôle (RBAC) pour accorder des autorisations au groupe SAP.

L’authentification unique (SSO) entre SAP et Microsoft Entra ID ou Azure Directory Federation Services (AD FS) permet aux utilisateurs SAP d’accéder aux applications SAP avec un logiciel front-end SAP (tel que SAP GUI ou un navigateur avec HTTP/HTTPS tel que SAP Fiori).

Utilisez Microsoft Entra Privileged Identity Management (PIM) pour gérer et attribuer des rôles aux utilisateurs et aux groupes, afin de leur permettre d’effectuer des actions privilégiées. Ces utilisateurs n’ont accès aux ressources que lorsqu’ils en ont besoin dans le cadre de leur travail (pour arrêter ou démarrer une machine virtuelle, par exemple).

PIM propose également des fonctionnalités automatisées pour la demande d’accès, l’approbation, la journalisation et l’audit, de sorte à gérer et contrôler l’accès privilégié aux ressources système SAP.

L’accès juste-à-temps (JIT) offre au personnel autorisé un accès avec élévation de privilèges temporaires aux systèmes critiques. Avec l’accès JIT, les administrateurs accordent un accès temporaire à une machine virtuelle donnée ou à un ensemble de machines virtuelles uniquement pour certaines tâches spécifiques, telles que la maintenance du système ou la résolution de problèmes.

Lorsque vous exécutez SAP sur Azure, utilisez Azure Key Vault pour gérer et protéger les données sensibles (comme les mots de passe administrateur SAP, les informations d’identification du compte de service SAP et les clés de chiffrement). Les scénarios qui utilisent généralement Key Vault sont les suivants :

- Stockage de mots de passe SAP : les systèmes SAP exigent des mots de passe avec les composants (comme les bases de données, les serveurs d’applications et d’autres services SAP). Utilisez Key Vault pour stocker ces mots de passe en toute sécurité. Récupérez-les au démarrage du système ou lorsque vous devez accéder au serveur SAP.

- Stockage de clés de chiffrement : les systèmes SAP exigent souvent un chiffrement à des fins de protection des données. Utilisez Key Vault pour stocker des clés de chiffrement et les protéger avec des modules de sécurité matériels, à savoir des appareils inviolables qui protègent les clés de chiffrement.

- Stockage de certificats : utilisez Key Vault pour stocker et gérer les certificats SSL/TLS, requis pour une communication sécurisée entre les systèmes SAP et les autres applications.

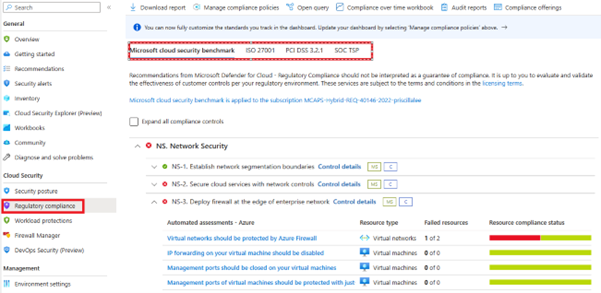

Conformité

Azure fournit un ensemble complet de contrôles de sécurité pour mieux protéger les systèmes SAP déployés dans Azure. Voici différents exemples d’offres de conformité adaptées aux systèmes SAP :

- ISO/IEC 27001 : Azure est certifié selon la norme ISO/IEC 27001, qui fournit une infrastructure pour assurer l’implémentation et la maintenance d’un système de gestion de la sécurité de l’information (ISMS). Cette certification englobe les contrôles de sécurité et les meilleures pratiques, y compris la sécurité réseau, le contrôle d’accès et la gestion des risques.

- SOC 1, SOC 2 et SOC 3 : Azure est audité sous l’infrastructure SOC (Service Organization Control), qui fournit un ensemble de contrôles permettant aux fournisseurs de services de gérer les données client. SOC 1 correspond au reporting financier, SOC 2 à la sécurité, la disponibilité, l’intégrité de traitement, la confidentialité et la vie privée, et SOC 3 à la divulgation publique du rapport SOC 2.

- Règlement général sur la protection des données (RGPD) : Azure respecte le RGPD, un règlement sur la confidentialité des données qui s’applique aux organisations qui traitent des données à caractère personnel des citoyens au sein de l’Union européenne (UE). Cette offre de conformité comprend différentes fonctionnalités comme la protection des données, la notification des violations de données et le respect de la vie privée dès la conception.

Avec Microsoft Defender pour le cloud, vous pouvez surveiller cette base de référence de sécurité, passer en revue les recommandations et prendre des mesures correctives selon la base de référence de non-conformité relative aux charges de travail SAP.

Correctifs de sécurité

Il existe deux types de mise à jour corrective de sécurité pour votre environnement SAP dans Azure : la mise à jour corrective de sécurité du système d’exploitation et la mise à jour corrective de sécurité SAP.

Correctifs de sécurité du système d’exploitation

Les correctifs de sécurité du système d’exploitation empêchent les violations de sécurité, assurent la conformité aux réglementations du secteur, améliorent les performances et protègent la réputation de l’entreprise. Si vous exécutez des machines virtuelles Windows et Linux (en local ou dans d’autres environnements cloud) dans Azure, vous pouvez utiliser le Centre de gestion des mises à jour dans Azure Automation pour gérer les mises à jour du système d’exploitation, y compris les correctifs de sécurité.

Les mises à jour critiques et de sécurité sont publiées chaque mois. Automatisez les mises à jour et activez la mise à jour corrective automatique d’invité pour les machines virtuelles afin de garantir la conformité de la sécurité des machines virtuelles SAP.

Notes

Certaines images Linux pour la charge de travail SAP [comme Red Hat Enterprise Linux (RHEL) pour SAP et SUSE Linux Enterprise Server (SLES) pour SAP] ne sont pas prises en charge. Les images de serveur Windows sont prises en charge. Pour plus d’informations sur les exigences liées à l’activation de la mise à jour corrective automatique d’invité pour les machines virtuelles et les images de système d’exploitation prises en charge, consultez la section Mise à jour corrective automatique d’invité pour les machines virtuelles Azure.

Correctifs de sécurité SAP

Vous pouvez également protéger la sécurité d’autres composants SAP, comme les bases de données et les applications. Pour plus d’informations, consultez les notes SAP associées dans le SAP Support Portal (Portail de support SAP) (seulement disponible en anglais).

Passez régulièrement en revue les notes OSS de sécurité SAP, car SAP publie des correctifs de sécurité hautement critiques ou des correctifs à chaud qui nécessitent une action immédiate pour protéger vos systèmes SAP.

Le score de base CVSS (Common Vulnerability Scoring System) v3 de la note de sécurité SAP détermine sa priorité. Le CVSS est une infrastructure ouverte et indépendante du fournisseur qui détermine les caractéristiques et la gravité des vulnérabilités logicielles. Il unifie les approches d’évaluation des risques entre plusieurs fournisseurs. Le CVSS est responsable du forum FIRST (Forum of Incident Response and Security Teams). Pour plus d’informations, consultez la section SAP security notes and news (Notes et actualités sur la sécurité SAP) (seulement disponible en anglais).

Étapes suivantes

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour