Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Les charges de travail s’étendent souvent sur plusieurs plateformes cloud, de sorte que les services de sécurité cloud doivent faire de même. Microsoft Defender pour le cloud aide à protéger les charges de travail dans Amazon Web Services (AWS), mais vous devez configurer la connexion entre elles et Defender pour le cloud.

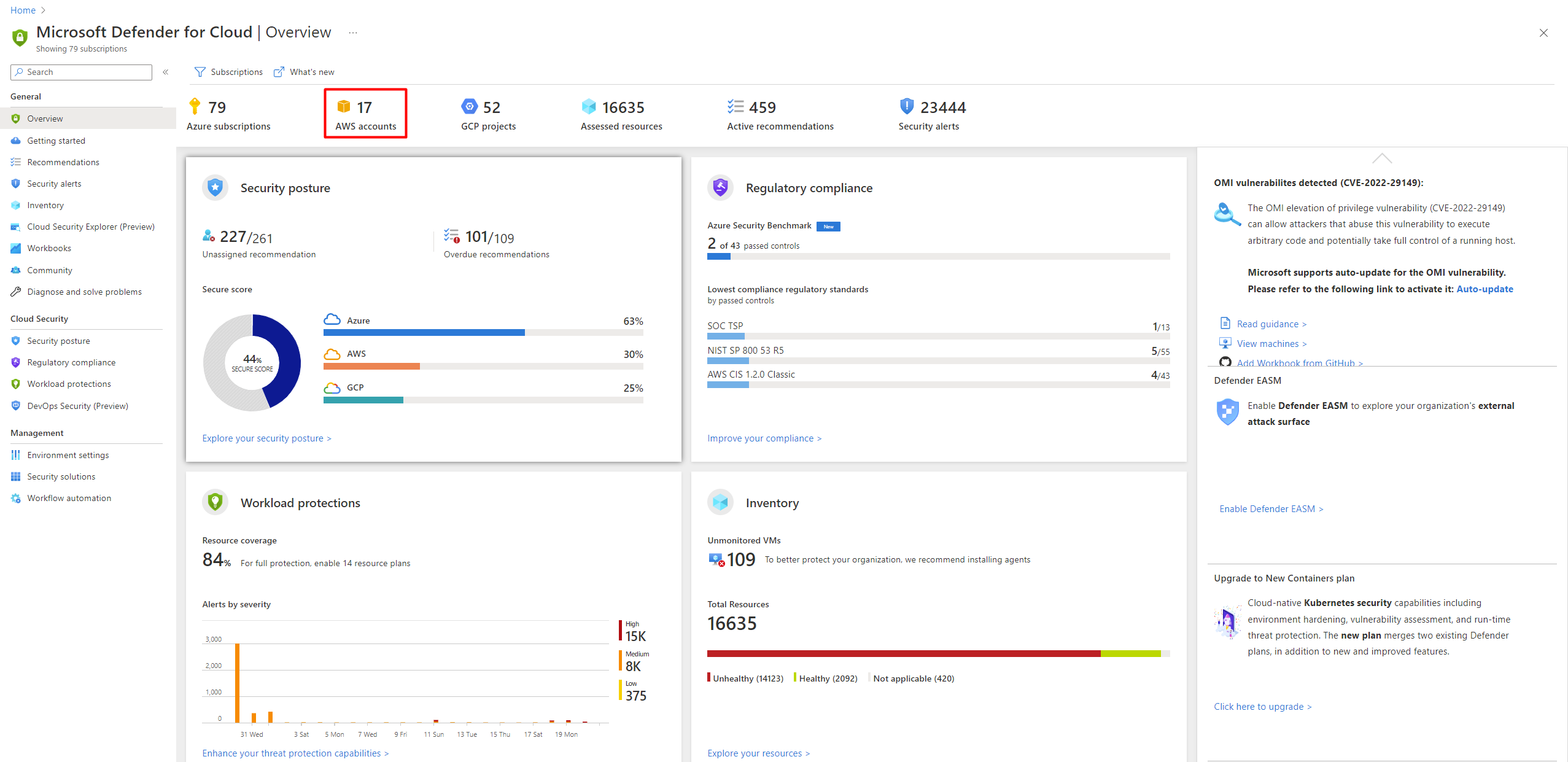

La capture d’écran suivante montre des comptes AWS dans le tableau de bord de vue d’ensemble de Defender pour le cloud.

Vous pouvez en savoir plus en regardant la vidéo sur le nouveau connecteur AWS dans Defender pour le cloud dans la série de vidéos Defender for Cloud in the Field.

Remarque

Si vous disposez d’un compte AWS connecté à Microsoft Sentinel, vous ne pouvez pas le connecter à Defender for Cloud. Pour vous assurer que le connecteur fonctionne correctement, suivez les instructions sur Connecter un compte AWS connecté à Sentinel à Defender pour cloud.

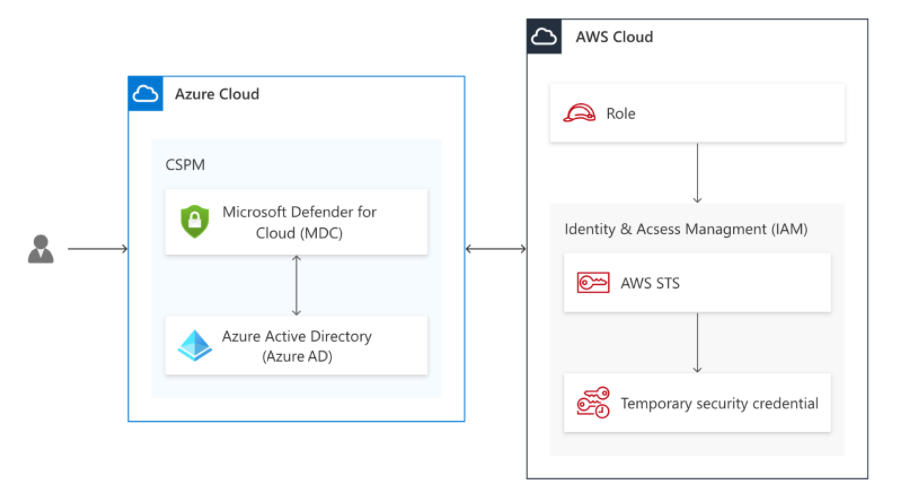

Processus d’authentification AWS

Defender pour Cloud et AWS utilisent l’authentification fédérée. Toutes les ressources liées à l’authentification sont créées dans le cadre du déploiement du modèle CloudFormation, notamment :

- Fournisseur d’identité (OpenID Connect)

- Rôles de gestion des identités et des accès (IAM) avec un principal fédéré (associé aux fournisseurs d'identités)

L’architecture du processus d’authentification entre les clouds comprend :

Le service CSPM Defender pour Cloud acquiert un jeton Entra avec une durée de vie de validité de 1 heure, signée par l’ID Entra à l’aide de l’algorithme RS256.

Le jeton Entra est échangé contre des informations d’identification AWS de courte durée, et le service CPSM Defender pour le cloud assume le rôle IAM CSPM (assumé avec l’identité Web).

Étant donné que l'élément principal du rôle est une identité fédérée définie dans une stratégie de relation d’approbation, le fournisseur d’identité AWS valide le jeton Entra contre l’ID Entra via un processus qui inclut :

- Une validation de l’audience

- validation des signatures numériques de jeton

- empreinte digitale du certificat

Le rôle CSPM de Defender pour le cloud est pris en charge uniquement après que les conditions de validation définies dans la relation de confiance ont été remplies. Les conditions définies pour le niveau de rôle sont utilisées pour la validation dans AWS et autorisent uniquement l’application CSPM Microsoft Defender pour le cloud (public validé) à accéder au rôle spécifique (et à aucun autre jeton Microsoft).

Une fois le jeton Entra validé par le fournisseur d’identité AWS, AWS STS échange le jeton avec des informations d’identification temporaires AWS qu'utilise le service CSPM pour analyser le compte AWS.

Prérequis

Pour suivre les procédures décrites dans cet article, vous devez disposer des éléments suivants :

Un abonnement Microsoft Azure. Si vous n’avez pas d’abonnement Azure, vous pouvez vous inscrire gratuitement.

Microsoft Defender pour le cloud configuré sur votre abonnement Azure.

Accès à un compte AWS.

Autorisation de niveau Contributeur pour l’abonnement Azure concerné.

Si le CIEM est activé dans le cadre de Defender pour la gestion de la posture de sécurité coud (CSPM), l’utilisateur qui active le connecteur doit également disposer du rôle Administrateur de sécurité et de l’autorisation Application.ReadWrite.All pour votre locataire.

Remarque

Le connecteur AWS n’est pas disponible sur les clouds gouvernementaux nationaux (Azure Government, Microsoft Azure géré par 21Vianet).

Conditions requises pour le plan de connecteur natif

Chaque plan a ses propres exigences pour le connecteur natif.

- Defender pour les conteneurs

- Defender pour SQL

- Defender pour les bases de données open source (préversion)

- Defender pour les serveurs

- Defender CSPM

Si vous choisissez le plan Microsoft Defender pour les conteneurs, vous avez besoin des éléments suivants :

- Au moins un cluster Amazon EKS avec l’autorisation d’accéder au serveur d’API Kubernetes EKS. Si vous devez créer un cluster EKS, suivez les instructions de Bien démarrer avec Amazon EKS – eksctl.

- Une capacité de ressources suffisante pour créer une file d’attente Amazon SQS, un flux de livraison

Kinesis Data Firehoseet un compartiment Amazon S3 dans la région du cluster.

Connecter votre compte AWS

Important

Si votre compte AWS est déjà connecté à Microsoft Sentinel, vous ne pouvez pas le connecter à Defender pour cloud. Pour vous assurer que le connecteur fonctionne correctement, suivez les instructions sur Connecter un compte AWS connecté à Sentinel à Defender pour cloud.

Pour connecter AWS à Defender pour le cloud avec un connecteur natif :

Connectez-vous au portail Azure.

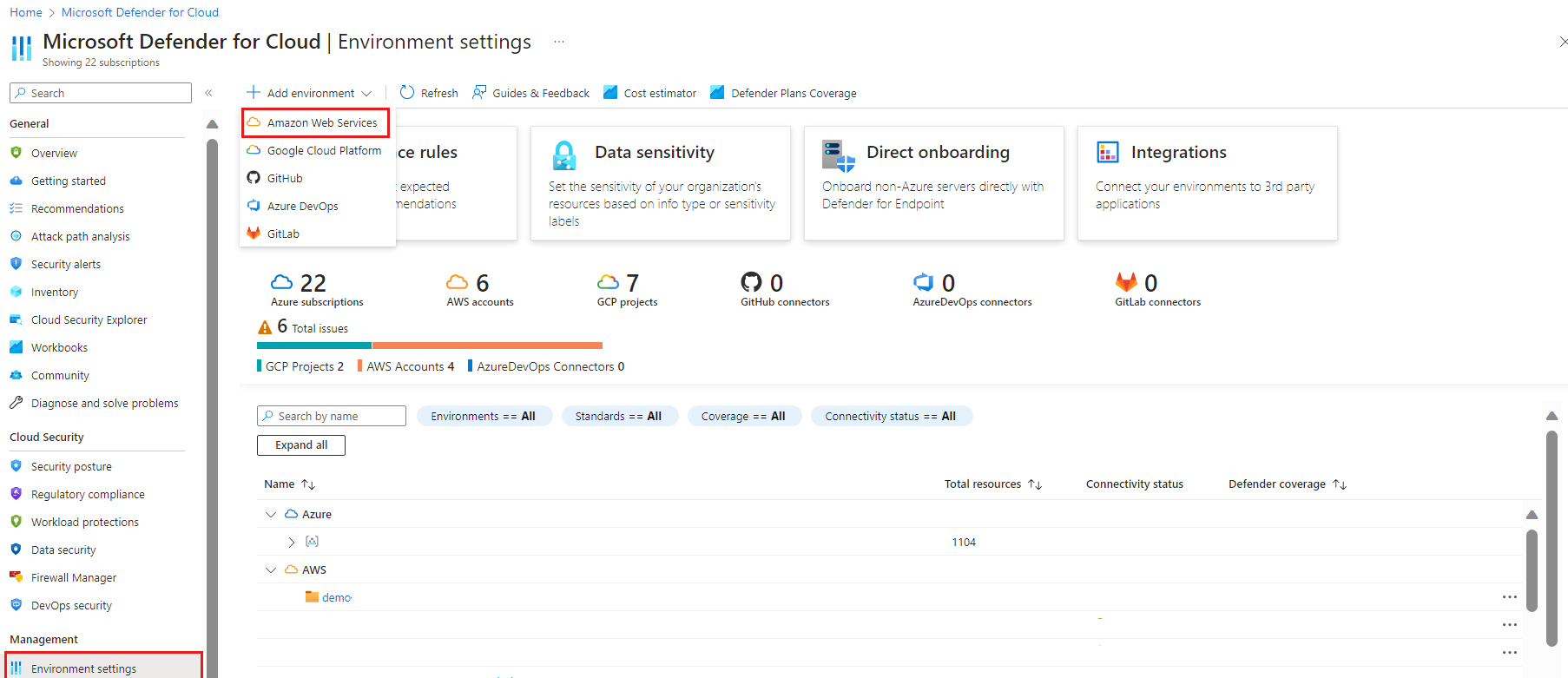

Accédez à Defender pour le cloud>Paramètres d’environnement.

Sélectionnez Ajouter un environnement>Amazon Web Services.

Entrez les détails du compte AWS, y compris l’emplacement où stocker la ressource de connecteur.

Le menu déroulant des régions AWS vous permet de sélectionner les régions vers lesquelles Defender for Cloud effectue des appels d'API. Chaque région désélectionnée dans le menu déroulant implique que Defender for Cloud n'effectuera pas d'appels API vers ces régions.

Sélectionnez un intervalle pour analyser l’environnement AWS toutes les 4, 6, 12 ou 24 heures.

Certains collecteurs de données s’exécutent avec des intervalles d’analyse fixes et ne sont pas affectés par les configurations d’intervalles personnalisés. Le tableau suivant présente les intervalles de balayage fixes pour chaque collecteur de données exclu :

Nom du collecteur de données Intervalle de balayage EC2Instance

ECRImage

ERCRepository

RDSDBInstance

S3Bucket

S3BucketTags

S3Region

EKSCluster

EKSClusterName

EKSNodegroup

EKSNodegroupName

AutoScalingAutoScalingGroup1 heure EcsClusterArn

EcsService

EcsServiceArn

EcsTaskDefinition

EcsTaskDefinitionArn

EcsTaskDefinitionTags

AwsPolicyVersion

LocalPolicyVersion

AwsEntitiesForPolicy

EntitésLocalesPourPolitique

BucketEncryption

BucketPolicy

S3PublicAccessBlockConfiguration

BucketVersioning

S3LifecycleConfiguration

BucketPolicyStatus

S3ReplicationConfiguration

S3AccessControlList

S3BucketLoggingConfig

Configuration de Blocage d'Accès Public12 heures Remarque

(Facultatif) Sélectionnez Compte de gestion pour créer un connecteur à un compte de gestion. Des connecteurs sont ensuite créés pour chaque compte membre découvert sous le compte de gestion spécifié. Le provisionnement automatique est également activé pour tous les comptes nouvellement intégrés.

(Facultatif) Utilisez le menu déroulant des régions AWS pour sélectionner des régions AWS spécifiques à analyser. Toutes les régions sont sélectionnées par défaut.

Ensuite, passez en revue et sélectionnez les plans Defender pour cloud à activer pour ce compte AWS.

Sélectionnez les plans Defender

Dans cette section de l’assistant, vous sélectionnez les plans Defender for Cloud que vous souhaitez activer.

Sélectionnez Suivant : sélectionner des plans.

L’onglet Sélectionner des plans vous permet de choisir les fonctionnalités Defender pour le cloud à activer pour ce compte AWS. Chaque plan a ses propres exigences en matière d’autorisations et peut entraîner des frais.

Important

Pour présenter l’état actuel de vos recommandations, le plan de gestion de la posture de sécurité cloud Microsoft Defender interroge les API de ressources AWS plusieurs fois par jour. Ces appels d'API en lecture seule n'entraînent aucun frais, mais ils sont enregistrés dans CloudTrail si vous activez un journal pour les événements de lecture.

La documentation d’AWS explique qu’il n’y a pas de frais supplémentaires pour conserver une piste. Si vous exportez les données en dehors d’AWS (par exemple, vers un système SIEM externe), cette augmentation du volume des appels peut également augmenter les coûts d’ingestion. Dans ce cas, nous vous recommandons de filtrer les appels en lecture seule provenant de l’utilisateur Defender pour le cloud ou du rôle ARN :

arn:aws:iam::[accountId]:role/CspmMonitorAws. (Il s’agit du nom de rôle par défaut. Confirmez le nom du rôle configuré sur votre compte.)Par défaut, le plan Serveurs est défini sur Activé. Ce paramètre est nécessaire pour étendre la couverture de Defender pour serveurs à AWS EC2. Vérifiez que vous avez rempli les exigences réseau pour Azure Arc.

Sélectionnez éventuellement Configurer pour modifier la configuration comme requis.

Remarque

Les serveurs Azure Arc respectifs pour les instances EC2 ou les machines virtuelles GCP qui n’existent plus (et les serveurs Azure Arc respectifs avec un état déconnecté ou expiré) sont supprimés après sept jours. Ce processus a pour effet de supprimer les entités Azure Arc superflues, garantissant ainsi que seuls les serveurs Azure Arc liés aux instances existantes sont affichés.

Par défaut, le plan Conteneurs est défini sur Activé. Ce paramètre est nécessaire pour que Defender pour les conteneurs protège vos clusters AWS EKS. Vérifiez que vous disposez de la configuration réseau requise pour le plan Defender pour les conteneurs.

Remarque

Kubernetes avec Azure Arc, les extensions Azure Arc pour le capteur Defender et Azure Policy pour Kubernetes doivent être installés. Utilisez les recommandations Defender pour le cloud dédiées pour déployer les extensions (et Azure Arc, si nécessaire), comme expliqué dans l’article Protéger les clusters Amazon Elastic Kubernetes Service.

Sélectionnez éventuellement Configurer pour modifier la configuration comme requis. Si vous choisissez de désactiver cette configuration, la fonctionnalité Détection des menaces (plan de contrôle) est également désactivée. En savoir plus sur la disponibilité de la fonctionnalité.

Par défaut, le plan Bases de données est défini sur Activé. Ce paramètre est nécessaire pour étendre la couverture de Defender pour SQL à AWS EC2 et RDS Custom pour SQL Server et aux bases de données relationnelles open source sur RDS.

(Facultatif) Sélectionnez Configurer pour modifier la configuration comme requis. Nous vous recommandons de conserver la configuration par défaut.

Sélectionnez Configurer l’accès, puis sélectionnez les éléments suivants :

a) Sélectionner un type de déploiement :

- Accès par défaut : permet à Defender pour le cloud d’analyser vos ressources, puis d’inclure automatiquement de futures fonctionnalités.

- Accès avec le privilège minimum : accorde à Defender pour le cloud l’accès aux autorisations actuelles nécessaires pour les plans sélectionnés uniquement. Si vous sélectionnez les autorisations les moins privilégiées, vous recevez des notifications sur les nouveaux rôles et autorisations nécessaires pour obtenir des fonctionnalités complètes pour l’intégrité du connecteur.

b. Sélectionnez une méthode de déploiement : AWS CloudFormation ou Terraform.

Remarque

Si vous sélectionnez Compte de gestion pour créer un connecteur à un compte de gestion, l’onglet à intégrer à Terraform n’est pas visible dans l’interface utilisateur, mais vous pouvez toujours l’intégrer à l’aide de Terraform, comme ce qui est couvert lors de l’intégration de votre environnement AWS/GCP à Microsoft Defender pour Cloud avec Terraform - Microsoft Community Hub.

Suivez les instructions à l’écran concernant la méthode de déploiement sélectionnée pour terminer les dépendances requises sur AWS. Si vous intégrez un compte de gestion, vous devez exécuter le modèle CloudFormation à la fois en tant que Stack et StackSet. Des connecteurs sont créés pour les comptes membres jusqu’à 24 heures après l’intégration.

Sélectionnez Suivant : Vérifier et générer.

Sélectionnez Create (Créer).

Defender pour le cloud démarre immédiatement l’analyse de vos ressources AWS. Les recommandations de sécurité apparaissent au bout de quelques heures.

Déployer un modèle CloudFormation sur votre compte AWS

Dans le cadre de la connexion d’un compte AWS à Microsoft Defender pour le cloud, vous déployez un modèle CloudFormation sur le compte AWS. Ce modèle crée toutes les ressources requises pour la connexion.

Déployez le modèle CloudFormation à l’aide de Stack (ou StackSet si vous avez un compte de gestion). Lors du déploiement du modèle, l'assistant de création de stack offre les options suivantes.

URL Amazon S3 : chargez le modèle CloudFormation téléchargé dans votre propre compartiment S3 avec vos propres configurations de sécurité. Entrez l’URL du compartiment S3 dans l’Assistant Déploiement AWS.

Charger un fichier de modèle : AWS crée automatiquement un compartiment S3 dans lequel le modèle CloudFormation est enregistré. L’automatisation du compartiment S3 possède une configuration de sécurité incorrecte qui entraîne l’apparition de la recommandation

S3 buckets should require requests to use Secure Socket Layer. Vous pouvez arrêter l’affichage de cette recommandation en appliquant la stratégie suivante :{ "Id": "ExamplePolicy", "Version": "2012-10-17", "Statement": [ { "Sid": "AllowSSLRequestsOnly", "Action": "s3:*", "Effect": "Deny", "Resource": [ "<S3_Bucket ARN>", "<S3_Bucket ARN>/*" ], "Condition": { "Bool": { "aws:SecureTransport": "false" } }, "Principal": "*" } ] }Remarque

Lorsque vous exécutez CloudFormation StackSets lors de l’intégration d’un compte de gestion AWS, vous risquez de rencontrer le message d’erreur suivant :

You must enable organizations access to operate a service managed stack setCette erreur indique que vous n’avez pas activé l’accès approuvé pour les organisations AWS.

Pour corriger ce message d’erreur, votre page CloudFormation StackSets comporte une invite avec un bouton que vous pouvez sélectionner pour activer l’accès approuvé. Une fois que l’accès approuvé est activé, CloudFormation Stack doit être réexécuté.

Superviser vos ressources AWS

La page des recommandations de sécurité de Defender pour le cloud affiche vos ressources AWS. Vous pouvez utiliser le filtre des environnements pour bénéficier des fonctionnalités multicloud de Microsoft Defender pour le cloud.

Afin de voir toutes les recommandations actives pour vos ressources par type de ressource, utilisez la page d’inventaire des ressources de Defender pour le cloud et filtrez sur le type de ressource AWS qui vous intéresse.

Intégrer à Microsoft Defender XDR

Lorsque vous activez Defender pour le cloud, ses alertes de sécurité sont automatiquement intégrées au Portail Microsoft Defender.

L’intégration entre Microsoft Defender pour le cloud et Microsoft Defender XDR apporte vos environnements cloud dans Microsoft Defender XDR. Avec les alertes et les corrélations cloud de Defender pour le cloud intégrées à Microsoft Defender XDR, les équipes SOC peuvent désormais accéder à toutes les informations de sécurité à partir d’une interface unique.

Apprenez-en davantage sur les alertes de Defender pour le cloud dans Microsoft Defender XDR.

En savoir plus

Consultez les billets de blog suivants :

- Ignite 2021 : Nouveautés de Microsoft Defender pour le cloud

- Gestion de la posture de sécurité et protection des serveurs pour AWS et GCP

Nettoyer les ressources

Il n’est pas nécessaire de nettoyer les ressources pour cet article.

Étapes suivantes

La connexion de votre compte AWS fait partie de l’expérience multicloud qui est disponible dans Microsoft Defender pour le cloud :

- Attribuer l’accès aux propriétaires de charges de travail.

- Protégez toutes vos ressources avec Defender pour le cloud.

- Configurez vos machines locales et vos projets GCP.

- Obtenez des réponses aux questions courantes sur l’intégration de votre compte AWS.

- Résolution des problèmes liés aux connecteurs multiclouds.