Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

| Nouveautés | Developer Community | DevOps Blog | Documentation |

Feuille de route du produit

Cette liste de fonctionnalités est un aperçu de notre feuille de route. Il identifie certaines des fonctionnalités importantes sur lesquelles nous travaillons actuellement et une période approximative pour laquelle vous pouvez vous attendre à les voir. Il n’est pas complet, mais est destiné à fournir une visibilité sur les investissements clés. En haut, vous trouverez une liste de nos grandes initiatives multi-trimestres et les fonctionnalités en lesquelles elles se décomposent. Plus loin, vous trouverez la liste complète des fonctionnalités importantes que nous avons planifiées.

Chaque fonctionnalité est liée à un article dans lequel vous pouvez en savoir plus sur un élément particulier. Ces fonctionnalités et dates sont les plans actuels et sont susceptibles de changer. Les colonnes « Délai » indiquent la date à laquelle nous prévoyons que la fonctionnalité sera disponible.

Initiatives

GitHub Advanced Security for Azure DevOps

GitHub Advanced Security for Azure DevOps (GHAzDO) offre des fonctionnalités de sécurité supplémentaires pour Azure DevOps sous licence supplémentaire. Tout administrateur de collection de projets peut désormais activer Advanced Security pour son organisation, ses projets et ses dépôts à partir des paramètres du projet ou des paramètres de l'organisation.

Les principales fonctionnalités de GitHub Advanced Security pour Azure DevOps sont les suivantes :

- Analyse des secrets : Détectez et corrigez les secrets en texte clair dans vos référentiels Git. Si la protection Push est activée, elle détecte et bloque également les secrets avant qu’ils ne soient envoyés à vos référentiels.

- Analyse du code : Recherchez les vulnérabilités de sécurité potentielles et les erreurs de codage dans votre code à l’aide de CodeQL ou d’un outil tiers.

- Analyse des dépendances : Détectez et alertez quand votre code dépend d’un package non sécurisé et recevez des conseils de correction simples.

Vous pouvez en savoir plus sur la configuration de GitHub Advanced Security pour Azure DevOps dans notre documentation.

Les fonctionnalités à venir que nous prévoyons de fournir sont les suivantes :

| Fonctionnalité | Domaine | Trimestre |

|---|---|---|

| Déterminer la validité des secrets partenaires détectés | GitHub Advanced Security for Azure DevOps |

Troisième trimestre 2025

Troisième trimestre 2025 |

| Lier les éléments des tableaux aux alertes de sécurité avancées | GitHub Advanced Security for Azure DevOps |

2025 Q4

2025 Q4 |

| Stratégies de vérification d’état pour les alertes Advanced Security | GitHub Advanced Security for Azure DevOps |

1T 2026

1T 2026 |

| Configuration par défaut de CodeQL (activation en un clic) | GitHub Advanced Security for Azure DevOps | 2026 Q2 |

| Corriger automatiquement les vulnérabilités d’analyse des dépendances détectées avec les mises à jour de sécurité De Dependabot | GitHub Advanced Security for Azure DevOps | Avenir |

Réduction des risques associés au vol d’informations d’identification

Azure DevOps prend en charge de nombreux mécanismes d’authentification différents, notamment l’authentification de base, les jetons d’accès personnels (PAT), SSH et Microsoft Entra ID (anciennement Azure Active Directory). Ces mécanismes ne sont pas créés de manière égale du point de vue de la sécurité, en particulier lorsqu’il s’agit du risque de vol d’informations d’identification. Par exemple, les fuites involontaires d’informations d’identification telles que les PAT peuvent permettre aux acteurs malveillants d’entrer dans Azure DevOps organisations où ils peuvent accéder à des ressources critiques telles que le code source, pivoter vers des attaques de chaîne logistique, ou même basculer vers la compromission de l’infrastructure de production. Pour réduire les risques de vol d’informations d’identification, nous allons concentrer nos efforts dans les prochains trimestres dans les domaines suivants :

Permettre aux administrateurs d’améliorer la sécurité d’authentification par le biais de stratégies de plan de contrôle.

Réduire le besoin de PATs et d'autres secrets susceptibles d'être volés en ajoutant la prise en charge de alternatives plus sécurisées.

Approfondir l'intégration de Azure DevOps avec Microsoft Entra ID pour mieux prendre en charge ses différentes fonctionnalités de sécurité.

Éviter la nécessité de stocker les secrets de production dans les connexions de services Azure Pipelines.

| Fonctionnalité | Domaine | Trimestre |

|---|---|---|

| Fédération des identités de charge de travail pour la connexion au service Docker | Conduites |

Deuxième semestre 2024

Deuxième semestre 2024 |

| Prise en charge web complète des stratégies d’accès conditionnel | Général |

4T 2024

4T 2024 |

| Stratégies visant à désactiver l'utilisation de jetons d'accès personnels (PAT) | Général |

Deuxième trimestre 2025

Deuxième trimestre 2025 |

| Authentification sans PAT des tâches de pipeline vers des API Azure DevOps | Conduites | 2026 Q2 |

| Évaluation continue de l'accès | Général | Avenir |

| Utilisant les jetons Entra liés à l’appareil dans Azure DevOps | Général | Avenir |

| Fédération d’identités de charges de travail Azure DevOps mise hors service de l’émetteur | Conduites | Avenir |

Amélioration des Tableaux et de l’Intégration à GitHub

L’intégration Azure DevOps et GitHub continue d’être d’une importance stratégique majeure. Notre objectif est de continuer à améliorer cette intégration afin de faciliter le déplacement de leurs référentiels vers GitHub tout en continuant à utiliser Azure Boards, pipelines et plans de test. Tout cela est effectué tout en conservant un niveau élevé de traçabilité entre le travail et le code.

Vous trouverez ci-dessous une liste d’investissements actuellement sur notre feuille de route.

| Fonctionnalité | Domaine | Trimestre |

|---|---|---|

| serveur MCP pour Azure DevOps | Général |

2025 Q4

2025 Q4 |

| Agent de Codage GitHub pour Azure Boards | Comités |

2025 Q4

2025 Q4 |

| Augmenter la limite des référentiels GitHub connectés | Comités |

1T 2026

1T 2026 |

| Remote Azure DevOps MCP Server | Comités |

1T 2026

1T 2026 |

| Sélectionnez un modèle pour l'intégration de l'agent cloud Copilot | Comités | 2026 Q2 |

Vous pouvez également afficher une liste détaillée des investissements planifiés et récents sur notre chronologie des fonctionnalités.

Migrer vers des pools DevOps managés

Les pools DevOps managés sont une évolution des pools d’agents Azure DevOps basés sur des Virtual Machine Scale Set. Il offre une meilleure scalabilité et une fiabilité du pool, simplifie la gestion des pools et vous permet d’utiliser les images de machine virtuelle à partir d’agents hébergés par Microsoft sur des machines virtuelles Azure personnalisées. Vous pouvez en savoir plus sur les pools DevOps managés ici. Les fonctionnalités permettant de prendre en charge de nouveaux scénarios seront ajoutées aux Managed DevOps Pools plutôt qu'aux Virtual Machine Scale Set pools. Les pools DevOps managés sont généralement disponibles. Vous pouvez donc migrer vos pools de groupes de machines virtuelles identiques vers des pools DevOps managés et les utiliser pour les flux de travail de production, dans la mesure du possible.

Vous trouverez la feuille de route détaillée ici.

Parité des fonctionnalités YAML et pipelines de publication

Depuis plusieurs années, tous nos investissements dans les pipelines sont dans le domaine des pipelines YAML. En outre, toutes nos améliorations de sécurité ont été apportées aux pipelines YAML. Par exemple, avec les pipelines YAML, le contrôle sur les ressources protégées (par exemple, les référentiels, les connexions de service, etc.) se trouve entre les mains des propriétaires de ressources par opposition aux auteurs de pipelines. Les jetons d’accès aux tâches utilisés dans les pipelines YAML sont limités à des référentiels spécifiques spécifiés dans le fichier YAML. Il s’agit simplement de deux exemples de fonctionnalités de sécurité disponibles pour les pipelines YAML. Pour ces raisons, nous vous recommandons d’utiliser des pipelines YAML sur classic. L’adoption de YAML sur classic a été importante pour les builds (CI). Toutefois, de nombreux clients ont continué à utiliser des pipelines de gestion des versions classiques sur YAML pour les versions (CD). La principale raison est l'absence de parité dans les différentes fonctionnalités de CD entre les deux solutions. Au cours de la dernière année, nous avons résolu plusieurs lacunes dans ce domaine, notamment dans les contrôles. Les vérifications constituent le principal mécanisme des pipelines YAML pour contrôler la promotion d'une build d'une étape à une autre. Nous continuerons à combler les lacunes dans d’autres domaines au cours de l’année prochaine. Nous allons nous concentrer sur les expériences utilisateur, la traçabilité et les environnements.

| Fonctionnalité | Domaine | Trimestre |

|---|---|---|

| Traçabilité au niveau des étapes | Conduites | 2026 2e trimestre |

| Exécution à la demande des étapes dans le désordre | Conduites | 2026 Q2 |

| Connexions de service dans les contrôles | Conduites | Avenir |

| Vérifie l’extensibilité | Conduites | Avenir |

améliorations de Azure Test Plans

Azure DevOps fournit un large éventail d’outils de test et d’intégrations pour prendre en charge différents besoins de test. Il s’agit notamment de tests manuels, de tests automatisés et de tests exploratoires. La plateforme permet la création et la gestion des plans de test et des suites de tests, qui peuvent être utilisées pour suivre les tests manuels pour les sprints ou les jalons. En outre, Azure DevOps s’intègre aux pipelines CI/CD, ce qui permet l’exécution et la création de rapports de tests automatisés.

Nous mettons en place nos investissements dans ce domaine en réponse aux commentaires de notre base de clients la plus active. Nous nous concentrerons sur les aspects suivants de la gestion des tests : amélioration de la traçabilité des tests de bout en bout ; extension de la prise en charge de différents langages de programmation et infrastructures pour les tests automatisés dans les plans de test ; remaniement des flux de travail et des expériences pour l’utilisation des exécutions de test et des résultats des tests.

Vous trouverez ci-dessous plusieurs investissements que nous prévoyons de réaliser dans le cadre de cette initiative :

| Fonctionnalité | Domaine | Trimestre |

|---|---|---|

| Accès rapide aux résultats des tests dans le cas de test | Plans de test |

2025 Q4

2025 Q4 |

| Résultat de test le plus récent dans les conditions requises | Plans de test |

2025 Q4

2025 Q4 |

| Nouvelle expérience d’exécution de test - Préversion publique | Plans de test |

2025 Q4

2025 Q4 |

| Panneau de résultats du point de test amélioré | Plans de test |

2025 Q4

2025 Q4 |

| Supporter les pipelines YAML dans Azure Test Plans | Plans de test |

2025 Q4

2025 Q4 |

| Prise en charge de la réexécutation des tests pilotés par les données | Plans de test |

2025 Q4

2025 Q4 |

| Support pour JavaScript (Playwright) dans Azure Test Plans | Plans de test | 2026 Q2 |

| Améliorer la fiabilité de l’extension test &feedback pour Edge et Chrome | Plans de test | 2026 Q2 |

| Prise en charge de la capture du résultat réel du test | Plans de test | 2026 Q2 |

Toutes les fonctionnalités

Azure DevOps Services

Azure DevOps Server

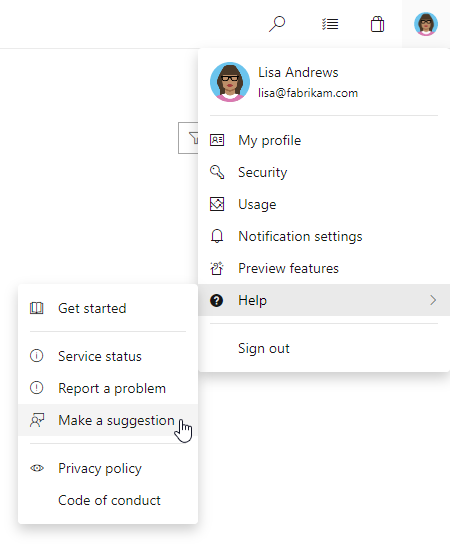

Comment fournir des commentaires

Nous aimerions savoir ce que vous pensez de ces fonctionnalités. Signaler des problèmes ou suggérer une fonctionnalité via Developer Community.

Vous pouvez également obtenir des conseils et répondre à vos questions par la communauté sur Stack Overflow.