Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit la fonctionnalité de connexions de données dans Gestion de surface d’attaque externe Microsoft Defender (Defender EASM).

Vue d’ensemble

Defender EASM propose désormais des connexions de données pour vous aider à intégrer en toute transparence vos données de surface d’attaque dans d’autres solutions Microsoft afin de compléter les flux de travail existants avec de nouveaux insights. Vous devez obtenir des données de Defender EASM dans les autres outils de sécurité que vous utilisez à des fins de correction afin de tirer le meilleur usage de vos données de surface d’attaque.

Le connecteur de données envoie Defender EASM données de ressources à deux plateformes différentes : Log Analytics et Azure Data Explorer. Vous devez exporter Defender EASM données vers l’un ou l’autre outil. Les connexions de données sont soumises au modèle de tarification pour chaque plateforme respective.

Log Analytics fournit des informations de sécurité et des fonctionnalités de gestion des événements et d’orchestration de sécurité, d’automatisation et de réponse. Defender EASM informations sur les ressources ou les insights peuvent être utilisés dans Log Analytics pour enrichir les flux de travail existants avec d’autres données de sécurité. Ces informations peuvent compléter les informations de pare-feu et de configuration, le renseignement sur les menaces et les données de conformité pour fournir une visibilité sur votre infrastructure externe sur l’Internet ouvert.

Vous pouvez :

- Créer ou enrichir des incidents de sécurité.

- Créer des playbooks d’investigation.

- Entraîner des algorithmes d’apprentissage automatique.

- Déclencher des actions de correction.

Azure Data Explorer est une plateforme d’analytique Big Data qui vous permet d’analyser de gros volumes de données provenant de différentes sources avec des fonctionnalités de personnalisation flexibles. Defender EASM données de ressources et d’insights peuvent être intégrées pour utiliser les fonctionnalités de visualisation, de requête, d’ingestion et de gestion au sein de la plateforme.

Que vous générez des rapports personnalisés avec Power BI ou que vous recherchiez des ressources qui correspondent à des requêtes KQL précises, l’exportation de données Defender EASM vers Azure Data Explorer vous permet d’utiliser vos données de surface d’attaque avec un potentiel de personnalisation infini.

Options de contenu de données

Defender EASM les connexions de données vous offrent la possibilité d’intégrer deux types différents de données de surface d’attaque dans l’outil de votre choix. Vous pouvez choisir de migrer les données de ressources, les insights de surface d’attaque ou les deux types de données. Les données de ressources fournissent des détails précis sur l’ensemble de votre inventaire. Les insights de surface d’attaque fournissent des insights actionnables immédiatement basés sur Defender EASM tableaux de bord.

Pour présenter avec précision l’infrastructure qui importe le plus à votre organization, les deux options de contenu incluent uniquement les ressources dans l’état d’inventaire Approuvé.

Données des ressources : l’option Données de ressource envoie des données sur toutes vos ressources d’inventaire à l’outil de votre choix. Cette option est idéale pour les cas d’usage où les métadonnées sous-jacentes granulaires sont essentielles à votre intégration Defender EASM. Les exemples incluent des Microsoft Sentinel ou des rapports personnalisés dans Azure Data Explorer. Vous pouvez exporter un contexte de haut niveau sur chaque ressource dans l’inventaire et des détails granulaires spécifiques au type de ressource particulier.

Cette option ne fournit pas d’insights prédéterminés sur les ressources. Au lieu de cela, il offre une grande quantité de données afin que vous puissiez trouver les insights personnalisés qui vous intéressent le plus.

Insights sur la surface d’attaque : les insights de surface d’attaque fournissent un ensemble actionnable de résultats basés sur les insights clés fournis par le biais de tableaux de bord dans Defender EASM. Cette option fournit des métadonnées moins précises sur chaque ressource. Il catégorise les ressources en fonction des insights correspondants et fournit le contexte général requis pour approfondir les recherches. Cette option est idéale si vous souhaitez intégrer ces insights prédéterminés dans des flux de travail de création de rapports personnalisés avec des données d’autres outils.

Vue d’ensemble de la configuration

Cette section présente des informations générales sur la configuration.

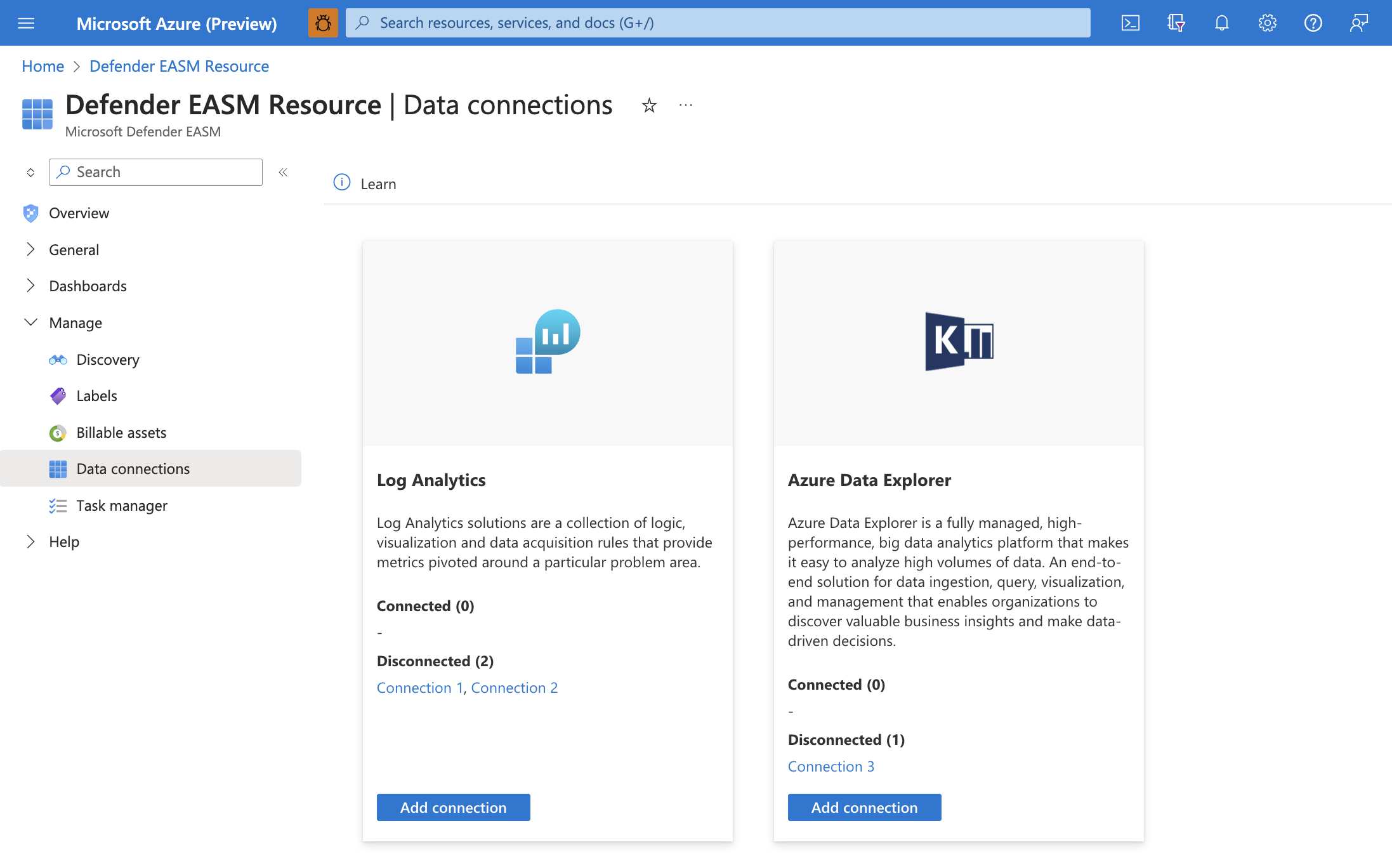

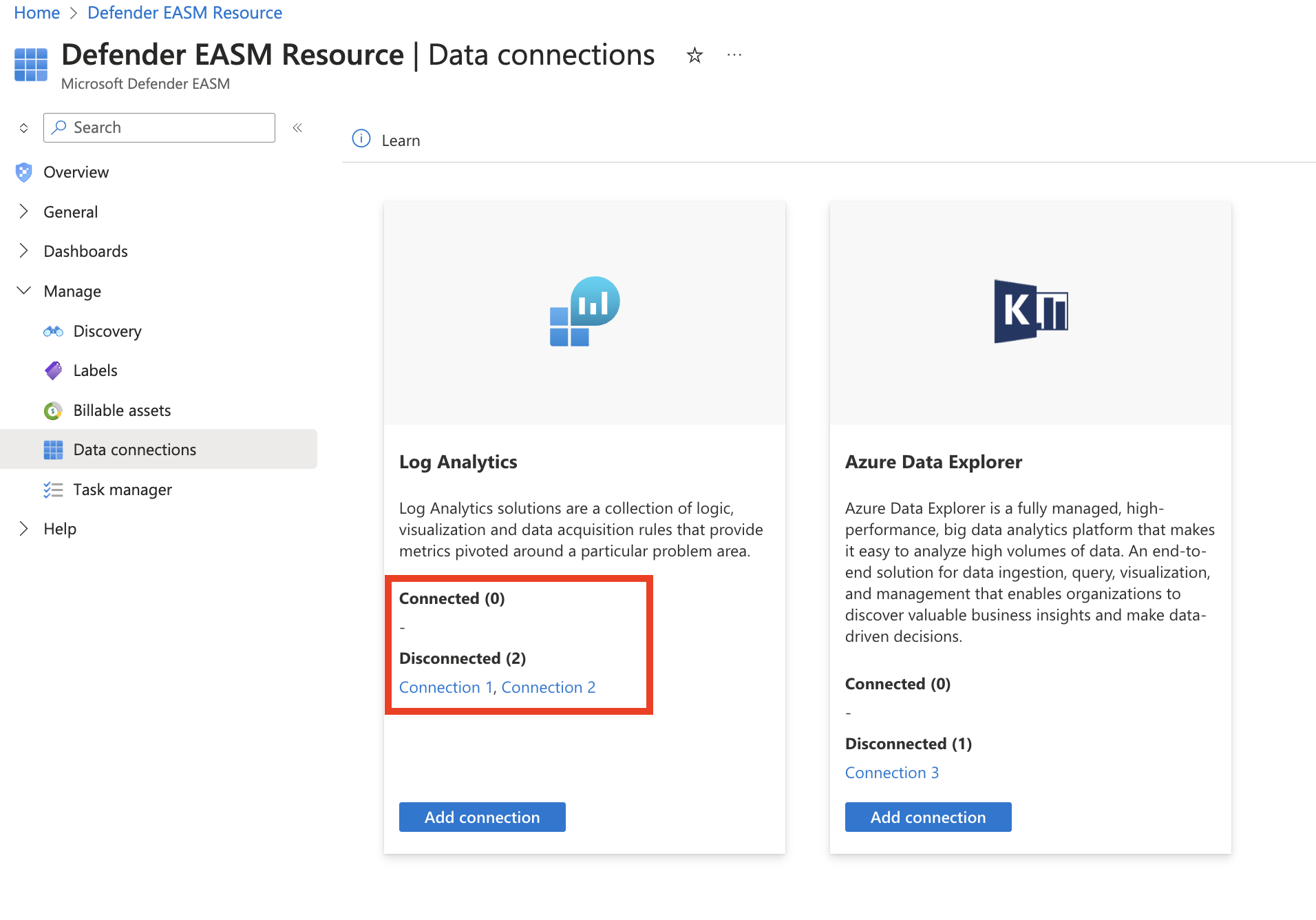

Accéder aux connexions de données

Dans le volet le plus à gauche de votre Defender EASM de ressources, sous Gérer, sélectionnez Connexions de données. Cette page affiche les connecteurs de données pour Log Analytics et Azure Data Explorer. Il répertorie toutes les connexions actuelles et offre la possibilité d’ajouter, de modifier ou de supprimer des connexions.

Conditions préalables à la connexion

Pour créer correctement une connexion de données, vous devez d’abord vérifier que vous avez effectué les étapes requises pour accorder Defender EASM autorisation à l’outil de votre choix. Ce processus permet à l’application d’ingérer vos données exportées. Il fournit également les informations d’identification d’authentification nécessaires pour configurer la connexion.

Remarque

Defender EASM connexions de données ne prennent pas en charge les liaisons privées ou les réseaux.

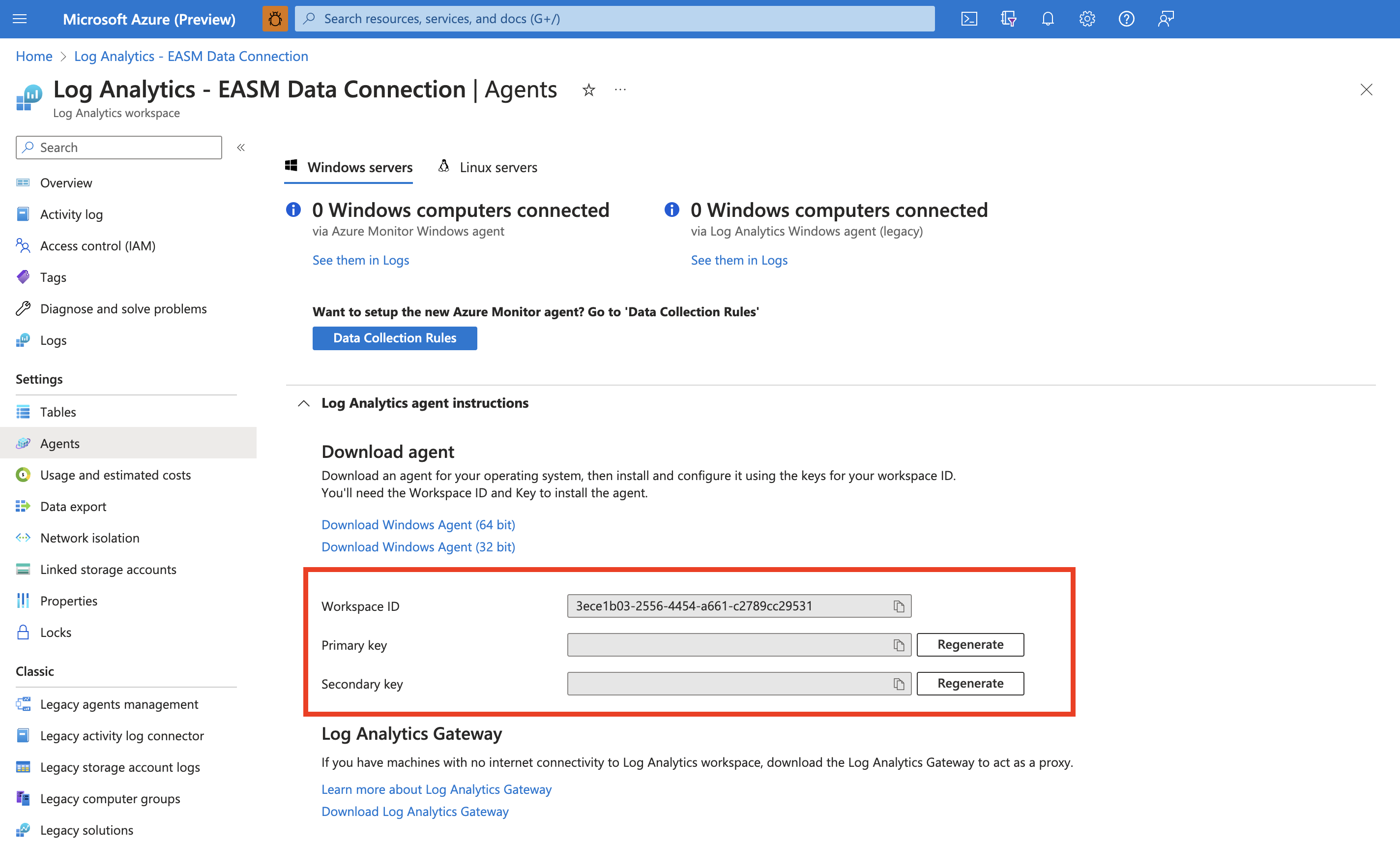

Configurer les autorisations Log Analytics

Ouvrez l’espace de travail Log Analytics qui va ingérer vos données Defender EASM ou créer un espace de travail.

Dans le volet le plus à gauche, sous Paramètres, sélectionnez Agents.

Développez la section Instructions de l’agent Log Analytics pour afficher l’ID et la clé primaire de votre espace de travail. Ces valeurs sont utilisées pour configurer votre connexion de données.

Remarque

L’API Collecteur de données HTTP, actuellement utilisée par le connecteur de données Defender EASM Log Analytics, sera déconseillée le 14 septembre 2026.

Tous les nouveaux connecteurs de données Log Analytics utilisent l’API d’ingestion des journaux, qui nécessite des configurations d’autorisations supplémentaires comme indiqué ci-dessous.

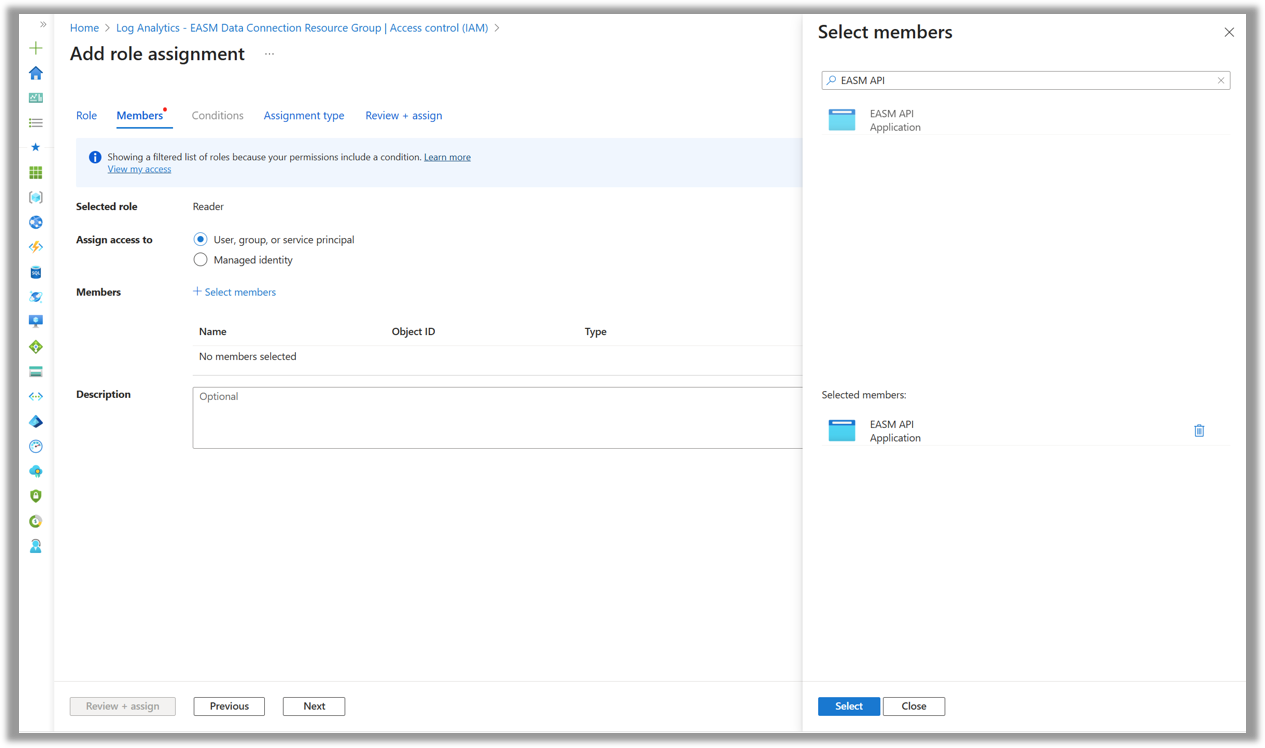

Configurer les attributions de rôles de groupe de ressources

- Dans le volet le plus à gauche, sélectionnez Vue d’ensemble et accédez au groupe de ressources sous Éléments essentiels dans le volet principal.

- Ouvrez le groupe de ressources qui contient l’espace de travail Log Analytics.

- Dans le volet le plus à gauche, sélectionnez Contrôle d’accès (IAM) .

- Recherchez et sélectionnez le rôle Lecteur .

- Recherchez et sélectionnez l’API GSAE comme membre pour l’attribution de rôle.

- Assurez-vous que le type d’affectation est Permanent , puis cliquez sur Vérifier + affecter.

- Répétez cette opération et ajoutez les rôles Contributeur de surveillance, Contributeur Log Analytics et Éditeur de métriques de surveillance pour l’application API GSAE.

Remarque

L’attribution des rôles pour l’API GSAE peut prendre quelques minutes. Après avoir configuré les affectations, attendez quelques minutes pour créer une connexion de données.

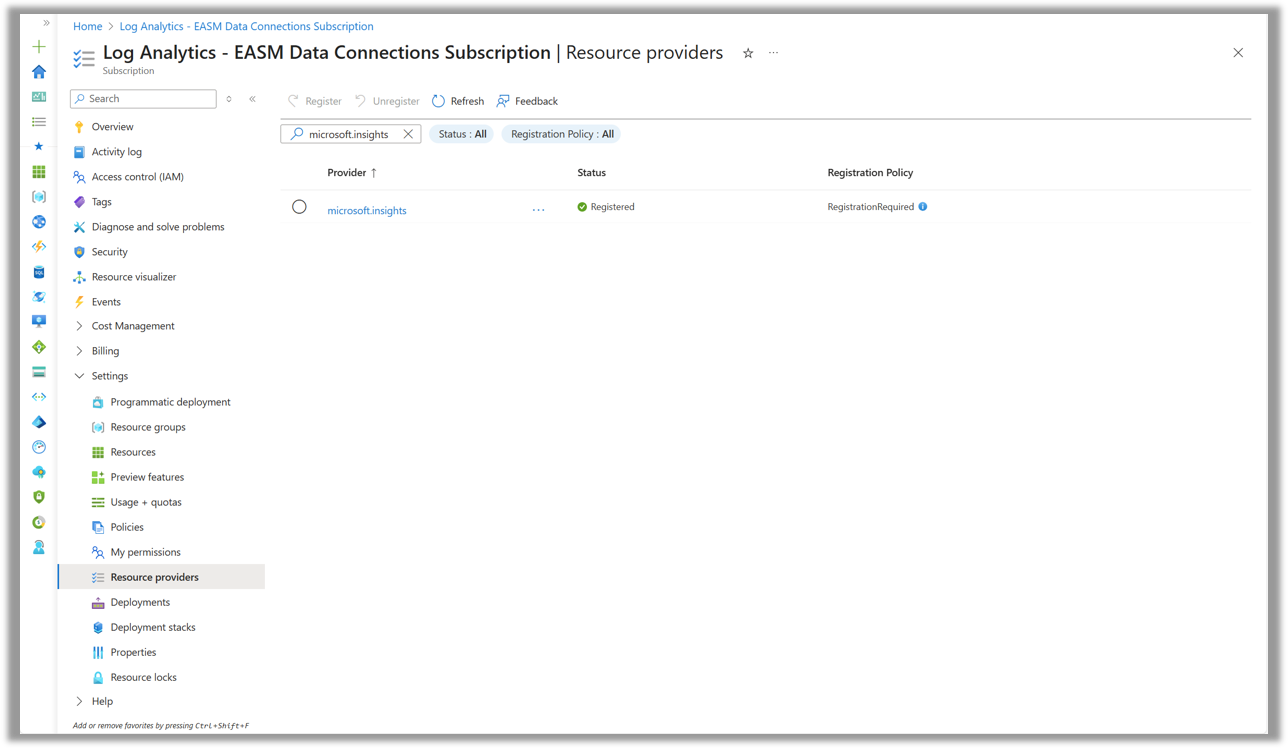

Configurer des fournisseurs de ressources d’abonnement

- Ouvrez l’abonnement qui contient le groupe de ressources et l’espace de travail Log Analytics.

- Dans le volet le plus à gauche, sous Paramètres , sélectionnez Fournisseurs de ressources.

- Recherchez microsoft.insights et inscrivez le fournisseur.

Remarque

À l’aide de la nouvelle API Log Analytics, la ressource Defender EASM et l’espace de travail Log Analytics qui ingérera vos données Defender EASM doivent se trouver dans le même locataire.

L’utilisation de cette connexion de données est soumise à la structure tarifaire de Log Analytics. Pour plus d’informations, consultez tarification Azure Monitor.

Configurer les autorisations Azure Data Explorer

Vérifiez que le principal de service d’API Defender EASM a accès aux rôles appropriés dans la base de données dans laquelle vous souhaitez exporter les données de votre surface d’attaque. Tout d’abord, vérifiez que votre ressource Defender EASM a été créée dans le locataire approprié, car cette action provisionne le principal d’API GSAE.

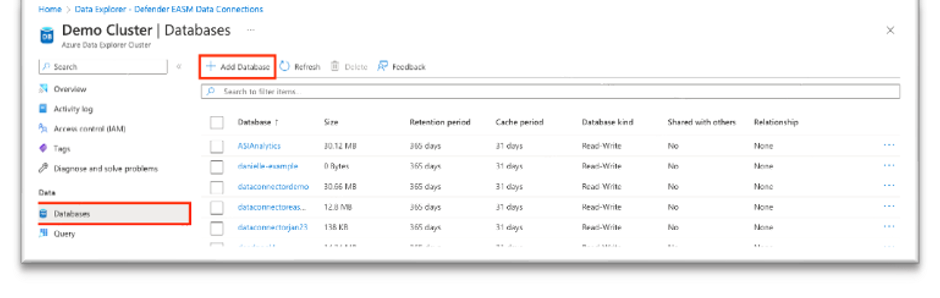

Ouvrez le cluster Azure Data Explorer qui ingérera vos données Defender EASM ou créez un cluster.

Dans le volet le plus à gauche, sous Données, sélectionnez Bases de données.

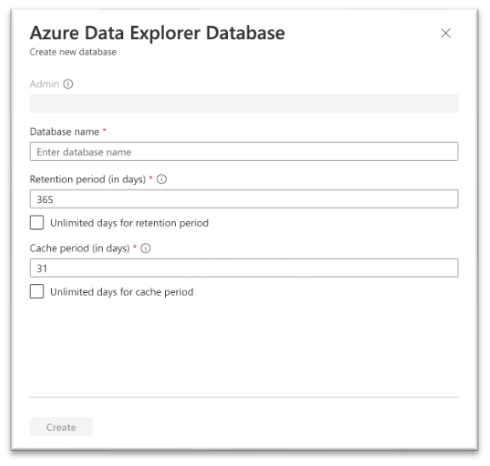

Sélectionnez Ajouter une base de données pour créer une base de données pour héberger vos données Defender EASM.

Nommez votre base de données, configurez les périodes de rétention et de cache, puis sélectionnez Créer.

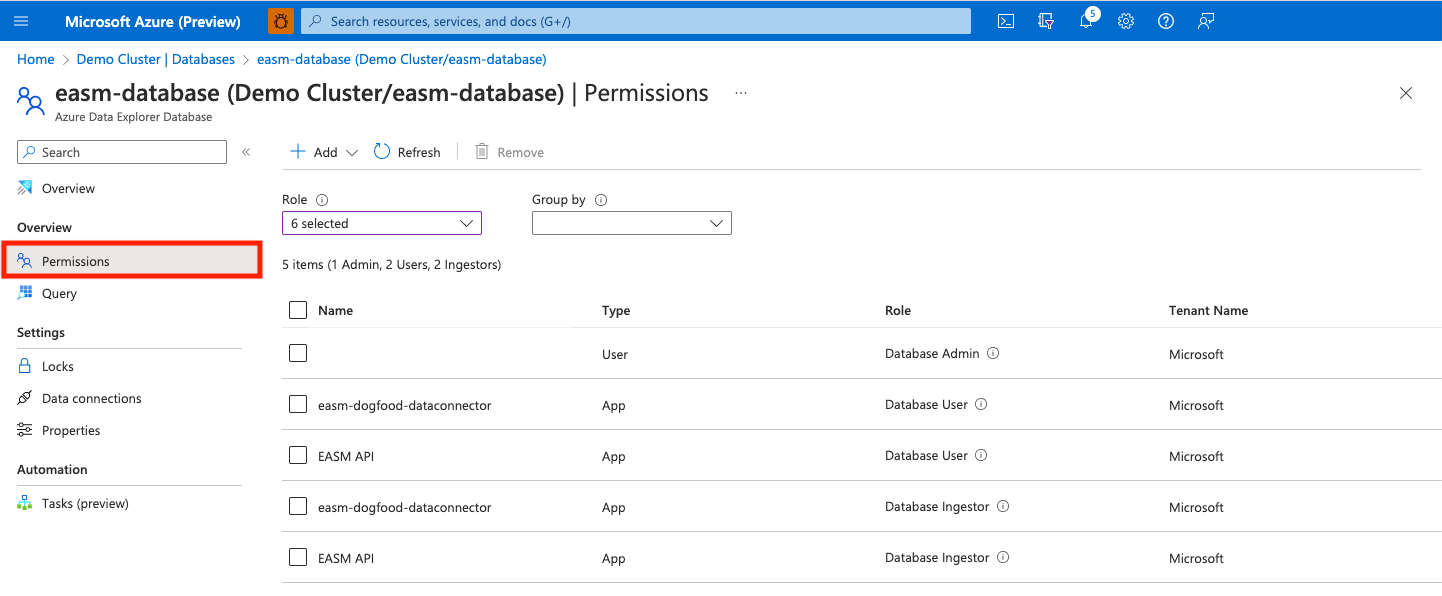

Une fois votre base de données Defender EASM créée, sélectionnez le nom de la base de données pour ouvrir la page de détails. Dans le volet le plus à gauche, sous Vue d’ensemble, sélectionnez Autorisations. Pour exporter correctement Defender EASM données vers Azure Data Explorer, vous devez créer deux nouvelles autorisations pour l’API GSAE : utilisateur et ingéré.

Sélectionnez Ajouter et créez un utilisateur. Recherchez GSAE API, sélectionnez la valeur, puis sélectionnez Sélectionner.

Sélectionnez Ajouter pour créer un ingérant. Suivez les étapes décrites précédemment pour ajouter l’API GSAE en tant qu’ingérant.

Votre base de données est maintenant prête à se connecter à Defender EASM. Vous avez besoin du nom du cluster, du nom de la base de données et de la région lorsque vous configurez votre connexion de données.

Ajouter une connexion de données

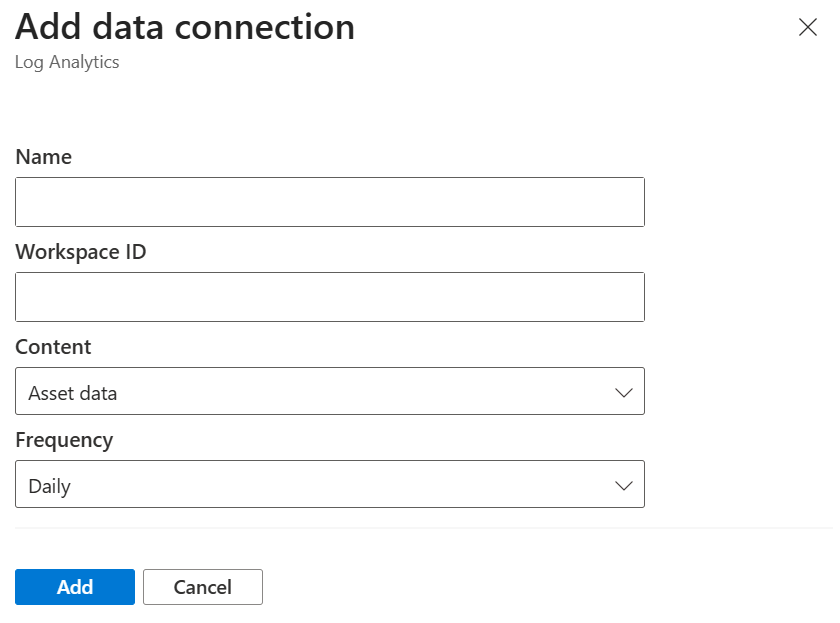

Vous pouvez connecter vos données Defender EASM à Log Analytics ou à Azure Data Explorer. Pour ce faire, sélectionnez Ajouter une connexion pour l’outil approprié dans la page Connexions de données .

Un volet de configuration s’ouvre sur le côté droit de la page Connexions de données . Les champs suivants sont obligatoires pour chaque outil respectif.

Log Analytics

Nom : entrez un nom pour cette connexion de données.

ID de l’espace de travail : entrez l’ID de l’espace de travail de l’instance Log Analytics où vous souhaitez exporter Defender EASM données.

Contenu : sélectionnez cette option pour intégrer les données de ressources, les insights de surface d’attaque ou les deux jeux de données.

Fréquence : sélectionnez la fréquence utilisée par la connexion Defender EASM pour envoyer des données mises à jour à l’outil de votre choix. Les options disponibles sont quotidiennes, hebdomadaires et mensuelles.

Remarque

Toutes les nouvelles connexions de données utilisent l’API Log Analytics et n’utilisent pas de clé API.

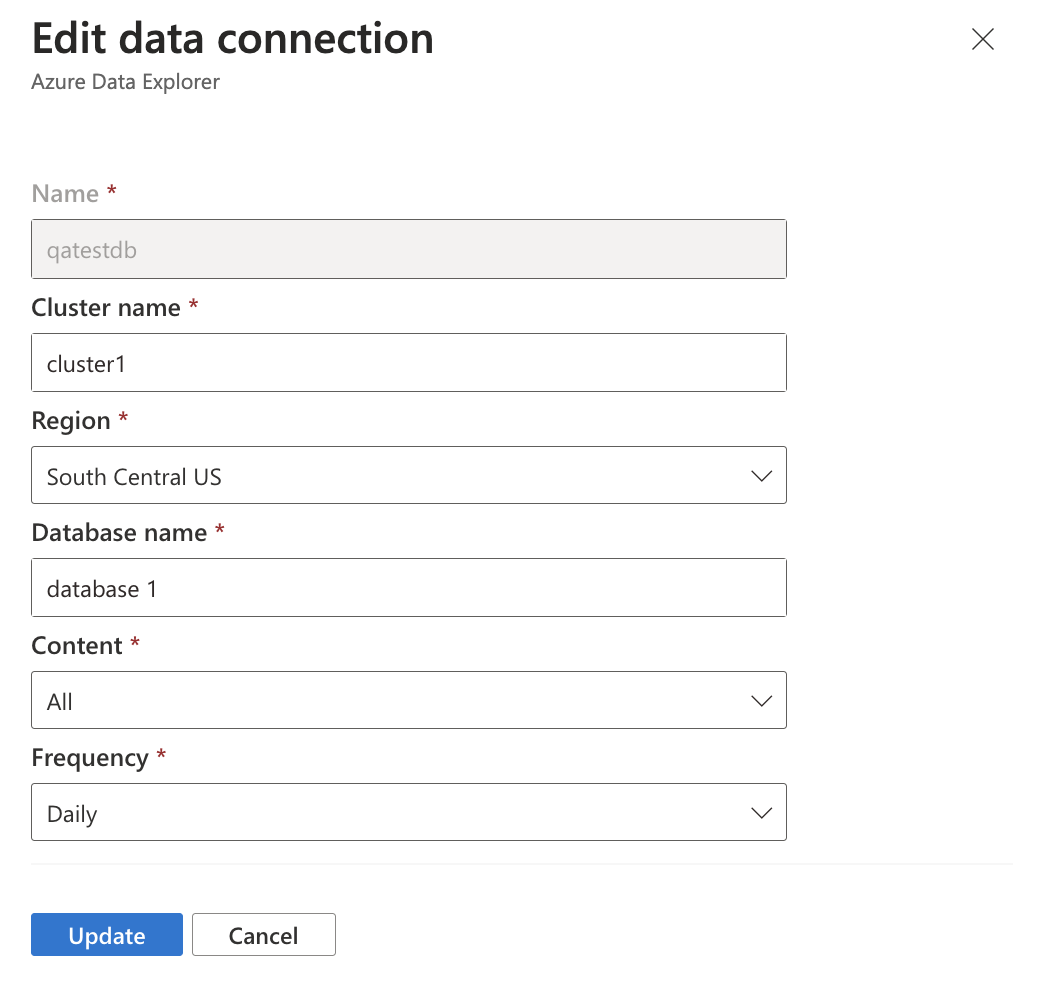

Explorateur de données Azure

Nom : entrez un nom pour cette connexion de données.

Nom du cluster : entrez le nom du cluster Azure Data Explorer dans lequel vous souhaitez exporter Defender EASM données.

Région : entrez la région du cluster Azure Data Explorer.

Nom de la base de données : entrez le nom de la base de données souhaitée.

Contenu : sélectionnez cette option pour intégrer les données de ressources, les insights de surface d’attaque ou les deux jeux de données.

Fréquence : sélectionnez la fréquence utilisée par la connexion Defender EASM pour envoyer des données mises à jour à l’outil de votre choix. Les options disponibles sont quotidiennes, hebdomadaires et mensuelles.

Une fois tous les champs configurés, sélectionnez Ajouter pour créer la connexion de données. À ce stade, la page Connexions de données affiche une bannière qui indique que la ressource a été créée avec succès. Dans 30 minutes, les données commencent à se remplir. Une fois les connexions créées, elles sont répertoriées sous l’outil applicable sur la page principale connexions de données .

Modifier ou supprimer une connexion de données

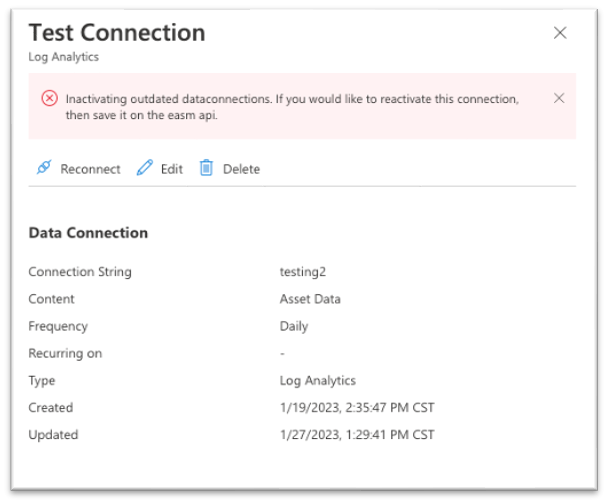

Vous pouvez modifier ou supprimer une connexion de données. Par exemple, vous remarquerez peut-être qu’une connexion est répertoriée comme Déconnectée. Dans ce cas, vous devez retourner les détails de configuration pour résoudre le problème.

Pour modifier ou supprimer une connexion de données :

Sélectionnez la connexion appropriée dans la liste de la page principale Connexions de données .

Une page s’ouvre et fournit plus de données sur la connexion. Il affiche les configurations que vous avez choisies lors de la création de la connexion et les éventuels messages d’erreur. Vous voyez également les données suivantes :

Périodique le : jour de la semaine ou du mois qui Defender EASM envoie des données mises à jour à l’outil connecté.

Créé : date et heure auxquelles la connexion de données a été créée.

Mis à jour : date et heure de la dernière mise à jour de la connexion de données.

À partir de cette page, vous pouvez vous reconnecter, modifier ou supprimer votre connexion de données.

- Reconnecter : tente de valider la connexion de données sans aucune modification de la configuration. Cette option est préférable si vous avez validé les informations d’identification d’authentification utilisées pour la connexion de données.

- Modifier : vous permet de modifier la configuration de la connexion de données.

- Supprimer : supprime la connexion de données.