Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à : ✔️ Front Door Standard ✔️ Front Door Premium

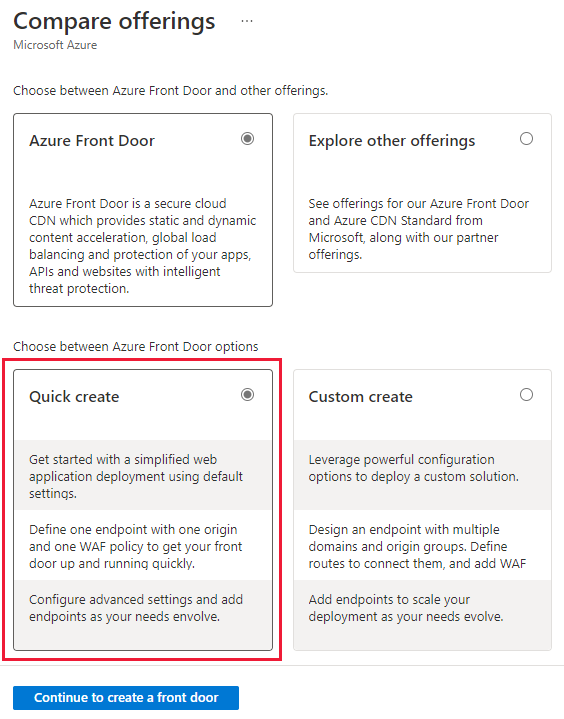

Ce guide de démarrage rapide vous guide tout au long du processus de création d’un profil Azure Front Door à l’aide du portail Azure. Vous avez deux options pour créer un profil Azure Front Door : création rapide et création personnalisée. L’option Création rapide vous permet de configurer les paramètres de base de votre profil, tandis que l’option Création personnalisée vous permet de personnaliser votre profil avec des paramètres plus avancés.

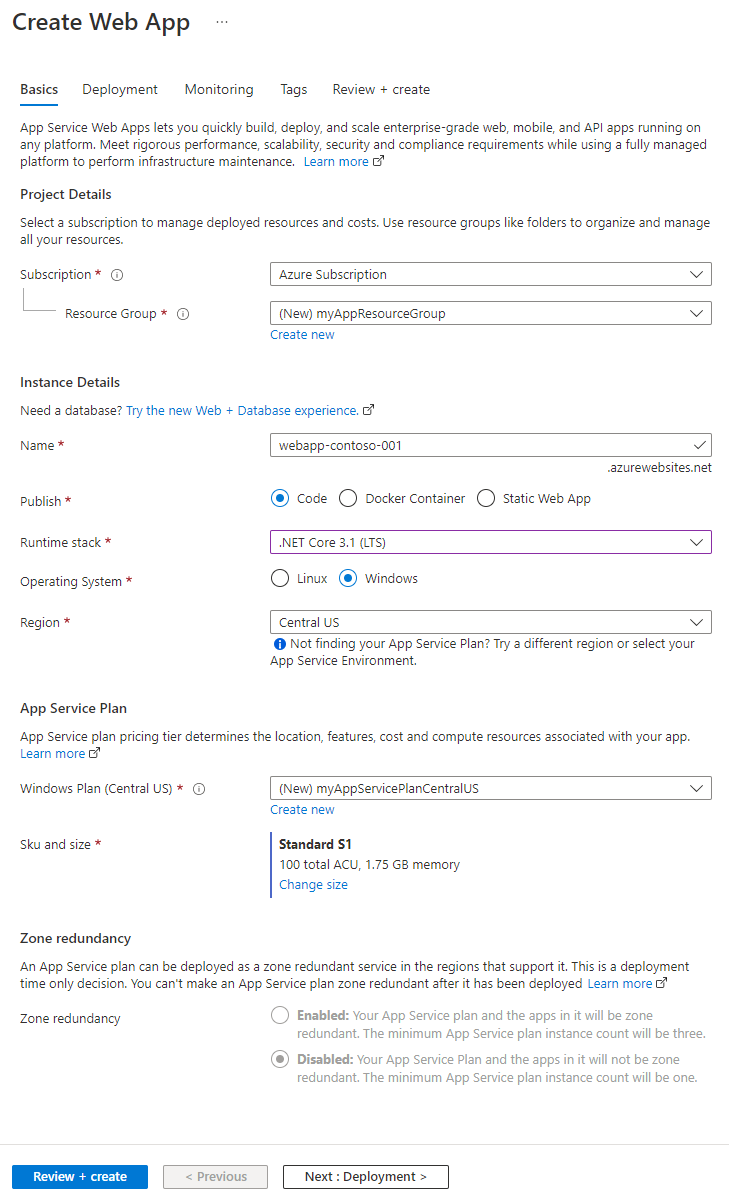

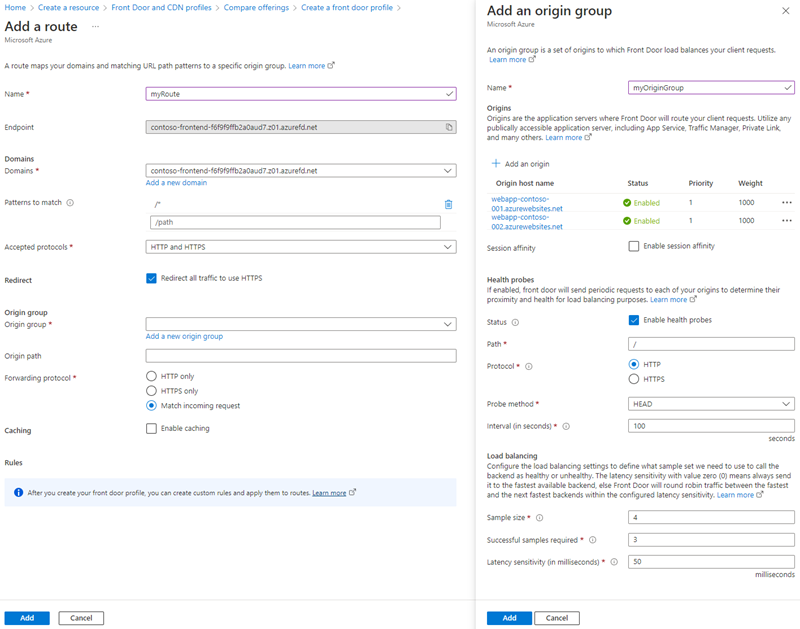

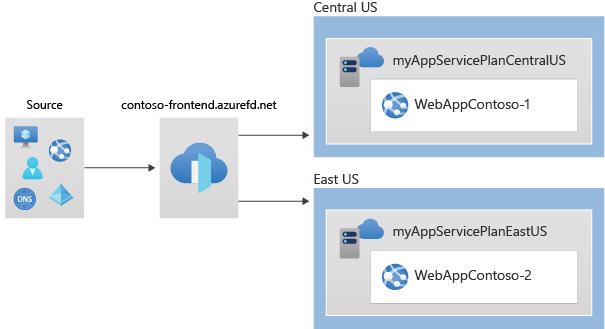

Dans ce guide de démarrage rapide, vous allez utiliser l’option Création personnalisée pour créer un profil Azure Front Door. Tout d’abord, vous allez déployer deux services App Services en tant que serveurs d’origine. Ensuite, vous allez configurer le profil Azure Front Door pour acheminer le trafic vers vos services d’application en fonction de certaines règles. Enfin, vous allez tester la connectivité à vos services d’application en accédant au nom d’hôte frontend Azure Front Door.

Notes

Pour les charges de travail Web, nous vous recommandons vivement d’utiliser la protection DDoS Azure et un pare-feu d’applications Web pour vous protéger contre les attaques DDoS émergentes. Une autre option consiste à utiliser Azure Front Door avec un pare-feu d’applications Web. Azure Front Door offre une protection au niveau de la plateforme contre les attaques DDoS au niveau du réseau. Pour plus d’informations, consultez Base de référence de la sécurité pour les services Azure.

Prérequis

Compte Azure avec un abonnement actif. Créez un compte gratuitement.

Créer un profil Azure Front Door

Connectez-vous au portail Azure.

Accédez à la page d’accueil ou au menu Azure, puis sélectionnez + Créer une ressource. Entrez Profils Front Door et CDN dans la zone de recherche, puis sélectionnez Créer.

Dans la page Comparer les offres, sélectionnez Création rapide, puis Continuer pour créer une instance Front Door.

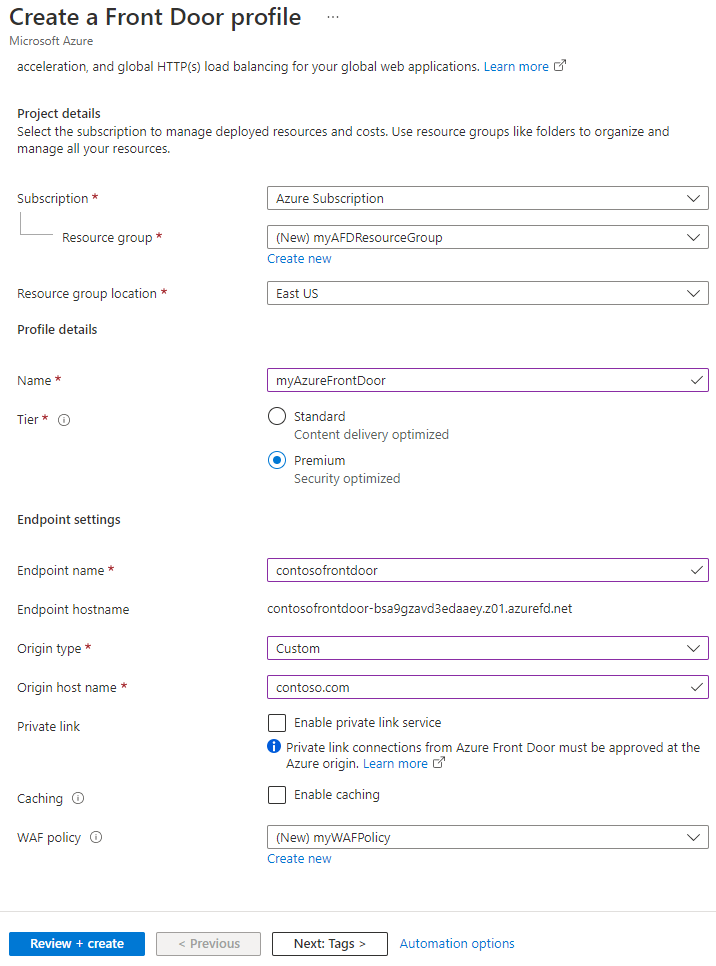

Dans la page Créer un profil Front Door, fournissez les informations suivantes :

Réglage Descriptif Abonnement Sélectionnez votre abonnement. Groupe de ressources Sélectionnez Créer, puis entrez myAFDResourceGroup. Nom Entrez un nom pour votre profil tel que myAzureFrontDoor. Niveau Sélectionnez Standard ou Premium. Le niveau Standard est optimisé pour la distribution de contenu, tandis que le niveau Premium privilégie la sécurité. Voir Comparaison des niveaux. Nom du point de terminaison Entrez un nom unique au monde pour votre point de terminaison. Type d’origine Sélectionnez le type de ressource pour votre origin. Pour cet exemple, sélectionnez une instance App Service avec le service Private Link activé. Nom d’hôte de l’origin Entrez le nom d’hôte de votre origin. Liaison privée (Premium uniquement) Activez le service de liaison privée pour disposer d’une connexion privée entre Azure Front Door et votre origine. Les origines prises en charge incluent les équilibreurs de charge internes, les instances Azure Storage Blob, les services Azure App et les sites web statiques Stockage Azure. Consultez l’article Service Private Link avec Azure Front Door. Mise en cache Cochez la case pour mettre en cache le contenu plus près des utilisateurs à l’échelle mondiale en utilisant les POP de périphérie d’Azure Front Door et le réseau Microsoft. Stratégie WAF Sélectionnez Créer ou choisissez une stratégie WAF existante dans la liste déroulante pour activer cette fonctionnalité. Notes

Lors de la création d’un profil Azure Front Door, vous ne pouvez sélectionner qu’une origine dans le même abonnement que celui dans lequel l’instance de Front Door est créée.

Sélectionnez Vérifier + créer, puis Créer pour déployer votre profil Azure Front Door.

Notes

- Quelques minutes peuvent être nécessaires pour que la configuration Azure Front Door se propage à tous les POP de périphérie.

- Si vous avez activé Private Link, accédez à la page de ressource de l’origine, sélectionnez Mise en réseau>Configurer Private Link, sélectionnez la requête en attente à partir d’Azure Front Door, puis Approuver. Après quelques secondes, votre origine sera accessible en toute sécurité via Azure Front Door.

Vérifier Azure Front Door

Le déploiement global du profil Azure Front Door prend quelques minutes. Après cela, vous pouvez accéder à l’hôte front-end en entrant son nom d’hôte de point de terminaison dans un navigateur. Par exemple : contoso-frontend.z01.azurefd.net. La requête est automatiquement routée vers le serveur le plus proche parmi les serveurs spécifiés dans le groupe d’origine.

Pour tester la fonctionnalité de basculement global instantané, suivez ces étapes si vous avez créé les applications dans ce guide de démarrage rapide. Vous voyez une page d’informations avec les détails de l’application.

Entrez le nom d’hôte du point de terminaison dans un navigateur, par exemple

contoso-frontend.z01.azurefd.net.Dans le portail Azure, recherchez et sélectionnez App Services. Recherchez l’une de vos applications web, par exemple WebApp-Contoso-001.

Sélectionnez l’application web dans la liste, puis sélectionnez Arrêter. Confirmez votre action en sélectionnant Oui.

Rechargez le navigateur pour afficher à nouveau la page d’informations.

Conseil

Le trafic peut prendre un certain temps pour passer à la deuxième application web. Vous allez devoir possiblement recharger à nouveau le navigateur.

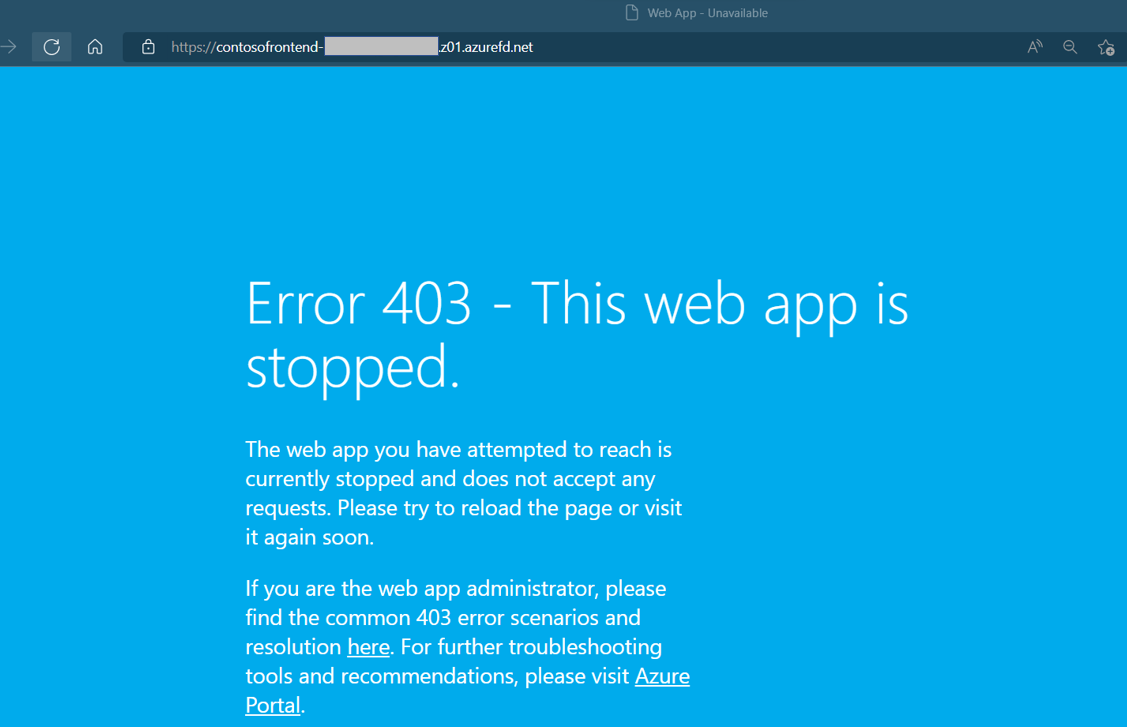

Pour arrêter la deuxième application web, sélectionnez-la dans la liste, puis choisissez Arrêter. Confirmez votre action en sélectionnant Oui.

Rechargez la page web. Vous devez rencontrer un message d’erreur après l’actualisation.

Nettoyer les ressources

Si vous n’avez plus besoin de l’environnement, vous pouvez supprimer toutes les ressources créées. La suppression d’un groupe de ressources supprime également tout son contenu. Pour éviter les frais inutiles, nous vous recommandons de supprimer ces ressources si vous ne prévoyez pas d’utiliser cette instance Azure Front Door.

Dans le Portail Azure, recherchez et sélectionnez Groupes de ressources ou accédez à Groupes de ressources dans le menu du Portail Azure.

Utilisez l’option de filtre ou faites défiler la liste vers le bas pour localiser les groupes de ressources, tels que myAFDResourceGroup, myAppResourceGroup ou myAppResourceGroup2.

Sélectionnez le groupe de ressources que vous souhaitez supprimer, puis choisissez l’option Supprimer.

Avertissement

La suppression d’un groupe de ressources est irréversible. Vous ne pouvez pas récupérer les ressources au sein du groupe de ressources une fois qu’elles sont supprimées.

Entrez le nom du groupe de ressources à confirmer, puis sélectionnez le bouton Supprimer .

Répétez ces étapes pour les autres groupes de ressources.

Étapes suivantes

Passez à l’article suivant pour apprendre comment configurer un domaine personnalisé pour votre instance Azure Front Door.