Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit les déclencheurs et les actions pris en charge par le connecteur Microsoft Sentinel Logic Apps. Utilisez les déclencheurs et actions répertoriés dans les playbooks Microsoft Sentinel pour interagir avec vos données Microsoft Sentinel.

Important

Les fonctionnalités notées sont actuellement en préversion. Consultez les conditions d’utilisation supplémentaires pour les préversions Microsoft Azure pour obtenir des conditions légales supplémentaires qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Conditions préalables

Avant de commencer, vérifiez que vous disposez des autorisations Azure suivantes requises pour utiliser les composants du connecteur Microsoft Sentinel :

| Rôle | Utiliser des déclencheurs | Obtenir les actions disponibles | Mettre à jour l’incident, ajouter un commentaire |

|---|---|---|---|

| Lecteur Microsoft Sentinel | ✓ | ✓ | - |

| Microsoft SentinelRépondeur/Contributeur | ✓ | ✓ | ✓ |

Pour plus d’informations, consultez Rôles et autorisations dans Microsoft Sentinel et conditions préalables pour l’utilisation des playbooks Microsoft Sentinel.

Déclencheurs Microsoft Sentinel pris en charge

Le connecteur Microsoft Sentinel, et par conséquent, les playbooks Microsoft Sentinel prennent en charge les déclencheurs suivants :

Incident Microsoft Sentinel. Recommandé pour la plupart des scénarios d’automatisation des incidents.

Le playbook reçoit des objets Incident, qui comprennent les entités et les alertes. Ce déclencheur vous permet d’attacher un playbook à une règle d’automatisation qui peut être déclenchée chaque fois qu’un incident est créé ou mis à jour dans Microsoft Sentinel, en appliquant tous les avantages des règles d’automatisation à l’incident.

Alerte Microsoft Sentinel (préversion). Recommandé pour les playbooks qui doivent être exécutés manuellement sur les alertes et pour les règles d’analytique planifiées qui ne génèrent pas d’incidents pour leurs alertes.

- Ce déclencheur ne peut pas être utilisé pour automatiser les réponses aux alertes générées par les règles d’analytique de sécurité Microsoft .

- Les playbooks qui utilisent ce déclencheur ne peuvent pas être appelées par des règles d’automatisation.

Entité Microsoft Sentinel. Recommandé pour les playbooks qui doivent être exécutés manuellement sur des entités spécifiques à partir d’un contexte d’investigation ou de chasse aux menaces. Les playbooks qui utilisent ce déclencheur ne peuvent pas être appelées par des règles d’automatisation.

Les schémas utilisés par ces flux ne sont pas identiques. Nous vous recommandons d’utiliser le flux de déclencheur d’incident Microsoft Sentinel pour la plupart des scénarios.

Champs dynamiques d’incident

L’objet Incident reçu de l’incident Microsoft Sentinel inclut les champs dynamiques suivants :

| Nom du champ | Descriptif |

|---|---|

| Propriétés d’incident | Affiché en tant qu’incident : <nom du champ> |

| Alertes | Tableau des propriétés d’alerte suivantes, illustrées sous la forme Alerte : <nom> du champ. Étant donné qu’un incident peut inclure plusieurs alertes, la sélection d’une propriété d’alerte génère automatiquement une boucle for each pour couvrir toutes les alertes dans l’incident. |

| Entités | Tableau de toutes les entités de l’alerte |

| Champs d’informations sur l’espace de travail | Détails sur l’espace de travail Microsoft Sentinel où l’incident a été créé, notamment : - ID d’abonnement - Nom de l’espace de travail - ID de l’espace de travail - Nom du groupe de ressources |

Actions prises en charge par Microsoft Sentinel

Le connecteur Microsoft Sentinel, et par conséquent, les playbooks Microsoft Sentinel prennent en charge les actions suivantes :

| Action | Quand utiliser cette fonctionnalité ? |

|---|---|

| Alerte – Obtenir l’incident | Dans les playbooks qui commencent par le déclencheur d’alerte. Utile pour obtenir les propriétés de l’incident ou récupérer l’ID ARM d’incident à utiliser avec l’incident de mise à jour ou ajouter un commentaire aux actions d’incident . |

| Obtenir l’incident | Pour déclencher un playbook à partir d’une source externe ou d’un déclencheur autre que Sentinel. Identifiez-le avec un ID ARM d’incident. Récupère les propriétés et les commentaires de l’incident. |

| Mettre à jour l’incident | Pour modifier l’état d’un incident (par exemple, lors de la fermeture de l’incident), affectez un propriétaire, ajoutez ou supprimez une balise, ou modifiez sa gravité, son titre ou sa description. |

| Ajouter des commentaires à l’incident | Pour enrichir l’incident avec les informations collectées à partir de sources externes, auditer les actions effectuées par le playbook sur les entités, fournir des informations supplémentaires utiles pour l’examen des incidents. |

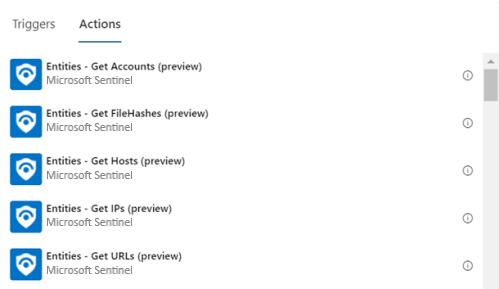

| Entités - Obtenir <le type d’entité> | Dans les playbooks qui fonctionnent sur un type d’entité spécifique (IP, Compte, Hôte, **URL ou FileHash), qui est connu au moment de la création du playbook, et vous devez être en mesure de l’analyser et de travailler sur ses champs uniques. |

Conseil / Astuce

Les actions mettent à jour l’incident et ajoutent un commentaire à l’incident nécessitent l’ID ARM d’incident.

Utilisez l’action Alert - Get Incident au préalable pour obtenir l’ID ARM d’incident.

Types d’entités non prises en charge

Le champ dynamique Entités est un tableau d’objets JSON, chacun représentant une entité. Chaque type d’entité a son propre schéma, en fonction de ses propriétés uniques.

L’action « Entités - Obtenir <le type> d’entité » vous permet de :

- Filtrez le tableau d’entités par type demandé.

- Analysez les champs spécifiques de ce type afin qu’ils puissent être utilisés comme champs dynamiques dans d’autres actions.

L’entrée est le champ dynamique Entités .

La réponse est un tableau d’entités, où les propriétés spéciales sont analysées et peuvent être utilisées directement dans une boucle For each .

Les types d’entités actuellement pris en charge sont les suivants :

L’image suivante montre un exemple d’actions disponibles pour les entités :

Pour d’autres types d’entités, des fonctionnalités similaires peuvent être obtenues à l’aide des actions intégrées de Logic Apps :

Filtrez le tableau d’entités par type demandé à l’aide du tableau de filtres.

Analysez les champs spécifiques de ce type, afin qu’ils puissent être utilisés comme champs dynamiques dans d’autres actions à l’aide d’Analyse JSON.

Contenu connexe

Pour plus d’informations, consultez :