Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article fournit des informations générales et des étapes pour configurer une clé gérée par le client (CMK) pour Microsoft Sentinel. Toutes les données stockées dans Microsoft Sentinel sont déjà chiffrées par Microsoft dans toutes les ressources de stockage pertinentes. CMK fournit une couche supplémentaire de protection avec une clé de chiffrement créée et détenue par vous et stockée dans votre Azure Key Vault.

Configuration requise

- Configurez un cluster dédié Log Analytics avec au moins un niveau d’engagement de 100 Go/jour. Lorsque plusieurs espaces de travail sont liés au même cluster dédié, ils partagent la même clé gérée par le client. Découvrez la tarification des clusters dédiés Log Analytics.

- Configurez CMK sur le cluster dédié et liez votre espace de travail à ce cluster. Découvrez les étapes d’approvisionnement cmk dans Azure Monitor.

Considérations

L’intégration d’un espace de travail CMK à Microsoft Sentinel est prise en charge uniquement via l’API REST et l’interface CLI Azure, et non via le Portail Azure. Les modèles Azure Resource Manager (modèles ARM) ne sont actuellement pas pris en charge pour l’intégration cmk.

Dans les cas suivants, les données et les journaux d’espace de travail ingérés sont chiffrés avec CMK, tandis que d’autres données Microsoft Sentinel, y compris le contenu de sécurité comme les règles d’analyse, mais aussi les alertes, les incidents, etc., sont chiffrés avec des clés gérées par Microsoft :

- Activation de CMK sur un espace de travail déjà intégré à Microsoft Sentinel.

- Activation de CMK sur un cluster qui contient des espaces de travail compatibles Microsoft Sentinel.

- Liaison d’un espace de travail Microsoft Sentinel non-CMK à un cluster compatible CMK.

Les modifications cmk suivantes ne sont pas prises en charge , car elles peuvent entraîner un comportement non défini et problématique :

- Désactivation de CMK sur un espace de travail déjà intégré à Microsoft Sentinel.

- Définition d’un espace de travail Sentinel intégré compatible CMK en tant qu’espace de travail non-CMK en le dissociant de son cluster dédié compatible CMK.

- Désactivation de CMK sur un cluster dédié Log Analytics compatible AVEC CMK.

Si vous intégrez votre espace de travail compatible Microsoft Sentinel au portail Defender, les données/journaux d’espace de travail ingérés restent chiffrés avec cmk. Les autres données ne sont pas chiffrées avec cmk et utilisent une clé gérée par Microsoft.

Microsoft Sentinel prend en charge les identités affectées par le système dans la configuration cmk. Par conséquent, l’identité du cluster Log Analytics dédié doit être de type Affecté par le système . Nous vous recommandons d’utiliser l’identité qui est automatiquement affectée au cluster Log Analytics lors de sa création.

La modification de la clé gérée par le client par une autre clé (avec un autre URI) n’est actuellement pas prise en charge. Vous devez modifier la clé en la faisant pivoter.

Avant d’apporter des modifications cmk à un espace de travail de production ou à un cluster Log Analytics, contactez le groupe de produits Microsoft Sentinel.

Fonctionnement de CMK

La solution Microsoft Sentinel utilise un cluster Log Analytics dédié pour la collecte des journaux et les fonctionnalités. Dans le cadre de la configuration de cmk Microsoft Sentinel, vous devez configurer les paramètres CMK sur le cluster dédié Log Analytics associé. Les données enregistrées par Microsoft Sentinel dans des ressources de stockage autres que Log Analytics sont également chiffrées à l’aide de la clé gérée par le client configurée pour le cluster Log Analytics dédié.

Pour plus d’informations, reportez-vous aux rubriques suivantes :

- Azure Surveiller les clés gérées par le client (CMK).

- Azure Key Vault.

- Clusters dédiés Log Analytics.

Remarque

Si vous activez CMK sur Microsoft Sentinel, les fonctionnalités de préversion publique qui ne prennent pas en charge cmk ne sont pas activées.

Activer CMK

Pour provisionner CMK, procédez comme suit :

- Vérifiez que vous disposez d’un espace de travail Log Analytics et qu’il est lié à un cluster dédié sur lequel cmK est activé. (Voir Conditions préalables.)

- Inscrivez-vous auprès du fournisseur de ressources Cosmos DB Azure.

- Ajoutez une stratégie d’accès à votre Azure Key Vault instance.

- Intégrez l’espace de travail à Microsoft Sentinel via l’API d’intégration.

- Contactez le groupe produit Microsoft Sentinel pour confirmer l’intégration.

Étape 1 : Configurer cmk sur un espace de travail Log Analytics sur un cluster dédié

Comme mentionné dans les conditions préalables, pour intégrer un espace de travail Log Analytics avec CMK à Microsoft Sentinel, cet espace de travail doit d’abord être lié à un cluster Log Analytics dédié sur lequel CMK est activé. Microsoft Sentinel utiliseront la même clé que celle utilisée par le cluster dédié. Suivez les instructions de Azure Surveiller la configuration de clé gérée par le client afin de créer un espace de travail CMK utilisé comme espace de travail Microsoft Sentinel dans les étapes suivantes.

Étape 2 : Inscrire le fournisseur de ressources cosmos DB Azure

Microsoft Sentinel fonctionne avec Azure Cosmos DB comme ressource de stockage supplémentaire. Veillez à vous inscrire auprès du fournisseur de ressources Cosmos DB Azure avant d’intégrer un espace de travail CMK à Microsoft Sentinel.

Suivez les instructions pour Inscrire le fournisseur de ressources Azure Cosmos DB pour votre abonnement Azure.

Étape 3 : Ajouter une stratégie d’accès à votre Azure Key Vault instance

Ajoutez une stratégie d’accès qui permet à Azure Cosmos DB d’accéder au Azure Key Vault instance lié à votre cluster Log Analytics dédié (la même clé sera utilisée par Microsoft Sentinel).

Suivez les instructions ici pour ajouter une stratégie d’accès à votre Azure Key Vault instance avec un principal Azure Cosmos DB.

Étape 4 : Intégrer l’espace de travail à Microsoft Sentinel via l’API d’intégration

Intégrez l’espace de travail cmk activé pour Microsoft Sentinel via l’API d’intégration à l’aide de la customerManagedKey propriété en tant que true. Pour plus de contexte sur l’API d’intégration, consultez ce document dans le dépôt GitHub Microsoft Sentinel.

Par exemple, l’URI et le corps de la demande suivants sont un appel valide pour intégrer un espace de travail à Microsoft Sentinel lorsque les paramètres d’URI et le jeton d’autorisation appropriés sont envoyés.

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

Corps de la demande

{

"properties": {

"customerManagedKey": true

}

}

Étape 5 : Contactez le groupe produit Microsoft Sentinel pour confirmer l’intégration

Enfin, confirmez l’status d’intégration de votre espace de travail compatible CMK en contactant le groupe de produits Microsoft Sentinel.

Révocation ou suppression de clé de chiffrement de clé

Si un utilisateur révoque la clé de chiffrement de clé (CMK), soit en la supprimant, soit en supprimant l’accès au cluster dédié et Azure fournisseur de ressources Cosmos DB, Microsoft Sentinel respecte la modification et se comporte comme si les données ne sont plus disponibles, dans l’heure qui suit. À ce stade, toute opération qui utilise des ressources de stockage persistantes, telles que l’ingestion de données, les modifications de configuration persistantes et la création d’incident, est empêchée. Les données précédemment stockées ne sont pas supprimées, mais restent inaccessibles. Les données inaccessibles sont régies par la stratégie de conservation des données et sont purgées conformément à cette stratégie.

La seule opération possible après la révocation ou la suppression de la clé de chiffrement est la suppression du compte.

Si l’accès est restauré après la révocation, Microsoft Sentinel restaure l’accès aux données dans un délai d’une heure.

L’accès aux données peut être révoqué en désactivant la clé gérée par le client dans le coffre de clés ou en supprimant la stratégie d’accès à la clé, à la fois pour le cluster Log Analytics dédié et Azure Cosmos DB. La révocation de l’accès en supprimant la clé du cluster Log Analytics dédié ou en supprimant l’identité associée au cluster Log Analytics dédié n’est pas prise en charge.

Pour en savoir plus sur le fonctionnement de la révocation de clés dans Azure Monitor, consultez Azure Monitor CMK révocation.

Rotation des clés gérées par le client

Microsoft Sentinel et Log Analytics prennent en charge la rotation des clés. Lorsqu’un utilisateur effectue une rotation de clé dans Key Vault, Microsoft Sentinel prend en charge la nouvelle clé dans l’heure.

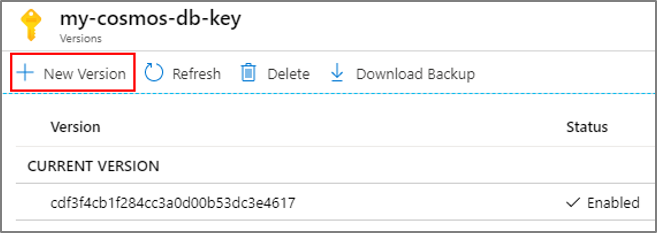

Dans Azure Key Vault, effectuez la rotation des clés en créant une nouvelle version de la clé :

Désactivez la version précédente de la clé après 24 heures, ou après la Azure Key Vault les journaux d’audit n’affichent plus aucune activité qui utilise la version précédente.

Après avoir fait pivoter une clé, vous devez mettre à jour explicitement la ressource de cluster Log Analytics dédiée dans Log Analytics avec la nouvelle version de clé Azure Key Vault. Pour plus d’informations, consultez Azure Monitor CMK rotation.

Remplacement d’une clé gérée par le client

Microsoft Sentinel ne prend pas en charge le remplacement d’une clé gérée par le client. Vous devez utiliser la fonctionnalité de rotation des clés à la place.

Étapes suivantes

Dans ce document, vous avez appris à configurer une clé gérée par le client dans Microsoft Sentinel. Pour en savoir plus sur Microsoft Sentinel, consultez les articles suivants :

- Découvrez comment obtenir une visibilité sur vos données et les menaces potentielles.

- Commencez à détecter les menaces avec Microsoft Sentinel.

- Utilisez des classeurs pour surveiller vos données.