Détecter les menaces à l’aide du stream en direct de chasse dans Microsoft Sentinel

Utilisez le livestream de chasse pour créer des sessions interactives dans lesquelles vous pouvez tester les nouvelles requêtes créées à mesure que des événements se produisent, recevoir les notifications des sessions quand une correspondance est trouvée et lancer des investigations si nécessaire. Vous pouvez créer rapidement une session de livestream à l’aide d’une requête Log Analytics.

Important

Microsoft Sentinel est désormais en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft du portail Microsoft Defender. Si vous souhaitez en savoir plus, veuillez consulter la rubrique Microsoft Sentinel dans le portail Microsoft Defender.

Créer une session de livestream

Vous pouvez créer une session de livestream à partir d’une requête de chasse existante ou en créer une intégralement.

Pour Microsoft Sentinel, dans le Portail Azure, sous Gestion des menaces, sélectionnez Chasse.

Pour Microsoft Sentinel, dans le portail Defender, sélectionnez Microsoft Sentinel>Gestion des menaces>Chasse.Pour créer une session de livestream à partir d’une requête de chasse :

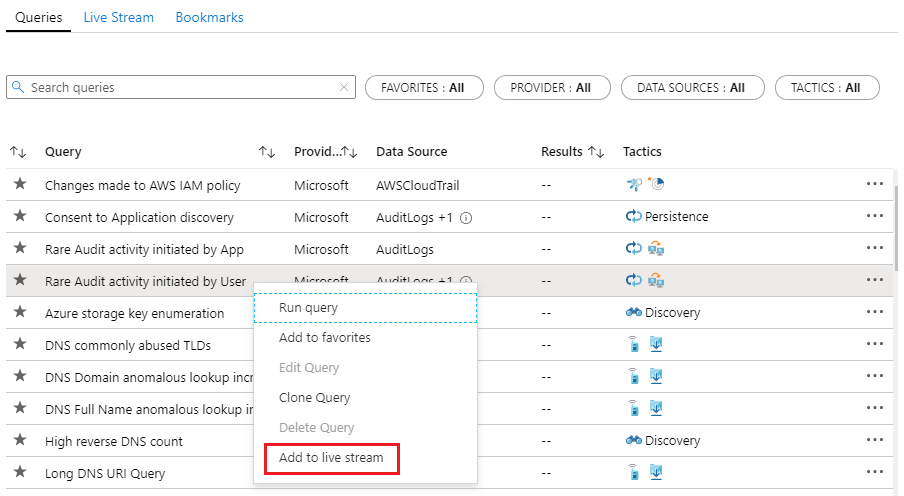

- Sous l’onglet Requêtes, recherchez la requête de chasse à utiliser.

- Cliquez avec le bouton droit sur la requête et sélectionnez Ajouter à livestream. Par exemple :

Pour créer une session de livestream depuis le début :

- Sélectionnez l’onglet Stream en direct.

- Cliquez sur + Nouveau stream en direct.

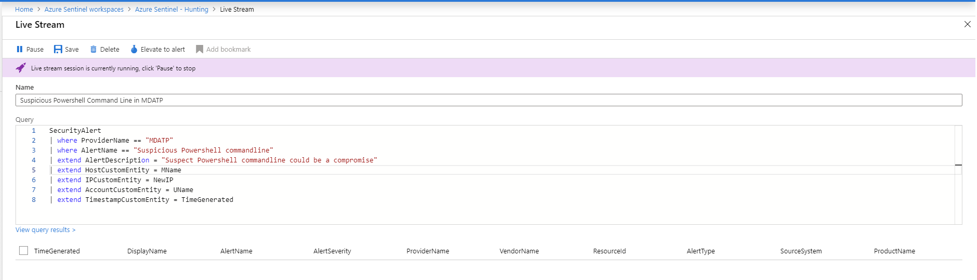

Dans le volet Flux temps réel :

- Si vous avez démarré une session de livestream à partir d’une requête existante, examinez la requête et apportez-y les éventuelles modifications souhaitées.

- Si vous avez créé une session de livestream depuis le début, créez votre requête.

Livestream prend en charge les requêtes inter-ressources des données dans Azure Data Explorer. En savoir plus sur les requêtes inter-ressources.

Dans la barre de commandes, sélectionnez Lecture.

La barre d’état, sous la barre de commandes, indique si votre session de livestream est active ou suspendue. Dans l’exemple suivant, la session est active :

Dans la barre de commandes, sélectionnez Enregistrer.

Sauf si vous sélectionnez Suspendre, la session reste active jusqu’à ce que vous vous déconnectiez du Portail Azure.

Afficher vos sessions de livestream

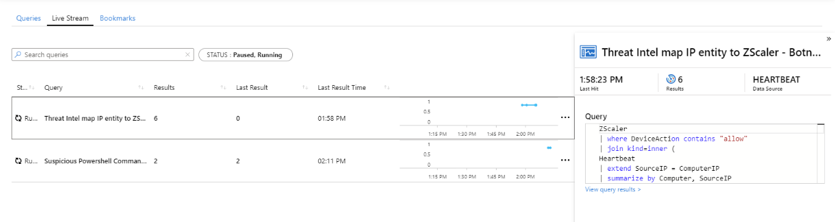

Recherchez vos sessions livestream sous l’onglet Hunting>Livestream.

Dans Microsoft Sentinel, dans le Portail Azure, sous Gestion du menaces, sélectionnez Chasse.

Pour Microsoft Sentinel, dans le portail Defender, sélectionnez Microsoft Sentinel>Gestion des menaces>Chasse.Sélectionnez l’onglet Stream en direct.

Sélectionnez la session de livestream que vous souhaitez voir ou modifier. Par exemple :

La session de livestream sélectionnée s’ouvre. Vous pouvez ensuite la lire, la mettre en pause, la modifier, etc.

Recevoir des notifications quand de nouveaux événements se produisent

Les notifications Livestream pour les nouveaux événements apparaissent avec les notifications du Portail Azure ou Defender. Par exemple :

- Dans le Portail Azure ou Defender, accédez aux notifications situées en haut à droite de la page du portail.

- Sélectionnez la notification pour ouvrir le volet Flux temps réel.

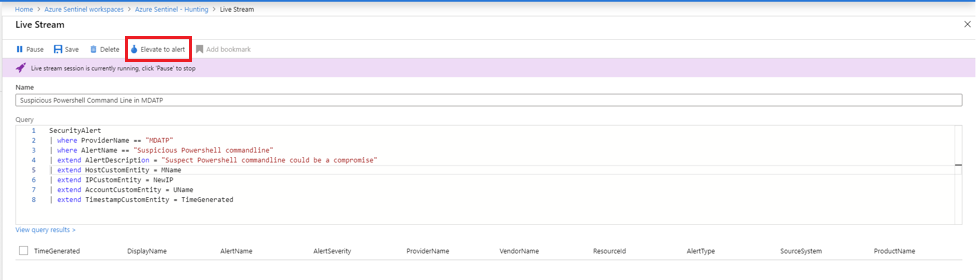

Élever une session de livestream au niveau d’alerte

Faites la promotion d’une session de stream en direct au niveau d’une nouvelle alerte en sélectionnant Élever au niveau d’alerte dans la barre de commandes de la session de stream en direct correspondante :

Cette action ouvre l’Assistant Création de règle, qui est prérempli avec la requête associée à la session de livestream.

Étapes suivantes

Dans cet article, vous avez appris à utiliser le livestream de chasse dans Microsoft Sentinel. Pour en savoir plus sur Microsoft Sentinel, consultez les articles suivants :

- Hunt for threats with in Azure Sentinel Preview (Rechercher des menaces dans Azure Sentinel en préversion)

- Use notebooks to run automated hunting campaigns (Utiliser des notebooks pour exécuter des campagnes de repérage automatisées)

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour