Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Amazon Web Services est un fournisseur IaaS qui permet à vos organization d’héberger et de gérer l’ensemble de leurs charges de travail dans le cloud. Outre les avantages de l’utilisation de l’infrastructure dans le cloud, les ressources les plus critiques de votre organization peuvent être exposées à des menaces. Les ressources exposées incluent des instances de stockage avec des informations potentiellement sensibles, des ressources de calcul qui exploitent certaines de vos applications les plus critiques, des ports et des réseaux privés virtuels qui permettent l’accès à votre organization.

La connexion d’AWS à Defender for Cloud Apps vous permet de sécuriser vos ressources et de détecter les menaces potentielles en surveillant les activités d’administration et de connexion, en informant les attaques par force brute possibles, l’utilisation malveillante d’un compte d’utilisateur privilégié, les suppressions inhabituelles de machines virtuelles et les compartiments de stockage exposés publiquement.

Principales menaces

- Utilisation abusive des ressources cloud

- Comptes compromis et menaces internes

- Fuite de données

- Configuration incorrecte des ressources et contrôle d’accès insuffisant

Comment Defender for Cloud Apps contribue à protéger votre environnement

- Détecter les menaces cloud, les comptes compromis et les insiders malveillants

- Limiter l’exposition des données partagées et appliquer les stratégies de collaboration

- Utiliser la piste des activités d’audit pour les enquêtes en cours

Contrôler AWS avec des stratégies et des modèles de stratégie intégrés

Vous pouvez utiliser les modèles de stratégie intégrés suivants pour détecter et vous informer des menaces potentielles :

| Type | Nom |

|---|---|

| Modèle de stratégie d’activité | échecs de connexion à la console Administration Changements de configuration instance EC2 Modifications de stratégie IAM Ouverture de session à partir d’une adresse IP à risque Modifications apportées à la liste de contrôle d’accès réseau (ACL) Modifications apportées à la passerelle réseau Activité de compartiment S3 Modifications apportées à la configuration du groupe de sécurité Modifications apportées au réseau privé virtuel |

| Stratégie de détection d’anomalie intégrée |

Activité provenant d’adresses IP anonymes Activité à partir d’un pays peu fréquent Activité à partir d’adresses IP suspectes Temps de trajet impossible Activité effectuée par l’utilisateur arrêté (nécessite Microsoft Entra ID en tant que fournisseur d’identité) Plusieurs tentatives de connexion infructueuses Activités administratives inhabituelles |

| Modèle de stratégie de fichier | Le compartiment S3 est accessible publiquement |

Pour plus d’informations sur la création de stratégies, consultez Créer une stratégie.

Automatiser les contrôles de gouvernance

En plus de surveiller les menaces potentielles, vous pouvez appliquer et automatiser les actions de gouvernance AWS suivantes pour corriger les menaces détectées :

| Type | Action |

|---|---|

| Gouvernance des utilisateurs | - Avertir l’utilisateur d’une alerte (via Microsoft Entra ID) - Demander à l’utilisateur de se reconnecter (via Microsoft Entra ID) - Suspendre l’utilisateur (via Microsoft Entra ID) |

| Gouvernance des données | - Rendre un compartiment S3 privé - Supprimer un collaborateur pour un compartiment S3 |

Pour plus d’informations sur la correction des menaces des applications, consultez Gouvernance des applications connectées.

Protéger AWS en temps réel

Passez en revue nos meilleures pratiques pour bloquer et protéger le téléchargement de données sensibles sur des appareils non gérés ou risqués.

Connecter Amazon Web Services à Microsoft Defender for Cloud Apps

Cette section fournit des instructions pour connecter votre compte Amazon Web Services (AWS) existant à Microsoft Defender for Cloud Apps à l’aide des API de connecteur. Pour plus d’informations sur la façon dont Defender for Cloud Apps protège AWS, consultez Protéger AWS.

Vous pouvez connecter l’audit de sécurité AWS à Defender for Cloud Apps connexions pour obtenir une visibilité et un contrôle sur l’utilisation des applications AWS.

Étape 1 : Configurer l’audit Amazon Web Services

Se connecter à la console Amazon Web Services

Ajoutez un nouvel utilisateur pour Defender for Cloud Apps et accordez à l’utilisateur l’accès programmatique.

Sélectionnez Créer une stratégie et entrez un nom pour votre nouvelle stratégie.

Sélectionnez l’onglet JSON et collez le script suivant :

{ "Version" : "2012-10-17", "Statement" : [{ "Action" : [ "cloudtrail:DescribeTrails", "cloudtrail:LookupEvents", "cloudtrail:GetTrailStatus", "cloudwatch:Describe*", "cloudwatch:Get*", "cloudwatch:List*", "iam:List*", "iam:Get*", "s3:ListAllMyBuckets", "s3:PutBucketAcl", "s3:GetBucketAcl", "s3:GetBucketLocation" ], "Effect" : "Allow", "Resource" : "*" } ] }Sélectionnez Télécharger .csv pour enregistrer une copie des informations d’identification du nouvel utilisateur. Vous en aurez besoin plus tard.

Remarque

Après avoir connecté AWS, vous recevrez des événements pendant sept jours avant la connexion. Si vous venez d’activer CloudTrail, vous recevez des événements à partir du moment où vous avez activé CloudTrail.

Connecter l’audit Amazon Web Services à Defender for Cloud Apps

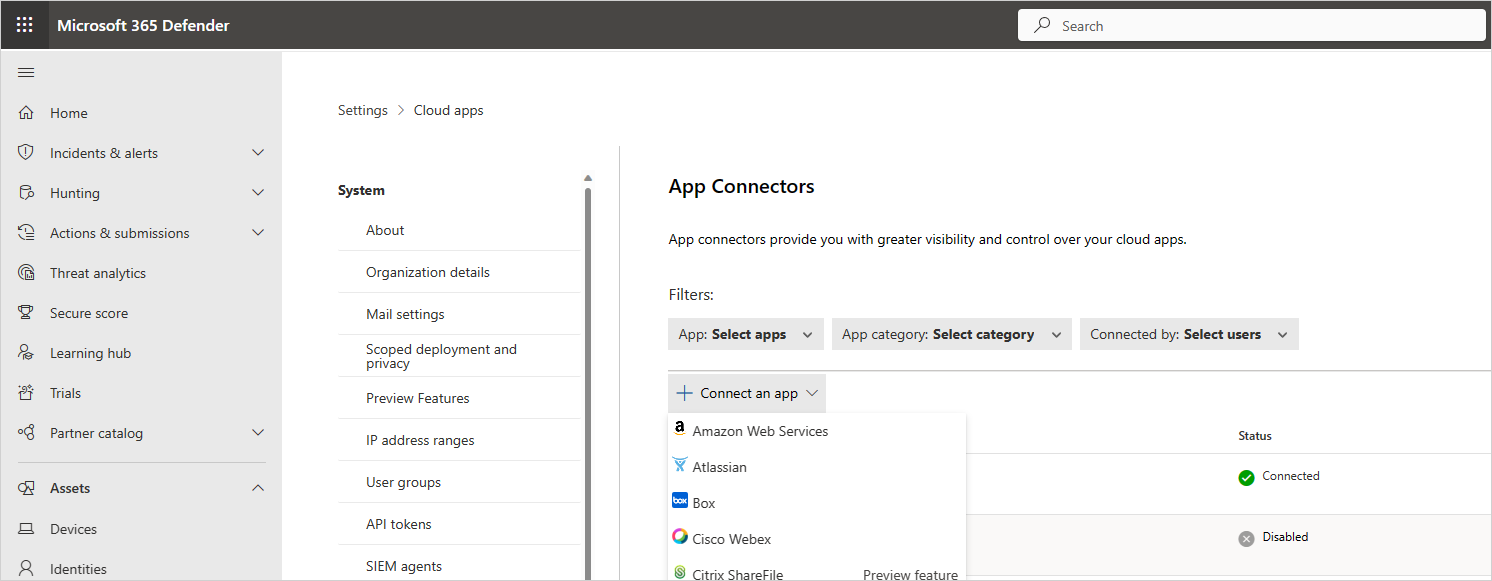

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Cloud Apps. Sous Applications connectées, sélectionnez Connecteurs d’application.

Dans la page Connecteurs d’application , pour fournir les informations d’identification du connecteur AWS, effectuez l’une des opérations suivantes :

Pour un nouveau connecteur

Sélectionnez +Connecter une application, puis Amazon Web Services.

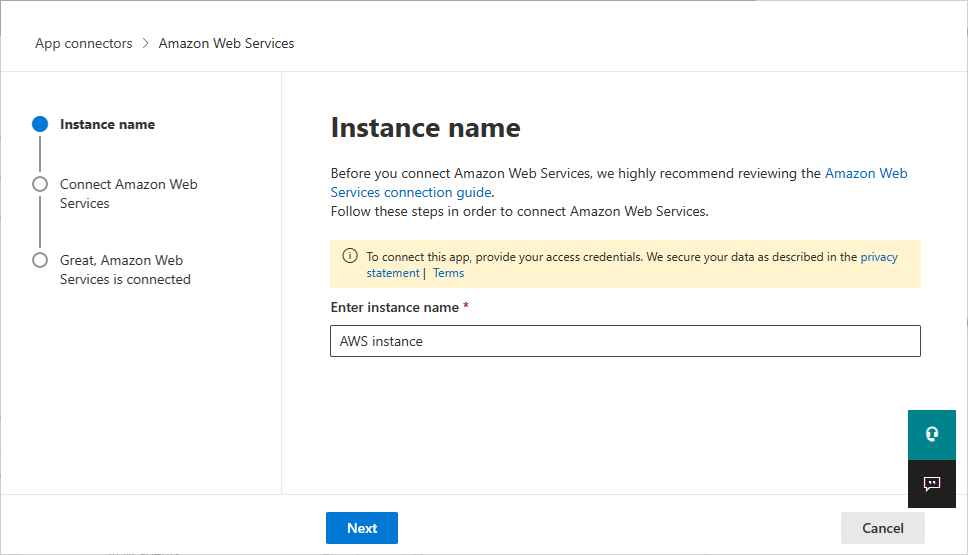

Dans la fenêtre suivante, indiquez un nom pour le connecteur, puis sélectionnez Suivant.

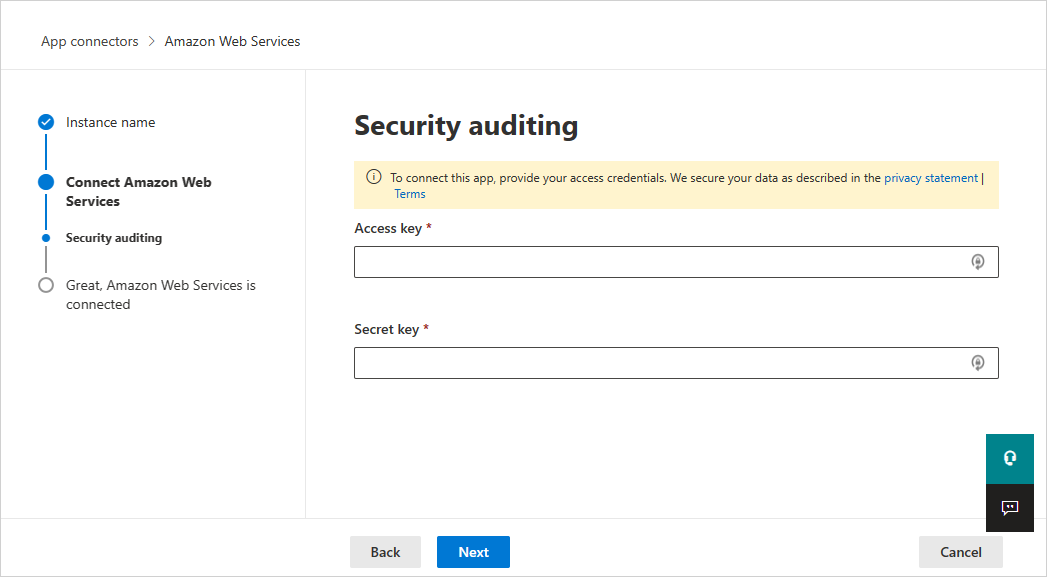

Dans la page Connecter Amazon Web Services , sélectionnez Audit de sécurité, puis Suivant.

Dans la page Audit de sécurité, collez la clé d’accès et la clé secrète du fichier .csv dans les champs appropriés, puis sélectionnez Suivant.

Pour un connecteur existant

Dans la liste des connecteurs, sur la ligne dans laquelle le connecteur AWS apparaît, sélectionnez Modifier les paramètres.

Dans les pages Nom de l’instance et Connecter Amazon Web Services , sélectionnez Suivant. Dans la page Audit de sécurité, collez la clé d’accès et la clé secrète du fichier .csv dans les champs appropriés, puis sélectionnez Suivant.

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Cloud Apps. Sous Applications connectées, sélectionnez Connecteurs d’application. Vérifiez que le status du connecteur d’application connecté est Connecté.